- DNSSEC ergänzt DNS um digitale Signaturen und eine Vertrauenskette, um die Authentizität und Integrität der Antworten zu gewährleisten.

- Praktische Sicherheit erfordert signierte Zonen, Resolver-Validierung und die ordnungsgemäße Verwaltung von KSK- und ZSK-Schlüsseln.

- DNSSEC verschlüsselt keine Anfragen und verhindert keine DoS-Angriffe; Vorschläge wie E-DNSSEC zielen auch darauf ab, die Vertraulichkeit des DNS-Verkehrs zu gewährleisten.

Das Internet basiert auf einer Handvoll Schlüsselkomponenten, die wir fast nie sehen, die aber jedes Mal da sind, wenn wir unseren Browser öffnen. Eine der wichtigsten ist das Domain Name System (DNS), und wenn wir über … sprechen DNSSEC und Sicherheit in einem lokalen NetzwerkIn Wirklichkeit geht es darum, diese Grundlage zu sichern, um betrügerische Weiterleitungen, Identitätsdiebstahl und andere schwerwiegende Angriffe zu verhindern.

Früher lag die Priorität einfach darin, sicherzustellen, dass alles funktionierte; heute wissen wir, dass das nicht ausreicht. DNS wurde in den 80er Jahren entwickelt, ohne massive Cyberangriffe zu berücksichtigen, aber jetzt muss es mehr leisten, als nur Namen aufzulösen. die Authentizität und Integrität jeder Antwort überprüfenHier kommt DNSSEC ins Spiel, und in jüngerer Zeit Vorschläge wie E-DNSSEC, die auch die Vertraulichkeit verbessern sollen – ein wichtiger Aspekt, wenn man sich um die Sicherheit seines lokalen oder Firmennetzwerks sorgt.

Was ist DNS und warum ist es so wichtig für die Sicherheit?

Das DNS-System (Domain Name System) ist das Telefonbuch des Internets: Es übersetzt leicht zu merkende Namen (wie www.example.es) in numerische IP-Adressen, die das Gerät versteht (zum Beispiel 192.168.2.15 oder eine IPv6-Adresse). Ohne diesen Mechanismus müssten wir uns Zahlen statt Namen merken, was völlig unpraktisch ist.

Diese Infrastruktur ist organisiert als verteilte Datenbank in Baumform, mit einer Root-Zone an der Spitze, gefolgt von Top-Level-Domains (TLDs wie .es, .com, .org) und darunter Domains und Subdomains. Jeder Teil dieser Datenbank wird als „Bereich„und wird auf einem oder mehreren autoritativen Nameservern gehostet, die die „offiziellen“ Informationen für jede Domain veröffentlichen.“

Wenn Ihr Computer, Ihr Mobiltelefon oder ein anderes Gerät auf eine Website zugreifen möchte, fragt es zunächst einen Minimaler Resolver (Stub-Resolver)das Teil des Betriebssystems ist. Dieser Resolver sendet die Anfrage an einen rekursiver DNS-Server (in der Regel die Ihres Betreibers, Ihres Unternehmens oder eine öffentliche wie z. B.) Google Public DNS(OpenDNS oder Quad9). Dieser rekursive Server ist dafür zuständig, die Antwort zu finden, indem er mehrere autoritative Server abfragt, bis er die richtige IP-Adresse findet.

Rekursive Löser speichern die erhaltenen Antworten im Cache, um nachfolgende Abfragen zu beschleunigen. Dies ist zwar sehr effizient, öffnet aber auch Angreifern die Möglichkeit, Sicherheitslücken auszunutzen. „Vergiftung des DNS-Cache“ und Einschleusen falscher Datensodass viele nachfolgende Anfragen mit diesen manipulierten Informationen bearbeitet werden, ohne dass der Benutzer es bemerkt.

Das Hauptproblem besteht darin, dass das DNS in seiner ursprünglichen Form Es gibt keine zuverlässige Methode, die Echtheit der Antworten zu überprüfen.Der Resolver prüft im Wesentlichen, ob die Antwort von derselben IP-Adresse zu stammen scheint, von der er die Anfrage gestellt hat. Diese Quell-IP-Adresse lässt sich jedoch relativ einfach fälschen. Dadurch sind unbemerkte Weiterleitungsangriffe auf betrügerische Websites möglich, die beispielsweise die Website Ihrer Bank imitieren.

Sicherheitsbeschränkungen des traditionellen DNS

Das DNS-Protokoll wurde zu einer Zeit entwickelt, als Sicherheit keine vorrangige Rolle spielte. Deshalb wissen wir heute, dass DNS-Anfragen und -Antworten werden im Klartext übertragen., ohne Verschlüsselung, und dass die Daten in den Datensätzen verfälscht werden können, wenn kein zusätzlicher Schutzmechanismus vorhanden ist.

Dies öffnet die Tür für verschiedene Arten von Angriffen, von denen die folgenden besonders hervorzuheben sind: DNS-Cache-Poisoning und Man-in-the-Middle-Angriffen. In beiden Fällen schleust der Angreifer gefälschte Antworten ein, sodass die Nutzer auf von ihm kontrollierten Webseiten landen, ohne etwas Ungewöhnliches zu bemerken, da der im Browser angezeigte Domainname legitim bleibt.

Stellen Sie sich vor, Sie greifen auf die Website Ihrer Bank zu: Ihr Computer fordert die Domain-IP-Adresse der Bank vom rekursiven Server an, aber ein Angreifer hat es geschafft, diesen rekursiven Server dazu zu bringen, eine Anfrage zu akzeptieren. gefälschte Antwort mit der IP-Adresse einer identischen, aber von ihm kontrollierten Website.Der Benutzer gibt seine Zugangsdaten ein, in der Annahme, alles sei normal, und der Cyberkriminelle erhält sie im Klartext, um sie später auf der echten Website zu verwenden.

Es gibt Mechanismen wie zum Beispiel TSIG (Transaktionssignaturen)TSIG, wie in RFC 2845 definiert, dient dem Schutz bestimmter Operationen zwischen DNS-Servern (z. B. Zonentransfers zwischen Master- und Slave-Servern und dynamische Aktualisierungen). TSIG ermöglicht es zwei Rechnern, die einen gemeinsamen geheimen Schlüssel verwenden, die Identität des jeweils anderen Teilnehmers und die Integrität der übertragenen Nachrichten zu überprüfen.

TSIG hat jedoch einen sehr begrenzten Aufgabenbereich: Es authentifiziert nicht den „wahren“ Ursprung der DNS-Daten.Es stellt lediglich sicher, dass der Datenaustausch zwischen zwei bestimmten Servern nicht manipuliert wurde. Wurden die ursprünglichen Informationen einer Zone bereits vor dem Erreichen dieser Server kompromittiert oder manipuliert, erkennt TSIG dies nicht. Obwohl es häufig für Zonentransfers verwendet wird, löst es daher nicht das grundlegende Problem der Authentizität veröffentlichter DNS-Daten.

Was ist DNSSEC und welchen Beitrag leistet es zur Sicherheit?

Als Reaktion auf all diese Schwächen wurden folgende Entwicklungen vorgenommen: Domain Name System Security Extensions (DNSSEC)DNSSEC ersetzt nicht das klassische DNS, sondern erweitert es um eine Sicherheitsebene, die die Überprüfung ermöglicht, ob die empfangenen Daten legitim sind und nicht verändert wurden.

DNSSEC basiert auf Public-Key-Kryptographie (asymmetrische Kryptographie)Jede DNS-Zone verfügt über ein Schlüsselpaar: einen privaten Schlüssel, der geheim gehalten wird, und einen öffentlichen Schlüssel, der auf dem DNS-Server selbst veröffentlicht ist. Der Zoneninhaber verwendet den privaten Schlüssel, um die Einträge der Zone digital zu signieren; der öffentliche Schlüssel dient zur Überprüfung dieser Signaturen.

Wenn ein rekursiver Server eine Anfrage an eine Domain durchführt, die DNSSEC verwendet, empfängt er neben den üblichen Informationen (z. B. der zu einem Namen gehörenden IP-Adresse) auch … Digitale Signaturen und die für deren Validierung erforderlichen öffentlichen SchlüsselDer rekursive Server validiert die Signaturen mit den veröffentlichten öffentlichen Schlüsseln; wenn die Prüfung erfolgreich ist, gelten die Daten als authentisch und seit der Signierung unverändert.

Schlägt die Validierung fehl, erkennt der Resolver, dass etwas nicht stimmt (z. B. ein Spoofing-Versuch oder eine Manipulation während der Übertragung) und antwortet dem Client mit einem Fehlercode, typischerweise SERVFAILAuf diese Weise erhält der Benutzer keine potenziell schädlichen Daten, obwohl er aus seiner Sicht lediglich sieht, dass die Seite "nicht geladen" wird oder eine Fehlermeldung anzeigt.

DNSSEC führt auch das Konzept von Kette des VertrauensDies nutzt die bestehende DNS-Hierarchie. Die Root-Zone signiert die Schlüssel für Top-Level-Domains (wie .es, .com), diese signieren wiederum die Schlüssel für ihre Child-Domains usw., sodass jede Domain über einen einzigen Vertrauenspunkt validiert werden kann: den öffentlichen Schlüssel der Root-Zone.

KSK- und ZSK-Schlüssel, Aufzeichnungen und Vertrauenskette

Zur besseren Organisation der Sicherheit verwendet DNSSEC zwei verschiedene Schlüsseltypen: den Key Signing Key (KSK) und Zone Signing Key (ZSK)Obwohl sie technisch gesehen (kryptografisch gesehen) gleich sind, ist ihre Funktion innerhalb des Systems unterschiedlich.

Der ZSK-Schlüssel ist derjenige, der verwendet wird für Alle Ressourceneinträge für das Gebiet unterzeichnen. (A, AAAA, MX usw.). Er wird üblicherweise recht häufig rotiert, um Risiken zu minimieren, da jede Kompromittierung dieses Schlüssels alle Datensätze in der Zone betreffen würde. Der KSK hingegen dient primär der Signierung des Zonenschlüssels selbst (ZSK), und sein digitaler Fingerabdruck (Hash) wird veröffentlicht als DS-Datensatz (Delegationsunterzeichner) im Bereich des Vaters.

Dank dieser Rollentrennung ist die Änderung des ZSK einfacher: Man generiert einfach einen neuen ZSK, signiert ihn mit dem KSK, veröffentlicht ihn in den DNSKEY-Einträgen der Zone und lässt die Resolver ihre Informationen aktualisieren. Die übergeordnete Zone muss nicht verändert werden, da der DS weiterhin auf denselben KSK verweist, der länger stabil bleibt.

DNSSEC fügt dem DNS-Protokoll verschiedene Arten spezifischer Datensätze hinzu, die die Signierung und Validierung von Daten unterstützen. Zu den wichtigsten gehören: DNSKEY, RRSIG, DS, NSEC/NSEC3 und NSEC3PARAMSie alle ermöglichen es Ihnen, die Authentifizierungslogik zu erstellen, ohne die grundlegende Funktionsweise der Abfragen zu verändern.

Der DNSKEY-Eintrag speichert die öffentlicher Schlüssel des GebietsDies ist zur Überprüfung der Signaturen erforderlich. Der RRSIG-Eintrag enthält die digitale Signatur, die einem bestimmten Satz von Datensätzen (einem „Ressourcendatensatz“) zugeordnet ist. Der DS-Eintrag ist ein Hash des DNSKEY der untergeordneten Zone, der in der übergeordneten Zone veröffentlicht wird und als Glied in der Vertrauenskette dient.

Die NSEC- und NSEC3-Register werden verwendet, um Folgendes bereitzustellen: Verweigerung der authentifizierten ExistenzDas heißt, um kryptografisch zu beweisen, dass ein Domainname oder eine Registrierung nicht existiert, und um Angriffe zu verhindern, die versuchen, falsche Antworten einzuschleusen, die darauf hindeuten, dass etwas nicht existiert, obwohl es in Wirklichkeit existiert (oder umgekehrt).

Vertrauenskette und DNSSEC-Antwortvalidierung

Die sogenannte Vertrauenskette in DNSSEC wird durch die Verkettung von DNSKEY- und DS-Einträge von der Stammdomäne bis zur Domäne, die wir validieren möchtenAusgangspunkt ist der öffentliche Schlüssel der Root-Zone, der als Vertrauensanker dient und üblicherweise direkt in den rekursiven Resolvern konfiguriert wird.

Wenn Sie beispielsweise eine Domain wie mywebsite.es validieren möchten, wäre der logische Ablauf folgender: Der Resolver vertraut dem öffentlichen Schlüssel der Stammdomain, der den .es-Schlüssel signiert; die .es-Zone veröffentlicht einen DS-Eintrag, der dem KSK-Schlüssel von mywebsite.es entspricht; durch die Validierung dieses DS-Eintrags mit dem .es-Schlüssel vertraut der Resolver dem DNSKEY von mywebsite.es und kann anschließend die RRSIGs aller seiner Einträge überprüfen.

Wenn an irgendeiner Stelle dieser Kette eine gültige Signatur fehlt oder die Dokumentensignatur (DS) nicht an der vorgesehenen Stelle vorhanden ist, ist die Vertrauenskette unterbrochen. In diesem Fall wird der rekursive Server, der die Validierung durchführt, unterbrochen. betrachtet die Daten nicht als sicher Je nach Konfiguration antwortet es entweder nicht mit den angeforderten Datensätzen oder kennzeichnet die Antwort als nicht validiert.

Diese hierarchische Beziehung impliziert auch, dass DNSSEC nur dann wirklich effektiv sein kann, Es genügt nicht, nur Ihre Region zu unterschreiben.Die übergeordnete Zone (z. B. .es) und die Root-Zone müssen ebenfalls signiert sein und ihre DNS-Einträge korrekt veröffentlicht haben. Aktuell sind die DNS-Root-Zone sowie nahezu alle generischen Top-Level-Domains (gTLDs) und viele länderspezifische Top-Level-Domains (ccTLDs) bereits signiert.

Wenn ein rekursiver Server mit aktivierter DNSSEC-Validierung feststellt, dass die Signatur nicht übereinstimmt oder ein Link fehlt, sendet er seine Antwort an den Client üblicherweise mit dem Fehlercode RCODE SERVFAIL. Dies kann für den Endbenutzer verwirrend sein („Die Website funktioniert nicht“), ist aber aus Sicherheitssicht ein wichtiger Schritt. Schutzmaßnahme gegen potenziell manipulierte Daten.

DNSSEC führt außerdem zwei wichtige Funktionen ein: Authentifizierung der Datenquellewodurch überprüft werden kann, ob die Datensätze tatsächlich aus dem erwarteten Bereich stammen, und die Schutz der Integritätwodurch garantiert wird, dass die Informationen seit der Unterzeichnung durch den Bereichsinhaber mit seinem privaten Schlüssel nicht verändert wurden.

Durch DNSSEC abgewehrte Angriffe und ihre Beziehung zu TLS/HTTPS

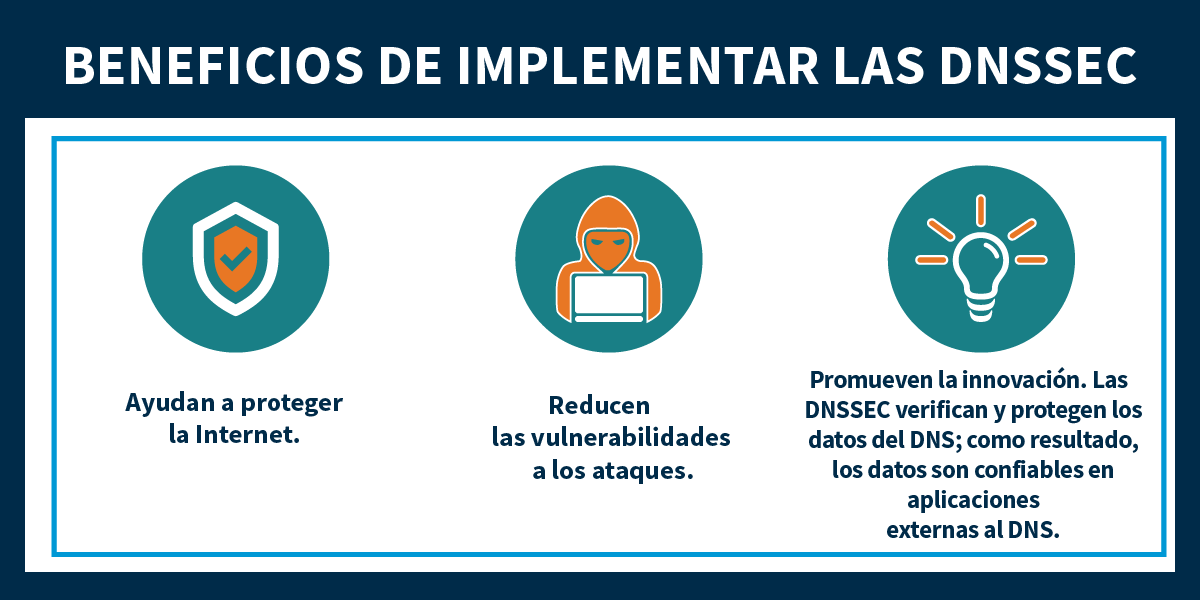

Die Implementierung von DNSSEC schützt vor verschiedenen gängigen Bedrohungsarten. Erstens erschwert sie es Angreifern erheblich, … DNS-Antwort-SpoofingDies liegt daran, dass der Angreifer gültige Signaturen erzeugen müsste, ohne den privaten Schlüssel des Bereichs zu kennen, was kryptografisch unmöglich ist, wenn die Schlüssel ordnungsgemäß verwaltet werden.

Darüber hinaus verringert DNSSEC das Risiko von Cache-Poisoning auf rekursiven ServernDurch die Verhinderung der Annahme manipulierter Antworten, die die Signaturprüfung nicht bestehen, werden auch Man-in-the-Middle-Angriffe (MITM) auf den DNS-Verkehr erschwert, bei denen ein Angreifer die Antworten während der Übertragung verändert: Wenn die Antwort die Validierung nicht besteht, verwirft der Resolver sie.

Es ist jedoch wichtig zu verstehen, was DNSSEC nicht leistet. Diese Erweiterungen sind nicht für Folgendes konzipiert: den Inhalt der Anfragen oder der Antworten verschlüsselnDer gesamte DNS-Verkehr wird, selbst mit DNSSEC, weiterhin unverschlüsselt übertragen, sofern keine ergänzenden Technologien (wie DoT, DoH oder E-DNSSEC) verwendet werden. DNSSEC konzentriert sich darauf, die Authentizität und Unveränderlichkeit der empfangenen Daten zu gewährleisten, nicht darauf, die Abfrageinhalte zu verbergen.

Dies unterscheidet es deutlich von Protokollen wie beispielsweise TLS und HTTPSWährend HTTPS den Datenverkehr zwischen Browser und Webserver verschlüsselt, um zu verhindern, dass Dritte die Kommunikation ausspionieren oder verändern, signiert DNSSEC lediglich DNS-Daten, um Fälschungen zu erkennen. Eine Website kann HTTPS ohne DNSSEC oder DNSSEC ohne HTTPS verwenden, aber Die Kombination beider bietet einen wesentlich umfassenderen Schutz. gegen Identitätsdiebstahl und Spionage.

Organisationen wie ICANN und die IETF setzen sich seit Jahren für die breite Einführung von DNSSEC durch Registrierungsstellen, Registrare, ISPs und Netzbetreiber ein. Ziel ist es, dass immer mehr Zonen signiert und von mehr Resolvern aktiv validiert werden, sodass der Durchschnittsnutzer ohne weiteres Zutun von diesen kryptografischen Garantien profitieren kann.

DNSSEC in .es-Domains und die Pflichten der Domaininhaber

Im konkreten Fall Spaniens ist die Einheit ".es"-Domains werden von Red.es verwaltet. Es hat bereits vor langer Zeit zusätzliche Technologien und Verfahren eingeführt, um die Qualität und Sicherheit des DNS-Dienstes unter der Länderkennung .es zu verbessern. Zu diesen Maßnahmen gehört die Implementierung eines DNSSEC-Sicherheitsprotokolls gemäß den IETF-Spezifikationen.

.es-Domains sind für die Signierung der .es-Top-Level-Zone und die Autorisierung durch den DNS-Root verantwortlich und werden so in die globale Vertrauenskette integriert. Das bedeutet, dass Sie als Inhaber einer .es-Domain Nutzen Sie diese Infrastruktur, um Ihre eigene Domain mit DNSSEC zu sichern..

Als Domaininhaber müssen Sie DNSSEC aktivieren, indem Sie sicherstellen, dass Ihre autoritativen DNS-Server die signierte Zone veröffentlichen. Dies beinhaltet in der Regel die Generierung eines öffentlichen Schlüssels für Ihre Zone, das Signieren der Einträge, die Veröffentlichung des DNS-Schlüssels und die anschließende Übermittlung des Schlüsselmaterials (oder des DNS-Eintrags selbst) an die Registry oder Ihren Registrar. Erstellen Sie den entsprechenden DS in der übergeordneten Zone.

Viele DNS-Hosting-Anbieter und Registrare bieten bereits eine recht einfache Möglichkeit, DNSSEC zu aktivieren – manchmal genügt es, ein Kontrollkästchen im Control Panel zu aktivieren. Je nach Anbieter und Leistungsumfang können jedoch geringe jährliche Kosten für diese Funktion anfallen.

Sobald die Zone signiert und der DS erfolgreich veröffentlicht wurde, wird Ihre Domain Teil der DNSSEC-Vertrauenskette. Ab diesem Zeitpunkt gilt Folgendes: Die DNS-Auflösungen Ihrer Domain können kryptografisch validiert werden. durch Resolver, bei denen die DNSSEC-Validierung aktiviert ist, was das Vertrauen der Nutzer erhöht und das Risiko von Spoofing-Angriffen verringert.

DNSSEC im lokalen Netzwerk: Validierung auf Benutzerseite

Aus der Sicht eines Endnutzers oder eines Unternehmens, dem die Sicherheit seines lokalen Netzwerks am Herzen liegt, lautet die Schlüsselfrage: Was ist nötig, um von DNSSEC zu profitieren? Die gute Nachricht ist: Sie müssen nichts auf jedem Computer einzeln konfigurieren.vorausgesetzt, dass Ihr rekursiver DNS-Server (der von Ihren Computern verwendet wird) DNSSEC validiert.

Hierfür genügt es, dass DNS-Anbieter, den Sie verwenden (Ihr Internetdienstanbieter, ein öffentlicher Resolver oder der interne DNS-Server Ihrer Organisation) verfügt über einen rekursiven Server mit DNSSEC-Validierung aktiviert und korrekt konfiguriertNahezu alle modernen Resolver unterstützen DNSSEC schon seit Jahren; die Aktivierung erfordert in der Regel nur wenige Änderungen an Ihrer Konfigurationsdatei und die Einbindung des Root-Trust-Ankers.

Sobald die Validierung aktiviert ist, überprüft der rekursive Resolver bei Anfragen von Computern im lokalen Netzwerk an signierte Domains alle Signaturen und die Vertrauenskette, bevor er eine Antwort zurückgibt. Stimmen die Angaben nicht überein, werden keine Datensätze zurückgegeben, und dem Benutzer wird eine Fehlermeldung angezeigt. Dadurch wird verhindert, dass er eine Verbindung zu einer potenziell betrügerischen Website herstellt.

Um zu überprüfen, ob Ihre Domain durch DNSSEC geschützt ist, gibt es verschiedene Online-Tools, wie zum Beispiel DNSSEC Analyzer und andere ValidierungstoolsWenn Sie Ihre Domain eingeben, sollten Sie Einträge wie RRSIG (kryptografische Signaturen), DNSKEY (öffentliche Schlüssel) und DS (Hash des DNSKEY in der übergeordneten Zone) sehen. Falls das Tool anzeigt, dass keine digitale Signatur mit den Einträgen verknüpft ist, wird Ihre Domain als „unsigniert“ oder „unsicher“ eingestuft.

Sollten Sie nach dieser Überprüfung feststellen, dass Ihre Domain oder die von Ihnen im lokalen Netzwerk verwendeten DNS-Server DNSSEC nicht nutzen, empfiehlt sich folgendes Vorgehen: Wenden Sie sich an Ihren Dienstanbieter oder Ihren Internetdienstanbieter. um die Aktivierung zu beantragen. Falls diese Option nicht angeboten wird, wäre jetzt möglicherweise ein guter Zeitpunkt dafür. Erwägen Sie einen Wechsel zu einem anderen Lieferanten. Das Unternehmen unterstützt die DNSSEC-Validierung und erhöht somit das Sicherheitsniveau sowohl für Ihr Unternehmen als auch für Ihre Kunden.

Grenzen von DNSSEC: Datenschutz und andere Aspekte

Trotz all seiner Vorteile ist DNSSEC kein Allheilmittel für alle DNS-Sicherheitsprobleme. Ein wichtiger Aspekt ist, dass Es gewährleistet keine Vertraulichkeit der Beratungsgespräche.DNS-Pakete werden, selbst mit DNSSEC, weiterhin im Klartext übertragen, sodass jeder, der Zugriff auf den Datenverkehr hat (zum Beispiel in einem Internetdienst), diesen einsehen kann. ein unsicheres öffentliches WLAN-NetzwerkSie können sehen, welche Domänen abgefragt werden.

Es bietet außerdem keine Zugangskontrolle oder spezifische Verteidigung gegen Denial-of-Service-Angriffe (DoS- oder DDoS-Angriffe)Tatsächlich erhöht das Hinzufügen weiterer Daten (Signaturen, Schlüssel, zusätzliche Datensätze) die Größe der DNS-Antworten, was bei Verstärkungsangriffen ausgenutzt werden kann, wenn die Infrastruktur nicht ordnungsgemäß konfiguriert und geschützt ist.

Andererseits bringt DNSSEC eine gewisse operative Komplexität mit sich: Es ist notwendig, Schlüsselpaare verwalten, ZSK und KSK rotieren, DS-Veröffentlichung in der übergeordneten Zone koordinieren und sicherstellen, dass keine Unstimmigkeiten bestehen, die die Vertrauenskette unterbrechen könnten. Ein Fehler in diesen Verfahren kann dazu führen, dass eine Domäne nicht mehr korrekt validiert wird und dadurch scheinbare Dienstausfälle entstehen.

Innerhalb des DNSSEC-Prozesses selbst befinden sich Steuerbits in den Nachrichten (wie das CD-Bit in Anfragen und das AD-Bit in Antworten), die Einfluss darauf haben, wie die Validierung durchgeführt oder gemeldet wird. Ein Angreifer, der diese Bits in einer unsicheren Umgebung manipulieren könnte, könnte Versuch, den Schutz zu beeinträchtigen Da es einen rekursiven Resolver anbietet, wird empfohlen, die Kommunikation zwischen Resolvern und Clients, die DNSSEC verarbeiten, über sichere Kanäle durchzuführen.

Trotz dieser Einschränkungen bleibt DNSSEC ein wesentlicher Bestandteil zur Stärkung der DNS-Authentizität und -Integrität. Um jedoch noch einen Schritt weiter zu gehen und auch die Vertraulichkeit von Anfragen zu gewährleisten, ist es notwendig, DNSSEC mit anderen Technologien zu kombinieren oder sich in Richtung fortschrittlicherer Lösungen weiterzuentwickeln.

E-DNSSEC: Auf dem Weg zu einem authentifizierten und verschlüsselten DNS

Um die Lücke zu schließen, die DNSSEC im Bereich Datenschutz hinterlässt, wurde das Konzept von E-DNSSEC (DNSSEC-verschlüsselt)Die Idee hinter diesem Ansatz ist, DNSSEC-Anfragen zu verschlüsseln, sodass sie nicht nur authentifiziert und signiert, sondern auch vor der Einsichtnahme durch Dritte während der Übertragung über das Internet oder durch das lokale Netzwerk geschützt sind.

Das Ziel von E-DNSSEC ist es, die Eigenschaften von DNSSEC (Authentizität und Integrität) mit Verschlüsselungsmechanismen zu kombinieren, die Folgendes gewährleisten: Vertraulichkeit der Anfragen zwischen dem DNSSEC-Client und dem DNSSEC-ServerDies erhöht das allgemeine Sicherheitsniveau des DNS-Dienstes und verhindert, dass externe Beobachter sehen können, welche Domänennamen aufgelöst werden.

Der konzeptionelle Prozess würde die Analyse der Anfrage auf dem rekursiven Server, deren Verschlüsselung vor dem Senden an den autoritativen Server und die anschließende Verarbeitung dort umfassen. Entschlüsseln Sie es und verarbeiten Sie es normal mit DNSSEC.Die Antwort könnte wiederum signiert und verschlüsselt an den rekursiven Agenten oder den Client zurückgesendet werden, wodurch die Vertraulichkeit während des gesamten Prozesses gewahrt bleibt.

Diese Kombination gewährleistet die Sicherheit der DNS-Nachricht vom Anfang bis zum Ende des Auflösungsprozesses: Authentizität und Integrität dank DNSSEC sowie Schutz vor unbefugtem Zugriff durch zusätzliche Verschlüsselung. In lokalen oder Unternehmensnetzwerken lässt sich ein solcher Ansatz mit anderen Perimeter-Sicherheitslösungen integrieren.

Heute sind Vorschläge wie E-DNSSEC Teil eines umfassenderen Vorhabens, Stärkung der DNS-PrivatsphäreZusammen mit Technologien wie DNS over TLS (DoT) oder DNS over HTTPS (DoH) ist die grundlegende Richtung klar: Das DNS der Zukunft muss sowohl authentisch als auch vertraulich sein, und es genügt nicht, Namen einfach nur schnell aufzulösen; dies muss auch sicher erfolgen.

In einem Umfeld, in dem immer raffiniertere Cyberangriffe, Identitätsdiebstähle und Bedrohungen grundlegender Infrastrukturen auftreten, ist DNSSEC bereits eine wichtige Sicherheitsvoraussetzung für jede ernstzunehmende Domäne, und der Übergang zu verschlüsselten Lösungen wie E-DNSSEC oder ähnlichen Lösungen erweist sich als logischer nächster Schritt, um den Schutz von Netzwerken, einschließlich lokaler Netzwerke, weiter zu stärken.

Dieses gesamte Ökosystem – von klassischem DNS über DNSSEC bis hin zu verschlüsselten Lösungen wie E-DNSSEC – beweist, dass DNS-Sicherheit kein optionales Extra, sondern ein Kernbestandteil der Internetarchitektur und jedes modernen lokalen Netzwerks ist. Validierende Resolver, signierte Zonen, gut gepflegte Vertrauensketten und zukünftig verschlüsselte Kanäle für Anfragen machen den entscheidenden Unterschied zwischen einem ungeschützten Netzwerk und einer Infrastruktur aus, die für aktuelle und zukünftige Herausforderungen gerüstet ist.

Inhaltsverzeichnis

- Was ist DNS und warum ist es so wichtig für die Sicherheit?

- Sicherheitsbeschränkungen des traditionellen DNS

- Was ist DNSSEC und welchen Beitrag leistet es zur Sicherheit?

- KSK- und ZSK-Schlüssel, Aufzeichnungen und Vertrauenskette

- Vertrauenskette und DNSSEC-Antwortvalidierung

- Durch DNSSEC abgewehrte Angriffe und ihre Beziehung zu TLS/HTTPS

- DNSSEC in .es-Domains und die Pflichten der Domaininhaber

- DNSSEC im lokalen Netzwerk: Validierung auf Benutzerseite

- Grenzen von DNSSEC: Datenschutz und andere Aspekte

- E-DNSSEC: Auf dem Weg zu einem authentifizierten und verschlüsselten DNS