- Trajne XSS ranjivosti omogućuju pohranjivanje i izvršavanje zlonamjernog koda u preglednicima koje koristi više korisnika.

- Validacija samo na frontendu i naslijeđeni kod česti su uzroci XSS-a u modernim web aplikacijama.

- Slučaj ZKTeco WDMS 5.1.3 pokazuje stvarni utjecaj perzistentnog XSS-a na kritične biometrijske sustave upravljanja.

- Ublažavanje XSS-a zahtijeva validaciju pozadinske komponente, izbjegavanje izlaza, sigurnosne zaglavlja i kontinuirano upravljanje ranjivostima.

Posljednjih godina, upravljanje ranjivostima u web aplikacijama To je postalo glavni prioritet u kibernetičkoj sigurnosti. Organizacije se sve više oslanjaju na online platforme za pružanje usluga, upravljanje osjetljivim podacima i svakodnevno poslovanje, tako da svako kršenje sigurnosti može rezultirati gubitkom podataka, financijskim gubicima i štetom za ugled. U tom kontekstu, Cross-Site Scripting (XSS), a posebno njegova uporna varijanta, ostaje jedna od najizazovnijih prijetnji za upravljanje.

Iako je XSS poznat praktički od samih početaka pregledavanja weba, Trajne XSS ranjivosti se i dalje pojavljuju To se događa više puta u stvarnim okruženjima: poslovnim aplikacijama, korporativnim portalima, sustavima kontrole pristupa, pa čak i kritičnim platformama povezanim s biometrijom. Razlog nije samo tehnička složenost, već i kombinacija stalno promjenjivih tehnika napada, povećanja veličine aplikacije, loših praksi razvoja i nedostatka robusnih sigurnosnih kontrola i u frontendu i u backendu.

Važnost proučavanja trajnih XSS ranjivosti

Sustavna analiza trajnih XSS ranjivosti omogućuje nam razumijevanje kako nastaju, kako se iskorištavaju i kako ih učinkovito ublažitiOzbiljna studija na ovu temu ne ograničava se samo na opis teorije, već povezuje identifikaciju nedostataka, procjenu rizika koji predstavljaju i provedbu tehničkih i organizacijskih mjera koje smanjuju površinu napada u modernim web aplikacijama.

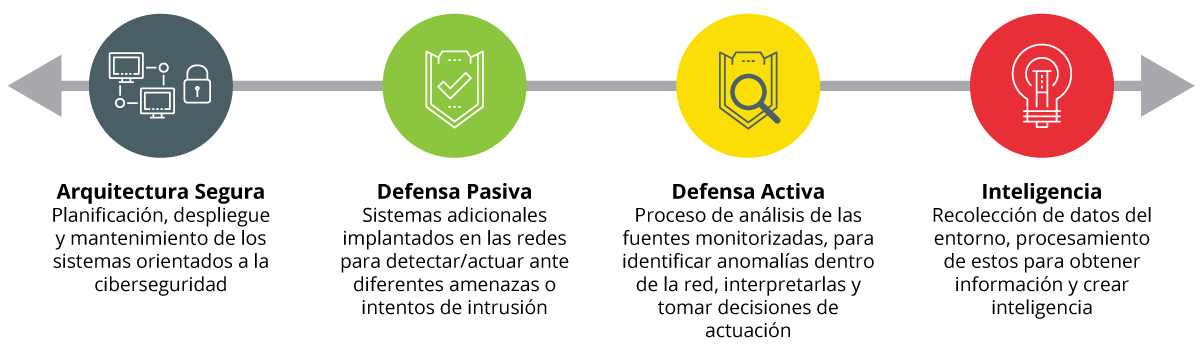

Upravljanje ranjivostima dio je ukupne strategije kibernetičke sigurnosti tvrtke jer integrira procese identifikacija, procjena, određivanje prioriteta i ispravljanje slabosti u softveru i infrastrukturi. Kada se raspravlja o XSS-u, ovi procesi moraju obuhvatiti i korištene razvojne tehnologije (okvire kao što su Django, biblioteke, mehanizmi za predloške) kao i svakodnevne prakse timova za programiranje, testiranje i operacije.

U trenutnom kontekstu, gdje se većina korisničke interakcije odvija putem preglednika, Uspješno iskorištavanje upornog XSS-a može otvoriti vrata neovlaštenom pristupu, krađi identiteta i manipulaciji podacima.Ova vrsta incidenta može dovesti do krađe kritičnih informacija, izmjene ili brisanja zapisa, uvođenja zlonamjernih datoteka, pa čak i lateralnog premještanja na druge povezane sustave.

S operativnog gledišta, nedostatak proaktivnih procesa za otkrivanje i ublažavanje XSS-a To izravno utječe na kontinuitet poslovanja: prekide usluga, gubitak povjerenja kupaca, regulatorne kazne i troškove povezane s odgovorom na incidente. Stoga je ključno riješiti ove ranjivosti u ranim fazama životnog ciklusa softvera, od dizajna i razvoja do testiranja i implementacije.

Što je perzistentni XSS i zašto je toliko opasan?

Međusjetno skriptiranje ili XSS odnosi se, općenito, na ubrizgavanje izvršnog koda u korisnikov preglednik Trajni XSS (također nazvan pohranjeni XSS) je posebno štetna varijanta jer se zlonamjerni sadržaj pohranjuje na poslužitelju, obično u bazi podataka ili drugom repozitoriju, i poslužuje se svim korisnicima koji pristupaju pogođenom sadržaju.

U ovom scenariju, napadač šalje manipulirane podatke na ulaznu točku aplikacije (na primjer, obrazac profila, polje za komentare ili ime zaposlenika), a ti se podaci pohranjuju bez odgovarajuće sanitizacije. Kasnije, aplikacija prikazuje taj sadržaj drugim korisnicima bez neutraliziranja oznaka ili skripti.pa preglednik interpretira korisni teret kao legitimni kod (obično JavaScript) i izvršava ga s dopuštenjima konteksta stranice.

Ključni detalj perzistentnog XSS-a je taj što Izravna i specifična interakcija sa svakom žrtvom nije potrebna.Nakon što se zlonamjerni skript spremi u sustav, izvršit će se za sve korisnike koji posjete taj ranjivi dio web-mjesta. To umnožava potencijalni doseg napada, posebno u aplikacijama s velikim prometom ili tamo gdje mnogi administratori i korisnici s povišenim privilegijama redovito pristupaju web-mjestu.

Pomoću ovih zlonamjernih sadržaja moguće je postići više ciljeva: ukrasti kolačiće sesije, uhvatiti vjerodajnice, preusmjeriti na lažne web stranice, manipulirati sučeljem kako bi se prevario korisnik, učitati vanjske resurse ili pokrenuti druge faze složenijeg napada. Preglednik postaje idealan ulaz jer vjeruje sadržaju koji aplikacija poslužuje, a korisnik zauzvrat vjeruje da komunicira s legitimnom web-stranicom. Razumijevanje sigurnost web preglednika ključno je za smanjenje ovog rizika.

Ova vrsta ranjivosti često se smatra najozbiljnijom unutar XSS obitelji jer To uvelike smanjuje trenje za napadača.Jedna uspješna injekcija bit će dovoljna da exploit postane dostupan svakom posjetitelju kompromitirane stranice, bez potrebe za prilagođenim kampanjama slanja zlonamjernih poveznica svakoj meti.

Druge vrste međusjetnog skriptiranja: reflektirano i DOM-bazirano

Kako bismo u potpunosti razumjeli opseg perzistentnog XSS-a, korisno ga je usporediti s drugim klasičnim oblicima cross-site scriptinga. Iako svi dijele korijen problema - lošu validaciju i sanitizaciju podataka - Razlikuju se po načinu na koji se teret kreće i gdje se nalazi sigurnosni propust..

Odbijeni XSS je vjerojatno Najčešći tip XSS ranjivosti u aplikacijama koje obrađuju parametre poslane u URL-ovima ili obrascimaU ovom slučaju, zlonamjerni kod nije trajno pohranjen na poslužitelju, već putuje, na primjer, u parametru upitnog niza. Aplikacija uzima tu vrijednost, uključuje je izravno u HTML odgovor bez neutralizacije, a preglednik je izvršava prilikom renderiranja stranice.

Kao vektor "kružnog putovanja", reflektirani XSS se obično iskorištava slanjem posebno izrađene poveznice žrtvi - putem e-pošte, trenutnih poruka, društvenih mreža itd. - koja sadrži zlonamjerni sadržaj u URL-u. Ako osoba klikne, stranica s ugrađenim sadržajem se učitava i preglednik izvršava skriptuTo može dovesti do krađe kolačića sesije, stjecanja tokena, prikupljanja osjetljivih podataka, pa čak i hvatanja podataka o kreditnim karticama, ovisno o kontekstu aplikacije.

S druge strane, XSS temeljen na DOM-u oslanja se na način na koji prednji dio aplikacije manipulira modelom objekta dokumenta pomoću JavaScripta ili drugih API-ja na strani klijenta. U tim slučajevima, ranjivost ne leži toliko u odgovoru poslužitelja, koliko u kodu koji se izvršava u pregledniku., koji uzima podatke iz izvora kao što su URL, hash, localStorage ili polja za unos i ubacuje ih u DOM bez pravilnog izbjegavanja opasnih znakova.

Klasičan primjer XSS-a temeljenog na DOM-u je onaj u kojem klijentska skripta čita parametar iz URL-a i ubacuje ga kao HTML na stranicu koristeći nesigurne funkcije. Iako se korisni teret može prenositi i u URL-u, iskorištavanje se događa isključivo u pregledniku.bez da poslužitelj izravno odražava opterećenje u svom odgovoru. Ta razlika znači da analiza zahtijeva specifične alate za testiranje na strani klijenta.

Uobičajeni uzroci trajnih XSS ranjivosti

Razlog zašto perzistentni XSS još uvijek postoji u modernim aplikacijama nije samo nedostatak pažnje: to je kombinacija tehničkih i organizacijskih čimbenika. Jedan od najčešćih uzroka je taj što Validacija i sanitizacija ulaznih podataka povjerena je isključivo frontendu.Ideja je da "ako obrazac ograničava polje, već je zaštićen." Ovaj pristup očito nije dovoljan, jer napadač može presresti ili konstruirati zahtjeve bez prolaska kroz službeno sučelje.

Kada backend ne replicira ili ne pojačava kontrole uspostavljene na strani klijenta, otvara vrata slanju zlonamjernih sadržaja putem alata za presretanje prometa, prilagođenih skripti ili alternativnih klijenata. Poslužitelj mora uvijek pretpostaviti da su primljeni podaci možda manipulirani.i primjenjuju vlastite barijere za validaciju, filtriranje i kodiranje prije pohranjivanja ili vraćanja informacija pregledniku.

Drugi česti uzrok povezan je sa složenošću modernih aplikacija. Kako rastu njihove funkcionalnosti, integracije trećih strana i prezentacijski slojevi, Broj točaka unosa podataka također se povećava, kao i vjerojatnost da će neke ostati nezaštićene.Administrativni obrasci, interne upravljačke ploče, loše pregledani moduli ili "nišne" funkcionalnosti mogu postati slabe karike zbog nedostatka specifičnih sigurnosnih pregleda.

Tome se dodaje teret naslijeđenog koda. Mnoge organizacije održavaju aplikacije koje su nastale prije mnogo godina, s razvojne prakse koje nisu sustavno uzimale u obzir sigurnostUobičajeno je pronaći module koji su prošireni bez dubinskog refaktoriranja, gdje su HTML nizovi spojeni s korisničkim podacima bez izlaznih funkcija ili gdje se oslanjaju na pretpostavke koje više nisu valjane u trenutnom okruženju.

Konačno, nedostatak znanja i svijesti je odlučujući faktor. Ako programeri, testeri i administratori nisu internalizirali obrasce napada povezane s XSS-om i tehnike ublažavanja, Vjerojatnije je da će se greške u validaciji uvesti ili previdjeti.Kontinuirana obuka i jačanje specijaliziranih vještina kibernetičke sigurnosti ključni su za smanjenje ovog strukturnog rizika.

Praktični primjer: Trajni XSS u platformi za biometrijski menadžment

Ilustrativan primjer ozbiljnosti ovih ranjivosti može se naći u Detekcija kritičnog perzistentnog XSS-a na ZKTeco WDMS 5.1.3 platformiOvaj se sustav široko koristi za upravljanje biometrijskim podacima i kontrolu pristupa zaposlenika. Ove vrste okruženja obrađuju posebno osjetljive informacije vezane uz fizičku sigurnost objekata i zapise povezane sa stvarnim ljudima.

Analiza koju je proveo specijalizirani istraživački tim identificirala je specifičan problem u procesu upravljanja podacima zaposlenika. Nakon prijave, nadzorna ploča aplikacije nudila je izbornik iz kojeg korisnici mogu pregledavati, mijenjati i brisati određene podatke za svakog pojedinog korisnika. Polje „Naziv zaposlenika“ ili „Naziv zaposlenika“ postalo je fokus istrage., budući da je omogućavao izmjenu imena povezanog sa zapisom.

U početku je mali zlonamjerni teret testiran izravno iz sučelja, otkrivajući ograničenje od otprilike 40 znakova koje je nametnuo obrazac. Međutim, ovo ograničenje primjenjivalo se samo na strani klijenta. Presretanjem prometa, istraživači su mogli izmijeniti zahtjev prije nego što je stigao do poslužitelja., zamjenjujući sadržaj polja dužim korisnim teretom koji je uključivao JavaScript kod.

Srž problema bila je u tome što je aplikacija provjeravala unos podataka samo na frontendu, bez nametanja ekvivalentnih ili strožih kontrola na backendu. Kao rezultat toga, poslužitelj je prihvatio manipulirani zahtjev i pohranio sadržaj točno onako kako je stigao. Kasnije, prilikom dohvaćanja i prikazivanja imena zaposlenika u drugim dijelovima sučelja, aplikacija ga je umetnula na stranicu bez neutraliziranja.omogućujući pregledniku izvršavanje pohranjene skripte.

Ovo ponašanje potvrdilo je prisutnost perzistentnog XSS-a: Zlonamjerni teret je zabilježen u sustavu i izvršavan svaki put kada bi drugi korisnik pregledao zahvaćeni zapis.U okruženju poput ZKTeco WDMS-a, gdje administratori i operateri rutinski pristupaju informacijama o zaposlenicima, potencijal za kompromitiranje računa s visokim privilegijama bio je posebno zabrinjavajući.

Zaključak izvješća bio je jasan: validacija frontenda je neophodna za poboljšanje korisničkog iskustva i smanjenje trivijalnih pogrešaka, ali Ne može se smatrati dovoljnom sigurnosnom mjeromBitno je replicirati ili ojačati kontrole na strani poslužitelja, primijeniti odgovarajuću sanitizaciju i pregledati kako se korisnički podaci prikazuju u prikazima kako bi se spriječilo njihovo tumačenje kao izvršni kod.

Stvarni utjecaj uspješnog upornog XSS iskorištavanja

Kada napadač uspješno iskoristi trajnu XSS ranjivost, posljedice mogu daleko nadilaziti jednostavnu vizualnu promjenu stranice. Izvršavanjem koda unutar konteksta preglednika žrtve, Moguće je pristupiti osjetljivim informacijama koje je aplikacija prenijelakao što su tokeni sesije, osobni podaci, interne postavke ili čak financijske informacije.

S tim podacima napadač se može lažno predstavljati kao žrtva na servisu, ukrasti vjerodajnice ili povećati privilegije. Ako kompromitirani račun ima administratorske ovlastiOpseg incidenta se brzo širi: masovna izmjena zapisa, stvaranje zlonamjernih korisnika, promjena konfiguracijskih parametara ili instalacija stražnjih vrata koja olakšavaju budući neovlašteni pristup.

Nadalje, uporni XSS omogućuje preusmjeravanje korisnika na stranice koje kontrolira napadač, gdje se napadi mogu primijeniti. sofisticiranije phishing kampanje, zlonamjerni softver ili dodatni alati za iskorištavanjeNa taj način, jednostavan kvar u validaciji polja postaje početna točka lanca povezanih napada.

U složenim korporativnim okruženjima, iskorištavanje XSS-a može olakšati lateralno kretanje: nakon što je korisnik s pristupom više internih alata kompromitiran, Moguće je prebacivanje na druge sustave, aplikacije ili baze podataka iskorištavanjem ukradenih vjerodajnica ili tokena. To znači da utjecaj više nije ograničen na ranjivu aplikaciju, već se proteže na cijeli digitalni ekosustav organizacije.

Osim tehničke štete, postoji i izravan utjecaj na ugled i usklađenost s propisima. Otkrivanje osobnih ili povjerljivih podataka može pokrenuti obvezu obavještavanja nadležnih tijelaRegulatorne sankcije (na primjer, one koje proizlaze iz propisa o zaštiti podataka) i gubitak povjerenja kupaca i partnera. Pravilno upravljanje tim ranjivostima prestaje biti isključivo tehničko pitanje i postaje strateški imperativ.

Najbolje prakse za ublažavanje i sigurno upravljanje XSS-om

Minimiziranje vjerojatnosti nastanka trajnog XSS-a zahtijeva usvajanje sveobuhvatan pristup sigurnosti u razvoju i radu web aplikacijaNije dovoljno primijeniti izolirane zakrpe; potrebno je uvesti kontrole na razini arhitekture, kodiranja, testiranja i kontinuiranog rada kako bi zaštita bila učinkovita i održiva tijekom vremena.

Na tehničkoj razini, jedna od ključnih mjera je uspostavljanje robusna validacija ulaza i izlazni kodSve podatke koje pruža korisnik ili iz vanjskih izvora treba smatrati nepouzdanima, validirati prema kontekstu (očekivana vrsta podataka, duljina, format) i, kada se prikazuju u sučelju, kodirati na odgovarajući način (npr. izbjegavanjem HTML znakova, korištenjem sigurnih API-ja i predložaka koji sprječavaju izravno izvršavanje ubrizganog koda).

Jednako je važno provoditi strogu politiku dubinska obrana između frontenda i backendaKlijent može primijeniti kontrole kako bi pomogao korisniku (ograničenja duljine, formati, obavezna polja), ali poslužitelj mora imati zadnju riječ: provjeriti sve primljene parametre, odbaciti unose koji nisu u skladu s definiranim pravilima i nikada ne pretpostavljati da će se korisnik ponašati na "legitiman" način.

Konfiguriranje sigurnosnih zaglavlja, kao što je Content-Security-Policy (CSP), i korištenje vatrozid web aplikacije Mogu ograničiti što preglednik smije učitati i izvršiti, smanjujući potencijalni utjecaj XSS-a. Dobro osmišljen CSP može blokirati izvršavanje inline skripti ili ograničiti vanjske izvore resursa, čime se otežava zlonamjernom sadržaju da dosegne svoje ciljeve. Iako ne zamjenjuje pravilnu validaciju, vrlo je vrijedan dodatni sloj.

S organizacijskog gledišta, preporučljivo je uključiti sigurnosne preglede tijekom cijelog životnog ciklusa razvoja: statičku analizu koda, testiranje penetracije, ručni pregled najosjetljivijih dijelova i korištenje vodiča poput OWASP Top 10 i resursa za provjeriti je li web stranica sigurna i pouzdana. Obuka i podizanje svijesti za razvojne programere, testere i administratore Također čini razliku; razumijevanje kako XSS funkcionira, koji obrasci koda ga omogućuju i kako ih ispraviti pomaže timovima da integriraju sigurnost u svoju svakodnevnu praksu.

Konačno, uspostavite proces upravljanja ranjivostima koji uključuje inventar imovine, određivanje prioriteta rizika, implementacija zakrpa i naknadna provjera Bitno je osigurati da se otkrivene slabosti ne ignoriraju. U okruženjima gdje se koriste platforme trećih strana ili komercijalni proizvodi, jednako je važno biti u tijeku sa sigurnosnim ažuriranjima koje objavljuje proizvođač i pravovremeno ih primjenjivati.

Bitka protiv upornog XSS-a ne dobiva se jednom akcijom, već održavanjem kontinuiranog stava usmjerenog na poboljšanje, kombiniranjem tehnoloških inovacija, specijalizacije osoblja i jasno proaktivnog stava prema kibernetičkim prijetnjama koje utječu na web aplikacije.

Iz svega što smo vidjeli, jasno je da Trajne XSS ranjivosti ostaju kritičan rizik za svaku organizaciju koja se oslanja na web aplikacije.posebno kada pohranjuju osjetljive informacije ili upravljaju ključnim poslovnim procesima. Razumijevanje razlika između XSS varijanti, učenje o primjerima iz stvarnog svijeta kao što su platforme za upravljanje biometrijskim podacima, primjena najboljih praksi validacije i jačanje sigurnosti na frontendu i backendu ključni su koraci za očuvanje integriteta, povjerljivosti i dostupnosti digitalne imovine u povezanom okruženju u kojem se svakodnevno krećemo.

Sadržaj

- Važnost proučavanja trajnih XSS ranjivosti

- Što je perzistentni XSS i zašto je toliko opasan?

- Druge vrste međusjetnog skriptiranja: reflektirano i DOM-bazirano

- Uobičajeni uzroci trajnih XSS ranjivosti

- Praktični primjer: Trajni XSS u platformi za biometrijski menadžment

- Stvarni utjecaj uspješnog upornog XSS iskorištavanja

- Najbolje prakse za ublažavanje i sigurno upravljanje XSS-om