- A 802.1X FreeRADIUS-szal lehetővé teszi dinamikus VLAN-ok hozzárendelését szabványos RADIUS attribútumok használatával.

- Az olyan vezérlők, mint az Omada és az ExtremeCloud IQ, jól integrálják a FreeRADIUS-t a vezetékes és Wi-Fi felhasználók szegmentálásához.

- Az LDAP-lekérdezések hibái, a nem biztonságos EAP-metódusok vagy a rosszul konfigurált kapcsolók megszakítják a VLAN-hozzárendelést.

- A jó szabályzattervezés és tesztelés megelőzi az RDP-vel, a régi eszközökkel és a hibrid környezetekkel kapcsolatos problémákat.

Ha vezetékes vagy Wi-Fi hálózatokat kezel, és a forgalmat felhasználótípus szerint szeretné elkülöníteni anélkül, hogy drága NAC-megoldást kellene igénybe vennie, akkor jól működik a következővel: 802.1X, FreeRADIUS és dinamikus VLAN-hozzárendelés Ez az egyik legerőteljesebb dolog, amit tehetsz, és fontos megérteni, hogy ez hogyan illeszkedik a Zero Trust architektúraMegfelelő beállítás esetén lehetővé teszi, hogy eldönthesd, melyik hálózathoz csatlakozzon az egyes eszközök az alapján, hogy kik azok, honnan származnak, vagy melyik könyvtárcsoportba tartoznak, anélkül, hogy mindenhol SSID-ket hoznál létre, vagy egyetlen gyártóhoz kötnéd magad.

Ebben a cikkben részletesen kifejtjük, hogyan illik össze a teljes kirakós: 802.1X szerepkör, tipikus FreeRADIUS konfiguráció, RADIUS attribútumok VLAN-okhoz, integráció Wi-Fi vezérlőkkel és switchekkelValós példákat (Omada, ExtremeCloud IQ, klasszikus switchek), gyakori problémákat, sőt olyan haladó témákat is tárgyalunk, mint az Azure AD vagy az LDAP hibásan formázott attribútumai. A cél az, hogy a végére világos és gyakorlatias ismeretekkel rendelkezz, és hogy a tanultakat a saját infrastruktúrádra tudd alkalmazni, legyen az kicsi vagy nagy.

802.1X és dinamikus VLAN-ok: alapfogalmak és összetevők

A 802.1X szabvány egyszerűen fogalmazva a hálózatod kapuőre: amíg az eszköz nem hitelesíti magát, a port vagy a Wi-Fi nem engedélyezi számára a hozzáférést a „legális” hálózathoz. A valódi szegmentálás eléréséhez a következőkkel kombinálják: dinamikus VLAN-hozzárendelés RADIUS attribútumok használatávalTehát a szerver dönti el, hogy az egyes kliensek melyik VLAN-ra kerülnek a hitelesítés után.

Bármely 802.1X telepítésben három kulcsfontosságú összetevő mindig megjelenik, függetlenül attól, hogy Omada, ExtremeCloud IQ vagy általános kapcsolókat használ:

- Könyörgő: a csatlakozni kívánt kliens (laptop, mobil, „üzemkész” nyomtató stb.).

- hitelesítő jel: a hozzáférést vezérlő hálózati eszköz (switch, AP vagy Wi-Fi vezérlő), amely kommunikál a RADIUS szerverrel.

- Hitelesítési szerver: általában egy SUGÁR, gyakran FreeRADIUS, amely érvényesíti a hitelesítő adatokat és dönt a szabályzatról (engedélyezi, tiltja, beilleszti az egyik VLAN-ba vagy a másikba).

A dinamikus VLAN-ok varázsa a következő formában jelentkezik: RADIUS attribútumok az Access-AcceptbenA VLAN-ok esetében szinte minden gyártó ismeri az alagútszerű attribútumok kombinációját:

- Alagút típusa = VLAN

- Alagút-közeg-típus = IEEE-802

- Tunnel-Private-Group-IdAlagút-Privát-Csoport-Id = "VLAN ID" (általában 1 és 4095 közötti szám, bár szövegként kerül elküldésre)

Amikor a switch vagy AP Access-Accept értesítést kap ezekkel az attribútumokkal, és támogatja a 802.1X-et és a dinamikus VLAN-t, akkor hozzárendeli a portot vagy Wi-Fi munkamenetet a... RADIUS által jelzett VLAN figyelmen kívül hagyva a port vagy SSID alapértelmezett VLAN-ját (kivéve, ha a RADIUS nem küld semmit, ebben az esetben a helyi konfigurációját alkalmazza).

FreeRADIUS konfiguráció dinamikus VLAN-okhoz

A FreeRADIUS a nyílt forráskódú RADIUS szerver lényege. Telepíthető a következőre: bármilyen szerény LinuxMég nagyon kis hardvereken, mint például a NanoPi NEO vagy a Raspberry Pi, és jó konfigurációval, képes kezelni a nagyon igényes környezeteket. A dinamikus VLAN-ok esetében két fontos szempont van: a felhasználók/csoportok definiálása és a modulok helyes elhelyezése a feldolgozási láncban.

Egyszerű telepítések esetén a tesztfelhasználók közvetlenül a fájlban definiálhatók. Felhasználók a FreeRADIUS-tól, hozzárendelve nekik azt a VLAN-t, amelyet fogadni szeretnénk. A Debian/Ubuntuban a tipikus fájl a következő helyen található: /etc/freeradius/3.0/users, és a VLAN-okkal kapcsolatos bejegyzések ebben a formában maradnak (egyszerűsítve és átírva):

employee10 Cleartext-Password := "key10" Service-Type := Keretezett-User, Tunnel-Type := VLAN, Tunnel-Medium-Type := IEEE-802, Tunnel-Private-Group-Id := "10" employee20 Cleartext-Password := "key20" Service-Type := Keretezett-User, Tunnel-Type := VLAN, Tunnel-Medium-Type := IEEE-802, Tunnel-Private-Group-Id := "20"

Ezzel a struktúrával a FreeRADIUS egy Access-Accept utasítás után visszaadja a három alagút attribútumot, így a NAS (switch vagy AP) helyezze a klienst a 10-es vagy 20-as VLAN-ra A felhasználó szerint a kulcs az, hogy a hálózati berendezés támogassa a megfelelő RFC-t, és tiszteletben tartsa ezeket az attribútumokat a konfigurált hozzáférési VLAN előtt.

Bizonyos esetekben, például az ExtremeCloud IQ-val való integráció esetén, kritikus fontosságú, hogy ezek az attribútumok pontosan a kívánt helyen legyenek elküldve. Hozzáférés-Elfogadásés nem csak „alagútként” kezelt attribútumokként az EAP más fázisaiban. Alapértelmezett konfigurációkban a FreeRADIUS először a modult tudja feldolgozni. eap és aztán a modul fájlok (amelyik a felhasználói fájlt olvassa). Emiatt a vezérlő nem látja az attribútumokat a megfelelő időben.

A hasznosnak bizonyult gyakorlati megoldás a fájl beállításának módja. /etc/freeradius/3.0/sites-enabled/defaulta modul mozgatása fájlok előtt eap a tömb belsejében engedélyezIly módon a FreeRADIUS először betölti a statikus felhasználói attribútumokat (beleértve a VLAN-t is), majd kezeli az EAP-t, így a végső Access-Accept építésekor a következők szerepelnek: az alagút attribútumait, ahol a vezérlő elvárja őket.

Egy másik ajánlott beállítás a gyenge EAP-metódusok letiltása, mint például EAP-MD5amelyeket soha nem éles környezetbe szántak. A fájl szerkesztése /etc/freeradius/3.0/mods-enabled/eap Az MD5 szakasz kikommentelésével vagy eltávolításával a FreeRADIUS a továbbiakban nem fogja azt felajánlani. Érdemes a konfigurációt robusztus metódusokra összpontosítani, mint például a EAP-TLS (tanúsítványok) vagy PEAP MSCHAPv2-vel.

VLAN-hozzárendelés Omada segítségével: belső RADIUS és külső FreeRADIUS

A TP-Link Omada ökoszisztémája (vezérlő + switchek + AP) nagyon jól integrálja a 802.1X-et a dinamikus VLAN-nal, mindkettőt a saját... Belső sugár például egy külső FreeRADIUS-ra delegálás. Ez egy nagyon szemléletes eset, mivel a teljes munkafolyamat jól látható.

Az Omada vezérlőbe épített RADIUS használatához általában egy háromlépéses folyamatot kell követni. Először a RADIUS-t engedélyezni kell a vezérlő globális menüjében. Integrált RADIUS, jelezve az IP-címet (maga a vezérlő IP-címét) és aktiválva a lehetőséget, hogy Alagút válasz hogy helyesen küldje el az alagút attribútumait a hozzáférési berendezésnek.

Aztán, ha megérkezünk a megadott helyre, belépünk Beállítások > Profil > RADIUS profilA profil szerkesztésre kerül, és belső RADIUS-felhasználók jönnek létre. Az Omada minden felhasználóhoz lehetővé teszi a következő beállítását: név, jelszó és VLAN azonosítóígy amikor a felhasználó hitelesíti magát, a vezérlő visszaküldi a VLAN attribútumokat a kapcsolónak vagy a hozzáférési pontnak külső szerveren keresztül történő adatátvitel nélkül.

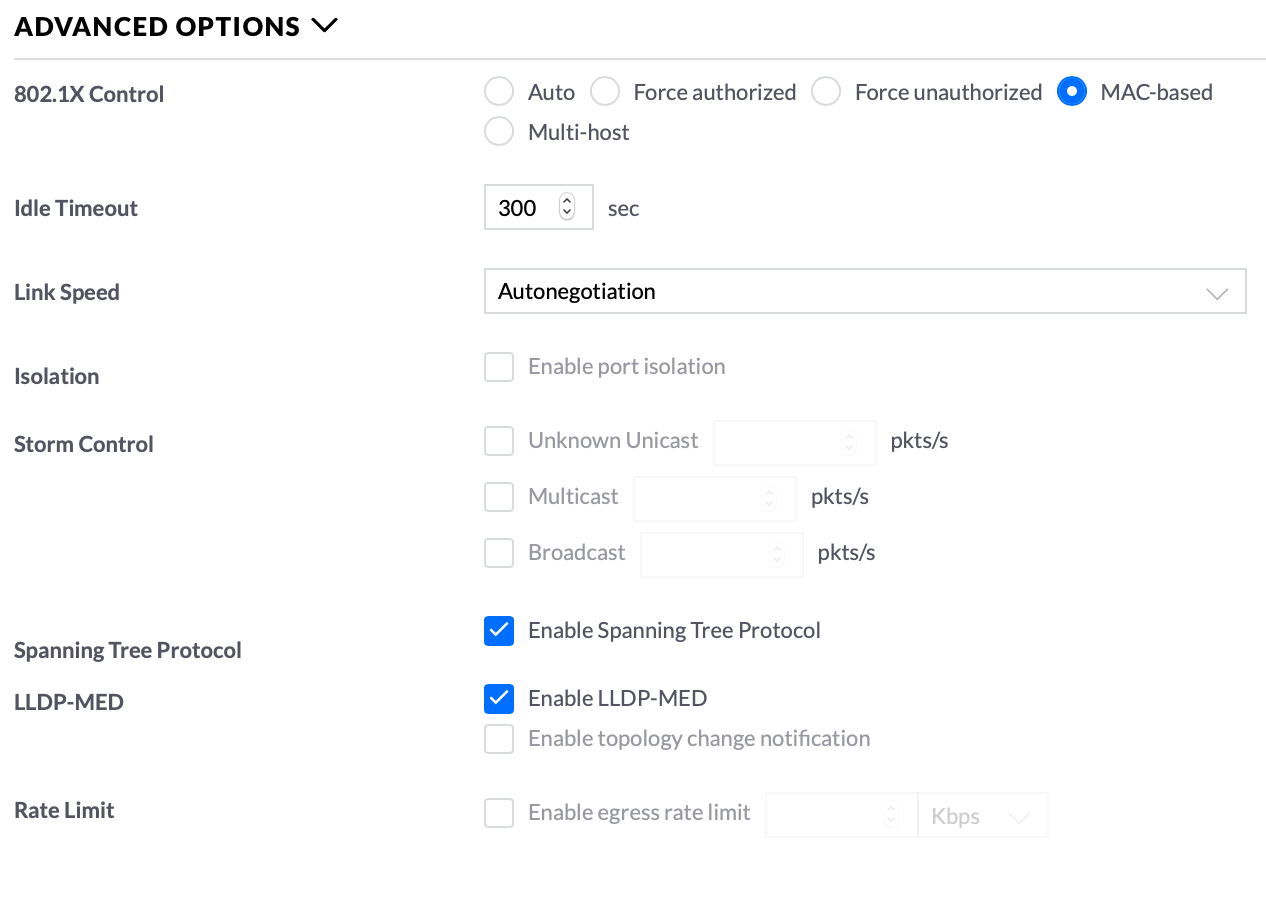

Végül itt Beállítások > Hitelesítés > 802.1X A 802.1X aktiválva van, a belső RADIUS profil ki van választva, és az opció explicit módon engedélyezve van. VLAN-hozzárendelésUgyanebben a részben kiválaszthatja azokat a kapcsolóportokat, amelyek 802.1X hitelesítést igényelnek. A mentés után minden, ezekhez a portokhoz csatlakozó eszköznek hitelesítenie kell magát, és ha a fiókhoz tartozik VLAN-azonosító, akkor automatikusan ebbe a VLAN-ba kerül.

Ha mindent egy külső FreeRADIUS példányban szeretnénk központosítani, az Omada tökéletesen támogatja ezt a forgatókönyvet. Az első lépés a fájl szerkesztése. clients.conf a FreeRADIUS szerveren a vezérlő (vagy a kapcsolók/hozzáférési pontok tartományának) RADIUS kliensként való engedélyezéséhez, megadva az IP-címet vagy az alhálózatot és a közös titok amelyet később az Omada-ban fogunk konfigurálni.

Aztán, vissza Omadába, egy RADIUS profil külső forrásból Beállítások > Profilok > RADIUS profilItt kell megadni a FreeRADIUS IP-címet, a hitelesítési portot (általában 1812) és a megosztott jelszót. A vezérlő 802.1X konfigurációjában válassza ki ezt a külső profilt, és aktiválja újra. VLAN-hozzárendelés, megjelölve a védeni kívánt portokat vagy SSID-ket.

A következő ellenőrzést magáról a vezérlőről is el lehet végezni: Eszközök > Terminál Egy konzolt nyitnak meg a 802.1X-et engedélyező kapcsolón, és végrehajtják a parancsot. show dot1x auth-stateHa minden megfelelően működik, látni fogja a hitelesített portot és a RADIUS által hozzárendelt VLAN-t (például egy hitelesített és a 2. VLAN-hoz társított 1/0/1 port).

Dinamikus VLAN Wi-Fi-n FreeRADIUS és ExtremeCloud IQ segítségével

Egy másik nagyon teljes eset a Wi-Fi hálózatoké, amelyeket a ... kezel. ExtremeCloud IQ (XIQ) FreeRADIUS használata hitelesítési szerverként. Itt a dinamikus VLAN-t elsősorban a FreeRADIUS által visszaadott alagút attribútumok alapján rendelik a Wi-Fi kliensekhez.

Először is, a FreeRADIUS felkészül arra, hogy az Access-Acceptben ezt a három attribútumot küldje el, akárcsak korábban: bejegyzések a /etc/freeradius/3.0/users a felhasználókkal és VLAN-jaikkal, valamint a beállítással webhelyek engedélyezve/alapértelmezett úgy, hogy a modul fájlok feldolgozásra kerül, mielőtt eap, mivel az XIQ pontosan az Acceptben található attribútumokat várja.

Erősen ajánlott letiltani az EAP-MD5-öt, és olyan módszereket használni, mint például PEAP/EAP-TLSAz EAP konfigurációs fájl módosítása után a szolgáltatás újraindul egy systemctl újraindítja a freeradiust a változtatások alkalmazásához. Ettől kezdve a szerver készen áll arra, hogy válaszoljon az XIQ által kezelt AP-k által küldött kérésekre.

Az Extreme felhőszolgáltatásával kapcsolatban két releváns fióktípus létezik: az ingyenes. Csatlakozásamely akár tíz eszköz alapvető kezelését teszi lehetővé, de nem támogatja a dinamikus VLAN-ok speciális osztályozási szabályait, valamint a verziószámot. Pilótaamely 90 napos próbaidőszakot kínál, és lehetővé teszi a RADIUS attribútumokon alapuló profilok és szabályok teljes készletét.

Egy Pilot fiókkal létrehozol egy Hálózati szabályzat Hozz létre egy új hálózatot a „Konfigurálás > Hálózati házirendek” menüből, adj neki nevet, és az egyszerűség kedvéért válaszd a „Csak Wi-Fi” lehetőséget. A második lépésben definiáld az SSID-t, jellemzően vállalati hálózatként WPA2 vagy WPA3 titkosítással, és társítsd hozzá a következőt: RADIUS CsoportA csoport létrehozásakor a FreeRADIUS külső szerverként kerül hozzáadásra, megadva az IP-címet, a titkos címet és a 1812/1813-as portokat.

Aztán a Felhasználói profilokEzek a gyakorlatban különböző VLAN-okhoz (például VLAN10 és VLAN20) kapcsolódó hozzáférési profilok. Van egy alapértelmezett profil, amelyhez azok a kliensek lesznek hozzárendelve, amelyek RADIUS-a nem ad vissza alagút attribútumokat, de dinamikus VLAN-ok esetén a hozzárendelési szabályok a következő értéke alapján vannak meghatározva: Tunnel-Private-Group-ID és egyéb RADIUS attribútumok.

A szabályok egyszerűen kimondják: „ha az Acceptből érkező Tunnel-Private-Group-ID 10, akkor a felhasználói profil VLAN-ja 10”, ha 20, akkor a felhasználói profil VLAN-ja 20, és így tovább. Az ExtremeCloud IQ ezeket a szabályokat a gyakorlatban úgy alakítja ki, hogy a klienst a következőbe helyezi: A FreeRADIUS által küldött attribútumnak megfelelő VLAN.

Végül hozzáférést kell biztosítania ezekhez a VLAN-okhoz az AP vezetékes oldalán az XIQ AP profiljának módosításával, hogy a felmenő port engedélyezze az összes konfigurált VLAN-t, és megtartsa a natív VLAN-t (általában a VLAN 1). Miután mindent elmentett, és a hálózati házirendet alkalmazta az AP-kre, az eszköz segítségével a következőket teheti: RADIUS teszt integrálva az XIQ-ba annak ellenőrzésére, hogy a FreeRADIUS elérhető-e, és hogy a szerver minden felhasználó számára visszaadja-e a várt VLAN attribútumot.

Omada SDN FreeRADIUS-szal: VLAN-ok vezetékes és vezeték nélküli hálózatokhoz

Az Omada SDN megoldása lehetővé teszi a dinamikus VLAN-ok egyidejű kiosztását a hálózatokon keresztül. vezeték nélküli és vezetékes külső RADIUS, például FreeRADIUS használatával. Ezáltal elkerülhető, hogy sok különböző SSID-t kelljen létrehozni, vagy fix PVID-ekkel kelljen bajlódni a switch portjain.

A tipikus topológia egy Omada vezérlőt, EAP hozzáférési pontokat, JetStream kapcsolókat és egy Linuxon futó FreeRADIUS szervert tartalmaz. Annak érdekében, hogy a hálózati eszközök hitelesítési kéréseket küldhessenek a szervernek, a fájlt szerkesztik. clients.conf az Omada hálózati tartomány (például 192.168.0.0/24) és egy megosztott jelszó beállításával a kliens számára.

Ezután a számlákat elkészítik a fájlban. Felhasználókpéldául két felhasználó definiálása: egy VLAN10-hez és egy másik VLAN20-hoz, a hozzájuk tartozó Tunnel-Type, Tunnel-Medium-Type és Tunnel-Private-Group-Id attribútumokkal. A WPA-Enterprise esetében az is gyakori, hogy módosítják a fájlt EAP-konfiguráció a módszernek a kliensek típusához való igazítása (például EAP-PEAP Windows laptopokhoz).

Az Omada vezérlőből, a hitelesítési részben, egy RADIUS profil a FreeRADIUS-ra mutat, és a lehetőség ki van választva. VLAN-hozzárendelés engedélyezése vezeték nélküli hálózathozEz azt jelenti, hogy amikor egy kliens WPA-Enterprise-en keresztül hitelesít, az Omada lekérdezi a RADIUS-t, és az eszközt a szerver által visszaadott VLAN-ba helyezi az SSID fix VLAN-ja helyett.

Szükséges a hálózat saját VLAN interfészeinek meghatározása is a Beállítások > Vezetékes hálózatok > LANPéldául két logikai interfész létrehozásával a VLAN10 és VLAN20 számára az IP-átjáróikkal. Így amikor egy kliens a VLAN10-re érkezik, egy Az adott VLAN tartományán belüli IP-címÉs ugyanez igaz a VLAN20-ra is.

Vezeték nélküli síkon egy SSID jön létre a következővel: WPA-Enterprise a RADIUS profilra mutatva. Amikor egy kliens csatlakozik és hitelesíti magát például test10-ként, a felhasználó IP-címet kap a VLAN10-től; ha test20-at használ, akkor a VLAN20-hoz lesz rendelve anélkül, hogy minden egyes esethez külön SSID-t kellene létrehoznunk.

A vezetékes oldalon a logika hasonló, de a következőt használjuk: 802.1X port alapúEngedélyezze a 802.1X-et a vezérlő megfelelő részében, válassza a „Port alapú” típust, aktiválja a „VLAN kiosztás” lehetőséget, és jelölje ki a hitelesítést igénylő portokat. Ezután egy [method/method] paramétert alkalmaz a rendszer ugyanezekre a portokra. portprofil amely a VLAN10-et és a VLAN20-at címkézetlen hálózatként adja hozzá, biztosítva, hogy a 802.1X vezérlési mód „Auto” értékre legyen állítva, így a kapcsoló egyeztet, amikor klienst észlel.

Így egyetlen RADIUS konfigurációval és néhány profillal az Omada SDN biztosítja, hogy mind a vezetékes, mind a Wi-Fi felhasználók a hálózatához csatlakozzanak. a hitelesítő adatoknak megfelelő VLANanélkül, hogy hálózatokat kellene sokszorozni, vagy manuálisan módosítani az egyes portok konfigurációját.

Gyakorlati példák, gyakori hibák és konfigurációs tippek

A FreeRADIUS és a dinamikus VLAN-ok használata nem csupa rózsás: számos visszatérő probléma jelentkezik, amint a laboratóriumi tesztekből valós környezetbe lépünk, különösen akkor, amikor ezek a problémák felmerülnek. LDAP/AD könyvtárak, felhasználónév-formátumok és összetett szabályzatokEzért egy jó kiberbiztonsági kockázatkezelés Segít csökkenteni az incidensek számát.

Egy nagyon tipikus hiba akkor fordul elő, amikor a szerver egy LDAP lekérdezést hoz létre az attribútum használatával. %{Felhasználónév} ahogy a RADIUS-ba érkezik. Sok Windows-forgatókönyvben a formátum a következőképpen érkezik meg: DOMAIN\felhasználó, a fordított perjelet így kódolva: \5cHa az LDAP sablon a következővel van létrehozva: uid=%{User-Name}A kapott lekérdezés valami ilyesmi lesz uid=DOMINIO\5cusuarioami ritkán egyezik az LDAP fában található tényleges uid-vel, nulla eredményt adva vissza.

Ez azt jelenti, hogy a felhasználó attribútumai nem találhatók meg a címtárban, beleértve az esetleges VLAN vagy csoportérték amelyet le szeretne képezni, így a szerver nem adja hozzá a Tunnel-Private-Group-Id értéket, és a kliens a switch vagy AP alapértelmezett VLAN-ján marad. Ez a minta jól látható a FreeRADIUS naplókban: LDAP lekérdezés "domain\5user" uid-vel és üres keresési kimenettel.

A sikeresen alkalmazott gyakorlati megoldás a FreeRADIUS konfigurációjának használatának megváltoztatása. %{Felhasználónév} által %{Eltávolított-Felhasználónév} az LDAP lekérdezési sablonban, pl.:

ha ("%{ldap:ldap:///dc=example,dc=com?uid?sub?(|(uid=%{Stripped-User-Name})(macAddress=%{Calling-Station-Id}))}") { ... }

Ily módon a FreeRADIUS a „tiszta” felhasználónevet használja, domain vagy perjel nélkül, és a keresések ismét sikeresek. Amint az LDAP visszaadja a helyes bejegyzést, a szerver alkalmazhatja a logikát a VLAN-ok csoportok, szervezeti egységek vagy adott attribútumok alapján történő hozzárendeléséhez, és újra generálhatja a listát. Alagúttípus, Alagút-közepes típus és Alagút-privát csoportazonosító az Hozzáférés-Elfogadás részben.

Egy másik érdekes eset fordul elő egyes switcheknél, amikor egy porton a statikus VLAN-konfigurációk keverednek a dinamikus 802.1X konfigurációkkal. Például, ha a 17-es port a statikus 4-es VLAN-on van, és egyidejűleg egy adott felhasználót megpróbálnak a RADIUS használatával a 2-es VLAN-ra kényszeríteni. Ha az eszköz nem tartja tiszteletben az alagút attribútumait, vagy a dinamikus VLAN funkció le van tiltva, függetlenül attól, hogy mi történik a RADIUS-ban, a port továbbra is 4-es VLAN-ként fogja látni a forgalmat.

Ilyen helyzetekben elengedhetetlen a kapcsoló dokumentációjának áttekintése a támogatás explicit aktiválásához a következőkhöz: VLAN-hozzárendelés RADIUS-on keresztülés hibakeresést végezhet olyan parancsokkal, mint például mutasd a dot1x-et vagy azzal egyenértékű, ellenőrizve, hogy az eszköz jelez-e valami hasonlót, mint például „alagút attribútumok figyelmen kívül hagyása” vagy „dinamikus vlan-hozzárendelés letiltva”. Csak akkor kerül a VLAN 4-ben lévő fizikai porthoz csatlakozó felhasználó alapértelmezés szerint a VLAN 2-be, miután „carlos”-ként vagy bárki másként hitelesítette magát.

Klasszikus viták folynak a használat helyénvalóságáról is. Dinamikus VLAN-ok távoli asztali (RDP) forgatókönyvekbenAmikor a Windows indításakor gépi hitelesítés történik, majd bejelentkezéskor felhasználói hitelesítés, a felhasználói bejelentkezés által kiváltott VLAN-változás megszakíthatja a folyamatban lévő RDP-munkameneteket, vagy DNS-problémákat okozhat, miközben a port a „gép” VLAN-ról a „felhasználó” VLAN-ra vált. Számos rendszergazda úgy döntött, hogy ezekben az esetekben egyetlen VLAN-t tart fenn minden állapothoz, vagy ugyanazt a VLAN-t rendeli hozzá mind a gép, mind a felhasználói szinten, minimalizálva a szegmensváltozásokat.

Végül, a haladó integrációs szinten egyre nagyobb az érdeklődés a FreeRADIUS összekapcsolása iránt a következőkkel: azúrkék A felhőbeli csoporttagság alapján VLAN-ok meghatározásához jelenleg nincs hivatalos natív modul, amely közvetlen csoportkeresést végezne a VLAN-ok esetében az Azure AD-ben. A megközelítések külső szkripteket, a Microsoft Graph API hívását és néhány kerülő megoldást foglalnak magukban. Ez egy folyamatosan fejlődő terület, és ha stabil és támogatott megoldásra van szükség, ezt a logikát gyakran egy kereskedelmi NAC-nak vagy más közvetítő komponensnek delegálják.

A 802.1X, a FreeRADIUS és a dinamikus VLAN-hozzárendelés hatékony kombinálásával finom hálózati szegmentálás érhető el nehézkes NAC-megoldások nélkül, illeszkedve a következő stratégiába: Technológiai biztonság a vállalatoknálAz olyan vezérlőktől, mint az Omada vagy az ExtremeCloud IQ, a középkategóriás switchekig minden együtt tud működni, ha a bújtatási attribútumokat tiszteletben tartják, az LDAP/AD lekérdezéseket gondosan kezelik, és egyértelmű, hogy mikor helyénvaló dinamikusan áthelyezni a felhasználókat egyik VLAN-ból a másikba az identitásuk, szerepkörük vagy a csatlakoztatott eszköz típusa alapján.

Tartalomjegyzék

- 802.1X és dinamikus VLAN-ok: alapfogalmak és összetevők

- FreeRADIUS konfiguráció dinamikus VLAN-okhoz

- VLAN-hozzárendelés Omada segítségével: belső RADIUS és külső FreeRADIUS

- Dinamikus VLAN Wi-Fi-n FreeRADIUS és ExtremeCloud IQ segítségével

- Omada SDN FreeRADIUS-szal: VLAN-ok vezetékes és vezeték nélküli hálózatokhoz

- Gyakorlati példák, gyakori hibák és konfigurációs tippek