- Tīkla segmentēšana labi plānotos un izolētos VLAN ievērojami samazina drošības incidentu ietekmi.

- 2. slāņa funkcijas, piemēram, DHCP snooping, dinamiskā ARP pārbaude un portu drošība, ir galvenās cīņā pret iekšējiem uzbrukumiem.

- ACL, DNS filtrēšana un 3. un 4. slāņa pārbaude stiprina datplūsmas kontroli starp VLAN un internetu.

- Drošas pārvaldības, auditu un personāla apmācības kombinācija ilgtermiņā uztur VLAN drošību.

Jebkurā samērā nopietnā korporatīvajā tīklā VLAN vairs nav greznība, bet gan nepieciešamība. Datplūsmas atdalīšana ar nodaļas, pakalpojumi un kritiskuma līmeņi Šis ir pamats, lai novērstu viena incidenta pārvēršanos globālā problēmā, kas kropļo pusi organizācijas. Taču ar VLAN izveidi vien nepietiek: ja tie nav pareizi izstrādāti un aizsargāti, tie paver durvis ļoti bīstamiem uzbrukumiem.

Tāpēc, runājot par uzlabotu VLAN konfigurāciju un drošību, mēs nerunājam tikai par ID un portu piešķiršanu. Mēs runājam par plānošana, loģiskā segmentācija, piekļuves kontrole, nepārtraukta uzraudzība un īpašu komutācijas funkciju, piemēram, DHCP Snooping, Dynamic ARP Inspection vai Port Security, izmantošana papildus 3. un 4. slāņa politikām. Mēs uz to visu paskatīsimies mierīgi, bet ar praktisku un samērā "reālās dzīves" pieeju.

VLAN plānošana un tīkla organizēšana

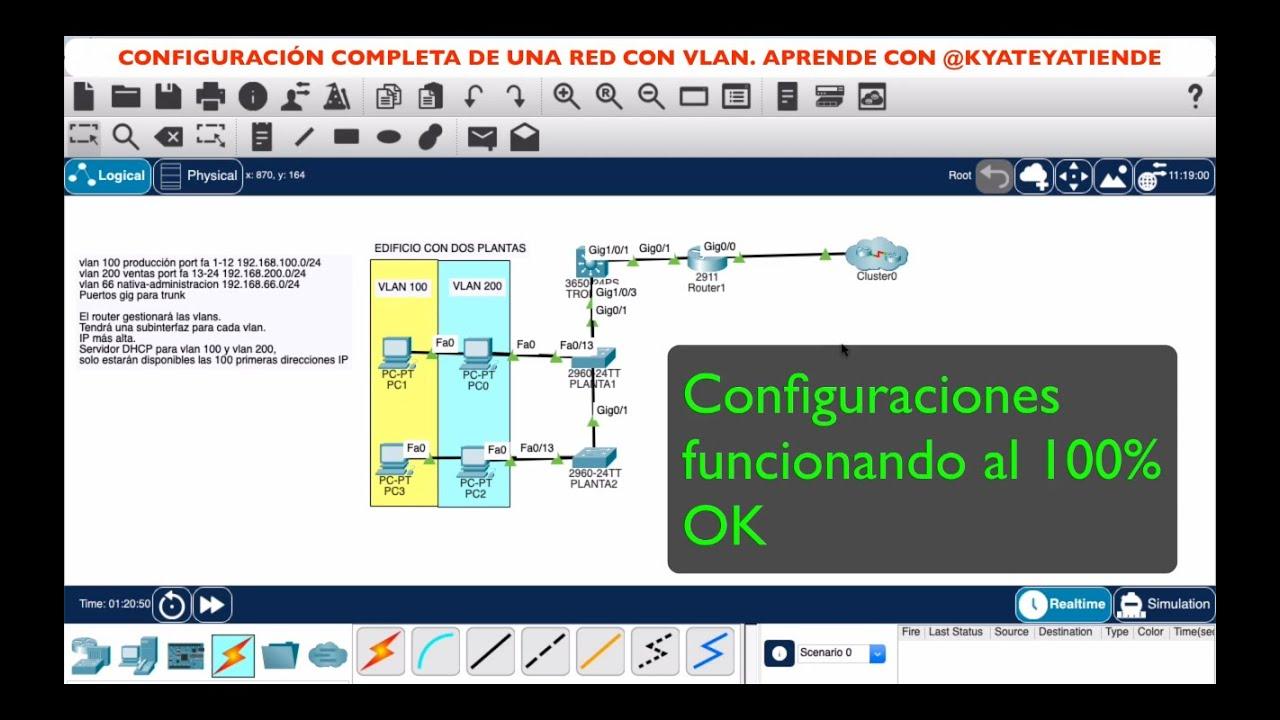

Pirms pieskaraties vienai komandai komutatorā, ir svarīgi apsēsties un padomāt par to, kā tīkls tiks strukturēts. Laba VLAN plānošana sākas ar skaidri identificējiet jomas, nodaļas vai sadaļas uzņēmuma daļas, kurām nepieciešama loģiska izolācija: cilvēkresursi, finanses, attīstība, Viesu VLANIoT ierīces utt.

Ideja ir tāda, ka incidentam vienā tīkla daļā nevajadzētu tieši ietekmēt pārējo. Ja kāda viesu VLAN iekārta tiek apdraudēta, tai nevajadzētu būt viegli sasniegt. VLAN uzskaite kritiski svarīgiem serveriemTas prasa izveidot atsevišķus VLAN un jau no paša sākuma definēt, kāda datplūsma var plūst starp tiem un ar kādiem ierobežojumiem.

Papildus sadalījumam pa nodaļām parasti ieteicams rezervēt Pārvaldības VLAN Šis pārvaldības VLAN ir īpaši izstrādāts komutatoru, maršrutētāju un citu tīkla ierīču pārvaldībai. Lai gan uzziņu materiālos šis pārvaldības VLAN vēl nav iekļauts, tas ir solis, ko ir vērts plānot, lai novērstu konfigurācijas pārvaldību no paša lietotāja tīkla, kas rada nepārprotamu risku.

Vēl viens svarīgs plānošanas punkts ir nodrošināt, lai katrs VLAN būtu labi izolēts un aizsargāts ar papildu mehānismiem: piekļuves kontroles sarakstiem (ACL), iekšējie ugunsmūriUz lomām balstīta piekļuves kontrole un konsekventas drošības politikas. Runa nav tikai par segmentāciju, bet gan par precīzu atļautās datplūsmas veida kontroli starp segmentiem.

Visbeidzot, laba organizācija ietver dokumentēšanu, kuri VLAN ir piešķirti kuriem portiem, kuras ierīces ir pievienotas katram VLAN un kādi komunikācijas noteikumi Tie tiek piemēroti viens otram. Šī dokumentācija ir tīrs zelts, ja runa ir par incidenta izmeklēšanu vai infrastruktūras paplašināšanu.

Nepārtraukta satiksmes uzraudzība un kontrole

Kad VLAN ir definēti un konfigurēti, darbs vēl nav pabeigts. Ir svarīgi, lai būtu nepārtraukta aktivitātes uzraudzība katrā segmentā. Ja tīkla darbība netiek uzraudzīta, uzbrukumi var palikt nepamanīti pārāk ilgi.

Šim nolūkam ieteicams izmantot reāllaika datplūsmas analīzes rīki kas ļauj atklāt anomālijas, aizdomīgi modeļi un dīvaini tapas konkrētos VLAN. Tas ietver tīkla uzraudzības risinājumus, ielaušanās atklāšanas sistēmas (IDS/IPS) un žurnālu analīzes platformas.

Turklāt ir jābūt incidentu reaģēšanas plāns Ir nepieciešams precīzi definēts protokols: ko darīt, ja VLAN tiek konstatēta anomāla datplūsma, kā izolēt portu, kā bloķēt IP diapazonu vai kā ātri atsaukt piekļuvi. Uzbrukuma noteikšana ir maz noderīga, ja organizācija nezina, kā nekavējoties reaģēt.

Tikpat svarīgi ir uzraudzīt konfigurācijas izmaiņas komutatoros un maršrutētājos. Konfigurācijas pārvaldības rīku izmantošana un mainīt izsekošanu Tas palīdz nodrošināt, ka drošības noteikumi saglabājas konsekventi un neviens (ne kļūdas dēļ, ne ļaunprātīgi) nemaina politiku, neatstājot pēdas.

Īsāk sakot, VLAN nav kaut kas tāds, ko iestatāt un aizmirstat: tiem ir nepieciešams reāllaika redzamība, brīdinājumi un periodiskas pārskatīšanas lai tie varētu turpināt pildīt savu ierobežošanas un aizsardzības funkciju.

Uz lomām balstītas piekļuves politikas un iekšējā kontrole

VLAN segmentācija ir jāpapildina ar uz lomām balstītām piekļuves kontroles (RBAC) politikām. Tas nozīmē, ka katrs lietotājs vai grupa saņem ļoti skaidru norādījumu kopumu. atļaujas un privilēģijas, kas pielāgotas viņu lomai organizācijas ietvaros, bez nevajadzīgas piekļuves.

Piemēram, personāla vadības darbiniekiem nav nepieciešama piekļuve izstrādes serveriem, un izstrādes komandai nav nepieciešama piekļuve algu datubāzei. Definējiet šos ierobežojumus un ieviesiet tos, izmantojot piekļuves pārvaldības sarakstus (ACL), iekšējos ugunsmūrus vai citus drošības pasākumus. autentifikācijas vadīklas katram VLAN ievērojami samazina uzbrukuma virsmu.

Ir svarīgi arī ierobežot piekļuvi sensitīvai informācijai, pamatojoties uz lomu, pat viena VLAN ietvaros. Lai gan lietotāji var koplietot segmentu, ne visiem lietotājiem jābūt vienādam redzamības līmenim vai iespējām rīkoties ar tīkla resursiem un sistēmām.

Šīs piekļuves politikas nepaliek tikai loģiskā līmenī: tām jābūt sinhronizētām ar korporatīvajiem direktorijiem (piemēram, AD/LDAP), ugunsmūra politikām un ar vadu un bezvadu tīkla autentifikācijas mehānismiTādā veidā dalība grupā vai lomā automātiski nosaka, kurš VLAN ir piešķirts lietotājam un ko viņš tajā var darīt.

Apvienojot precīzi definētu lomu ar labi izstrādātiem VLAN, tiek iegūts daudz stabilāks mazāko privilēģiju modelis, kas ievērojami apgrūtina uzbrucējam, kurš apdraud kontu, piekļuvi sistēmai. pārvietoties sāniski caur tīklu nesaskaroties ar šķēršļiem.

Drošības atjauninājumi un ierīču pārvaldība

Labi izstrādāta arhitektūra ir bezjēdzīga, ja atbalsta iekārtas ir pilnas ar ievainojamībām. Komutatori, maršrutētāji un ugunsmūri, kas pārvalda VLAN, ir jā... vienmēr atjaunināts ar ielāpiem un drošības atjauninājumiem, jo tie bieži ir konkrētu uzbrukumu mērķis.

Ieteicams izveidot regulāru procesu ražotāju biļetenu pārskatīšanai, apkopes periodu plānošanai un programmaparatūras un programmatūras atjauninājumu ieviešanai. Šo uzdevumu atlikšana uz nenoteiktu laiku paver durvis uz problēmām. zināmās ievainojamības Tos izmanto relatīvi viegli.

Pārvaldības pusē ieteicams atspējot nedrošus administrēšanas protokolus (piemēram, Telnet vai nešifrētu HTTP) un izvēlēties drošas attālinātās metodes piemēram, SSH un HTTPS pārvaldības konsolei. Turklāt pārvaldības VLAN jābūt pieejamam tikai no autorizētām ierīcēm.

Konfigurācijas uzraudzība ir arī svarīga. Dublējumu uzturēšana, izmaiņu veicēju kontrole un versiju salīdzināšana ļauj atklāt kļūdas. neatļautas izmaiņas vai konfigurācijas kļūdas kas varētu vājināt VLAN drošību.

Visbeidzot, tīkla ierīču integrēšana centralizētās reģistrēšanas sistēmās (piemēram, SIEM) palīdz korelēt notikumus, atvieglojot to noteikšanu. tendences un potenciālie uzbrukuma mēģinājumi kas vienlaikus ietekmē vairākus VLAN.

Personāla apmācība un informētība

Vismodernākie perimetra drošības mehānismi ir maz lietderīgi, ja cilvēciskais elements neizdodas visos līmeņos. Ir svarīgi, lai personāls būtu apmācīts laba tīkla drošības prakseīpaši attiecībā uz korporatīvo resursu ikdienas izmantošanu.

Ieteicams apmācīt darbiniekus, kā atpazīt un ziņot par iespējamiem pikšķerēšanas mēģinājumiem, nevis izveidot savienojumu ar nezināmas vai personīgas ierīces uzņēmuma tīkla pieslēgvietām bez atļaujas un ievērot iekšējos noteikumus par infrastruktūras izmantošanu.

Uzsvars jāliek arī uz izveidi un pārvaldību. spēcīgas paroles, daudzfaktoru autentifikācijas izmantošanā, ja tāda ir pieejama, un tajā, cik svarīgi ir nekopīgot akreditācijas datus ar kolēģiem vai atkārtoti neizmantot atslēgas vairākos pakalpojumos.

Izpratības veicināšana ietver skaidrā un pieejamā valodā izskaidrošanu, kāpēc pastāv VLAN un kāpēc daļa piekļuves ir ierobežota. Kad lietotāji saprot, ka tas tiek darīts, lai aizsargātu uzņēmuma datus (un daudzos gadījumos arī viņu pašu personisko informāciju), viņi parasti ir sadarbīgāki nekā tad, ja ierobežojumi tiek vienkārši noteikti bez konteksta.

Rezumējot, VLAN drošība nav tikai IT nodaļas atbildība; tā prasa iesaistīšanos un visa personāla ikdienas apņemšanās lai samazinātu negadījumu iespējamību cilvēku neuzmanības dēļ.

Autentifikācija un tīkla piekļuves kontrole (802.1X un NAC)

Svarīgs solis drošības stiprināšanā VLAN vidēs ir ieviest sistēmu, kas ierīču un lietotāju stabila autentifikācija pirms piekļuves piešķiršanas tīklam. Šeit noder 802.1X standarts, ko plaši izmanto vadu un korporatīvajos WiFi tīklos.

Izmantojot 802.1X, komutatora ports darbojas kā "vārtu sargs" un neļauj pilnībā pārraidīt datplūsmu, kamēr pievienotā ierīce nav veiksmīgi autentificēta pret centrālā autentifikācijas servera (parasti RADIUS vai TACACS+). Atkarībā no akreditācijas datiem var piešķirt vienu vai otru VLAN vai arī var piemērot noteiktas politikas.

Šo modeli parasti papildina risinājumi Tīkla piekļuves kontrole (NAC)Šīs pārbaudes pārbauda ne tikai lietotājvārdu un paroli, bet arī ierīces statusu: vai tai ir pretvīrusu programmatūra, vai tā ir atjaunināta, vai tā atbilst noteiktām drošības prasībām utt. Ierīces, kas neiztur pārbaudes, var tikt nosūtītas uz karantīnas VLAN.

Šīs pieejas priekšrocība ir tā, ka tā ievērojami samazina iespēju, ka iebrucējs pievienos ierīci komutatora brīvajam portam un bez liekas kavēšanās iegūs piekļuvi. Pat ja viņiem izdosies to fiziski pieslēgt, viņiem būs apejot autentifikācijas un NAC politikas pirms spējas sazināties ar pārējo tīklu.

802.1X un NAC ieviešana rada zināmu sarežģītību un prasa labu plānošanu, taču tas ir viens no efektīvākajiem veidiem, kā kontrolēt, kas faktiski iekļūst katrā VLAN, un Izvairieties no neatļautām ierīcēm kritiskajos segmentos.

2. slāņa aizsardzība: bieži uzbrukumi un pretpasākumi

Lielākā daļa uzbrukumu lokālajiem tīkliem ir vērsti pret OSI modeļa 2. slāni, izmantojot vispārpieņemto pieņēmumu, ka viss "lokālā tīkla" ietvaros ir uzticams. Nekas nevarētu būt tālāk no patiesības: pastāv plašs klāsts ar Satiksmes manipulēšanas metodes starp resursdatoriem vienā VLAN.

Šie uzbrukumi ietver MAC adreses viltošanu, komutācijas tabulu pārpludināšanu, ARP viltošanu, neatļautu DHCP serveru izmantošanu un ļaunprātīgu datplūsmas ievadīšanu, kas paredzēta, lai izmantot ievainojamības gala ierīcēs vai tīkla ierīcēs.

Lai mazinātu šos riskus, komutatoru ražotāji ir iekļāvuši īpašas funkcijas. Galvenais elements ir tīkla piekļuves kontrole (NAC), ko jau minējām un kas ierobežo piekļuvi ierīces, kas neatbilst noteiktajām politikāmTaču pastāv arī īpaši mehānismi, lai apturētu ļoti bieži sastopamus uzbrukumus.

Viens no visspēcīgākajiem rīkiem ir DHCP Snooping, kas ļauj izlemt, kuri porti tiek uzskatīti par uzticamiem DHCP atbilžu sūtīšanai. Tas neļauj uzbrucējam izveidot savienojumu ar viltotu DHCP serveri un piešķirt ļaunprātīgas IP adreses un tīkla parametri lietotājiem.

Vēl viena būtiska 2. slāņa sastāvdaļa ir dinamiskā ARP pārbaude (DAI), kas validē ARP atbildes, salīdzinot tās ar DHCP snooping vai statisko tabulu ģenerēto datubāzi. Tas samazina iespēju, ka ARP viltošana un starpnieka uzbrukumi tajā pašā VLAN.

DHCP snooping: IP adrešu piešķiršanas nodrošināšana

DHCP viltošanas uzbrukumi ietver viltota DHCP servera izvietošanu, kas reaģē ātrāk nekā likumīgais serveris, piegādājot manipulētas IP adreses un vārtejas. Tā rezultātā tīkla ierīces var nosūtīt savu datplūsmu uzbrucējam vēlamajā vietā, ar visām iespējamām sekām.

Lai to novērstu, funkcija tiek aktivizēta uz slēdža. DHCP snoopingTas prasa definēt, kuri porti ir “uzticami” DHCP atbilžu sūtīšanai un kuri ir “neuzticami”. Parasti ports uz DHCP serveri vai ugunsmūri, kas darbojas kā serveris, tiek atzīmēts kā uzticams, bet porti lietotājiem tiek atstāti kā neuzticami.

Praktiskā VLAN 20 piemērā tipiska Cisco slēdža konfigurācija ietvertu kaut ko līdzīgu DHCP Snooping iespējošanai globāli un pēc tam atbilstošajā VLAN atzīmēšanai kā uzticama osta saskarni ar DHCP serveri un ierobežot DHCP ziņojumu ātrumu lietotāju portos:

Slēdzis (konfigurācija) # ip dhcp snooping

Slēdzis (konfigurācija) # ip dhcp snooping vlan 20

Slēdža (konfigurācijas) # saskarne Gi0/0

Switch(config-if)# ip dhcp snooping trust

Slēdža (konfigurācijas) # saskarnes diapazons Gi1/0–3

Slēdzis (config-if-range) # ip dhcp snooping ierobežojuma ātrums 10

Ar šo konfigurāciju var piegādāt tikai uzticamais ports. derīgas DHCP atbildes Turklāt DHCP datplūsmas ātrums lietotāju portos ir ierobežots, lai mazinātu plūdu uzbrukumus vai anomālu uzvedību.

Kad ir iespējota DHCP snooping funkcija, slēdzis uztur IP-MAC-portu saišu datubāzi, kas pēc tam tiks izmantota kā atsauce citām drošības funkcijām, piemēram, dinamiskajai ARP pārbaudei, tādējādi pastiprinot adresācijas informācijas integritāti tīklā.

Dinamiskā ARP pārbaude (DAI): aizsardzība pret ARP viltošanu

ARP viltošana ir klasisks uzbrukums lokālajos tīklos: uzbrucējs nosūta viltotas ARP atbildes, sasaistot savu MAC adresi ar vārtejas vai citas ierīces IP adresi, tādējādi iegūstot piekļuvi. pārtvert, novirzīt vai modificēt datplūsmu starp upuriem vienā VLAN.

Dinamiskā ARP pārbaude (DAI) tiek izmantota tieši tāpēc, lai apturētu šo metodi jau pašā sākumā. Kad VLAN ir iespējota DAI, slēdzis pārtver ARP paketes un validē tās, salīdzinot ar IP-MAC saišu datubāze ko tas ieguva, izmantojot DHCP snooping vai statiskas konfigurācijas.

VLAN 20 gadījumā DAI aktivizēšanu var veikt ar komandu kopu, kas ir līdzīga:

Slēdzis (konfigurācija) # ip arp pārbaudes vlan 20

Slēdža (konfigurācijas) # saskarne Gi0/0

Slēdzis(config-if)# ip arp pārbaudes uzticamība

Par uzticamu atzīmētā osta parasti ir tā, kas izveido savienojumu ar DHCP serveri vai vārteju, savukārt pārējās lietotāja ostas tiek uzskatītas par neuzticamām, un to ARP ziņojumi tiek detalizēti pārbaudīti. ARP pakotne, kas neder Ar DHCP Snooping datubāzi vai konfigurētajiem noteikumiem tas ir bloķēts.

Tas ievērojami sarežģī ARP viltošanas uzbrukumus, jo komutators nepieņems patvaļīgi izdomātas IP-MAC kartēšanas. Šī aizsardzība ir īpaši vērtīga vidēs ar daudziem lietotājiem, kur viena kompromitēta ierīce varētu mēģināt veikt šādus uzbrukumus. izspiegot vai manipulēt ar datplūsmu citiem.

3. un 4. slāņa drošība: ACL, filtrēšana un DPI

VLAN nodrošina 2. slāņa segmentāciju, taču, lai patiesi kontrolētu datplūsmas plūsmu starp tiem, pasākumi jāpiemēro augstākos slāņos, īpaši 3. slānis (IP) un 4. slānis (TCP/UDP)Šeit piekļuves kontroles saraksti (ACL) ir pamata rīks.

Konfigurējot ACL maršrutētājos, 3. slāņa komutatoros vai ugunsmūros, varat ļoti detalizēti definēt, kuri VLAN var sazināties ar kuriem, kuri protokoli ir atļauti, no kurām IP adresēm un kuros portos. Tas ļauj izolēt sensitīvus tīklus, ierobežot pakalpojumus un samazināt sānu kustības potenciālo uzbrucēju.

Papildus ACL daudzās drošības ierīcēs ir iekļauta pakešu filtrēšana un Dziļā pakešu pārbaude (DPI), kas analizē datplūsmas saturu un uzvedību, lai atklātu ļaunprātīgus modeļus, pat ja tiek izmantotas standarta pieslēgvietas vai apiešanas metodes.

Piemēram, varat definēt īpašus ACL DNS, HTTP vai jebkuram citam kritiskam protokolam, atļaujot datplūsmu tikai uzticamiem serveriem un bloķējot visus pārējos. Tas ir īpaši noderīgi, lai samazinātu ietekmi uz DNS viltošana vai manipulētas atbildes kas nāk no neatļautiem avotiem.

Kopā ņemot, 3. un 4. slāņa drošība darbojas kā otrā aizsardzības līnija, kas pastiprina VLAN izolāciju un nodrošina, ka datplūsma starp VLAN un uz internetu atbilst... organizācijas drošības politikas.

DNS datplūsmas filtrēšana ar noteiktiem ACL

Viens no bīstamākajiem uzbrukuma vektoriem mūsdienu tīklos ir DNS manipulācija, jo tā ļauj uzbrucējiem novirzīt lietotājus uz viltotām tīmekļa vietnēm, pat ja URL šķiet likumīgs. Lai mazinātu šo risku VLAN ietvaros, ACL, kas filtrē DNS trafiku un atļaut atbildes tikai no konkrētiem, uzticamiem serveriem.

Iedomāsimies, ka tīklā ar VLAN 20 mēs vēlamies atļaut DNS atbildes tikai no... autorizēti serveriPiemēram, Google un Cloudflare publiskie DNS serveri, kas tika definēti pfSense ugunsmūrī: 8.8.8.8 un 1.1.1.1. ACL varētu izskatīties apmēram šādi:

Slēdzis (konfigurācija) # ip piekļuves saraksts paplašināts DNS_FILTER

Slēdzis (config-ext-nacl) # atļauj udp resursdatoru 8.8.8.8 jebkuru vienādojumu 53

Slēdzis (config-ext-nacl) # atļauj udp resursdatoru 1.1.1.1 jebkuru vienādojumu 53

Slēdzis (config-ext-nacl) # deny udp any any eq 53

Switch(config-ext-nacl)# atļaut jebkuru ip adresi

Slēdža (konfigurācijas) # saskarnes diapazons Gi1/0–3

Slēdzis(config-if-range)# ip piekļuves grupa DNS_FILTER iekšā

Ar šo konfigurāciju lietotāju porti pieņems tikai DNS datplūsma, kas nāk no šiem serveriemTas bloķē neatļautas DNS atbildes, kas varētu darboties ļaunprātīgi, apgrūtinot DNS viltošanas izmantošanu VLAN ietvaros.

Ir vērts atcerēties, ka pat tad, ja paketes tiek filtrētas komutatorā, ieteicams ugunsmūrī un DNS serverī vai pašā rekursīvajā risinājumā ievērot konsekventu politiku, kas neļauj ierīcēm izmantot serveri ārpus uzņēmuma kontroles lai apietu ierobežojumus.

Portu drošība: ierobežojiet un kontrolējiet MAC adreses

Vēl viens ļoti noderīgs mehānisms VLAN drošības stiprināšanai ir portu drošība. Šī funkcija ļauj ierobežot portu skaitu, kuriem var piekļūt, izmantojot VLAN. MAC adreses, kas var tikt parādītas katram portam no slēdža, bloķējot vai ierobežojot piekļuvi, ja tiek atklātas neatļautas ierīces.

Praktiskā situācijā varētu izlemt, ka katrs lietotāja ports VLAN 20 atļauj tikai vienu MAC adresi, neļaujot kādam pievienot neatļautu komutatoru vai otru ierīci, kas "izmanto" to pašu tīkla portu. Turklāt "lipīgās" opcijas izmantošana var ierobežot komutatora darbību. automātiski iemācīties MAC adresi kas tiek uzskatīts par likumīgu.

Tipiska Cisco slēdža konfigurācija Gi1/0 līdz Gi1/3 portiem varētu izskatīties apmēram šādi:

Slēdža (konfigurācijas) # saskarnes diapazons Gi1/0–3

Switch(config-if-range)# piekļuve pārslēgšanas porta režīmam

Komutators (config-if-range) # komutācijas porta piekļuves vlan 20

Komutators (config-if-range) # komutācijas porta porta drošība

Komutators (config-if-range) # komutācijas porta drošības maksimums 1

Switch(config-if-range)# switchport port-security mac-address sticky

Switch(config-if-range)# switchport porta drošības pārkāpuma ierobežojums

Tādā veidā, ja portā, kas konfigurēts ar porta drošību, tiek noteikta jauna MAC adrese, slēdzis veic noteikto darbību (šajā gadījumā "ierobežot", lai ierobežotu satiksmi un ģenerēt notikumu žurnālus). Tas samazina fizisku viltošanas uzbrukumu vai nesankcionētu savienojumu ar iekšējo tīklu iespējamību.

Apvienojumā ar DHCP Snooping un DAI, portu drošība palīdz padarīt VLAN daudz drošāku, īpaši vidēs, kur nav zināms, ko lietotājs var savienot ar brīvu portu, ja nav kontroles.

Droša pārvaldība un regulāras infrastruktūras revīzijas

Lai visi šie pasākumi laika gaitā saglabātu efektivitāti, ir jāizveido modelis, kas stingra vadība un uzraudzība tīkla infrastruktūras. Tas ietver drošu protokolu izmantošanu attālinātai pārvaldībai, centralizētai konfigurācijai un izmaiņu izsekojamībai.

Ir ļoti ieteicams izmantot SSH, lai piekļūtu komutatoru un maršrutētāju konsolēm, un HTTPS tīmekļa saskarnes pārvaldībai, ja nepieciešams. Vienlaikus ieteicams atspējot vecākus vai nedrošus protokolus, kas varētu atklāt ievainojamības. akreditācijas dati vai iestatījumi vienkāršā tekstā ja kāds dzird satiksmes troksni.

Turklāt konfigurācijas pārvaldības un versiju kontroles rīku ieviešana ļauj uzturēt atjauninātu katras ierīces statusa kopiju, atklāt negaidītas izmaiņas un ātri atgūties konfigurācija kļūdas vai aparatūras kļūmes gadījumā.

No otras puses, ir svarīgi veikt regulārus drošības novērtējumus un auditus: ievainojamību skenēšanu, iekšējās ielaušanās testus, riska analīzes un detalizētu VLAN politiku pārskatīšanu. Tas palīdz atklāt Vājās vietas, novecojušas konfigurācijas vai neatbilstības, kas varētu kļūt par uzbrukumu ieejas punktiem.

Šī proaktīvā pieeja ļauj pielāgot drošības pasākumus, mainoties infrastruktūrai, pievienojot jaunus VLAN vai parādoties jauniem drošības pasākumiem. jauni draudu veidi kas iepriekš nebija redzami.

Apvienojot rūpīgu VLAN plānošanu, efektīvu nodaļu segmentāciju, uzlabotus 2. slāņa mehānismus, piemēram, DHCP snooping, Dynamic ARP Inspection un Port Security, kā arī 3. un 4. slāņa politikas, DNS filtrēšanu, drošu ierīču pārvaldību un pastāvīgu uzraudzību, tīkls iegūst ievērojamu noturību. Rezultāts ir vide, kurā viens uzbrukums vai mašīnas inficēšana automātiski nekļūst par katastrofu, jo loģiskās barjeras, piekļuves kontroles un pārbaudes rīki Tie ierobežo ietekmi un veicina agrīnu atklāšanu, ja vien tos pavada apmācīts personāls un skaidri incidentu reaģēšanas procesi.

Saturs

- VLAN plānošana un tīkla organizēšana

- Nepārtraukta satiksmes uzraudzība un kontrole

- Uz lomām balstītas piekļuves politikas un iekšējā kontrole

- Drošības atjauninājumi un ierīču pārvaldība

- Personāla apmācība un informētība

- Autentifikācija un tīkla piekļuves kontrole (802.1X un NAC)

- 2. slāņa aizsardzība: bieži uzbrukumi un pretpasākumi

- DHCP snooping: IP adrešu piešķiršanas nodrošināšana

- Dinamiskā ARP pārbaude (DAI): aizsardzība pret ARP viltošanu

- 3. un 4. slāņa drošība: ACL, filtrēšana un DPI

- DNS datplūsmas filtrēšana ar noteiktiem ACL

- Portu drošība: ierobežojiet un kontrolējiet MAC adreses

- Droša pārvaldība un regulāras infrastruktūras revīzijas