- Kerentanan kritikal dalam NLTK (CVE-2026-0848) membolehkan pelaksanaan kod jarak jauh dan mempengaruhi sistem pemprosesan AI dan bahasa semula jadi.

- Ralat pemasangan dan konfigurasi Python yang biasa (PATH, versi, persekitaran) menyebabkan kegagalan import dan masalah perpustakaan.

- Ekosistem PyPI telah mengalami pembebasan beribu-ribu pakej berniat jahat, yang menonjolkan risiko dalam rantaian bekalan perisian.

- Gabungan amalan keselamatan yang baik, kemas kini perpustakaan dan pengurusan kebergantungan yang ketat adalah penting untuk mengurangkan risiko ini.

Semasa kita bercakap mengenai a pepijat dalam pustaka PythonKita bukan sekadar bercakap tentang satu ralat yang merosakkan skrip: dalam banyak kes, ia boleh menjadi titik masuk langsung untuk serangan, masalah pemasangan yang mengecewakan, atau masalah besar disebabkan oleh kebergantungan yang mudah dan ditulis dengan buruk. Python mudah dan ada di mana-mana, yang bermaksud bahawa sebarang masalah, walau betapa kecilnya ia kelihatan, boleh memberi impak yang besar kepada projek. AI, pemprosesan bahasa semula jadi dan pembangunan web.

Sejak kebelakangan ini, terdapat beberapa kes yang terbongkar, antaranya kelemahan kritikal dengan pelaksanaan kod jauh Daripada pakej berniat jahat yang tersembunyi dalam indeks Python rasmi kepada ralat yang nampaknya tidak masuk akal dalam perpustakaan yang tidak berbahaya seperti pengawal kecerahan skrin, semua ini menggambarkan di mana hanya memasang kebergantungan dan melupakannya tidak mencukupi: anda perlu memahami apa yang berlaku di sebalik hud, bagaimana perpustakaan diedarkan dan amalan terbaik yang boleh menyelamatkan anda daripada sakit kepala yang serius.

Kecacatan kritikal dalam NLTK: kerentanan CVE-2026-0848

Salah satu kes yang paling ketara ialah kes seorang kegagalan kritikal dalam perpustakaan NLTK, terkenal dalam ekosistem Python kerana penggunaannya dalam tugas-tugas pemprosesan bahasa semula jadiDi bawah pengecam CVE-2026 0848-Satu kelemahan telah diterangkan yang secara langsung mempengaruhi persekitaran di mana sistem analisis teks dan, secara amnya, aplikasi berdasarkan kecerdasan buatan dan NLP.

Kelemahan ini membolehkan kemungkinan pelaksanaan kod jauh (RCE)Dalam erti kata lain, penyerang boleh menyebabkan kod mereka sendiri dilaksanakan secara sewenang-wenangnya pada mesin yang menjalankan NLTK. Dari perspektif keselamatan siber, ini adalah salah satu senario paling serius yang boleh berlaku dalam perisian yang digunakan secara meluas, kerana ia bukan sahaja membocorkan data: ia boleh memberi penyerang kawalan berkesan terhadap sistem yang dikompromi.

Perkara yang membimbangkan ialah NLTK kekal sebagai kebergantungan standard Kerentanan ini ditemui dalam banyak projek, terutamanya dalam konteks di mana AI telah disepadukan ke dalam semua jenis perkhidmatan. Ini bermakna banyak persekitaran pengeluaran, komputer riba, API dan saluran pembelajaran mesin mungkin terdedah tanpa pengurusnya menyedari sepenuhnya risiko sebenar yang ditimbulkan oleh kerentanan ini.

Kebangkitan pemprosesan bahasa semula jadi bermakna kita dikelilingi oleh aplikasi yang sentiasa menggunakan teks: pembantu maya, sistem pengelasan, analisis pendapat dan banyak lagi. Dalam semua kes ini, a pepijat dalam pustaka Python yang digunakan secara meluas Ia boleh menjadi elemen utama serangan rantaian bekalan atau kompromi infrastruktur yang lebih luas.

Akhirnya, gabungan RCE yang meletup dengan perpustakaan sepopular NLTK bukan sekadar masalah teknikal; ia juga merupakan peringatan bahawa kepercayaan buta terhadap kebergantungan Ia boleh menyebabkan kos yang tinggi jika tidak diuruskan dengan bijak.

Di manakah kelemahan itu dan bagaimana ia dieksploitasi?

Punca masalah dalam CVE-2026-0848 terletak pada cara di mana NLTK mengendalikan sumber luaran tertentuDi bawah keadaan tertentu, perpustakaan mungkin memuatkan fail tanpa mengesahkan asal usul atau kandungannya dengan betul, lalu mewujudkan jurang yang berbahaya dalam aliran data aplikasi.

Dalam amalan, itu bermakna fail yang dimanipulasi oleh penyerang Ia mungkin dianggap sebagai sumber yang sah oleh NLTK. Jika aplikasi bergantung pada sumber luaran ini tanpa penapis tambahan, kod berniat jahat yang terbenam dalam fail tersebut boleh dilaksanakan secara langsung pada sistem yang menggunakan data tersebut.

Senario ini tidak memerlukan sebarang persediaan yang dramatik: dalam banyak persekitaran semasa—seperti API, buku nota interaktif, perkhidmatan analitik automatik atau saluran pembelajaran mesin—data diserap dan diproses secara automatik. Jika salah satu sumber data tersebut dikompromi, penyerang boleh mengeksploitasi kerentanan ini. Kegagalan pustaka Python untuk menyelinap masuk muatan mereka tanpa sesiapa perlu menekan butang atau melaksanakan apa-apa secara manual.

Tambahan pula, kebanyakan sistem ini digunakan pada pelayan yang mendapat manfaat daripada kebenaran luas dan akses kepada sumber sensitifIni bermakna RCE yang dieksploitasi melalui NLTK bukan sekadar satu ketakutan: ia boleh menyebabkan kecurian data, pengubahsuaian model, sabotaj proses dalaman atau pelaksanaan pintu belakang untuk serangan berikutnya.

Intipati masalahnya ialah pengesahan sumber luaran Ia sering diabaikan apabila bekerja dengan perpustakaan yang "melakukan segala-galanya untuk kita." Jika kita menganggap sesuatu kebergantungan adalah selamat tanpa mengaudit cara ia mengendalikan data yang kita berikan kepadanya, kita berisiko mengubah ciri berguna menjadi vektor serangan yang ideal.

Mengapa kelemahan ini begitu relevan hari ini

Konteks di mana CVE-2026-0848 muncul menjadikan potensi impaknya amat sensitif. Penggunaan Perpustakaan NLP dan kecerdasan buatan Ia telah melonjak naik, dan NLTK, meskipun terdapat alternatif yang lebih moden, kekal berlabuh dalam banyak projek, tutorial, repositori pendidikan dan sistem pengeluaran.

Kegagalan jenis ini menimbulkan risiko yang sangat spesifik: bahawa kedai buku yang dipercayai menjadi penghubung yang lemah dalam serangan rantaian bekalan. Iaitu, penyerang tidak menggunakan aplikasi kita secara langsung, tetapi menggunakan komponen perantaraan yang digunakan oleh semua orang dan hampir tiada siapa yang perasan sehinggalah sesuatu yang tidak kena berlaku.

Kita telah melihat perkara ini dengan ekosistem lain: JavaScript dan npm, Ruby dan RubyGems, dan sudah tentu, ekosistem itu sendiri PyPI dalam ekosistem PythonCorak ini berulang: semakin kita mempercayai repositori dan semakin kita mengautomasikan pemasangan pakej, semakin menarik ia bagi mereka yang ingin mengkompromikan sistem pada skala besar.

Hakikat bahawa kerentanan NLTK membenarkan pelaksanaan kod jarak jauh menggandakan tahap keterukannya. Kita bukan bercakap tentang pepijat yang "hanya" membocorkan maklumat atau menyebabkan gangguan; kita berhadapan dengan vektor yang boleh menyebabkan... kawalan penuh ke atas mesin yang terjejas, dengan semua yang diperlukan dalam persekitaran pengeluaran, infrastruktur data atau rangkaian korporat.

Oleh itu, walaupun penyelesaian segera melibatkan kemas kini NLTK kepada versi yang telah diperbetulkanPerdebatan asas lebih berkaitan dengan budaya keselamatan dan cara kita menangani kebergantungan: mengaudit, mengasingkan, mengehadkan kebenaran dan menyemak semula melangkaui perkara yang mudah. pip install pergeseran.

Mitigasi dan amalan terbaik untuk kegagalan perpustakaan Python

Langkah pertama dalam mengurangkan kerentanan seperti CVE-2026-0848 agak mudah: pasang versi NLTK yang merangkumi tampalan Atau, jika gagal, hentikan penggunaan versi yang terjejas. Mengemas kini perpustakaan adalah langkah minimum untuk mengelakkan pendedahan yang tidak perlu kepada kelemahan yang telah didokumenkan.

Walau bagaimanapun, berhenti di situ tidak mencukupi. Insiden seperti ini menonjolkan keperluan untuk semak semula cara kami menguruskan sumber luaran dalam aplikasi kita. Setiap kali fail, model, korpora atau sebarang jenis data lain dari luar dimuatkan, adalah penting untuk mengesahkan asal, format dan kandungan, sekali gus meminimumkan ruang penyerang untuk bergerak.

Satu lagi lapisan perlindungan yang disyorkan adalah untuk melaksanakan proses yang paling halus dalam persekitaran terpencil, seperti bekas atau mesin mayaJika kod yang memproses model teks dan NLP berjalan dalam persekitaran dengan kebenaran yang sangat terhad, eksploitasi RCE pun akan mempunyai impak yang lebih terkawal, tanpa akses langsung ke infrastruktur yang lain.

Ia juga membantu untuk mengehadkan secara ketat sumber data yang sah dan saluran yang melaluinya semua ini sampai ke sistem kami. Semakin jelas API, laluan atau repositori yang dibenarkan, semakin sukar bagi sumber yang berniat jahat untuk menyelinap masuk ke dalam aliran data tanpa menimbulkan syak wasangka atau mencetuskan penggera keselamatan.

Akhir sekali, adalah dinasihatkan untuk mengintegrasikan langkah-langkah ini ke dalam pendekatan yang lebih luas untuk keselamatan dalam kitaran pembangunanAnalisis kod statik, pemeriksaan kebergantungan, audit pakej berkala dan pemantauan untuk kelemahan yang diketahui dalam perpustakaan yang kita gunakan setiap hari. Ia bukan tentang menjadi obsesif, tetapi tentang tidak bersikap membuta tuli.

Ralat biasa apabila bekerja dengan pustaka Python: kes screen_brightness_control

Tidak semua masalah berkaitan dengan perpustakaan python Ini adalah kelemahan yang kritikal. Kita sering menghadapi ralat yang lebih biasa yang, walau bagaimanapun, boleh menghentikan projek atau menyebabkan kita membuang masa berjam-jam tanpa perlu. Satu contoh mudah ialah kes perpustakaan. screen_brightness_control, digunakan untuk mengurus kecerahan skrin daripada Python.

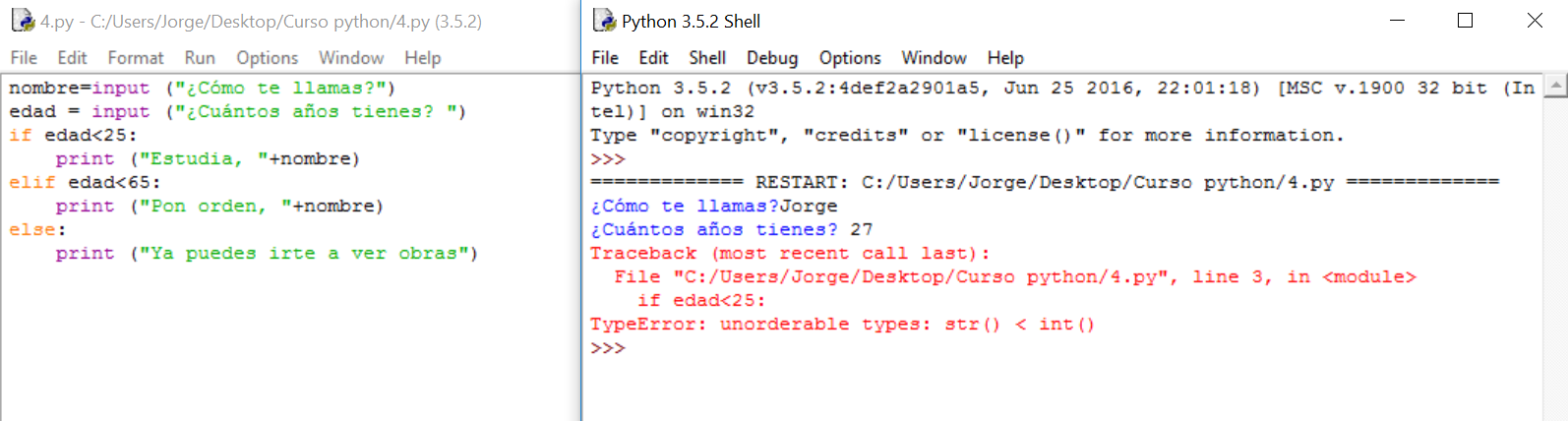

Seorang pembangun yang sedang menjalankan program analisis pada komputernya, menggunakan Kod Studio Visual, dia terjumpa mesej Pylance: "import «kawalan_kecerahan_skrin» tidak dapat diselesaikan" betul-betul di talian import screen_brightness_control as sbcIni telah disalin secara verbatim daripada dokumentasi rasmi. Python dan pustaka itu sendiri adalah terkini, tetapi persekitaran pembangunan menegaskan bahawa modul itu tidak wujud.

Jenis ralat ini biasanya berkaitan dengan isu-isu seperti persekitaran maya yang dikonfigurasikan dengan burukPemasangan dalam laluan yang berbeza daripada yang digunakan oleh penterjemah, atau percanggahan antara versi Python yang menjalankan kod dan yang digunakan untuk memasang pakej, mungkin menjadi puncanya. Walaupun kes tertentu akhirnya dibaiki "secara ajaib" tanpa sesiapa tahu apa yang berubah, kemungkinan besar ia disebabkan oleh persekitaran atau tetapan laluan.

Apabila berhadapan dengan masalah seperti ini, adalah dinasihatkan untuk menyemak aspek asas seperti penterjemah Python yang digunakan oleh Visual Studio Code, dan sama ada pakej tersebut sebenarnya dipasang dalam persekitaran khusus tersebut menggunakan pip show screen_brightness_controlatau jika terdapat beberapa versi Python yang wujud bersama pada sistem yang sama.

Di luar anekdot itu, kegagalan ini menggambarkan bahawa, walaupun Python mudah dipelajariInteraksi antara IDE, persekitaran maya dan pengurus pakej boleh menghasilkan ralat yang mengelirukan. Dan, yang paling penting, masalahnya selalunya bukan terletak pada kod atau pustaka, tetapi pada konfigurasi persekitaran.

Ralat pemasangan Python biasa yang menjejaskan pustaka

Malah sebelum sampai ke tahap memasang perpustakaan, ramai pengguna menghadapi masalah dalam pemasangan Python itu sendiri yang kemudiannya menjejaskan penggunaan sebarang pakej perisian tambahan. Ralat ini amat biasa berlaku di kalangan mereka yang mula memprogram dan menemui mesej samar sebaik sahaja mereka membuka terminal.

Python.exe tidak dapat ditemui

Salah satu ralat yang paling biasa dalam Windows ialah amaran bahawa "python.exe" tidak dapat ditemui Ini berlaku apabila anda cuba menjalankan Python dari baris arahan. Biasanya kerana sistem tidak mempunyai laluan boleh laku yang disertakan dalam pembolehubah persekitaran PATH, jadi ia tidak tahu di mana hendak mencari penterjemah.

Penyelesaiannya adalah melalui tambah laluan pemasangan Python secara manual kepada pembolehubah persekitaran sistem. Untuk melakukan ini, pergi ke tetapan lanjutan sistem, buka bahagian "Pembolehubah Persekitaran", cari pembolehubah PATH dalam bahagian pembolehubah sistem dan editnya untuk memasukkan direktori tempat ia berada. python.exe (contohnya, C:\\PythonXX\\, menggantikan “XX” dengan versi yang sepadan).

Sebaik sahaja perubahan telah disimpan, adalah penting tutup dan buka semula baris arahan agar nilai PATH baharu berkuat kuasa. Mulai saat itu, sistem sepatutnya dapat mencari fail boleh laku Python apabila arahan yang sepadan dilaksanakan.

Mesej ralat yang mengelirukan semasa pemasangan

Satu lagi klasik ialah mesej ralat yang tidak jelas Ralat ini muncul semasa pemasangan Python atau semasa cuba mengkonfigurasi komponen tertentu. Kadangkala ia disebabkan oleh kebergantungan sistem pengendalian, kadangkala disebabkan oleh kebenaran yang tidak mencukupi atau konflik dengan versi sebelumnya yang dinyahpasang dengan tidak betul.

Apabila kesilapan itu tidak jelas, tindakan paling bijak adalah dengan menggunakan dokumentasi rasmi PythonBahagian ini mengandungi pelbagai kes lazim, soalan lazim dan penyelesaian langkah demi langkah. Melompat terus ke forum tanpa menyemak maklumat ini terlebih dahulu boleh merumitkan lagi diagnosis.

Ia juga merupakan idea yang baik untuk mengesahkan bahawa kita sedang memuat turun pemasang yang betul daripada laman web rasmi Python dan bukan daripada sumber pihak ketiga, kerana penggunaan pemasang tidak rasmi boleh menyebabkan masalah keserasian, versi pelik atau risiko keselamatan.

Versi Python yang tidak sesuai

Agak biasa apabila mengikuti tutorial atau mengerjakan projek tertentu, versi Python tertentu Dan, tanpa disedari, pustaka lain mungkin akan dipasang. Ini boleh menyebabkan ketidakserasian dengan pustaka atau skrip tertentu yang menggunakan fungsi atau sintaks yang diperkenalkan atau dialih keluar antara versi.

Untuk mengurangkan masalah ini, adalah idea yang baik nyatakan versi yang tepat yang anda ingin gunakan semasa mencipta persekitaran atau menjalankan arahan. Contohnya, jika anda perlu bekerja dengan Python 3.8, anda boleh mencipta persekitaran maya dengan sesuatu seperti python3.8 -m venv mi_entornosekali gus memastikan bahawa pustaka dipasang dan dijalankan pada versi yang betul.

Dalam persekitaran di mana beberapa versi wujud bersama (contohnya, Python 3.8 dan 3.11), adalah penting untuk menjelaskan tentang binari yang digunakan pada bila-bila masa, sama ada melalui alias, pengurus versi atau alat khusus untuk pengedaran yang digunakan.

Laluan yang dikonfigurasikan dengan salah

Konfigurasi yang betul bagi laluan (LALUAN) Ia bukan sahaja mempengaruhi fail boleh laku Python utama, tetapi juga cara sistem mencari skrip, alat tambahan dan binari yang dipasang dengan pustaka.

Jika pembolehubah PATH diubah suai secara cuai atau Python dipasang di lokasi yang tidak konvensional tanpa mengemas kininya, masalah yang nampaknya tidak dapat dijelaskan boleh timbul: arahan yang berhenti berfungsi, pustaka yang "hilang", atau skrip yang berjalan dengan versi yang berbeza daripada yang dijangkakan.

Untuk menyemak laluan aktif, dalam Windows anda boleh melancarkan echo %PATH% Daripada baris arahan, semak sama ada folder pemasangan Python disertakan. Pada sistem lain, seperti Linux atau macOS, gunakan echo $PATHMelaraskan laluan ini secara konsisten adalah penting untuk memastikan Python dan pustakanya berfungsi sebagaimana mestinya.

Dalam suasana profesional, biasanya juga dinasihatkan untuk bergantung kepada persekitaran maya dan alat pengurusan versi untuk merangkum kebergantungan dan tidak terlalu bergantung pada konfigurasi sistem global.

Pakej berniat jahat dalam serangan PyPI dan rantaian bekalan

Selain ralat pemasangan dan kelemahan tertentu, terdapat masalah asas yang mempengaruhi keseluruhan ekosistem: kepercayaan kepada pengurus pakej seperti PyPI, npm atau RubyGems. Python tidak terkecuali, dan dalam beberapa tahun kebelakangan ini beribu-ribu pakej berniat jahat telah dikesan dan dimuat naik ke indeks rasmi.

Dalam satu kejadian tertentu, Indeks Pakej Python (PyPI) Ia terpaksa mengalih keluar kira-kira 3.653 pakej berniat jahat sejurus selepas kelemahan keselamatan yang berkaitan dengannya dikenal pasti. Pakej-pakej ini termasuk versi perpustakaan yang tidak dibenarkan seperti CuPy dan projek sah lain yang telah disalin atau disamarkan.

Masalahnya timbul kerana ramai pembangun menggunakan PyPI sebagai sumber langsung untuk mengintegrasikan perpustakaan pihak ketiga dalam projek mereka, selalunya tanpa menyemak kod yang mereka import dengan teliti. Sistem ini sangat bergantung pada kepercayaan yang diberikan kepada pengarang perpustakaan dan repositori itu sendiri, dan kepercayaan itu boleh dieksploitasi oleh pelaku yang berniat jahat.

Serangan jenis ini sering bergantung pada teknik seperti typosquattingIni melibatkan muat naik pakej dengan nama yang hampir serupa dengan perpustakaan popular, mengambil kesempatan daripada kesalahan taip atau kekeliruan dalam nama. Jika pembangun salah taip pengecam dalam pip installAnda mungkin akhirnya memasang versi yang rosak tanpa menyedarinya.

Antara pakej berniat jahat yang dikesan dalam operasi itu telah ditemui versi palsu CupySebagai cupy-cuda112 (CuPy untuk CUDA 11.2), yang telah dimuat naik pada 25 Februari 2021 dan dialih keluar pada keesokan harinya hasil daripada dasar respons yang ditetapkan dalam PEP 541. Dalam kes ini, salah seorang pengurus projek rasmi, Kenichi Maehashi, telah membunyikan penggera setelah mengesan masalah tersebut.

Motivasi dan kesan sebenar serangan ini

Apa yang menarik tentang kejadian itu ialah akaun yang bertanggungjawab memuat naik pakej yang mencurigakan menggunakan nama itu "Ingatkan Risiko Rantaian Bekalan"menunjukkan bahawa objektifnya mungkin lebih kepada menarik perhatian kepada risiko keselamatan dalam rantaian pembangunan daripada melakukan serangan berskala besar yang merosakkan.

Komen-komen pada beberapa pakej ini juga merangkumi mesej yang memberi amaran bahawa tujuannya adalah untuk meningkatkan kesedaran tentang risiko tinggi mempercayai rantaian bekalan perisian secara membuta tuli. Walaupun begitu, niat sebenar tidak begitu jelas, sebahagiannya kerana Penulis itu kekal tanpa nama. dan meninggalkan alamat e-mel yang tidak berfungsi.

Pengarah infrastruktur Python Software Foundation, Ee W. Durbin III, menyuarakan beberapa keraguan tentang kegunaan menggantung akaun pesalah, dengan menyatakan bahawa Mencipta profil baharu adalah mudah dan terus memuat naik pakej dengan identiti yang berbeza. Ini menonjolkan salah satu cabaran utama repositori awam: kawalan sebenar ke atas siapa yang menerbitkan apa yang terhad.

Tingkah laku kod berniat jahat itu sendiri dalam pakej cupy-cuda112 Ia juga tidak begitu canggih: pada asasnya menghantar permintaan GET ke alamat IP di Tokyo (101.32.99.28) termasuk nama pakej. Ia tidak melakukan tindakan pemusnah atau menggunakan muatan yang lebih rumit, yang mengukuhkan hipotesis bahawa ia mungkin lebih kepada "bukti konsep" daripada serangan yang berniat jahat sepenuhnya.

Walaupun begitu, hakikat bahawa seseorang boleh memuat naik beribu-ribu pakej sekaligus, bahawa ini dimuat turun oleh pengguna yang sah, dan kod tersebut berjalan pada sistem mereka menjelaskan bahawa Permukaan serangan ekosistem Python Ia sangat luas. Dan sebarang kegagalan, sama ada dalam reka bentuk, penyeliaan atau budaya keselamatan, boleh membawa akibat yang ketara.

Pelajaran praktikal untuk pembangun dan pasukan teknikal

Kedua-dua kelemahan kritikal seperti CVE-2026-0848 dalam NLTK, serta pakej berniat jahat yang dikesan dalam PyPI atau ralat pemasangan yang nampaknya tidak berbahaya, menunjukkan arah yang sama: Mengetahui cara pengaturcaraan dalam Python tidak mencukupi.Ia juga perlu untuk memahami bagaimana kod diedarkan, bagaimana kebergantungan dipasang, dan implikasi setiap keputusan reka bentuk.

Bagi mana-mana pasukan yang bekerja secara profesional dengan Python, mewujudkan dasar pengurusan kebergantungan yang jelasSemak pustaka mana yang dibenarkan, semak asal usulnya, pantau kelemahan yang diketahui dan elakkan penggabungan pakej daripada pengarang yang tidak diketahui tanpa audit kod minimum.

Ia juga penting untuk mengintegrasikan keselamatan ke dalam kitaran hayat pembangunan perisianDaripada fasa reka bentuk hinggalah penggunaan, termasuk ujian automatik untuk mengesan versi yang tidak selamat, analisis komposisi perisian (SCA) dan semakan berkala terhadap persekitaran masa jalan.

Pada peringkat individu, adalah wajar untuk memperuntukkan sedikit masa untuk untuk memahami sepenuhnya cara pip, persekitaran maya dan pembolehubah persekitaran berfungsiAsas ini dapat mengurangkan kemungkinan menghadapi ralat yang mengecewakan seperti import yang tidak dapat diselesaikan, konflik versi atau pemasangan hantu yang tidak diketahui dari mana asalnya.

Dalam landskap di mana Python digunakan untuk segala-galanya daripada skrip peribadi kecil kepada sistem AI yang kritikal misi, bahagian belakang pengeluaran dan alat analitik perniagaan, menganggap perpustakaan "hanya berfungsi" tanpa mempertimbangkan keselamatan semakin menjadi kemewahan yang tidak lagi kita mampu. Pendekatan yang lebih teliti dan sedar untuk memasang, mengemas kini dan menyemak kebergantungan boleh menjadi perbezaan antara persekitaran yang mantap dan sistem yang penuh dengan pintu belakang yang tiada siapa yang tahu.

Mengamalkan pemikiran ini bukan sahaja membantu mengelakkan kelemahan atau perisian hasad, tetapi juga meningkatkan kualiti keseluruhan projek: Kurang kegagalan pelik, kurang masa terbuang pada pemasangan yang rosak dan keyakinan yang lebih tinggi bahawa kod yang berjalan pada pelayan kami melakukan apa yang sepatutnya dilakukan, dan tidak lebih daripada itu.

Isi kandungan

- Kecacatan kritikal dalam NLTK: kerentanan CVE-2026-0848

- Di manakah kelemahan itu dan bagaimana ia dieksploitasi?

- Mengapa kelemahan ini begitu relevan hari ini

- Mitigasi dan amalan terbaik untuk kegagalan perpustakaan Python

- Ralat biasa apabila bekerja dengan pustaka Python: kes screen_brightness_control

- Ralat pemasangan Python biasa yang menjejaskan pustaka

- Pakej berniat jahat dalam serangan PyPI dan rantaian bekalan

- Motivasi dan kesan sebenar serangan ini

- Pelajaran praktikal untuk pembangun dan pasukan teknikal