- Et VPN for bedrifter oppretter en kryptert tunnel som gir sikker ekstern tilgang til interne ressurser uten å eksponere dem direkte for internett.

- Det finnes forskjellige typer VPN-er (fjerntilgang, sted-til-sted, sky) og protokoller (OpenVPN, IKEv2/IPsec, L2TP/IPsec) som velges etter behov.

- Å sette opp et VPN krever planlegging av leverandør, enheter, protokoller, tilgangssegmentering og flerfaktorautentisering.

- VPN-et bør integreres i en nulltillitsstrategi med brukeropplæring, logggjennomgang og beste praksis for å opprettholde langsiktig sikkerhet.

I mange bedrifter, store som små, er fjernarbeid ikke lenger et unntak, men normen. Gjør det mulig for ansatte å koble seg til hjemmefra, fra en kafé eller mens de er på reise uten å kompromittere bedriftsdata Det har blitt en absolutt prioritet for enhver organisasjon som tar cybersikkerhet på alvor.

I denne sammenhengen, sette opp et VPN for bedrifter Det er en av de viktigste tekniske avgjørelsene som kan tas. Det handler ikke bare om å «skjule IP-adressen din» eller surfe privat, men om å lage en pålitelig kryptert tunnel for å få tilgang til interne servere, applikasjoner og databaser. uten å åpne farlige dører til internett. I de følgende linjene vil du se i detalj hva et bedrifts-VPN er, hvordan det fungerer, hvilke typer som finnes og hvordan du konfigurerer det trinn for trinn i et profesjonelt miljø, inkludert Windows og mobile enheter.

Hva er et VPN for bedrifter, og hvorfor er det viktig for en SMB?

Overgangen til fjernarbeid i Spania er betydelig: Mer enn halvparten av de ansatte jobber minst én dag i uken utenfor kontoretDette øker risikoen for usikker tilgang til servere, ERP-er eller kundedatabaser betydelig. Fjerntilgang uten VPN er nå en av de viktigste inngangsportene for angripere til små og mellomstore bedrifter, et faktum bekreftet av organisasjoner som INCIBE og diverse internasjonale rapporter.

Å bruke et VPN for bedrifter er ikke bare et spørsmål om bekvemmelighet. Det er også en del av de tekniske tiltakene som kreves av personvernforskriftene ved behandling av personopplysninger., som for eksempel kunders eller ansattes, via eksterne kanaler. Med et godt implementert VPN, Trafikken går kryptert og den blir uleselig for alle som prøver å avlytte den på et offentlig WiFi eller annet usikret nettverk.

På den annen side har et bedrifts-VPN ingenting å gjøre med kommersielle tjenester som «VPN for å se serier fra andre land». I selskapet er målet å koble folk med interne applikasjoner, ikke å omgå geografiske begrensninger.Dette innebærer en annen type arkitektur, flere sikkerhetskontroller og tettere integrasjon med bedriftskatalogen, brannmuren og resten av infrastrukturen.

Hvordan en VPN fungerer i et bedriftsmiljø

Når en ansatt ønsker å koble seg til bedriftsnettverket utenfra, gjør de det ved hjelp av en VPN-kompatibel enhet: Det kan være en datamaskin, en bærbar PC, et nettbrett eller en mobiltelefon, enten med en innebygd klient i operativsystemet eller gjennom en spesifikk applikasjon. levert av VPN-leverandøren eller av selve bedriftens brannmur.

Brukeren åpner VPN-klienten og skriver inn påloggingsinformasjonen sin: vanligvis et bedriftsbrukernavn og -passord, ideelt sett forsterket med tofaktorautentisering (en kode på mobiltelefonen, en autentiseringsapp, en fysisk token osv.). I noen miljøer, spesielt de med de mest krevende sikkerhetskravene, kan digitale sertifikater som er installert på enheten også brukes.

Når den er autentisert, VPN-et oppretter en kryptert «tunnel» mellom den ansattes enhet og VPN -server eller bedriftens brannmurAll trafikk som forlater brukerens datamaskin og reiser til det interne nettverket er innkapslet og kryptert, slik at selv om den reiser gjennom offentlige eller usikre nettverk, er den uleselig for tredjeparter.

Datastien følger alltid samme mønster: fra brukerens enhet til VPN-serveren, og derfra til de interne serverne eller ressursene den trengerFra utsiden av tunnelen fremstår trafikken som en enkel kryptert strøm uten forståelig informasjon. Enhver angriper som avlytter disse pakkene, vil bare se krypterte data og vil ikke være i stand til å rekonstruere innholdet.

Samtidig er VPN-serveren vanligvis integrert med bedriftens katalog og retningslinjer for å bestemme hva hver person kan gjøre når de er inne. Ikke alle ansatte trenger å se alle serverneSalgsteamet vil ha tilgang til CRM-systemet, økonomipersonalet til regnskapssystemet og det tekniske teamet til administrasjonsservere, hver med forskjellige tillatelser.

Hva er hensikten med et VPN i et selskap?

Fordelene med et bedrifts-VPN går langt utover personvern. Hovedfunksjonen er å gi sikker, kontrollert og sporbar fjerntilgang til interne ressurser.Derfra dukker det opp flere viktige fordeler for den daglige driften av enhver organisasjon.

Det første er sikkerhet. Ved å kryptere data mellom den ansatte og bedriftsnettverket forhindres det at sensitiv informasjon som økonomiske rapporter, kundedatabaser eller tilgangsinformasjon spres «i ren tekst».Dette er spesielt kritisk når man bruker offentlige WiFi-nettverk på hoteller, kafeer eller offentlig transport, der en angriper kan prøve å spionere på trafikk ved hjelp av «mann-i-middle»-teknikker.

For det andre er det komfort og fleksibilitet. Et VPN lar eksterne arbeidere, hyppige reisende eller eksterne samarbeidspartnere få tilgang til bedriftssystemer uten å fysisk måtte oppsøke kontoret.Fra selskapets perspektiv tillater denne fleksibiliteten omorganisering av team, innlemmelse av talenter i andre byer og til og med reduksjon av kostnader knyttet til fysiske kontorer.

En annen åpenbar fordel er sentralisert fjerntilgang. I stedet for å åpne individuelle porter på ruteren eller brannmuren for hver tjeneste (database, eksternt skrivebord, fildeling), kanaliseres all tilgang gjennom ett enkelt punkt: VPN-et.Dette reduserer angrepsflaten og forenkler kontrollen, ettersom tilkoblinger logges, autentiseres og filtreres fra ett enkelt sted.

Til slutt må vi ikke glemme kostnadsbesparelsene. Med et VPN i riktig størrelse kan mange bedrifter unngå dyre dedikerte linjer eller eldre private kretser som MPLS på alle punktene sineEn standard internettforbindelse kombinert med effektive VPN-er er vanligvis tilstrekkelig for de fleste kontorer og eksterne arbeidere, uten at det går på bekostning av sikkerhet eller ytelse.

Typer VPN-er for bedrifter

Innenfor næringslivet er ikke alle VPN-er skapt like. De kan klassifiseres i henhold til operativsystemet de bruker, VPN-tjenesten som brukes, eller typen nettverk de opererer på.Hver kombinasjon svarer til ulike behov og bedriftsstørrelser.

I henhold til operativsystemet

Kompatibilitet er et grunnleggende poeng. De fleste moderne VPN-løsninger tilbyr klienter for Windows, macOS, Linux, Android og iOSeller de er avhengige av innebygde klienter integrert i disse systemene. For eksempel inkluderer Windows og macOS innebygd støtte for ulike VPN-typer som IKEv2, L2TP/IPsec og SSTP.

Når du velger en løsning for bedriften, er det lurt å gjennomgå hvilke operativsystemer som er involvert: Et miljø der alle bruker Windows 10/11 er ikke det samme som et med en blanding av Mac, Linux og mobile enheter.Kommersielle VPN-tjenester for bedrifter og brannmurprodusenter som Fortinet tilbyr dedikerte flerplattformklienter som forenkler oppsettet betraktelig.

Avhengig av typen VPN-tjeneste

Fra et nettverksdesignperspektiv er det tre hovedgrupper som ofte brukes i forretningsmiljøer: fjerntilgang for individuelle brukere, sted-til-sted-tilkobling mellom kontorer og skybaserte VPN-er.

Fjerntilgang via VPN er det vanligste for fjernarbeid. Det lar hver ansatt koble seg til fra sin datamaskin eller mobile enhet og få tilgang til bedriftens sentrale nettverk.Dette er vanligvis det som brukes når du vil legge til rette for hjemmekontor, koble sammen reisende selgere eller gi støtte til eksterne teknikere.

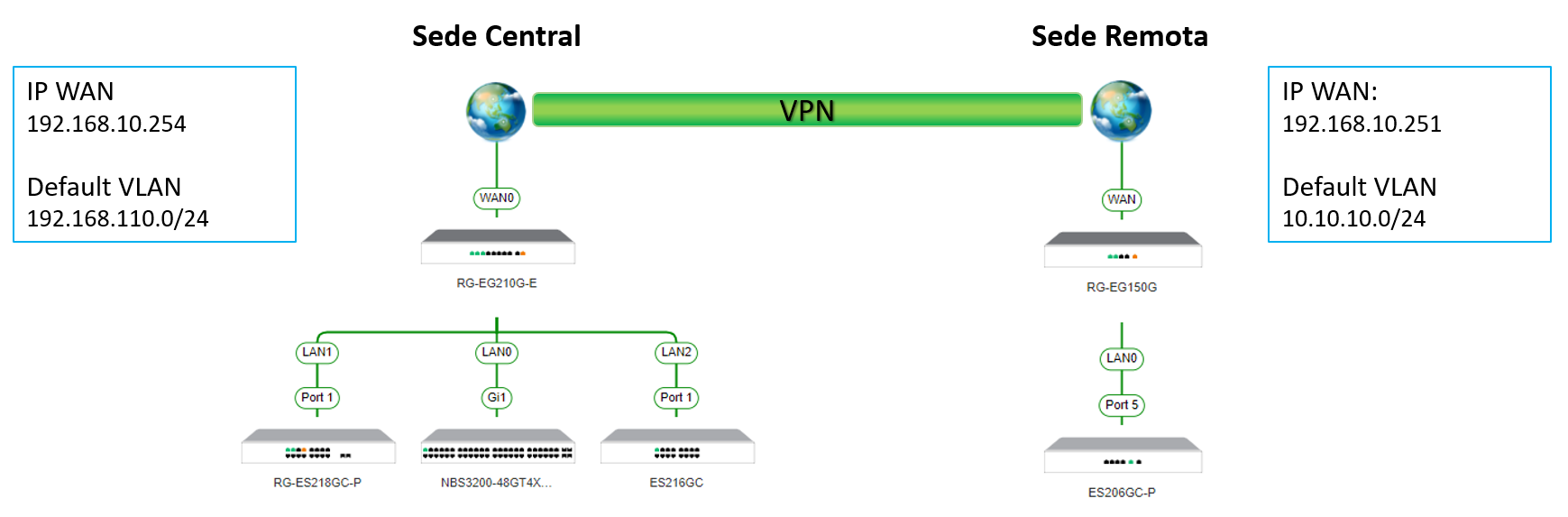

Site-to-site VPN brukes på sin side til å permanent koble sammen flere hovedkvarterer eller filialerI stedet for at hver ansatt har sin egen forbindelse, etablerer ruterne eller brannmurene på hvert kontor en kryptert tunnel mellom seg. Fra nettverkets perspektiv ser det ut til at de forskjellige kontorene er en del av samme LAN, selv om de er i forskjellige byer eller land.

I de senere årene har også skybaserte VPN-er fått større plass. I denne modellen er fjerntilgangsadministrasjon avhengig av en skyinfrastruktur i stedet for utelukkende å være avhengig av en fysisk server på kontoret.Dette gjør det enklere å skalere, integrere brukere fra flere steder og kombinere tilgang til lokale ressurser med applikasjoner som ligger i offentlige eller private skyer.

I følge internettleverandørens nettverk

En annen måte å klassifisere dem på har å gjøre med typen nettverk tunnelen beveger seg over. Det vanligste alternativet er å sette opp VPN-et over standard bredbånds- eller fiberforbindelser., utnytter den offentlige internettinfrastrukturen og er avhengige av kryptering for å opprettholde konfidensialitet.

I miljøer med flere kritiske nettsteder tyr noen selskaper fortsatt til operatøradministrerte MPLS VPN-er. MPLS-lenker tilbyr mer kontrollerte stier innenfor leverandørens nettverk, og IPsec-tunneler kan bygges over dem for å ytterligere garantere personvern mellom de forskjellige stedene.

Til slutt tillater fremveksten av høyhastighetsmobilnettverk at VPN-er kan distribueres over 4G eller 5G. Det er et interessant alternativ for midlertidige kontorer, byggeteam eller teknikere som alltid jobber med mobile forbindelser.VPN-tunnelen etableres over mobiloperatørens nettverk og sørger for at tilgangen til bedriftsdata forblir kryptert selv i den sammenhengen.

De vanligste VPN-protokollene i bedrifter

Når du setter opp et VPN, er det viktig å velge riktig protokoll. Protokollen definerer hvordan tunneler opprettes, hvordan nøkler forhandles og hvilket krypteringsnivå som brukes.noe som påvirker både sikkerhet og hastighet.

En av de mest utbredte protokollene er OpenVPN. Den er svært allsidig og svært sikker, med støtte for sterk kryptering og bred kompatibilitet med ulike systemer.Det fungerer vanligvis over TCP eller UDP, og selv om det i noen tilfeller kan være noe tregere, tilbyr det robusthet som er høyt verdsatt i bedriftsmiljøer.

En annen vanlig brukt kombinasjon er IKEv2/IPsec. IKEv2 skiller seg ut for sin hastighet og stabilitet, spesielt i mobiltilkoblinger der nettverket endres ofte. (for eksempel når du bytter fra Wi-Fi til 4G). IPsec sørger for kryptering på nettverksnivå. Det er vanlig i Windows, macOS og iOS, og gir en god balanse mellom sikkerhet og ytelse.

L2TP/IPsec er også inkludert, som kombinerer L2TP-tunnelingprotokollen med IPsec-sikkerhetslaget. Selv om det gir et høyt sikkerhetsnivå, er det vanligvis noe tregere enn IKEv2 på grunn av dobbel innkapsling.Det er nyttig når kompatibilitet er nødvendig med enheter som ikke støtter andre, mer moderne protokoller.

I eldre Windows-miljøer kan PPTP eller lignende varianter dukke opp, men nå for tiden De anses som foreldede på grunn av deres kjente sårbarheter og lave krypteringsnivå.I en ny VPN-implementering for bedrifter er det ikke tilrådelig å bruke disse protokollene bortsett fra i svært spesifikke og kontrollerte tilfeller.

Fremgangsmåte for å sette opp et VPN for bedrifter

Å sette opp et VPN for en liten bedrift med få brukere eller for en stor organisasjon krever at man følger en rekke logiske trinn. Selv om den tekniske kompleksiteten kan variere, er prosjektets overordnede struktur vanligvis lik.valg av tjeneste, klargjøring av utstyret, konfigurering av serveren, definering av protokoller og optimalisering av ytelse.

1. Velg en VPN-leverandør eller -løsning

Det første er å bestemme hvilken teknologi du skal jobbe med. Behovene til en SMB med fire personer som bare ønsker å koble seg til en database, er svært forskjellige fra behovene til et selskap med flere lokasjoner og hundrevis av eksterne ansatte.For en liten bedrift kan selv et VPN basert på Windows eller en enkel brannmur være tilstrekkelig.

Når man vurderer leverandører eller løsninger, er det lurt å vurdere flere aspekter. Den første er retningslinjene for personvern og aktivitetsloggSelv om IT kan kontrollere et internt VPN i bedriften, må det være tydelig hvilke data som registreres og til hvilket formål dersom en ekstern tjeneste brukes.

Krypteringsnivået og støttede protokoller har også betydning. Et moderne VPN for bedrifter bør som minimum tilby IPsec med AES-256-kryptering eller tilsvarende, og enda bedre hvis det tillater bruk av TLS 1.2 eller 1.3 i tilfelle SSL-VPN.Dette sikrer at dataene er beskyttet mot brute-force-angrep eller dekrypteringsforsøk.

Et annet viktig punkt er servernettverket og skalerbarheten. Hvis bedriften har brukere på forskjellige geografiske steder, er det viktig at VPN-serveren har riktig størrelse, og hvis den er avhengig av skyen, at det finnes noder i nærheten.Døgnåpen teknisk støtte og programvarevedlikehold og -oppdateringer påvirker også valget i stor grad.

2. Klargjør enhetene og nettverket

Før du begynner å installere klienter overalt, er det lurt å gjøre litt opprydding. Hvis det finnes andre VPN-programmer på bedriftens datamaskiner som ikke lenger er i bruk, er det lurt å avinstallere dem. for å unngå konflikter, dupliserte ruter eller tilkoblingsproblemer.

Deretter må du bekrefte at enhetene og operativsystemene deres er kompatible med den valgte løsningen. I et typisk selskap finner du datamaskiner som kjører Windows 10 eller 11, kanskje noen Mac-er og Android- eller iOS-mobilenheter.Derfor må det valgte alternativet dekke dette området uten for mange komplikasjoner.

Ikke glem internettforbindelsen. En VPN gjør ikke underverker: hvis den tilgjengelige båndbredden er svært begrenset eller det er høy latens, vil ytelsen utenfra være dårlig.Det er lurt å sjekke de faktiske opplastings- og nedlastingshastighetene på hovedkontoret, siden all ekstern trafikk vil gå gjennom der hvis VPN-en ligger på hovedkontoret.

Endelig er det på tide å definere interne tilgangsregler. Det er viktig å bestemme fra starten av hvem som skal ha tilgang til VPN-et, hvilke ressurser hver brukergruppe skal kunne se, og hvordan påloggingsinformasjonen deres skal administreres.Dette forhindrer at VPN-et blir en ukontrollert bakdør over tid.

3. Installer og konfigurer serveren og klientene

Neste steg er å starte VPN-serveren. I selskaper med egen infrastruktur er det vanligvis en bedriftens brannmur eller en dedikert server med VPN-programvareI små og mellomstore bedrifter kan det til og med være en Windows-maskin konfigurert som en ekstern tilgangsserver.

VPN-klienten som tilsvarer hver plattform lastes ned fra leverandørens administrasjonskonsoll eller brannmuren. Denne klienten vil bli installert på de ansattes datamaskiner, og i mange tilfeller kan den forhåndskonfigureres med serveradresse og grunnleggende parametere. slik at brukeren bare trenger å oppgi brukernavn og passord.

I miljøer der en enhet ikke har en spesifikk klient, kan manuell konfigurasjon brukes. Leverandører dokumenterer vanligvis hvordan man oppretter IKEv2-, L2TP- eller SSL-VPN-tilkoblinger ved hjelp av de innebygde verktøyene til hvert operativsystem.Dette er veldig nyttig for spesifikke tilfeller eller mindre vanlige enheter.

Parallelt må ruteren eller perimeterbrannmuren justeres for å tillate VPN-trafikk. Dette innebærer å åpne de nødvendige portene og, i noen tilfeller, konfigurere portvideresending til den interne VPN-serveren.På operatørrutere, som for eksempel fra en fiber- eller ADSL-leverandør, kan det være nødvendig å aktivere spesifikke VPN- eller IPsec-gatewayalternativer.

4. Velg protokoller, test tilkoblingen og segmenter tilgangen

Når serveren er operativ og klientene er installert, er det på tide å finjustere detaljene. Først utføres en grunnleggende tilkoblingstest fra én eller flere enheter for å bekrefte at tunnelen er etablert og at interne ressurser kan nås uten ruting- eller DNS-problemer.

Deretter velges de endelige VPN-protokollene for hver brukertype. Hvis kompatibilitet er en prioritet, kan OpenVPN eller L2TP/IPsec være det bedre valget. Hvis maksimal mobilytelse er målet, er IKEv2/IPsec vanligvis det beste alternativet.Noen ganger kombineres mer enn én for å dekke forskjellige scenarier.

Segmentering av tilgang er viktig. Det er god praksis å opprette brukergrupper (salg, administrasjon, ledelse, IT osv.) og koble dem til retningslinjer som begrenser hvilke interne IP-områder og porter de kan bruke.Dermed eksponerer ikke en feil i en brukers konto hele nettverket, men bare den minste nødvendige delen.

Samtidig må ytterligere autentiseringsmetoder aktiveres. Tofaktorautentisering bør anses som obligatorisk for fjerntilgang, spesielt hvis VPN-et eksponerer ressurser med sensitive data.Det kan implementeres med mobilapplikasjoner, fysiske tokens eller integrasjoner med bedriftsidentitetstjenester.

5. Optimaliser ytelse, sikkerhet og daglig bruk

Når VPN-en er oppe og går, slutter ikke arbeidet der. Det anbefales å justere innstillingene for å balansere hastighet og beskyttelse, samt for å gjøre livet enklere for brukeren uten at det går på bekostning av sikkerheten.Dette innebærer flere finjusteringer på serveren og klientene.

For eksempel kan du aktivere VPN-et til å koble til automatisk når systemet starter på bedriftsdatamaskiner. På denne måten går trafikken til det interne nettverket alltid gjennom den krypterte kanalen uten å være avhengig av at brukeren husker å aktivere forbindelsen., noe som er spesielt nyttig i faste telearbeidsstillinger.

Et annet vanlig alternativ er å bestemme om man skal bruke en full tunnel eller delt tunnelering. I full tunnelmodus går all brukerens internettrafikk gjennom VPN-et; i delt tunnelmodus er det bare trafikken som går til bedriftsnettverket som gjør det.Den fulle tunnelen gir mer kontroll, men kan være tregere; den delte tunnelen letter serverbelastningen, selv om den krever mer forsiktighet i sikkerhetskonfigurasjonen.

Det er også fornuftig å lagre de mest brukte serverne eller gatewayene som favoritter, i tilfelle løsningen har flere tilgangspunkter. Dette hindrer brukere i å måtte velge servere manuelt hver gang. og lar deg tilordne den geografisk nærmeste for å redusere ventetid.

Til slutt anbefales det å aktivere tilkoblingslogger og regelmessig gjennomgå aktiviteten. Loggene hjelper med å oppdage mistenkelige tilgangsforsøk, gjentakende feil eller unormale bruksmønstre. som kan tyde på et sikkerhets- eller ytelsesproblem.

Koble til bedriftens VPN fra Windows 10

I miljøer der en spesifikk produsentklient ikke brukes, Windows 10 inkluderer sin egen funksjonalitet for å opprette og bruke VPN-tilkoblinger.Dette er spesielt nyttig i små og mellomstore bedrifter eller i enkle tilfeller, som for eksempel et selskap med fire personer som bare trenger tilgang til en intern database eksternt.

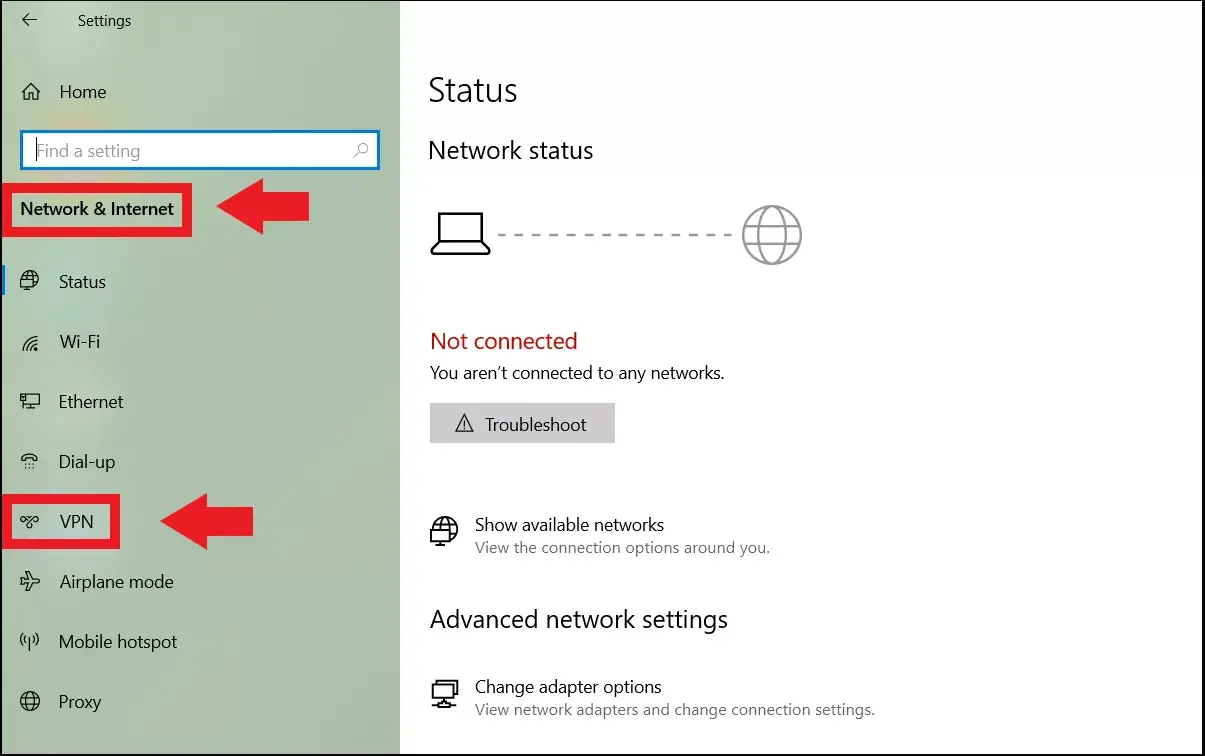

Det første trinnet er å opprette en VPN-profil på datamaskinen. Fra Start-menyen går du til Innstillinger, deretter «Nettverk og Internett», og i den delen finner du delen «VPN».Der kan du legge til en ny tilkobling som indikerer at leverandøren er «Windows (integrert)».

Flere viktige opplysninger legges inn i opprettelsesskjemaet. Et gjenkjennelig navn velges for tilkoblingen, og serveradressen eller den offentlige IP-adressen til kontorruteren angis. og VPN-typen (f.eks. IKEv2 eller L2TP/IPsec) velges i henhold til hva administratoren eller teknologileverandøren har forberedt.

Deretter velger du typen innloggingsinformasjon: Det kan være et brukernavn og passord, et digitalt sertifikat eller til og med et smartkort. I mer avanserte scenarier, hvis et brukernavn og passord brukes, kan denne informasjonen lagres slik at den ikke trenger å skrives inn for hver pålogging.

Når profilen er opprettet, er tilkoblingen veldig enkel. Fra nettverksikonet på oppgavelinjen velger du det konfigurerte VPN-et og klikker på «Koble til».Hvis alt er riktig konfigurert på serveren og ruteren, vil systemet opprette tunnelen, og statusen vil endres til «Tilkoblet». Fra det øyeblikket vil datamaskinen kunne få tilgang til interne ressurser som om den var innenfor det lokale nettverket.

Beste praksis, vanlige problemer og nulltillitsmodellen

Et VPN for bedrifter bør ikke sees på som den eneste sikkerhetsbarrieren, men som en del av en bredere tilnærming. Nulltillitsmodellen foreslår at man ikke antar at noen er troverdige bare fordi de er på nettverket eller koblet til via VPN.noe som passer veldig godt med dagens virkelighet med fjernarbeid og skyapplikasjoner.

Å anvende denne tilnærmingen i praksis innebærer flere ting. Først, bekreft brukerens identitet kontinuerlig, ikke bare når du logger deg på VPN-et.For det andre, begrens tilgangen til spesifikke applikasjoner i stedet for å åpne opp hele nettverket. Og for det tredje, sjekk statusen til enhetene før du gir dem tilgang (antivirus, sikkerhetsoppdateringer, diskkryptering osv.).

Det er vanlig å støte på visse tilbakevendende problemer i den daglige bruken av VPN. For eksempel blokkerer mange offentlige nettverk på hoteller eller flyplasser ikke-standardiserte porter, noe som hindrer noen VPN-er i å fungere.I disse tilfellene, bruk SSL-VPN over port 443 Det løser vanligvis blokkeringen, siden den porten brukes til HTTPS og sjelden lekker.

Et annet typisk problem er treghet. Hvis VPN-serveren er overbelastet, hvis kontortilkoblingen har lav opplastingshastighet, eller hvis all internettrafikk tvinges gjennom tunnelen, kan ytelsen bli dårligere.Å aktivere delt tunnelering slik at bare trafikk til bedriftsnettverket går gjennom VPN-et hjelper mye med å lette denne belastningen.

Konflikter er også vanlige med andre personlige VPN-er som er installert på brukernes datamaskiner, for eksempel kommersielle tjenester for privat bruk. Når to VPN-klienter prøver å håndtere ruter samtidig, kan det oppstå avbrudd, trafikklekkasjer eller uventede frakoblinger.Derfor er det nyttig å gjennomgå hvorfor andre personlige VPN-er De kan blande seg inn og definere klare retningslinjer for hvilken programvare som er tillatt.

Til slutt må vi ikke glemme den menneskelige faktoren. Det er viktig å lære opp ansatte i hva et VPN er, hvorfor det er viktig å aktivere det når de får tilgang til bedriftens ressurser, og hvilke fremgangsmåter de bør unngå. (som å dele påloggingsinformasjon eller koble til fra usikrede personlige enheter). Å forklare bruksreglene tydelig og enkelt reduserer feil og misforståelser.

Å sette opp et VPN for bedrifter, selv for en liten bedrift som bare ønsker å koble seg eksternt til en database, innebærer å kombinere teknologi, prosesser og opplæring: Velg en robust løsning og protokoller, klargjør utstyret på riktig måte, segmenter tilgang, aktiver sterk autentisering og opplys brukerne Dette er grunnpilarene som lar deg jobbe hvor som helst uten å gjøre bedriftsnettverket om til en sil.

Innholdsfortegnelse

- Hva er et VPN for bedrifter, og hvorfor er det viktig for en SMB?

- Hvordan en VPN fungerer i et bedriftsmiljø

- Hva er hensikten med et VPN i et selskap?

- Typer VPN-er for bedrifter

- De vanligste VPN-protokollene i bedrifter

- Fremgangsmåte for å sette opp et VPN for bedrifter

- Koble til bedriftens VPN fra Windows 10

- Beste praksis, vanlige problemer og nulltillitsmodellen