- Monitorowanie ruchu sieciowego w czasie rzeczywistym pozwala przewidywać awarie, zwiększać wydajność i wzmacniać bezpieczeństwo infrastruktury IT.

- Narzędzia typu open source, takie jak Nagios, Zabbix, Prometheus, Cacti, OpenNMS, Icinga, Netdata, LibreNMS czy Observium, oferują zaawansowane funkcje bez konieczności ponoszenia kosztów licencji.

- Połączenie kolektorów metryk, baz danych szeregów czasowych i warstw wizualizacji, takich jak Grafana i Graphite, pozwala tworzyć niezwykle elastyczne i skalowalne rozwiązania.

- Określenie wymagań, zastosowanie najlepszych praktyk i przeprowadzenie dowodu koncepcji są kluczem do wyboru i wdrożenia najodpowiedniejszej platformy monitorującej.

Gdy sieć firmowa zaczyna zwalniać, Wi-Fi zanika lub krytyczny serwer ulega awarii w najmniej odpowiednim momencie, samo „zrestartowanie routera i trzymanie kciuków” już nie wystarczy. Dziś posiadanie niezawodnego systemu kopii zapasowych jest kluczowe. narzędzia do monitorowania ruchu sieciowego typu open source które pozwalają śledzić, co dzieje się w czasie rzeczywistym, przewidywać problemy i unikać kosztownych przestojów.

Jeśli pracujesz w branży IT, sieci lub musiałeś „pełnić rolę” kierownik technicznyW Twojej firmie prawdopodobnie słyszałeś o rozwiązaniach takich jak PRTG czy SolarWinds… i ich licencjach. Dobra wiadomość jest taka, że istnieje bardzo dojrzały ekosystem platformy open source do monitorowania urządzeń, usług i ruchu sieciowego (routery, przełączniki, punkty dostępu WiFi, serwery, kontenery, chmury publiczne i wiele więcej) bez konieczności płacenia wygórowanych opłat i z niesamowitą elastycznością.

Czym jest monitorowanie ruchu sieciowego w czasie rzeczywistym i dlaczego jest tak ważne?

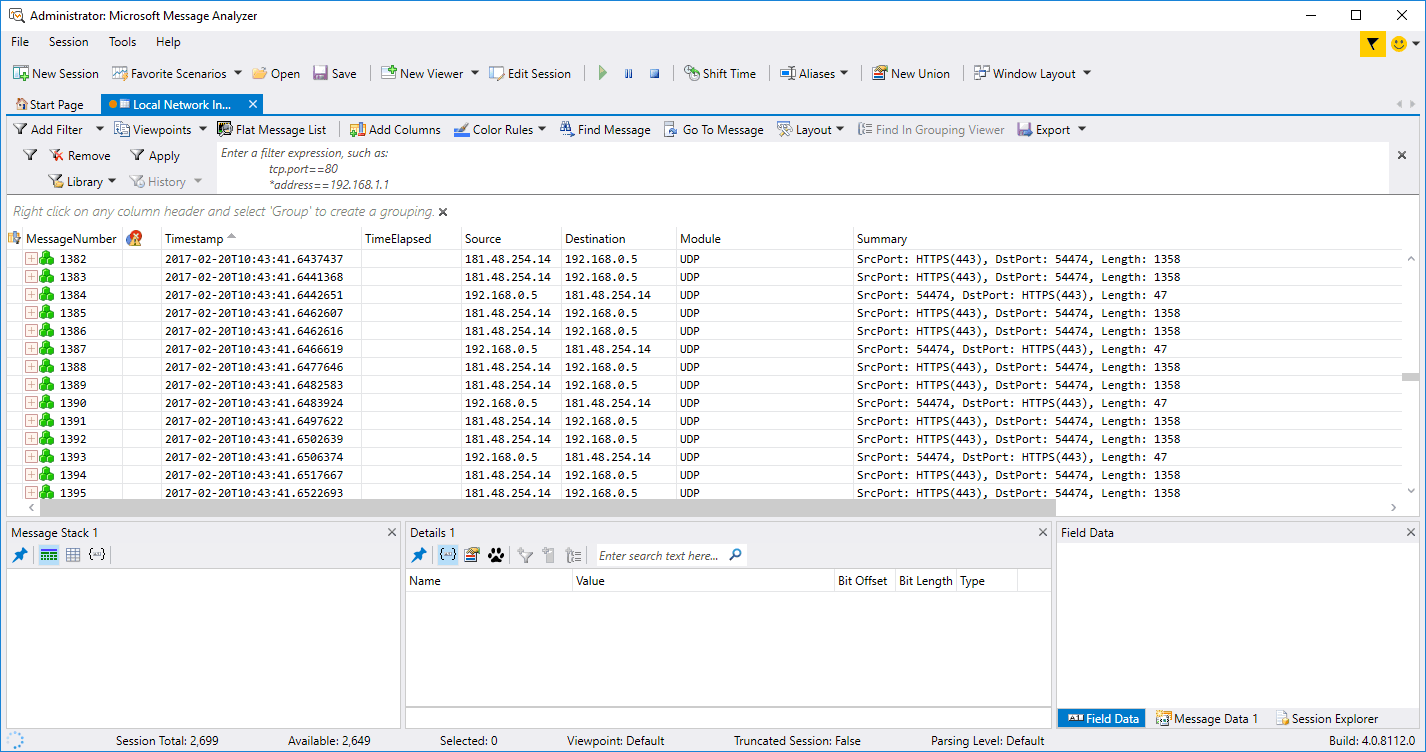

Kiedy mówimy o monitorowaniu sieci w czasie rzeczywistym, mamy na myśli ciągły monitoring stanu, wydajności i bezpieczeństwa infrastruktury informatycznej i komunikacyjnejWykrywanie incydentów w momencie ich wystąpienia. Oprogramowanie stale gromadzi i analizuje dane z urządzeń, systemów i aplikacji, dzięki czemu zespół IT może zareagować, zanim problem wpłynie na działalność firmy.

Tego typu rozwiązania opierają się na protokoły takie jak SNMP, NetFlow/sFlow, ICMPInterfejsy API i specjalni agenci do zbierania danych z routerów, przełączników, zapór sieciowych, punktów dostępu, serwerów fizycznych i wirtualnych, kontenerów, usług w chmurze, aplikacji internetowych, baz danych i praktycznie każdego elementu infrastruktury.

Głównym celem jest posiadanie pełna widoczność ruchu, wykorzystania przepustowości, dostępności i stanu każdego komponentuW ten sposób można je wykryć wąskie gardła, atakami, awariami sprzętu lub przeciążeniami usług zanim doprowadzą one do przerw w działaniu, powszechnego spowolnienia lub utraty informacji.

Oprócz danych na żywo wiele narzędzi pozwala przechowywać metryki historyczne aby przeprowadzić analizę trendówPlanowanie wydajności, weryfikacja zgodności z SLA/OLA, audyt bezpieczeństwa i wsparcie decyzji inwestycyjnych w nowy sprzęt lub łącza.

Główne zastosowania i korzyści monitorowania w czasie rzeczywistym

Jedną z największych korzyści jest konserwacja zapobiegawcza infrastruktury IT i sieciowejCiągłe pomiary dotyczące procesora, pamięci, temperatury, stanu zasilania, błędów interfejsu czy utraty pakietów pomagają wykryć wczesne objawy awarii, zanim dojdzie do poważnej awarii lub przerwy w świadczeniu usług.

La wczesna reakcja na incydenty To kolejny kluczowy filar. Platformy monitorujące generują konfigurowalne alerty (e-mail, SMS, Slack, Teams, webhooki itp.), gdy wartość przekroczy próg, usługa przestanie odpowiadać lub pojawi się podejrzany wzorzec ruchu. To radykalnie skraca przestoje i zmniejsza wpływ incydentów bezpieczeństwa lub awarii wydajności.

W codziennych operacjach monitorowanie przyczynia się do optymalizacja ogólnej wydajności sieci, serwerów i aplikacji. Możliwość sprawdzenia, które łącza są przeciążone, które usługi zużywają najwięcej zasobów lub które strefy czasowe generują obciążenie, pomaga dostosować konfiguracje, zrównoważyć obciążenia, zdefiniować na nowo zasady QoS i ogólnie lepiej wykorzystać zainstalowaną technologię.

Kolejnym, coraz ważniejszym aspektem jest zgodność z przepisami. Dobry system monitorowania to ułatwia. kontrola dostępu, monitorowanie poufnych danych i wykrywanie nieautoryzowanego dostępudostarczanie rejestrów i metryk przydatnych w audytach oraz w celu wykazania zgodności z wymogami regulacyjnymi lub umownymi.

Wreszcie, z perspektywy biznesowej, rozwiązania te stają się narzędzia wspomagające podejmowanie decyzjiRaporty okresowe, panele zarządzania, analiza historyczna incydentów i dostępności, porównania między lokalizacjami lub dostawcami usług w chmurze… wszystko to pomaga uzasadnić inwestycje, negocjować z podmiotami zewnętrznymi i ustalać priorytety projektów informatycznych.

Konkretne zalety oprogramowania monitorującego typu open source

Pierwszą oczywistą zaletą narzędzi typu open source jest ich rentowność: nie ma zamkniętych licencji na użytkowanie ani tak agresywnych kosztów na urządzenie jak w przypadku wielu platform komercyjnych. Nie oznacza to, że wszystko jest darmowe (zawsze występują koszty infrastruktury, wsparcia i szkoleń), ale oszczędności na licencjach pozwalają na inwestycje w inne kluczowe obszary.

Drugą główną zaletą jest wsparcie społeczności i zdolność do innowacjiProjekty takie jak Nagios, Zabbix, Prometheus, LibreNMS i Netdata mają bardzo aktywne społeczności, które opracowują wtyczki, integracje, pulpity nawigacyjne i stale wprowadzają ulepszenia, a także szybko naprawiają błędy i usuwają luki w zabezpieczeniach.

Podkreśla również przejrzystość kodu i zaufaniePonieważ jest to oprogramowanie typu open source, każdy może kontrolować sposób przetwarzania i przechowywania danych, sprawdzać bezpieczeństwo systemu i dostosowywać kod źródłowy do konkretnych potrzeb. Zmniejsza to ryzyko ukrytych luk w zabezpieczeniach i ułatwia przestrzeganie wewnętrznych zasad bezpieczeństwa.

Kolejnym kluczowym punktem jest unikanie uzależnienia od jednego dostawcy. Otwarte rozwiązania to ułatwiają. migrować między narzędziami lub je łączyć (na przykład wykorzystując Prometheus do metryk aplikacji, Zabbix do urządzeń sieciowych i Grafana jako ujednoliconą warstwę wizualizacji), bez konieczności wiązania się na stałe z planem działania jednej firmy.

Oczywiste jest, że narzędzia typu open source zazwyczaj wymagają pewien poziom umiejętności technicznych w zakresie instalacji, konfiguracji i konserwacjiW zamian oferują elastyczność i wydajność, które mogą konkurować z wieloma rozwiązaniami komercyjnymi, zwłaszcza w środowiskach, w których ceniona jest możliwość personalizacji i integracji z istniejącymi systemami.

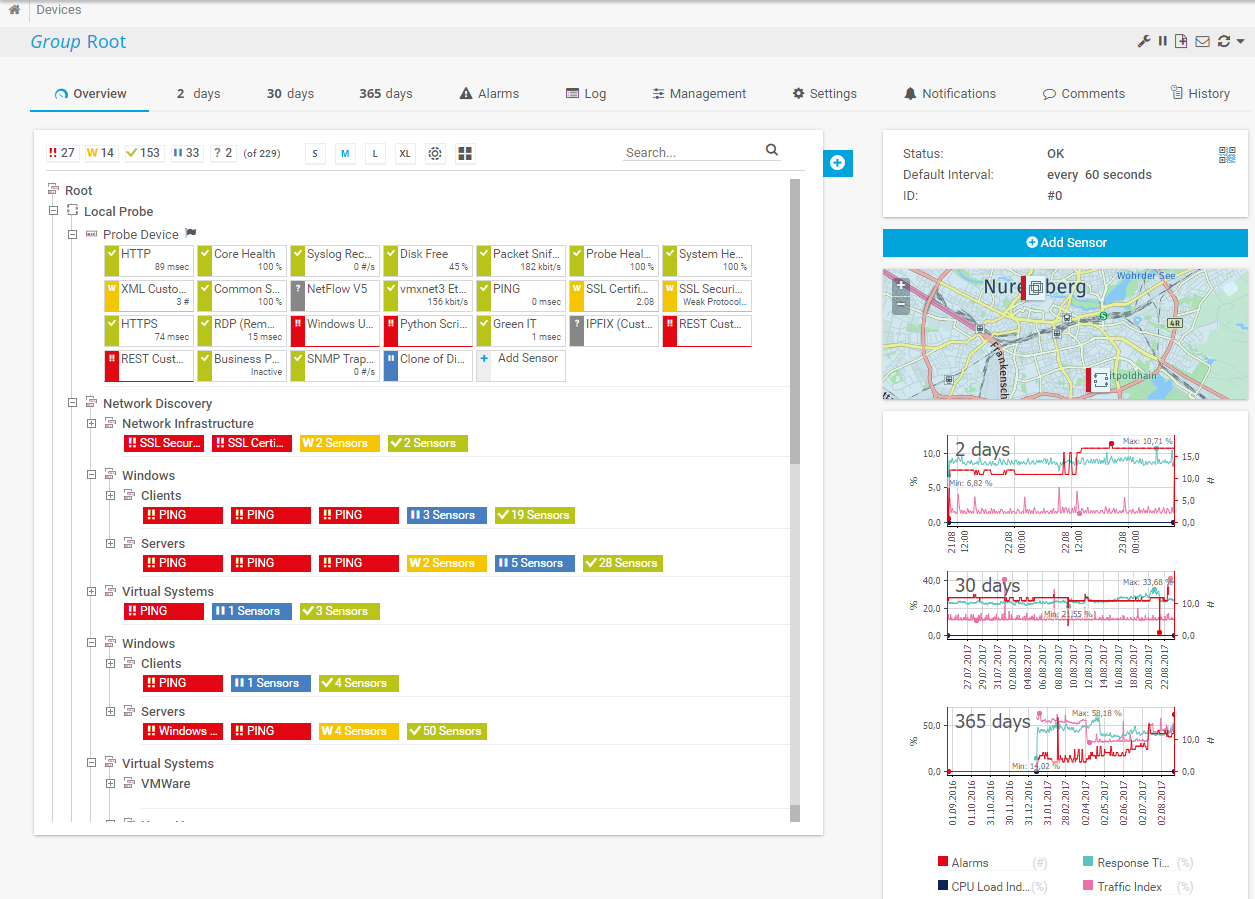

Najlepsze narzędzia open-source do monitorowania sieci i infrastruktury

Istnieją dziesiątki dojrzałych projektów skoncentrowanych na monitorowaniu sieci, serwerów, aplikacji i środowisk chmurowych. Poniżej znajduje się ich przegląd. Najbardziej istotne narzędzia typu open source do monitorowania ruchu sieciowego i możliwości obserwacji, zgodnie z różnymi analizami technicznymi i specjalistycznymi porównaniami.

Jednym z klasycznych odniesień jest Rdzeń NagiosNagios to niezwykle solidny moduł monitorowania i alertów. Stanowi podstawę dla wielu projektów Nagios i obsługuje harmonogramowanie kontroli, przetwarzanie wyników, zarządzanie zdarzeniami i generowanie alertów. Jego modułowa architektura pozwala na rozszerzenie możliwości poprzez niestandardowe interfejsy API i wtyczki, a jego ekosystem jest rozległy i oferuje integrację z praktycznie każdym typem urządzenia lub usługi.

Kolejnym gigantem w świecie open source jest ZabbixJest on w dużym stopniu skoncentrowany na monitorowaniu infrastruktury IT na dużą skalę. Jest szczególnie przydatny do zbierania i analizowania metryk urządzeń sieciowych (wykorzystanie przepustowości, stan interfejsów, łącza, utrata pakietów, temperatura, procesor, pamięć itp.), zarówno za pośrednictwem protokołu SNMP, jak i własnych agentów. Umożliwia definiowanie progów, przepływów eskalacji alertów, harmonogramów, kanałów powiadomień oraz wysoce szczegółowej logiki zdarzeń.

W obszarze aplikacji chmurowych i danych szeregów czasowych wyróżnia się PrometheusTo rozwiązanie wykorzystuje wielowymiarowy model danych, identyfikowany za pomocą nazw metryk i tagów klucz-wartość, i wykorzystuje język zapytań PromQL do tworzenia wykresów, tabel, reguł alertów i złożonych zapytań. Dane są efektywnie przechowywane w pamięci operacyjnej i na dysku lokalnym, co zapewnia dużą autonomię poszczególnych instancji i bezproblemową integrację z Grafaną w celu wizualizacji.

Dla tych, którzy szukają lekkiego rozwiązania, nastawionego na bardzo krótkie czasy rzeczywiste i minimalne opóźnienia, Dane netto To bardzo interesująca opcja. Instaluje się jako agent na każdym serwerze lub urządzeniu z systemem Linux, zbiera metryki systemowe i aplikacyjne, przechowuje dane bezpośrednio na węźle (bez konieczności korzystania z zewnętrznych baz danych w krótkim okresie) i oferuje zautomatyzowane pulpity nawigacyjne z bardzo szczegółowymi wizualizacjami wydajności, wykorzystując nawet modele uczenia maszynowego do wykrywania anomalii.

Specjalistyczne narzędzia do wizualizacji sieci i ruchu

Oprócz platform ogólnego przeznaczenia istnieją narzędzia typu open source, które są bezpośrednio ukierunkowane monitorowanie ruchu sieciowego i wykresy wydajności, szczególnie przydatne, gdy zależy nam na monitorowaniu przepustowości, przepływów i stanu łącza.

Jednym z najpopularniejszych jest KaktusySkoncentrowane na grafice sieciowej i zarządzaniu awariami w celu monitorowania operacyjnego, narzędzie wykorzystuje RRDTool do przechowywania danych i generowania wykresów, oferuje szablony do automatyzacji rejestracji urządzeń i obsługuje wiele metod akwizycji danych. Jego wtyczki (m.in. THold, SysLog, MacTrack) umożliwiają wyznaczanie progów, integrację z syslog, śledzenie adresów MAC i monitorowanie urządzeń w czasie rzeczywistym.

Kolejną bardzo potężną platformą jest OpenNMS HorizonJest uważane za jedno z pierwszych w pełni otwartych rozwiązań do monitorowania usług sieciowych klasy enterprise. Obsługuje monitorowanie sieci lokalnych i rozproszonych, oferując funkcje inwentaryzacji, zarządzania awariami, zdalnego gromadzenia danych, korelacji alarmów, monitorowania usług biznesowych i monitorowania ruchu. Wszystkim zarządza się za pomocą intuicyjnego interfejsu webowego z konfigurowalnymi panelami.

W podobnym duchu, Icinga Icinga pozycjonuje się jako nowoczesna ewolucja modelu Nagios, z dopracowanym interfejsem webowym i silnym naciskiem na monitorowanie sieci, wydajność interfejsu, wykorzystanie przepustowości, błędy, obciążenie procesora i pamięci oraz kondycję sprzętu. Icinga obsługuje sprawdzanie SNMP, metryki specyficzne dla dostawcy oraz odbiór pułapek SNMP, integrując się z Logstash w celu zarządzania zdarzeniami z wielu urządzeń.

Dla tych, którzy potrzebują bardzo szczegółowego widoku urządzeń sieciowych, interfejsów i ruchu, projekty takie jak DarmoweNMS y Observium Są szczególnie przydatne. Oba w dużym stopniu opierają się na protokołach SNMP i wykrywania (CDP, LLDP, OSPF, BGP, ARP itp.) automatyczne wykrywanie sieci, generowanie map i prezentowanie wskaźników wydajności za pomocą czytelnych wykresówKonfigurowalne progi i elastyczne systemy alarmowe.

Zaawansowana wizualizacja z Grafaną i Graphite

W wielu złożonych wdrożeniach warstwa gromadzenia metryk jest oddzielona od warstwy wizualizacji. Dwa kluczowe projekty w tym podejściu to: Grafana i grafit, zarówno typu open source, jak i szeroko stosowanego w środowiskach korporacyjnych.

grafana To wieloplatformowe narzędzie z obsługą wtyczek, przeznaczone do tworzenia w pełni spersonalizowanych pulpitów wizualizacji danych. Umożliwia ono łączenie wielu źródeł danych (Prometheus, Graphite, InfluxDB, MySQL, dostawców usług chmurowych itp.) oraz wyświetlanie metryk w postaci histogramów, map geograficznych, map cieplnych, wykresów liniowych, tabel i wielu innych typów wizualizacji. Obsługuje adnotacje w czasie rzeczywistym, dynamiczne pulpity oraz definiowanie alertów z powiadomieniami do różnych kanałów.

grafit Koncentruje się na rejestrowaniu i kreśleniu metryk szeregów czasowych. Można go zainstalować na prostym sprzęcie lub w chmurze i jest idealny do Monitoruj wydajność witryny internetowej, usług biznesowych, serwerów i metryk sieciowychWiele zespołów decyduje się na zarządzane usługi bazujące na Graphite (takie jak MetricFire), które dodają klastrowe przechowywanie danych, etykietowanie danych, dodatkowe integracje i alerty wielokanałowe, jednocześnie wykorzystując moc Graphite, a często i Grafana, w zakresie front-endu.

W przypadku typowego wdrożenia systemy sieciowe i serwery wysyłają metryki do Graphite lub kompatybilnego kolektora (na przykład przy użyciu protokołów takich jak StatsD), a następnie dane są budowane pulpity nawigacyjne w Grafanie, aby zapewnić ujednolicony widok stanu całej infrastruktury: od ruchu na każdym interfejsie, przez opóźnienia zapytań, po wykorzystanie procesora przez usługę.

Inne istotne rozwiązania do monitorowania typu open source

Ekosystem monitorowania typu open source jest bardzo szeroki i obejmuje specyficzne potrzeby, takie jak: automatyczne wykrywanie, monitorowanie procesów, kanały obserwacji lub zbieranie metryk z bardzo heterogenicznych środowisk.

Np. Sprawdźmk To wysoce skalowalna platforma, która umożliwia monitorowanie wszystkiego, od małych środowisk po duże przedsiębiorstwa. Oferuje zaawansowane zarządzanie agentami, automatyczne wykrywanie sieci, interaktywne wizualizacje, wydajne systemy alertów, raportowanie SLA, analizę logów i zdarzeń oraz interfejsy API rozszerzające jej funkcjonalność. Jest oferowana w różnych edycjach (Free RAW, Enterprise, Cloud i MSP), dostosowując się do różnych rozmiarów i modeli usług.

M/Monit Koncentruje się na monitorowaniu i samonaprawianiu systemów Unix i Linux. Monitoruje procesy, wykorzystanie procesora i pamięci oraz interfejsy sieciowe i może automatycznie reagować na błędy, wykonując działania naprawcze. Umożliwia również monitorowanie uruchamiania usług, skanowanie plików i katalogów w poszukiwaniu nieautoryzowanych zmian oraz sprawdzanie połączeń sieciowych z serwerami lokalnymi lub zdalnymi.

W dziedzinie deszyfrowania topologii i metryk sieciowych, Pandora FMS Wyróżnia się jako kompleksowe rozwiązanie, oferujące monitorowanie sieci, UX, chmury, serwerów i aplikacji, inwentaryzację, zarządzanie logami oraz konfigurowalne pulpity nawigacyjne. Potrafi automatycznie wykrywać interfejsy sieciowe, tworzyć mapy, wyświetlać statystyki w czasie rzeczywistym dotyczące wąskich gardeł i generować kompleksowe raporty.

W przypadku nowoczesnych mikrousług i architektur wielochmurowych Sensu Jest to przedstawiane jako rodzaj scentralizowany kanał obserwacji Łączy różne narzędzia monitorujące. Oferuje kontrolę stanu systemu, niestandardowe metryki wydajności, zarządzanie logami, zarządzanie problemami sieciowymi oraz alerty wielokanałowe z deduplikacją. Ponadto obsługuje samonaprawianie poprzez ponowne uruchamianie usług lub uruchamianie niestandardowych skryptów w przypadku wykrycia problemów.

Agenci, kolekcjonerzy i narzędzia pomocnicze

Oprócz głównych platform istnieją lżejsze narzędzia, których główną funkcją jest Zbieraj i wysyłaj dane metryczne z systemów, czujników i aplikacji w kierunku głównych baz danych lub systemów monitorujących.

Godnym uwagi przykładem jest telegrafTelegraf to agent napisany w Go, bez zewnętrznych zależności, działający za pośrednictwem rozbudowanego systemu wtyczek. Dzięki ponad 300 wtyczkom wejścia/wyjścia, Telegraf może wyodrębniać metryki i zdarzenia z szerokiej gamy stosów technologicznych i przesyłać dane do systemów takich jak InfluxDB, Graphite, OpenTSDB, Datadog, Librato i innych. Bufory w pamięci zapewniają: Metryki nie zostaną utracone nawet jeśli główne zaplecze zostanie tymczasowo wyłączone.

Innym ważnym elementem wielu stylów architektonicznych jest wykorzystanie eksporterzy i konkretni kolekcjonerzy (na przykład w ekosystemie Prometheus, z eksporterami baz danych, serwerów WWW, systemów kolejkowych itp.), które umożliwiają udostępnianie metryk w standardowym formacie bez konieczności ponownego pisania każdej aplikacji.

Łącząc agentów, takich jak Telegraf, wyspecjalizowanych eksporterów oraz platform szeregów czasowych i wizualizacji, możliwe jest zbudowanie Kompleksowe rozwiązania do monitorowania sieci, serwerów, aplikacji i chmurw całości bazujące na wolnym oprogramowaniu lub z minimalną ilością komponentów komercyjnych, jeśli wymagane jest oficjalne wsparcie.

To modułowe podejście ma tę zaletę, że każda organizacja może Wybierz tylko te części, których potrzebujeszintegrować je z istniejącymi systemami (biletami, CMDB, SIEM itp.) i rozwijać architekturę w miarę rozwoju środowiska lub jego zmiany w kierunku kontenerów, Kubernetes lub usług bezserwerowych.

Jak wybrać najlepsze narzędzie do monitorowania sieci typu open source

Zanim rzucisz się na instalację pierwszego popularnego narzędzia, zaleca się jasno określ, co chcesz monitorowaćObejmuje to nie tylko sieć fizyczną (routery, przełączniki, punkty dostępowe), ale także serwery, maszyny wirtualne, kontenery, aplikacje, a nawet usługi chmurowe i usługi związane z doświadczeniem użytkownika. Ta priorytetyzacja pozwala zawęzić zakres opcji i wybrać rozwiązania, które dobrze pasują do głównego przypadku użycia.

Musimy docenić kluczowe funkcjonalności Potrzebne funkcje obejmują: raporty, alerty, wizualizację danych, przechowywanie danych historycznych, integrację z systemami zewnętrznymi, interfejsy API oraz obsługę określonych protokołów (SNMP, NetFlow, WMI, API chmurowe itp.). Na przykład Prometheus idealnie sprawdza się, gdy wymagane są niestandardowe metryki i złożone reguły alertów; Cacti doskonale wyświetla wykresy ruchu sieciowego; a Checkmk oferuje interaktywną wizualizację i kompleksowe raporty SLA.

Łatwość użytkowania i konfiguracji to kolejny decydujący czynnik. Narzędzia takie jak Zabbix, Netdata lub Checkmk zazwyczaj oferują kreatory konfiguracji Preferowane są bardziej przyjazne dla użytkownika pulpity nawigacyjne, natomiast wysoce elastyczne rozwiązania mogą wymagać bardziej złożonej konfiguracji początkowej. Przed podjęciem decyzji zaleca się przetestowanie interfejsu wykrywania sieci, tworzenia hostów i usług oraz konfiguracji alertów.

Z punktu widzenia bezpieczeństwa istotne jest, aby platforma obsługiwała szyfrowanie, silne uwierzytelnianie i kontrola dostępu oparta na rolachNiektóre, takie jak OpenNMS, Icinga czy Prometheus, umożliwiają dodawanie modułów lub zaawansowanych konfiguracji w celu wzmocnienia bezpieczeństwa, segmentacji dostępu do danych i zapewnienia zgodności z wewnętrznymi lub regulacyjnymi standardami; ponadto zaleca się uzupełnienie tego o najlepsze praktyki w zaawansowana konfiguracja zapory na serwerach.

Na koniec zdecydowanie zaleca się wykonanie dowód koncepcji (POC) z 2 lub 3 narzędziami finalistówWdrażaj je w kontrolowanym środowisku, monitoruj reprezentatywny podzbiór infrastruktury i oceniaj wydajność, łatwość obsługi, jakość alertów i możliwość integracji z istniejącymi narzędziami (systemami zgłoszeń, CI/CD, wiadomościami itp.).

Najlepsze praktyki efektywnego monitorowania sieci

Po wybraniu platformy sukces w dużej mierze zależy od sposobu zaprojektowania wdrożenia. Kluczowym pierwszym krokiem jest udokumentować i zmapować siećJakie urządzenia są obecne, gdzie się znajdują, jakich łączy używają, jakie kluczowe usługi obsługują i jakie zależności między nimi istnieją. Ułatwi to zdefiniowanie, co i jak monitorować. Aby lepiej zrozumieć topologie i typy sieci, zobacz: sieci komputerowe: rodzaje i przykłady.

Zaleca się wybrać jedną lub więcej standardowe protokoły komunikacyjne dla urządzeń przesyłających informacje do narzędzia: SNMP dla sprzętu sieciowego, agenci dla serwerów, eksportery Prometheus dla określonych usług, syslog dla zdarzeń itd. Im bardziej jednorodne podejście, tym łatwiej będzie je utrzymać w dłuższej perspektywie.

Ważne jest również zdefiniowanie linie bazowe zachowańNormalne wartości opóźnień, przepustowości, procesora, pamięci, równoczesnych połączeń itp. Umożliwia to konfigurację realistycznych progów i dokładniejsze wykrywanie anomalii, unikając fałszywych alarmów i pominiętych alertów dotyczących rzeczywistych zdarzeń.

Konfiguracja przejrzyste, zorientowane na role panele sterowania (Działanie 24/7, sieć, systemy, zarządzanie itp.) pomaga skrócić czas diagnostyki. Centrum operacyjne (NOC) będzie potrzebowało widoków podsumowujących i alertów w czasie rzeczywistym; administratora sieci, szczegółowych informacji o interfejsach, błędach i kolejkach; dyrektora ds. informatyki (CIO), dostępności i umów SLA dla kluczowych usług.

Na koniec należy koniecznie zdefiniować polityka eskalacji alertówKto otrzymuje jaki rodzaj alertu, jakim kanałem i z jakim priorytetem; co dzieje się poza godzinami pracy; co uznaje się za poważny incydent i jak koordynuje się reakcję między zespołami. Najlepsze narzędzia na świecie tracą skuteczność, jeśli nikt nie reaguje na alarmy lub jeśli nie ma jasnego planu działania.

Biorąc pod uwagę wszystkie te elementy, rozwiązania do monitorowania ruchu sieciowego oparte na otwartym kodzie źródłowym umożliwiają budowę niezwykle wytrzymałych środowisk, Pełna widoczność, wsparcie decyzyjne i solidne podstawy do poprawy bezpieczeństwa, dostępności i wydajności dowolnej infrastruktury, od małej firmy po dużą, rozproszoną korporację.

Spis treści

- Czym jest monitorowanie ruchu sieciowego w czasie rzeczywistym i dlaczego jest tak ważne?

- Główne zastosowania i korzyści monitorowania w czasie rzeczywistym

- Konkretne zalety oprogramowania monitorującego typu open source

- Najlepsze narzędzia open-source do monitorowania sieci i infrastruktury

- Specjalistyczne narzędzia do wizualizacji sieci i ruchu

- Zaawansowana wizualizacja z Grafaną i Graphite

- Inne istotne rozwiązania do monitorowania typu open source

- Agenci, kolekcjonerzy i narzędzia pomocnicze

- Jak wybrać najlepsze narzędzie do monitorowania sieci typu open source

- Najlepsze praktyki efektywnego monitorowania sieci