- As APIs concentram grande parte do risco atual e exigem inventário, testes contínuos e monitoramento em tempo real.

- A defesa ativa combina SAST, DAST, testes específicos de API e detecção de ameaças em produção.

- Um bom programa de gerenciamento de vulnerabilidades prioriza com base no risco real, reduz falsos positivos e integra a segurança ao CI/CD.

- O sucesso depende tanto das ferramentas quanto da cultura, dos processos e da coordenação entre desenvolvimento, operações e segurança.

O atual cenário de cibersegurança é marcado por uma explosão de vulnerabilidades e uso massivo de APIs que conectam praticamente tudo: aplicações web, microsserviços, dispositivos móveis, SaaS e sistemas internos. Lançar uma nova funcionalidade na sexta-feira e descobrir na segunda-feira que alguém explorou um endpoint não autenticado ou uma vulnerabilidade de injeção de código não é mais um cenário de filme; é uma ocorrência diária em muitas empresas.

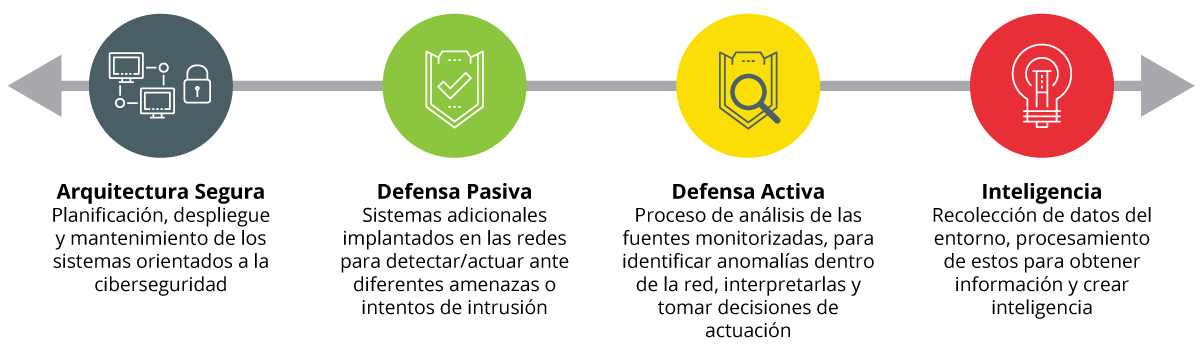

Neste contexto, a combinação de Defesa ativa e scanners de vulnerabilidade para APIs Isso se tornou um foco estratégico. Não basta mais revisar logs ou executar um teste isolado uma vez por ano; é preciso descobrir todas as APIs (incluindo as "sombras"), testá-las automaticamente antes da implantação e monitorar o que está acontecendo em produção em tempo real. E tudo isso sem sobrecarregar as equipes de desenvolvimento com falsos positivos ou usar ferramentas impossíveis de manter.

Por que as APIs são uma das maiores fontes de risco atualmente?

A maioria das arquiteturas modernas depende de APIs como Canal principal para expor dados e lógica de negóciosIsso multiplica a superfície de ataque: cada ponto de extremidade, cada parâmetro e cada fluxo de autenticação podem ser uma porta aberta se não forem devidamente controlados.

Relatórios do setor mostram que Aumento brutal de incidentes relacionados a APIs e aplicativos da web.com setores como o de serviços financeiros sendo particularmente afetados. Além disso, organizações como Gartner e OWASP vêm alertando há algum tempo que os ataques a APIs não estão apenas crescendo em volume, mas também em impacto, vazando até dez vezes mais dados do que outras violações típicas.

Dentre os fatores que aumentam o risco, destacam-se os seguintes: Proliferação descontrolada de APIs (APIs sprawl)A falta de um inventário atualizado, versões desatualizadas que permanecem acessíveis ("zumbis") e endpoints internos expostos por engano são fatores que contribuem para o problema. Quando ninguém tem clareza sobre quais APIs existem ou como usá-las, é apenas uma questão de tempo até que uma vulnerabilidade grave surja.

A isso se soma o aumento de Código gerado por IA e práticas como "codificação intuitiva"Desenvolvedores e usuários não técnicos produzem grandes quantidades de código e endpoints usando comandos em linguagem natural. A produtividade aumenta, mas também aumenta a probabilidade de herdar inadvertidamente más práticas, bibliotecas desatualizadas ou padrões de segurança inadequados.

O resultado é um cenário em que a detecção precoce de falhas de segurança em APIs e aplicativos deixou de ser opcional: É uma condição mínima para evitar virar notícia por violação de direitos..

Gerenciamento moderno de vulnerabilidades para APIs e aplicações

A gestão de vulnerabilidades de segurança de aplicações não se limita mais à execução de uma varredura anual. Estamos falando de uma processo contínuo e estruturado Abrange tudo, desde o código-fonte até a API exposta em produção, incluindo contêineres, infraestrutura como código (IaC) e serviços em nuvem.

Essa abordagem integra diversas partes: Descoberta de ativos, análise estática (SAST), análise dinâmica (DAST), testes específicos de API, gerenciamento de patchesPriorização baseada em risco e monitoramento ativo. Tudo isso está alinhado com regulamentações como GDPR, PCI DSS e as estruturas do NIST, que já exigem práticas de codificação segura e evidências de análise.

No nível da aplicação, as vulnerabilidades típicas variam de Ataques de injeção de SQL e Cross-Site Scripting (XSS), autenticação falha, exposição de dados sensíveis ou uso de componentes desatualizados.Em APIs, a referência é o OWASP API Security Top 10, que agrupa riscos como:

- BOLA (Autorização em nível de objeto quebrado)Acesso a objetos de outros usuários através da alteração de um ID.

- Autenticação e autorização falhas que permitem a falsificação de identidade de usuários.

- Consumo ilimitado de recursos, abrindo caminho para ataques de negação de serviço.

- Configurações inseguras, endpoints esquecidos ou versões antigas ainda acessíveis.

- Consumo inseguro de APIs de terceiros, dependendo de respostas sem validação rigorosa.

Uma boa gestão de vulnerabilidades deve identificar esses problemas tanto no código e definições de API como no comportamento real dos aplicativos em execução, e fazê-lo de forma repetível, automatizada e mensurável.

Análise estática e dinâmica e testes específicos para APIs.

Em um programa ativo de defesa de APIs, os scanners de vulnerabilidades não são um extra, eles são essenciais. mecanismo que permite a detecção sistemática de falhas antes que outros as encontrem. É aqui que entram em jogo diversas famílias de ferramentas que se complementam.

A análise estática (SAST) examina o código-fonte ou o binário sem executá-loEle busca padrões de risco como injeções, estouros de cache, uso inseguro de APIs, segredos embutidos ou dependências vulneráveis. Ele se integra ao IDE e ao pipeline de CI para que os desenvolvedores recebam feedback durante a escrita ou antes da mesclagem.

A análise dinâmica (DAST) concentra-se em aplicação em execução, enviando solicitações como um atacante fariaÉ especialmente útil para detectar configurações incorretas, validações insuficientes, problemas de sessão ou rotas que só aparecem com interação real. Ferramentas desse tipo simulam o tráfego HTTP/HTTPS e verificam reações anômalas, códigos de erro suspeitos ou respostas com mais dados do que o esperado.

Na área específica de APIs, são adicionados testes dedicados, tais como:

- Desfocagem emEnvio em massa de dados aleatórios ou malformados para verificar como o ponto de extremidade responde.

- Testes de injeção (SQL, comandos, LDAP, etc.) adaptados ao contrato da API.

- Manipulação de parâmetros e IDs para verificar BOLA (Broadcast Access and Logging) ou escalonamento de privilégios.

- Verificação de quotas e limites para evitar o abuso automatizado dos fluxos de negócios.

Tudo isso é complementado por ferramentas que analisam a infraestrutura: scanners de rede e host (como Nessus ou Qualys), soluções para contêineres e IaC e plataformas CNAPP que unificam a visibilidade em nuvem, Kubernetes, microsserviços e APIs.

Descoberta e inventário de APIs: o problema do que você não vê.

Um dos maiores problemas práticos é saber Quais APIs realmente existem na organização?Entre projetos antigos, provas de conceito, serviços internos que acabaram expostos e versões v1, v2 e v3 coexistindo, é fácil perder o controle.

As plataformas modernas de segurança de API têm se concentrado em descoberta automáticaCom base na análise de tráfego (por meio da integração com gateways, proxies ou WAFs), repositórios de código, definições OpenAPI/Swagger ou integrações com Kubernetes e a nuvem, eles conseguem criar um inventário de endpoints em uso, com informações como:

- Host, caminho, método HTTP e parâmetros aceitos.

- Dados sensíveis podem estar potencialmente expostos em cada rota.

- Se o ponto de extremidade requer autenticação ou permite acesso anônimo.

- Versões ativas e históricas de cada API.

Para novas APIs que possuem uma especificação, ferramentas como Auto Swagger ou plataformas como 42Crunch Eles permitem, a partir do próprio esquema, a execução de conjuntos de testes de segurança sem a necessidade de programar manualmente cada teste. Dessa forma, basta fornecer o contrato da API para que o scanner examine sistematicamente todos os endpoints e cenários planejados.

Essa descoberta não é útil apenas para "ter uma lista bonita"; é o ponto de partida para a aplicação de... Políticas de defesa ativa: bloqueio de endpoints obsoletos, reforço da autenticação onde esta for insuficiente e priorização de testes. em caminhos críticos.

Defesa ativa: uma combinação de testes e monitoramento em tempo real.

Se algo ficou claro nos últimos anos, é que A segurança puramente reativa é insuficiente.Aguardar para detectar um incidente somente quando um alarme é acionado em produção é como instalar um alarme residencial somente após o primeiro roubo.

A defesa ativa em APIs baseia-se em um modelo em camadas que combina:

- Análises proativas de pré-produção (SAST, DAST, testes específicos de API).

- Monitoramento de tráfego em tempo real em produção para detectar comportamentos anômalos.

- Capacidade de resposta automática ou semiautomática a padrões de ataque.

Fornecedores como F5, Salt Security, Akamai e outros participantes do setor têm incorporado recursos de Testes de API contextual, detecção baseada em comportamento e correlação com inteligência de ameaçasA ideia é entender a lógica de cada endpoint (o que ele faz, quais dados ele manipula, quem deve chamá-lo) e adaptar os testes e as regras de detecção a esse contexto, em vez de aplicar modelos genéricos.

Por exemplo, uma solução de defesa ativa para APIs pode:

- Descubra todos os endpoints expostos, incluindo os não documentados.

- Teste cada endpoint em pré-produção com casos de injeção, manipulação de parâmetros, fuzzing e testes de autenticação.

- Monitore solicitações suspeitas em tempo real (aumentos de taxa, mudanças repentinas nos padrões de uso, tentativas automatizadas de enumeração de IDs).

- Bloquear solicitações maliciosas, impor limites por usuário ou token e alertar a equipe de segurança com detalhes suficientes para investigação.

Essa camada de tempo de execução é crítica porque, Por melhores que sejam suas análises, sempre haverá vulnerabilidades desconhecidas. ou mudanças no negócio que introduzem novos riscos. O monitoramento em tempo real atua como a última linha de defesa contra ataques que escapam aos testes anteriores.

Autenticação, autorização e controle de acesso em APIs

Nenhum scanner pode substituir o projeto adequado de controles de acesso. autenticação e autorização robustas Eles continuam sendo fundamentais para a segurança de APIs, tanto no nível da arquitetura de aplicativos quanto na configuração em nuvem.

Hoje em dia, quase todas as APIs modernas dependem de uma combinação de OAuth 2.0, OpenID Connect e tokens JWT Para gerenciar quem é o usuário e o que ele pode fazer, esses tokens devem ter uma data de expiração razoável, escopos bem definidos, rotação periódica e, claro, devem sempre ser transmitidos via HTTPS.

Além da autenticação, é necessário aplicar Controles de autorização em nível de objeto e funçãoModelos como RBAC (controle baseado em funções) e ABAC (controle baseado em atributos) permitem o mapeamento granular de permissões: um usuário pode consultar seus próprios dados, um operador pode visualizar informações agregadas, um administrador pode criar ou excluir recursos, etc.

Os ambientes em nuvem facilitam essa granularidade com Políticas do IAM na AWS, Azure e Google CloudEssas políticas se estendem a gateways de API, funções sem servidor e serviços gerenciados. A configuração adequada dessas políticas impede que um endpoint administrativo se torne acessível a qualquer pessoa com uma simples requisição HTTP.

Os próprios analisadores de API podem ajudar a verificar isso. As rotas supostamente protegidas na verdade exigem tokens válidos.que tokens expirados não são aceitos, que a escalada de privilégios por meio da modificação de um campo JSON não é permitida e que um usuário não pode acessar os recursos de outro usuário alterando um identificador.

Melhores práticas e fluxo de trabalho para detecção contínua

Para que a defesa ativa e a varredura de vulnerabilidades de API funcionem diariamente, tudo isso precisa ser implementado em um processo repetível integrado ao ciclo de desenvolvimentoDe nada adianta ter ferramentas poderosas se ninguém as utiliza ou se elas atrapalham o trabalho das equipes.

Algumas práticas importantes que estão se consolidando são:

- verdadeiro deslocamento para a esquerdaIncorpore revisões de segurança desde a fase de projeto, utilizando modelos de API seguros, regras de linter e análise estática em cada commit.

- Análises automatizadas de CI/CD: SAST rápido em cada solicitação de pull, DAST e testes de API mais abrangentes em branches de integração ou ambientes de staging.

- Limiares e pontos de controle de qualidade: definem qual a gravidade das vulnerabilidades que impede uma implementação e quais são temporariamente aceitas com um plano de correção.

- Indicadores-chave de desempenho (KPIs) claros (MTTD, MTTR, dívida de vulnerabilidade em aberto, cobertura de varredura) para medir a eficácia do programa.

- Educação continuada e cultura de segurançaQue os desenvolvedores entendam os problemas detectados pelas ferramentas e como resolvê-los sem problemas.

Em organizações com muitas equipes ou tecnologias muito heterogêneas, é comum combinar soluções: por exemplo, scanners comerciais com painéis e relatórios avançados, além de um ecossistema de ferramentas de código aberto (Semgrep, CodeQL, OpenVAS, scanners de segredos como GitGuardian ou Trufflehog, etc.) para refinar regras, abranger idiomas específicos ou validar resultados.

Plataformas avançadas como SentinelOne, Snyk, Aikido Security, F5 ou similares estão precisamente à procura de Unifique estas camadas: descoberta, varredura, correlação de riscos e proteção em tempo de execução.Integradas com SIEM, SOAR e ferramentas de emissão de tickets, elas transformam descobertas técnicas em fluxos de trabalho acionáveis.

Desafios comuns na implementação de defesa ativa e como gerenciá-los

Colocar tudo isso em prática não é tarefa fácil. Muitas organizações se deparam com... Grande volume de alertas, falta de pessoal especializado e dívida técnica acumulada. Em sistemas legados que não podem ser facilmente interrompidos ou alterados.

Um dos problemas mais frequentes é o alerta fadigaScanners que geram centenas ou milhares de "vulnerabilidades" que, na prática, são inexploráveis ou têm um impacto muito baixo. Quando isso acontece, as equipes começam a ignorar os relatórios e a ferramenta se torna ruído de fundo.

Para evitar isso, é fundamental ajustar as regras, personalizar as políticas e recorrer a soluções que já incluem mecanismos para reduzir falsos positivos, priorização por contexto (por exemplo, se uma API está exposta à Internet, se ela lida com dados sensíveis, se o endpoint está realmente em uso) e, quando possível, validação automática de explorabilidade.

Outro obstáculo é a velocidade dos ciclos DevOps. Se as verificações demorarem meia hora e bloquearem todas as compilações, os desenvolvedores farão de tudo para desativá-las. A solução está em Utilize a análise incremental rápida em pequenas alterações. e reservar verificações completas para momentos específicos (por exemplo, builds noturnos ou antes de uma grande implantação).

Por fim, sistemas legados e dívida técnica exigem uma abordagem faseada: priorize primeiro o ativos mais críticos, com maior exposição e valor comercial.Aplique correções ou medidas compensatórias (WAF, segmentação de rede, reforço da autenticação) e planeje para o médio prazo. modernização das partes mais frágeis.

Considerando todo esse contexto, o que faz a diferença não é ter "a ferramenta perfeita", mas sim Adaptar um conjunto razoável de soluções a um processo claro, com funções definidas e apoio da gestão.Dessa forma, a defesa ativa de APIs e aplicativos torna-se uma prática rotineira no desenvolvimento e nas operações, e não um susto de última hora sempre que alguém solicita uma auditoria.

Considerando a velocidade com que o número de vulnerabilidades está crescendo, o custo de uma violação de segurança e a importância das APIs em qualquer negócio digital, optar por um modelo de Varredura contínua, defesa em tempo real e gestão de vulnerabilidades avançada. Não se trata mais de "estar na vanguarda", mas de garantir a continuidade da própria organização. Aqueles que conseguirem descobrir todas as suas APIs, testá-las automaticamente, protegê-las contra abusos e reagir rapidamente quando algo der errado serão os que dormirão mais tranquilos... e os que terão menos probabilidade de aparecer nas notícias por motivos negativos.

Tabela de conteúdos

- Por que as APIs são uma das maiores fontes de risco atualmente?

- Gerenciamento moderno de vulnerabilidades para APIs e aplicações

- Análise estática e dinâmica e testes específicos para APIs.

- Descoberta e inventário de APIs: o problema do que você não vê.

- Defesa ativa: uma combinação de testes e monitoramento em tempo real.

- Autenticação, autorização e controle de acesso em APIs

- Melhores práticas e fluxo de trabalho para detecção contínua

- Desafios comuns na implementação de defesa ativa e como gerenciá-los