- O rețea VPN pentru întreprinderi creează un tunel criptat care permite accesul securizat de la distanță la resursele interne, fără a le expune direct la internet.

- Există diferite tipuri de VPN-uri (acces la distanță, site-to-site, cloud) și protocoale (OpenVPN, IKEv2/IPsec, L2TP/IPsec) care sunt alese în funcție de nevoi.

- Configurarea unei rețele VPN necesită planificarea furnizorului, a dispozitivelor, a protocoalelor, a segmentării accesului și a autentificării multi-factor.

- VPN-ul ar trebui integrat într-o abordare Zero Trust, cu instruire a utilizatorilor, revizuire a jurnalelor și implementare a celor mai bune practici pentru a menține securitatea pe termen lung.

În multe companii, mari și mici, munca la distanță nu mai este o excepție, ci norma. Permiterea conectării personalului de acasă, de la o cafenea sau în timpul călătoriilor, fără a compromite datele companiei A devenit o prioritate absolută pentru orice organizație care ia în serios securitatea cibernetică.

În acest context, configurarea unui VPN pentru afaceri Este una dintre cele mai importante decizii tehnice care pot fi luate. Nu este vorba doar despre „ascunderea adresei IP” sau navigarea privată, ci despre crearea unui tunel criptat fiabil pentru a accesa serverele, aplicațiile și bazele de date interne. fără a deschide uși periculoase către internet. În rândurile următoare veți vedea în detaliu ce este un VPN corporativ, cum funcționează, ce tipuri există și cum să îl configurați pas cu pas într-un mediu profesional, inclusiv pe dispozitive Windows și mobile.

Ce este un VPN pentru afaceri și de ce este esențial pentru un IMM?

Trecerea la munca la distanță în Spania este considerabilă: Peste jumătate dintre angajați lucrează cel puțin o zi pe săptămână în afara birouluiAcest lucru crește semnificativ riscul accesului nesigur la servere, ERP-uri sau baze de date ale clienților. Accesul de la distanță fără VPN este acum unul dintre principalele puncte de intrare pentru atacatori în IMM-uri, fapt confirmat de organizații precum INCIBE și diverse rapoarte internaționale.

Utilizarea unui VPN pentru afaceri nu este doar o chestiune de comoditate. De asemenea, face parte din măsurile tehnice impuse de reglementările privind protecția datelor la prelucrarea datelor cu caracter personal., cum ar fi cele ale clienților sau angajaților, prin canale la distanță. Cu o rețea VPN bine implementată, Traficul circulă criptat și devine ilizibil pentru oricine încearcă să-l intercepteze pe o rețea WiFi publică sau pe o altă rețea nesecurizată.

Pe de altă parte, un VPN corporativ nu are nicio legătură cu servicii comerciale precum „VPN pentru vizionarea serialelor din alte țări”. În cadrul companiei, scopul este de a conecta oamenii cu aplicațiile interne, nu de a ocoli restricțiile geografice.Aceasta implică un tip diferit de arhitectură, mai multe controale de securitate și o integrare mai strânsă cu directorul corporativ, firewall-ul și restul infrastructurii.

Cum funcționează un VPN într-un mediu corporativ

Când un angajat dorește să se conecteze la rețeaua companiei din exterior, o face utilizând un Dispozitiv compatibil VPN: Poate fi un computer, un laptop, o tabletă sau un telefon mobil, fie cu un client nativ al sistemului de operare, fie prin intermediul unei aplicații specifice. furnizat de furnizorul VPN sau chiar de firewall-ul corporativ.

Utilizatorul deschide clientul VPN și introduce datele sale de autentificare: de obicei un nume de utilizator și o parolă corporativă, ideal întărite cu autentificare cu doi factori (un cod pe telefonul mobil, o aplicație de autentificare, un token fizic etc.). În anumite medii, în special în cele cu cele mai exigente cerințe de securitate, se pot utiliza și certificate digitale instalate pe dispozitiv.

Odată autentificat, VPN-ul stabilește un „tunel” criptat între dispozitivul angajatului și Server VPN sau firewall-ul companieiTot traficul care părăsește computerul utilizatorului și călătorește către rețeaua internă este încapsulat și criptat, astfel încât, chiar dacă trece prin rețele publice sau nesigure, este ilizibil pentru terți.

Calea de date urmează întotdeauna același model: de la dispozitivul utilizatorului la serverul VPN și de acolo la serverele sau resursele interne de care are nevoieDin afara acelui tunel, traficul apare ca un simplu flux criptat, fără informații ușor de înțeles. Orice atacator care interceptează aceste pachete ar vedea doar date criptate și nu ar putea reconstrui conținutul.

În același timp, serverul VPN este de obicei integrat cu directorul și politicile companiei pentru a determina ce poate face fiecare persoană odată ce a intrat în interior. Nu toți angajații trebuie să vadă toate servereleEchipa de vânzări va avea acces la CRM, personalul financiar la sistemul de contabilitate, iar echipa tehnică la serverele de administrare, fiecare cu permisiuni diferite.

Care este scopul unui VPN într-o companie?

Beneficiile unui VPN corporativ merg mult dincolo de confidențialitate. Funcția sa principală este de a oferi acces de la distanță securizat, controlat și trasabil la resursele interne.De aici, rezultă câteva avantaje cheie pentru operațiunile zilnice ale oricărei organizații.

Prima este siguranța. Prin criptarea datelor dintre angajat și rețeaua corporativă, informațiile sensibile, cum ar fi rapoartele financiare, bazele de date ale clienților sau acreditările de acces, sunt împiedicate să circule „în text simplu”.Acest lucru este deosebit de important atunci când se utilizează rețele WiFi publice în hoteluri, cafenele sau transport public, unde un atacator ar putea încerca să spioneze traficul folosind tehnici de tip „man-in-the-middle”.

În al doilea rând, există confort și flexibilitate. O rețea VPN permite lucrătorilor la distanță, călătorilor frecvenți sau colaboratorilor externi să acceseze sistemele companiei fără a se deplasa fizic la birou.Din perspectiva companiei, această flexibilitate permite reorganizarea echipelor, încorporarea de talente în alte orașe și chiar reducerea costurilor asociate birourilor fizice.

Un alt avantaj evident este accesul centralizat de la distanță. În loc să se deschidă porturi individuale pe router sau firewall pentru fiecare serviciu (bază de date, desktop la distanță, partajare de fișiere), tot accesul este canalizat printr-un singur punct: VPN-ul.Acest lucru reduce suprafața de atac și facilitează controlul, deoarece conexiunile sunt înregistrate, autentificate și filtrate dintr-o singură locație.

În cele din urmă, nu trebuie să uităm de economiile de costuri. Cu un VPN dimensionat corespunzător, multe companii pot evita liniile dedicate costisitoare sau circuitele private vechi, cum ar fi MPLS, în toate punctele lor.O conexiune standard la internet combinată cu VPN-uri eficiente este de obicei suficientă pentru majoritatea birourilor și a lucrătorilor la distanță, fără a sacrifica securitatea sau performanța.

Tipuri de VPN-uri pentru companii

În lumea corporativă, nu toate VPN-urile sunt create la fel. Acestea pot fi clasificate în funcție de sistemul de operare cu care funcționează, serviciul VPN utilizat sau tipul de rețea pe care operează.Fiecare combinație răspunde unor nevoi diferite și unor dimensiuni diferite ale companiilor.

Conform sistemului de operare

Compatibilitatea este un aspect fundamental. Majoritatea soluțiilor VPN moderne oferă clienți pentru Windows, macOS, Linux, Android și iOSsau se bazează pe clienți nativi integrați în aceste sisteme. De exemplu, Windows și macOS includ suport încorporat pentru diverse tipuri de VPN, cum ar fi IKEv2, L2TP/IPsec și SSTP.

Atunci când alegeți o soluție pentru companie, este recomandabil să verificați ce sisteme de operare sunt implicate: Un mediu în care toată lumea folosește Windows 10/11 nu este același cu unul cu un amestec de Mac, Linux și dispozitive mobile.Serviciile VPN pentru întreprinderi comerciale și producătorii de firewall-uri precum Fortinet oferă clienți dedicați multi-platformă care simplifică foarte mult configurarea.

În funcție de tipul de serviciu VPN

Din perspectiva proiectării rețelelor, există trei grupuri principale care sunt utilizate în mod obișnuit în mediile de afaceri: acces de la distanță pentru utilizatori individuali, conectivitate între birouri și VPN-uri bazate pe cloud.

VPN-ul cu acces la distanță este cel mai comun pentru munca la distanță. Permite fiecărui angajat să se conecteze de pe computerul sau dispozitivul mobil și să acceseze rețeaua centrală a companiei.Aceasta este cea mai utilizată metodă atunci când doriți să facilitați lucrul de acasă, conectarea agenților de vânzări itineranți sau oferirea de asistență tehnicienilor aflați la distanță.

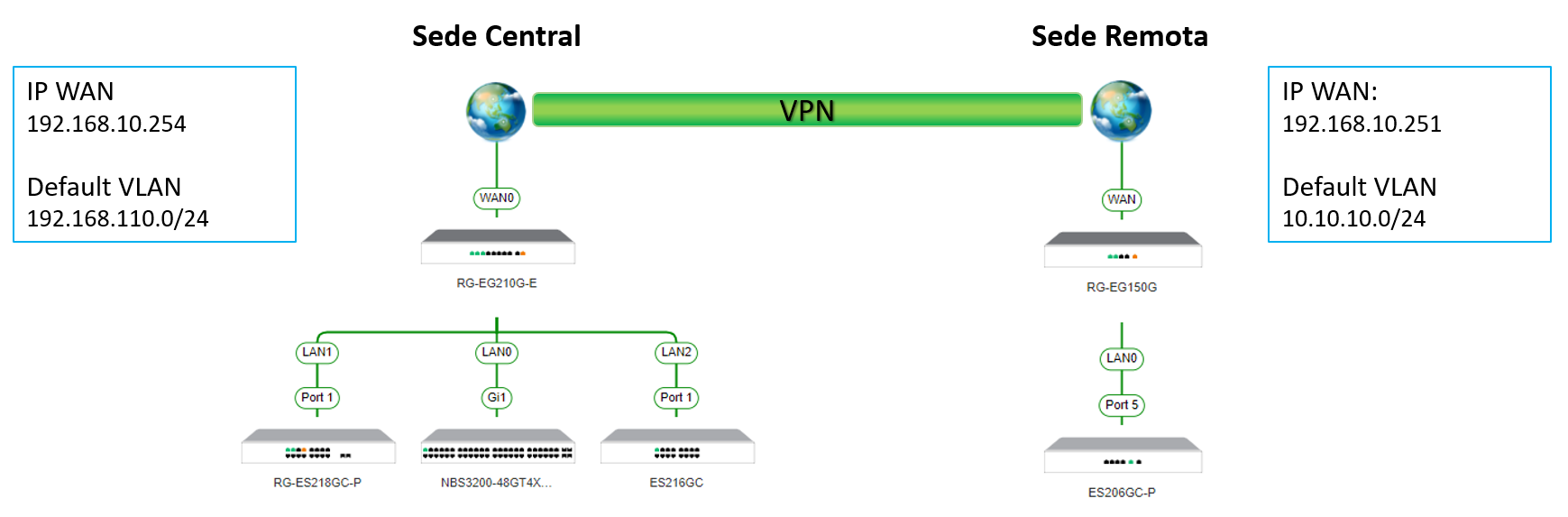

La rândul său, VPN-ul site-to-site este utilizat pentru a conectarea permanentă a mai multor sedii centrale sau sucursaleÎn loc ca fiecare angajat să aibă propria conexiune, routerele sau firewall-urile din fiecare birou stabilesc un tunel criptat între ele. Din perspectiva rețelei, se pare că diferitele birouri fac parte din aceeași rețea locală (LAN), chiar dacă se află în orașe sau țări diferite.

În ultimii ani, VPN-urile bazate pe cloud au câștigat și ele importanță. În acest model, gestionarea accesului la distanță se bazează pe o infrastructură cloud, în loc să depindă exclusiv de un server fizic din birou.Acest lucru facilitează scalarea, integrarea utilizatorilor din mai multe locații și combinarea accesului la resurse locale cu aplicații găzduite în cloud-uri publice sau private.

Conform rețelei furnizorului de internet

O altă modalitate de a le clasifica are legătură cu tipul de rețea prin care trece tunelul. Cea mai comună opțiune este configurarea VPN-ului prin conexiuni standard de bandă largă sau fibră optică., valorificând infrastructura publică a internetului și bazându-se pe criptare pentru a menține confidențialitatea.

În mediile cu mai multe locații critice, unele companii recurg în continuare la VPN-uri MPLS gestionate de operatori. Legăturile MPLS oferă căi mai controlate în cadrul rețelei furnizoruluiși se pot construi tuneluri IPsec peste ele pentru a garanta și mai mult confidențialitatea între diferitele locații.

În cele din urmă, creșterea numărului de rețele mobile de mare viteză permite implementarea VPN-urilor prin 4G sau 5G. Este o opțiune interesantă pentru birourile temporare, echipele de construcții sau tehnicienii care lucrează întotdeauna cu conexiuni mobile.Tunelul VPN este stabilit prin rețeaua operatorului de telefonie mobilă și asigură că, chiar și în acest context, accesul la datele companiei rămâne criptat.

Cele mai frecvent utilizate protocoale VPN în companii

Când configurați un VPN, este esențial să alegeți protocolul potrivit. Protocolul definește modul în care sunt create tunelurile, cum sunt negociate cheile și ce nivel de criptare este aplicat.ceea ce afectează atât siguranța, cât și viteza.

Unul dintre cele mai răspândite protocoale este OpenVPN. Este foarte versatil și extrem de sigur, cu suport pentru criptare puternică și compatibilitate largă cu diverse sisteme.De obicei funcționează prin TCP sau UDP și, deși în unele scenarii poate fi ceva mai lent, oferă o robustețe foarte apreciată în mediile corporative.

O altă combinație frecvent utilizată este IKEv2/IPsec. IKEv2 se remarcă prin viteza și stabilitatea sa, în special în conexiunile mobile unde rețeaua se schimbă frecvent. (de exemplu, la trecerea de la Wi-Fi la 4G). IPsec oferă criptarea la nivel de rețea. Este comun în Windows, macOS și iOS și oferă un echilibru bun între securitate și performanță.

De asemenea, este inclus L2TP/IPsec, care combină protocolul de tunelare L2TP cu stratul de securitate IPsec. Deși oferă un nivel ridicat de securitate, este de obicei ceva mai lent decât IKEv2 din cauza dublei încapsulări.Este util atunci când este necesară compatibilitatea cu dispozitive care nu acceptă alte protocoale mai moderne.

În mediile Windows mai vechi, pot apărea PPTP sau variante similare, dar în zilele noastre Sunt considerate învechite din cauza vulnerabilităților cunoscute și a nivelului scăzut de criptare.Într-o nouă implementare VPN la nivel de întreprindere, nu este recomandabil să se utilizeze aceste protocoale decât în cazuri foarte specifice și controlate.

Pași pentru configurarea unui VPN pentru afaceri

Configurarea unui VPN pentru o afacere mică cu puțini utilizatori sau pentru o organizație mare necesită urmarea unei serii de pași logici. Deși complexitatea tehnică poate varia, structura generală a proiectului este de obicei similară.: alegerea serviciului, pregătirea echipamentului, configurarea serverului, definirea protocoalelor și optimizarea performanței.

1. Alegeți un furnizor sau o soluție VPN

Primul lucru este să te decizi cu ce tehnologie vei lucra. Nevoile unui IMM cu patru persoane care dorește doar să se conecteze la o bază de date sunt foarte diferite de cele ale unei companii cu mai multe locații și sute de angajați care lucrează la distanță.În cazul unei mici afaceri, chiar și un VPN bazat pe Windows sau un simplu firewall pot fi suficiente.

Atunci când evaluezi furnizorii sau soluțiile, este recomandabil să iei în considerare mai multe aspecte. Prima este politica de confidențialitate și jurnal de activitateDeși departamentul IT poate controla un VPN intern în cadrul companiei, dacă se utilizează un serviciu extern, trebuie să fie clar ce date sunt înregistrate și în ce scop.

Nivelul de criptare și protocoalele acceptate contează, de asemenea. O rețea VPN modernă pentru întreprinderi ar trebui să ofere, cel puțin, IPsec cu criptare AES-256 sau echivalent, și chiar mai bine dacă permite utilizarea TLS 1.2 sau 1.3 în cazul unei rețele VPN SSL.Acest lucru asigură protejarea datelor împotriva atacurilor de tip forță brută sau a tentativelor de decriptare.

Un alt punct cheie este rețeaua de servere și scalabilitatea. Dacă firma are utilizatori în locații geografice diferite, este important ca serverul VPN să fie dimensionat corect și, dacă se bazează pe cloud, să existe noduri în apropiere.Asistența tehnică disponibilă 24/7 și capacitățile de întreținere și actualizare a software-ului influențează, de asemenea, foarte mult alegerea.

2. Pregătiți dispozitivele și rețeaua

Înainte de a începe să instalați clienți peste tot, este o idee bună să faceți o mică curățenie. Dacă pe computerele companiei există alte programe VPN care nu mai sunt utilizate, este recomandabil să le dezinstalați. pentru a evita conflictele, rutele duplicate sau problemele de conexiune.

În continuare, trebuie să verificați dacă dispozitivele și sistemele lor de operare sunt compatibile cu soluția aleasă. Într-o companie obișnuită, veți găsi computere care rulează Windows 10 sau 11, poate unele Mac-uri și dispozitive mobile Android sau iOS.Prin urmare, opțiunea aleasă trebuie să acopere acest interval fără prea multe complicații.

Nu uita de conexiunea la internet. Un VPN nu face minuni: dacă lățimea de bandă disponibilă este foarte limitată sau există o latență mare, performanța din exterior va fi slabă.Este o idee bună să verificați vitezele reale de încărcare și descărcare la sediul central, deoarece tot traficul de la distanță va intra prin acolo dacă VPN-ul este găzduit la sediul central.

În cele din urmă, este timpul să definim politicile de acces intern. Este important să se decidă de la bun început cine va avea acces la VPN, ce resurse va putea vedea fiecare grup de utilizatori și cum vor fi gestionate acreditările acestora.Acest lucru previne ca VPN-ul să devină un backdoor necontrolat în timp.

3. Instalați și configurați serverul și clienții

Următorul pas este să porniți serverul VPN. În companiile cu infrastructură proprie, este de obicei vorba de firewall corporativ sau un server dedicat cu software VPNÎn IMM-urile mici, poate fi chiar o mașină Windows configurată ca server de acces la distanță.

Clientul VPN corespunzător fiecărei platforme este descărcat din consola de administrare a furnizorului sau din firewall. Acest client va fi instalat pe computerele angajaților și, în multe cazuri, poate fi preconfigurat cu adresa serverului și parametrii de bază. astfel încât utilizatorul să fie nevoit doar să introducă numele de utilizator și parola.

În mediile în care un dispozitiv nu are un client specific, se poate utiliza configurarea manuală. Furnizorii documentează de obicei cum se creează conexiuni IKEv2, L2TP sau SSL-VPN folosind instrumentele native ale fiecărui sistem de operare.Acest lucru este foarte util pentru cazuri specifice sau dispozitive mai puțin obișnuite.

În paralel, routerul sau firewall-ul perimetral trebuie ajustate pentru a permite traficul VPN. Aceasta implică deschiderea porturilor necesare și, în unele cazuri, configurarea redirecționării porturilor către serverul VPN intern.Pe routerele operatorilor, cum ar fi cele de la un furnizor de fibră optică sau ADSL, poate fi necesar să activați anumite opțiuni de gateway VPN sau IPsec.

4. Selectați protocoalele, testați conexiunea și accesați segmentul

Cu serverul operațional și clienții instalați, este timpul să punem la punct detaliile. Mai întâi, se efectuează un test de bază al conexiunii de la unul sau mai multe dispozitive pentru a verifica dacă tunelul este stabilit și că resursele interne pot fi accesate fără probleme de rutare sau DNS.

În continuare, protocoalele VPN finale sunt alese pentru fiecare tip de utilizator. Dacă compatibilitatea este o prioritate, OpenVPN sau L2TP/IPsec ar putea fi alegerea mai bună; dacă obiectivul este performanța mobilă maximă, IKEv2/IPsec este de obicei cea mai bună opțiune.Uneori se combină mai multe variante pentru a acoperi diferite scenarii.

Segmentarea accesului este esențială. O practică bună este să creați grupuri de utilizatori (vânzări, administrare, management, IT etc.) și să le conectați la politici care limitează intervalele IP interne și porturile pe care le pot utiliza.Astfel, o defecțiune în contul unui utilizator nu expune întreaga rețea, ci doar partea minimă necesară.

În același timp, trebuie activate metode suplimentare de autentificare. Autentificarea cu doi factori ar trebui considerată obligatorie pentru accesul la distanță, mai ales dacă VPN-ul expune resurse cu date sensibile.Poate fi implementat cu aplicații mobile, token-uri fizice sau integrări cu servicii de identitate corporativă.

5. Optimizați performanța, securitatea și utilizarea zilnică

Odată ce VPN-ul este funcțional, munca nu se termină aici. Se recomandă ajustarea setărilor pentru a echilibra viteza și protecția, precum și pentru a ușura viața utilizatorului fără a compromite siguranța.Aceasta implică mai multe ajustări fine pe server și pe clienți.

De exemplu, puteți activa conexiunea automată a VPN-ului la pornirea sistemului pe computerele companiei. În acest fel, traficul către rețeaua internă trece întotdeauna prin canalul criptat, fără a depinde de amintirea utilizatorului să activeze conexiunea., ceva util în special în posturile permanente de telemuncă.

O altă opțiune comună este de a decide dacă se utilizează un tunel complet sau un tunel divizat. În modul tunel complet, tot traficul de internet al utilizatorului trece prin VPN; în modul tunel divizat, doar traficul care merge către rețeaua corporativă trece prin aceasta.Tunelul complet oferă mai mult control, dar poate fi mai lent; tunelul divizat reduce încărcarea serverului, deși necesită mai multă atenție în configurarea securității.

De asemenea, este logic să salvați serverele sau gateway-urile utilizate cel mai frecvent ca favorite, în cazul în care soluția are mai multe puncte de acces. Acest lucru împiedică utilizatorii să fie nevoiți să selecteze manual serverele de fiecare dată. și vă permite să atribuiți cel mai apropiat geografic pentru a reduce latența.

În cele din urmă, este recomandabil să activați jurnalele de conectare și să revizuiți periodic activitatea. Jurnalele ajută la detectarea încercărilor suspecte de acces, a eșecurilor recurente sau a modelelor de utilizare anormale. ceea ce ar putea indica o problemă de securitate sau de performanță.

Conectați-vă la VPN-ul companiei din Windows 10

În mediile în care nu se utilizează clientul unui anumit producător, Windows 10 include propriile funcționalități pentru crearea și utilizarea conexiunilor VPN.Acest lucru este util în special în IMM-urile mici sau în cazuri simple, cum ar fi o companie cu patru persoane care are nevoie doar de acces la o bază de date internă de la distanță.

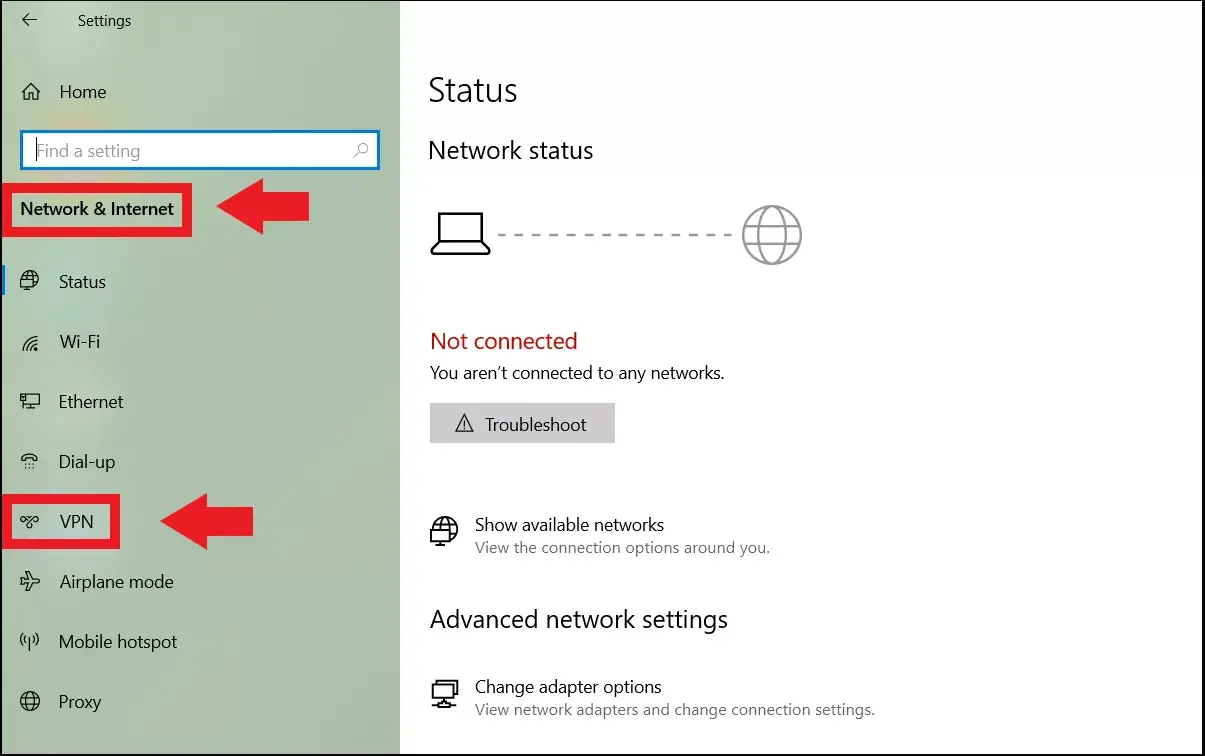

Primul pas este să creați un profil VPN pe computer. Din meniul Start, accesați Setări, apoi „Rețea și internet” și, în cadrul acelei secțiuni, secțiunea „VPN”.Acolo puteți adăuga o conexiune nouă care indică faptul că furnizorul este „Windows (integrat)”.

Mai multe informații cheie sunt introduse în formularul de creare. Se alege un nume ușor de recunoscut pentru conexiune și se introduce adresa serverului sau adresa IP publică a routerului de birou. iar tipul de VPN (de exemplu, IKEv2 sau L2TP/IPsec) este selectat în funcție de ceea ce a pregătit administratorul sau furnizorul de tehnologie.

Apoi, alegeți tipul de informații de conectare: Ar putea fi un nume de utilizator și o parolă, un certificat digital sau chiar un card inteligent. În scenarii mai avansate, dacă se utilizează un nume de utilizator și o parolă, aceste informații pot fi salvate, astfel încât să nu fie nevoie să fie introduse pentru fiecare conectare.

Odată ce profilul este creat, conexiunea este foarte simplă. Din pictograma de rețea din bara de activități, selectați VPN-ul configurat și faceți clic pe „Conectare”.Dacă totul este configurat corect pe server și router, sistemul va stabili tunelul, iar starea se va schimba în „Conectat”. Din acel moment, computerul va putea accesa resursele interne ca și cum s-ar afla în rețeaua locală.

Cele mai bune practici, probleme comune și modelul Zero Trust

O rețea VPN pentru întreprinderi nu ar trebui considerată singura barieră de securitate, ci ca parte a unei abordări mai ample. Modelul Zero Trust propune să nu se presupună că cineva este de încredere doar pentru că se află în rețea sau este conectat printr-o rețea VPN.ceea ce se potrivește foarte bine cu realitatea actuală a telemuncii și a aplicațiilor cloud.

Aplicarea acestei abordări în practică implică mai multe lucruri. În primul rând, verificați în mod continuu identitatea utilizatorului, nu doar atunci când vă conectați la VPN.În al doilea rând, limitați accesul la anumite aplicații în loc să deschideți întreaga rețea. Și în al treilea rând, verificați starea dispozitivelor înainte de a le permite accesul (antivirus, patch-uri de securitate, criptare disc etc.).

Este obișnuit să întâmpini anumite probleme recurente în utilizarea zilnică a VPN-ului. De exemplu, multe rețele publice din hoteluri sau aeroporturi blochează porturile non-standard, împiedicând funcționarea unor VPN-uri.În aceste cazuri, utilizați SSL-VPN prin portul 443 De obicei, rezolvă blocajul, deoarece portul respectiv este utilizat pentru HTTPS și rareori este divulgat.

O altă problemă tipică este lentoarea. Dacă serverul VPN este supraîncărcat, dacă conexiunea la birou are o viteză de încărcare mică sau dacă tot traficul de internet este forțat să treacă prin tunel, performanța poate avea de suferit.Activarea tunelării divizate, astfel încât doar traficul către rețeaua corporativă să treacă prin VPN, ajută foarte mult la reducerea acestei încărcări.

Conflictele sunt frecvente și cu alte VPN-uri personale instalate pe computerele utilizatorilor, cum ar fi serviciile comerciale pentru uz privat. Când doi clienți VPN încearcă să gestioneze rute simultan, pot apărea întreruperi, scurgeri de trafic sau deconectări neașteptate.De aceea este util să analizăm de ce alte VPN-uri personale Aceștia pot interveni și pot defini politici clare privind software-ul permis.

În cele din urmă, nu trebuie să uităm factorul uman. Este esențial să îi instruim pe angajați cu privire la ce este un VPN, de ce este important să îl activeze atunci când accesează resursele companiei și ce practici ar trebui să evite. (cum ar fi partajarea acreditărilor sau conectarea de pe dispozitive personale nesecurizate). Explicarea clară și simplă a regulilor de utilizare reduce erorile și neînțelegerile.

Configurarea unui VPN pentru întreprinderi, chiar și pentru o întreprindere mică care dorește doar să se conecteze de la distanță la o bază de date, implică combinarea tehnologiei, proceselor și instruirii: Alegeți o soluție și protocoale robuste, pregătiți corespunzător echipamentul, segmentați accesul, activați autentificarea puternică și educați utilizatorii. Aceștia sunt pilonii care vă permit să lucrați de oriunde fără a transforma rețeaua corporativă într-o sită.

Cuprins

- Ce este un VPN pentru afaceri și de ce este esențial pentru un IMM?

- Cum funcționează un VPN într-un mediu corporativ

- Care este scopul unui VPN într-o companie?

- Tipuri de VPN-uri pentru companii

- Cele mai frecvent utilizate protocoale VPN în companii

- Pași pentru configurarea unui VPN pentru afaceri

- Conectați-vă la VPN-ul companiei din Windows 10

- Cele mai bune practici, probleme comune și modelul Zero Trust