- Постоянные XSS-уязвимости позволяют хранить и выполнять вредоносный код в браузерах, используемых несколькими пользователями.

- Валидация, выполняемая только на стороне фронтенда, и устаревший код являются распространенными причинами XSS-атак в современных веб-приложениях.

- Пример с ZKTeco WDMS 5.1.3 демонстрирует реальное влияние устойчивых XSS-атак на критически важные системы управления биометрическими данными.

- Для предотвращения XSS-атак необходимы проверка на стороне сервера, экранирование выходных данных, заголовки безопасности и непрерывное управление уязвимостями.

В последние годы управление уязвимостями в веб-приложениях Это стало одним из главных приоритетов в кибербезопасности. Организации все чаще полагаются на онлайн-платформы для предоставления услуг, управления конфиденциальными данными и ведения повседневной деятельности, поэтому любое нарушение безопасности может привести к потере данных, финансовым потерям и ущербу репутации. В этом контексте межсайтовый скриптинг (XSS), и особенно его устойчивый вариант, остается одной из самых сложных угроз для борьбы.

Хотя XSS-атаки известны практически с самого начала развития веб-браузинга, Продолжают появляться устойчивые XSS-уязвимости. Это неоднократно происходит в реальных условиях: в бизнес-приложениях, корпоративных порталах, системах контроля доступа и даже на критически важных платформах, связанных с биометрией. Причина заключается не только в технической сложности, но и в сочетании постоянно развивающихся методов атак, растущего размера приложений, неэффективных методов разработки и отсутствия надежных средств защиты как на стороне клиента, так и на стороне сервера.

Важность изучения устойчивых XSS-уязвимостей

Систематический анализ устойчивых XSS-уязвимостей позволяет нам понять как они возникают, как их используют и как эффективно с ними боротьсяСерьезное исследование этой темы не ограничивается описанием теории, а скорее включает в себя выявление недостатков, оценку представляемого ими риска и внедрение технических и организационных мер, уменьшающих поверхность атаки в современных веб-приложениях.

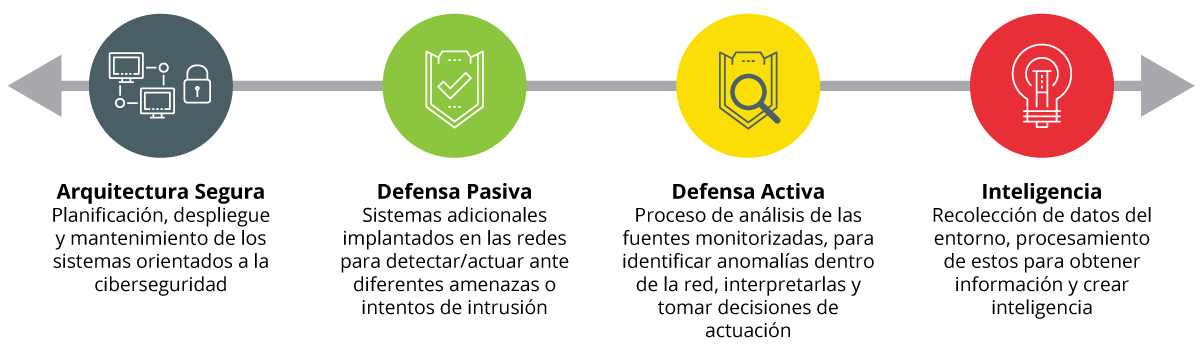

Управление уязвимостями является частью общей стратегии кибербезопасности компании, поскольку оно интегрирует процессы... выявление, оценка, определение приоритетов и устранение недостатков в программном обеспечении и инфраструктуре. При обсуждении XSS эти процессы должны охватывать как используемые технологии разработки (фреймворки, такие как...). Djangoбиблиотеки, шаблонизаторы), а также повседневная практика команд программирования, тестирования и эксплуатации.

В современных условиях, когда большая часть взаимодействия пользователей происходит через браузеры, Успешная эксплуатация устойчивой XSS-уязвимости может открыть путь к несанкционированному доступу, краже личных данных и манипулированию данными.Подобные инциденты могут привести к утечке критически важной информации, изменению или удалению записей, внедрению вредоносных файлов и даже горизонтальному перемещению вредоносного кода на другие подключенные системы.

С эксплуатационной точки зрения, отсутствие превентивных процессов для обнаружения и предотвращения XSS-атак Это напрямую влияет на непрерывность бизнеса: перебои в работе сервисов, потеря доверия клиентов, штрафы со стороны регулирующих органов и затраты, связанные с реагированием на инциденты. Поэтому крайне важно устранять эти уязвимости на ранних этапах жизненного цикла программного обеспечения, от проектирования и разработки до тестирования и развертывания.

Что такое персистентная XSS-атака и почему она так опасна?

Межсайтовая скриптовая атака (XSS) в общих чертах означает Внедрение исполняемого кода в браузер пользователя Постоянная XSS-атака (также называемая хранимой XSS) — это особенно опасный вариант, поскольку вредоносная полезная нагрузка хранится на сервере, обычно в базе данных или другом хранилище, и предоставляется всем пользователям, которые получают доступ к затронутому контенту.

В этом сценарии злоумышленник отправляет измененные данные в точку входа в приложение (например, в форму профиля, поле для комментариев или имя сотрудника), и эти данные сохраняются без надлежащей проверки. Впоследствии приложение отображает этот контент другим пользователям, не нейтрализуя теги или скрипты.Таким образом, браузер интерпретирует полезную нагрузку как легитимный код (обычно JavaScript) и выполняет его с правами доступа, соответствующими контексту страницы.

Ключевая особенность устойчивой XSS-атаки заключается в том, что Прямое и конкретное взаимодействие с каждой жертвой не требуется.После сохранения вредоносного скрипта в системе он будет выполняться для всех пользователей, посещающих уязвимый раздел сайта. Это многократно увеличивает потенциальный охват атаки, особенно в приложениях с большим объемом трафика или там, где сайт регулярно посещают множество администраторов и пользователей с повышенными привилегиями.

С помощью этих вредоносных программ можно достичь множества целей: украсть сессионные cookie, получить учетные данные, перенаправить пользователя на мошеннические веб-сайты, манипулировать интерфейсом для обмана пользователя, загрузить внешние ресурсы или инициировать другие этапы более сложной атаки. Браузер становится идеальным шлюзом. Потому что оно доверяет контенту, предоставляемому приложением, а пользователь, в свою очередь, доверяет тому, что взаимодействует с легитимным сайтом. Понимание этого процесса безопасность веб-браузера является ключом к снижению этого риска.

Этот тип уязвимости часто считается наиболее серьезным в семействе XSS, потому что Это значительно снижает трение для злоумышленника.Одной успешной инъекции будет достаточно, чтобы сделать эксплойт доступным любому посетителю скомпрометированной страницы, без необходимости проведения целенаправленных кампаний по рассылке вредоносных ссылок каждой целевой странице.

Другие типы межсайтового скриптинга: отраженный и основанный на DOM.

Для полного понимания масштабов постоянной XSS-атаки полезно сравнить её с другими классическими формами межсайтового скриптинга. Хотя все они имеют общую причину проблемы — плохую проверку и очистку данных — Они различаются способом доставки полезной нагрузки и местоположением уязвимости в системе безопасности..

Вероятно, отраженная XSS-атака Наиболее распространенный тип XSS-уязвимости в приложениях, обрабатывающих параметры, передаваемые в URL-адресах или формах.В этом случае вредоносный код не хранится постоянно на сервере, а передается, например, в качестве параметра в строке запроса. Приложение получает это значение, включает его непосредственно в HTML-ответ, не нейтрализуя, и браузер выполняет его при отрисовке страницы.

В качестве вектора "обратного распространения" отраженная XSS обычно используется путем отправки жертве специально созданной ссылки — по электронной почте, в мессенджерах, социальных сетях и т. д., — которая содержит вредоносную полезную нагрузку в URL-адресе. Если пользователь кликнет, загрузится страница со встроенным вредоносным кодом, и браузер выполнит скрипт.Это может привести к краже сессионных файлов cookie, получению токенов, сбору конфиденциальных данных и даже краже информации о кредитных картах, в зависимости от контекста приложения.

С другой стороны, XSS на основе DOM опирается на то, как интерфейс приложения манипулирует объектной моделью документа (DOM) с помощью JavaScript или других клиентских API. В таких случаях уязвимость заключается не столько в ответе сервера, сколько в коде, выполняющемся в браузере., которая берет данные из таких источников, как URL, хеш, localStorage или поля ввода, и вставляет их в DOM без надлежащего экранирования опасных символов.

Классическим примером XSS на основе DOM является ситуация, когда клиентский скрипт считывает параметр из URL-адреса и вставляет его в страницу в виде HTML-кода, используя небезопасные функции. Хотя вредоносная программа может передаваться и через URL-адрес, эксплуатация уязвимости происходит исключительно в браузере.без непосредственного отражения сервером нагрузки в своем ответе. Это различие означает, что для анализа требуются специальные инструменты тестирования на стороне клиента.

Распространенные причины возникновения устойчивых XSS-уязвимостей

Причина, по которой устойчивые XSS-атаки до сих пор существуют в современных приложениях, заключается не только в невнимательности: это сочетание технических и организационных факторов. Одна из наиболее частых причин заключается в том, что Проверка и очистка входных данных возложены исключительно на фронтенд.Идея заключается в том, что «если форма ограничивает поле, значит, оно уже защищено». Однако такой подход явно недостаточен, поскольку злоумышленник может перехватывать или формировать запросы, минуя официальный интерфейс.

Когда бэкэнд не дублирует или не усиливает механизмы контроля, установленные на стороне клиента, это открывает возможности для отправки вредоносных программ через инструменты перехвата трафика, пользовательские скрипты или альтернативные клиенты. Сервер всегда должен исходить из предположения, что полученные данные могли быть подвергнуты манипуляциям.и применять собственные механизмы проверки, фильтрации и кодирования перед сохранением или возвратом информации в браузер.

Еще одна распространенная причина связана со сложностью современных приложений. По мере роста их функциональности, интеграции со сторонними сервисами и уровней представления, Увеличивается и количество точек ввода данных, а также вероятность того, что некоторые из них останутся незащищенными.Административные формы, внутренние панели управления, плохо проверенные модули или «узкоспециализированные» функции могут стать слабыми звеньями из-за отсутствия специализированных проверок безопасности.

К этому добавляется бремя устаревшего кода. Многие организации поддерживают приложения, которые были разработаны много лет назад, и при этом... Практики разработки, которые не учитывали безопасность систематически.Нередко встречаются модули, которые были расширены без глубокой рефакторизации, где HTML-строки объединяются с пользовательскими данными без экранирования функций, или где используются предположения, которые больше не актуальны в текущей среде.

Наконец, решающим фактором является недостаток знаний и осведомленности. Если разработчики, тестировщики и администраторы не усвоили схемы атак, связанных с XSS, и методы их предотвращения, Вероятность возникновения или игнорирования ошибок при валидации выше.Непрерывное обучение и повышение квалификации в области специализированной кибербезопасности являются ключевыми факторами снижения этого структурного риска.

Практический пример: постоянная XSS-атака в платформе управления биометрическими данными.

Показательный пример серьезности этих уязвимостей можно найти в Обнаружение критической устойчивой XSS-атаки на платформе ZKTeco WDMS 5.1.3Эта система широко используется для управления биометрическими данными и контроля доступа сотрудников. В таких средах обрабатывается особенно конфиденциальная информация, связанная с физической безопасностью объектов и записями, относящимися к реальным людям.

Анализ, проведенный специализированной исследовательской группой, выявил конкретную проблему в процессе управления данными сотрудников. После входа в систему панель управления приложения предлагала меню, из которого пользователи могли просматривать, изменять и удалять определенную информацию для каждого отдельного пользователя. В центре внимания расследования оказалось поле «Имя сотрудника» или «Имя сотрудника»., поскольку это позволяло изменять имя, связанное с записью.

Первоначально была протестирована небольшая вредоносная программа непосредственно через интерфейс, выявившая ограничение формы примерно в 40 символов. Однако это ограничение применялось только на стороне клиента. Перехватив трафик, исследователи смогли изменить запрос до того, как он достигнет сервера., заменив содержимое поля более длинным пакетом данных, включающим код JavaScript.

Суть проблемы заключалась в том, что приложение проверяло ввод данных только на стороне клиента, не применяя аналогичных или более строгих мер контроля на стороне сервера. В результате сервер принимал измененный запрос и сохранял содержимое в точности так, как оно поступало. Позже, при получении и отображении имени сотрудника в других разделах интерфейса, приложение вставило его на страницу, не заменив исходным кодом.разрешая браузеру выполнить сохраненный скрипт.

Такое поведение подтвердило наличие устойчивой XSS-атаки: Вредоносная программа была записана в систему и запускалась каждый раз, когда другой пользователь просматривал соответствующую запись.В такой среде, как ZKTeco WDMS, где администраторы и операторы регулярно получают доступ к информации о сотрудниках, потенциальная возможность компрометации учетных записей с высокими привилегиями вызывала особую обеспокоенность.

Вывод отчета был ясен: проверка пользовательского интерфейса необходима для улучшения пользовательского опыта и уменьшения количества тривиальных ошибок, но Это нельзя считать достаточной мерой безопасности.Крайне важно воспроизвести или усилить контроль на стороне сервера, применить соответствующую очистку данных и проверить, как пользовательские данные отображаются в представлениях, чтобы предотвратить их интерпретацию как исполняемого кода.

Реальные последствия успешной эксплуатации устойчивой XSS-уязвимости

Когда злоумышленник успешно использует уязвимость постоянной XSS, последствия могут выходить далеко за рамки простого визуального изменения страницы. Выполняя код в контексте браузера жертвы, Существует возможность получить доступ к конфиденциальной информации, загруженной приложением.например, токены сессии, персональные данные, внутренние настройки или даже финансовая информация.

Используя эти данные, злоумышленник может выдать себя за жертву в сервисе, украсть учетные данные или повысить свои привилегии. Если взломанная учетная запись имеет административные привилегииМасштабы инцидента быстро расширяются: масштабная модификация записей, создание вредоносных учетных записей пользователей, изменение параметров конфигурации или установка бэкдоров, облегчающих несанкционированный доступ в будущем.

Кроме того, постоянная XSS-атака позволяет перенаправлять пользователя на сайты, контролируемые злоумышленником, где могут быть осуществлены атаки. более изощренные фишинговые кампании, вредоносное ПО или дополнительные инструменты для эксплуатации уязвимостейТаким образом, простая ошибка в проверке поля становится отправной точкой цепочки взаимосвязанных атак.

В сложных корпоративных средах эксплуатация XSS-атак может способствовать горизонтальному перемещению: как только пользователь, имеющий доступ к нескольким внутренним инструментам, оказывается скомпрометирован, Есть возможность переключиться на другие системы, приложения или базы данных. путем использования украденных учетных данных или токенов. Это означает, что последствия не ограничиваются уязвимым приложением, а распространяются на всю цифровую экосистему организации.

Помимо технического ущерба, это также напрямую влияет на репутацию и соблюдение нормативных требований. Разглашение персональных или конфиденциальных данных может повлечь за собой обязанность уведомления властей.Регуляторные санкции (например, вытекающие из правил защиты данных) и потеря доверия со стороны клиентов и партнеров. Надлежащее управление этими уязвимостями перестает быть чисто техническим вопросом и становится стратегической необходимостью.

Рекомендации по смягчению последствий и безопасному управлению XSS-атаками

Для минимизации вероятности возникновения устойчивых XSS-атак необходимо внедрить следующие меры: Комплексный подход к обеспечению безопасности при разработке и эксплуатации веб-приложений.Недостаточно применять отдельные исправления; необходимо внедрить механизмы контроля на уровне архитектуры, кода, тестирования и непрерывной эксплуатации, чтобы защита была эффективной и устойчивой в долгосрочной перспективе.

На техническом уровне одной из ключевых мер является установление надежная проверка входных данных и экранирование выходных данныхВсе данные, предоставленные пользователем или полученные из внешних источников, следует считать недостоверными, проверять в соответствии с контекстом (ожидаемый тип данных, длина, формат) и, если они предназначены для отображения в интерфейсе, соответствующим образом кодировать (например, экранировать символы HTML, использовать безопасные API и шаблоны, предотвращающие прямое выполнение внедренного кода).

Не менее важно внедрение строгой политики эшелонированная защита между фронтендом и бэкендомКлиент может применять средства контроля, помогающие пользователю (ограничения по длине, форматы, обязательные поля), но окончательное решение должно оставаться за сервером: проверять все полученные параметры, отклонять записи, не соответствующие определенным правилам, и никогда не предполагать, что пользователь будет вести себя «законно».

Настройка заголовков безопасности, таких как Content-Security-Policy (CSP), и использование Брандмауэр веб-приложений Они могут ограничивать то, что браузеру разрешено загружать и выполнять, уменьшая потенциальное воздействие XSS-атаки. Грамотно разработанная политика безопасности контента (CSP) может блокировать выполнение встроенных скриптов. или ограничить доступ к внешним ресурсам, что затруднит проникновение вредоносной программы к своим целям. Хотя это и не заменяет надлежащую проверку, это очень ценный дополнительный уровень защиты.

С организационной точки зрения целесообразно включать проверки безопасности на протяжении всего жизненного цикла разработки: статический анализ кода, тестирование на проникновение, ручная проверка наиболее конфиденциальных частей, а также использование руководств, таких как OWASP Top 10, и ресурсов для... проверить, безопасен ли и надежен ли веб-сайт.. Обучение и повышение осведомленности разработчиков, тестировщиков и администраторов. Это также имеет значение; понимание того, как работает XSS, какие шаблоны кода способствуют этому и как их устранять, помогает командам интегрировать безопасность в свою повседневную практику.

Наконец, разработайте процесс управления уязвимостями, который включает в себя: Инвентаризация активов, приоритизация рисков, развертывание исправлений и постпроверка. Крайне важно не игнорировать обнаруженные уязвимости. В средах, где используются сторонние платформы или коммерческие продукты, не менее важно следить за обновлениями безопасности, выпускаемыми производителем, и оперативно их устанавливать.

Борьба с постоянными XSS-атаками выигрывается не одним действием, а постоянным стремлением к совершенствованию, сочетанием технологических инноваций, специализации персонала и четко выраженной проактивной позиции в отношении киберугроз, затрагивающих веб-приложения.

Из всего увиденного становится ясно, что Постоянные XSS-уязвимости остаются критическим риском для любой организации, которая использует веб-приложения.Особенно это важно, когда речь идет о хранении конфиденциальной информации или управлении ключевыми бизнес-процессами. Понимание различий между вариантами XSS, изучение реальных примеров, таких как платформы управления биометрическими данными, применение лучших практик проверки и усиление безопасности как на стороне клиента, так и на стороне сервера являются важными шагами для сохранения целостности, конфиденциальности и доступности цифровых активов в современной взаимосвязанной среде, в которой мы работаем каждый день.

Оглавление

- Важность изучения устойчивых XSS-уязвимостей

- Что такое персистентная XSS-атака и почему она так опасна?

- Другие типы межсайтового скриптинга: отраженный и основанный на DOM.

- Распространенные причины возникновения устойчивых XSS-уязвимостей

- Практический пример: постоянная XSS-атака в платформе управления биометрическими данными.

- Реальные последствия успешной эксплуатации устойчивой XSS-уязвимости

- Рекомендации по смягчению последствий и безопасному управлению XSS-атаками