- API sústreďujú veľkú časť súčasného rizika a vyžadujú si inventarizáciu, neustále testovanie a monitorovanie v reálnom čase.

- Aktívna obrana kombinuje SAST, DAST, testovanie špecifické pre API a detekciu produkčných hrozieb.

- Dobrý program riadenia zraniteľností uprednostňuje na základe skutočného rizika, znižuje počet falošne pozitívnych výsledkov a integruje bezpečnosť do CI/CD.

- Úspech závisí rovnako od nástrojov, ako aj od kultúry, procesov a koordinácie medzi vývojom, prevádzkou a bezpečnosťou.

Súčasná kybernetická bezpečnostná situácia je poznačená explózia zraniteľností a masívne používanie API ktoré prepájajú prakticky všetko: webové aplikácie, mikroslužby, mobilné zariadenia, SaaS a interné systémy. Spustenie novej funkcie v piatok a zistenie v pondelok, že niekto zneužil neoverený koncový bod alebo chybu spôsobujúcu vstreknutie zraniteľnosti, už nie je filmový scenár; je to každodenná záležitosť v mnohých spoločnostiach.

V tejto súvislosti kombinácia Aktívna obrana a skenery zraniteľností pre API Stalo sa to strategickým zameraním. Už nestačí kontrolovať protokoly alebo spúšťať jednorazový test raz ročne; musíte objaviť všetky API (vrátane „tieňových“), automaticky ich otestovať pred nasadením a monitorovať, čo sa deje v produkcii v reálnom čase. A to všetko bez zahltenia vývojových tímov falošne pozitívnymi výsledkami alebo používania nástrojov, ktoré je nemožné udržiavať.

Prečo sú API v súčasnosti jedným z najväčších zdrojov rizika

Väčšina moderných architektúr sa spolieha na API, ako napríklad hlavný kanál na zverejnenie údajov a obchodnej logikyToto znásobuje plochu útoku: každý koncový bod, každý parameter a každý autentifikačný tok môžu byť otvorenými dverami, ak nie sú správne kontrolované.

Správy z odvetvia ukazujú, prudký nárast incidentov spojených s API a webovými aplikáciamipričom sektory ako finančné služby sú obzvlášť postihnuté. Okrem toho organizácie ako Gartner a OWASP už nejaký čas varujú, že útoky na API nielenže rastú čo do objemu, ale aj čo do dopadu, pričom unikajú až desaťkrát viac údajov ako iné typické porušenia.

Medzi faktory, ktoré zvyšujú riziko, patria: Rozširovanie API (nekontrolované šírenie API)Chýbajúci aktualizovaný inventár, zastarané verzie, ktoré zostávajú dostupné („zombie“) a omylom odhalené interné koncové body sú všetko prispievajúce faktory. Keď nikto nevie, ktoré API existujú alebo ako ich používať, je len otázkou času, kedy sa objaví vážna zraniteľnosť.

K tomu sa pridáva nárast Kód a postupy generované umelou inteligenciou, ako napríklad „vibe coding“Vývojári a netechnickí používatelia vytvárajú veľké množstvo kódu a koncových bodov pomocou výziev v prirodzenom jazyku. Produktivita sa zvyšuje, ale rastie aj pravdepodobnosť neúmyselného zdedenia zlých postupov, zastaraných knižníc alebo slabých bezpečnostných vzorcov.

Výsledkom je scenár, v ktorom včasná detekcia bezpečnostných chýb v API a aplikáciách už nie je voliteľná: Je to minimálna podmienka, aby ste sa vyhli tomu, aby ste sa dostali na titulné stránky novín kvôli porušeniu pravidiel..

Moderná správa zraniteľností pre API a aplikácie

Správa zraniteľností zabezpečenia aplikácií sa už neobmedzuje len na vykonávanie ročnej kontroly. Hovoríme o nepretržitý a štruktúrovaný proces pokrývajúc všetko od zdrojového kódu až po API sprístupnené v produkcii vrátane kontajnerov, infraštruktúry ako kódu (IaC) a cloudových služieb.

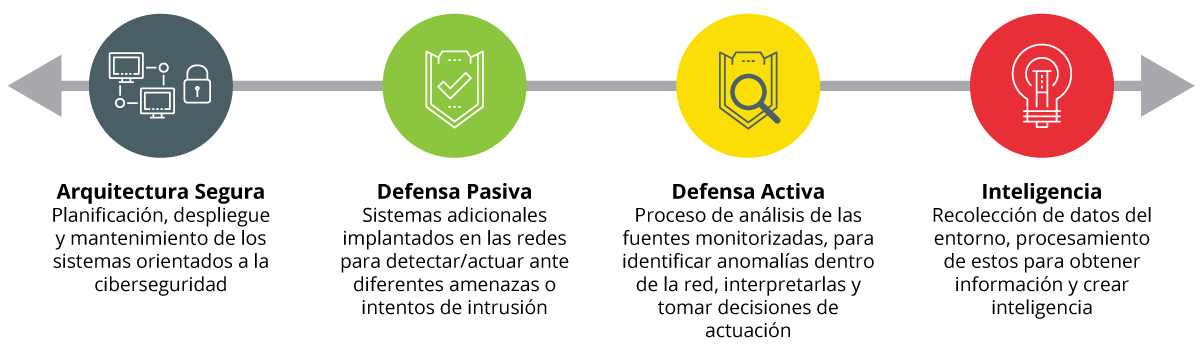

Tento prístup integruje niekoľko častí: vyhľadávanie aktív, statická analýza (SAST), dynamická analýza (DAST), testovanie špecifické pre API, správa záplatStanovenie priorít na základe rizika a aktívne monitorovanie. Toto všetko je v súlade s nariadeniami, ako sú GDPR, PCI DSS a rámce NIST, ktoré už vyžadujú bezpečné postupy kódovania a dôkazy o analýze.

Na úrovni aplikácie sa typické zraniteľnosti pohybujú od Útoky typu SQL injection a Cross-Site Scripting (XSS), narušená autentifikácia, odhalenie citlivých údajov alebo použitie zastaraných komponentovV prípade API sa referenčným bodom je OWASP API Security Top 10, ktorý zoskupuje riziká, ako napríklad:

- BOLA (Autorizácia na úrovni poškodeného objektu): prístup k objektom iných používateľov zmenou ID.

- Chybné overovanie a autorizácia, ktoré umožňujú zosobnenie používateľov.

- Neobmedzená spotreba zdrojov, čím sa otvárajú dvere útokom typu „donial-of-service“.

- Nezabezpečené konfigurácie, zabudnuté koncové body alebo stále dostupné staré verzie.

- Nezabezpečené používanie API tretích strán, spoliehanie sa na odpovede bez prísnej validácie.

Dobré riadenie zraniteľností by malo identifikovať tieto problémy tak v definície kódu a API ako v skutočnom správaní spustených aplikácií, a robiť tak opakovateľným, automatizovaným a merateľným spôsobom.

Statická a dynamická analýza a špecifické testovanie API

V aktívnom programe obrany API nie sú skenery zraniteľností doplnkom, ale sú... motor, ktorý umožňuje systematické vyhľadávanie porúch skôr, ako ich nájdu ostatní. Tu prichádza na rad niekoľko skupín nástrojov, ktoré sa navzájom dopĺňajú.

Statická analýza (SAST) skúma zdrojový kód alebo binárny súbor bez jeho spusteniaHľadá rizikové vzorce, ako sú injekcie, pretečenia, nebezpečné používanie API, vložené tajné kódy alebo zraniteľné závislosti. Integruje sa s IDE a CI pipeline, takže vývojári dostávajú spätnú väzbu počas písania alebo pred zlúčením.

Dynamická analýza (DAST) sa zameriava na spustená aplikácia, ktorá odosiela požiadavky tak, ako by to urobil útočníkJe obzvlášť užitočný na detekciu nesprávnych konfigurácií, nedostatočných validácií, problémov s reláciami alebo trás, ktoré sa objavujú iba pri skutočnej interakcii. Nástroje tohto typu simulujú prevádzku HTTP/HTTPS a kontrolujú anomálne reakcie, podozrivé chybové kódy alebo odpovede s väčším množstvom údajov, ako sa očakávalo.

V špecifickej oblasti API sú pridané špecializované testy, ako napríklad:

- Rozmazaniehromadné odosielanie náhodných alebo chybne formátovaných údajov s cieľom zistiť, ako koncový bod reaguje.

- Injektážne testy (SQL, príkazy, LDAP atď.) prispôsobené API zmluve.

- Manipulácia s parametrami a ID na kontrolu BOLA alebo eskalácie privilégií.

- Overovanie kvót a limitných kontrol s cieľom zabrániť automatizovanému zneužívaniu obchodných tokov.

Toto všetko je doplnené nástrojmi, ktoré skenujú infraštruktúru: sieťové a hostiteľské skenery (ako napríklad Nessus alebo Qualys), riešenia pre kontajnery a IaC a platformy CNAPP ktoré zjednocujú prehľadnosť naprieč cloudom, Kubernetes, mikroslužbami a API.

Vyhľadávanie a inventarizácia API: problém toho, čo nevidíte

Jednou z najväčších praktických bolestí hlavy je vedieť ktoré API v organizácii skutočne existujúMedzi starými projektmi, PoC, internými službami, ktoré boli nakoniec odhalené, a verziami v1, v2 a v3, ktoré existujú súčasne, je ľahké stratiť kontrolu.

Moderné platformy zabezpečenia API sa zamerali na automatické objavovanieNa základe analýzy prevádzky (prostredníctvom integrácie s bránami, proxy alebo WAF), úložiska kódu, definícií OpenAPI/Swagger alebo integrácií s Kubernetes a cloudom sú schopní vytvoriť inventár používaných koncových bodov s informáciami, ako napríklad:

- Hostiteľ, cesta, metóda HTTP a akceptované parametre.

- Citlivé údaje potenciálne odhalené na každej trase.

- Či koncový bod vyžaduje overenie alebo umožňuje anonymný prístup.

- Aktívne a historické verzie každého rozhrania API.

Pre nové API, ktoré majú špecifikáciu, nástroje ako Auto Swagger alebo platformy ako 42Crunch Umožňujú, priamo zo schémy, spúšťanie bezpečnostných testov bez nutnosti manuálneho programovania každého testu. Týmto spôsobom stačí jednoduché poskytnutie API zmluvy na to, aby skener systematicky skenoval všetky koncové body a plánované scenáre.

Tento objav nie je užitočný len na „manie pekného zoznamu“; je to východiskový bod pre uplatňovanie Aktívne obranné politiky: blokovanie zastaraných koncových bodov, posilnenie autentifikácie tam, kde chýba, a uprednostnenie testovania na kritických cestách.

Aktívna obrana: kombinácia testovania a monitorovania v reálnom čase

Ak sa v posledných rokoch niečo ukázalo ako jasné, tak je to, že čisto reaktívna bezpečnosť zlyhávaČakať na detekciu incidentu až po spustení alarmu vo výrobe je ako inštalovať domáci alarm až po prvom vlámaní.

Aktívna obrana v API je založená na vrstvený model ktorý kombinuje:

- Proaktívne predprodukčné kontroly (SAST, DAST, špecifické testy API).

- Monitorovanie prevádzky v reálnom čase v produkčnom prostredí na detekciu anomálneho správania.

- Schopnosť automatickej alebo poloautomatickej reakcie na útočné vzorce.

Poskytovatelia ako F5, Salt Security, Akamai a ďalší hráči v tomto sektore začleňujú možnosti Kontextové testovanie API, detekcia založená na správaní a korelácia s informáciami o hrozbáchCieľom je pochopiť logiku každého koncového bodu (čo robí, aké údaje spracováva, kto by ho mal volať) a prispôsobiť testy a pravidlá detekcie tomuto kontextu namiesto použitia generických šablón.

Napríklad riešenie aktívnej obrany pre API môže:

- Objavte všetky odhalené koncové body vrátane tých nezdokumentovaných.

- Otestujte každý koncový bod v predprodukčnom štádiu pomocou prípadov vstrekovania, manipulácie s parametrami, fuzzingu a overovacích testov.

- Monitorujte podozrivé požiadavky v reálnom čase (zvýšenie frekvencie, náhle zmeny v spôsoboch používania, automatizované pokusy o vyčíslenie ID).

- Blokujte škodlivé požiadavky, zavádzajte limity na používateľa alebo token a upozornite bezpečnostný tím s dostatočnými podrobnosťami na prešetrenie.

Táto vrstva za behu je kritická, pretože: Bez ohľadu na to, aké dobré sú vaše skenovania, vždy sa nájdu neznáme zraniteľnosti. alebo zmeny v podnikaní, ktoré prinášajú nové riziká. Živé monitorovanie slúži ako posledná obranná línia proti útokom, ktoré preskočia počas predchádzajúceho testovania.

Autentifikácia, autorizácia a riadenie prístupu v API

Žiadny skener nemôže nahradiť správny návrh prístupových kontrol. robustná autentifikácia a autorizácia Zostávajú jadrom zabezpečenia API, a to ako na úrovni architektúry aplikácie, tak aj v konfigurácii cloudu.

Dnes sa takmer všetky moderné API spoliehajú na kombináciu Tokeny OAuth 2.0, OpenID Connect a JWT spravovať, kto je používateľ a čo môže robiť. Tieto tokeny musia mať primeraný dátum expirácie, dobre definované rozsahy, pravidelnú rotáciu a samozrejme musia byť vždy prenášané cez HTTPS.

Okrem autentifikácie je potrebné použiť kontroly autorizácie na úrovni objektov a funkciíModely ako RBAC (riadenie založené na rolách) a ABAC (riadenie založené na atribútoch) umožňujú podrobné mapovanie oprávnení: používateľ môže vyhľadávať vlastné údaje, operátor môže zobrazovať agregované informácie, správca môže vytvárať alebo odstraňovať zdroje atď.

Cloudové prostredia uľahčujú túto granularitu pomocou Politiky IAM v AWS, Azure a Google CloudTieto zásady sa vzťahujú na brány API, bezserverové funkcie a spravované služby. Správna konfigurácia týchto zásad zabraňuje tomu, aby sa administratívny koncový bod stal prístupným komukoľvek s jednoduchým HTTP požiadavkou.

Samotné skenery API to môžu pomôcť overiť Údajne chránené trasy v skutočnosti vyžadujú platné tokeny.že tokeny s vypršanou platnosťou nie sú akceptované, že zvyšovanie privilégií úpravou poľa JSON nie je povolené a že používateľ nemôže získať prístup k zdrojom iného používateľa zmenou identifikátora.

Najlepšie postupy a pracovný postup pre kontinuálnu detekciu

Aby aktívna obrana a skenovanie zraniteľností API fungovali denne, je potrebné toto všetko implementovať v opakovateľný proces integrovaný do vývojového cykluNemá zmysel mať výkonné nástroje, ak sa na ne nikto nepozrie alebo ak blokujú prácu tímov.

Niektoré kľúčové postupy, ktoré sa zavádzajú, sú:

- skutočný posun doľavaZahrňte bezpečnostné kontroly od fázy návrhu s použitím bezpečných šablón API, pravidiel linteru a statickej analýzy v každom commite.

- Automatizované skenovanie CI/CD: Rýchle SAST pre každý pull request, DAST a komplexnejšie testovanie API v integračných vetvách alebo stagingových prostrediach.

- Prahové hodnoty a brány kvality: definujte, aká závažnosť zraniteľností blokuje nasadenie a ktoré z nich sú dočasne akceptované s plánom nápravy.

- Jasné kľúčové ukazovatele výkonnosti (MTTD, MTTR, dlh otvorených zraniteľností, pokrytie skenovaním) na meranie efektívnosti programu.

- Ďalšie vzdelávanie a kultúra bezpečnosti: že vývojári rozumejú problémom, ktoré nástroje zisťujú, a ako ich hladko vyriešiť.

V organizáciách s mnohými tímami alebo veľmi heterogénnou technológiou je bežné kombinovať riešenia: napríklad komerčné skenery s pokročilými dashboardmi a reportingom plus ekosystém open source nástrojov (Semgrep, CodeQL, OpenVAS, tajné skenery ako GitGuardian alebo Trufflehog atď.) na doladenie pravidiel, pokrytie špecifických jazykov alebo overenie výsledkov.

Pokročilé platformy ako SentinelOne, Snyk, Aikido Security, F5 alebo podobné hľadajú presne to, čo... Zjednoťte tieto vrstvy: vyhľadávanie, skenovanie, koreláciu rizík a ochranu za behuVďaka integrácii s nástrojmi SIEM, SOAR a ticketingu premieňajú technické zistenia na užitočné pracovné postupy.

Bežné problémy pri implementácii aktívnej obrany a ako ich zvládnuť

Uvedenie tohto všetkého do praxe nie je prechádzka ružovou záhradou. Mnoho organizácií sa stretáva s obrovské množstvo upozornení, nedostatok odborného personálu a nahromadený technický dlh v starších systémoch, ktoré sa nedajú ľahko zastaviť ani sa ich dotknúť.

Jedným z najčastejšie sa opakujúcich problémov je únava z bdelostiSkenery, ktoré generujú stovky alebo tisíce „zraniteľností“, ktoré sú v praxi buď neznesiteľné, alebo majú veľmi malý dopad. Keď sa to stane, tímy začnú ignorovať hlásenia a nástroj sa stane šumom v pozadí.

Aby sa tomu predišlo, je kľúčové upraviť pravidlá, prispôsobiť politiky a spoľahnúť sa na riešenia, ktoré už zahŕňajú mechanizmy na zníženie falošne pozitívnych výsledkov, prioritizácia podľa kontextu (napríklad, či je API vystavené internetu, či spracováva citlivé údaje, či sa koncový bod skutočne používa) a, kde je to možné, automatické overovanie zneužiteľnosti.

Ďalšou prekážkou je rýchlosť cyklov DevOps. Ak skenovania trvajú pol hodiny a blokujú každé zostavenie, vývojári urobia všetko pre to, aby ich zakázali. Riešenie spočíva v Použite rýchlu inkrementálnu analýzu malých zmien a vyhradiť si úplné skenovania na konkrétne časy (napríklad nočné zostavenia alebo pred veľkým nasadením).

Nakoniec, staršie systémy a technický dlh si vyžadujú postupný prístup: najprv uprednostniť najdôležitejšie aktíva s vyššou expozíciou a obchodnou hodnotouAplikujte záplaty alebo kompenzačné opatrenia (WAF, segmentácia siete, posilnenie autentifikácie) a plánujte na strednodobý horizont. modernizácia z najslabších častí.

Vzhľadom na všetky tieto súvislosti nie je rozdielom mať „dokonalý nástroj“, ale dobre začleniť rozumný súbor riešení do jasného procesu s definovanými úlohami a podporou manažmentuAktívna obrana API a aplikácií sa tak stáva rutinnou praxou vo vývoji a prevádzke, nie strašením na poslednú chvíľu zakaždým, keď niekto požiada o audit.

Vzhľadom na tempo, akým rastie počet zraniteľností, náklady na narušenie a dôležitosť API v každom digitálnom podnikaní, je vhodné zvoliť si model Nepretržité skenovanie, ochrana v reálnom čase a zrelá správa zraniteľností Už nejde o to, aby sme „boli na špici“, ale o zabezpečenie kontinuity samotnej organizácie. Tí, ktorým sa podarí objaviť všetky ich API, automaticky ich otestovať, chrániť ich pred zneužitím a rýchlo reagovať, keď sa niečo pokazí, budú tí, ktorí spia najtvrdšie... a ktorí sa s najmenšou pravdepodobnosťou objavia v správach z nesprávnych dôvodov.

obsah

- Prečo sú API v súčasnosti jedným z najväčších zdrojov rizika

- Moderná správa zraniteľností pre API a aplikácie

- Statická a dynamická analýza a špecifické testovanie API

- Vyhľadávanie a inventarizácia API: problém toho, čo nevidíte

- Aktívna obrana: kombinácia testovania a monitorovania v reálnom čase

- Autentifikácia, autorizácia a riadenie prístupu v API

- Najlepšie postupy a pracovný postup pre kontinuálnu detekciu

- Bežné problémy pri implementácii aktívnej obrany a ako ich zvládnuť