- API-ji koncentrirajo velik del trenutnega tveganja in zahtevajo inventar, nenehno testiranje in spremljanje v realnem času.

- Aktivna obramba združuje SAST, DAST, testiranje, specifično za API, in odkrivanje produkcijskih groženj.

- Dober program za upravljanje ranljivosti določa prioritete na podlagi dejanskega tveganja, zmanjšuje lažno pozitivne rezultate in integrira varnost v CI/CD.

- Uspeh je odvisen tako od orodij kot od kulture, procesov in koordinacije med razvojem, delovanjem in varnostjo.

Trenutno stanje kibernetske varnosti zaznamuje eksplozija ranljivosti in množična uporaba API-jev ki povezujejo praktično vse: spletne aplikacije, mikrostoritve, mobilne naprave, SaaS in interne sisteme. Zagon nove funkcije v petek in odkritje v ponedeljek, da je nekdo izkoristil nepreverjeno končno točko ali napako, ki je povzročila vbrizgavanje ranljivosti, ni več filmski scenarij; to je vsakdanji pojav v mnogih podjetjih.

V tem kontekstu je kombinacija Aktivna obramba in pregledovalniki ranljivosti za API-je Postalo je strateški poudarek. Ni več dovolj pregledovati dnevnikov ali izvajati enkratnega testa enkrat letno; odkriti morate vse API-je (vključno s "senčnimi"), jih samodejno preizkusiti pred uvedbo in v realnem času spremljati, kaj se dogaja v produkciji. In vse to brez preobremenitve razvojnih ekip z lažno pozitivnimi rezultati ali uporabe orodij, ki jih je nemogoče vzdrževati.

Zakaj so API-ji danes eden največjih virov tveganja

Večina sodobnih arhitektur se zanaša na API-je, kot so glavni kanal za razkrivanje podatkov in poslovne logikeTo pomnoži površino napada: vsaka končna točka, vsak parameter in vsak tok preverjanja pristnosti je lahko odprta vrata, če niso pravilno nadzorovani.

Poročila iz industrije kažejo, brutalen porast incidentov, povezanih z API-ji in spletnimi aplikacijamipri čemer so sektorji, kot so finančne storitve, še posebej močno prizadeti. Poleg tega organizacije, kot sta Gartner in OWASP, že nekaj časa opozarjajo, da napadi na API-je ne naraščajo le po obsegu, temveč tudi po vplivu, saj puščajo do desetkrat več podatkov kot druge tipične kršitve.

Med dejavniki, ki povečujejo tveganje, izstopajo naslednji: Širjenje API-jev (nenadzorovano širjenje API-jev)Pomanjkanje posodobljenega inventarja, zastarele različice, ki so še vedno dostopne ("zombi"), in pomotoma izpostavljene notranje končne točke so vsi dejavniki, ki prispevajo k temu. Ko nihče ne ve, kateri API-ji obstajajo ali kako jih uporabljati, je le vprašanje časa, kdaj se bo pojavila resna ranljivost.

K temu se doda še porast Koda, ustvarjena z umetno inteligenco, in prakse, kot je »vibracijsko kodiranje«Razvijalci in netehnični uporabniki ustvarjajo velike količine kode in končnih toček z uporabo pozivov v naravnem jeziku. Produktivnost se sicer poveča, vendar se poveča tudi verjetnost nenamernega podedovanja slabih praks, zastarelih knjižnic ali slabih varnostnih vzorcev.

Rezultat je scenarij, v katerem zgodnje odkrivanje varnostnih pomanjkljivosti v API-jih in aplikacijah ni več neobvezno: To je minimalni pogoj, da se izognete pojavljanju v naslovnicah zaradi kršitve..

Sodobno upravljanje ranljivosti za API-je in aplikacije

Upravljanje varnostnih ranljivosti aplikacij ni več omejeno na izvajanje letnega pregleda. Govorimo o neprekinjen in strukturiran proces zajema vse od izvorne kode do API-ja, ki je izpostavljen v produkciji, vključno z vsebniki, infrastrukturo kot kodo (IaC) in storitvami v oblaku.

Ta pristop združuje več delov: odkrivanje sredstev, statična analiza (SAST), dinamična analiza (DAST), testiranje, specifično za API, upravljanje popravkovDoločanje prioritet na podlagi tveganja in aktivno spremljanje. Vse to je usklajeno s predpisi, kot so GDPR, PCI DSS in okviri NIST, ki že zahtevajo varne prakse kodiranja in dokaze o analizi.

Na ravni aplikacije se tipične ranljivosti gibljejo od Napadi z vbrizgavanjem SQL in medspletnim skriptanjem (XSS), pokvarjena avtentikacija, razkritje občutljivih podatkov ali uporaba zastarelih komponentPri API-jih se sklicujemo na OWASP API Security Top 10, ki združuje tveganja, kot so:

- BOLA (avtorizacija na ravni poškodovanega objekta): dostop do objektov drugih uporabnikov s spremembo ID-ja.

- Napačna avtentikacija in avtorizacija, ki omogočata lažno predstavljanje uporabnikov.

- Neomejena poraba virov, kar odpira vrata napadom zavrnitve storitve.

- Nevarne konfiguracije, pozabljene končne točke ali stare različice, do katerih je še vedno mogoče dostopati.

- Nezanesljiva uporaba API-jev tretjih oseb, ki se zanaša na odgovore brez stroge validacije.

Dobro upravljanje ranljivosti bi moralo prepoznati te težave tako v koda in definicije API-ja kot pri dejanskem vedenju delujočih aplikacij, in to storiti na ponovljiv, avtomatiziran in merljiv način.

Statična in dinamična analiza ter specifično testiranje API-jev

V programu aktivne zaščite API-jev skenerji ranljivosti niso dodatek, temveč motor, ki omogoča sistematično odkrivanje napak preden jih najdejo drugi. Tukaj pride v poštev več družin orodij, ki se medsebojno dopolnjujejo.

Statična analiza (SAST) preučuje izvorno kodo ali binarno datoteko brez njenega izvajanjaIšče vzorce tveganja, kot so injekcije, prelivanja, nevarna uporaba API-ja, vdelane skrivnosti ali ranljive odvisnosti. Integrira se z IDE in CI cevovodom, tako da razvijalci prejmejo povratne informacije med pisanjem ali pred združitvijo.

Dinamična analiza (DAST) se osredotoča na aplikacija se izvaja in pošilja zahteve, kot bi jih napadalecŠe posebej uporabno je za odkrivanje napačnih konfiguracij, nezadostnih validacij, težav s sejami ali poti, ki se pojavijo le pri resnični interakciji. Orodja te vrste simulirajo promet HTTP/HTTPS in preverjajo nepravilne reakcije, sumljive kode napak ali odgovore z več podatki, kot je bilo pričakovano.

Na specifičnem področju API-jev so dodani namenski testi, kot so:

- Zmehčanje: množično pošiljanje naključnih ali popačenih podatkov, da se vidi, kako se končna točka odzove.

- Testi vbrizgavanja (SQL, ukazi, LDAP itd.), prilagojeni pogodbi API.

- Manipulacija parametrov in ID-jev za preverjanje BOLA ali eskalacije privilegijev.

- Preverjanje kvot in omejitev za preprečevanje avtomatizirane zlorabe poslovnih tokov.

Vse to dopolnjujejo orodja, ki skenirajo infrastrukturo: omrežni in gostiteljski skenerji (kot sta Nessus ali Qualys), rešitve za kontejnerje in IaC ter platforme CNAPP ki poenotijo preglednost v oblaku, Kubernetes, mikrostoritvah in API-jih.

Odkrivanje in popis API-jev: problem tistega, česar ne vidite

Eden največjih praktičnih glavobolov je vedeti kateri API-ji dejansko obstajajo v organizacijiMed starimi projekti, dokazili o lastnostih (PoC), internimi storitvami, ki so bile na koncu razkrite, in različicami v1, v2 in v3, ki sobivajo, je enostavno izgubiti nadzor.

Sodobne varnostne platforme API-jev so se osredotočile na samodejno odkrivanjeNa podlagi analize prometa (z integracijo s prehodi, proxyji ali WAF-i), repozitorijev kode, definicij OpenAPI/Swagger ali integracij s Kubernetes in oblakom lahko zgradijo popis uporabljenih končnih točk z informacijami, kot so:

- Gostitelj, pot, metoda HTTP in sprejeti parametri.

- Občutljivi podatki, ki so potencialno izpostavljeni na vsaki poti.

- Ali končna točka zahteva preverjanje pristnosti ali dovoljuje anonimni dostop.

- Aktivne in zgodovinske različice vsakega API-ja.

Za nove API-je, ki imajo specifikacijo, orodja, kot so Auto Swagger ali platforme, kot je 42Crunch Omogočajo, da se že iz same sheme zaženejo varnostni testni paketi brez potrebe po ročnem programiranju vsakega testa. Na ta način je že zgolj posredovanje pogodbe API dovolj, da skener sistematično pregleda vse končne točke in načrtovane scenarije.

To odkritje ni uporabno le za "lep seznam"; je izhodišče za uporabo Aktivne obrambne politike: blokiranje zastarelih končnih točk, krepitev preverjanja pristnosti, kjer je ni, in dajanje prednosti testiranju na kritičnih poteh.

Aktivna obramba: kombinacija testiranja in spremljanja v realnem času

Če je v zadnjih letih kaj postalo jasno, je to, da zgolj reaktivna varnost ne zadostujeČakanje na zaznavanje incidenta šele po sprožitvi alarma v proizvodnji je kot namestitev domačega alarma šele po prvem vlomu.

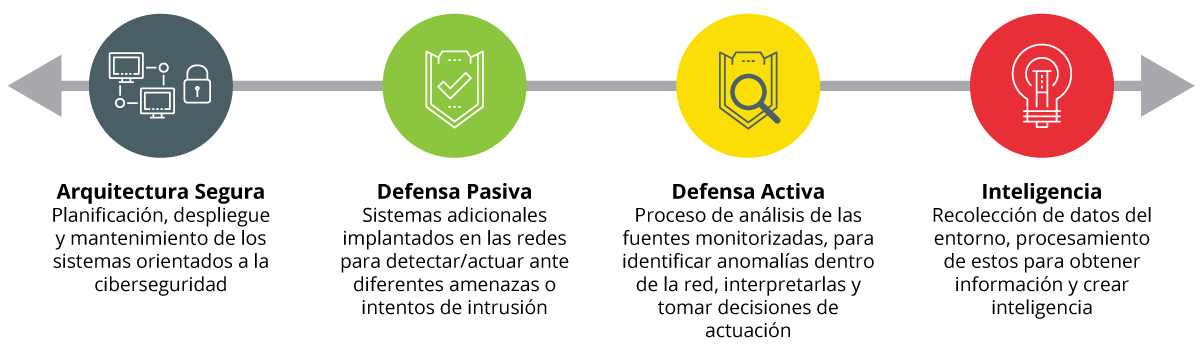

Aktivna obramba v API-jih temelji na večplastni model ki združuje:

- Proaktivni predprodukcijski pregledi (SAST, DAST, specifični API testi).

- Spremljanje prometa v realnem času v produkciji za odkrivanje nepravilnega vedenja.

- Zmožnost samodejnega ali polavtomatskega odzivanja na vzorce napadov.

Ponudniki, kot so F5, Salt Security, Akamai in drugi akterji v sektorju, vključujejo zmogljivosti Kontekstualno testiranje API-ja, zaznavanje na podlagi vedenja in korelacija z obveščevalnimi podatki o grožnjahIdeja je razumeti logiko vsake končne točke (kaj počne, katere podatke obdeluje, kdo naj jo pokliče) in prilagoditi teste in pravila zaznavanja temu kontekstu, namesto da se uporabljajo generične predloge.

Na primer, rešitev aktivne obrambe za API-je lahko:

- Odkrijte vse izpostavljene končne točke, vključno z nedokumentiranimi.

- Vsako končno točko preizkusite v predprodukciji z vbrizgavanjem, manipulacijo parametrov, nejasnostjo in testi preverjanja pristnosti.

- Spremljajte sumljive zahteve v realnem času (povečanje hitrosti, nenadne spremembe vzorcev uporabe, poskusi avtomatiziranega naštevanja ID-jev).

- Blokirajte zlonamerne zahteve, uvedite omejitve na uporabnika ali žeton in opozorite varnostno ekipo z dovolj podrobnostmi za preiskavo.

Ta plast izvajalnega okolja je ključnega pomena, ker Ne glede na to, kako dobri so vaši pregledi, bodo vedno obstajale neznane ranljivosti. ali spremembe v poslovanju, ki uvajajo nova tveganja. Spremljanje v živo deluje kot zadnja obrambna linija pred napadi, ki se izognejo predhodnemu testiranju.

Avtentikacija, avtorizacija in nadzor dostopa v API-jih

Noben skener ne more nadomestiti ustrezne zasnove kontrol dostopa. robustna avtentikacija in avtorizacija Ostajajo v središču varnosti API-jev, tako na ravni arhitekture aplikacije kot v konfiguraciji oblaka.

Danes skoraj vsi sodobni API-ji temeljijo na kombinaciji Žetoni OAuth 2.0, OpenID Connect in JWT upravljati, kdo je uporabnik in kaj lahko počne. Ti žetoni morajo imeti razumen datum poteka veljavnosti, dobro opredeljene obsege, periodično rotacijo in seveda vedno prenašati prek HTTPS.

Poleg overjanja je treba uporabiti tudi nadzor avtorizacije na ravni objektov in funkcijModeli, kot sta RBAC (nadzor na podlagi vlog) in ABAC (nadzor na podlagi atributov), omogočajo podrobno preslikavo dovoljenj: uporabnik lahko poizveduje po lastnih podatkih, operater si lahko ogleda združene informacije, skrbnik lahko ustvari ali izbriše vire itd.

Oblačna okolja omogočajo to granularnost z Pravilniki IAM v AWS, Azure in Google CloudTi pravilniki veljajo za prehode API-jev, funkcije brez strežnika in upravljane storitve. Pravilna konfiguracija teh pravilnikov preprečuje, da bi skrbniška končna točka postala dostopna komur koli s preprosto zahtevo HTTP.

Sami API skenerji lahko pomagajo preveriti, da Domnevno zaščitene poti dejansko zahtevajo veljavne žetoneda potečeni žetoni niso sprejeti, da stopnjevanje privilegijev s spreminjanjem polja JSON ni dovoljeno in da uporabnik ne more dostopati do virov drugega uporabnika s spreminjanjem identifikatorja.

Najboljše prakse in potek dela za neprekinjeno zaznavanje

Da bi aktivna obramba in skeniranje ranljivosti API-jev delovala vsakodnevno, je treba vse to izvajati v ponovljiv proces, integriran v razvojni cikelNi smiselno imeti močnih orodij, če jih nihče ne gleda ali če blokirajo delo ekip.

Nekatere ključne prakse, ki se uveljavljajo, so:

- pravi premik v levoVključite varnostne preglede že od faze načrtovanja, z uporabo varnih predlog API-jev, pravil linterja in statične analize v vsaki potrditvi (commit).

- Avtomatizirano skeniranje CI/CD: Hitro SAST za vsako zahtevo za prevzem, DAST in bolj celovito testiranje API-ja v integracijskih vejah ali pripravljalnih okoljih.

- Pragovi kakovosti in prehodi: določite, katera resnost ranljivosti blokira uvajanje in katere so začasno sprejete z načrtom sanacije.

- Jasni ključni kazalniki uspešnosti (MTTD, MTTR, odprti dolg zaradi ranljivosti, pokritost s skeniranjem) za merjenje učinkovitosti programa.

- Nadaljnje izobraževanje in varnostna kultura: da razvijalci razumejo težave, ki jih orodja zaznajo, in kako jih nemoteno rešiti.

V organizacijah z veliko ekipami ali zelo heterogeno tehnologijo je običajno kombinirati rešitve: na primer komercialne skenerje z naprednimi nadzornimi ploščami in poročanjem ter ekosistem odprtokodnih orodij (Semgrep, CodeQL, OpenVAS, tajne skenerje, kot sta GitGuardian ali Trufflehog itd.) za natančno nastavitev pravil, kritje določenih jezikov ali potrjevanje rezultatov.

Napredne platforme, kot so SentinelOne, Snyk, Aikido Security, F5 ali podobne, iščejo ravno to. Združite te plasti: odkrivanje, skeniranje, korelacijo tveganj in zaščito med izvajanjemIntegrirani z orodji SIEM, SOAR in sistemi za upravljanje zahtevkov, tehnične ugotovitve spreminjajo v uporabne delovne procese.

Pogosti izzivi pri izvajanju aktivne obrambe in kako jih obvladovati

Uresničenje vsega tega v praksi ni mačji kašelj. Številne organizacije se srečujejo z ogromne količine opozoril, pomanjkanje strokovnega osebja in nakopičen tehnični dolg v zastarelih sistemih, ki jih ni mogoče enostavno ustaviti ali se jih dotakniti.

Ena najpogosteje ponavljajočih se težav je utrujenost pri opozoriluSkenerji, ki ustvarijo stotine ali tisoče "ranljivosti", ki jih v praksi ni mogoče izkoristiti ali pa imajo zelo majhen vpliv. Ko se to zgodi, ekipe začnejo ignorirati poročila in orodje postane šum v ozadju.

Da bi se temu izognili, je ključnega pomena prilagoditi pravila, prilagoditi pravilnike in se zanašati na rešitve, ki že vključujejo mehanizme za zmanjšanje lažno pozitivnih rezultatov, določanje prioritet glede na kontekst (na primer, ali je API izpostavljen internetu, ali obravnava občutljive podatke, ali je končna točka dejansko v uporabi) in, kjer je to mogoče, samodejno preverjanje izkoriščenosti.

Druga ovira je hitrost ciklov DevOps. Če skeniranja trajajo pol ure in blokirajo vsako gradnjo, bodo razvijalci storili vse, kar je v njihovi moči, da jih onemogočijo. Rešitev je v Uporabite hitro inkrementalno analizo pri majhnih spremembah in rezervirajte popolne preglede za določene čase (na primer nočne gradnje ali pred obsežno uvedbo).

Končno, zastareli sistemi in tehnični dolg zahtevajo fazni pristop: najprej dajte prednost najpomembnejša sredstva z večjo izpostavljenostjo in poslovno vrednostjoUporabite popravke ali kompenzacijske ukrepe (WAF, segmentacija omrežja, krepitev avtentikacije) in načrtujte srednjeročno obdobje. modernizacija iz najšibkejših delov.

Glede na vse te okoliščine razlika ni v tem, da imamo "popolno orodje", ampak dobro vključiti razumen nabor rešitev v jasen proces z opredeljenimi vlogami in podporo vodstvaAktivna obramba API-jev in aplikacij tako postane rutinska praksa v razvoju in delovanju, ne pa strašenje v zadnjem trenutku vsakič, ko nekdo zahteva revizijo.

Glede na hitrost naraščanja števila ranljivosti, stroške kršitve in pomen API-jev v vsakem digitalnem poslovanju se je treba odločiti za model Neprekinjeno skeniranje, obramba v realnem času in upravljanje zrelih ranljivosti Ne gre več za to, da bi »bili na čelu«, temveč za zagotavljanje kontinuitete same organizacije. Tisti, ki jim uspe odkriti vse svoje API-je, jih samodejno preizkusiti, zaščititi pred zlorabami in se hitro odzvati, ko gre kaj narobe, bodo tisti, ki bodo najtrdno spali ... in ki se bodo najmanj verjetno pojavili v novicah iz napačnih razlogov.

Vsebina

- Zakaj so API-ji danes eden največjih virov tveganja

- Sodobno upravljanje ranljivosti za API-je in aplikacije

- Statična in dinamična analiza ter specifično testiranje API-jev

- Odkrivanje in popis API-jev: problem tistega, česar ne vidite

- Aktivna obramba: kombinacija testiranja in spremljanja v realnem času

- Avtentikacija, avtorizacija in nadzor dostopa v API-jih

- Najboljše prakse in potek dela za neprekinjeno zaznavanje

- Pogosti izzivi pri izvajanju aktivne obrambe in kako jih obvladovati