- Приватна међусобна повезаност између великих облака (AWS, OCI, Google Cloud, Azure) је консолидована као структурни слој вишеструког облака.

- Суверенитет података и усклађеност са прописима захтевају комбиновање стандардизоване повезаности са добрим управљањем, ревизијом и управљањем ризицима.

- Генеративна вештачка интелигенција и архитектуре са подељеним стеком зависе од безбедног и ефикасног протока података између облака како би биле исплативе.

- Управљане услуге као што је Cloud NGFW за AWS и профили усмерени на основе облака покрећу прави модел „облака без зидова“.

Израз „Облак без зидова“ Од упечатљивог слогана, то је опис веома конкретне стварности: велике компаније више не желе, нити могу, да живе ограничене на један облак. Њихови подаци, апликације и радна оптерећења сада су распоређени на више cloud платформи. Они се крећу између неколико добављачаИ то нас приморава да потпуно преиспитамо начин на који дизајнирамо мреже, безбедност и управљање подацима.

У овом новом сценарију, кључ више није толико у избору „најбољег“ облака, већ у изградњи робусна, предвидљива и безбедна међусобна повезаност између платформи које су се историјски такмичиле једна са другом. Од стратешких савеза попут оног између Oracle-а и AWS-а, до напредних услуга управљаног заштитног зида на AWS-у, или дебате о сертификатима у облаку и професионалним профилима, све указује у истом правцу: рушење баријера и смањење трења између веома различитих облачних окружења. Ово приморава на преиспитивање аспеката као што су умрежавање, безбедност и управљање подацима на кохерентан начин.

Шта заправо значи „облак без зидова“?

Када говоримо о „облаку без зидова“, не мислимо на један, универзални облак, већ на међусобно повезана вишеоблачна архитектура где више платформи (AWS, Google Cloud, Azure, Oracle Cloud Infrastructure итд.) међусобно комуницирају приватно, на управљан и стабилан начин. Циљ није спојити све, већ смањити сложеност и трење које је историјски постојало приликом комбиновања различитих облака.

У пракси, то значи да уместо повезивања окружења путем сложене ручне конфигурацијеСа фрагментираним наменским хардвером и мноштвом трећих страна, компаније почињу да се ослањају на приватне, изворне услуге међусобног повезивања које пружају сами хиперскалери. Ово омогућава да саобраћај између облака путује предвидљивијим путањама, са мањим излагањем јавном интернету и много стабилнијом латенцијом.

Донедавно, интеграција између великих облака постизала се путем ад хок „пројеката мрежног инжењеринга“: вишеструких мрежних провајдера, ланчаних VPN тунела, физичких рутера, ручних правила заштитног зида и безбројних скрипти. Овај приступ је патио од два јасна проблема: један изузетно висока оперативна сложеност И чувени феномен гравитације података, односно тенденција података да остану тамо где већ јесу јер је њихово премештање скупо, споро или ризично.

Прелазак на облак без зидова не елиминише гравитацију података одједном, али помаже да... контролисано кретање података Чињење рачунарства у облаку приступачнијим: мање променљиве латенције, боље гаранције доступности, више аутоматизације и, пре свега, мање зависности од ручно израђених конфигурација које је тешко одржавати током времена.

AWS Interconnect и нови структурни слој мултиклауда

Општа доступност AWS Interconnect Ово је једна од прекретница која најбоље илуструје овај тренд. Amazon Web Services представља ову услугу као управљани пут за повезивање свог облака са другим добављачима: у почетку са Google Cloud-ом, а касније и са Azure-ом. Далеко од тога да буде једноставна „веза“, замишљена је као структурна компонента модерне мултиклауд архитектуре.

Ова врста међусобне повезаности ослања се на приватна и наменска повезаност између облака, са намером да се понуди предвидљивија латенција, већа безбедност у транзиту и мања зависност од јавног интернета. Уместо склапања слагалице од линкова, тунела и уређаја, компаније имају стандардизованију опцију коју директно подржавају главни провајдери.

Потез компаније AWS није изолован случај: Oracle већ неко време гради сопствену мултиклауд визију и позиционирао је своју интеграцију са Oracle Cloud Infrastructure (OCI) и AWS као природни продужетак те стратегије. Међусобна повезаност између компанија Oracle и Amazon није изолована аномалија, већ симптом нечег дубљег: чак су и дугогодишњи ривали признали да купци већ послују у мултиклауд окружењу и да постоји посао који треба обавити како би се олакшала та транзиција.

Вреди нагласити да ова повезаност не представља „потпуни крај силоса“, већ је веома значајан корак ка смањити трење између платформиОбећање није један облак, већ мрежа боље повезаних облака, са мање изненађења, мање непредвидивим кашњењем и оперативним моделом ближим стандардној услузи, а не ручно израђеном инжењерском пројекту.

Са становишта трошкова, утицај на TCO је нијансиран: наменска повезаност може значајно поједноставити операције у поређењу са хаотичним хибридним мрежама, али стварне уштеде ће зависити од обим саобраћаја, архитектонски дизајн и комерцијалне услове договорене са сваким добављачем. Зато је опасно објављивати генеричке бројке уштеда без пружања јавних и проверљивих референци.

OCI + AWS: Међусобно повезивање као стандард за облак без зидова

Планирана веза између Oracle Cloud Infrastructure (OCI) и AWS Савршено се уклапа у ову логику облака без зидова. То није хировит изузетак, већ веома видљив пример у којој мери приватна повезаност између великих облака почиње да се стандардизује као још један слој пословне инфраструктуре.

Захваљујући овим врстама споразума, компаније могу да дизајнирају чистија имплементација у више облакагде се одређена радна оптерећења налазе у Oracle-у (нпр. критичне базе података), а друга у AWS-у (апликације, микросервиси, модели вештачке интелигенције итд.) без да саобраћај између њих постане уско грло пуно променљиве латенције и безбедносних проблема.

Међутим, ова међусобна повезаност не елиминише магично трошкове преноса података или ограничења провајдера. Она и даље постоје. трговинске и техничке политике специфично за сваки облак, а компаније морају да израчунају када одлучују које податке да премештају, колико често и под којим условима.

Најзанимљивија ствар је промена фокуса: мрежа се више не посматра само као техничка главобоља (VPN-ови, табеле рутирања, ACL-ови), већ постаје... стратешки део дизајна инфраструктуреНачин на који се облаци међусобно повезују директно утиче на брзину имплементације, ниво отпорности, безбедносни положај и, на крају крајева, повраћај инвестиције.

Овај приступ се добро уклапа са зрелим моделима управљања ИТ-ом, где се инфраструктура не импровизује већ планира са пословне перспективе. У облаку без силоса, одлучивање о томе како су OCI и AWS повезани готово је једнако важно као и одлучивање коју PaaS услугу користити са сваке стране.

Суверенитет података и усклађеност: DORA, NIS2 и даље

Питање суверенитет података и усклађеност са прописима Постало је критично, посебно у Европи. Прописи као што су DORA (у финансијском сектору) или NIS2 (безбедност мрежа и информационих система) захтевају од организација да веома озбиљно схвате где се њихови подаци налазе, како се крећу и какву могућност њиховог следења имају.

Стандардизована интерконекција приватног облака може бити веома корисна. Јачањем праћење података током транзита Смањењем изложености јавним мрежама, добија се видљивост и контрола, што регулатори веома цене. Штавише, ове везе често укључују физичко шифровање и механизме побољшане отпорности, што пружа додатно поверење у регулисаним секторима.

Међутим, важно је да се не заварате: без обзира на то колико је повезивање робусно, оно не гарантује усклађеност са DORA, NIS2 или другим стандардима. Усклађеност и даље зависи од... организационе и управљачке контролеРевизија, управљање ризицима, политике приступа, уговорни споразуми, планови за континуитет пословања итд. Инфраструктура је један део слагалице, али не решава све.

Оквири управљања као што су ИТИЛ КСНУМКС Они могу увести ред у дизајн и рад ових вишеоблачних окружења. ITIL помаже у уклапању мрежне инфраструктуре, процеса промена, управљања инцидентима и континуитета услуга у кохерентан оквир. Међутим, ITIL не замењује регулаторне захтеве; он једноставно нуди структуриран начин рада у оквиру њих.

Још један кључни аспект је физичко ширење хиперскалера. Чињеница да Oracle, на пример, примењује трећи облачни регион у Шпанији Ово има директне импликације на резиденцију података, латенцију и суверенитет. Имање више локалних региона омогућава организацијама да испуне захтеве за географску локацију података, под условом да ову предност прати добро осмишљена конфигурација и управљање.

Облак без зидова и генеративна вештачка интелигенција: архитектуре са сплит-стеком

Експлозија генеративна АИ Ово је довело до тога да многе компаније усвоје архитектуре са сплит-стеком, где се сваки облак користи због својих предности. Веома је уобичајено да се базе података предузећа и основни системи покрећу на Oracle-у, док се обука или инференција вештачке интелигенције покреће на AWS-у, или обрнуто.

У овом контексту, добро осмишљена приватна повезаност не тежи потпуном елиминисању латенције (нешто нереално), већ смањити његову варијабилност и поједноставити интеграцијуСа предвидљивијим везама између облака, постаје много изводљивије премештати скупове података, реплицирати информације или синхронизовати резултате модела без да сваки пренос постане авантура.

Највећи изазов за вештачку интелигенцију више није само довољно графичких или термопроцесорских процесора. Уско грло је све више у безбедан и ефикасан проток података у хетерогеним окружењима: од језера података у једном облаку до цевовода за обуку у другом, укључујући локалне трансакционе системе или оне код треће стране.

Приватна интерконекција директно утиче на повраћај инвестиција у вештачку интелигенцију: a добро осмишљена архитектура податакаСа оптимизованим мрежним рутама и јасним политикама кретања информација, може драстично скратити време обуке, смањити ризике од цурења података и побољшати отпорност услуга заснованих на моделима.

Штавише, савез између компаније Oracle и AWS не само да отвара врата новим применама вештачке интелигенције, већ и напредни сценарији отпорности и опоравка између облака. бацкуп Планови за опоравак од катастрофе са једним провајдером, или чак стратегије пребацивања између платформи, постају све реалнији захваљујући овим зрелијим приватним везама.

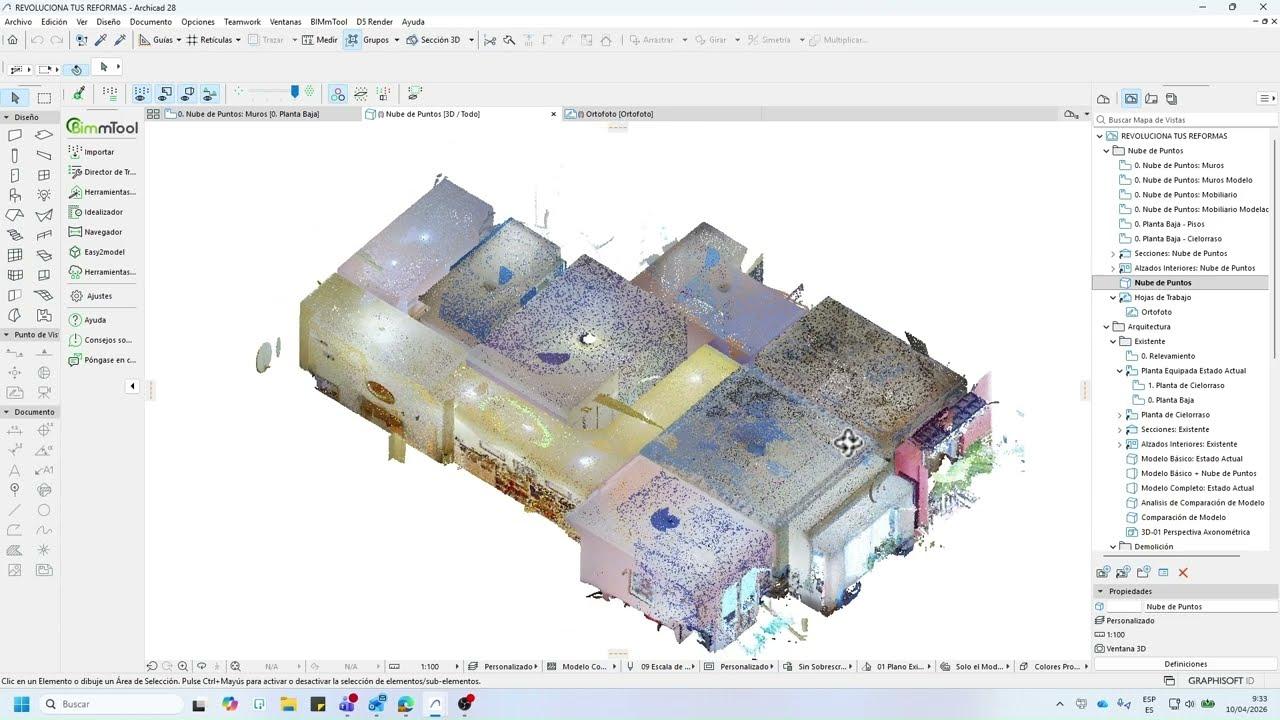

Безбедност у облаку без зидова: случај Palo Alto Networks Cloud NGFW за AWS

Концепт облака без зидова такође има директан утицај на то како разумемо безбедност облачне мрежеВеома јасан пример је лансирање Palo Alto Networks Cloud NGFW, сервиса заштитног зида следеће генерације, изворног за AWS и потпуно управљаног, дизајнираног управо да поједностави заштиту cloud имплементација на Amazon-у.

Ова услуга има за циљ да елиминише многе традиционалне компликације повезане са обезбеђивањем архитектура на AWS-у. Уместо да купац распоређује, одржава, ажурира и скалира виртуелне уређаје, Palo Alto Networks преузима... свеобухватно управљање инфраструктуром заштитног зида (фајервола)Компанија корисник се фокусира на своје апликације и политике, а тешки део инфраструктуре препушта стручном добављачу.

Cloud NGFW укључује напредне могућности као што су Филтрирање URL-ова и употреба дубоког учења Да би се откриле и блокирале веб претње нултог дана у реалном времену. Ово омогућава заустављање непознатих напада, а истовремено омогућава приступ легитимним веб услугама. Такође укључује систем за спречавање претњи како би се зауставило искоришћавање познатих рањивости, злонамерног софтвера и комуникације командовања и контроле.

Још један од његових стубова је App-ID, технологија која класификује саобраћај на слоју 7 Ово омогућава примену политика на основу стварног типа апликације, а не само портова или IP адреса. Ово олакшава смањење површине напада и прецизну контролу над тим које апликације могу да комуницирају и под којим условима.

На оперативном нивоу, једна од највећих предности Cloud NGFW за AWS је једноставност коришћења. Услуга може бити Куповина са AWS Marketplace-а Може се подесити прилично брзо, интегришући се са Амазоновим услугама за неколико минута и само неколико кликова. Пошто је у питању потпуно управљана услуга, организације не морају да брину о распоређивању, ажурирању или управљању сопственом инфраструктуром заштитног зида (фајервола).

Услуга такође користи предности AWS Gateway Load Balancer Да би се постигла висока доступност и еластична скалабилност на захтев. Ово је посебно корисно у окружењима где су скокови саобраћаја непредвидиви. Заштитни зид се интегрише са AWS Firewall Manager-ом, олакшавајући централизовано управљање безбедносним политикама на више AWS налога и различитих VPC-ова.

Коначно, његова компатибилност са API шаблонима, CloudFormation-ом и Terraform-ом омогућава аутоматизовати комплетне безбедносне токове радаОво је у складу са праксама инфраструктуре као кода. Ово је кључно у сценарију облака без зидова, где безбедносне политике морају пратити радна оптерећења док се она крећу или реплицирају између облака.

Сертификати за облак, професионални профили и вредност основа

Како технологија напредује ка облаку без зидова, тржиште рада пролази кроз сопствену трансформацију. Годинама се продавала идеја да „AWS стручњак“ GCP стручњак и cloud стручњак говоре радикално различитим језицима, као да је сваки cloud универзум без заједничке основе. Сертификати су појачали ову перцепцију, сегментирајући профиле на веома крут начин.

Реалност је сасвим другачија. Имена сервиса се мењају, конзоле изгледају другачије, модели наплате су другачије организовани… али начин размишљања о обради података У суштини, то је исто. Концептуалне основе иза језера података, кластера дистрибуираног рачунарства или оркестратора цевовода не зависе од логотипа облака.

Када неко заиста интернализује концепте попут партиционисање податакаСа дистрибуираним моторима, обрасцима оркестрације и робусним дизајном цевовода, скок између облака постаје мање драматичан. Azure више не делује као ново чудовиште; то је исти филм, али са другачијим интерфејсом и другачијим називима за сервисе.

Зато многи стручњаци почињу да се питају да ли има смисла опседнути се ултраспецијализацијом у једном облаку, уместо консолидације. чврсти темељи архитектуре и података који омогућавају беспрекорну навигацију у вишеоблачним окружењима. У свету облака без зидова, фактор разликовања све више лежи у разумевању дубоке логике система, а не само у памћењу где се свако дугме налази на одређеној конзоли.

Са пословне тачке гледишта, ово поставља веома релевантно питање: да ли је вреднији профил који савршено влада одређеним добављачем или онај који темељно разуме уобичајени принципи било које cloud архитектуре И може ли се брзо прилагодити различитим окружењима? У све распрострањенијем сценарију са више облака, други тип профила добија на значају, иако и даље постоји простор за дубоке стручњаке код провајдера када то оправдава обим.

На крају крајева, прави cloud професионалац без зидова је онај који зна како да комбинује трансверзално знање основа (подаци, мреже, безбедност, аутоматизација) са довољно практичног искуства у разним облацима да се не би заглавили када се промени лого конзоле.

Читав овај покрет ка облаку без зидова, са стандардизованим приватним везама, управљаним безбедносним услугама на AWS-у, добро осмишљеним стратегијама за више облака и професионалцима усмереним на основе, редефинише мапу дигиталне инфраструктуре: компаније се удаљавају од изградње изолованих замкова у једном облаку и ка дизајнирању повезаних екосистема где су међусобна повезаност, суверенитет података, безбедност и флексибилност једнако важни као и избор провајдера, и где знање како се глатко кретати између више окружења постаје једнако критична вештина као и савладавање било ког од облака појединачно.

Преглед садржаја

- Шта заправо значи „облак без зидова“?

- AWS Interconnect и нови структурни слој мултиклауда

- OCI + AWS: Међусобно повезивање као стандард за облак без зидова

- Суверенитет података и усклађеност: DORA, NIS2 и даље

- Облак без зидова и генеративна вештачка интелигенција: архитектуре са сплит-стеком

- Безбедност у облаку без зидова: случај Palo Alto Networks Cloud NGFW за AWS

- Сертификати за облак, професионални профили и вредност основа