- API:er koncentrerar mycket av den nuvarande risken och kräver inventering, kontinuerlig testning och realtidsövervakning.

- Aktivt försvar kombinerar SAST, DAST, API-specifik testning och hotdetektering i produktion.

- Ett bra program för sårbarhetshantering prioriterar baserat på faktisk risk, minskar falska positiva resultat och integrerar säkerhet i CI/CD.

- Framgång beror lika mycket på verktygen som på kulturen, processerna och samordningen mellan utveckling, drift och säkerhet.

Det nuvarande cybersäkerhetslandskapet präglas av en explosion av sårbarheter och massiv användning av API:er som kopplar samman praktiskt taget allt: webbapplikationer, mikrotjänster, mobil, SaaS och interna system. Att lansera en ny funktion på en fredag och upptäcka på måndag att någon har utnyttjat en oautentiserad slutpunkt eller en sårbarhetsinjektionsbugg är inte längre ett filmscenario; det är en vardaglig företeelse i många företag.

I detta sammanhang kombinationen av Aktivt försvar och sårbarhetsskannrar för API:er Det har blivit ett strategiskt fokus. Det räcker inte längre att granska loggar eller köra ett engångstest en gång om året; man måste identifiera alla API:er (inklusive "skugg"-API:erna), testa dem automatiskt före driftsättning och övervaka vad som händer i produktionen i realtid. Och allt detta utan att överbelasta utvecklingsteam med falska positiva resultat eller använda verktyg som är omöjliga att underhålla.

Varför API:er är en av de största riskkällorna idag

De flesta moderna arkitekturer förlitar sig på API:er som t.ex. huvudkanal för att exponera data och affärslogikDetta mångfaldigar attackytan: varje slutpunkt, varje parameter och varje autentiseringsflöde kan vara en öppen dörr om det inte kontrolleras ordentligt.

Branschrapporter visar en brutal ökning av incidenter kopplade till API:er och webbapplikationermed sektorer som finansiella tjänster som särskilt hårt drabbade. Dessutom har organisationer som Gartner och OWASP varnat en tid för att API-attacker inte bara växer i volym, utan också i effekt, och läcker upp till tio gånger mer data än andra typiska intrång.

Bland de faktorer som ökar risken framträder följande: API-spridning (okontrollerad spridning av API:er)Avsaknaden av uppdaterad inventering, föråldrade versioner som fortfarande är tillgängliga ("zombie") och interna slutpunkter som felaktigt exponeras är alla bidragande faktorer. När ingen är säker på vilka API:er som finns eller hur man använder dem är det bara en tidsfråga innan en allvarlig sårbarhet uppstår.

Till detta kommer ökningen av AI-genererad kod och metoder som "vibe coding"Utvecklare och icke-tekniska användare producerar stora mängder kod och slutpunkter med hjälp av naturliga språkprompter. Produktiviteten ökar, men det gör även sannolikheten för att oavsiktligt ärva dåliga metoder, föråldrade bibliotek eller dåliga säkerhetsmönster.

Resultatet är ett scenario där tidig upptäckt av säkerhetsbrister i API:er och applikationer inte längre är valfritt: Det är ett minimivillkor för att undvika att hamna i rubrikerna för ett intrång.

Modern sårbarhetshantering för API:er och applikationer

Hantering av säkerhetssårbarheter i applikationer är inte längre begränsat till att köra en årlig skanning. Vi pratar om en kontinuerlig och strukturerad process som täcker allt från källkod till API:et som exponeras i produktion, inklusive containrar, infrastruktur som kod (IaC) och molntjänster.

Denna metod integrerar flera delar: tillgångsidentifiering, statisk analys (SAST), dynamisk analys (DAST), API-specifik testning, patchhanteringRiskbaserad prioritering och aktiv övervakning. Allt detta är i linje med regelverk som GDPR, PCI DSS och NIST-ramverk, vilka redan kräver säkra kodningsrutiner och bevis på analys.

På applikationsnivå varierar typiska sårbarheter från SQL-injektion och Cross-Site Scripting (XSS)-attacker, trasig autentisering, exponering av känsliga uppgifter eller användning av föråldrade komponenterI API:er är referensen OWASP API Security Top 10, som grupperar risker som:

- BOLA (Auktorisering på brutet objektnivå)åtkomst till andra användares objekt genom att ändra ett ID.

- Felaktig autentisering och auktorisering som tillåter personifiering av användare.

- Obegränsad resursförbrukning, vilket öppnar dörren för denial-of-service-attacker.

- Osäkra konfigurationer, bortglömda slutpunkter eller gamla versioner som fortfarande är tillgängliga.

- Osäker konsumtion av tredjeparts-API:er, som förlitar sig på svar utan strikt validering.

God sårbarhetshantering bör identifiera dessa problem både i kod- och API-definitioner som i det faktiska beteendet hos körande applikationer, och göra det på ett repeterbart, automatiserat och mätbart sätt.

Statisk och dynamisk analys och specifik testning för API:er

I ett aktivt API-försvarsprogram är sårbarhetsskannrar inte extrafunktioner, de är motor som gör det möjligt att systematiskt hitta fel innan andra hittar dem. Det är här flera verktygsfamiljer som kompletterar varandra kommer in i bilden.

Statisk analys (SAST) undersöker källkod eller binärfilen utan att köra denDen letar efter riskmönster som injektioner, överflöden, osäker API-användning, inbäddade hemligheter eller sårbara beroenden. Den integreras med IDE- och CI-pipelinen så att utvecklare får feedback medan de skriver eller före sammanslagning.

Dynamisk analys (DAST) fokuserar på applikationen körs, skickar förfrågningar som en angripare skulle göraDet är särskilt användbart för att upptäcka felkonfigurationer, otillräckliga valideringar, sessionsproblem eller rutter som bara visas vid verklig interaktion. Verktyg av den här typen simulerar HTTP/HTTPS-trafik och kontrollerar avvikande reaktioner, misstänkta felkoder eller svar med mer data än förväntat.

Inom det specifika området för API:er läggs dedikerade tester till, såsom:

- Fuzzar inmassutskick av slumpmässig eller felaktigt formaterad data för att se hur slutpunkten reagerar.

- Injektionstester (SQL, kommandon, LDAP, etc.) anpassade till API-kontraktet.

- Manipulering av parametrar och ID:n för att kontrollera BOLA eller privilegieeskaleringar.

- Verifiering av kvot- och gränskontroller för att förhindra automatiserat missbruk av affärsflöden.

Allt detta kompletteras av verktyg som skannar infrastrukturen: nätverks- och värdskannrar (som Nessus eller Qualys), lösningar för containrar och IaC, och CNAPP-plattformar som förenar synlighet över moln, Kubernetes, mikrotjänster och API:er.

API-upptäckt och inventering: problemet med vad du inte ser

En av de största praktiska huvudvärken är att veta vilka API:er som faktiskt finns i organisationenMellan gamla projekt, PoC:er, interna tjänster som blivit exponerade och versioner v1, v2 och v3 som samexisterar är det lätt att tappa kontrollen.

Moderna API-säkerhetsplattformar har fokuserat på automatisk upptäcktBaserat på trafikanalys (genom integration med gateways, proxyservrar eller WAF:er), koddatabaser, OpenAPI/Swagger-definitioner eller integrationer med Kubernetes och molnet kan de bygga en inventering av slutpunkter som används, med information som:

- Värd, sökväg, HTTP-metod och accepterade parametrar.

- Känslig data potentiellt exponerad på varje rutt.

- Om slutpunkten kräver autentisering eller tillåter anonym åtkomst.

- Aktiva och historiska versioner av varje API.

För nya API:er som har en specifikation, verktyg som Auto Swagger eller plattformar som 42Crunch De möjliggör, från själva schemat, lansering av säkerhetstestsviter utan att behöva programmera varje test manuellt. På så sätt räcker det med att bara tillhandahålla API-kontraktet för att skannern systematiskt ska kunna skanna alla slutpunkter och planerade scenarier.

Denna upptäckt är inte bara användbar för att "ha en fin lista"; det är utgångspunkten för att tillämpa Aktiva försvarspolicyer: blockera föråldrade slutpunkter, stärka autentisering där det saknas och prioritera testning på kritiska vägar.

Aktivt försvar: en kombination av testning och realtidsövervakning

Om något har blivit tydligt de senaste åren så är det att rent reaktiv säkerhet bristerAtt vänta med att upptäcka en incident först när ett larm utlöses i produktionen är som att installera ett hemlarm först efter det första inbrottet.

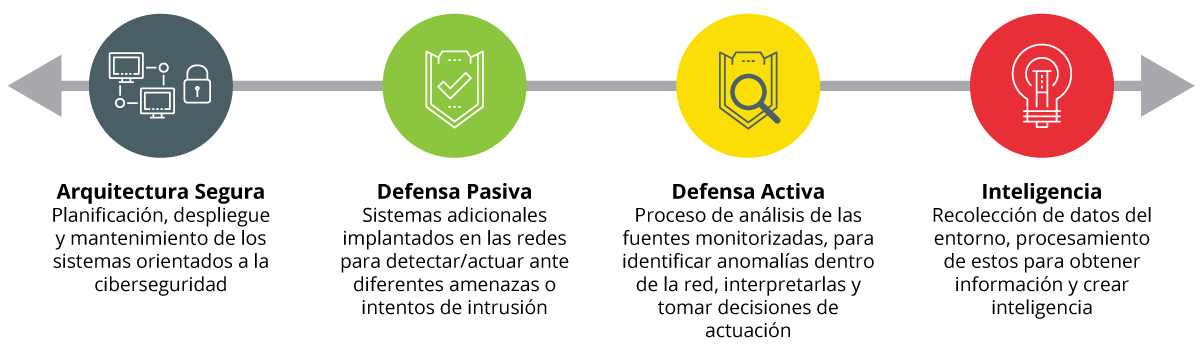

Aktivt försvar i API:er är baserat på en lagermodell som kombinerar:

- Proaktiva förproduktionsskanningar (SAST, DAST, specifika API-tester).

- Trafikövervakning i realtid i produktion för att upptäcka avvikande beteenden.

- Automatisk eller halvautomatisk responsförmåga på attackmönster.

Leverantörer som F5, Salt Security, Akamai och andra aktörer i sektorn har införlivat funktioner inom Kontextuell API-testning, beteendebaserad detektion och korrelation med hotinformationTanken är att förstå logiken bakom varje slutpunkt (vad den gör, vilka data den hanterar, vem som ska anropa den) och anpassa testerna och detekteringsreglerna till det sammanhanget, istället för att tillämpa generiska mallar.

Till exempel kan en aktiv försvarslösning för API:er:

- Upptäck alla exponerade slutpunkter, inklusive odokumenterade.

- Testa varje slutpunkt i förproduktion med injektionsfall, parametermanipulation, fuzzing och autentiseringstester.

- Övervaka misstänkta förfrågningar i realtid (ökningar av antalet, plötsliga förändringar i användningsmönster, automatiserade försök till ID-uppräkning).

- Blockera skadliga förfrågningar, inför gränser per användare eller token och meddela säkerhetsteamet med tillräckligt med information för att undersöka saken.

Detta runtime-lager är kritiskt eftersom, Oavsett hur bra dina skanningar är kommer det alltid att finnas okända sårbarheter. eller förändringar i verksamheten som introducerar nya risker. Liveövervakning fungerar som den sista försvarslinjen mot attacker som inte lyckas genom tidigare tester.

Autentisering, auktorisering och åtkomstkontroll i API:er

Ingen skanner kan ersätta korrekt utformning av åtkomstkontroller. robust autentisering och auktorisering De förblir kärnan i API-säkerhet, både på applikationsarkitekturnivå och i molnkonfigurationen.

Idag förlitar sig nästan alla moderna API:er på en kombination av OAuth 2.0, OpenID Connect och JWT-tokens att hantera vem användaren är och vad de kan göra. Dessa tokens måste ha ett rimligt utgångsdatum, väldefinierade omfång, periodisk rotation och naturligtvis alltid överföras via HTTPS.

Utöver autentisering är det nödvändigt att tillämpa auktoriseringskontroller på objekt- och funktionsnivåModeller som RBAC (rollbaserad kontroll) och ABAC (attributbaserad kontroll) möjliggör detaljerad mappning av behörigheter: en användare kan fråga efter sina egna data, en operatör kan visa aggregerad information, en administratör kan skapa eller ta bort resurser, etc.

Molnmiljöer underlättar denna granularitet med IAM-policyer i AWS, Azure och Google CloudDessa policyer omfattar API-gatewayer, serverlösa funktioner och hanterade tjänster. Korrekt konfigurering av dessa policyer förhindrar att en administrativ slutpunkt blir tillgänglig för vem som helst med en enkel HTTP-begäran.

API-skannrarna själva kan hjälpa till att verifiera det De förmodat skyddade rutterna kräver faktiskt giltiga tokensatt utgångna tokens inte accepteras, att eskalering av behörigheter genom att ändra ett JSON-fält inte är tillåtet och att en användare inte kan komma åt en annan användares resurser genom att ändra en identifierare.

Bästa praxis och arbetsflöde för kontinuerlig detektering

För att aktivt försvar och API-sårbarhetsskanning ska fungera dagligen måste allt detta implementeras i en repeterbar process integrerad i utvecklingscykelnDet är ingen idé att ha kraftfulla verktyg om ingen tittar på dem eller om de blockerar teamens arbete.

Några viktiga metoder som håller på att etableras är:

- reell vänsterförskjutningIntegrera säkerhetsgranskningar från designfasen med hjälp av säkra API-mallar, linterregler och statisk analys i varje commit.

- Automatiserade CI/CD-skanningar: Snabb SAST på varje pull request, DAST och mer omfattande API-testning i integrationsgrenar eller staging-miljöer.

- Kvalitetströsklar och gateways: definierar vilken allvarlighetsgrad av sårbarheter som blockerar en distribution och vilka som tillfälligt accepteras med en åtgärdsplan.

- Tydliga nyckeltal (MTTD, MTTR, öppen sårbarhetsskuld, skanningstäckning) för att mäta programmets effektivitet.

- Fortbildning och säkerhetskulturatt utvecklare förstår de problem som verktygen upptäcker och hur man löser dem smidigt.

I organisationer med många team eller mycket heterogen teknologi är det vanligt att kombinera lösningar: till exempel kommersiella skannrar med avancerade dashboards och rapportering plus ett ekosystem av verktyg med öppen källkod (Semgrep, CodeQL, OpenVAS, hemliga skannrar som GitGuardian eller Trufflehog, etc.) för att finjustera regler, täcka specifika språk eller validera resultat.

Avancerade plattformar som SentinelOne, Snyk, Aikido Security, F5 eller liknande letar just efter Förena dessa lager: identifiering, skanning, riskkorrelation och runtime-skyddIntegrerade med SIEM, SOAR och ärendehanteringsverktyg omvandlar de tekniska resultat till handlingsbara arbetsflöden.

Vanliga utmaningar vid implementering av aktivt försvar och hur man hanterar dem

Att omsätta allt detta i praktiken är ingen barnlek. Många organisationer stöter på enorma volymer av varningar, brist på expertpersonal och ackumulerad teknisk skuld i äldre system som inte lätt kan stoppas eller vidröras.

Ett av de mest återkommande problemen är vaksam trötthetSkannrar som genererar hundratals eller tusentals "sårbarheter" som i praktiken antingen är outnyttjade eller har mycket låg påverkan. När detta händer börjar teamen ignorera rapporterna, och verktyget blir bakgrundsbrus.

För att undvika detta är det viktigt att justera reglerna, anpassa policyer och förlita sig på lösningar som inkluderar redan mekanismer för att minska falska positiva effekter, prioritering efter kontext (till exempel om ett API är exponerat för internet, om det hanterar känsliga data, om slutpunkten faktiskt används) och, där det är möjligt, automatisk validering av utnyttjande.

Ett annat hinder är hastigheten på DevOps-cyklerna. Om skanningar tar en halvtimme och blockerar varje build, kommer utvecklare att göra allt de kan för att inaktivera dem. Lösningen ligger i Använd snabb stegvis analys av små förändringar och reservera fullständiga skanningar för specifika tider (till exempel nattliga versioner eller före en stor driftsättning).

Slutligen kräver äldre system och teknisk skuld en etappvis strategi: prioritera först mest kritiska tillgångarna, med större exponering och affärsvärdeTillämpa patchar eller kompenserande åtgärder (WAF, nätverkssegmentering, förstärkning av autentisering) och planera på medellång sikt modernisering från de svagaste delarna.

Med tanke på allt detta sammanhang är det inte att ha "det perfekta verktyget" som gör skillnaden, utan att väl integrera en rimlig uppsättning lösningar i en tydlig process, med definierade roller och ledningsstödAktivt försvar av API:er och applikationer blir därmed en rutinmässig praxis inom utveckling och drift, inte en sista minuten-skräck varje gång någon begär en granskning.

Med tanke på den takt med vilken antalet sårbarheter växer, kostnaden för ett intrång och vikten av API:er i alla digitala företag, är det viktigt att välja en modell av Kontinuerlig skanning, realtidsförsvar och välutvecklad sårbarhetshantering Det handlar inte längre om att "ligga i framkant", utan om att säkerställa organisationens kontinuitet. De som lyckas upptäcka alla sina API:er, testa dem automatiskt, skydda dem mot missbruk och reagera snabbt när något går fel kommer att vara de som sover djupt... och som minst sannolikt kommer att synas i nyheterna av fel anledningar.

Innehållsförteckning

- Varför API:er är en av de största riskkällorna idag

- Modern sårbarhetshantering för API:er och applikationer

- Statisk och dynamisk analys och specifik testning för API:er

- API-upptäckt och inventering: problemet med vad du inte ser

- Aktivt försvar: en kombination av testning och realtidsövervakning

- Autentisering, auktorisering och åtkomstkontroll i API:er

- Bästa praxis och arbetsflöde för kontinuerlig detektering

- Vanliga utmaningar vid implementering av aktivt försvar och hur man hanterar dem