- Kurumsal bir VPN, iç kaynaklara doğrudan internete maruz kalmadan güvenli uzaktan erişim sağlayan şifreli bir tünel oluşturur.

- İhtiyaçlara göre seçilen farklı VPN türleri (uzaktan erişim, site-to-site, bulut) ve protokolleri (OpenVPN, IKEv2/IPsec, L2TP/IPsec) bulunmaktadır.

- VPN kurulumu, sağlayıcıyı, cihazları, protokolleri, erişim segmentasyonunu ve çok faktörlü kimlik doğrulamasını planlamayı gerektirir.

- VPN, uzun vadeli güvenliği sağlamak için kullanıcı eğitimi, kayıt incelemesi ve en iyi uygulamaları içeren Sıfır Güven yaklaşımına entegre edilmelidir.

Birçok büyük ve küçük şirkette uzaktan çalışma artık istisna değil, norm haline geldi. Çalışanların kurumsal verileri tehlikeye atmadan evden, kafeden veya seyahat halindeyken bağlantı kurmalarını sağlamak. Siber güvenliği ciddiye alan her kuruluş için mutlak bir öncelik haline geldi.

Bu içerikte, bir işletme VPN'i kurmak Bu, alınabilecek en önemli teknik kararlardan biridir. Burada mesele sadece "IP adresinizi gizlemek" veya gizli bir şekilde internette gezinmek değil, aynı zamanda dahili sunuculara, uygulamalara ve veritabanlarına erişmek için güvenilir bir şifreli tünel oluşturmaktır. İnternetin tehlikeli kapılarını açmadan. Aşağıdaki satırlarda, kurumsal bir VPN'in ne olduğunu, nasıl çalıştığını, hangi türlerinin bulunduğunu ve Windows ve mobil cihazlar da dahil olmak üzere profesyonel bir ortamda adım adım nasıl yapılandırılacağını ayrıntılı olarak göreceksiniz.

İşletme VPN'i nedir ve KOBİ'ler için neden önemlidir?

İspanya'da uzaktan çalışmaya geçiş oldukça büyük: Çalışanların yarısından fazlası haftada en az bir gün ofis dışında çalışıyor.Bu durum, sunuculara, ERP sistemlerine veya müşteri veritabanlarına güvenli olmayan erişim riskini önemli ölçüde artırır. VPN olmadan uzaktan erişim, saldırganların KOBİ'lere giriş yaptığı başlıca noktalardan biri haline gelmiştir; bu gerçek, INCIBE gibi kuruluşlar ve çeşitli uluslararası raporlar tarafından da doğrulanmıştır.

İş amaçlı VPN kullanmak sadece kolaylık meselesi değildir. Bu aynı zamanda kişisel verilerin işlenmesi sırasında veri koruma yönetmeliklerinin gerektirdiği teknik önlemlerin de bir parçasıdır.Müşteriler veya çalışanlar gibi kişilerin bilgilerine uzaktan erişim kanalları aracılığıyla ulaşılabilir. İyi uygulanmış bir VPN ile, Trafik şifrelenmiş olarak iletilir. ve bu sayede halka açık Wi-Fi ağlarında veya diğer güvenli olmayan ağlarda ele geçirmeye çalışan herkes için okunamaz hale gelir.

Öte yandan, kurumsal bir VPN'in "başka ülkelerden dizi izlemek için VPN" gibi ticari hizmetlerle hiçbir ilgisi yoktur. Şirketteki amaç, coğrafi kısıtlamaları aşmak değil, insanları şirket içi uygulamalarla birbirine bağlamaktır.Bu, farklı bir mimari türü, daha fazla güvenlik kontrolü ve kurumsal dizin, güvenlik duvarı ve altyapının geri kalanıyla daha yakın entegrasyon anlamına gelir.

Kurumsal ortamda VPN nasıl çalışır?

Bir çalışan şirket ağına dışarıdan bağlanmak istediğinde bunu şu yöntemle yapar: VPN uyumlu cihaz: Bu, işletim sisteminin yerleşik istemcisi veya özel bir uygulama aracılığıyla bir bilgisayar, dizüstü bilgisayar, tablet veya cep telefonu olabilir. VPN sağlayıcısı veya kurumsal güvenlik duvarı tarafından sağlanır.

Kullanıcı VPN istemcisini açar ve kimlik bilgilerini girer: Genellikle kurumsal bir kullanıcı adı ve şifre, ideal olarak şunlarla desteklenir: iki faktörlü kimlik doğrulama (Cep telefonundaki bir kod, bir kimlik doğrulama uygulaması, fiziksel bir belirteç vb.). Bazı ortamlarda, özellikle en zorlu güvenlik gereksinimlerine sahip olanlarda, cihaza yüklenen dijital sertifikalar da kullanılabilir.

Kimlik doğrulaması yapıldıktan sonra, VPN, çalışanın cihazı ile sunucu arasında şifreli bir "tünel" oluşturur. VPN sunucusu veya şirket güvenlik duvarıKullanıcının bilgisayarından çıkan ve iç ağa giden tüm trafik kapsüllenir ve şifrelenir; böylece halka açık veya güvenli olmayan ağlardan geçse bile üçüncü şahıslar tarafından okunamaz.

Veri yolu her zaman aynı deseni izler: Kullanıcının cihazından VPN sunucusuna ve oradan da ihtiyaç duyduğu dahili sunuculara veya kaynaklara kadar olan bağlantı.Tünelin dışından bakıldığında, trafik anlaşılabilir hiçbir bilgi içermeyen basit bir şifrelenmiş veri akışı olarak görünür. Bu paketleri ele geçiren herhangi bir saldırgan yalnızca şifrelenmiş verileri görür ve içeriği yeniden oluşturamaz.

Aynı zamanda, VPN sunucusu genellikle şirketin dizin ve politikalarıyla entegre edilerek, her kişinin içeri girdikten sonra neler yapabileceği belirlenir. Tüm çalışanların tüm sunucuları görmesi gerekmez.Satış ekibi CRM'ye, finans personeli muhasebe sistemine ve teknik ekip de yönetim sunucularına farklı yetkilerle erişebilecek.

Bir şirkette VPN'in amacı nedir?

Kurumsal VPN'in faydaları gizliliğin çok ötesine uzanır. Başlıca işlevi, dahili kaynaklara güvenli, kontrollü ve izlenebilir uzaktan erişim sağlamaktır.Buradan hareketle, herhangi bir kuruluşun günlük operasyonları için çeşitli önemli avantajlar ortaya çıkar.

Birincisi güvenlik. Çalışan ile kurumsal ağ arasındaki verilerin şifrelenmesiyle, finansal raporlar, müşteri veritabanları veya erişim kimlik bilgileri gibi hassas bilgilerin "açık metin" olarak iletilmesi engellenir.Bu durum, özellikle otellerde, kafelerde veya toplu taşıma araçlarında bulunan halka açık Wi-Fi ağlarını kullanırken kritik önem taşır; zira bir saldırgan, ortadaki adam (man-in-the-middle) tekniklerini kullanarak trafiği izlemeye çalışabilir.

İkinci olarak, konfor ve esneklik söz konusu. VPN, uzaktan çalışanların, sık seyahat edenlerin veya dış işbirlikçilerin ofise fiziksel olarak gitmeden şirket sistemlerine erişmelerini sağlar.Şirket açısından bakıldığında, bu esneklik ekiplerin yeniden düzenlenmesine, diğer şehirlerdeki yeteneklerin dahil edilmesine ve hatta fiziksel ofislerle ilgili maliyetlerin azaltılmasına olanak tanıyor.

Bir diğer bariz avantaj ise merkezi uzaktan erişimdir. Her bir hizmet (veritabanı, uzaktan masaüstü, dosya paylaşımı) için yönlendirici veya güvenlik duvarında ayrı ayrı port açmak yerine, tüm erişim tek bir noktadan, VPN üzerinden yönlendirilir.Bu, saldırı yüzeyini azaltır ve kontrolü kolaylaştırır, çünkü bağlantılar tek bir yerden kaydedilir, doğrulanır ve filtrelenir.

Son olarak, maliyet tasarruflarını da unutmamalıyız. Uygun boyutta bir VPN ile birçok işletme, tüm noktalarında pahalı özel hatlardan veya MPLS gibi eski özel devrelerden kaçınabilir.Çoğu ofis ve uzaktan çalışan için, güvenlik veya performanstan ödün vermeden, standart bir internet bağlantısı ve verimli VPN'ler genellikle yeterlidir.

İşletmeler için VPN türleri

Kurumsal dünyada, tüm VPN'ler aynı kalitede değildir. Bunlar, kullandıkları işletim sistemine, kullandıkları VPN hizmetine veya üzerinde çalıştıkları ağ türüne göre sınıflandırılabilir.Her bir kombinasyon farklı ihtiyaçlara ve farklı şirket büyüklüklerine yanıt verir.

İşletim sistemine göre

Uyumluluk temel bir noktadır. En modern VPN çözümlerinin çoğu Windows, macOS, Linux, Android ve iOS için istemciler sunmaktadır.Ya da bu sistemlere entegre edilmiş yerel istemcilere güvenirler. Örneğin, Windows ve macOS, IKEv2, L2TP/IPsec ve SSTP gibi çeşitli VPN türleri için yerleşik destek içerir.

Şirket için bir çözüm seçerken, hangi işletim sistemlerinin söz konusu olduğunu gözden geçirmek tavsiye edilir: Herkesin Windows 10/11 kullandığı bir ortam, Mac, Linux ve mobil cihazların karışık olarak kullanıldığı bir ortamla aynı değildir.Fortinet gibi ticari işletmelere yönelik VPN hizmeti ve güvenlik duvarı üreticileri, kurulumu büyük ölçüde basitleştiren özel çok platformlu istemciler sunmaktadır.

VPN hizmetinin türüne bağlı olarak

Ağ tasarımı açısından bakıldığında, iş ortamlarında yaygın olarak kullanılan üç ana grup vardır: Bireysel kullanıcılar için uzaktan erişim, ofisler arası site-to-site bağlantı ve bulut tabanlı VPN'ler.

Uzaktan erişim VPN'i, uzaktan çalışma için en yaygın kullanılan yöntemdir. Bu, her çalışanın bilgisayarından veya mobil cihazından bağlanarak şirketin merkezi ağına erişmesine olanak tanır.Bu genellikle evden çalışmayı kolaylaştırmak, seyahat eden satış temsilcilerini birbirine bağlamak veya uzaktan çalışan teknisyenlere destek sağlamak istediğinizde kullanılan bir yöntemdir.

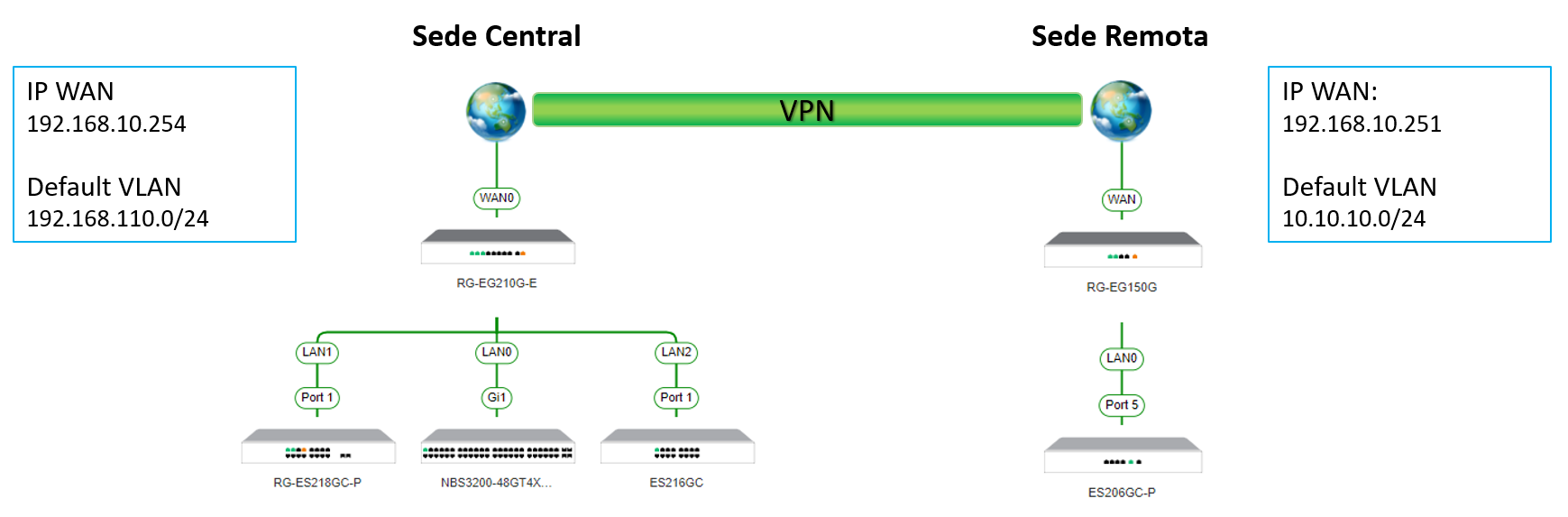

Site-to-site VPN ise kendi açısından şu amaçlarla kullanılır: birden fazla genel merkezi veya şubeyi kalıcı olarak birbirine bağlamakHer çalışanın kendi bağlantısına sahip olması yerine, her ofisteki yönlendiriciler veya güvenlik duvarları aralarında şifreli bir tünel oluşturur. Ağ açısından bakıldığında, farklı şehirlerde veya ülkelerde olsalar bile, farklı ofislerin aynı yerel ağın (LAN) parçası olduğu görülür.

Son yıllarda bulut tabanlı VPN'ler de önem kazanmıştır. Bu modelde, uzaktan erişim yönetimi, yalnızca ofisteki fiziksel bir sunucuya bağlı kalmak yerine, bulut altyapısına dayanmaktadır.Bu, ölçeklendirmeyi kolaylaştırır, birden fazla konumdaki kullanıcıları entegre etmeyi ve yerel kaynaklara erişimi, genel veya özel bulutlarda barındırılan uygulamalarla birleştirmeyi mümkün kılar.

İnternet sağlayıcısının ağına göre

Bunları sınıflandırmanın bir başka yolu da tünelin üzerinden geçtiği ağ türüyle ilgilidir. En yaygın seçenek, VPN'i standart geniş bant veya fiber bağlantılar üzerinden kurmaktır.Bu yöntem, kamuya açık internet altyapısından yararlanarak ve gizliliği korumak için şifrelemeye güvenerek çalışır.

Birden fazla kritik lokasyonun bulunduğu ortamlarda, bazı şirketler hala operatör tarafından yönetilen MPLS VPN'lerine başvurmaktadır. MPLS bağlantıları, sağlayıcının ağı içinde daha kontrollü yollar sunar.Ayrıca, farklı konumlar arasındaki gizliliği daha da garanti altına almak için bunların üzerinden IPsec tünelleri kurulabilir.

Son olarak, yüksek hızlı mobil ağların yükselişi, VPN'lerin 4G veya 5G üzerinden kullanılmasını mümkün kılıyor. Geçici ofisler, inşaat ekipleri veya sürekli mobil bağlantılarla çalışan teknisyenler için ilginç bir seçenek.VPN tüneli, mobil operatörün ağı üzerinden kurulur ve bu bağlamda bile şirket verilerine erişimin şifreli kalmasını sağlar.

İşletmelerde en yaygın kullanılan VPN protokolleri

VPN kurulumu yapılırken doğru protokolü seçmek çok önemlidir. Protokol, tünellerin nasıl oluşturulacağını, anahtarların nasıl müzakere edileceğini ve hangi şifreleme seviyesinin uygulanacağını tanımlar.Bu durum hem güvenliği hem de hızı etkiler.

En yaygın kullanılan protokollerden biri OpenVPN'dir. Çok yönlü ve son derece güvenli olup, güçlü şifrelemeyi destekler ve çeşitli sistemlerle geniş uyumluluğa sahiptir.Genellikle TCP veya UDP üzerinden çalışır ve bazı senaryolarda biraz daha yavaş olabilse de, kurumsal ortamlarda oldukça değerli olan sağlamlık sunar.

Sıklıkla kullanılan bir diğer kombinasyon ise IKEv2/IPsec'tir. IKEv2, özellikle ağın sık sık değiştiği mobil bağlantılarda hızı ve kararlılığıyla öne çıkıyor. (Örneğin, Wi-Fi'dan 4G'ye geçiş yaparken). IPsec, ağ düzeyinde şifreleme sağlar. Windows, macOS ve iOS'ta yaygındır ve güvenlik ile performans arasında iyi bir denge sunar.

Ayrıca, L2TP tünelleme protokolünü IPsec güvenlik katmanıyla birleştiren L2TP/IPsec de dahildir. Yüksek düzeyde güvenlik sağlamasına rağmen, çift kapsülleme nedeniyle genellikle IKEv2'den biraz daha yavaştır.Diğer, daha modern protokolleri desteklemeyen cihazlarla uyumluluk gerektiğinde kullanışlıdır.

Eski Windows ortamlarında PPTP veya benzeri varyantlar görünebilir, ancak günümüzde Bilinen güvenlik açıkları ve düşük şifreleme seviyeleri nedeniyle eskimiş olarak kabul ediliyorlar.Yeni bir kurumsal VPN uygulamasında, çok özel ve kontrollü durumlar dışında bu protokollerin kullanılması tavsiye edilmez.

İşletme VPN'i kurma adımları

İster az sayıda kullanıcısı olan küçük bir işletme, ister büyük bir kuruluş olsun, VPN kurulumu bir dizi mantıklı adımı izlemeyi gerektirir. Teknik karmaşıklık değişebilse de, projenin genel yapısı genellikle benzerdir.Hizmet seçimi, ekipman hazırlığı, sunucu yapılandırması, protokol tanımlama ve performans optimizasyonu.

1. Bir VPN sağlayıcısı veya çözümü seçin.

İlk olarak hangi teknolojiyle çalışacağınıza karar vermelisiniz. Sadece bir veritabanına bağlanmak isteyen dört kişilik küçük ve orta ölçekli bir işletmenin ihtiyaçları, birden fazla lokasyona ve yüzlerce uzaktan çalışana sahip bir şirketin ihtiyaçlarından çok farklıdır.Küçük bir işletme söz konusu olduğunda, Windows tabanlı bir VPN veya basit bir güvenlik duvarı bile yeterli olabilir.

Tedarikçileri veya çözümleri değerlendirirken, çeşitli hususları göz önünde bulundurmak tavsiye edilir. İlki gizlilik ve etkinlik kayıt politikasıdır.BT departmanı şirket içi VPN'i kontrol etse bile, harici bir hizmet kullanılıyorsa hangi verilerin kaydedildiği ve hangi amaçla kaydedildiği açık olmalıdır.

Şifreleme düzeyi ve desteklenen protokoller de önemlidir. Modern bir kurumsal VPN, en azından AES-256 şifrelemeli IPsec veya eşdeğerini sunmalı, SSL-VPN durumunda ise TLS 1.2 veya 1.3 kullanımına izin verirse daha da iyi olur.Bu, verilerin kaba kuvvet saldırılarına veya şifre çözme girişimlerine karşı korunmasını sağlar.

Bir diğer önemli nokta ise sunucu ağı ve ölçeklenebilirliğidir. Şirketin farklı coğrafi konumlarda kullanıcıları varsa, VPN sunucusunun doğru boyutta olması ve bulut tabanlı bir sistem kullanılıyorsa yakınlarda sunucu düğümlerinin bulunması önemlidir.7/24 teknik destek ve yazılım bakım ve güncelleme olanakları da seçimde büyük rol oynar.

2. Cihazları ve ağı hazırlayın.

Her yere istemci kurulumuna başlamadan önce, biraz temizlik yapmak iyi bir fikirdir. Şirket bilgisayarlarında artık kullanılmayan başka VPN programları varsa, bunların kaldırılması tavsiye edilir. Çakışmaları, yinelenen rotaları veya bağlantı sorunlarını önlemek için.

Ardından, cihazların ve işletim sistemlerinin seçilen çözümle uyumlu olduğunu doğrulamanız gerekir. Tipik bir şirkette, Windows 10 veya 11 çalıştıran bilgisayarlar, belki birkaç Mac ve Android veya iOS mobil cihazlar bulabilirsiniz.Bu nedenle, seçilen seçenek bu aralığı fazla karmaşıklık yaratmadan kapsamalıdır.

İnternet bağlantısını unutmayın. VPN mucizeler yaratmaz: eğer kullanılabilir bant genişliği çok sınırlıysa veya gecikme süresi yüksekse, dışarıdan gelen performans düşük olacaktır.VPN'in merkez ofiste barındırılması durumunda tüm uzaktan erişim trafiği merkez ofis üzerinden geçeceğinden, merkez ofisteki gerçek yükleme ve indirme hızlarını kontrol etmek iyi bir fikirdir.

Son olarak, iç erişim politikalarını tanımlama zamanı geldi. VPN'e kimlerin erişebileceğine, her kullanıcı grubunun hangi kaynaklara erişebileceğine ve kimlik bilgilerinin nasıl yönetileceğine en başından karar vermek önemlidir.Bu, VPN'in zamanla kontrolsüz bir arka kapı haline gelmesini önler.

3. Sunucuyu ve istemcileri kurun ve yapılandırın.

Sonraki adım VPN sunucusunu başlatmaktır. Kendi altyapısına sahip şirketlerde bu genellikle şöyledir: kurumsal güvenlik duvarı veya VPN yazılımına sahip özel bir sunucuKüçük ve orta ölçekli işletmelerde, uzaktan erişim sunucusu olarak yapılandırılmış bir Windows makinesi bile olabilir.

Her platforma karşılık gelen VPN istemcisi, sağlayıcının yönetim konsolundan veya güvenlik duvarından indirilir. Bu istemci, çalışanların bilgisayarlarına kurulacak ve çoğu durumda sunucu adresi ve temel parametrelerle önceden yapılandırılabilecektir. Böylece kullanıcının sadece kullanıcı adını ve şifresini girmesi yeterli olur.

Cihazın belirli bir istemcisinin olmadığı ortamlarda manuel yapılandırma kullanılabilir. Sağlayıcılar genellikle her işletim sisteminin yerel araçlarını kullanarak IKEv2, L2TP veya SSL-VPN bağlantılarının nasıl oluşturulacağını belgelerler.Bu, belirli durumlar veya daha az yaygın cihazlar için çok kullanışlıdır.

Buna paralel olarak, VPN trafiğine izin vermek için yönlendirici veya çevre güvenlik duvarı da ayarlanmalıdır. Bu, gerekli portların açılmasını ve bazı durumlarda dahili VPN sunucusuna port yönlendirmesinin yapılandırılmasını içerir.Fiber veya ADSL sağlayıcılarından gelenler gibi operatör yönlendiricilerinde, belirli VPN veya IPsec ağ geçidi seçeneklerini etkinleştirmek gerekebilir.

4. Protokolleri seçin, bağlantıyı test edin ve erişimi bölümlere ayırın.

Sunucu çalışır duruma geldi ve istemciler kurulduktan sonra, ayrıntıları ince ayar yapmanın zamanı geldi. Öncelikle, bir veya daha fazla cihazdan temel bir bağlantı testi gerçekleştirilir. Tünelin kurulduğunu ve iç kaynaklara yönlendirme veya DNS sorunları olmadan erişilebildiğini doğrulamak.

Ardından, her kullanıcı türü için nihai VPN protokolleri seçilir. Uyumluluk öncelikliyse, OpenVPN veya L2TP/IPsec daha iyi bir seçim olabilir; maksimum mobil performans hedefleniyorsa, genellikle IKEv2/IPsec en iyi seçenektir.Bazen farklı senaryoları kapsamak için birden fazla yöntem bir arada kullanılır.

Erişimi bölümlere ayırmak çok önemlidir. İyi bir uygulama, kullanıcı grupları (satış, yönetim, idari, BT vb.) oluşturmak ve bunları kullanabilecekleri dahili IP aralıklarını ve portlarını sınırlayan politikalara bağlamaktır.Dolayısıyla, bir kullanıcının hesabındaki bir arıza tüm ağı değil, yalnızca gerekli olan minimum bölümü tehlikeye atar.

Aynı zamanda ek kimlik doğrulama yöntemlerinin de etkinleştirilmesi gerekmektedir. Özellikle VPN'in hassas veriler içeren kaynakları açığa çıkardığı durumlarda, uzaktan erişim için iki faktörlü kimlik doğrulama zorunlu olarak değerlendirilmelidir.Bu, mobil uygulamalar, fiziksel token'lar veya kurumsal kimlik hizmetleriyle entegrasyonlar yoluyla uygulanabilir.

5. Performansı, güvenliği ve günlük kullanımı optimize edin.

VPN bağlantısı kurulup çalışmaya başladıktan sonra iş bitmiyor. Ayarların, hız ve koruma arasında denge kuracak şekilde, güvenliği tehlikeye atmadan kullanıcının hayatını kolaylaştıracak şekilde düzenlenmesi önerilir.Bu, sunucu ve istemcilerde çeşitli ince ayarlar yapılmasını gerektirir.

Örneğin, kurumsal bilgisayarlarda sistem başlatıldığında VPN'in otomatik olarak bağlanmasını sağlayabilirsiniz. Bu sayede, dahili ağa giden trafik, kullanıcının bağlantıyı etkinleştirmeyi hatırlamasına gerek kalmadan her zaman şifrelenmiş kanal üzerinden geçer.Bu, özellikle kalıcı uzaktan çalışma pozisyonlarında oldukça faydalı bir özelliktir.

Bir diğer yaygın seçenek ise tam tünel mi yoksa bölünmüş tünel mi kullanılacağına karar vermektir. Tam tünel modunda, kullanıcının tüm internet trafiği VPN üzerinden geçer; bölünmüş tünel modunda ise yalnızca kurumsal ağa giden trafik geçer.Tam tünel daha fazla kontrol imkanı sunar ancak daha yavaş olabilir; bölünmüş tünel ise sunucu yükünü hafifletir, ancak güvenlik yapılandırmasında daha fazla özen gerektirir.

Çözümün birden fazla erişim noktası olması durumunda, en sık kullanılan sunucuları veya ağ geçitlerini favori olarak kaydetmek de mantıklıdır. Bu, kullanıcıların her seferinde sunucuları manuel olarak seçmek zorunda kalmalarını önler. ve gecikmeyi azaltmak için coğrafi olarak en yakın olanı atamanıza olanak tanır.

Son olarak, bağlantı günlüklerini etkinleştirmeniz ve etkinliği periyodik olarak incelemeniz önerilir. Kayıtlar, şüpheli erişim girişimlerini, tekrarlayan hataları veya anormal kullanım modellerini tespit etmeye yardımcı olur. Bu durum bir güvenlik veya performans sorununa işaret edebilir.

Windows 10'dan şirket VPN'ine bağlanın

Belirli bir üreticinin istemci yazılımının kullanılmadığı ortamlarda, Windows 10, VPN bağlantıları oluşturmak ve kullanmak için kendi işlevselliğini içerir.Bu özellik, özellikle küçük ve orta ölçekli işletmelerde veya yalnızca dahili bir veritabanına uzaktan erişmesi gereken dört kişilik bir şirket gibi basit durumlarda oldukça kullanışlıdır.

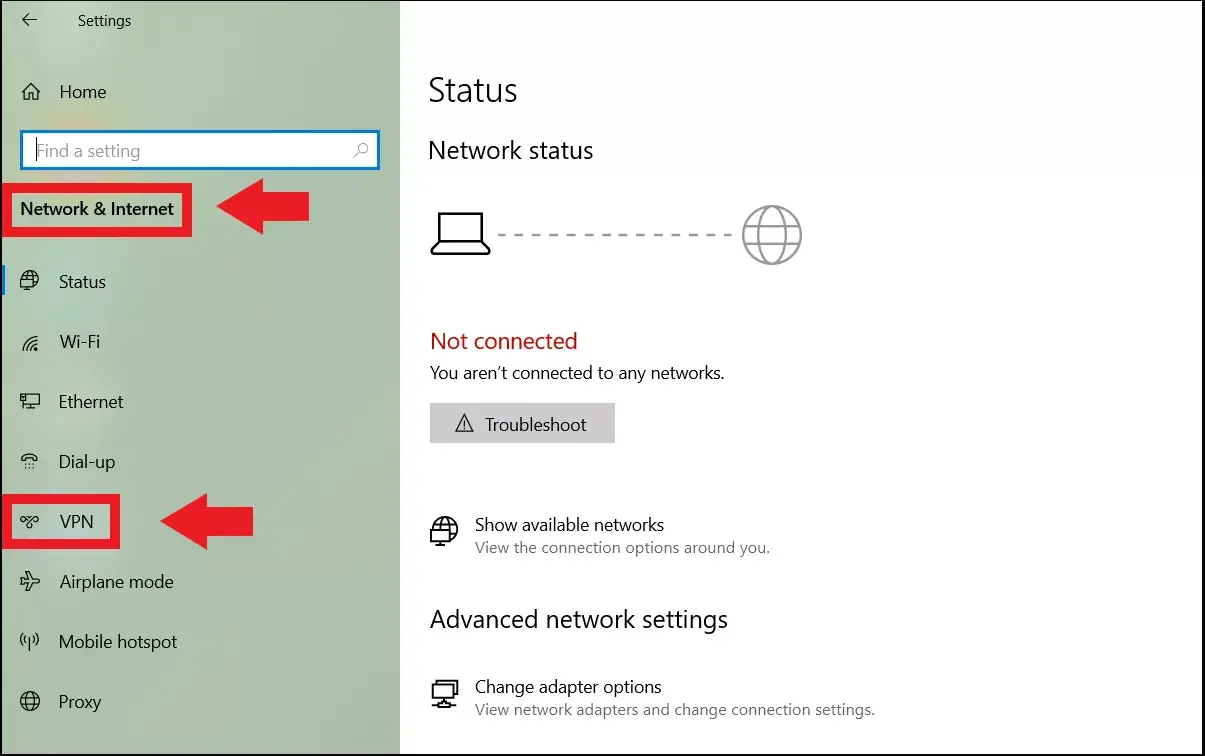

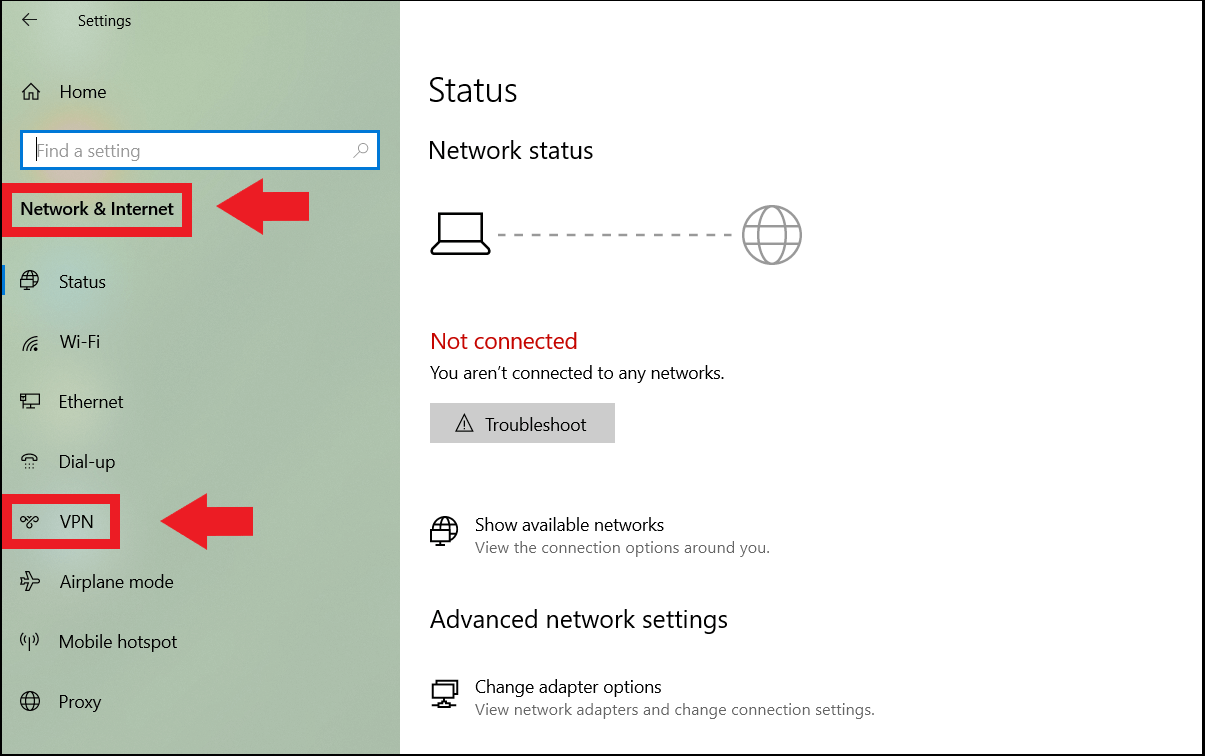

İlk adım, bilgisayarda bir VPN profili oluşturmaktır. Başlat menüsünden Ayarlar'a, ardından "Ağ ve İnternet"e ve bu bölümün içinde de "VPN" bölümüne erişin.Orada, sağlayıcının "Windows (entegre)" olduğunu belirterek yeni bir bağlantı ekleyebilirsiniz.

Oluşturma formuna birkaç önemli bilgi girilir. Bağlantı için tanınabilir bir isim seçilir ve ofis yönlendiricisinin sunucu adresi veya genel IP adresi girilir. VPN türü (örneğin, IKEv2 veya L2TP/IPsec), yönetici veya teknoloji sağlayıcısının hazırladıklarına göre seçilir.

Ardından, giriş bilgilerinizin türünü seçersiniz: Bu bir kullanıcı adı ve şifre, dijital sertifika veya hatta akıllı kart olabilir. Daha gelişmiş senaryolarda, kullanıcı adı ve şifre kullanılıyorsa, bu bilgiler kaydedilebilir, böylece her giriş için tekrar girilmesine gerek kalmaz.

Profil oluşturulduktan sonra bağlantı kurmak çok kolaydır. Görev çubuğundaki ağ simgesinden yapılandırılmış VPN'i seçin ve "Bağlan"a tıklayın.Sunucu ve yönlendiricide her şey doğru yapılandırılmışsa, sistem tüneli kuracak ve durum "Bağlandı" olarak değişecektir. O andan itibaren, bilgisayar yerel ağ içindeymiş gibi dahili kaynaklara erişebilecektir.

En iyi uygulamalar, yaygın sorunlar ve Sıfır Güven modeli

Kurumsal bir VPN, tek başına bir güvenlik bariyeri olarak değil, daha geniş bir yaklaşımın parçası olarak görülmelidir. Sıfır Güven modeli, bir kişinin yalnızca ağda bulunması veya VPN üzerinden bağlanması nedeniyle güvenilir olduğunu varsaymamayı önerir.Bu durum, uzaktan çalışma ve bulut uygulamalarının mevcut gerçekliğiyle son derece uyumludur.

Bu yaklaşımı pratikte uygulamak birkaç şeyi gerektirir. İlk olarak, kullanıcının kimliğini yalnızca VPN'e giriş yaparken değil, sürekli olarak doğrulayın.İkinci olarak, tüm ağa erişim izni vermek yerine belirli uygulamalara erişimi sınırlayın. Üçüncü olarak, erişime izin vermeden önce cihazların durumunu kontrol edin (antivirüs, güvenlik yamaları, disk şifreleme vb.).

VPN'in günlük kullanımında bazı tekrarlayan sorunlarla karşılaşmak yaygındır. Örneğin, otellerde veya havaalanlarında bulunan birçok genel ağ, standart olmayan portları engeller ve bu da bazı VPN'lerin çalışmasını önler.Bu durumlarda, kullanın 443 numaralı port üzerinden SSL-VPN Bu durum genellikle engellemeyi çözer, çünkü bu port HTTPS için kullanılır ve nadiren sızdırılır.

Bir diğer tipik sorun ise yavaşlıktır. VPN sunucusu aşırı yüklendiğinde, ofis bağlantısının yükleme hızı düşük olduğunda veya tüm internet trafiği tünel üzerinden geçmeye zorlandığında performans düşebilir.Yalnızca kurumsal ağa giden trafiğin VPN üzerinden geçmesini sağlayacak şekilde bölünmüş tünelleme özelliğini etkinleştirmek, bu yükü hafifletmeye büyük ölçüde yardımcı olur.

Kullanıcıların bilgisayarlarına yüklenen diğer kişisel VPN'lerle, örneğin özel kullanım için sunulan ticari hizmetlerle de sık sık çakışmalar yaşanmaktadır. İki VPN istemcisi aynı anda yönlendirmeleri işlemeye çalıştığında kesintiler, trafik sızıntıları veya beklenmedik bağlantı kopmaları meydana gelebilir.Bu yüzden nedenini gözden geçirmek faydalı olacaktır. diğer kişisel VPN'ler Müdahale edebilirler ve hangi yazılımların kullanılmasına izin verildiği konusunda net politikalar belirleyebilirler.

Son olarak, insan faktörünü de unutmamalıyız. Çalışanlara VPN'in ne olduğu, şirket kaynaklarına erişirken neden etkinleştirilmesinin önemli olduğu ve hangi uygulamalardan kaçınmaları gerektiği konusunda eğitim vermek şarttır. (Örneğin, kimlik bilgilerini paylaşmak veya güvenli olmayan kişisel cihazlardan bağlanmak gibi). Kullanım kurallarını açık ve basit bir şekilde açıklamak, hataları ve yanlış anlamaları azaltır.

Veritabanına uzaktan bağlanmak isteyen küçük bir işletme için bile kurumsal bir VPN kurmak, teknoloji, süreçler ve eğitimin birleştirilmesini gerektirir: Sağlam bir çözüm ve protokoller seçin, ekipmanı doğru şekilde hazırlayın, erişimi bölümlere ayırın, güçlü kimlik doğrulamayı etkinleştirin ve kullanıcıları eğitin. Bunlar, kurumsal ağı verimsiz hale getirmeden her yerden çalışmanıza olanak sağlayan temel unsurlardır.

İçindekiler

- İşletme VPN'i nedir ve KOBİ'ler için neden önemlidir?

- Kurumsal ortamda VPN nasıl çalışır?

- Bir şirkette VPN'in amacı nedir?

- İşletmeler için VPN türleri

- İşletmelerde en yaygın kullanılan VPN protokolleri

- İşletme VPN'i kurma adımları

- Windows 10'dan şirket VPN'ine bağlanın

- En iyi uygulamalar, yaygın sorunlar ve Sıfır Güven modeli