- API концентрують значну частину поточного ризику та вимагають інвентаризації, постійного тестування та моніторингу в режимі реального часу.

- Активний захист поєднує SAST, DAST, тестування, специфічне для API, та виявлення загроз виробничому середовищу.

- Гарна програма управління вразливостями визначає пріоритети на основі фактичного ризику, зменшує кількість хибнопозитивних результатів та інтегрує безпеку в CI/CD.

- Успіх залежить як від інструментів, так і від культури, процесів та координації між розробкою, операціями та безпекою.

Сучасний ландшафт кібербезпеки характеризується вибух вразливостей та масове використання API що поєднують практично все: веб-застосунки, мікросервіси, мобільні пристрої, SaaS та внутрішні системи. Запуск нової функції в п'ятницю та виявлення в понеділок, що хтось скористався неавтентифікованою кінцевою точкою або помилкою впровадження вразливості, – це вже не кіносценарій; це повсякденне явище в багатьох компаніях.

У цьому контексті поєднання Активний захист та сканери вразливостей для API Це стало стратегічним пріоритетом. Вже недостатньо переглядати журнали чи запускати одноразове тестування раз на рік; потрібно виявляти всі API (включаючи «тіньові»), автоматично тестувати їх перед розгортанням та відстежувати, що відбувається у продакшені в режимі реального часу. І все це без перевантаження команд розробників хибнопозитивними результатами чи використання інструментів, які неможливо підтримувати.

Чому API є одним з найбільших джерел ризику сьогодні

Більшість сучасних архітектур покладаються на API, такі як основний канал для розкриття даних та бізнес-логікиЦе множить поверхню атаки: кожна кінцева точка, кожен параметр і кожен потік автентифікації можуть бути відкритими дверима, якщо їх належним чином не контролювати.

Галузеві звіти показують, що різке зростання інцидентів, пов'язаних з API та веб-додаткамиособливо сильно постраждали такі сектори, як фінансові послуги. Крім того, такі організації, як Gartner та OWASP, вже деякий час попереджають, що атаки API зростають не лише за обсягом, але й за своїм впливом, витікаючи до десяти разів більше даних, ніж інші типові порушення.

Серед факторів, що підвищують ризик, виділяються наступні: Розповсюдження API (неконтрольоване поширення API)Відсутність оновленого інвентарю, застарілі версії, які залишаються доступними («зомбі»), та помилково розкриті внутрішні кінцеві точки – все це фактори, що сприяють цьому. Коли ніхто не знає чітко, які API існують або як їх використовувати, це лише питання часу, коли виникне серйозна вразливість.

До цього додається зростання Код, згенерований штучним інтелектом, та практики, такі як «вібраційне кодування»Розробники та нетехнічні користувачі створюють великі обсяги коду та кінцевих точок, використовуючи підказки природною мовою. Продуктивність зростає, але також зростає ймовірність ненавмисного успадкування поганих практик, застарілих бібліотек або поганих шаблонів безпеки.

Результатом є сценарій, у якому раннє виявлення недоліків безпеки в API та додатках більше не є необов'язковим: Це мінімальна умова, щоб уникнути потрапляння в заголовки газет через порушення.

Сучасне управління вразливостями для API та додатків

Керування вразливостями безпеки програм більше не обмежується щорічним скануванням. Йдеться про безперервний та структурований процес охоплюючи все, від вихідного коду до API, що надається у продакшені, включаючи контейнери, інфраструктуру як код (IaC) та хмарні сервіси.

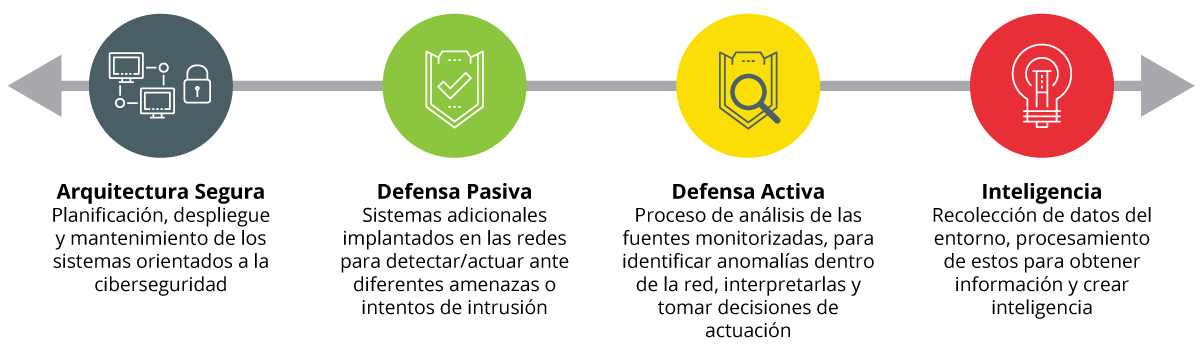

Цей підхід об'єднує кілька частин: виявлення активів, статичний аналіз (SAST), динамічний аналіз (DAST), тестування, специфічне для API, управління патчамиПріоритизація на основі ризиків та активний моніторинг. Все це узгоджується з такими нормативними актами, як GDPR, PCI DSS та NIST, які вже вимагають безпечних практик кодування та доказів аналізу.

На рівні застосунків типові вразливості варіюються від SQL-ін'єкції та атаки міжсайтового скриптингу (XSS), порушення автентифікації, розкриття конфіденційних даних або використання застарілих компонентівЩодо API, посиланням є OWASP API Security Top 10, який групує такі ризики, як:

- BOLA (Авторизація на рівні пошкодженого об'єкта): доступ до об'єктів інших користувачів шляхом зміни ідентифікатора.

- Неправильна автентифікація та авторизація, що дозволяє видавати себе за користувачів.

- Необмежене споживання ресурсів, що відкриває шлях для атак типу «відмова в обслуговуванні».

- Незахищені конфігурації, забуті кінцеві точки або старі версії, до яких все ще доступні.

- Небезпечне використання сторонніх API, що покладається на відповіді без суворої перевірки.

Гарне управління вразливостями повинно виявляти ці проблеми як у код та визначення API як у фактичній поведінці запущених програм, і робити це повторюваним, автоматизованим та вимірюваним способом.

Статичний та динамічний аналіз і спеціалізоване тестування для API

В активній програмі захисту API сканери вразливостей не є додатковим елементом, вони є двигун, який дозволяє систематично знаходити несправності перш ніж інші їх знайдуть. Саме тут вступають у гру кілька сімейств інструментів, які доповнюють одне одного.

Статичний аналіз (SAST) досліджує вихідний код або бінарний файл без його виконанняВін шукає шаблони ризику, такі як ін'єкції, переповнення, небезпечне використання API, вбудовані секрети або вразливі залежності. Він інтегрується з IDE та конвеєром CI, щоб розробники отримували зворотний зв'язок під час написання або перед об'єднанням.

Динамічний аналіз (DAST) зосереджується на запущена програма, надсилаючи запити так, як це зробив би зловмисникЦе особливо корисно для виявлення неправильних конфігурацій, недостатніх перевірок, проблем із сеансом або маршрутів, які з'являються лише під час реальної взаємодії. Інструменти цього типу імітують HTTP/HTTPS-трафік і перевіряють наявність аномальних реакцій, підозрілих кодів помилок або відповідей з більшою кількістю даних, ніж очікувалося.

У конкретній області API додано спеціальні тести, такі як:

- Розмивання: масове надсилання випадкових або спотворених даних, щоб побачити, як реагує кінцева точка.

- Тести ін'єкцій (SQL, команди, LDAP тощо), адаптовані до контракту API.

- Маніпулювання параметрами та ідентифікаторами для перевірки BOLA або ескалації привілеїв.

- Перевірка контролю квот та лімітів для запобігання автоматизованому зловживанню бізнес-потоками.

Все це доповнюється інструментами, що сканують інфраструктуру: мережеві та хост-сканери (такі як Nessus або Qualys), рішення для контейнерів та IaC, а також платформи CNAPP що об'єднують видимість у хмарі, Kubernetes, мікросервісах та API.

Виявлення та інвентаризація API: проблема того, чого ви не бачите

Один з найбільших практичних головних болів — це знання які API насправді існують в організаціїМіж старими проектами, PoC, внутрішніми сервісами, які зрештою стали доступними, та співіснуванням версій v1, v2, v3 легко втратити контроль.

Сучасні платформи безпеки API зосереджені на автоматичне виявленняНа основі аналізу трафіку (завдяки інтеграції зі шлюзами, проксі-серверами або WAF), репозиторіїв коду, визначень OpenAPI/Swagger або інтеграції з Kubernetes та хмарою, вони можуть створити інвентаризацію використовуваних кінцевих точок з такою інформацією, як:

- Хост, шлях, метод HTTP та прийнятні параметри.

- Конфіденційні дані потенційно можуть бути розкриті на кожному маршруті.

- Чи вимагає кінцева точка автентифікації, чи дозволяє анонімний доступ.

- Активні та історичні версії кожного API.

Для нових API, які мають специфікацію, такі інструменти, як Auto Swagger або платформи, такі як 42Crunch Вони дозволяють, з самої схеми, запускати набори тестів безпеки без необхідності програмувати кожен тест вручну. Таким чином, простого надання контракту API достатньо для того, щоб сканер систематично сканував усі кінцеві точки та заплановані сценарії.

Це відкриття корисне не лише для «складання гарного списку»; воно є відправною точкою для застосування Політики активного захисту: блокування застарілих кінцевих точок, посилення автентифікації там, де вона відсутня, та пріоритет тестування на критичних шляхах.

Активний захист: поєднання тестування та моніторингу в режимі реального часу

Якщо щось і стало зрозумілим за останні роки, то це те, що суто реактивна безпека не відповідає очікуваннямЧекати виявлення інциденту лише після спрацювання сигналізації на виробництві — це як встановлювати домашню сигналізацію лише після першого ж пограбування.

Активний захист в API базується на багатошарова модель який поєднує:

- Проактивне передвиробниче сканування (SAST, DAST, тести специфічних API).

- Моніторинг трафіку в режимі реального часу у продакшені для виявлення аномальної поведінки.

- Можливість автоматичного або напівавтоматичного реагування на схеми атак.

Такі постачальники, як F5, Salt Security, Akamai та інші гравці в цьому секторі, впроваджують можливості Контекстне тестування API, виявлення на основі поведінки та кореляція з розвідкою про загрозиІдея полягає в тому, щоб зрозуміти логіку кожної кінцевої точки (що вона робить, які дані обробляє, хто повинен її викликати) та адаптувати тести та правила виявлення до цього контексту, замість застосування універсальних шаблонів.

Наприклад, рішення активного захисту для API може:

- Виявляйте всі відкриті кінцеві точки, включаючи недокументовані.

- Тестуйте кожну кінцеву точку в передпродакшн-режимі за допомогою випадків впровадження, маніпулювання параметрами, фаззингу та тестів автентифікації.

- Відстежуйте підозрілі запити в режимі реального часу (збільшення швидкості, раптові зміни в моделях використання, спроби автоматичного перерахування ідентифікаторів).

- Блокуйте шкідливі запити, встановлюйте обмеження на кожного користувача або токен і повідомляйте команду безпеки, надаючи достатньо деталей для розслідування.

Цей рівень виконання є критично важливим, оскільки, Яким би якісним не було ваше сканування, завжди будуть невідомі вразливості. або зміни в бізнесі, що створюють нові ризики. Живий моніторинг виступає останньою лінією захисту від атак, які прослизають під час попереднього тестування.

Аутентифікація, авторизація та контроль доступу в API

Жоден сканер не може замінити належне проектування систем контролю доступу. надійна автентифікація та авторизація Вони залишаються в центрі безпеки API, як на рівні архітектури застосунку, так і в хмарній конфігурації.

Сьогодні майже всі сучасні API покладаються на комбінацію OAuth 2.0, OpenID Connect та токени JWT керувати тим, хто є користувачем і що він може робити. Ці токени повинні мати розумний термін дії, чітко визначені області застосування, періодичну ротацію та, звичайно ж, завжди передаватися через HTTPS.

Окрім автентифікації, необхідно застосувати засоби контролю авторизації на рівні об'єктів та функційТакі моделі, як RBAC (керування на основі ролей) та ABAC (керування на основі атрибутів), дозволяють детально відображати дозволи: користувач може запитувати власні дані, оператор може переглядати агреговану інформацію, адміністратор може створювати або видаляти ресурси тощо.

Хмарні середовища сприяють цій деталізації за допомогою Політики IAM в AWS, Azure та Google CloudЦі політики поширюються на шлюзи API, безсерверні функції та керовані служби. Правильне налаштування цих політик запобігає доступу до адміністративної кінцевої точки будь-кому за допомогою простого HTTP-запиту.

Самі API-сканери можуть допомогти перевірити це Нібито захищені маршрути насправді вимагають дійсних токенівщо токени з простроченим терміном дії не приймаються, що підвищення привілеїв шляхом зміни поля JSON заборонено, і що користувач не може отримати доступ до ресурсів іншого користувача, змінивши ідентифікатор.

Найкращі практики та робочий процес для безперервного виявлення

Щоб активний захист та сканування вразливостей API працювали щодня, все це потрібно реалізувати в повторюваний процес, інтегрований у цикл розробкиНемає сенсу мати потужні інструменти, якщо на них ніхто не дивиться або якщо вони блокують роботу команд.

Деякі ключові практики, що стають усталеними:

- справжній зсув ліворучВключайте перевірки безпеки з етапу проектування, використовуючи шаблони безпечного API, правила лінтера та статичний аналіз у кожному коміті.

- Автоматизоване сканування CI/CD: швидке SAST для кожного запиту на злиття, DAST та більш комплексне тестування API в гілках інтеграції або середовищах тестування.

- Порогові значення якості та шлюзи: визначте, яка серйозність вразливостей блокує розгортання, а які з них тимчасово приймаються з планом виправлення.

- Чіткі ключові показники ефективності (MTD, MTTR, відкрита заборгованість за вразливістю, покриття скануванням) для вимірювання ефективності програми.

- Безперервна освіта та культура безпеки: що розробники розуміють проблеми, які виявляють інструменти, і як їх легко вирішити.

В організаціях з багатьма командами або дуже неоднорідними технологіями поширеною є комбінування рішень: наприклад, комерційні сканери з розширеними панелями інструментів та звітністю плюс екосистема інструментів з відкритим кодом (Semgrep, CodeQL, OpenVAS, секретні сканери, такі як GitGuardian або Trufflehog тощо) для точного налаштування правил, охоплення певних мов або перевірки результатів.

Передові платформи, такі як SentinelOne, Snyk, Aikido Security, F5 або подібні, саме те й шукають. Об'єднайте ці рівні: виявлення, сканування, кореляція ризиків та захист під час виконанняІнтегровані з SIEM, SOAR та інструментами системи управління заявками, вони перетворюють технічні висновки на практичні робочі процеси.

Типові проблеми під час впровадження активної оборони та способи їх вирішення

Втілення всього цього на практиці — нелегка справа. Багато організацій стикаються з величезні обсяги сповіщень, брак експертного персоналу та накопичений технічний борг у застарілих системах, які не можна легко зупинити чи доторкнутися.

Одна з найчастіше повторюваних проблем – це втомаСканери, що генерують сотні або тисячі «вразливостей», які на практиці або неможливо використати, або мають дуже низький вплив. Коли це трапляється, команди починають ігнорувати звіти, і інструмент стає фоновим шумом.

Щоб уникнути цього, важливо коригувати правила, налаштовувати політики та покладатися на рішення, які вже включають механізми для зменшення хибнопозитивних результатів, пріоритезація за контекстом (наприклад, чи API доступний для доступу до Інтернету, чи обробляє він конфіденційні дані, чи кінцева точка фактично використовується) та, де це можливо, автоматична перевірка придатності до використання.

Ще однією перешкодою є швидкість циклів DevOps. Якщо сканування займає півгодини та блокує кожну збірку, розробники зроблять усе можливе, щоб їх вимкнути. Рішення полягає в Використовуйте швидкий інкрементальний аналіз для невеликих змін та резервувати повне сканування для певного часу (наприклад, для нічних збірок або перед великим розгортанням).

Зрештою, застарілі системи та технічний борг вимагають поетапного підходу: спочатку пріоритезувати найважливіші активи з більшою експозицією та бізнес-цінністюЗастосуйте виправлення або компенсаційні заходи (WAF, сегментація мережі, посилення автентифікації) та сплануйте середньострокову перспективу. модернізації від найслабших частин.

З огляду на весь цей контекст, різниця полягає не в наявності «ідеального інструменту», а в вписати розумний набір рішень у чіткий процес із визначеними ролями та підтримкою керівництваТаким чином, активний захист API та застосунків стає рутинною практикою в розробці та експлуатації, а не лякаючим фактором в останню хвилину щоразу, коли хтось запитує аудит.

Враховуючи швидкість зростання кількості вразливостей, вартість порушення та важливість API у будь-якому цифровому бізнесі, вибір моделі Безперервне сканування, захист у режимі реального часу та управління зрілими вразливостями Йдеться вже не про «бути на передовій», а про забезпечення безперервності самої організації. Ті, кому вдасться виявити всі свої API, автоматично протестувати їх, захистити від зловживань та швидко реагувати, коли щось піде не так, будуть тими, хто спить найміцніше... і хто найменше з'явиться в новинах з неправильних причин.

Зміст

- Чому API є одним з найбільших джерел ризику сьогодні

- Сучасне управління вразливостями для API та додатків

- Статичний та динамічний аналіз і спеціалізоване тестування для API

- Виявлення та інвентаризація API: проблема того, чого ви не бачите

- Активний захист: поєднання тестування та моніторингу в режимі реального часу

- Аутентифікація, авторизація та контроль доступу в API

- Найкращі практики та робочий процес для безперервного виявлення

- Типові проблеми під час впровадження активної оборони та способи їх вирішення