- El spyware es un malware sigiloso que roba datos personales, financieros y credenciales sin que el usuario lo note.

- Se instala mediante exploits, phishing, apps fraudulentas, programas empaquetados y troyanos tanto en PC como en móviles.

- La eliminación eficaz combina modo seguro, revisión manual, escáneres antispyware especializados y, si es necesario, restablecimiento de fábrica.

- La mejor defensa mezcla software de seguridad actualizado con buenos hábitos: descargas seguras, actualizaciones, 2FA y cuidado con el phishing.

El spyware es uno de esos invitados incómodos que se cuelan en tu ordenador o móvil sin pedir permiso, se esconden bien y se quedan ahí mirando todo lo que haces. Da igual que navegues, compres online o revises tus redes sociales: si tienes un programa espía en tu equipo, alguien al otro lado puede estar recopilando tus contraseñas, tus datos bancarios o hasta tus conversaciones privadas.

La buena noticia es que puedes plantarle cara si entiendes qué es exactamente el spyware, cómo llega a tus dispositivos, qué tipos existen y, sobre todo, cómo detectarlo y eliminarlo con herramientas especializadas y buenas prácticas de seguridad. A lo largo de este artículo vas a encontrar una guía muy completa, apoyada en la información de las principales soluciones de seguridad y reforzada con recomendaciones prácticas para el día a día.

Qué es el spyware y por qué es tan peligroso

El spyware (o programa espía) es un tipo de malware diseñado para vigilar de forma oculta lo que haces en tu dispositivo y enviar esa información a terceros sin tu permiso. Puede registrar las webs que visitas, lo que descargas, tus pulsaciones de teclado, los datos que introduces en formularios, tus credenciales de acceso, tus fotos, tu ubicación o incluso grabar audio y vídeo.

A diferencia de otros malware que “rompen” el sistema de golpe, el spyware suele ser discreto: se instala sin que te des cuenta, se engancha al sistema operativo y se ejecuta en segundo plano intentando no llamar la atención. Muchas veces se cuela aprovechando que aceptas sin leer los términos de un programa aparentemente legítimo o una app gratuita que trae “regalo” en forma de componente espía.

Su modo de operar se basa en la persistencia y el sigilo: recopila información durante semanas o meses, modifica configuraciones, inyecta contenido en el navegador web, redirige tráfico o abre puertas traseras para que el atacante tenga acceso continuo al equipo. Y para rematar, no suele venir con un cómodo botón de desinstalación, de ahí que muchas herramientas estándar se queden cortas a la hora de limpiar un sistema comprometido.

El impacto real va mucho más allá de las simples molestias: robo de identidad, vaciado de cuentas bancarias, acceso a paneles corporativos, uso de tus cuentas para spam o phishing, chantaje con fotos o documentos privados… cualquier dato que pueda venderse o utilizarse para extorsionar es interesante para quien está detrás del spyware.

Cómo se instala el spyware en tu ordenador o móvil

El spyware entra por las mismas puertas que el resto del malware, pero suele disfrazarse mejor. Conocer los vectores de infección más comunes es clave para cerrar esas puertas antes de que se cuelen.

1. Vulnerabilidades, exploits y puertas traseras

Las fallas de seguridad, conocidas como vulnerabilidades informáticas, en el sistema operativo, en el navegador o en otros programas permiten que un atacante ejecute código sin tu consentimiento. Un exploit aprovecha un “bug” o error en el software para colarse, y una vez dentro, el atacante suele instalar una puerta trasera para volver cuando quiera. A veces esta puerta trasera la han dejado incluso fabricantes o desarrolladores para mantenimiento, pero en la práctica se convierte en una autopista para el malware.

2. Phishing y suplantación (spoofing)

En este caso, el truco está en engañarte directamente a ti: correos, SMS o mensajes en redes que parecen venir de tu banco, de una empresa conocida o de un contacto de confianza, pero en realidad llevan enlaces a webs maliciosas o adjuntos infectados (malspam). La suplantación de identidad hace que el mensaje parezca auténtico, de forma que hagas clic sin sospechar.

3. Marketing engañoso y falsas utilidades

A los creadores de spyware les encanta camuflar sus “productos” como herramientas útiles: aceleradores de Internet, limpiadores mágicos, gestores de descargas, buscadores alternativos o supuestas mejoras del sistema. Instalas algo que parece inofensivo y, aunque lo desinstales después, la parte espía se queda dentro, bien escondida.

4. Programas empaquetados (bundleware)

El clásico “siguiente, siguiente, aceptar” al instalar freeware abre la puerta a componentes adicionales que no querías. Muchas aplicaciones gratuitas incluyen extensiones, barras o complementos marcados por defecto en el asistente. En la letra pequeña de los términos de uso suele constar que aceptas su instalación, y entre esa morralla puede ir un spyware que permanece incluso cuando eliminas el programa principal.

5. Troyanos como cargadores de spyware

Un troyano es un archivo o programa que finge ser algo legítimo pero lleva código malicioso dentro. Hoy en día, gran parte de los troyanos funcionan como “lanzadores”: su trabajo es descargar e instalar otras amenazas, como ransomware, mineros de criptomonedas o, en nuestro caso, módulos de spyware especializados.

6. Spyware en móviles (Android y iOS)

Los móviles también son un objetivo goloso. El spyware móvil suele venir en apps legítimas recompiladas con código malicioso, apps falsas que imitan a las populares o aplicaciones que se descargan desde enlaces en mensajes y webs, fuera de las tiendas oficiales. Una vez dentro, se esconde sin icono, se ejecuta en segundo plano y empieza a robar SMS, registros de llamadas, contactos, fotos, historial, ubicación, pulsaciones de teclado e incluso audio y vídeo.

Tipos de spyware y lo que cada uno puede hacerte

El término “spyware” cubre muchas familias distintas, con funciones específicas según lo que busque el atacante. Entender qué hace cada tipo ayuda a valorar el riesgo y priorizar la respuesta.

Robadores de contraseñas (password stealers)

Son programas diseñados para extraer todas las credenciales posibles de un dispositivo: contraseñas guardadas en el navegador, datos de inicio de sesión del sistema operativo, claves de correo, accesos a aplicaciones, etc. Suelen volcar esa información en ficheros locales o la envían a un servidor remoto.

Troyanos bancarios

Este tipo está centrado en robar credenciales y manipular operaciones financieras. Interactúan con el navegador para modificar páginas de bancos o billeteras digitales en tiempo real, insertar transacciones ocultas o alterar cantidades sin que tú ni la propia web lo detectéis. Pueden afectar a bancos, brókers, portales financieros, pasarelas de pago y servicios de criptomonedas.

Infostealers o ladrones de información general

Van un paso más allá y aspiran a recolectar cualquier tipo de dato útil: nombres de usuario, correos, historiales de navegación, archivos de registro, datos del sistema, documentos, hojas de cálculo, fotos, archivos multimedia… También pueden raspar información de foros, servicios online y redes sociales, transmitiéndola después al servidor del atacante.

Keyloggers y monitores de sistema

Los registradores de pulsaciones son especialmente peligrosos porque capturan literalmente todo lo que escribes: contraseñas, mensajes, correos, formularios, búsquedas. Suelen acompañarse de capturas de pantalla periódicas, registro de webs visitadas y, en muchos casos, captura de audio, vídeo o de documentos que se imprimen. Todo se empaqueta y se envía discretamente al atacante.

Spyware de audio, vídeo y rastreo

En móviles y portátiles, algunos programas espía activan el micrófono, la cámara o el GPS para grabar tu entorno o seguir tu ubicación. El dispositivo se convierte en un auténtico dispositivo de vigilancia portátil.

Stalkerware: el caso especial del espionaje “doméstico”

Aquí entramos en un terreno delicado: apps que se venden como herramientas de control parental o monitorización de empleados, pero que a menudo se usan para espiar a parejas, familiares o personas cercanas. Requieren normalmente acceso físico al teléfono o credenciales de la cuenta de la víctima, y permiten ver mensajes, ubicaciones, registros de llamadas, redes sociales, etc. No siempre hay ciberdelincuentes “anónimos” detrás, sino alguien que conoces.

Spyware en Windows, Mac y móviles

Durante años, Windows ha sido el objetivo favorito del spyware, básicamente porque era el sistema dominante en PC. Sin embargo, el crecimiento de macOS y, sobre todo, de los smartphones, ha hecho que los atacantes diversifiquen sus esfuerzos.

Spyware en Windows

En equipos con Windows es común encontrar combinaciones de adware, barras de herramientas, extensiones sospechosas y módulos espía que alteran el navegador, abren ventanas emergentes, consumen recursos y funcionan de puerta de entrada a amenazas más graves. Muchas veces el usuario nota el PC más lento, el navegador inusable y procesos raros en segundo plano.

Spyware en Mac

Aunque durante un tiempo se repitió aquello de “en Mac no hay virus”, la realidad es que desde 2017 se ha disparado el malware para macOS, y gran parte son programas espía y puertas traseras. En Mac abundan los password stealers y backdoors de propósito general capaces de ejecutar código remoto, registrar teclas, hacer capturas de pantalla, subir y bajar archivos y lanzar ventanas de phishing para robar contraseñas.

También existe lo que se vende como “spyware legítimo” para Mac: software comercial enfocado a monitorizar hijos o empleados, que cualquiera puede comprar y usar sin grandes conocimientos técnicos. El problema es que esas mismas capacidades permiten abusos graves de privacidad si caen en malas manos.

Spyware en smartphones (Android y iOS)

Los móviles son un objetivo jugoso porque concentran casi toda tu vida digital. El spyware móvil suele ocultarse sin icono, ejecutarse al arrancar y enviar periódicamente SMS, registros de llamadas, contactos, correos, historial de navegación, fotos y datos de apps de mensajería. También puede activar micro, cámara y GPS, o recibir órdenes mediante SMS o servidores remotos.

En entornos corporativos el riesgo se duplica, porque un teléfono comprometido puede servir como puerta trasera hacia la red de la empresa o aplicaciones internas. Además, muchas veces los equipos de seguridad no tienen visibilidad directa sobre esos dispositivos personales.

Ejemplos recientes de spyware en Android

Los casos detectados en los últimos años muestran cómo evoluciona el spyware y cómo se apoya en ingeniería social, apps falsas y canales de distribución creativos.

RatMilad (2022)

Se trata de un spyware para Android detectado principalmente en Oriente Medio. Se distribuía como una falsa app llamada “NumRent”, un supuesto generador de números virtuales para verificar cuentas en redes sociales. La app pedía permisos agresivos y luego cargaba de forma lateral la carga maliciosa RatMilad, capaz de espiar a las víctimas, robar datos y escuchar conversaciones. Se promovía a través de Telegram y redes sociales, fuera de Google Play.

FurBall (campañas continuas desde 2016)

Asociado al grupo Domestic Kitten (APT-C-50), FurBall se ha usado en operaciones de vigilancia masiva contra ciudadanos iraníes. La última versión detectada reutiliza muchas funciones anteriores pero añade fuertes técnicas de ofuscación. Se distribuye mediante webs falsas que imitan a las legítimas, a las que las víctimas llegan a través de enlaces en redes sociales, mensajes directos, correos, SMS y técnicas SEO poco éticas.

PhoneSpy (2021)

Descubierto en Corea del Sur, PhoneSpy se ocultaba en apps aparentemente normales de yoga, streaming de vídeo y mensajería, fuera de Google Play. Una vez instalado, daba a los atacantes control remoto del dispositivo y permitía robar datos personales. Se estima que superó el millar de infecciones en Android.

GravityRAT (evolucionando desde 2018)

Originalmente dirigido a fuerzas armadas indias en entornos Windows, GravityRAT amplió su alcance a Android. Un caso documentado fue una app modificada “Travel Mate Pro”, basada en la legítima Travel Mate publicada en GitHub. Los atacantes añadieron un módulo espía y cambiaron el nombre, orientando la app a personas que viajaban a la India.

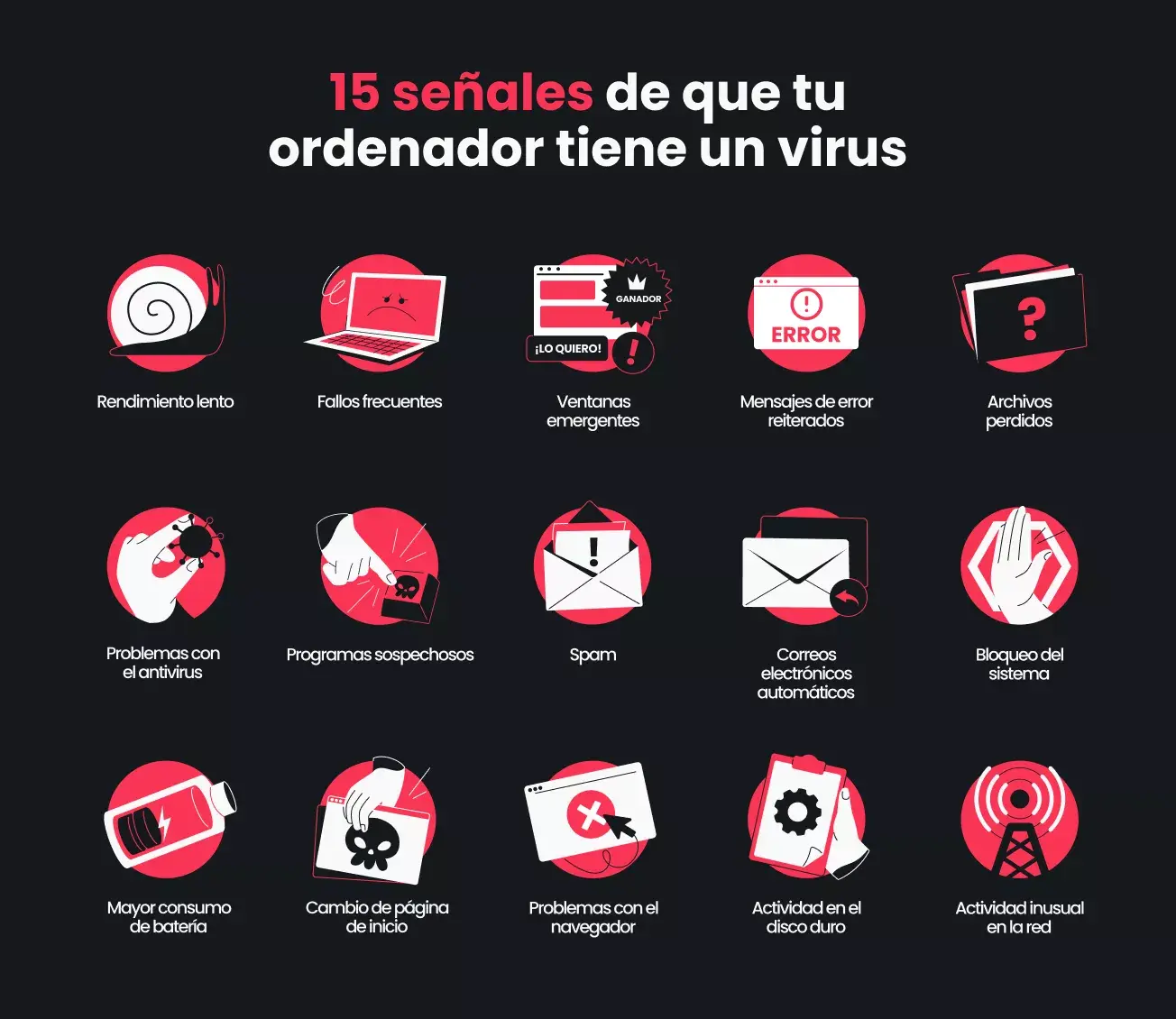

Cómo detectar si tienes spyware en tu PC o móvil

Un buen spyware está diseñado para que no notes nada raro, pero en la práctica suele dejar rastro si prestas un poco de atención al comportamiento del equipo.

Rendimiento bajo y bloqueos extraños

Si tu ordenador o móvil va mucho más lento de lo normal, el ordenador va mucho más lento, las apps tardan en abrirse, se cuelgan o el sistema se vuelve torpe sin motivo aparente, puede haber procesos ocultos consumiendo recursos para espiarte o comunicarse con su servidor.

Batería y datos que vuelan

El spyware móvil se mantiene activo en segundo plano, a menudo subiendo información constantemente. Eso se traduce en baterías que duran mucho menos y consumo de datos desproporcionado cuando no estás usando Wi‑Fi. Si tienes dudas sobre esto, consulta cómo detectar si tu móvil ha sido hackeado.

Aplicaciones o ajustes que no reconoces

Ver apps que no recuerdas haber instalado, iconos raros, cambios de página de inicio en el navegador o configuraciones alteradas sin motivo son señales claras de que algo se ha colado.

Sobrecalentamiento constante

Que el dispositivo se caliente en juegos o tareas pesadas es normal, pero si se calienta a menudo con la pantalla apagada o en reposo, puede deberse a procesos maliciosos trabajando de fondo; aquí tienes una guía para comprobar si tu ordenador se calienta por un virus o por suciedad.

Anuncios intrusivos y ventanas emergentes

Muchos spyware vienen “acompañados” de adware: ventanas emergentes, banners invasivos, pestañas que se abren solas o redirecciones constantes a webs dudosas. No solo es molesto; suele indicar que algo está inyectando contenido en tu navegador.

Problemas al entrar en webs seguras

Si te cuesta acceder a bancos, correos o servicios protegidos, y te aparecen pantallas de login sospechosas o navegadores “raros” cuando intentas entrar, puedes estar ante un caso de phishing local generado por spyware que intercepta tus credenciales.

Antivirus o antimalware deshabilitado

Si de repente tu solución de seguridad deja de funcionar, no se abre, no actualiza o se cierra sola, hay muchas papeletas de que el malware está intentando neutralizar la defensa antes de seguir actuando.

Mensajes de texto o correos raros

Los intentos de infección suelen venir acompañados de SMS, mensajes de redes o correos con enlaces raros, códigos sospechosos o supuestos códigos de verificación. Si los recibes sin motivo, elimínalos sin pinchar nada.

Ruidos y comportamiento extraño en llamadas

Interferencias puntuales son normales, pero pitidos, eco y ruidos constantes en muchas llamadas pueden indicar interceptación o grabación a través de software espía.

Reinicios y actividad fuera de lugar

Un móvil que se enciende o apaga solo, se despierta de la nada, se reinicia sin explicación o se resiste a apagarse suele tener procesos ocultos que no quieren detenerse.

Cómo eliminar spyware en un Android paso a paso

En Android tienes varias formas de cazar y borrar spyware, desde las opciones integradas del sistema hasta herramientas especializadas y, en última instancia, el borrado completo del dispositivo.

Opción 1: Revisar apps sospechosas desde la configuración (en modo seguro)

Lo primero es arrancar en modo seguro para que solo se ejecuten las apps del sistema, bloqueando las de terceros (incluido el spyware) mientras investigas.

- Mantén pulsado el botón de encendido hasta que aparezcan las opciones de apagar o reiniciar.

- Mantén pulsada la opción Apagar unos segundos hasta que el sistema te ofrezca reiniciar en modo seguro.

- Toca en Aceptar; verás la marca de “Modo seguro” en una esquina de la pantalla al reiniciar.

Después entra en la app de Ajustes y localiza la sección de aplicaciones:

- Ve a Ajustes > Apps / Aplicaciones (el nombre puede variar según el fabricante).

- Abre el menú de tres puntos o el icono de opciones y selecciona Mostrar apps del sistema o similar.

- Revisa con calma la lista de aplicaciones instaladas y busca nombres que no te suenen, apps con iconos genéricos o cualquier cosa que te resulte fuera de lugar.

- En cada app sospechosa, pulsa y selecciona Desinstalar si el sistema lo permite.

Opción 2: Buscar instaladores y stalkerware en la carpeta de descargas

Mucho spyware o stalkerware llega como archivo descargado desde un enlace en correo, WhatsApp o una web. Revisar la carpeta de descargas te ayuda a localizar el “origen” de la infección.

- En modo seguro, abre Mis archivos o Archivos en tu Android.

- Accede a la carpeta Descargas, donde se guardan todos los archivos que has descargado.

- Examina la lista y borra archivos o APK que no recuerdes haber descargado o que parezcan sospechosos. Si dudas, busca el nombre en Google para ver si hay reportes de malware.

- Si alguno corresponde a una app instalada, desinstálala desde Ajustes > Apps.

Si una app no te deja desinstalarla porque tiene privilegios de administrador, tendrás que revocarlos antes:

- Ve a Ajustes > Seguridad > Avanzado > Administradores de dispositivos (o ruta equivalente en tu modelo).

- Desmarca la casilla de la app sospechosa para quitarle los permisos de administrador.

- Desactivar esta aplicación de administración de dispositivos si el sistema te lo pide.

- Regresa a la lista de apps y ahora sí, procede a desinstalarla.

Opción 3: Usar un buen antivirus/antispyware en Android

La forma más eficaz de localizar spyware moderno suele ser un buen escáner de seguridad que combine análisis por firmas y análisis de comportamiento.

- Descarga una solución antivirus/antispyware de confianza y compatible con tu versión de Android desde Google Play o la web oficial del fabricante; por ejemplo, puedes considerar Antivirus Panda.

- Actualiza la base de datos de amenazas y ejecuta un análisis completo del dispositivo (no solo rápido).

- Sigue las indicaciones de la app para poner en cuarentena o eliminar todo lo que detecte como spyware, stalkerware, troyanos o apps potencialmente no deseadas.

Opción 4: Restablecimiento de fábrica

Si sigues con problemas, el último cartucho es borrar el teléfono y devolverlo al estado de fábrica. Esto elimina prácticamente cualquier malware, pero también tus datos, por lo que hay que hacerlo con cabeza.

- Haz una copia de seguridad de tus fotos, documentos y datos importantes, pero intenta restaurar después una copia anterior al inicio de los problemas, para no reintroducir el spyware.

- Ve a Ajustes > Sistema > Opciones de restablecimiento.

- Selecciona Restablecer datos de fábrica o Borrar todos los datos.

- Confirma pulsando en Restablecer dispositivo y, si te lo pide, introduce tu PIN o contraseña.

- Espera a que termine el proceso; el móvil arrancará como nuevo, pidiéndote configurar idioma, cuentas, etc.

Cuando toque restaurar, elige una copia de seguridad anterior a los síntomas de infección y reinstala las apps desde fuentes confiables, evitando APK externos o apps piratas.

Pasos posteriores a la limpieza

Una vez eliminado el spyware, no bajes la guardia; hay tareas críticas que debes hacer sí o sí:

- Borra la caché y datos del navegador para eliminar posibles scripts o sesiones comprometidas.

- Cambia todas las contraseñas sensibles (correo, redes sociales, banco, servicios corporativos, etc.) desde un dispositivo que sepas que está limpio; y, si procede, sigue la guía para recuperar una cuenta de correo.

- Activa la autenticación de doble factor (2FA) en todas las cuentas donde esté disponible, preferiblemente usando aplicaciones de autenticación o llaves físicas.

Si sospechas que hay stalkerware instalado por alguien cercano y tu integridad física o emocional puede verse comprometida al limpiar el dispositivo, lo más prudente suele ser pedir ayuda a asociaciones de apoyo o fuerzas de seguridad antes de tocar nada.

Cómo eliminar spyware persistente en un PC con Windows

En ordenadores de sobremesa o portátiles puede ocurrir que el spyware reaparezca después de cada reinicio, incluso tras pasar un antimalware básico. Eso suele deberse a que hay algún componente residente, tarea programada o servicio que vuelve a descargar la infección.

1. Analiza con varias herramientas especializadas

Además del antivirus principal, merece la pena pasar escáneres dedicados a spyware, adware y PUPs como Malwarebytes, Spybot Search & Destroy o AdwCleaner. Para completar tu estrategia, consulta también guías sobre software para Windows que incluyen herramientas útiles en estos casos.

2. Revisa programas que se inician con Windows

En el Administrador de tareas (> pestaña Inicio) o con herramientas como Autoruns, comprueba qué procesos arrancan automáticamente. Deshabilita todo lo que no reconozcas o no necesites, y luego vuelve a pasar los escáneres. Si buscas utilidades para mantener el equipo, revisa herramientas para el mantenimiento de Windows.

3. Examina tareas programadas y servicios sospechosos

En el Programador de tareas y en la consola de servicios puedes encontrar tareas que relanzan el malware o descargan componentes cada cierto tiempo. Todo lo que tenga nombres aleatorios, rutas extrañas o referencias a ficheros ya detectados debe investigarse y, si corresponde, eliminarse.

4. Usa escaneos “offline” o desde un entorno limpio

Algunos antivirus permiten crear un disco o USB de rescate que arranca un mini sistema operativo independiente. Desde ahí, el malware no se está ejecutando y es mucho más fácil borrar archivos y claves de registro maliciosas sin que se regeneren al vuelo. Si necesitas instrucciones para iniciar en un entorno seguro, consulta cómo iniciar y usar el modo seguro.

5. Considera un formateo si el sistema está muy tocado

Si el PC sigue comportándose mal pese a todos los intentos, un formateo limpio y reinstalación de Windows puede ser lo más sensato. Igual que en Android, haz copia de seguridad de tus datos y programas, y revisa bien qué vuelves a instalar después.

Software antispyware: cómo funciona y qué opciones tienes

El antispyware moderno va más allá del simple “antivirus de toda la vida”. Muchas suites actuales combinan detección tradicional con análisis de comportamiento, sandboxing y monitorización en tiempo real.

Principales funciones de un buen antispyware

Los productos serios suelen incluir:

- Escaneos rápidos y completos del sistema, disco, memoria, registro y áreas sensibles en busca de firmas de spyware conocidas.

- Detección en tiempo real que monitoriza procesos, cambios en el sistema y tráfico para frenar amenazas antes de que se instalen.

- Eliminación y cuarentena para aislar ficheros maliciosos, desregistrar componentes y revertir cambios donde sea posible.

- Actualizaciones frecuentes de la base de datos de amenazas, ya que el spyware evoluciona constantemente.

- Formación integrada mediante avisos, recomendaciones de configuración y explicación de riesgos al usuario.

Algunas de las soluciones más conocidas del mercado ofrecen capacidades antispyware integradas junto con protección general de endpoints y funciones extra como VPN, gestor de contraseñas o control parental.

Entre las suites de seguridad con buenas capacidades antispyware se encuentran, entre otras, SentinelOne en entornos corporativos, Malwarebytes, Bitdefender, Norton 360, Kaspersky, ESET, Webroot, Sophos, Trend Micro, F‑Secure, Avast o Comodo, cada una con enfoques distintos en protección avanzada, respuesta ante incidentes, sandboxing o cortafuegos. Si buscas alternativas, revisa análisis de productos concretos como .

También hay herramientas gratuitas y portátiles muy útiles como Malwarebytes AdwCleaner, Trend Micro HouseCall o Emsisoft Emergency Kit, que puedes ejecutar incluso desde un USB para analizar equipos sin necesidad de instalar nada permanente.

En el terreno doméstico, muchas soluciones generalistas ya incluyen antispyware: Windows Defender, Avast Free, Panda Free, Avira o Adaware, por ejemplo, analizan y bloquean spyware como parte de su protección básica. Aun así, combinar tu antivirus principal con uno o dos escáneres bajo demanda especializados en spyware y PUPs suele ser una buena idea.

Cómo elegir el mejor antispyware para ti o para tu empresa

No existe un antispyware “perfecto” para todo el mundo; la elección depende de tus necesidades, presupuesto y nivel técnico.

- Define tus requisitos de seguridad: no es lo mismo proteger un PC personal que una red corporativa con datos sensibles y obligaciones legales (RGPD, HIPAA, etc.).

- Revisa las funciones clave: protección en tiempo real, análisis bajo demanda, defensa frente a ransomware y phishing, control de dispositivos externos, gestión centralizada en empresas, etc.

- Comprueba la compatibilidad con tus sistemas (Windows, Mac, Android, iOS) y con otras herramientas de seguridad que ya uses.

- Valora el impacto en rendimiento: un buen producto debe proteger sin dejar tu equipo inutilizable.

- Consulta opiniones y pruebas independientes (AV‑Test, AV‑Comparatives, reseñas en G2 o Capterra) para ver tasas de detección reales y calidad del soporte.

- Prueba versiones gratuitas o demos antes de comprometerte con un plan de pago, especialmente en entornos empresariales.

Buenas prácticas para no volver a caer en spyware

La tecnología ayuda, pero tu comportamiento es la primera línea de defensa. Unas cuantas costumbres sencillas marcan la diferencia entre navegar tranquilo o estar continuamente apagando fuegos.

Piensa dos veces antes de abrir correos o mensajes

No abras adjuntos ni hagas clic en enlaces de remitentes desconocidos o mensajes que “huelen raro”, aunque vengan aparentando ser tu banco o una empresa famosa. Cuando dudes, entra tú mismo a la web oficial escribiendo la dirección a mano.

Descarga software solo de fuentes confiables

Evita cracks, apps pirata y webs aleatorias. Apuesta por las tiendas oficiales y las webs de los fabricantes. Aunque incluso en esos canales se ha colado malware alguna vez, el riesgo es muchísimo menor que en repositorios de dudosa procedencia.

Revisa bien los asistentes de instalación

Olvídate del “siguiente, siguiente, aceptar” sin mirar. Quita todas las casillas de ofertas extra, barras, extensiones o cambios de página de inicio que vengan marcadas por defecto.

Mantén tus dispositivos actualizados

Instala las actualizaciones del sistema operativo y de tus programas con regularidad. Muchos exploits de spyware aprovechan agujeros ya corregidos en versiones recientes.

Refuerza el acceso físico a tus equipos

En el caso del stalkerware, el problema suele ser alguien con acceso directo a tu móvil u ordenador. Usa contraseñas fuertes, PIN seguro, huella o reconocimiento facial, y no dejes el dispositivo desbloqueado al alcance de cualquiera.

Usa siempre una solución de seguridad actualizada

Aunque no sustituye al sentido común, un buen antivirus/antispyware con protección en tiempo real, filtrado web y bloqueador de exploits te va a salvar la papeleta muchas veces antes de que la amenaza llegue a ejecutarse.

Por último, asume que la ciberseguridad no es algo que se hace una vez y listo: es un proceso continuo de actualización, vigilancia y mejora. Entender cómo funciona el spyware, cómo se mete en tus dispositivos y cómo sacarlo de raíz te coloca en una posición mucho más fuerte para proteger tus datos, tu dinero y tu privacidad frente a una amenaza que, por desgracia, va a seguir muy presente en el día a día digital.

Tabla de Contenidos

- Qué es el spyware y por qué es tan peligroso

- Cómo se instala el spyware en tu ordenador o móvil

- Tipos de spyware y lo que cada uno puede hacerte

- Spyware en Windows, Mac y móviles

- Ejemplos recientes de spyware en Android

- Cómo detectar si tienes spyware en tu PC o móvil

- Cómo eliminar spyware en un Android paso a paso

- Cómo eliminar spyware persistente en un PC con Windows

- Software antispyware: cómo funciona y qué opciones tienes

- Cómo elegir el mejor antispyware para ti o para tu empresa

- Buenas prácticas para no volver a caer en spyware