- Segmentar la red en VLAN bien planificadas y aisladas reduce de forma drástica el impacto de incidentes de seguridad.

- Funciones de capa 2 como DHCP Snooping, Dynamic ARP Inspection y Port Security son clave contra ataques internos.

- Las ACL, el filtrado DNS y la inspección en capa 3 y 4 refuerzan el control del tráfico entre VLAN y hacia Internet.

- La combinación de gestión segura, auditorías y formación del personal mantiene la seguridad de las VLAN a largo plazo.

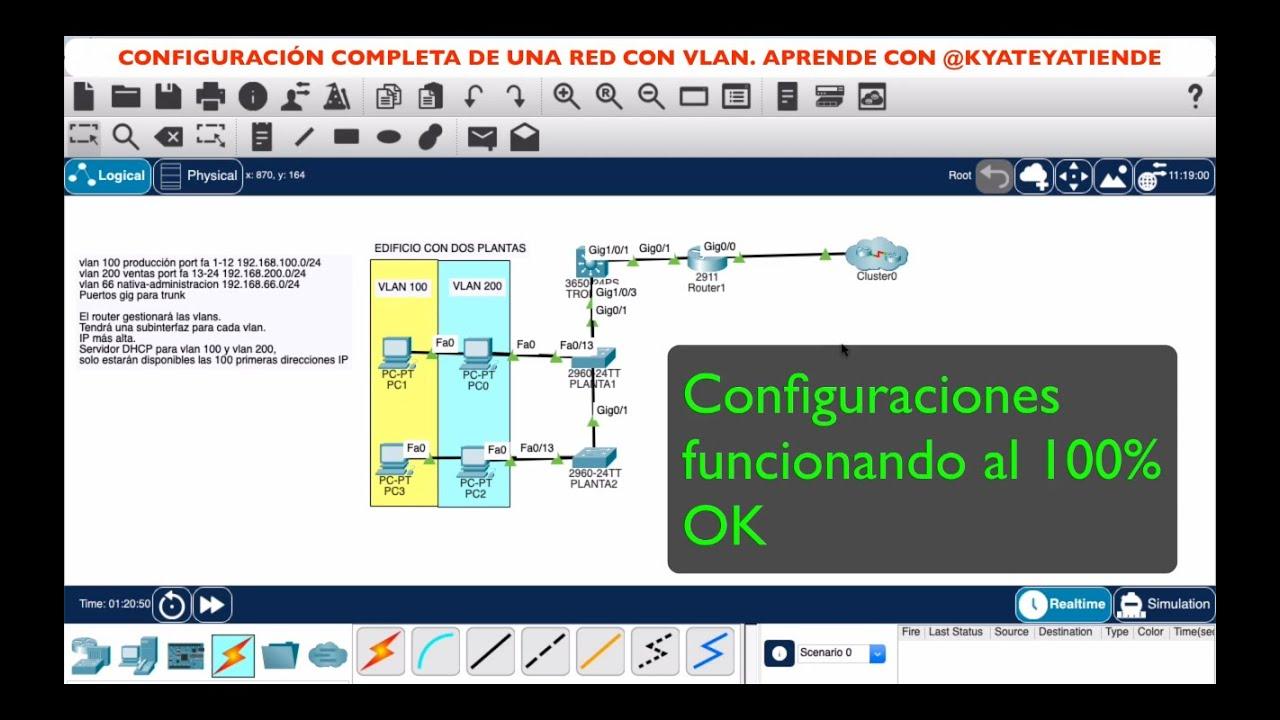

En cualquier red corporativa mínimamente seria, las VLAN ya no son un lujo, sino una necesidad. Separar el tráfico por departamentos, servicios y niveles de criticidad es la base para evitar que un incidente puntual termine convirtiéndose en un problema global que tumbe media organización. Pero no basta con crear VLAN y ya está: si no se diseñan y protegen bien, abren puertas a ataques muy peligrosos.

Por eso, cuando hablamos de configuración avanzada de VLAN y seguridad, no hablamos solo de asignar IDs y puertos. Hablamos de planificación, segmentación lógica, controles de acceso, monitorización continua y uso de funciones específicas del switch como DHCP Snooping, Dynamic ARP Inspection o Port Security, además de políticas en capa 3 y capa 4. Vamos a verlo todo con calma, pero con un enfoque práctico y razonablemente «de la vida real».

Planificación de VLAN y organización de la red

Antes de tocar un solo comando en el switch, es fundamental sentarse a pensar cómo se va a estructurar la red. Una buena planificación de VLAN parte de identificar claramente las áreas, departamentos o secciones de la empresa que necesitan aislamiento lógico: recursos humanos, finanzas, desarrollo, VLAN de invitados, dispositivos IoT, etc.

La idea es que un incidente en una parte de la red no tenga impacto directo sobre el resto. Si una máquina de la VLAN de invitados queda comprometida, no debería poder llegar fácilmente a la VLAN de contabilidad o a servidores críticos. Esto exige crear VLAN diferenciadas y definir desde el principio qué tráfico puede fluir entre ellas y con qué restricciones.

Además de la separación por departamentos, suele ser recomendable reservar una VLAN de gestión específica para la administración de switches, routers y demás dispositivos de red. Aunque en el contenido de referencia aún no se crea esta VLAN de gestión, es un paso que conviene tener previsto para evitar que la configuración se gestione desde la misma red de usuarios, lo que supone un riesgo claro.

Otro punto clave de la planificación es asegurarse de que cada VLAN esté bien aislada y protegida con mecanismos adicionales: listas de control de acceso (ACL), firewalls internos, control de acceso basado en roles y políticas de seguridad coherentes. No se trata solo de segmentar, sino de controlar con precisión qué tipo de tráfico se permite entre segmentos.

Por último, una buena organización implica documentar qué VLAN se asignan a qué puertos, qué dispositivos cuelgan de cada una y qué reglas de comunicación se aplican entre ellas. Esa documentación es oro puro cuando haya que investigar un incidente o ampliar la infraestructura.

Monitorización continua y supervisión de tráfico

Una vez definidas y configuradas las VLAN, el trabajo no termina. Es imprescindible contar con monitorización permanente de la actividad dentro de cada segmento. Si no se observa el comportamiento de la red, los ataques pueden pasar desapercibidos durante demasiado tiempo.

Para ello, es recomendable usar herramientas de análisis de tráfico en tiempo real que permitan detectar anomalías, patrones sospechosos y picos extraños en determinadas VLAN. Esto incluye soluciones de monitorización de red, sistemas de detección de intrusiones (IDS/IPS) y plataformas de análisis de logs.

Además, debe existir un plan de respuesta a incidentes bien definido: qué hacer si se detecta tráfico anómalo en una VLAN, cómo aislar un puerto, cómo bloquear un rango de IPs o cómo revocar accesos rápidamente. De poco sirve detectar un ataque si la organización no sabe cómo reaccionar en caliente.

Es igualmente importante supervisar los cambios de configuración en switches y routers. El uso de herramientas de gestión de configuración y de seguimiento de cambios ayuda a garantizar que las reglas de seguridad se mantengan coherentes y que nadie (ni por error ni de forma maliciosa) altere la política sin que quede rastro.

En definitiva, las VLAN no son algo que se configura y se olvida: necesitan visión en tiempo real, alertas y revisiones periódicas para que sigan cumpliendo su función de contención y protección.

Políticas de acceso basadas en roles y control interno

La segmentación por VLAN debe complementarse con políticas de acceso basadas en roles (RBAC). Esto implica que cada usuario o grupo reciba un conjunto muy claro de permisos y privilegios ajustados a su función dentro de la organización, sin accesos innecesarios.

Por ejemplo, el personal de recursos humanos no necesita entrar en los servidores de desarrollo, y el equipo de desarrollo no tiene por qué acceder a la base de datos de nóminas. Definir estos límites y aplicarlos mediante ACL, firewalls internos o controles de autenticación por VLAN reduce drásticamente la superficie de ataque.

También es importante limitar el acceso a información sensible en función del rol, incluso dentro de la misma VLAN. Aunque compartan segmento, no todos los usuarios deben tener el mismo nivel de visibilidad o capacidad de acción sobre los recursos de red y sistemas.

Estas políticas de acceso no se quedan solo en el plano lógico: deben sincronizarse con los directorios corporativos (como AD/LDAP), con las políticas del firewall y con los mecanismos de autenticación de la red cableada e inalámbrica. De esta forma, la pertenencia a un grupo o rol determina automáticamente qué VLAN se asigna al usuario y qué puede hacer dentro de ella.

Si se combina una buena definición de roles con VLAN bien planteadas, se logra un modelo de mínimo privilegio mucho más sólido, dificultando que un atacante que compromete una cuenta pueda moverse lateralmente por la red sin encontrar barreras.

Actualizaciones de seguridad y gestión de dispositivos

De nada sirve una arquitectura muy bien diseñada si los equipos que la soportan están llenos de agujeros. Los switches, routers y firewalls que gestionan las VLAN necesitan estar siempre al día en parches y actualizaciones de seguridad, ya que suelen ser el objetivo de exploits específicos.

Conviene establecer un proceso regular para revisar boletines del fabricante, planificar ventanas de mantenimiento y aplicar actualizaciones de firmware y software. Retrasar indefinidamente estas tareas abre la puerta a que vulnerabilidades conocidas se exploten con relativa facilidad.

En la parte de gestión, es recomendable desactivar protocolos de administración inseguros (como Telnet o HTTP sin cifrar) y apostar por métodos remotos seguros como SSH y HTTPS para la consola de administración. Además, la VLAN de gestión debe ser accesible solo desde equipos autorizados.

La supervisión de la configuración también es clave. Mantener copias de respaldo, controlar quién realiza cambios y comparar versiones permite detectar modificaciones no autorizadas o errores de configuración que puedan debilitar la seguridad de las VLAN.

Por último, integrar los dispositivos de red en sistemas centralizados de logs (SIEM, por ejemplo) ayuda a correlacionar eventos, facilitando la detección de tendencias y posibles intentos de ataque que afecten a varias VLAN al mismo tiempo.

Formación y concienciación del personal

Los mecanismos más avanzados de seguridad perimetral no valen de mucho si el eslabón humano falla por todos lados. Es imprescindible que el personal esté formado en buenas prácticas de seguridad en redes, especialmente en lo que respecta al uso diario de los recursos corporativos.

Conviene enseñar a los empleados a identificar y reportar posibles intentos de phishing, a no conectar dispositivos desconocidos o personales a los puertos de red de la empresa sin autorización, y a respetar las políticas internas sobre uso de la infraestructura.

También debe insistirse en la creación y gestión de contraseñas robustas, en el uso de autenticación multifactor cuando esté disponible y en la importancia de no compartir credenciales entre compañeros ni reutilizar claves en múltiples servicios.

La concienciación incluye explicar, con un lenguaje cercano, por qué existen las VLAN y por qué algunos accesos están restringidos. Cuando los usuarios entienden que esto se hace para proteger los datos de la empresa (y, en muchos casos, su propia información personal), suelen colaborar más que si solo se les imponen restricciones sin contexto.

En resumen, la seguridad de las VLAN no es solo cosa del departamento de sistemas; requiere la implicación y el compromiso diario de toda la plantilla para reducir la probabilidad de incidentes por descuidos humanos.

Autenticación y control de acceso a la red (802.1X y NAC)

Un paso clave para reforzar la seguridad en entornos con VLAN es implantar un sistema de autenticación robusta de dispositivos y usuarios antes de concederles acceso a la red. Aquí entra en juego el estándar 802.1X, muy usado en redes cableadas y WiFi corporativas.

Con 802.1X, el puerto del switch actúa como «portero» y no permite el tráfico completo hasta que el dispositivo conectado se autentica correctamente frente a un servidor central de autenticación (habitualmente RADIUS o TACACS+). En función de las credenciales, se puede asignar una VLAN u otra, o aplicar políticas específicas.

Este modelo se suele complementar con soluciones de Network Access Control (NAC), que no solo verifican usuario y contraseña, sino también el estado del dispositivo: si tiene antivirus, si está actualizado, si cumple ciertos requisitos de seguridad, etc. Los equipos que no pasan las comprobaciones pueden ser enviados a una VLAN de cuarentena.

La ventaja de este enfoque es que se reduce enormemente la posibilidad de que un intruso conecte un equipo a un puerto libre del switch y acceda sin más. Aunque logre enchufarse físicamente, tendrá que superar la autenticación y las políticas de NAC antes de poder comunicarse con el resto de la red.

Implementar 802.1X y NAC añade cierta complejidad y requiere una buena planificación, pero es una de las formas más efectivas de controlar quién entra realmente en cada VLAN y de evitar dispositivos no autorizados en segmentos críticos.

Protecciones en capa 2: ataques frecuentes y contramedidas

La mayoría de ataques en redes locales apuntan a la capa 2 del modelo OSI, aprovechando que muchas veces se da por sentado que «dentro de la LAN» todo es de confianza. Nada más lejos de la realidad: hay un amplio abanico de técnicas para manipular el tráfico entre hosts dentro de una misma VLAN.

Entre estos ataques podemos encontrar suplantación de direcciones MAC, inundación de tablas de conmutación, falsificación de ARP, uso de servidores DHCP no autorizados o inyecciones de tráfico malicioso diseñado para aprovechar vulnerabilidades en dispositivos finales o de red.

Para mitigar estos riesgos, los fabricantes de switches han incorporado funciones específicas. Un elemento clave es el control de acceso a la red (NAC), que ya hemos mencionado, y que restringe el acceso de dispositivos que no superan las políticas definidas. Pero además existen mecanismos concretos para frenar ataques muy comunes.

Una de las herramientas más potentes es DHCP Snooping, que permite decidir qué puertos se consideran de confianza para enviar respuestas DHCP. De esta forma se impide que un atacante conecte un servidor DHCP falso y asigne direcciones IP y parámetros de red maliciosos a los usuarios.

Otro componente fundamental en capa 2 es la inspección dinámica de ARP o Dynamic ARP Inspection (DAI), que valida las respuestas ARP comparándolas con la base de datos generada por DHCP Snooping o por tablas estáticas. Con esto se reduce la posibilidad de ARP Spoofing y ataques de hombre en el medio dentro de la misma VLAN.

DHCP Snooping: blindar la asignación de direcciones IP

El ataque de DHCP Spoofing se basa en desplegar un servidor DHCP falso que responde más rápido que el servidor legítimo, entregando IPs y puertas de enlace manipuladas. El resultado es que los equipos de la red pueden acabar enviando su tráfico a donde el atacante quiera, con todas las consecuencias.

Para evitar esto, se activa en el switch la función DHCP Snooping, que obliga a definir qué puertos son «trust» (confiables) para enviar respuestas DHCP y cuáles son «untrusted» (no confiables). Normalmente, el puerto hacia el servidor DHCP o el firewall que hace de servidor se marca como confiable, y los puertos hacia usuarios se dejan como no confiables.

En un ejemplo práctico para una VLAN 20, la configuración típica en un switch Cisco incluiría algo como habilitar DHCP Snooping globalmente y después sobre la VLAN correspondiente, marcar como puerto de confianza la interfaz hacia el servidor DHCP, y limitar el ritmo de mensajes DHCP en los puertos de usuario:

Switch(config)# ip dhcp snooping

Switch(config)# ip dhcp snooping vlan 20

Switch(config)# interface Gi0/0

Switch(config-if)# ip dhcp snooping trust

Switch(config)# interface range Gi1/0 – 3

Switch(config-if-range)# ip dhcp snooping limit rate 10

Con esta configuración, solo el puerto de confianza puede entregar respuestas DHCP válidas y, además, se limita la tasa de tráfico DHCP en los puertos de usuario para mitigar ataques de inundación o comportamientos anómalos.

Una vez habilitado DHCP Snooping, el switch mantiene una base de datos de enlaces IP-MAC-puerto, que luego se utilizará como referencia para otras características de seguridad como Dynamic ARP Inspection, reforzando así la integridad de la información de direccionamiento en la red.

Dynamic ARP Inspection (DAI): defensa frente a ARP Spoofing

El ARP Spoofing es uno de los clásicos en redes locales: un atacante envía respuestas ARP falsas asociando su dirección MAC a la IP de un gateway o de otro equipo, de forma que logra interceptar, redirigir o modificar el tráfico entre víctimas dentro de la misma VLAN.

Dynamic ARP Inspection (DAI) entra en juego precisamente para cortar esta técnica de raíz. Cuando DAI está activado en una VLAN, el switch intercepta los paquetes ARP y los valida contra la base de datos de enlaces IP-MAC que obtuvo con DHCP Snooping o mediante configuraciones estáticas.

En el caso de la VLAN 20, la activación de DAI podría hacerse con un conjunto de comandos similar a:

Switch(config)# ip arp inspection vlan 20

Switch(config)# interface Gi0/0

Switch(config-if)# ip arp inspection trust

El puerto marcado como confiable suele ser el que conecta con el servidor DHCP o con el gateway, mientras que el resto de puertos de usuario se consideran no confiables y sus mensajes ARP se inspeccionan en detalle. Cualquier paquete ARP que no encaje con la base de datos de DHCP Snooping o con las reglas configuradas es bloqueado.

De esta forma, se complica enormemente la realización de ataques de ARP Spoofing, ya que el switch no aceptará mapeos IP-MAC inventados alegremente. Esta protección es especialmente valiosa en entornos con muchos usuarios, donde un único equipo comprometido podría intentar espiar o manipular el tráfico de los demás.

Seguridad en capa 3 y capa 4: ACL, filtrado y DPI

Las VLAN proporcionan segmentación en capa 2, pero para controlar realmente qué tráfico puede circular entre ellas es necesario aplicar medidas en capas superiores, especialmente en capa 3 (IP) y capa 4 (TCP/UDP). Aquí las listas de control de acceso (ACL) son la herramienta básica.

Mediante ACL configuradas en routers, switches capa 3 o firewalls, se puede definir con mucho detalle qué VLAN puede comunicarse con cuál, qué protocolos están permitidos, desde qué direcciones IP y en qué puertos. Esto permite aislar redes sensibles, limitar servicios y reducir movimientos laterales de posibles atacantes.

Además de las ACL, muchos dispositivos de seguridad incorporan filtrado de paquetes y Deep Packet Inspection (DPI), que analizan el contenido y el comportamiento del tráfico para detectar patrones maliciosos, incluso cuando se utilizan puertos estándar o técnicas de evasión.

Por ejemplo, se pueden definir ACL específicas para servicios DNS, HTTP o cualquier otro protocolo crítico, permitiendo solo el tráfico hacia servidores de confianza y bloqueando el resto. Esto es especialmente útil para reducir el impacto de DNS Spoofing o respuestas manipuladas procedentes de fuentes no autorizadas.

En conjunto, la seguridad en capa 3 y 4 actúa como una segunda línea de defensa que refuerza el aislamiento de las VLAN y asegura que el tráfico entre ellas y hacia Internet se ajusta a las políticas de seguridad de la organización.

Filtrado de tráfico DNS con ACL específicas

Uno de los vectores de ataque más peligrosos en redes actuales es la manipulación de DNS, ya que permite redirigir a los usuarios hacia sitios falsos aunque la URL aparente ser correcta. Para mitigar este riesgo dentro de una VLAN, se puede crear una ACL que filtre el tráfico DNS y solo permita respuestas desde servidores concretos y confiables.

Imaginemos que en una red con VLAN 20 se quieren permitir respuestas DNS únicamente desde los servidores autorizados, por ejemplo los DNS públicos de Google y Cloudflare que se definieron en un firewall PfSense: 8.8.8.8 y 1.1.1.1. La ACL podría tener un aspecto similar a este:

Switch(config)# ip access-list extended DNS_FILTER

Switch(config-ext-nacl)# permit udp host 8.8.8.8 any eq 53

Switch(config-ext-nacl)# permit udp host 1.1.1.1 any eq 53

Switch(config-ext-nacl)# deny udp any any eq 53

Switch(config-ext-nacl)# permit ip any any

Switch(config)# interface range Gi1/0 – 3

Switch(config-if-range)# ip access-group DNS_FILTER in

Con esta configuración, los puertos de usuario solo aceptarán tráfico DNS proveniente de esos servidores, bloqueando las respuestas de DNS no autorizados que puedan estar actuando de forma maliciosa. Así se dificulta el uso de DNS Spoofing dentro de la VLAN.

Conviene recordar que, aunque se filtren los paquetes en el switch, es buena idea tener una política coherente en el firewall y en el propio servidor DNS o resolución recursiva, evitando que los equipos usen servidores fuera del control de la empresa para saltarse las restricciones.

Port Security: limitar y controlar las direcciones MAC

Otro mecanismo muy útil para endurecer la seguridad de una VLAN es Port Security. Esta función permite restringir el número de direcciones MAC que pueden aparecer por cada puerto del switch, bloqueando o limitando el acceso si se detectan dispositivos no autorizados.

En un escenario práctico, se podría decidir que cada puerto de usuario de la VLAN 20 solamente permita una única MAC, evitando que alguien conecte un switch no autorizado o un segundo equipo «colgando» del mismo punto de red. Además, se puede usar la opción «sticky» para que el switch aprenda automáticamente la MAC que se considera legítima.

Una configuración típica en un switch Cisco para los puertos Gi1/0 a Gi1/3 podría ser algo como:

Switch(config)# interface range Gi1/0 – 3

Switch(config-if-range)# switchport mode access

Switch(config-if-range)# switchport access vlan 20

Switch(config-if-range)# switchport port-security

Switch(config-if-range)# switchport port-security maximum 1

Switch(config-if-range)# switchport port-security mac-address sticky

Switch(config-if-range)# switchport port-security violation restrict

De esta forma, si se detecta una nueva MAC en un puerto configurado con Port Security, el switch toma la acción definida (en este caso, «restrict» para limitar el tráfico y generar registros de evento). Esto reduce las posibilidades de ataques de spoofing físico o de conexiones no autorizadas a la red interna.

Combinado con DHCP Snooping y DAI, Port Security contribuye a que la VLAN quede bastante más blindada, sobre todo en entornos donde se desconoce qué puede conectar un usuario a un puerto libre si no hay ningún tipo de control.

Gestión segura y auditorías periódicas de la infraestructura

Para que todas estas medidas sigan siendo efectivas con el paso del tiempo, es necesario establecer un modelo de gestión y supervisión riguroso de la infraestructura de red. Esto incluye el uso de protocolos seguros para la administración remota, la centralización de configuraciones y la trazabilidad de cambios.

Es muy recomendable emplear SSH para el acceso a la consola de los switches y routers, así como HTTPS para la gestión vía interfaz web cuando sea necesario. A la vez, conviene desactivar protocolos antiguos o inseguros que puedan exponer credenciales o configuraciones en texto claro si alguien escucha el tráfico.

Además, implementar herramientas de gestión de configuración y control de versiones permite mantener una copia actualizada del estado de cada dispositivo, detectar cambios inesperados y recuperar rápidamente la configuración en caso de error o fallo de hardware.

Por otro lado, es esencial realizar evaluaciones de seguridad y auditorías periódicas: escaneos de vulnerabilidades, pruebas de penetración internas, análisis de riesgos y revisión detallada de las políticas aplicadas en las VLAN. Esto ayuda a descubrir puntos débiles, configuraciones obsoletas o incoherencias que podrían convertirse en puertas de entrada para ataques.

Este enfoque proactivo permite ir ajustando las medidas de seguridad conforme cambia la infraestructura, se añaden nuevas VLAN o aparecen nuevos tipos de amenazas que antes no estaban en el radar.

Al combinar una planificación cuidadosa de las VLAN, una buena segmentación por departamentos, mecanismos avanzados en capa 2 como DHCP Snooping, Dynamic ARP Inspection y Port Security, junto con políticas en capa 3 y 4, filtrado DNS, gestión segura de dispositivos y una monitorización constante, se consigue que la red gane muchos enteros en robustez. El resultado es un entorno donde un ataque puntual o la infección de una máquina no se convierte automáticamente en un desastre, porque las barreras lógicas, los controles de acceso y las herramientas de inspección limitan el impacto y facilitan la detección temprana, siempre que se acompañen de personal formado y procesos claros de respuesta ante incidentes.

Tabla de Contenidos

- Planificación de VLAN y organización de la red

- Monitorización continua y supervisión de tráfico

- Políticas de acceso basadas en roles y control interno

- Actualizaciones de seguridad y gestión de dispositivos

- Formación y concienciación del personal

- Autenticación y control de acceso a la red (802.1X y NAC)

- Protecciones en capa 2: ataques frecuentes y contramedidas

- DHCP Snooping: blindar la asignación de direcciones IP

- Dynamic ARP Inspection (DAI): defensa frente a ARP Spoofing

- Seguridad en capa 3 y capa 4: ACL, filtrado y DPI

- Filtrado de tráfico DNS con ACL específicas

- Port Security: limitar y controlar las direcciones MAC

- Gestión segura y auditorías periódicas de la infraestructura