- Windows ofrece distintos tipos de cuentas (administrador, estándar, invitado e infantil) para adaptar el nivel de acceso y control a cada usuario.

- La combinación de perfiles de usuario, grupos locales y permisos NTFS permite aislar datos, limitar acciones y mejorar significativamente la seguridad.

- Conectar cuentas profesionales o educativas y usar métodos seguros de inicio de sesión ayuda a integrar el equipo en entornos empresariales o académicos con control centralizado.

- Una mala gestión de cuentas y permisos incrementa el riesgo de malware, pérdida de privacidad y cambios incontrolados en la configuración del sistema.

Cuando compartimos un ordenador o lo usamos tanto para el trabajo como para el uso personal, la forma en la que gestionamos las cuentas de usuario marca la diferencia entre tener un equipo ordenado y seguro… o un auténtico caos. Entender bien cómo funcionan las cuentas en Windows, qué tipos hay y qué permisos tiene cada una es clave para evitar disgustos con datos borrados, virus o cambios de configuración que nadie sabe quién ha hecho.

Además, Windows permite conectar una cuenta personal con cuentas profesionales o educativas, iniciar sesión con mayor seguridad (contraseña, PIN o biometría), crear usuarios desde herramientas gráficas o por comandos, controlar qué puede hacer cada persona con los permisos NTFS y organizar usuarios mediante grupos. Todo esto puede sonar muy técnico, pero bien explicado es bastante más sencillo de lo que parece.

Qué es una cuenta de usuario en Windows y por qué es tan importante

Una cuenta de usuario en Windows es el conjunto de credenciales, permisos y configuración personal que utiliza una persona para trabajar con el ordenador. Cada cuenta tiene su propio entorno: escritorio, documentos, aplicaciones configuradas a su gusto y un nivel concreto de acceso al sistema.

Si todo el mundo usa la misma cuenta, especialmente si es una cuenta con permisos de administrador, se multiplican los riesgos: mayor exposición a malware, cambios de configuración sin control, pérdida de privacidad y dificultad total para saber quién ha hecho qué en el equipo.

La buena práctica es que cada persona disponga de su propio usuario y que, siempre que se pueda, se utilicen cuentas de usuario estándar para el día a día, dejando las cuentas de administrador solo para tareas puntuales de mantenimiento o instalación.

También es fundamental entender que una cuenta no solo sirve para iniciar sesión, sino que está ligada a un perfil de usuario: un directorio con sus documentos, descargas, configuración de programas, datos de navegación y un largo etcétera.

Iniciar sesión en Windows: métodos, seguridad y problemas frecuentes

Iniciar sesión en Windows es el proceso por el que el sistema comprueba tu identidad antes de dejarte acceder al escritorio y a tus datos. Este paso es clave para que solo tú (o quien tú autorices) pueda entrar a tu sesión de usuario y a tu perfil personal.

Hoy en día Windows permite usar diferentes métodos de inicio de sesión: la clásica contraseña, un PIN numérico, o bien opciones biométricas a través de Windows Hello, como el reconocimiento facial o la huella dactilar. Estos métodos biométricos, bien configurados, ofrecen un acceso más rápido y normalmente más seguro que la simple contraseña.

El proceso básico para iniciar sesión es muy sencillo: se enciende el dispositivo, se llega a la pantalla de inicio, se elige la cuenta adecuada (si hay varias) y se introduce la contraseña o el PIN. Si el equipo está asociado a una cuenta de Microsoft, la clave que se introduce es la de dicha cuenta en línea.

Si hay problemas para recordar la clave, desde la propia pantalla de inicio de sesión aparecen enlaces como “He olvidado mi contraseña” o “He olvidado mi PIN”, que permiten iniciar el proceso de recuperación. En equipos personales esto funciona de forma muy directa, pero en entornos de empresa o centro educativo puede estar controlado por los administradores.

Conectar cuentas personales con cuentas profesionales o educativas

Es muy habitual utilizar el mismo ordenador con una cuenta personal de Microsoft y, al mismo tiempo, pertenecer a una organización (empresa o centro educativo) que ofrece recursos propios: correo corporativo, OneDrive empresarial, aplicaciones de trabajo, etc. En estos casos, Windows permite “conectar” una cuenta profesional o educativa para acceder de forma sencilla a esos recursos sin mezclarlo todo.

Al vincular la cuenta profesional o educativa, el dispositivo pasa a estar asociado a la organización, lo que permite acceder a archivos compartidos, aplicaciones corporativas, políticas de seguridad y otros servicios de la empresa o del centro educativo. Es la forma habitual de integrar tu PC personal o portátil con la infraestructura de tu trabajo o tus estudios.

Para hacerlo, basta con ir a la aplicación Configuración del sistema (por ejemplo con Win + I), entrar en el apartado Cuentas y luego en la sección de acceso profesional o educativo. Desde ahí se puede elegir la opción para agregar una nueva cuenta e introducir los datos que facilite la organización (normalmente el correo corporativo y la contraseña asociada).

Una vez conectada, esa cuenta se gestionará siguiendo las políticas marcadas por la organización, por lo que puede haber restricciones de seguridad adicionales, instalación de software remoto o controles sobre el propio dispositivo.

Tipos de cuentas de usuario en Windows 11

Windows 11 (y, en gran medida, también Windows 10) distingue varios tipos de cuentas según el nivel de permisos y el uso previsto. Conocerlos bien ayuda a decidir qué cuenta crear para cada persona y qué puede o no puede hacer cada una de ellas en el sistema.

Las cuatro grandes categorías de cuentas de usuario en Windows 11 son: Administrador, Usuario estándar, Invitado y Cuenta infantil. Cada una responde a necesidades y contextos diferentes.

Cuenta de Administrador: máximo control del sistema

La cuenta de administrador es la cuenta con mayor nivel de privilegios en el sistema. Permite instalar y desinstalar programas, modificar la configuración global de Windows, ajustar opciones de seguridad, crear, editar o eliminar otras cuentas de usuario e incluso acceder a todos los archivos del sistema.

Esta potencia conlleva una responsabilidad clara: cualquier cambio que se haga desde una cuenta de administrador afecta a todos los usuarios del equipo. Por eso se recomienda no usarla para tareas cotidianas como navegar por internet o leer correo, reduciendo así la superficie de ataque ante malware o errores humanos.

En la práctica, en un ordenador personal suele haber una cuenta principal de administrador que se utiliza para mantener el sistema (instalar aplicaciones, actualizar controladores, cambiar la configuración avanzada) y una cuenta estándar con la que se trabaja a diario.

Si se necesita promocionar una cuenta existente a administrador, se puede hacer desde Configuración > Cuentas > Familia y otros usuarios: se selecciona el usuario, se pulsa en cambiar tipo de cuenta y se elige Administrador en el desplegable, aplicando los cambios.

Cuenta de usuario estándar: la opción recomendada para el día a día

La cuenta de usuario estándar está pensada para el uso normal del ordenador: navegar, usar programas instalados, crear o modificar documentos propios, jugar, etc. Su gran ventaja es que no permite cambiar la configuración global del sistema ni instalar software sin autorización expresa de un administrador.

Este tipo de cuenta reduce el riesgo de que, por descuido, alguien desinstale una aplicación importante, modifique parámetros críticos del sistema o instale software malicioso. De hecho, si se intenta instalar un programa desde una cuenta estándar, Windows pedirá las credenciales de una cuenta de administrador para continuar.

Las cuentas estándar son ideales para familiares, compañeros de trabajo o amigos a los que se les quiere dar acceso al ordenador pero manteniendo un nivel de seguridad y control razonable. Cada uno tendrá su propio perfil, su escritorio y sus datos, pero no podrá romper el sistema a la primera de cambio.

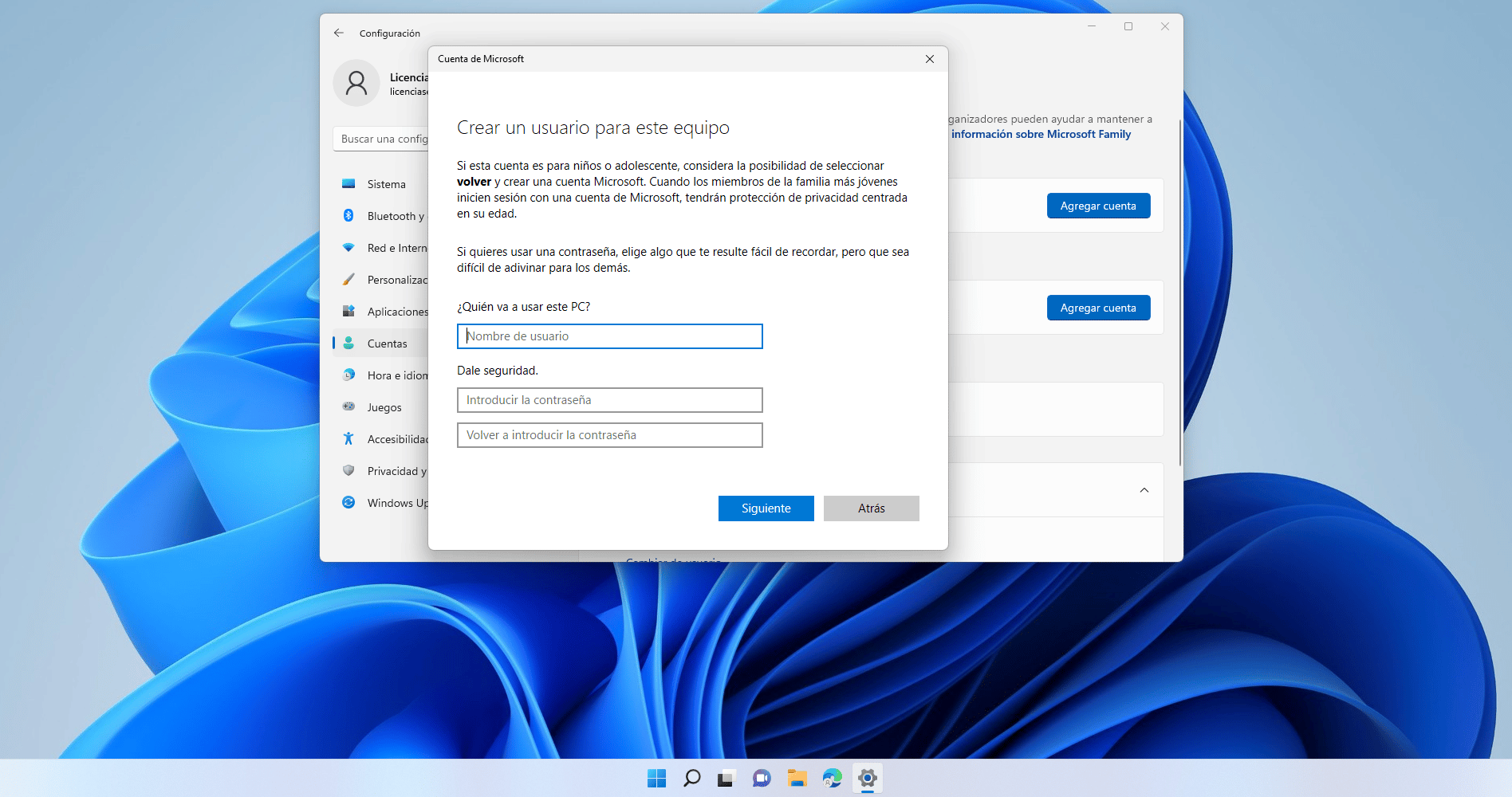

Para crear una cuenta estándar, desde Configuración > Cuentas > Familia y otros usuarios, se elige la opción añadir cuenta, se siguen los pasos (con o sin cuenta Microsoft) y, al definir el tipo de cuenta, se selecciona Usuario estándar.

Cuenta de invitado: acceso temporal muy restringido

La cuenta de invitado está pensada para ofrecer un acceso muy limitado y temporal al equipo, por ejemplo cuando alguien necesita usar el ordenador un rato para consultar el correo, navegar o realizar una tarea puntual.

Esta cuenta no puede modificar la configuración del sistema, instalar programas ni acceder a los datos de otros usuarios. Además, los cambios que haga (documentos, configuración de aplicaciones, etc.) suelen no guardarse de manera permanente una vez se cierra la sesión, lo que reduce el impacto sobre el equipo.

En Windows 11 la cuenta de invitado viene deshabilitada por defecto, pero se puede activar desde la herramienta de administración de usuarios locales. Para ello, se puede abrir el administrador de usuarios y grupos locales (por ejemplo con lusrmgr.msc en Ejecutar), entrar en la carpeta de usuarios, localizar la cuenta “Invitado”, acceder a sus propiedades y desmarcar la opción que indica que la cuenta está deshabilitada.

Este tipo de cuenta es perfecta cuando no queremos crear un usuario permanente, pero tampoco queremos dar acceso a nuestra cuenta personal. Ofrece un entorno controlado y fugaz para usuarios ocasionales.

Cuenta infantil: control parental y seguridad familiar

La cuenta infantil está orientada específicamente a menores y forma parte de las herramientas de Seguridad familiar de Microsoft. Permite a los padres o tutores supervisar y limitar el uso que hacen los niños del ordenador.

Con este tipo de cuenta se pueden establecer horarios de uso (tiempo de pantalla diario o franjas horarias), restringir aplicaciones y juegos, bloquear sitios web inadecuados y revisar informes de actividad. Todo ello pensado para crear un entorno más seguro para los niños sin impedirles usar la tecnología.

La configuración de una cuenta infantil se realiza desde Configuración > Cuentas > Familia y otros usuarios, utilizando la opción de añadir miembro de la familia y seleccionando “añadir un niño”. Es posible usar un correo existente o crear una nueva dirección para el menor, y luego aplicar los controles parentales deseados.

Este enfoque es muy útil en equipos familiares donde varios hijos comparten el mismo ordenador, ya que permite adaptar el nivel de restricción y contenido a la edad y madurez de cada uno.

Riesgos de no gestionar bien las cuentas de usuario

No tomarse en serio la gestión de las cuentas de usuario en Windows puede acarrear problemas bastante serios, tanto a nivel de seguridad como de privacidad o incluso de funcionamiento del equipo.

Uno de los peligros más evidentes es un mayor riesgo de malware y virus. Si todo el mundo usa una cuenta con permisos de administrador, cualquier archivo malicioso que se ejecute tendrá barra libre para hacer cambios profundos en el sistema. Por ejemplo, si en un ordenador familiar todos comparten la misma cuenta de administrador, basta con que una persona descargue un programa infectado para comprometer el equipo entero.

Otro problema tiene que ver con el acceso no autorizado a datos personales. Si el equipo no está protegido con cuentas separadas y mecanismos de bloqueo (contraseña, PIN, etc.), cualquiera que use el ordenador puede entrar a los documentos, fotos, correos y demás datos del usuario principal.

También son frecuentes los cambios accidentales en la configuración. Un usuario con pocos conocimientos puede tocar opciones delicadas sin darse cuenta (red, firewall, cuentas, permisos) y provocar fallos de rendimiento o agujeros de seguridad sin saber luego cómo revertirlos.

Cuando se comparten dispositivos sin cuentas individuales, se da pie al uso no supervisado de aplicaciones y servicios. Es decir, cualquiera puede instalar apps desde sitios poco fiables, iniciar sesión en servicios personales de otra persona o dejar sesiones abiertas sin control.

Además, se pierde privacidad y personalización: sin cuentas individuales, todos ven las mismas notificaciones, historial de navegación, fondo de escritorio, etc. Esto limita la intimidad digital y hace que la experiencia sea menos cómoda para cada usuario.

Por último, si todos trabajan con la misma cuenta (por ejemplo en un negocio pequeño), es casi imposible saber quién ha hecho qué. En un comercio donde varias personas usan el mismo equipo para cobrar, modificar precios o registrar movimientos, usar una única cuenta de administrador hace imposible rastrear acciones concretas.

Perfiles de usuario en Windows: dónde se guardan datos y configuración

Detrás de cada cuenta de usuario hay un perfil de usuario, que no es más que una carpeta donde se guardan los datos y preferencias de esa persona: documentos, descargas, configuración de programas, escritorio, etc.

En Windows 10 y Windows 11, los perfiles de usuario se almacenan, por defecto, en el directorio C:\Users. Dentro de esa carpeta hay un subdirectorio para cada usuario, cuyo nombre suele coincidir con su identificador de inicio de sesión (por ejemplo, C:\Users\alumno, C:\Users\marinapg, etc.).

Es importante entender que Windows solo crea físicamente el perfil cuando el usuario inicia sesión por primera vez. Es decir, podemos tener muchas cuentas definidas en el sistema, pero mientras no entren al menos una vez, su carpeta de perfil no existirán en C:\Users.

Dentro del perfil se encuentran carpetas visibles como Documentos, Imágenes, Escritorio o Descargas, pero también otras ocultas, entre ellas AppData, donde se almacenan archivos de configuración y datos internos de las aplicaciones. Esa es la razón por la que dos usuarios del mismo equipo pueden tener, por ejemplo, un navegador configurado de forma diferente.

La carpeta AppData se subdivide a su vez en Local, LocalLow y Roaming, y cada una se utiliza para un tipo de datos distinto (configuración local, datos que pueden sincronizarse, etc.). En muchos programas, la personalización de la interfaz, extensiones o ajustes avanzados se guardan en estos subdirectorios.

Por otra parte, las aplicaciones en sí (sus ejecutables y archivos estáticos) se instalan normalmente en Archivos de programa (o Archivos de programa (x86)), mientras que cada usuario mantiene su propia configuración de esas aplicaciones en su perfil. Así, Firefox puede estar instalado una sola vez en el sistema, pero cada usuario tendrá sus marcadores, historial y preferencias en su propia ruta AppData.

Crear y gestionar usuarios: herramientas gráficas y comandos

Windows ofrece varias formas de crear y administrar cuentas de usuario. Las más habituales en un entorno de escritorio son la app Configuración y el clásico Panel de control, pero también se puede utilizar la herramienta “Administración de equipos” y, para usuarios avanzados, la línea de comandos.

Desde Administración de equipos (disponible en las ediciones Pro y superiores), en el apartado de Usuarios y grupos locales, se pueden ver todas las cuentas existentes, comprobar si están habilitadas o deshabilitadas y crear nuevos usuarios. En esta interfaz, un icono con una flecha hacia abajo indica que la cuenta está presente pero no se puede usar para iniciar sesión.

Al crear un usuario nuevo desde esta herramienta, se le asigna un nombre, contraseña (si se desea) y se decide si el usuario deberá cambiarla al iniciar sesión o si expira con el tiempo. También se pueden definir restricciones como impedir que el usuario cambie su propia clave.

Además de las herramientas gráficas, es posible gestionar usuarios mediante comandos. Por ejemplo, desde una ventana de símbolo del sistema ejecutada como administrador, se puede usar net user para crear una cuenta, establecer una contraseña, listar usuarios existentes o modificar propiedades.

Un comando típico sería algo como net user anagp ClaveRoot#20 /add, que crea un usuario llamado “anagp” con esa contraseña. Con el mismo comando sin parámetros se listan las cuentas presentes en el sistema. Esta vía es muy útil cuando se quieren automatizar tareas con scripts o cuando se crean muchos usuarios de golpe.

Sistemas de archivos FAT32 y NTFS: permisos y seguridad

Otro aspecto clave para entender la seguridad de las cuentas de usuario en Windows es conocer la diferencia entre los sistemas de ficheros que puede usar el disco, especialmente FAT32 y NTFS, que son los más habituales.

FAT32 es un sistema de ficheros más antiguo y sencillo, con varias limitaciones importantes. La más conocida es que no permite archivos de más de 4 GB. Pero, desde el punto de vista de la seguridad, la gran desventaja es que FAT32 no admite permisos detallados de acceso: los archivos y carpetas en FAT32 no soportan ACLs (Listas de Control de Acceso) al estilo de NTFS.

NTFS, en cambio, es el sistema de archivos más moderno y potente de Windows. Permite configurar permisos finos sobre ficheros y directorios, auditorías, cifrado y otras características avanzadas. En la práctica, si se quiere aplicar una política de seguridad basada en usuarios y grupos, es imprescindible usar NTFS.

Desde la herramienta de Administración de discos de Windows se pueden crear nuevas particiones y elegir qué sistema de archivos usar. Por ejemplo, es posible crear una partición de datos formateada en NTFS para trabajar con permisos detallados, y otra en FAT32 (si se necesita compatibilidad con otros dispositivos), sabiendo que en esta última no habrá seguridad basada en ACLs.

Cuando se copia un directorio desde una partición NTFS con permisos configurados a otra unidad formateada en FAT32, se pierde toda la información de seguridad: en la unidad FAT32 no hay pestaña de Seguridad ni lista de permisos, porque el propio sistema de archivos no lo soporta.

Permisos NTFS, ACLs y acceso a carpetas por usuario

Los permisos NTFS permiten decidir, con bastante precisión, quién puede leer, escribir, modificar o borrar un fichero o carpeta. Para ello se utilizan las ACL (Access Control List o lista de control de acceso), que son listas de usuarios y grupos con sus respectivos permisos.

En la pestaña Seguridad de las propiedades de un directorio se pueden ver los usuarios y grupos que tienen algún tipo de permiso sobre ese recurso. Si un usuario o grupo no aparece en la lista, por defecto no tiene ninguna autorización de acceso (aunque en algunos casos puede heredar permisos desde carpetas superiores).

Un caso práctico muy típico: en una carpeta de datos (por ejemplo, E:\Empresa) se crean subcarpetas con el nombre de cada usuario, como E:\Empresa\alumno y E:\Empresa\marinapg. Se puede configurar NTFS de manera que solo el usuario correspondiente, más los administradores y el propio sistema, tengan control total sobre su carpeta personal.

Para ello se suele deshabilitar la herencia de permisos en las subcarpetas, copiar o vaciar la lista existente y luego añadir únicamente a los usuarios o grupos que deben tener acceso. Una configuración típica dejaría en la ACL a Administradores, SYSTEM y el usuario propietario de la carpeta.

Si un usuario que pertenece al grupo Administradores intenta entrar en una carpeta a la que no tiene permisos directos, Windows puede ofrecer la opción de “continuar” elevando privilegios. Si acepta, el sistema añade su cuenta a la ACL con control total, aprovechando que es administrador y/o propietario del recurso.

Usuarios y grupos locales: organización y caso práctico

Gestionar permisos directamente usuario a usuario puede convertirse en un infierno en cuanto el sistema tiene más de unos pocos usuarios. Por eso Windows utiliza grupos locales, que no son más que contenedores de usuarios a los que se asignan permisos de forma conjunta.

En la herramienta de Administración de equipos, en la rama de Usuarios y grupos locales, se pueden ver los grupos predeterminados del sistema (como Administradores, Usuarios, Usuarios avanzados, etc.) y sus miembros. Si se añade un usuario al grupo Administradores, automáticamente recibe permisos avanzados sobre todo el sistema; si se añade a Usuarios, será un usuario estándar.

Una técnica muy recomendable es crear grupos específicos para determinadas tareas o departamentos. Por ejemplo, se pueden crear los grupos Developers y SysAdmins e incluir en cada uno a los usuarios que correspondan (como desarrolladores o administradores de sistemas dentro de una empresa).

La ventaja de este enfoque es que los permisos se aplican a los grupos y no a usuarios concretos. Si en el futuro alguien se incorpora al equipo de desarrollo, bastará con añadirlo al grupo Developers para que reciba automáticamente los mismos permisos que el resto. Si sale de ese equipo, simplemente se le elimina del grupo y deja de tener acceso.

Un caso práctico muy ilustrativo es el siguiente: dentro de E:\Empresa se crean las carpetas Developers, SysAdmins, Privado y Publico, con la siguiente política:

- Developers: solo los miembros del grupo Developers pueden entrar y tienen control total.

- SysAdmins: solo los miembros del grupo SysAdmins pueden acceder y también con control total.

- Privado: solo dos usuarios concretos (por ejemplo, alfredoff y marinapg) tienen permisos completos.

- Publico: accesible con control total para los grupos Developers y SysAdmins.

De este modo, configurando las ACL únicamente con grupos y unos pocos usuarios puntuales, se consigue un sistema mucho más mantenible y escalable. Si un día el usuario anagp debe trabajar como desarrolladora además de administradora de sistemas, bastará con añadirla al grupo Developers para que pueda usar también la carpeta Developers sin tocar los permisos de la carpeta en sí.

En la interfaz avanzada de seguridad de Windows existe además una pestaña de “Acceso efectivo”, que permite comprobar qué permisos tiene un usuario o grupo concreto sobre un recurso, lo que resulta muy útil para verificar configuraciones complejas y diagnosticar problemas de acceso.

Finalmente, conviene recordar que, aunque es muy tentador añadir siempre a Administradores en todas las ACL para “curarse en salud”, en algunos contextos (como perfiles de usuario o carpetas muy sensibles) puede ser preferible limitar su presencia para reforzar la confidencialidad, controlando estrictamente la propiedad y el acceso.

Gestionar bien las cuentas de usuario, los perfiles, los permisos NTFS y los grupos locales permite que un mismo equipo Windows pueda servir sin problemas tanto a un único usuario exigente como a una familia entera o a un pequeño negocio, combinando seguridad, orden y comodidad sin volverse loco cada vez que hay que hacer un cambio.

Tabla de Contenidos

- Qué es una cuenta de usuario en Windows y por qué es tan importante

- Iniciar sesión en Windows: métodos, seguridad y problemas frecuentes

- Conectar cuentas personales con cuentas profesionales o educativas

- Tipos de cuentas de usuario en Windows 11

- Riesgos de no gestionar bien las cuentas de usuario

- Perfiles de usuario en Windows: dónde se guardan datos y configuración

- Crear y gestionar usuarios: herramientas gráficas y comandos

- Sistemas de archivos FAT32 y NTFS: permisos y seguridad

- Permisos NTFS, ACLs y acceso a carpetas por usuario

- Usuarios y grupos locales: organización y caso práctico