- Las APIs concentran gran parte del riesgo actual y requieren inventario, pruebas continuas y monitorización en tiempo real.

- La defensa activa combina SAST, DAST, pruebas específicas de API y detección de amenazas en producción.

- Un buen programa de gestión de vulnerabilidades prioriza por riesgo real, reduce falsos positivos e integra seguridad en CI/CD.

- El éxito depende tanto de las herramientas como de la cultura, los procesos y la coordinación entre desarrollo, operaciones y seguridad.

La escena actual de la ciberseguridad está marcada por una explosión de vulnerabilidades y un uso masivo de APIs que conectan prácticamente todo: aplicaciones web, microservicios, móviles, SaaS y sistemas internos. Lanzar una nueva funcionalidad un viernes y descubrir el lunes que alguien ha explotado un endpoint sin autenticación o un bug de inyección ya no es un escenario de película, es el pan de cada día en muchas empresas.

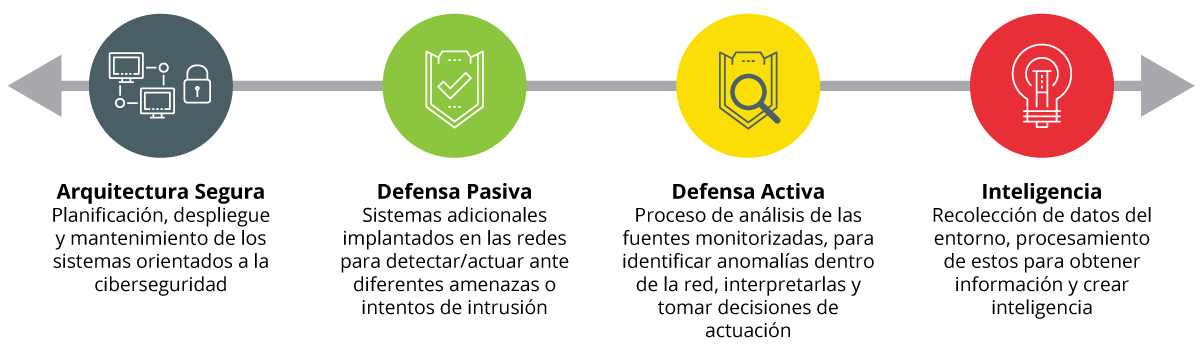

En este contexto, la combinación de defensa activa y escáneres de vulnerabilidades para APIs se ha convertido en un eje estratégico. No basta con revisar logs o hacer un test puntual una vez al año; hay que descubrir todas las APIs (incluidas las «en sombra»), probarlas de forma automática antes de desplegar y vigilar en tiempo real lo que ocurre en producción. Y todo ello sin machacar a los equipos de desarrollo con falsos positivos ni herramientas imposibles de mantener.

Por qué las APIs son hoy uno de los mayores focos de riesgo

La mayoría de arquitecturas modernas se apoyan en APIs como canal principal para exponer datos y lógica de negocio. Esto multiplica la superficie de ataque: cada endpoint, cada parámetro y cada flujo de autenticación puede ser una puerta abierta si no se controla bien.

Los informes de la industria muestran un aumento brutal de los incidentes vinculados a APIs y aplicaciones web, con sectores como servicios financieros especialmente castigados. Además, organizaciones como Gartner y OWASP llevan tiempo avisando: los ataques a APIs no solo crecen en volumen, también en impacto, llegando a filtrar hasta diez veces más datos que otras brechas típicas.

Entre los factores que disparan el riesgo destacan el API sprawl (proliferación descontrolada de APIs), la falta de inventario actualizado, versiones antiguas que siguen accesibles (APIs «zombi») y endpoints internos expuestos por error. Cuando nadie tiene claro qué APIs existen ni cómo se usan, es cuestión de tiempo que aparezca un fallo grave.

A esto se suma el auge del código generado por IA y de prácticas como el «vibe coding»: desarrolladores y perfiles no técnicos producen grandes cantidades de código y endpoints a base de prompts en lenguaje natural. La productividad sube, pero también las posibilidades de heredar malas prácticas, librerías obsoletas o patrones de seguridad pobres sin darse cuenta.

El resultado es un escenario en el que la detección temprana de fallos de seguridad en APIs y aplicaciones ya no es opcional: es una condición mínima para no acabar en titulares por una brecha.

Gestión moderna de vulnerabilidades para APIs y aplicaciones

La gestión de vulnerabilidades de seguridad de aplicaciones ya no se limita a lanzar un escaneo anual. Hablamos de un proceso continuo y estructurado que cubre desde el código fuente hasta la API expuesta en producción, pasando por contenedores, infraestructura como código (IaC) y servicios cloud.

Este enfoque integra varias piezas: descubrimiento de activos, análisis estático (SAST), análisis dinámico (DAST), pruebas específicas de API, gestión de parches, priorización basada en riesgo y supervisión activa. Todo ello alineado con normativas como RGPD, PCI DSS o marcos NIST, que ya exigen prácticas de codificación segura y evidencias de análisis.

En el plano de las aplicaciones, las vulnerabilidades típicas van desde la inyección SQL y el Cross-Site Scripting (XSS) hasta la autenticación rota, la exposición de datos sensibles o el uso de componentes obsoletos. En APIs, la referencia es el OWASP API Security Top 10, que agrupa riesgos como:

- BOLA (Broken Object Level Authorization): acceso a objetos de otros usuarios cambiando un ID.

- Autenticación y autorización defectuosas que permiten suplantar usuarios.

- Consumo de recursos sin límites, abriendo la puerta a ataques de denegación de servicio.

- Configuraciones inseguras, endpoints olvidados o versiones antiguas aún accesibles.

- Consumo inseguro de APIs de terceros, confiando en respuestas sin validación estricta.

Una buena gestión de vulnerabilidades debe identificar estos problemas tanto en el código y las definiciones de API como en el comportamiento real de las aplicaciones en ejecución, y hacerlo de forma repetible, automatizada y medible.

Análisis estático, dinámico y pruebas específicas para APIs

En un programa de defensa activa para APIs, los escáneres de vulnerabilidades no son un extra, son el motor que permite encontrar fallos de forma sistemática antes de que los encuentren otros. Aquí entran en juego varias familias de herramientas que se complementan entre sí.

El análisis estático (SAST) examina el código fuente o el binario sin ejecutarlo. Busca patrones de riesgo como inyecciones, desbordamientos, uso inseguro de APIs, secretos incrustados o dependencias vulnerables. Se integra en el IDE y en el pipeline de CI para que el propio desarrollador reciba feedback mientras escribe o antes de fusionar.

El análisis dinámico (DAST) se centra en la aplicación en ejecución, enviando peticiones como haría un atacante. Es especialmente útil para detectar errores de configuración, validaciones insuficientes, problemas de sesión o rutas que solo aparecen con interacción real. Herramientas de este tipo simulan tráfico HTTP/HTTPS y verifican reacciones anómalas, códigos de error sospechosos o respuestas con más datos de los debidos.

En el terreno específico de APIs, se añaden pruebas dedicadas como:

- Fuzzing de entrada: envío masivo de datos aleatorios o malformados para ver cómo responde el endpoint.

- Pruebas de inyección (SQL, comandos, LDAP, etc.) adaptadas al contrato de la API.

- Manipulación de parámetros e IDs para comprobar si hay BOLA o escaladas de privilegio.

- Verificación del control de cuotas y límites para evitar abusos automatizados de flujos de negocio.

Todo esto se complementa con herramientas que escanean la infraestructura: escáneres de red y host (como Nessus o Qualys), soluciones para contenedores e IaC, y plataformas CNAPP que unifican visibilidad en cloud, Kubernetes, microservicios y APIs.

Descubrimiento e inventario de APIs: el problema de lo que no ves

Uno de los mayores dolores de cabeza prácticos es saber qué APIs existen realmente en la organización. Entre proyectos antiguos, PoCs, servicios internos que acabaron expuestos y versiones v1, v2, v3 conviviendo, es fácil perder el control.

Las plataformas modernas de seguridad de API han puesto el foco en el descubrimiento automático. A partir del análisis de tráfico (mediante integración con gateways, proxies o WAFs), de repositorios de código, de definiciones OpenAPI/Swagger o de integraciones con Kubernetes y cloud, son capaces de construir un inventario de endpoints en uso, con información como:

- Host, ruta, método HTTP y parámetros aceptados.

- Datos sensibles potencialmente expuestos en cada ruta.

- Si el endpoint exige autenticación o permite acceso anónimo.

- Versiones activas e histórica de cada API.

Para APIs nuevas que sí cuentan con especificación, herramientas tipo Auto Swagger o plataformas como 42Crunch permiten, a partir del propio esquema, lanzar baterías de pruebas de seguridad sin necesidad de programar manualmente cada test. De esta forma, basta con facilitar el contrato de la API para que el escáner recorra sistemáticamente todos los endpoints y escenarios previstos.

Este descubrimiento no solo sirve para «tener un listado bonito»; es el punto de partida para aplicar políticas de defensa activa: bloqueo de endpoints obsoletos, refuerzo de autenticación donde falte y priorización de pruebas en rutas críticas.

Defensa activa: combinación de pruebas y monitorización en tiempo real

Si algo ha quedado claro en los últimos años es que la seguridad puramente reactiva se queda corta. Esperar a detectar un incidente solo cuando salta una alarma en producción es como instalar una alarma en casa después del primer robo.

La defensa activa en APIs se basa en un modelo por capas que combina:

- Escaneos proactivos en preproducción (SAST, DAST, pruebas de API específicas).

- Monitorización de tráfico en tiempo real en producción para detectar comportamientos anómalos.

- Capacidad de respuesta automática o semiautomática ante patrones de ataque.

Proveedores como F5, Salt Security, Akamai u otros jugadores del sector han ido incorporando capacidades de API testing contextual, detección basada en comportamiento y correlación con inteligencia de amenazas. La idea es entender la lógica de cada endpoint (qué hace, qué datos maneja, quién debería llamarlo) y adaptar los tests y las reglas de detección a ese contexto, en lugar de aplicar plantillas genéricas.

Por ejemplo, una solución de defensa activa para APIs puede:

- Descubrir todos los endpoints expuestos, incluidos los no documentados.

- Probar en preproducción cada endpoint con casos de inyección, manipulación de parámetros, fuzzing y pruebas de autenticación.

- Vigilar en tiempo real peticiones sospechosas (incrementos de tasa, cambios bruscos en patrones de uso, intentos automáticos de enumeración de IDs).

- Bloquear solicitudes maliciosas, imponer límites por usuario o token y alertar al equipo de seguridad con detalles suficientes para investigar.

Esta capa en tiempo de ejecución es crítica porque, por muy buenos que sean tus escaneos, siempre habrá vulnerabilidades desconocidas o cambios en el negocio que introduzcan riesgos nuevos. La supervisión en vivo actúa como último cinturón de seguridad frente a ataques que se escapan de las pruebas previas.

Autenticación, autorización y control de acceso en APIs

Ningún escáner sustituye el diseño correcto de los controles de acceso. La autenticación y la autorización robustas siguen siendo el corazón de la seguridad de APIs, tanto a nivel de arquitectura de la aplicación como de configuración en la nube.

Hoy en día, casi todas las APIs modernas se apoyan en un combo de OAuth 2.0, OpenID Connect y tokens JWT para gestionar quién es el usuario y qué puede hacer. Estos tokens deben tener caducidad razonable, scopes bien definidos, rotación periódica y, por supuesto, transmitirse siempre bajo HTTPS.

Además de la autenticación, hay que aplicar controles de autorización a nivel de objeto y de función. Modelos como RBAC (control basado en roles) y ABAC (basado en atributos) permiten mapear permisos de forma granular: un usuario puede consultar sus propios datos, un operador puede ver información agregada, un administrador puede crear o borrar recursos, etc.

Los entornos cloud facilitan esta granularidad con políticas de IAM en AWS, Azure y Google Cloud, que se extienden a gateways de API, funciones serverless y servicios gestionados. Configurar bien estas políticas evita que un endpoint de administración acabe accesible para cualquiera con una simple llamada HTTP.

Los propios escáneres de API pueden ayudar a comprobar que las rutas supuestamente protegidas realmente exigen tokens válidos, que no se aceptan tokens caducados, que no se permite escalar privilegios modificando un campo del JSON y que un usuario no puede acceder a recursos de otro cambiando un identificador.

Buenas prácticas y flujo de trabajo para la detección continua

Para que la defensa activa y el escaneo de vulnerabilidades para APIs funcionen en el día a día, hay que aterrizar todo esto en un proceso repetible integrado en el ciclo de desarrollo. No sirve con tener herramientas potentes si nadie las mira o si bloquean el trabajo de los equipos.

Algunas prácticas clave que se están consolidando son:

- Shift-left real: incorporar revisiones de seguridad desde la fase de diseño, utilizando plantillas de API seguras, reglas de linters y análisis estático en cada commit.

- Escaneos automatizados en CI/CD: SAST rápido en cada pull request, DAST y pruebas de API más completas en ramas de integración o entornos de staging.

- Umbrales y puertas de calidad: definir qué severidad de vulnerabilidades bloquea un despliegue y cuáles se aceptan temporalmente con un plan de corrección.

- KPIs claros (MTTD, MTTR, deuda de vulnerabilidades abierta, cobertura de escaneo) para medir la eficacia del programa.

- Formación continua y cultura de seguridad: que los desarrolladores entiendan los problemas que detectan las herramientas y cómo solucionarlos sin fricciones.

En organizaciones con muchos equipos o tecnología muy heterogénea, es frecuente combinar soluciones: por ejemplo, escáneres comerciales con paneles y reporting avanzados más un ecosistema de herramientas open source (Semgrep, CodeQL, OpenVAS, escáneres de secretos como GitGuardian o Trufflehog, etc.) para afinar reglas, cubrir lenguajes concretos o validar resultados.

Plataformas avanzadas como SentinelOne, Snyk, Aikido Security, F5 o similares buscan precisamente unificar estas capas: descubrimiento, escaneo, correlación de riesgos y protección en tiempo de ejecución. Integradas con SIEM, SOAR y herramientas de ticketing, convierten los hallazgos técnicos en flujos de trabajo accionables.

Retos habituales al implantar defensa activa y cómo gestionarlos

Llevar todo esto a la práctica no es un camino de rosas. Muchas organizaciones se topan con volúmenes enormes de alertas, falta de personal experto y deuda técnica acumulada en sistemas heredados que no se pueden parar ni tocar fácilmente.

Uno de los problemas más repetidos es la fatiga de alertas: escáneres que lanzan cientos o miles de «vulnerabilidades» que, en la práctica, no son explotables o tienen un impacto bajísimo. Cuando esto ocurre, los equipos empiezan a ignorar los informes y la herramienta se convierte en ruido de fondo.

Para evitarlo, es clave ajustar las reglas, personalizar políticas y apoyarse en soluciones que ya incluyan mecanismos de reducción de falsos positivos, priorización por contexto (por ejemplo, si una API está expuesta a Internet, si maneja datos sensibles, si el endpoint está realmente en uso) y, cuando es posible, validación automática de explotabilidad.

Otro obstáculo es la velocidad de los ciclos DevOps. Si los escaneos tardan media hora y bloquean cada build, los desarrolladores harán todo lo posible por desactivarlos. La solución pasa por usar análisis incrementales rápidos en cambios pequeños y reservar escaneos completos para momentos concretos (por ejemplo, compilaciones nocturnas o antes de un gran despliegue).

Por último, los sistemas legacy y la deuda técnica requieren un enfoque por fases: priorizar primero los activos más críticos, con mayor exposición y valor de negocio, aplicar parches o medidas compensatorias (WAF, segmentación de red, refuerzo de autenticación) y planificar a medio plazo la modernización de las partes más débiles.

Con todo este contexto, lo que marca la diferencia no es disponer de «la herramienta perfecta», sino encajar bien un conjunto razonable de soluciones en un proceso claro, con roles definidos y apoyo de la dirección. La defensa activa sobre APIs y aplicaciones se convierte así en una práctica cotidiana más del desarrollo y la operación, no en un susto de última hora cada vez que alguien pide una auditoría.

Viendo el ritmo al que crece el número de vulnerabilidades, el coste de una brecha y el peso que tienen las APIs en cualquier negocio digital, apostar por un modelo de escaneo continuo, defensa en tiempo real y gestión madura de vulnerabilidades ya no es cuestión de «estar a la última», sino de asegurar la continuidad de la propia organización. Quienes consigan descubrir todas sus APIs, probarlas de forma automatizada, protegerlas frente a abusos y reaccionar rápido cuando algo se tuerce serán los que duerman más tranquilos… y los que menos saldrán en las noticias por motivos equivocados.

Tabla de Contenidos

- Por qué las APIs son hoy uno de los mayores focos de riesgo

- Gestión moderna de vulnerabilidades para APIs y aplicaciones

- Análisis estático, dinámico y pruebas específicas para APIs

- Descubrimiento e inventario de APIs: el problema de lo que no ves

- Defensa activa: combinación de pruebas y monitorización en tiempo real

- Autenticación, autorización y control de acceso en APIs

- Buenas prácticas y flujo de trabajo para la detección continua

- Retos habituales al implantar defensa activa y cómo gestionarlos