- Vyöhykkeisiin (LAN, DMZ, VLAN) ja tarkkojen käyttöoikeusluetteloiden (ACL) käyttö pienentää palvelimien hyökkäyspinta-alaa merkittävästi.

- Oikein määritetty Windowsin palomuuri ja sen edistyneet suojausominaisuudet mahdollistavat tarkan hallinnan kunkin tietokoneen saapuvalle ja lähtevälle liikenteelle.

- NGFW-verkot yhdistävät sovellusten suodatuksen, IPS:n, VPN:n, URL-suodatuksen ja QoS:n kattavaa ympäristön suojausta ja hallintaa varten.

- Sääntöjen säännöllinen lokin kirjaaminen, auditointi ja testaus ovat välttämättömiä virheellisten määritysten havaitsemiseksi ja pitkän aikavälin tietoturvan ylläpitämiseksi.

Hallitse palvelimien palomuurin edistyneet asetukset Se ei ole enää vain suurten yritysten asia. Jokaisen yrityksen, joka suhtautuu kyberturvallisuuteen vakavasti, on ymmärrettävä, miten verkko segmentoidaan, vyöhykkeet määritellään, yksityiskohtaiset säännöt luodaan ja miten sekä perimeter-palomuuria että itse Windows-palomuuria hyödynnetään parhaalla mahdollisella tavalla jokaisella tietokoneella ja palvelimella.

Tässä oppaassa näet yksityiskohtaisesti, miten Seuraavan sukupolven palomuurit (NGFW)Kuinka suunnitellaan vyöhykkeitä (LAN, WAN, DMZ, VLAN), minkä tyyppisiä sääntöjä sovelletaan (ohjelma, portti, protokolla, IP…), kuinka hyödynnetään Windowsin palomuuri, jossa on lisäsuojausMillainen rooli työkaluilla, kuten SimpleWallilla, on, ja mitä parhaita käytäntöjä tulisi noudattaa, jotta koko tästä rakenteesta ei tule hallitsematonta kaaosta?

Seuraavan sukupolven palomuurit palvelimilla: paljon enemmän kuin porttisuodatusta

Seuraavan sukupolven palomuurit, kuten FortiGate NGFWNe yhdistävät edistyneet verkkotoiminnot ja syvällisen tietoturvan yhteen laitteeseen. Ne eivät ainoastaan avaa tai sulje portteja, vaan analysoivat liikennettä sovellustasolla, tarkastavat salattua sisältöä ja integroituvat monimutkaisiin pilvi-, lähiverkko-, WLAN- ja etäkäyttöarkkitehtuureihin.

FortiGaten tapauksessa järjestelmän ydin on FortiOSErityinen käyttöjärjestelmä, joka yhdistää tietoturvakäytännöt ja verkkotoiminnot: integroitu SD-WAN, universaali ZTNA, liikenteenohjaus langattomissa ja langallisissa verkoissa sekä keskitetty hallinta FortiManagerin ansiosta.

Lisäksi nämä joukkueet luottavat ns. oma ASIC-arkkitehtuuri (erilliset sirut) pakettien tarkastuksen ja salauksen purkamisen nopeuttamiseksi heikentämättä suorituskykyä tai nostamatta virrankulutusta, vaikka verkko olisi raskaan kuormituksen alla ja samanaikaisia istuntoja olisi satoja tai tuhansia.

Suojausta uhkia vastaan vahvistetaan seuraavilla tavoilla: FortiGuard-palvelutjotka lisäävät tekoälyä haittaohjelmien, epäilyttävän liikenteen, hyökkäysten ja kohdennettujen hyökkäysten havaitsemiseksi, sovittaen kaiken Fortinet Security Fabricin konseptiin: tietoturvaverkkoon, joka kattaa verkon, päätelaitteet ja pilven, jotta voidaan reagoida koordinoidusti tapahtumiin.

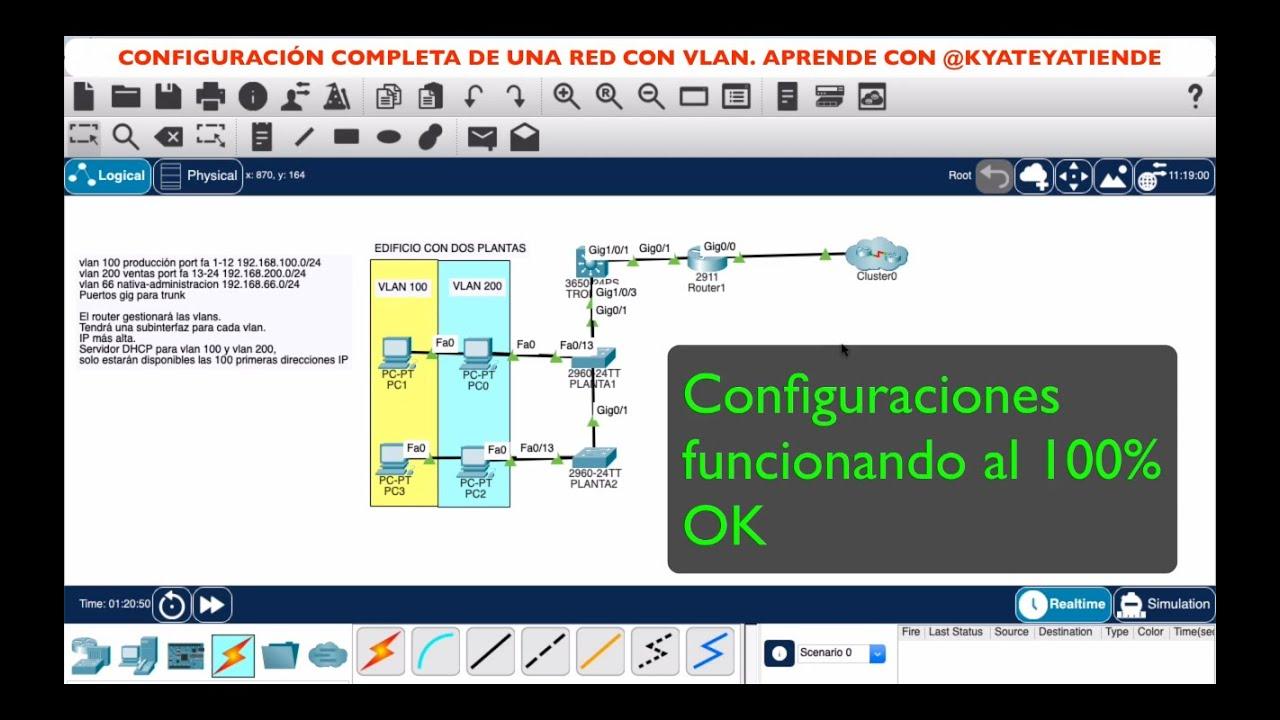

Palomuurivyöhykkeiden suunnittelu ja verkon segmentointi palvelimilla

Ennen kuin alat luoda sääntöjä ikään kuin huomista ei olisi, sinun on suunniteltava... kaavoitusarkkitehtuuri ja verkon segmentointiMitä litteämpi verkko on, sitä helpompi hyökkääjän on liikkua sivusuunnassa päästyään sisään.

Ensimmäinen askel on tunnistaa keskeiset varat ja palvelutVerkkopalvelimet, tietokannat, sisäiset sovellukset, myyntipistelaitteet, VoIP-vaihteet, vierasverkot jne. Ne on ryhmitelty eri loogisiin vyöhykkeisiin kriittisyytensä ja altistuksensa mukaan.

Vakiokäytäntö on luoda DMZ (demilitarisoitu alue) Internetiin suoraan palveluita tarjoavien palvelimien (sähköposti, VPN, verkkosovellukset, julkiset portaalit jne.) on oltava eristettyjä sekä ulkoisesta verkosta että herkimmästä sisäisestä verkosta, ja eri alueiden välistä liikennettä on rajoitettava mahdollisimman paljon.

Palvelimet, joihin pääsee vain organisaation sisältä, sijaitsevat sisäiset palvelinalueetNämä puolestaan on erotettu käyttäjäverkosta, hallintaverkosta ja mistä tahansa laboratorio- tai testiympäristöstä. Jotta tämä olisi käytännöllistä, on yleistä käyttää kytkimiä, jotka tukevat VLAN säilyttääkseen erottelun myös tasolla 2.

IPv4-ympäristöissä kaikkien sisäisten verkkojen on käytettävä yksityiset alueet (RFC1918) ja käyttävät NAT-mekanismeja Internetin käyttämiseen. Käännös suoritetaan tyypillisesti perimeter-palomuurilla, joka myös valvoo saapuvan ja lähtevän liikenteen käytäntöjä kullekin tietylle vyöhykkeelle.

Käyttöoikeusluettelot (ACL) ja vyöhykkeiden väliset säännöt

Kun vyöhykkeet on määritelty ja liitetty palomuurin rajapintoihin tai alirajapintoihin, on aika... ACL (käyttöoikeusluettelot)Mitkä ovat säännöt, jotka päättävät, mikä liikenne on sallittua ja mikä hylätään näiden alueiden välillä.

Ajatuksena on määritellä jokaiselle rajapinnalle tai alihankintarajapinnalle joukko mahdollisimman yksinkertaisia sääntöjä. tarkka ja rakeinen Mahdollisia vaatimuksia ovat: lähde-IP tai aliverkko, kohde-IP tai aliverkko, protokolla (TCP, UDP, ICMP jne.), mukana olevat portit ja toiminto (sallittu tai estetty). Mitä vähemmän yleisluontoiset säännöt ovat, sitä vähemmän on tietoturva-aukkoja.

Hyvä käytäntö on päättää jokainen ACL säännöllä, joka on "kiistää kaiken" implisiittisestiTämä toimii turvaverkkona: jos paketti ei vastaa mitään ennalta määritettyä lupasääntöä, se estetään. Tämän jälkeen luodaan hyvin erityisiä poikkeuksia niille virroille, joita todella tarvitaan.

On myös suositeltavaa poistaa käytöstä julkinen pääsy hallintaliittymiin palomuurin (HTTP, HTTPS, SSH jne.) kautta, mikä sallii hallinnan vain hyvin tietyistä sisäisistä verkoista tai suojatun VPN-hallinnan kautta.

Nykyaikaiset NGFW:t voivat ylittää portin ja IP:n rajat hyödyntäen sovellusten hallintaVerkkokategoriat, IPS ja edistynyt tiedostoanalyysi (hiekkalaatikko). Jos olet jo maksanut näistä ominaisuuksista, on järkevää aktivoida ja määrittää ne kriittisissä työnkuluissa, erityisesti niissä, jotka ulottuvat reuna-alueelle.

Salliva palomuuri vs. rajoittava palomuuri palvelimilla

Keskeinen asia palomuuripolitiikan suunnittelussa (olipa kyseessä sitten ulkoreuna tai käyttöjärjestelmä) on päättää, aloitetaanko valmiista asennosta salliva vai rajoittava.

Eräässä salliva palomuuri Perimmäinen implisiittinen sääntö on "salli kaikki". Vain estosäännöissä nimenomaisesti määritellyt kohteet estetään. Tätä lähestymistapaa käytetään tyypillisesti luotettavissa lähiverkoissa (LAN) tai tietokoneissa, jotka on määritetty Windowsissa "yksityiseksi verkoksi".

Eräässä rajoittava palomuuri Päinvastoin tapahtuu: lopullinen sääntö on "estä kaikki". Vain liikenne, joka vastaa nimenomaisia sallimissääntöjä, sallitaan läpi. Tämä filosofia on yleinen laajakaistaverkoissa (WAN), palomuureissa, kuten pfSense tai yritysten NGFW:t, ja laitteissa, jotka on määritetty "julkiseksi verkoksi".

Esimerkiksi Windows käyttää oletuksena rajoittava käytäntö saapuville yhteyksille (estää kaiken, mikä ei ole nimenomaisesti sallittua) ja salliva politiikka menojen suhteen (Se sallii kaiken paitsi sen, minkä olet estänyt.) Tätä voidaan säätää palomuurin lisäasetuksista.

Mitä Windowsin palomuuri todella tarjoaa palvelimille?

El Windowsin palomuuri, jossa on lisäsuojaus Se on paljon tehokkaampi kuin monet ihmiset ymmärtävät. Se voi hallita saapuvaa ja lähtevää liikennettä, suodattaa IP-osoitteen, portin, protokollan, palvelun, verkkoyhteyden, profiilityypin (verkkotunnus, yksityinen, julkinen) ja joissakin tilanteissa jopa käyttäjän tai ryhmän mukaan.

Sen ominaisuuksista erottuvat seuraavat: pakettisuodatus Alhaisella tasolla se luo yksityiskohtaisia lokeja (jotka voidaan sitten analysoida Tapahtumienvalvonnalla tai lähettää SIEM-järjestelmään), tunnistaa julkiset verkot ja ottaa automaattisesti käyttöön tiukemman profiilin sekä integroituu muihin suojauskerroksiin, kuten Windows Defenderiin.

Pienille yrityksille ja monille palvelinympäristöille hyvin konfiguroitu palvelin voi olla enemmän kuin tarpeeksiErityisesti yhdistettynä vankkaan virustorjuntaohjelmistoon ja hyviin hallintakäytäntöihin. On kuitenkin tärkeää olla tietoinen sen rajoituksista: se ei korvaa perimeter-NGFW:tä tai erillistä IPS:ää.

Heikkoina kohtina on mainittava, että Windowsin palomuuri ei tarjoa tätä ominaisuutta oletuksena. syvä paketin tarkastus Edistyneiden allekirjoitusten ansiosta se ei estä järjestelmän telemetriaa natiivisti, sen ilmoitukset ovat huomaamattomia (se tuskin ilmoittaa uusista yhteyksistä), ja lokien tarkastelutapa ei ole käyttäjäystävällinen ei-teknisille käyttäjille.

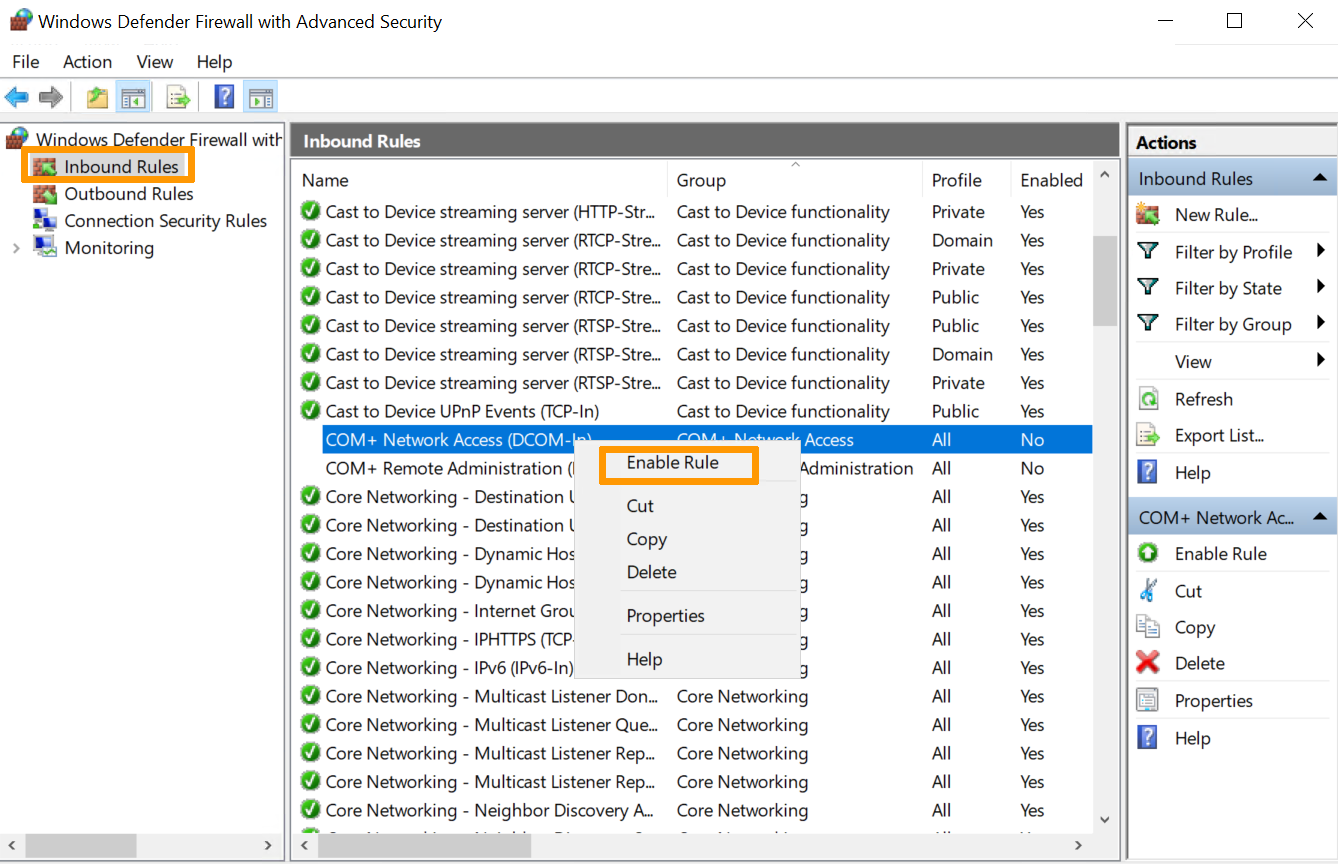

Pääsy Windowsin palomuurin edistyneeseen suojaukseen

Palomuurin lisäasetusten hallinta ympäristössä, jossa Active Directory -verkkotunnusIhannetapauksessa pitäisi työskennellä GPO (ryhmäkäytäntöobjektit)On tärkeää kuulua toimialueen järjestelmänvalvojien ryhmään tai sinulla on oltava delegoidut käyttöoikeudet ryhmäkäytäntöihin.

Käytäntöjen hallintakonsolissa voit selata seuraavia toimintoja: Käytännöt > Tietokoneen asetukset > Windowsin asetukset > Suojausasetukset > Windowsin palomuuri ja edistyneet suojausasetuksetSiellä voidaan määrittää yhteiset säännöt toimialueeseen liitetyille asiakastietokoneille ja palvelimille.

Jos se on kyse yksi palvelin tai paikallinen tietokoneTarvitset vain järjestelmänvalvojan oikeudet kyseiseen laitteeseen. Nopein tapa avata konsoli on painaa KÄYNNISTÄ ja kirjoittaa wf. msc ja paina Enter-näppäintä. Windowsin palomuurin konsoli, jossa on kyseisen tietokoneen lisäsuojaus, avautuu.

Päänäyttö näyttää saapuvan liikenteen säännöt, lähtevän liikenteen säännöt, yhteyden suojaussäännöt ja eri profiilien (toimialue, yksityinen, julkinen) kokoonpano sekä valvonta-alue, jossa vain aktiiviset säännöt ovat näkyvissä.

Profiilit, globaalit käytännöt ja oletustoiminta

Palomuurin ominaisuuspaneeli ohjaa kunkin globaaleja asetuksia verkkoprofiili (toimialue, yksityinen, julkinen). Nämä asetukset määrittävät, miten palomuuri toimii, kun verkkosovitin on liitetty tiettyyn verkkotyyppiin.

Voit päättää kullekin profiilille, onko palomuuri käytössä. päälle tai pois päältäEstetäänkö vai sallitaanko saapuvat yhteydet, jotka eivät vastaa mitään sääntöä, ja sama koskee lähteviä yhteyksiä.

Myös seuraavia parametreja voidaan säätää: ilmoitukset ohjelman estämisen yhteydessä, sijainti, jossa palomuurilokit, näiden lokien enimmäiskoko ja IPsec VPN -tunneleiden suojaaman liikenteen erityiskäsittely, jota pidetään yleensä luotettavampana.

Vuonna Valvonta Kaikki tällä hetkellä aktiiviset säännöt näytetään, mukaan lukien ryhmäkäytäntöobjektien (GPO) säännöt ja paikallisesti määritetyt säännöt. Tästä kohdasta voit tarkistaa, mitkä säännöt ovat aktiivisia ja millä parametreilla. Sieltä voit myös avata ja muokata niiden ominaisuuksia.

Sisään- ja uloskäynnin säännöt: liikenteen suunta

Yksi yleisimmistä virheistä Windowsin palomuurin sääntöjen kanssa työskennellessä on liikenteen suunnan hämmentäminenSaapuvien liikenteen säännöt koskevat tietokoneelle saapuvia paketteja; lähtevien liikenteen säännöt koskevat tietokoneelta toiseen koneeseen lähteviä paketteja.

Jos tavoitteena on estää yhteydet Internetistä palvelimelle, on tarpeen luoda tai muokata sisääntulosäännötJos taas tavoitteena on estää palvelinpalvelua tai -ohjelmaa muodostamasta yhteyttä ulkopuolelle, on ryhdyttävä toimiin poistumissäännöt.

Jokainen luettelon merkintä osoittaa, onko sääntö käytössä (vihreä valintamerkki) vai poistettu käytöstä. Käytöstä poistetut säännöt eivät vaikuta liikenteeseen, vaikka ne olisivatkin edelleen määritettyinä. On tavallista löytää monia valmiiksi määritettyjä Windows-sääntöjä, jotka ovat läsnä, mutta eivät ole aktiivisia ennen kuin niitä tarvitaan.

Ymmärtääkseen hyvin lähde-/kohdevirtaus ja paikallinen/etäportti Tämä on olennaista, jotta vältetään sellaisten sääntöjen luominen, joita ei koskaan sovelleta tai jotka avaavat enemmän kuin on todella tarpeen, mikä on hyvin yleistä monimutkaisia palveluita konfiguroitaessa.

Windowsin palomuurin sääntöjen tyypit

Windowsin palomuurin uusien sääntöjen ohjattu toiminto tarjoaa neljä pääluokkaa: ohjelma, portti, ennalta määritelty ja mukautettuJokainen on suunniteltu eri tilanteeseen, ja on tärkeää valita huolellisesti sen mukaan, mitä haluat saavuttaa.

Säännöt programa keskittyä tiettyyn suoritettavaan tiedostoon; puerto Ne suodattavat TCP- tai UDP-porttinumeron mukaan; ennalta Ne yksinkertaistavat tuttujen Windows-palveluiden hallintaa; ja henkilökohtainen Ne mahdollistavat erittäin hienosäädön yhdistämällä useita kriteerejä kerralla.

Kaikissa tapauksissa ohjattu toiminto päättyy kysymällä, mitä toimintoa haluamme käyttää (salli, salli vain, jos IPsec on suojattu, vai estä) ja mihin verkkoprofiileihin sääntö koskee (toimialue, yksityinen, julkinen). Lopuksi nimi ja kuvaus jotta se olisi myöhemmin helposti tunnistettavissa.

Kriittisillä palvelimilla kannattaa käyttää aikaa sääntöjen asianmukaiseen dokumentointiin ja ilmoittaa, Mitä palvelua se suojaa ja miksi se on olemassajotta tulevissa tarkastuksissa tai muutoksissa ei ole epäilystäkään sen hyödyllisyydestä.

Ohjelmakohtaiset säännöt: tiettyjen palveluiden hienosäätö

Tyyppisäännöt programa Ne ovat kätevä tapa hallita sovelluksen liikennettä ilman, että kaikkien sen käyttämien porttien ulkoa täytyy muistaa. Niitä voidaan soveltaa sekä saapuvaan että lähtevään liikenteeseen.

Valitse ohjatussa toiminnossa vaihtoehto "Tämä ohjelmapolku" ja määritä suoritettavan tiedoston polkuYmpäristömuuttujien avulla voidaan varmistaa, että sääntöä sovelletaan oikein, vaikka ohjelma olisi asennettu eri polkuihin eri tietokoneille.

Palvelimilla, jotka isännöivät palveluita svchost.exe Muissa usean palvelun konteissa on mahdollista mukauttaa sääntö koskemaan vain tiettyjä palveluita valitsemalla palvelu sen lyhyen nimen perusteella. Näin voit esimerkiksi erottaa tietyn RPC-palvelun liikenteen saman prosessin sisällä.

On erittäin suositeltavaa yhdistää ohjelmasääntö rajoituksiin välilehdellä Protokollat ja portitmäärittämällä nimenomaisesti, mitä portteja sovellus voi kuunnella tai käyttää. Jos yrität avata eri portin, palomuuri estää sen.

Porttisäännöt: klassinen TCP/UDP-suodatus

Tyyppisäännöt puerto Niiden avulla voit sallia tai estää liikenteen paikallisen tai etäporttinumeron ja protokollan (pääasiassa TCP tai UDP) perusteella. Niitä voidaan käyttää sekä saapuvan että lähtevän liikenteen säännöille.

Tyypillisessä saapuvan liikenteen avaamissäännössä esimerkiksi TCP-portti 21TCP valitaan, "tietyt paikalliset portit" ilmoitetaan ja syötetään luku 21. Voidaan määrittää useita pilkuilla erotettuja portteja (esim. 21, 20, 22) tai alueita, kuten 5000–5100, ja yksittäisiä portteja ja alueita voidaan jopa sekoittaa samassa säännössä.

Seuraavaksi päätät toiminnon (salli, salli, jos suojattu, estä) ja profiilit, joissa sitä käytetään. Se on yksinkertainen tapa avata tiettyjä vakiopalveluita (HTTP, HTTPS, RDP jne.) menemättä tiettyjen ohjelmien yksityiskohtiin.

Kun kyseessä on poistumissäännötYleisin käytäntö on määrittää etäportti, koska se on kohde, johon palvelin yrittää muodostaa yhteyden. Tyypillinen käyttötapaus olisi estää kaikki lähtevä liikenne epäilyttäviin portteihin tai rajoittaa tiettyjen sovellusten kommunikointia vain hyvin tiettyjen porttien kautta.

Ennalta määritetyt ja mukautetut säännöt

Las ennalta määritellyt säännöt Ne ryhmittelevät valmiita määrityksiä yleisille Windows-palveluille (tiedostojen ja tulostimien jakaminen, etätyöpöytä jne.). Valitse vain palvelu, määritä, sallitaanko vai estetäänkö se, valitse profiilit, ja olet valmis.

Tämä vaihtoehto on kätevä, kun haluat nopeasti ottaa sisäisen palvelun käyttöön tai rajoittaa sitä ilman, että sinun tarvitsee tutkia, mitä portteja ja protokollia se käyttää kussakin tapauksessa. Järjestelmä luo kulissien takana useita erityisiä sääntöjä, jotka koskevat kyseistä palvelua.

Las mukautetut säännöt Nämä ovat kattavimmat ja tarjoavat suurimman hallinnan. Niiden avulla voit määrittää kaikki parametrit: ohjelman (tai kaikki ohjelmat), palvelutyypin, IP-protokollan (luettelolla TCP, UDP, ICMPv4, ICMPv6, GRE, IPv6-reitti jne.), paikallisten ja etäporttien yhdistelmän, lähde- ja kohde-IP-osoitteet (mukaan lukien alueet ja aliverkot) sekä lisäehdot.

Protokollissa, kuten ICMPv4 tai ICMPv6, voit valita, haluatko Ne tukevat kaikkia ICMP-tyyppejä tai vain tiettyjä viestejä (kaiutuspyyntö, kaiutusvastaus, aika ylitetty jne.). Voit jopa määrittää tiettyjä tyyppejä ja koodeja, jotka eivät näy yleisessä luettelossa.

Myös IP-osoitteita määritettäessä laajuusosiossa ohjattu toiminto sallii lisää kokonaisia alueita tai aliverkkoja (esimerkiksi 192.168.10.0/24) rajatakseen entisestään sitä, mitkä laitteet voivat käyttää kyseistä sääntöä sekä paikallisesti että etänä.

ICMP-saapuvan liikenteen säännöt palvelimilla

Palvelimelle menevän ICMP-liikenteen salliminen on strateginen päätös. Saapuva ICMP-sääntö Sen avulla laite voi reagoida ping-kutsuihin ja tiettyihin verkon diagnostiikkaviesteihin, mikä on erittäin hyödyllistä hallinnollisissa tehtävissä, mutta voi myös antaa tietoa hyökkääjälle.

Luodaksesi saapuvan ICMP-säännön Windowsin palomuurissa, avaa lisäkonsoli ja siirry osoitteeseen Sisäänpääsyn säännöt ja uusi mukautettu sääntö luodaan. Ohjelmaosiossa valitaan yleensä "Kaikki ohjelmat".

Valitse protokolla-näytöltä ICMPv4 tai ICMPv6 Tämä riippuu käytetystä verkkopinosta. Jos käytät sekä IPv4:ää että IPv6:tta, sinun on luotava sääntö molemmille. Mukautusvaihtoehdolla voit valita sallittavat ICMP-tyypit (vain kaiutuspyyntö/kaiutusvastaus tai laajempi joukko).

Seuraavaksi määritellään laajuus (mitkä IP-osoitteet voidaan pingata), toiminto (yleensä yhteyden salliminen) ja verkkoprofiilit, joissa sääntö tulee voimaan. Lopuksi säännölle annetaan kuvaava nimi helpottamaan tunnistamista.

Saapuvan ja lähtevän palvelun tai ohjelman säännöt

Joissakin tilanteissa halutaan antaa Tietty palvelu, kuuntele saapuvaa liikennettä missä tahansa tarvitsemassaan portissa, tai päinvastoin: estää ohjelmaa kommunikoimasta ulkomaailman kanssa minkä tahansa portin kautta.

Saapuvalle osalle luodaan mukautettu sääntö, valitaan "Tämä ohjelmapolku" ja määritetään palvelun suoritettava tiedosto. Tätä voidaan sitten mukauttaa niin, että sääntö koskee vain kyseisessä suoritettavassa tiedostossa isännöityjä palveluita valitsemalla palvelu sen lyhyen nimen perusteella.

On jopa mahdollisuus säätää palvelun SID-tyyppi sc sidtype -komennon käyttäminen Tämä vaikuttaa siihen, miten kyseistä palvelua voidaan käyttää palomuurisääntöjen puitteissa. Sen muuttaminen RESTRICTED-tilaan voi estää sen käynnistymisen, joten se tulee tehdä harkiten ja vain silloin, kun kyseisen tyyppistä suojausta tarvitaan.

Lähtevän osan prosessi on samanlainen, mutta luomalla poistumissääntöJos haluat estää kyseisen ohjelman pääsyn Internetiin kokonaan, määritä suoritettavan tiedoston polku, aseta toiminnoksi "Estä yhteys" ja valitse rajoitettavat profiilit.

RPC:n ja dynaamisten porttien erityismääritykset

Palvelut, jotka käyttävät RPC (Remote Procedure Call) Tämä liikenne voi olla erityisen arkaluontoista, koska se käyttää dynaamisia portteja, jotka järjestelmä määrittää suorituksen aikana. Jotta tämä liikenne voidaan sallia hallitusti Windowsin palomuurin läpi, on yleensä tarpeen luoda kaksi erityistä sääntöä.

Ensimmäinen suuntaa kohti RPC-päätepisteen määrittämispalvelu, joka sijaitsee tiedostossa %systemroot%\system32\svchost.exe. Sääntö on mukautettu koskemaan RpcSs-palvelua, protokollana on TCP ja paikalliseksi portiksi on valittu "RPC Endpoint Mapper".

Toinen sääntö on luotu sitä varten, että RPC-yhteensopiva verkkopalvelu jonka haluamme sallia, määrittämällä sen isännöivän suoritettavan tiedoston polun ja liittämällä sen kyseiseen palveluun. Tässä tapauksessa paikalliseksi portiksi valitaan "RPC-dynaamiset portit".

Molemmissa säännöissä säädetään sitten laajuutta (sallitut IP-osoitteet), toimintoa (yhteyden salliminen) ja profiileja. Tällä tavoin vain nämä ehdot täyttävät laitteet ja palvelut voivat hyödyntää RPC-porttien edelleenlähetystä.

Windowsin palomuurien lokikirjaus, auditointi ja vianmääritys

Kun jokin ei toimi niin kuin pitäisi, palomuurin loki ja auditointitapahtumat ovat ensimmäinen tiedonlähdeOn suositeltavaa määrittää lokikokoelma oikein ennen kuin tarvitset sitä.

Palomuurin ominaisuuksissa, kunkin profiilin välilehdellä, voit mukauttaa lokitiedoston polkuSuurin koko kilotavuina ja se, kirjataanko lokiin hylätyt paketit, onnistuneet yhteydet vai molemmat. Palvelinympäristöissä on yleensä hyvä kirjata molemmat, jotta saadaan selkeä yleiskuva.

Toisaalta, komentorivityökalulla auditpol.exe Tietyt auditoinnin alakategoriat, kuten käytäntömuutokset, voidaan ottaa käyttöön, jotta järjestelmä luo yksityiskohtaisia tapahtumia, kun palomuuri- tai IPsec-käytäntöjä muutetaan.

Ongelmaa tutkittaessa on hyödyllistä tallentaa verkon tila netstat -ano > netstat.txt ja luettelo prosesseista, joissa on tehtävälista > tehtävälista.txtVertailemalla tasklist-tiedostossa olevien prosessien PID-tunnuksia netstatin aktiivisten yhteyksien kanssa on mahdollista selvittää, mikä ohjelma käyttää tiettyä porttia.

Monimutkaisissa tilanteissa Microsoft tarjoaa skriptejä, kuten TSS.ps1 kerätäkseen Windowsin suodatusmoottorin (WFP) edistyneitä jälkiä, jotka sitten pakataan ZIP-tiedostoon ja voidaan analysoida tai lähettää tekniselle tuelle.

Ulkoiset työkalut: SimpleWall ja kolmannen osapuolen palomuurit

Windowsin sisäänrakennettu palomuuri toimii hyvin, mutta se usein unohtuu. intuitiivisempi käyttöliittymä ja selkeitä ilmoituksia, kun sovellus yrittää käyttää internetiä ensimmäistä kertaa. Tässä kohtaa kolmannen osapuolen ratkaisut tulevat mukaan kuvaan.

Yksi kevyistä, avoimen lähdekoodin vaihtoehdoista Windowsille on SimpleWallSe perustuu Windowsin suodatusalustaan (WFP), mutta ei muokkaa Windowsin palomuuria suoraan. Sen sijaan se luo omat sääntönsä WFP:n kautta hallitakseen, millä sovelluksilla on käyttöoikeus.

Sen ominaisuuksiin kuuluu mm. yksinkertainen sääntöeditoriSisäiset listat Windowsin telemetrian ja vakoilun estämiseksi, estettyjen pakettien lokit, IPv6-tuki sekä tuki järjestelmäpalveluille ja Microsoft Storen sovelluksille.

SimpleWallin avulla voit luoda pysyviä tai väliaikaisia sääntöjä (jotka katoavat uudelleenkäynnistyksen jälkeen), aktivoida suodattimia globaalisti ja luokitella ohjelmia sallituiksi, estetyiksi tai hiljaisesti estetyiksi. Jotta säännöt tulevat voimaan, SimpleWallin on kuitenkin oltava käynnissä taustalla.

SimpleWallin lisäksi jotkut käyttäjät valitsevat kaupalliset palomuurit ja siinä on enemmän ominaisuuksia: syvällinen pakettien tarkastus, esimääritetyt jäljityslistat, hiekkalaatikko, käyttäytymisanalyysi, edistyneet graafiset kojelaudat ja parannettu näkyvyys lähtevään liikenteeseen. Monet näistä tuotteista integroituvat Windowsin palomuuriin tai korvaavat sen osittain.

Palvelimien palomuurien käytön suorituskyky, edut ja haitat

Palomuurin käytöllä, olipa kyseessä sitten ulkoreunojen tai käyttöjärjestelmän taso, on pieni vaikutus suorituskykyyn liittyvät kustannuksetKoska jokainen verkkopaketti analysoidaan yhden tai useamman säännön perusteella. Tämä voi olla havaittavissa laitteissa, joissa on hyvin rajoitettu tai hyvin vanha laitteisto. Tarkista Linux-palvelimen optimointiopas vaikutusten lieventämiseksi.

Kuitenkin etu siitä, että on olemassa ensimmäinen puolustusmuuri Se on valtava: se vähentää altistumista ulkoisille hyökkäyksille, hallitsee, mitkä sovellukset voivat muodostaa yhteyden ulkopuolelta, luo hyödyllisiä lokeja auditointia varten ja mukauttaa suojaustasoa sen mukaan, oletko luotettavassa verkossa vai julkisessa verkossa.

Suorituskykyyn vaikuttamisen lisäksi tärkeimmät haitat ovat ylläpidon monimutkaisuus (etenkin kokemattomille käyttäjille) ja väärä turvallisuuden tunne: palomuuri ei korvaa hyvää virustorjuntaohjelmaa, järjestelmäpäivityksiä tai tietenkään ylläpitäjän maalaisjärkeä.

Lisäksi asianmukainen sääntöjen hallinta vie aikaa: on tarkasteltava, mitä todellisuudessa käytetään, poistettava vanhentuneet säännöt, dokumentoitava muutoksia ja varmistettava, ettei pikatestejä tai tilapäisiä poikkeuksia suoritettaessa jää vahingossa auki porsaanreikiä.

Palvelimien palomuuriturvallisuuden edistyneet parhaat käytännöt

Vakavasti otettavassa palvelinympäristössä ei riitä, että vain asettaa neljä sääntöä ja unohtaa koko jutun. On olemassa useita hyvät käytännöt jotka auttavat ylläpitämään hallintaa ja vähentämään pitkän aikavälin riskejä.

Ensimmäinen on soveltaa Vähiten etuoikeusperiaate (PoLP)Tämä koskee sekä käyttäjiä että sääntöjä. Se välttää yleisiä sääntöjä, kuten "salli kaikki mistä tahansa IP-osoitteesta", ja määrittelee sen sijaan säännöt, jotka on räätälöity tiettyihin IP-osoitteisiin tai aliverkkoihin, tiettyihin portteihin ja tunnettuihin sovelluksiin.

Toinen avainasemassa on palomuurin ja sen komponenttien ylläpito. aina päivitettyTämä sisältää käyttöjärjestelmäpäivitysten, fyysisen palomuurin laiteohjelmiston, IPS-allekirjoitusten ja kaikkien toimittajan julkaisemien päivitysten asentamisen, mieluiten testiympäristössä testaamisen jälkeen.

Lopuksi on tärkeää ottaa käyttöön tehokas seuranta ja tallennusLähetä lokit SIEM-järjestelmään, määritä hälytykset epäilyttäville kaavoille (esimerkiksi useat samasta IP-osoitteesta estetyt paketit) ja tarkista raportit säännöllisesti, äläkä vain kerää niitä "varmuuden vuoksi".

Logiikkakerroksen lisäksi fyysinen turvallisuus Palomuurin tärkeimpiin ominaisuuksiin kuuluvat: laitteet suljetuissa räkeissä, rajoitettu pääsy tekniseen tilaan ja kokoonpanon varmuuskopiot, jotka mahdollistavat nopean palautuksen, jos jokin menee rikki muutoksen jälkeen.

Lisäkerrokset: URL-suodatus, VPN, IPS, QoS ja sovellusten hallinta

Useimmat nykyaikaiset NGFW:t mahdollistavat lisäominaisuuksien käyttöönoton, jotka täydentävät peruspakettien suodatusta ja IP/porttisääntöjä.

El URL-osoitteiden suodatus Sen avulla voit luokitella verkkosivustoja luokkien mukaan (haittaohjelmat, sosiaaliset verkostot, aikuisille suunnattu sisältö, P2P-lataukset jne.) ja estää ne, joita pidetään sopimattomina tai vaarallisina, mikä auttaa sekä vahvistamaan turvallisuutta että valvomaan hyväksyttävien käyttötapojen noudattamista.

Las VPNOlipa kyseessä sitten sivustojen välinen tai etäkäyttö, VPN-verkot käyttävät protokollia, kuten IPsec tai SSL/TLS, salatakseen liikenteen toimistojen ja etäkäyttäjien välillä. Palomuurit integroivat tyypillisesti näiden VPN-yhteyksien päättämisen ja soveltavat samoja valvontakäytäntöjä salattuun liikenteeseen kuin muuhun verkkoon.

Un Tunkeutumisenestojärjestelmä (IPS) Se tarkastaa liikennettä reaaliajassa etsien tunnettuja hyökkäysmalleja tai outoa käyttäytymistä ja voi automaattisesti estää yhteyksiä, jotka yrittävät hyödyntää järjestelmän tai sovelluksen haavoittuvuuksia.

El sovellusten hallinta Se tarjoaa paljon paremman näkyvyyden kuin pelkkä portti: sen avulla voit päättää, mitkä tietyt sovellukset (esim. Skype, Dropbox, pelisovellukset jne.) sallitaan tai estetään, vaikka ne käyttäisivät vakio- tai salattuja portteja.

Lopuksi Palvelun laatu (QoS) Sen avulla voidaan priorisoida kriittinen liikenne (ääni, videoneuvottelut, yrityssovellukset) vähemmän tärkeisiin tietovirtoihin nähden, mikä estää massiivisen latauksen tai varmuuskopioinnin rappeutumisen loppukäyttäjälle käyttökelvottomaksi verkoksi.

Pidä huolen palvelimien palomuurin edistyneet asetuksetVyöhykkeiden ja yksityiskohtaisten sääntöjen suunnittelusta seuraavan sukupolven funktioiden, lokinkirjoituksen, auditoinnin ja työkalujen, kuten SimpleWallin tai erillisen NGFW:n, käyttöön, kaikki tekee eron verkon, joka "enemmän tai vähemmän pärjää", ja infrastruktuurin välillä, joka on todella valmis kestämään hyökkäyksiä, kasvamaan menettämättä hallintaa ja täyttämään nykyiset tietoturvavaatimukset.

Sisällysluettelo

- Seuraavan sukupolven palomuurit palvelimilla: paljon enemmän kuin porttisuodatusta

- Palomuurivyöhykkeiden suunnittelu ja verkon segmentointi palvelimilla

- Käyttöoikeusluettelot (ACL) ja vyöhykkeiden väliset säännöt

- Salliva palomuuri vs. rajoittava palomuuri palvelimilla

- Mitä Windowsin palomuuri todella tarjoaa palvelimille?

- Pääsy Windowsin palomuurin edistyneeseen suojaukseen

- Profiilit, globaalit käytännöt ja oletustoiminta

- Sisään- ja uloskäynnin säännöt: liikenteen suunta

- Windowsin palomuurin sääntöjen tyypit

- Ohjelmakohtaiset säännöt: tiettyjen palveluiden hienosäätö

- Porttisäännöt: klassinen TCP/UDP-suodatus

- Ennalta määritetyt ja mukautetut säännöt

- ICMP-saapuvan liikenteen säännöt palvelimilla

- Saapuvan ja lähtevän palvelun tai ohjelman säännöt

- RPC:n ja dynaamisten porttien erityismääritykset

- Windowsin palomuurien lokikirjaus, auditointi ja vianmääritys

- Ulkoiset työkalut: SimpleWall ja kolmannen osapuolen palomuurit

- Palvelimien palomuurien käytön suorituskyky, edut ja haitat

- Palvelimien palomuuriturvallisuuden edistyneet parhaat käytännöt

- Lisäkerrokset: URL-suodatus, VPN, IPS, QoS ja sovellusten hallinta