- Una VPN aziendale crea un tunnel crittografato che consente l'accesso remoto sicuro alle risorse interne senza esporle direttamente a Internet.

- Esistono diversi tipi di VPN (accesso remoto, sito-sito, cloud) e protocolli (OpenVPN, IKEv2/IPsec, L2TP/IPsec) che vengono scelti in base alle esigenze.

- La configurazione di una VPN richiede la pianificazione del provider, dei dispositivi, dei protocolli, della segmentazione dell'accesso e dell'autenticazione a più fattori.

- La VPN dovrebbe essere integrata in un approccio Zero Trust con formazione degli utenti, analisi dei log e adozione delle migliori pratiche per garantire la sicurezza a lungo termine.

In molte aziende, grandi e piccole, il telelavoro non è più un'eccezione, ma la norma. Consentire al personale di connettersi da casa, da un bar o in viaggio senza compromettere i dati aziendali. È diventata una priorità assoluta per qualsiasi organizzazione che prenda sul serio la sicurezza informatica.

In questo contesto, configurazione di una VPN aziendale Si tratta di una delle decisioni tecniche più importanti che si possano prendere. Non si tratta solo di "nascondere il proprio indirizzo IP" o di navigare in modalità privata, ma di creare un tunnel crittografato affidabile per accedere a server, applicazioni e database interni. senza aprire porte pericolose a Internet. Nelle righe seguenti vedremo in dettaglio cos'è una VPN aziendale, come funziona, quali tipologie esistono e come configurarla passo dopo passo in un ambiente professionale, inclusi dispositivi Windows e mobili.

Che cos'è una VPN aziendale e perché è fondamentale per una PMI?

In Spagna il passaggio al lavoro da remoto è considerevole: Oltre la metà dei dipendenti lavora almeno un giorno alla settimana fuori dall'ufficio.Ciò aumenta significativamente il rischio di accesso non sicuro a server, sistemi ERP o database dei clienti. L'accesso remoto senza VPN è ormai uno dei principali punti di ingresso per gli aggressori nelle PMI, un dato confermato da organizzazioni come INCIBE e da diverse relazioni internazionali.

Utilizzare una VPN aziendale non è solo una questione di comodità. Rientra inoltre tra le misure tecniche richieste dalle normative sulla protezione dei dati personali durante il trattamento di tali dati., come quelli dei clienti o dei dipendenti, attraverso canali remoti. Con una VPN ben implementata, la Il traffico viaggia crittografato e diventa illeggibile a chiunque tenti di intercettarlo su una rete Wi-Fi pubblica o su un'altra rete non protetta.

D'altro canto, una VPN aziendale non ha nulla a che vedere con servizi commerciali come "VPN per guardare serie TV da altri paesi". L'obiettivo dell'azienda è connettere le persone con le applicazioni interne, non aggirare le restrizioni geografiche.Ciò implica un'architettura di tipo diverso, maggiori controlli di sicurezza e una più stretta integrazione con la directory aziendale, il firewall e il resto dell'infrastruttura.

Come funziona una VPN in un ambiente aziendale

Quando un dipendente desidera connettersi alla rete aziendale dall'esterno, lo fa utilizzando un dispositivo compatibile con VPN: Può trattarsi di un computer, un laptop, un tablet o un telefono cellulare, sia con un client nativo del sistema operativo sia tramite un'applicazione specifica. fornita dal provider VPN o dal firewall aziendale stesso.

L'utente apre il client VPN e inserisce le proprie credenziali: in genere un nome utente e una password aziendali, idealmente rinforzati con autentication de dos factores (un codice sul telefono cellulare, un'app di autenticazione, un token fisico, ecc.). In alcuni ambienti, soprattutto quelli con i requisiti di sicurezza più stringenti, è possibile utilizzare anche certificati digitali installati sul dispositivo.

Una volta autenticato, La VPN stabilisce un “tunnel” crittografato tra il dispositivo del dipendente e il Server VPN o il firewall aziendaleTutto il traffico in uscita dal computer dell'utente e diretto verso la rete interna viene incapsulato e crittografato, in modo che, anche se transita attraverso reti pubbliche o non sicure, risulti illeggibile a terzi.

Il percorso dei dati segue sempre lo stesso schema: dal dispositivo dell'utente al server VPN e da lì ai server interni o alle risorse di cui ha bisognoDall'esterno di quel tunnel, il traffico appare come un semplice flusso crittografato privo di informazioni comprensibili. Qualsiasi aggressore che intercettasse quei pacchetti vedrebbe solo dati crittografati e non sarebbe in grado di ricostruirne il contenuto.

Allo stesso tempo, il server VPN è solitamente integrato con la directory e le policy aziendali per determinare cosa ogni persona può fare una volta all'interno della rete. Non tutti i dipendenti devono vedere tutti i serverIl team di vendita avrà accesso al CRM, il personale finanziario al sistema contabile e il team tecnico ai server di amministrazione, ciascuno con autorizzazioni diverse.

Qual è lo scopo di una VPN in un'azienda?

I vantaggi di una VPN aziendale vanno ben oltre la semplice privacy. La sua funzione principale è quella di fornire un accesso remoto sicuro, controllato e tracciabile alle risorse interne.Da ciò emergono diversi vantaggi chiave per le operazioni quotidiane di qualsiasi organizzazione.

La prima è la sicurezza. Crittografando i dati tra il dipendente e la rete aziendale, si impedisce che informazioni sensibili come report finanziari, database dei clienti o credenziali di accesso vengano trasmesse "in chiaro".Ciò è particolarmente critico quando si utilizzano reti Wi-Fi pubbliche in hotel, bar o mezzi di trasporto pubblici, dove un malintenzionato potrebbe tentare di spiare il traffico utilizzando tecniche man-in-the-middle.

In secondo luogo, ci sono comfort e flessibilità. Una VPN consente ai lavoratori da remoto, ai viaggiatori frequenti o ai collaboratori esterni di accedere ai sistemi aziendali senza doversi recare fisicamente in ufficio.Dal punto di vista dell'azienda, questa flessibilità consente di riorganizzare i team, integrare talenti in altre città e persino ridurre i costi associati agli uffici fisici.

Un altro vantaggio evidente è l'accesso remoto centralizzato. Invece di aprire singole porte sul router o sul firewall per ogni servizio (database, desktop remoto, condivisione file), tutto l'accesso viene incanalato attraverso un unico punto: la VPN.Ciò riduce la superficie di attacco e facilita il controllo, poiché le connessioni vengono registrate, autenticate e filtrate da un'unica postazione.

Infine, non dobbiamo dimenticare il risparmio sui costi. Con una VPN di dimensioni adeguate, molte aziende possono evitare costose linee dedicate o circuiti privati obsoleti come MPLS in tutti i loro puntiUna connessione internet standard, abbinata a VPN efficienti, è solitamente sufficiente per la maggior parte degli uffici e dei lavoratori da remoto, senza compromettere la sicurezza o le prestazioni.

Tipologie di VPN per aziende

Nel mondo aziendale, non tutte le VPN sono uguali. Possono essere classificate in base al sistema operativo con cui funzionano, al servizio VPN utilizzato o al tipo di rete su cui operano.Ogni combinazione risponde a esigenze diverse e a diverse dimensioni aziendali.

Secondo il sistema operativo

La compatibilità è un punto fondamentale. La maggior parte delle moderne soluzioni VPN offre client per Windows, macOS, Linux, Android e iOS.oppure si affidano a client nativi integrati in questi sistemi. Ad esempio, Windows e macOS includono il supporto integrato per vari tipi di VPN come IKEv2, L2TP/IPsec e SSTP.

Quando si sceglie una soluzione per l'azienda, è consigliabile valutare quali sistemi operativi sono coinvolti: Un ambiente in cui tutti utilizzano Windows 10/11 non è la stessa cosa di un ambiente con un mix di Mac, Linux e dispositivi mobili.I servizi VPN aziendali commerciali e i produttori di firewall come Fortinet offrono client multipiattaforma dedicati che semplificano notevolmente la configurazione.

A seconda del tipo di servizio VPN

Dal punto di vista della progettazione di rete, esistono tre gruppi principali comunemente utilizzati negli ambienti aziendali: accesso remoto per singoli utenti, connettività sito-sito tra uffici e VPN basate su cloud.

L'accesso remoto tramite VPN è la soluzione più comune per il telelavoro. Consente a ciascun dipendente di connettersi dal proprio computer o dispositivo mobile e di accedere alla rete centrale aziendale.Questa soluzione viene solitamente adottata quando si desidera facilitare il lavoro da casa, connettere i venditori in viaggio o fornire supporto ai tecnici da remoto.

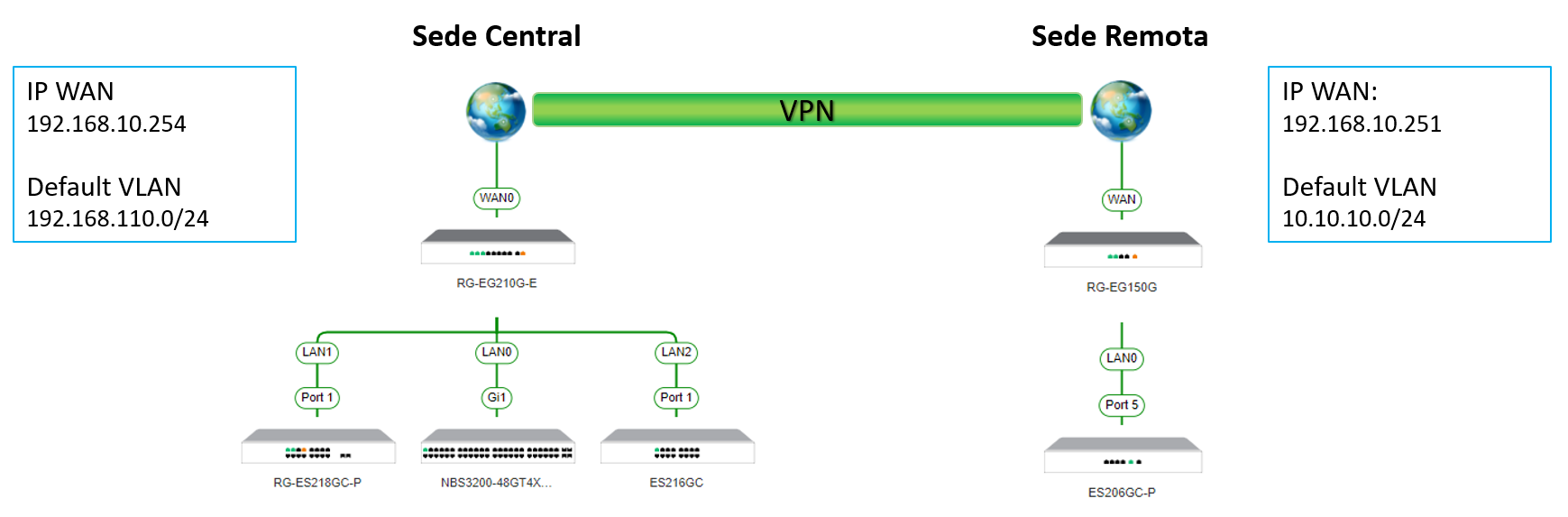

Da parte sua, la VPN sito-sito viene utilizzata per collegare in modo permanente più sedi centrali o filialiAnziché avere una connessione individuale per ogni dipendente, i router o i firewall di ciascun ufficio stabiliscono un tunnel crittografato tra di loro. Dal punto di vista della rete, sembra che i diversi uffici facciano parte della stessa LAN, anche se si trovano in città o paesi diversi.

Negli ultimi anni, anche le VPN basate su cloud hanno acquisito sempre maggiore importanza. In questo modello, la gestione dell'accesso remoto si basa su un'infrastruttura cloud anziché dipendere esclusivamente da un server fisico in ufficio.Ciò semplifica la scalabilità, l'integrazione di utenti provenienti da diverse sedi e la combinazione dell'accesso alle risorse locali con applicazioni ospitate in cloud pubblici o privati.

Secondo la rete del fornitore di servizi Internet

Un altro modo per classificarli ha a che fare con il tipo di rete su cui passa il tunnel. L'opzione più comune è quella di configurare la VPN tramite connessioni a banda larga o in fibra ottica standard., sfruttando l'infrastruttura internet pubblica e affidandosi alla crittografia per mantenere la riservatezza.

In ambienti con più siti critici, alcune aziende ricorrono ancora a VPN MPLS gestite dall'operatore. I collegamenti MPLS offrono percorsi più controllati all'interno della rete del fornitore.e, su di essi, è possibile costruire tunnel IPsec per garantire ulteriormente la privacy tra le diverse sedi.

Infine, la diffusione delle reti mobili ad alta velocità consente l'implementazione delle VPN su reti 4G o 5G. Si tratta di un'opzione interessante per uffici temporanei, squadre di costruzione o tecnici che lavorano sempre con connessioni mobili.Il tunnel VPN viene stabilito sulla rete dell'operatore di telefonia mobile e garantisce che, anche in tale contesto, l'accesso ai dati aziendali rimanga crittografato.

Protocolli VPN più comunemente utilizzati nelle aziende

Quando si configura una VPN, è fondamentale scegliere il protocollo giusto. Il protocollo definisce le modalità di creazione dei tunnel, la negoziazione delle chiavi e il livello di crittografia applicato.il che influisce sia sulla sicurezza che sulla velocità.

Uno dei protocolli più diffusi è OpenVPN. È molto versatile e altamente sicuro, con supporto per una crittografia robusta e ampia compatibilità con diversi sistemi.Generalmente funziona tramite TCP o UDP e, sebbene in alcuni scenari possa risultare leggermente più lento, offre una robustezza molto apprezzata negli ambienti aziendali.

Un'altra combinazione comunemente utilizzata è IKEv2/IPsec. IKEv2 si distingue per velocità e stabilità, soprattutto nelle connessioni mobili dove la rete cambia frequentemente. (ad esempio, quando si passa dal Wi-Fi al 4G). IPsec fornisce la crittografia a livello di rete. È comune in Windows, macOS e iOS e offre un buon equilibrio tra sicurezza e prestazioni.

È incluso anche L2TP/IPsec, che combina il protocollo di tunneling L2TP con il livello di sicurezza IPsec. Sebbene offra un elevato livello di sicurezza, è generalmente un po' più lento di IKEv2 a causa della doppia incapsulazione.È utile quando è richiesta la compatibilità con dispositivi che non supportano altri protocolli più moderni.

Negli ambienti Windows più vecchi potrebbero comparire PPTP o varianti simili, ma oggigiorno Sono considerati obsoleti a causa delle loro vulnerabilità note e del basso livello di crittografia.Nell'implementazione di una nuova VPN aziendale, si sconsiglia l'utilizzo di questi protocolli, se non in casi molto specifici e controllati.

Procedura per configurare una VPN aziendale

Configurare una VPN per una piccola impresa con pochi utenti o per una grande organizzazione richiede di seguire una serie di passaggi logici. Sebbene la complessità tecnica possa variare, la struttura generale del progetto è solitamente simile.: scelta del servizio, preparazione delle apparecchiature, configurazione del server, definizione dei protocolli e ottimizzazione delle prestazioni.

1. Scegli un provider o una soluzione VPN

La prima cosa da fare è decidere con quale tecnologia si intende lavorare. Le esigenze di una PMI composta da quattro persone che desidera semplicemente connettersi a un database sono molto diverse da quelle di un'azienda con diverse sedi e centinaia di dipendenti che lavorano da remoto.Nel caso di una piccola impresa, anche una VPN basata su Windows stesso o un semplice firewall potrebbero essere sufficienti.

Quando si valutano fornitori o soluzioni, è consigliabile considerare diversi aspetti. La prima è la politica sulla privacy e sui registri delle attività.Sebbene il reparto IT possa controllare una VPN interna all'azienda, qualora venga utilizzato un servizio esterno, è necessario specificare chiaramente quali dati vengono registrati e per quale scopo.

Anche il livello di crittografia e i protocolli supportati sono importanti. Una VPN aziendale moderna dovrebbe offrire, come minimo, IPsec con crittografia AES-256 o equivalente, e ancora meglio se consente l'utilizzo di TLS 1.2 o 1.3 nel caso di SSL-VPN.Ciò garantisce che i dati siano protetti da attacchi di forza bruta o tentativi di decrittazione.

Un altro punto chiave è la rete di server e la scalabilità. Se l'azienda ha utenti in diverse aree geografiche, è importante che il server VPN sia dimensionato correttamente e, se si basa sul cloud, che vi siano nodi nelle vicinanze.Anche l'assistenza tecnica 24 ore su 24, 7 giorni su 7 e le capacità di manutenzione e aggiornamento del software influenzano notevolmente la scelta.

2. Preparare i dispositivi e la rete

Prima di iniziare a installare i client ovunque, è una buona idea fare un po' di pulizia. Se sui computer aziendali sono presenti altri programmi VPN non più in uso, è consigliabile disinstallarli. per evitare conflitti, percorsi duplicati o problemi di connessione.

Successivamente, è necessario verificare che i dispositivi e i relativi sistemi operativi siano compatibili con la soluzione scelta. In un'azienda tipica, si trovano computer con sistema operativo Windows 10 o 11, magari qualche Mac, e dispositivi mobili Android o iOS.Pertanto, l'opzione scelta deve coprire questo intervallo senza troppe complicazioni.

Non dimenticare la connessione internet. Una VPN non fa miracoli: se la larghezza di banda disponibile è molto limitata o la latenza è elevata, le prestazioni dall'esterno saranno scadenti.È consigliabile verificare le velocità effettive di upload e download presso la sede centrale, poiché tutto il traffico remoto transiterà da lì se la VPN è ospitata presso la sede centrale.

Infine, è giunto il momento di definire le politiche di accesso interne. È importante decidere fin dall'inizio chi avrà accesso alla VPN, quali risorse potrà visualizzare ciascun gruppo di utenti e come verranno gestite le loro credenziali.Ciò impedisce che la VPN si trasformi, nel tempo, in una backdoor incontrollata.

3. Installare e configurare il server e i client

Il passo successivo consiste nell'avviare il server VPN. Nelle aziende con infrastrutture proprie, di solito è un Firewall aziendale oppure un server dedicato con software VPNNelle piccole e medie imprese, può trattarsi anche di una macchina Windows configurata come server di accesso remoto.

Il client VPN corrispondente a ciascuna piattaforma viene scaricato dalla console di gestione del provider o dal firewall. Questo client verrà installato sui computer dei dipendenti e, in molti casi, potrà essere preconfigurato con l'indirizzo del server e i parametri di base. in modo che l'utente debba solo inserire nome utente e password.

Negli ambienti in cui un dispositivo non dispone di un client specifico, è possibile utilizzare la configurazione manuale. In genere, i provider documentano le procedure per creare connessioni IKEv2, L2TP o SSL-VPN utilizzando gli strumenti nativi di ciascun sistema operativo.Questo è molto utile per casi specifici o dispositivi meno comuni.

Parallelamente, è necessario configurare il router o il firewall perimetrale per consentire il traffico VPN. Ciò comporta l'apertura delle porte necessarie e, in alcuni casi, la configurazione del port forwarding verso il server VPN interno.Sui router degli operatori, come quelli dei provider di fibra o ADSL, potrebbe essere necessario abilitare specifiche opzioni di gateway VPN o IPsec.

4. Selezionare i protocolli, testare la connessione e segmentare l'accesso.

Con il server operativo e i client installati, è il momento di perfezionare i dettagli. Innanzitutto, viene eseguito un test di connessione di base da uno o più dispositivi per verificare che il tunnel sia stato stabilito e che le risorse interne siano raggiungibili senza problemi di routing o DNS.

Successivamente, vengono scelti i protocolli VPN definitivi per ciascun tipo di utente. Se la compatibilità è una priorità, OpenVPN o L2TP/IPsec potrebbero essere la scelta migliore; se invece l'obiettivo è ottenere le massime prestazioni su dispositivi mobili, IKEv2/IPsec è solitamente l'opzione migliore.A volte, per coprire scenari diversi, se ne combinano più di uno.

La segmentazione dell'accesso è essenziale. Una buona prassi consiste nel creare gruppi di utenti (vendite, amministrazione, management, IT, ecc.) e collegarli a criteri che limitino gli intervalli IP e le porte interne che possono utilizzare.Pertanto, un guasto nell'account di un utente non espone l'intera rete, ma solo la parte minima necessaria.

Allo stesso tempo, è necessario attivare metodi di autenticazione aggiuntivi. L'autenticazione a due fattori dovrebbe essere considerata obbligatoria per l'accesso remoto, soprattutto se la VPN espone risorse contenenti dati sensibili.Può essere implementato tramite applicazioni mobili, token fisici o integrazioni con servizi di identità aziendale.

5. Ottimizzare prestazioni, sicurezza e utilizzo quotidiano

Una volta che la VPN è attiva e funzionante, il lavoro non finisce lì. Si raccomanda di regolare le impostazioni in modo da trovare un equilibrio tra velocità e protezione, nonché per semplificare la vita all'utente senza compromettere la sicurezza.Ciò comporta diverse regolazioni di precisione sia sul server che sui client.

Ad esempio, è possibile abilitare la connessione VPN automatica all'avvio del sistema sui computer aziendali. In questo modo, il traffico verso la rete interna passa sempre attraverso il canale crittografato, senza che l'utente debba ricordarsi di attivare la connessione., una caratteristica particolarmente utile nelle posizioni di telelavoro permanente.

Un'altra opzione comune è decidere se utilizzare una galleria completa o una tecnica di scavo a tunnel diviso. In modalità tunnel completo, tutto il traffico internet dell'utente passa attraverso la VPN; in modalità tunnel diviso, solo il traffico diretto alla rete aziendale lo attraversa.Il tunnel completo offre un maggiore controllo ma può essere più lento; il tunnel diviso alleggerisce il carico sul server, sebbene richieda maggiore attenzione nella configurazione della sicurezza.

È inoltre consigliabile salvare come preferiti i server o i gateway utilizzati più frequentemente, nel caso in cui la soluzione disponga di più punti di accesso. Ciò evita agli utenti di dover selezionare manualmente i server ogni volta. e consente di assegnare quello geograficamente più vicino per ridurre la latenza.

Infine, è consigliabile abilitare i registri delle connessioni e rivedere periodicamente l'attività. I registri aiutano a rilevare tentativi di accesso sospetti, errori ricorrenti o modelli di utilizzo anomali. il che potrebbe indicare un problema di sicurezza o di prestazioni.

Connettiti alla VPN aziendale da Windows 10

Negli ambienti in cui non viene utilizzato il client di uno specifico produttore, Windows 10 include funzionalità proprie per la creazione e l'utilizzo di connessioni VPN.Ciò risulta particolarmente utile nelle piccole e medie imprese o in casi semplici, come ad esempio un'azienda di quattro persone che necessita solo di accedere da remoto a un database interno.

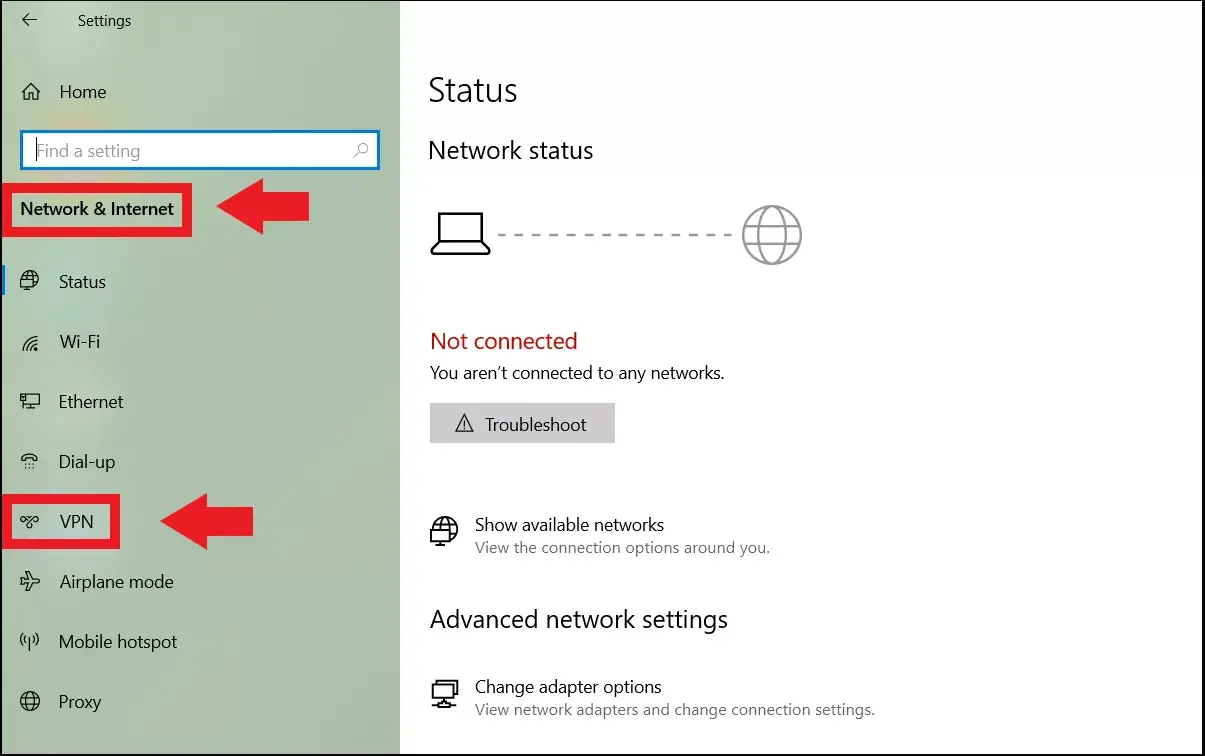

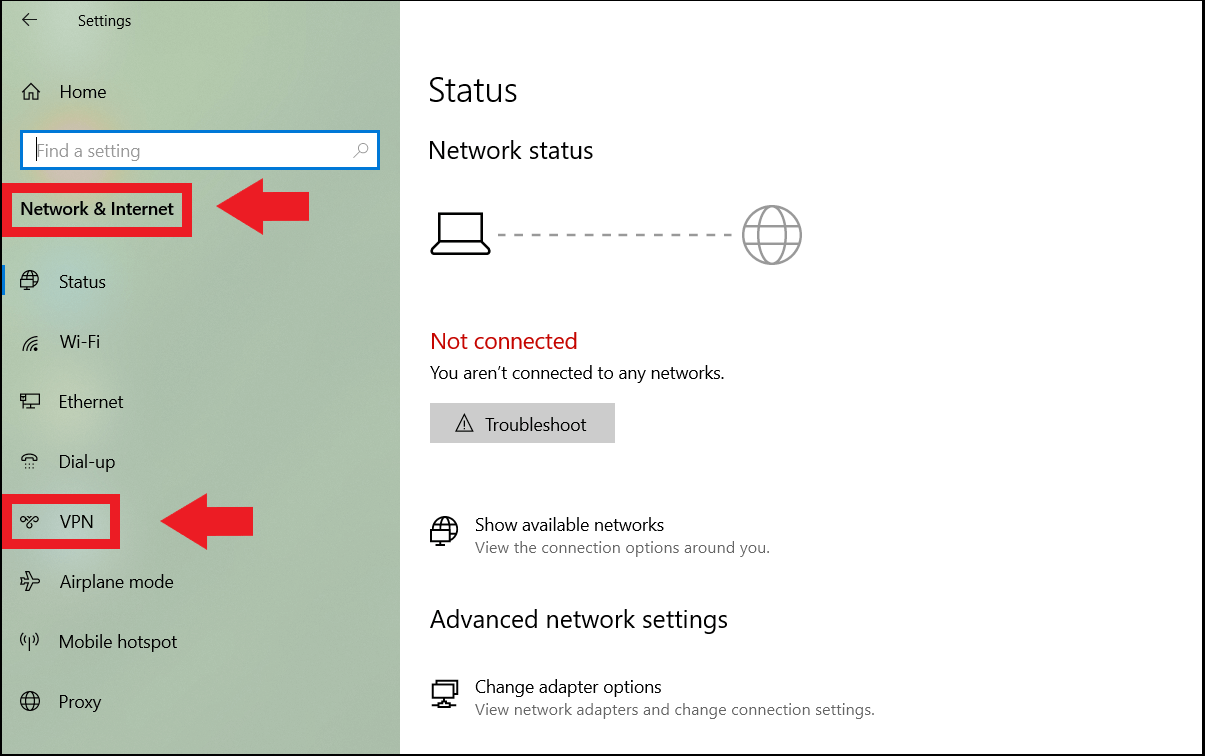

Il primo passo consiste nel creare un profilo VPN sul computer. Dal menu Start, accedi a Impostazioni, quindi a "Rete e Internet" e, all'interno di questa sezione, alla sezione "VPN".Lì puoi aggiungere una nuova connessione indicando che il provider è "Windows (integrato)".

Nel modulo di creazione vengono inserite diverse informazioni chiave. Si sceglie un nome riconoscibile per la connessione e si inserisce l'indirizzo del server o l'indirizzo IP pubblico del router dell'ufficio. e il tipo di VPN (ad esempio, IKEv2 o L2TP/IPsec) viene selezionato in base a quanto predisposto dall'amministratore o dal fornitore di tecnologia.

Successivamente, si sceglie il tipo di credenziali di accesso: Potrebbe trattarsi di un nome utente e una password, di un certificato digitale o persino di una smart card. In scenari più avanzati, se si utilizzano nome utente e password, queste informazioni possono essere salvate in modo da non doverle inserire a ogni accesso.

Una volta creato il profilo, la connessione è molto semplice. Dall'icona di rete nella barra delle applicazioni, seleziona la VPN configurata e fai clic su "Connetti".Se tutto è configurato correttamente sul server e sul router, il sistema stabilirà il tunnel e lo stato cambierà in "Connesso". Da quel momento in poi, il computer potrà accedere alle risorse interne come se si trovasse all'interno della rete locale.

Buone prassi, problemi comuni e modello Zero Trust

Una VPN aziendale non dovrebbe essere considerata l'unica barriera di sicurezza, ma parte di un approccio più ampio. Il modello Zero Trust propone di non presumere che qualcuno sia affidabile solo perché si trova sulla rete o è connesso tramite VPN.il che si adatta molto bene all'attuale realtà del telelavoro e delle applicazioni cloud.

Applicare questo approccio nella pratica implica diverse cose. Innanzitutto, è fondamentale verificare costantemente l'identità dell'utente, non solo al momento dell'accesso alla VPN.In secondo luogo, limita l'accesso ad applicazioni specifiche anziché aprire l'intera rete. E in terzo luogo, verifica lo stato dei dispositivi prima di consentire l'accesso (antivirus, patch di sicurezza, crittografia del disco, ecc.).

È frequente riscontrare alcuni problemi ricorrenti nell'utilizzo quotidiano della VPN. Ad esempio, molte reti pubbliche negli hotel o negli aeroporti bloccano le porte non standard, impedendo il funzionamento di alcune VPN.In questi casi, utilizzare SSL-VPN sulla porta 443 Solitamente risolve il blocco, poiché quella porta viene utilizzata per HTTPS ed è raramente soggetta a fughe di dati.

Un altro problema tipico è la lentezza. Se il server VPN è sovraccarico, se la connessione in ufficio ha una bassa velocità di upload o se tutto il traffico internet viene forzato attraverso il tunnel, le prestazioni potrebbero risentirne.L'attivazione dello split tunneling, in modo che solo il traffico diretto alla rete aziendale passi attraverso la VPN, contribuisce notevolmente ad alleggerire questo carico.

Sono frequenti anche i conflitti con altre VPN personali installate sui computer degli utenti, come ad esempio i servizi commerciali per uso privato. Quando due client VPN tentano di gestire le rotte simultaneamente, possono verificarsi interruzioni, perdite di traffico o disconnessioni impreviste.Ecco perché è utile rivedere il perché altre VPN personali Possono intervenire e definire politiche chiare su quali software sono consentiti.

Infine, non dobbiamo dimenticare il fattore umano. È fondamentale formare i dipendenti su cosa sia una VPN, perché sia importante attivarla quando si accede alle risorse aziendali e quali pratiche dovrebbero evitare. (come la condivisione delle credenziali o la connessione da dispositivi personali non protetti). Spiegare le regole d'uso in modo chiaro e semplice riduce errori e incomprensioni.

Configurare una VPN aziendale, anche per una piccola impresa che desidera solo connettersi da remoto a un database, implica la combinazione di tecnologia, processi e formazione: Scegli una soluzione e dei protocolli robusti, prepara adeguatamente le apparecchiature, segmenta l'accesso, abilita un'autenticazione forte e forma gli utenti. Questi sono i pilastri che ti permettono di lavorare ovunque senza trasformare la rete aziendale in un colabrodo.

Sommario

- Che cos'è una VPN aziendale e perché è fondamentale per una PMI?

- Come funziona una VPN in un ambiente aziendale

- Qual è lo scopo di una VPN in un'azienda?

- Tipologie di VPN per aziende

- Protocolli VPN più comunemente utilizzati nelle aziende

- Procedura per configurare una VPN aziendale

- Connettiti alla VPN aziendale da Windows 10

- Buone prassi, problemi comuni e modello Zero Trust