- VPN perusahaan mencipta terowong yang disulitkan yang membolehkan akses jauh yang selamat ke sumber dalaman tanpa mendedahkannya secara langsung ke internet.

- Terdapat pelbagai jenis VPN (akses jauh, tapak ke tapak, awan) dan protokol (OpenVPN, IKEv2/IPsec, L2TP/IPsec) yang dipilih mengikut keperluan.

- Menyediakan VPN memerlukan perancangan pembekal, peranti, protokol, segmentasi akses dan pengesahan berbilang faktor.

- VPN harus diintegrasikan ke dalam pendekatan Zero Trust dengan latihan pengguna, semakan log dan amalan terbaik untuk mengekalkan keselamatan jangka panjang.

Dalam banyak syarikat, besar dan kecil, kerja jarak jauh bukan lagi satu pengecualian, tetapi sudah menjadi kebiasaan. Membolehkan kakitangan berhubung dari rumah, kedai kopi atau semasa dalam perjalanan tanpa menjejaskan data korporat Ia telah menjadi keutamaan mutlak bagi mana-mana organisasi yang memandang serius keselamatan siber.

Dalam konteks ini, menyediakan VPN perniagaan Ia merupakan salah satu keputusan teknikal yang paling penting yang boleh dibuat. Ia bukan sekadar tentang "menyembunyikan alamat IP anda" atau melayari secara peribadi, tetapi tentang mewujudkan terowong yang disulitkan yang boleh dipercayai untuk mengakses pelayan dalaman, aplikasi dan pangkalan data. tanpa membuka pintu berbahaya ke internet. Dalam baris berikut, anda akan melihat secara terperinci apa itu VPN korporat, cara ia berfungsi, jenis yang wujud dan cara mengkonfigurasinya langkah demi langkah dalam persekitaran profesional, termasuk Windows dan peranti mudah alih.

Apakah VPN perniagaan dan mengapa ia penting untuk PKS?

Peralihan kepada kerja jarak jauh di Sepanyol adalah besar: Lebih separuh daripada pekerja bekerja sekurang-kurangnya satu hari seminggu di luar pejabatIni meningkatkan risiko akses tidak selamat ke pelayan, ERP atau pangkalan data pelanggan dengan ketara. Akses jauh tanpa VPN kini merupakan salah satu titik masuk utama bagi penyerang ke dalam PKS, satu fakta yang disahkan oleh organisasi seperti INCIBE dan pelbagai laporan antarabangsa.

Menggunakan VPN perniagaan bukan sekadar soal kemudahan. Ia juga merupakan sebahagian daripada langkah teknikal yang dikehendaki oleh peraturan perlindungan data semasa memproses data peribadi., seperti pelanggan atau pekerja, melalui saluran jauh. Dengan VPN yang dilaksanakan dengan baik, Perjalanan trafik disulitkan dan ia menjadi tidak boleh dibaca oleh sesiapa sahaja yang cuba memintasnya pada WiFi awam atau rangkaian tidak selamat yang lain.

Sebaliknya, VPN korporat tidak ada kena mengena dengan perkhidmatan komersial seperti "VPN untuk menonton siri dari negara lain". Di syarikat itu, matlamatnya adalah untuk menghubungkan orang ramai dengan aplikasi dalaman, bukan untuk memintas sekatan geografi.Ini membayangkan jenis seni bina yang berbeza, lebih banyak kawalan keselamatan dan integrasi yang lebih erat dengan direktori korporat, tembok api dan infrastruktur yang lain.

Cara VPN berfungsi dalam persekitaran korporat

Apabila pekerja ingin berhubung dengan rangkaian syarikat dari luar, mereka melakukannya menggunakan Peranti yang serasi dengan VPN: Ia boleh jadi komputer, komputer riba, tablet atau telefon bimbit, sama ada dengan klien natif sistem pengendalian atau melalui aplikasi tertentu. disediakan oleh penyedia VPN atau oleh firewall korporat itu sendiri.

Pengguna membuka klien VPN dan memasukkan kelayakan mereka: biasanya nama pengguna dan kata laluan korporat, idealnya diperkukuhkan dengan dua pengesahan faktor (kod pada telefon bimbit, aplikasi pengesahan, token fizikal, dll.). Dalam sesetengah persekitaran, terutamanya yang mempunyai keperluan keselamatan yang paling mencabar, sijil digital yang dipasang pada peranti juga boleh digunakan.

Setelah disahkan, VPN mewujudkan "terowong" yang disulitkan antara peranti pekerja dan Pelayan VPN atau tembok api syarikatSemua trafik yang meninggalkan komputer pengguna dan bergerak ke rangkaian dalaman dienkapsulasi dan disulitkan, supaya walaupun ia bergerak melalui rangkaian awam atau tidak selamat, ia tidak boleh dibaca oleh pihak ketiga.

Laluan data sentiasa mengikuti corak yang sama: dari peranti pengguna ke pelayan VPN, dan dari sana ke pelayan dalaman atau sumber yang diperlukannyaDari luar terowong itu, trafik kelihatan sebagai aliran yang disulitkan mudah tanpa maklumat yang boleh difahami. Mana-mana penyerang yang memintas paket tersebut hanya akan melihat data yang disulitkan dan tidak akan dapat membina semula kandungan tersebut.

Pada masa yang sama, pelayan VPN biasanya disepadukan dengan direktori dan dasar syarikat untuk menentukan apa yang setiap orang boleh lakukan sebaik sahaja berada di dalam. Tidak semua pekerja perlu melihat semua pelayanPasukan jualan akan mempunyai akses kepada CRM, kakitangan kewangan kepada sistem perakaunan dan pasukan teknikal kepada pelayan pentadbiran, setiap satunya dengan kebenaran yang berbeza.

Apakah tujuan VPN dalam sesebuah syarikat?

Manfaat VPN korporat jauh melangkaui privasi. Fungsi utamanya adalah untuk menyediakan akses jarak jauh yang selamat, terkawal dan boleh dikesan kepada sumber dalaman.Dari situ, beberapa kelebihan utama muncul untuk operasi harian mana-mana organisasi.

Yang pertama ialah keselamatan. Dengan menyulitkan data antara pekerja dan rangkaian korporat, maklumat sensitif seperti laporan kewangan, pangkalan data pelanggan atau kelayakan akses dihalang daripada tersebar "dalam teks biasa".Ini amat penting terutamanya apabila menggunakan rangkaian WiFi awam di hotel, kafe atau pengangkutan awam, yang mana penyerang boleh cuba mengintip trafik menggunakan teknik orang tengah.

Kedua, terdapat keselesaan dan fleksibiliti. VPN membolehkan pekerja jarak jauh, pengembara kerap atau kolaborator luaran mengakses sistem syarikat tanpa perlu pergi ke pejabat secara fizikal.Dari perspektif syarikat, fleksibiliti ini membolehkan penyusunan semula pasukan, menggabungkan bakat di bandar lain, malah mengurangkan kos yang berkaitan dengan pejabat fizikal.

Satu lagi kelebihan yang jelas ialah akses jarak jauh berpusat. Daripada membuka port individu pada penghala atau tembok api untuk setiap perkhidmatan (pangkalan data, desktop jauh, perkongsian fail), semua akses disalurkan melalui satu titik: VPNIni mengurangkan permukaan serangan dan memudahkan kawalan, kerana sambungan direkodkan, disahkan dan ditapis dari satu lokasi.

Akhir sekali, kita tidak boleh melupakan penjimatan kos. Dengan VPN bersaiz betul, banyak perniagaan boleh mengelakkan talian khusus yang mahal atau litar persendirian legasi seperti MPLS di semua titik mereka.Sambungan internet standard yang digabungkan dengan VPN yang cekap biasanya mencukupi untuk kebanyakan pejabat dan pekerja jarak jauh, tanpa mengorbankan keselamatan atau prestasi.

Jenis-jenis VPN untuk perniagaan

Dalam dunia korporat, tidak semua VPN dicipta sama. Mereka boleh dikelaskan mengikut sistem pengendalian yang mereka gunakan, perkhidmatan VPN yang digunakan atau jenis rangkaian yang mereka kendalikan.Setiap kombinasi memenuhi keperluan yang berbeza dan saiz syarikat yang berbeza.

Mengikut sistem pengendalian

Keserasian adalah perkara asas. Kebanyakan penyelesaian VPN moden menawarkan klien untuk Windows, macOS, Linux, Android dan iOSatau mereka bergantung pada klien natif yang disepadukan ke dalam sistem ini. Contohnya, Windows dan macOS menyertakan sokongan terbina dalam untuk pelbagai jenis VPN seperti IKEv2, L2TP/IPsec dan SSTP.

Apabila memilih penyelesaian untuk syarikat, adalah dinasihatkan untuk menyemak sistem pengendalian yang terlibat: Persekitaran di mana semua orang menggunakan Windows 10/11 tidak sama dengan persekitaran yang mempunyai campuran Mac, Linux dan peranti mudah alih.Perkhidmatan VPN perusahaan komersial dan pengeluar tembok api seperti Fortinet menawarkan klien berbilang platform khusus yang memudahkan persediaan dengan ketara.

Bergantung pada jenis perkhidmatan VPN

Dari perspektif reka bentuk rangkaian, terdapat tiga kumpulan utama yang biasa digunakan dalam persekitaran perniagaan: akses jauh untuk pengguna individu, sambungan tapak ke tapak antara pejabat dan VPN berasaskan awan.

VPN akses jauh adalah yang paling biasa untuk kerja jarak jauh. Ia membolehkan setiap pekerja berhubung dari komputer atau peranti mudah alih mereka dan mengakses rangkaian pusat syarikat.Inilah yang biasanya digunakan apabila anda ingin memudahkan kerja dari rumah, menghubungkan jurujual perjalanan atau menyediakan sokongan untuk juruteknik jarak jauh.

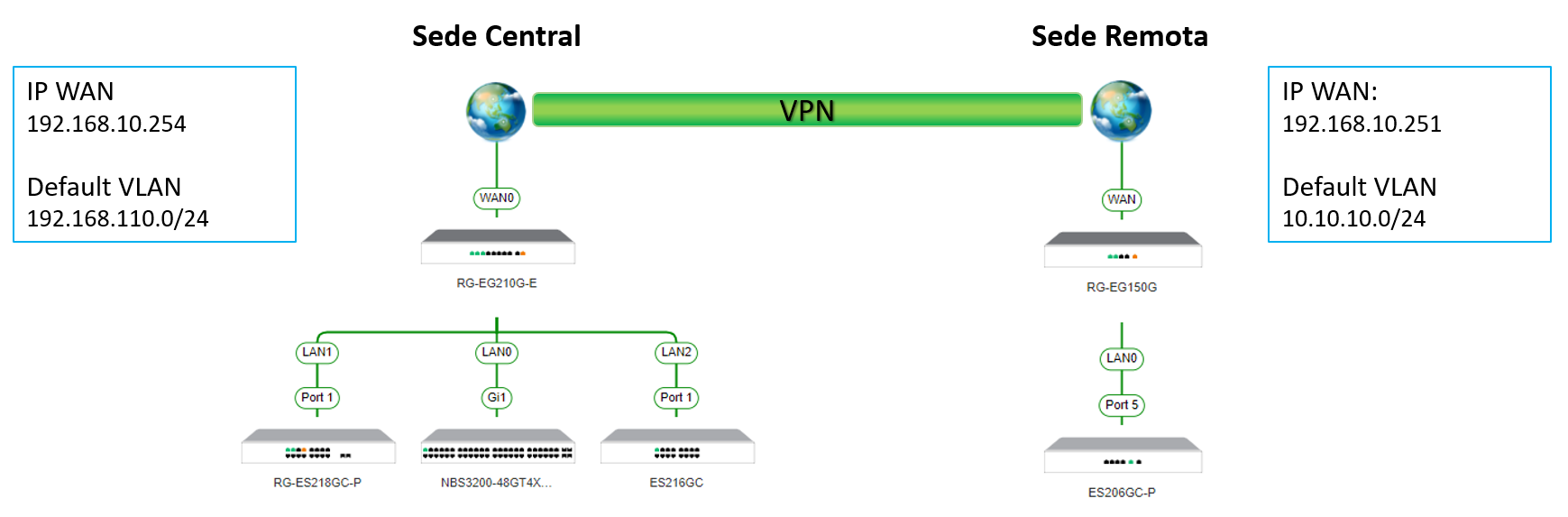

Bagi pihaknya, VPN tapak-ke-tapak digunakan untuk menghubungkan berbilang ibu pejabat atau cawangan secara kekalDaripada setiap pekerja mempunyai sambungan mereka sendiri, penghala atau tembok api di setiap pejabat mewujudkan terowong yang disulitkan antara mereka. Dari perspektif rangkaian, nampaknya pejabat yang berbeza adalah sebahagian daripada LAN yang sama, walaupun mereka berada di bandar atau negara yang berbeza.

Dalam beberapa tahun kebelakangan ini, VPN berasaskan awan juga telah menjadi semakin popular. Dalam model ini, pengurusan akses jauh bergantung pada infrastruktur awan dan bukan semata-mata bergantung pada pelayan fizikal di pejabat.Ini memudahkan penskalaan, penyepaduan pengguna dari pelbagai lokasi dan menggabungkan akses kepada sumber tempatan dengan aplikasi yang dihoskan dalam awan awam atau persendirian.

Menurut rangkaian penyedia Internet

Satu lagi cara untuk mengklasifikasikannya ada kaitannya dengan jenis rangkaian yang dilalui oleh terowong tersebut. Pilihan yang paling biasa adalah menyediakan VPN melalui sambungan jalur lebar atau gentian optik standard., memanfaatkan infrastruktur internet awam dan bergantung pada penyulitan untuk mengekalkan kerahsiaan.

Dalam persekitaran dengan berbilang tapak kritikal, sesetengah syarikat masih menggunakan VPN MPLS yang diuruskan oleh pengendali. Pautan MPLS menawarkan laluan yang lebih terkawal dalam rangkaian pembekal, dan terowong IPsec boleh dibina di atasnya untuk menjamin privasi antara lokasi yang berbeza.

Akhirnya, kebangkitan rangkaian mudah alih berkelajuan tinggi membolehkan VPN digunakan melalui 4G atau 5G. Ia merupakan pilihan yang menarik untuk pejabat sementara, pasukan pembinaan atau juruteknik yang sentiasa bekerja dengan sambungan mudah alih.Terowong VPN diwujudkan melalui rangkaian pengendali mudah alih dan memastikan bahawa, walaupun dalam konteks itu, akses kepada data syarikat kekal disulitkan.

Protokol VPN yang paling biasa digunakan dalam perniagaan

Apabila menyediakan VPN, adalah penting untuk memilih protokol yang betul. Protokol ini mentakrifkan bagaimana terowong dicipta, bagaimana kunci dirundingkan dan tahap penyulitan yang digunakan.yang menjejaskan keselamatan dan kelajuan.

Salah satu protokol yang paling meluas ialah OpenVPN. Ia sangat versatil dan sangat selamat, dengan sokongan untuk penyulitan yang kuat dan keserasian yang luas dengan pelbagai sistem.Ia biasanya berfungsi melalui TCP atau UDP dan, walaupun dalam beberapa senario ia mungkin agak perlahan, ia menawarkan kekukuhan yang sangat dihargai dalam persekitaran korporat.

Satu lagi kombinasi yang biasa digunakan ialah IKEv2/IPsec. IKEv2 menonjol kerana kelajuan dan kestabilannya, terutamanya dalam sambungan mudah alih yang rangkaiannya kerap berubah. (contohnya, apabila bertukar daripada Wi-Fi kepada 4G). IPsec menyediakan penyulitan peringkat rangkaian. Ia biasa digunakan dalam Windows, macOS dan iOS serta menawarkan keseimbangan yang baik antara keselamatan dan prestasi.

Turut disertakan ialah L2TP/IPsec, yang menggabungkan protokol terowong L2TP dengan lapisan keselamatan IPsec. Walaupun ia menyediakan tahap keselamatan yang tinggi, ia biasanya agak perlahan daripada IKEv2 disebabkan oleh enkapsulasi berganda.Ia berguna apabila keserasian diperlukan dengan peranti yang tidak menyokong protokol lain yang lebih moden.

Dalam persekitaran Windows yang lebih lama, PPTP atau varian yang serupa mungkin muncul, tetapi pada masa kini Ia dianggap usang kerana kelemahannya yang diketahui dan tahap penyulitan yang rendah.Dalam pelaksanaan VPN perusahaan yang baharu, adalah tidak digalakkan untuk menggunakan protokol ini kecuali dalam kes yang sangat spesifik dan terkawal.

Langkah-langkah untuk menyediakan VPN perniagaan

Menyediakan VPN untuk perniagaan kecil dengan sedikit pengguna atau untuk organisasi besar memerlukan beberapa langkah logik. Walaupun kerumitan teknikal mungkin berbeza-beza, struktur keseluruhan projek biasanya serupa.: memilih perkhidmatan, menyediakan peralatan, mengkonfigurasi pelayan, menentukan protokol dan mengoptimumkan prestasi.

1. Pilih pembekal atau penyelesaian VPN

Perkara pertama ialah menentukan teknologi yang akan anda gunakan. Keperluan PKS empat orang yang hanya mahu berhubung dengan pangkalan data adalah sangat berbeza daripada syarikat yang mempunyai beberapa lokasi dan beratus-ratus pekerja jarak jauh.Dalam kes perniagaan kecil, walaupun VPN berasaskan Windows itu sendiri atau firewall mudah mungkin mencukupi.

Semasa menilai pembekal atau penyelesaian, adalah dinasihatkan untuk mempertimbangkan beberapa aspek. Yang pertama ialah dasar privasi dan log aktivitiWalaupun IT mungkin mengawal VPN dalaman dalam syarikat, jika perkhidmatan luaran digunakan, ia mesti jelas data apa yang direkodkan dan untuk tujuan apa.

Tahap penyulitan dan protokol yang disokong juga penting. VPN perusahaan moden harus menawarkan, sekurang-kurangnya, IPsec dengan penyulitan AES-256 atau yang setaraf, dan lebih baik lagi jika ia membenarkan penggunaan TLS 1.2 atau 1.3 dalam kes SSL-VPN.Ini memastikan data dilindungi daripada serangan brute-force atau percubaan penyahsulitan.

Satu lagi perkara penting ialah rangkaian pelayan dan kebolehskalaan. Jika syarikat mempunyai pengguna di lokasi geografi yang berbeza, adalah penting untuk pelayan VPN bersaiz betul dan, jika ia bergantung pada awan, terdapat nod berdekatan.Sokongan teknikal 24/7 dan keupayaan penyelenggaraan dan kemas kini perisian juga sangat mempengaruhi pilihan.

2. Sediakan peranti dan rangkaian

Sebelum anda mula memasang klien di merata tempat, adalah idea yang baik untuk melakukan sedikit pembersihan. Jika terdapat program VPN lain pada komputer syarikat yang tidak lagi digunakan, adalah dinasihatkan untuk menyahpasangnya. untuk mengelakkan konflik, laluan berganda atau masalah sambungan.

Seterusnya, anda perlu mengesahkan bahawa peranti dan sistem pengendaliannya serasi dengan penyelesaian yang dipilih. Dalam syarikat biasa, anda akan menemui komputer yang menjalankan Windows 10 atau 11, mungkin beberapa Mac dan peranti mudah alih Android atau iOS.Oleh itu, pilihan yang dipilih mesti merangkumi julat ini tanpa terlalu banyak komplikasi.

Jangan lupa sambungan internet. VPN tidak menghasilkan keajaiban: jika lebar jalur yang tersedia sangat terhad atau terdapat latensi yang tinggi, prestasi dari luar akan menjadi lemah.Adalah idea yang baik untuk menyemak kelajuan muat naik dan muat turun sebenar di pejabat utama, kerana semua trafik jauh akan masuk melaluinya jika VPN dihoskan di ibu pejabat.

Akhirnya, tiba masanya untuk menentukan dasar akses dalaman. Adalah penting untuk memutuskan dari awal siapa yang akan mempunyai akses kepada VPN, sumber yang dapat dilihat oleh setiap kumpulan pengguna dan bagaimana kelayakan mereka akan diuruskan.Ini menghalang VPN daripada menjadi pintu belakang yang tidak terkawal dari semasa ke semasa.

3. Pasang dan konfigurasikan pelayan dan klien

Langkah seterusnya ialah memulakan pelayan VPN. Dalam syarikat yang mempunyai infrastruktur mereka sendiri, ia biasanya merupakan tembok api korporat atau pelayan khusus dengan perisian VPNDalam PKS kecil, ia juga boleh menjadi mesin Windows yang dikonfigurasikan sebagai pelayan akses jauh.

Klien VPN yang sepadan dengan setiap platform dimuat turun daripada konsol pengurusan pembekal atau tembok api. Klien ini akan dipasang pada komputer pekerja, dan dalam banyak kes, ia boleh dikonfigurasikan terlebih dahulu dengan alamat pelayan dan parameter asas. supaya pengguna hanya perlu memasukkan nama pengguna dan kata laluan mereka.

Dalam persekitaran di mana peranti tidak mempunyai klien tertentu, konfigurasi manual boleh digunakan. Penyedia biasanya mendokumentasikan cara membuat sambungan IKEv2, L2TP atau SSL-VPN menggunakan alat asli setiap sistem pengendalian.Ini sangat berguna untuk kes tertentu atau peranti yang kurang biasa.

Secara selari, penghala atau tembok api perimeter mesti dilaraskan untuk membenarkan trafik VPN. Ini melibatkan pembukaan port yang diperlukan dan, dalam beberapa kes, mengkonfigurasi penghantaran port ke pelayan VPN dalaman.Pada penghala pengendali seperti yang disediakan oleh penyedia gentian optik atau ADSL, pilihan gerbang VPN atau IPsec tertentu mungkin perlu didayakan.

4. Pilih protokol, uji sambungan dan segmen akses

Dengan pelayan beroperasi dan klien dipasang, tiba masanya untuk memperhalusi butirannya. Pertama, ujian sambungan asas dilakukan daripada satu atau lebih peranti untuk mengesahkan bahawa terowong telah diwujudkan dan sumber dalaman boleh dicapai tanpa masalah penghalaan atau DNS.

Seterusnya, protokol VPN akhir dipilih untuk setiap jenis pengguna. Jika keserasian menjadi keutamaan, OpenVPN atau L2TP/IPsec mungkin pilihan yang lebih baik; jika prestasi mudah alih maksimum adalah matlamat, IKEv2/IPsec biasanya merupakan pilihan terbaik.Kadangkala lebih daripada satu digabungkan untuk menampung senario yang berbeza.

Menyegmentasikan akses adalah penting. Amalan yang baik adalah dengan mencipta kumpulan pengguna (jualan, pentadbiran, pengurusan, IT, dll.) dan menghubungkannya dengan dasar yang mengehadkan julat IP dalaman dan port yang boleh mereka gunakan.Oleh itu, kegagalan dalam akaun pengguna tidak mendedahkan keseluruhan rangkaian, tetapi hanya bahagian minimum yang diperlukan.

Pada masa yang sama, kaedah pengesahan tambahan mesti diaktifkan. Pengesahan dua faktor harus dianggap wajib untuk akses jauh, terutamanya jika VPN mendedahkan sumber dengan data sensitif.Ia boleh dilaksanakan dengan aplikasi mudah alih, token fizikal atau integrasi dengan perkhidmatan identiti korporat.

5. Optimumkan prestasi, keselamatan dan penggunaan harian

Sebaik sahaja VPN berfungsi, kerja tidak berakhir di situ. Adalah disyorkan untuk melaraskan tetapan bagi mengimbangi kelajuan dan perlindungan, serta memudahkan kehidupan pengguna tanpa menjejaskan keselamatan.Ini melibatkan beberapa pelarasan penalaan halus pada pelayan dan klien.

Contohnya, anda boleh mendayakan VPN untuk bersambung secara automatik apabila sistem bermula pada komputer korporat. Dengan cara ini, trafik ke rangkaian dalaman sentiasa melalui saluran yang disulitkan tanpa bergantung pada pengguna yang mengingati untuk mengaktifkan sambungan., sesuatu yang amat berguna dalam jawatan kerja jarak jauh yang tetap.

Satu lagi pilihan biasa adalah untuk memutuskan sama ada untuk menggunakan terowong penuh atau terowong berpecah. Dalam mod terowong penuh, semua trafik internet pengguna melalui VPN; dalam mod terowong berpecah, hanya trafik yang pergi ke rangkaian korporat sahaja yang melakukannya.Terowong penuh menawarkan lebih banyak kawalan tetapi boleh menjadi lebih perlahan; terowong berpecah meringankan beban pelayan, walaupun ia memerlukan lebih banyak perhatian dalam konfigurasi keselamatan.

Ia juga masuk akal untuk menyimpan pelayan atau gerbang yang paling kerap digunakan sebagai kegemaran, sekiranya penyelesaian tersebut mempunyai berbilang titik akses. Ini menghalang pengguna daripada perlu memilih pelayan secara manual setiap kali. dan membolehkan anda menetapkan yang paling hampir secara geografi untuk mengurangkan kependaman.

Akhir sekali, adalah dinasihatkan untuk mendayakan log sambungan dan menyemak aktiviti tersebut secara berkala. Log membantu mengesan percubaan akses yang mencurigakan, kegagalan berulang atau corak penggunaan yang tidak normal. yang mungkin menunjukkan masalah keselamatan atau prestasi.

Sambung ke VPN syarikat daripada Windows 10

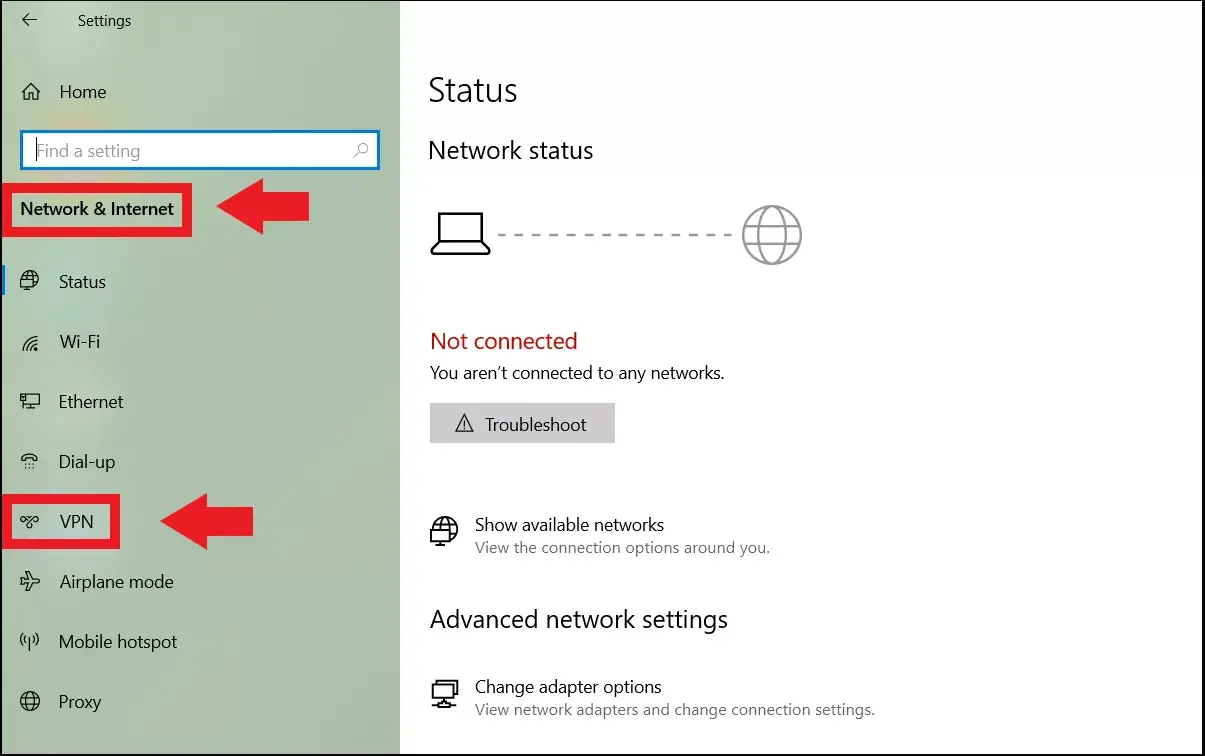

Dalam persekitaran di mana pelanggan pengeluar tertentu tidak digunakan, Windows 10 merangkumi fungsinya sendiri untuk mencipta dan menggunakan sambungan VPN.Ini amat berguna terutamanya dalam PKS kecil atau dalam kes mudah, seperti syarikat empat orang yang hanya perlu mengakses pangkalan data dalaman dari jauh.

Langkah pertama ialah membuat profil VPN pada komputer. Dari menu Mula, akses Tetapan, kemudian "Rangkaian & Internet", dan dalam bahagian itu, bahagian "VPN".Di sana anda boleh menambah sambungan baharu yang menunjukkan bahawa pembekal tersebut adalah “Windows (bersepadu)”.

Beberapa maklumat penting dimasukkan dalam borang penciptaan. Nama yang dikenali dipilih untuk sambungan, dan alamat pelayan atau alamat IP awam penghala pejabat dimasukkan. dan jenis VPN (cth., IKEv2 atau L2TP/IPsec) dipilih mengikut apa yang telah disediakan oleh pentadbir atau penyedia teknologi.

Seterusnya, anda memilih jenis maklumat log masuk: Ia boleh jadi nama pengguna dan kata laluan, sijil digital atau kad pintar. Dalam senario yang lebih maju, jika nama pengguna dan kata laluan digunakan, maklumat ini boleh disimpan supaya ia tidak perlu dimasukkan untuk setiap log masuk.

Sebaik sahaja profil dibuat, sambungannya sangat mudah. Daripada ikon rangkaian dalam bar tugas, pilih VPN yang dikonfigurasikan dan klik pada “Sambung”.Jika semuanya dikonfigurasikan dengan betul pada pelayan dan penghala, sistem akan mewujudkan terowong dan statusnya akan berubah kepada "Bersambung". Mulai saat itu, komputer akan dapat mengakses sumber dalaman seolah-olah ia berada di dalam rangkaian tempatan.

Amalan terbaik, masalah lazim dan model Zero Trust

VPN perusahaan tidak boleh dilihat sebagai satu-satunya penghalang keselamatan, tetapi sebagai sebahagian daripada pendekatan yang lebih luas. Model Zero Trust mencadangkan agar tidak menganggap bahawa sesiapa sahaja boleh dipercayai hanya kerana mereka berada di rangkaian atau disambungkan melalui VPN.yang sangat sesuai dengan realiti semasa kerja jarak jauh dan aplikasi awan.

Mengaplikasikan pendekatan ini dalam praktik melibatkan beberapa perkara. Pertama, sahkan identiti pengguna secara berterusan, bukan hanya semasa log masuk ke VPN.Kedua, hadkan akses kepada aplikasi tertentu dan bukannya membuka keseluruhan rangkaian. Dan ketiga, semak status peranti sebelum membenarkannya mengakses (antivirus, tampalan keselamatan, penyulitan cakera, dll.).

Adalah perkara biasa untuk menghadapi masalah berulang tertentu dalam penggunaan VPN setiap hari. Contohnya, banyak rangkaian awam di hotel atau lapangan terbang menyekat port bukan standard, menghalang sesetengah VPN daripada berfungsi.Dalam kes-kes ini, gunakan SSL-VPN melalui port 443 Ia biasanya menyelesaikan sekatan, kerana port tersebut digunakan untuk HTTPS dan jarang bocor.

Satu lagi masalah biasa ialah kelambatan. Jika pelayan VPN terlebih beban, jika sambungan pejabat mempunyai kelajuan muat naik yang rendah, atau jika semua trafik internet terpaksa melalui terowong, prestasi mungkin terjejas.Mendayakan terowong berpecah supaya hanya trafik ke rangkaian korporat yang melalui VPN banyak membantu mengurangkan beban ini.

Konflik juga biasa berlaku dengan VPN peribadi lain yang dipasang pada komputer pengguna, seperti perkhidmatan komersial untuk kegunaan peribadi. Apabila dua klien VPN cuba mengendalikan laluan secara serentak, gangguan, kebocoran trafik atau pemutusan sambungan yang tidak dijangka boleh berlaku.Itulah sebabnya ia berguna untuk menyemak semula mengapa VPN peribadi lain Mereka boleh campur tangan dan menentukan dasar yang jelas tentang perisian yang dibenarkan.

Akhir sekali, kita tidak boleh melupakan faktor manusia. Adalah penting untuk melatih pekerja tentang apa itu VPN, mengapa penting untuk mengaktifkannya semasa mengakses sumber syarikat dan amalan yang harus mereka elakkan. (seperti berkongsi kelayakan atau menyambung daripada peranti peribadi yang tidak selamat). Menerangkan peraturan penggunaan dengan jelas dan mudah dapat mengurangkan ralat dan salah faham.

Menyediakan VPN perusahaan, walaupun untuk perniagaan kecil yang hanya mahu bersambung dari jauh ke pangkalan data, melibatkan gabungan teknologi, proses dan latihan: Pilih penyelesaian dan protokol yang mantap, sediakan peralatan dengan betul, segmenkan akses, dayakan pengesahan yang kukuh dan didik pengguna Inilah tonggak yang membolehkan anda bekerja dari mana-mana sahaja tanpa menjadikan rangkaian korporat seperti penapis.

Isi kandungan

- Apakah VPN perniagaan dan mengapa ia penting untuk PKS?

- Cara VPN berfungsi dalam persekitaran korporat

- Apakah tujuan VPN dalam sesebuah syarikat?

- Jenis-jenis VPN untuk perniagaan

- Protokol VPN yang paling biasa digunakan dalam perniagaan

- Langkah-langkah untuk menyediakan VPN perniagaan

- Sambung ke VPN syarikat daripada Windows 10

- Amalan terbaik, masalah lazim dan model Zero Trust