- Корпоративная VPN-сеть создает зашифрованный туннель, обеспечивающий безопасный удаленный доступ к внутренним ресурсам без прямого доступа к ним из интернета.

- Существуют различные типы VPN (удаленный доступ, связь между площадками, облачные) и протоколы (OpenVPN, IKEv2/IPsec, L2TP/IPsec), выбор которых зависит от потребностей.

- Для настройки VPN необходимо спланировать выбор провайдера, устройств, протоколов, сегментации доступа и многофакторной аутентификации.

- VPN следует интегрировать в концепцию «нулевого доверия», включающую обучение пользователей, анализ журналов и внедрение передовых методов для обеспечения долгосрочной безопасности.

Во многих компаниях, как крупных, так и небольших, удаленная работа перестала быть исключением и стала нормой. Предоставление сотрудникам возможности подключаться к сети из дома, кафе или во время поездок без ущерба для корпоративных данных. Для любой организации, серьезно относящейся к кибербезопасности, это стало абсолютным приоритетом.

В этом контексте настройка корпоративного VPN Это одно из важнейших технических решений, которое можно принять. Речь идёт не просто о «скрытии IP-адреса» или конфиденциальном просмотре веб-страниц, а о создании надёжного зашифрованного туннеля для доступа к внутренним серверам, приложениям и базам данных. без открытия опасных дверей в интернет. В следующих строках вы подробно узнаете, что такое корпоративный VPN, как он работает, какие существуют типы и как шаг за шагом настроить его в профессиональной среде, включая Windows и мобильные устройства.

Что такое бизнес-VPN и почему он так важен для малых и средних предприятий?

Переход к удаленной работе в Испании значителен: Более половины сотрудников работают вне офиса как минимум один день в неделю.Это значительно повышает риск небезопасного доступа к серверам, ERP-системам или базам данных клиентов. Удаленный доступ без VPN в настоящее время является одним из основных способов проникновения злоумышленников в малые и средние предприятия, что подтверждают такие организации, как INCIBE, и различные международные отчеты.

Использование корпоративного VPN — это не просто вопрос удобства. Это также является частью технических мер, требуемых в соответствии с правилами защиты данных при обработке персональных данных.например, клиентов или сотрудников, через удаленные каналы. При наличии хорошо настроенной VPN-сети, Транспортный трафик передается в зашифрованном виде. и становится нечитаемым для любого, кто попытается перехватить его в общедоступной сети Wi-Fi или другой незащищенной сети.

С другой стороны, корпоративный VPN не имеет ничего общего с коммерческими сервисами, такими как «VPN для просмотра сериалов из других стран». В компании цель состоит в том, чтобы связать людей с внутренними приложениями, а не обходить географические ограничения.Это подразумевает другой тип архитектуры, больше мер безопасности и более тесную интеграцию с корпоративным каталогом, межсетевым экраном и остальной инфраструктурой.

Как работает VPN в корпоративной среде

Когда сотрудник хочет подключиться к корпоративной сети извне, он делает это, используя... VPN-совместимое устройство: Это может быть компьютер, ноутбук, планшет или мобильный телефон, с установленным в операционной системе клиентом или со специальным приложением. предоставляется VPN-провайдером или самим корпоративным межсетевым экраном.

Пользователь открывает VPN-клиент и вводит свои учетные данные: обычно это корпоративное имя пользователя и пароль, в идеале усиленные с помощью двухфакторная аутентификация (код на мобильном телефоне, приложение для аутентификации, физический токен и т. д.). В некоторых средах, особенно с наиболее высокими требованиями к безопасности, также могут использоваться цифровые сертификаты, установленные на устройстве.

После аутентификации, VPN устанавливает зашифрованный «туннель» между устройством сотрудника и VPN сервер или корпоративный брандмауэрВесь трафик, исходящий с компьютера пользователя и направляющийся во внутреннюю сеть, инкапсулируется и шифруется, поэтому даже при прохождении через общедоступные или незащищенные сети он остается нечитаемым для третьих лиц.

Путь передачи данных всегда следует одному и тому же шаблону: от устройства пользователя к VPN-серверу, а оттуда — к внутренним серверам или необходимым ресурсам.Извне этого туннеля трафик выглядит как простой зашифрованный поток, не содержащий никакой понятной информации. Любой злоумышленник, перехвативший эти пакеты, увидит только зашифрованные данные и не сможет восстановить их содержимое.

В то же время VPN-сервер обычно интегрирован с корпоративным каталогом и политиками, чтобы определить, что каждый пользователь может делать, находясь внутри сети. Не всем сотрудникам необходимо видеть все серверы.Отдел продаж будет иметь доступ к CRM-системе, финансовый отдел — к бухгалтерской системе, а техническая команда — к серверам администрирования, причем у каждого отдела будут разные права доступа.

Какова цель использования VPN в компании?

Преимущества корпоративного VPN выходят далеко за рамки обеспечения конфиденциальности. Его основная функция — обеспечение безопасного, контролируемого и отслеживаемого удаленного доступа к внутренним ресурсам.Отсюда вытекает ряд ключевых преимуществ для повседневной деятельности любой организации.

Первое — это безопасность. Шифрование данных между сотрудником и корпоративной сетью предотвращает передачу конфиденциальной информации, такой как финансовые отчеты, базы данных клиентов или учетные данные доступа, в открытом виде.Это особенно важно при использовании общедоступных сетей Wi-Fi в отелях, кафе или общественном транспорте, где злоумышленник может попытаться перехватывать трафик, используя методы атаки типа «человек посередине».

Во-вторых, это комфорт и гибкость. VPN позволяет удаленным сотрудникам, часто путешествующим людям или внешним партнерам получать доступ к системам компании, не находясь физически в офисе.С точки зрения компании, такая гибкость позволяет реорганизовывать команды, привлекать специалистов из других городов и даже сокращать расходы, связанные с содержанием физических офисов.

Ещё одним очевидным преимуществом является централизованный удалённый доступ. Вместо открытия отдельных портов на маршрутизаторе или межсетевом экране для каждой службы (база данных, удаленный рабочий стол, общий доступ к файлам), весь доступ направляется через единую точку: VPN.Это уменьшает поверхность атаки и упрощает контроль, поскольку соединения регистрируются, аутентифицируются и фильтруются из одного места.

Наконец, нельзя забывать об экономии средств. Правильно подобранная VPN-сеть позволяет многим компаниям избежать дорогостоящих выделенных линий или устаревших частных каналов, таких как MPLS, во всех точках своего маршрута.Для большинства офисов и удаленных сотрудников обычно достаточно стандартного интернет-соединения в сочетании с эффективными VPN-сервисами, без ущерба для безопасности или производительности.

Типы VPN для бизнеса

В корпоративном мире не все VPN-сервисы одинаковы. Их можно классифицировать по используемой операционной системе, VPN-сервису или типу сети, в которой они работают.Каждая комбинация отвечает различным потребностям и размерам компаний.

В зависимости от операционной системы

Совместимость — это основополагающий момент. Большинство современных VPN-решений предлагают клиенты для Windows, macOS, Linux, Android и iOS.Или же они используют встроенные в эти системы клиенты. Например, Windows и macOS имеют встроенную поддержку различных типов VPN, таких как IKEv2, L2TP/IPsec и SSTP.

При выборе решения для компании целесообразно проверить, какие операционные системы будут использоваться: Среда, где все используют Windows 10/11, отличается от среды, где смешаны Mac, Linux и мобильные устройства.Производители корпоративных VPN-сервисов и межсетевых экранов, такие как Fortinet, предлагают специализированные многоплатформенные клиенты, которые значительно упрощают настройку.

В зависимости от типа VPN-сервиса

С точки зрения проектирования сетей, в деловой среде обычно используются три основные группы: удаленный доступ для отдельных пользователей, межсайтовое соединение между офисами и облачные VPN-сети..

VPN-доступ для удалённой работы — наиболее распространённый способ. Это позволяет каждому сотруднику подключаться со своего компьютера или мобильного устройства и получать доступ к центральной сети компании.Обычно это используется, когда необходимо упростить работу из дома, наладить связь между командировочными продавцами или оказать поддержку удаленным техническим специалистам.

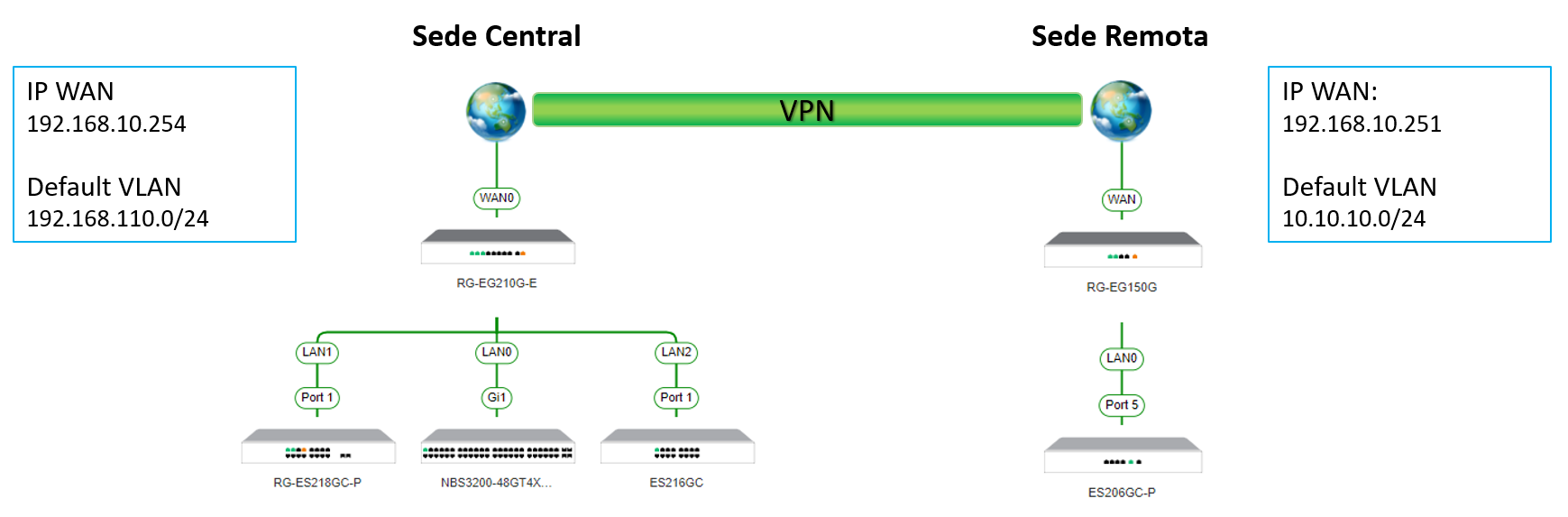

В свою очередь, VPN-соединение между сайтами используется для постоянное соединение нескольких головных офисов или филиаловВместо того чтобы у каждого сотрудника было собственное подключение, маршрутизаторы или межсетевые экраны в каждом офисе устанавливают между ними зашифрованный туннель. С точки зрения сети, создается впечатление, что разные офисы являются частью одной локальной сети, даже если они находятся в разных городах или странах.

В последние годы облачные VPN-сервисы также приобрели популярность. В этой модели управление удаленным доступом основано на облачной инфраструктуре, а не исключительно на физическом сервере в офисе.Это упрощает масштабирование, интеграцию пользователей из разных мест и объединение доступа к локальным ресурсам с приложениями, размещенными в публичных или частных облаках.

Согласно данным сети интернет-провайдера.

Другой способ их классификации связан с типом сети, по которой проходит туннель. Наиболее распространенный вариант — настройка VPN через стандартное широкополосное или оптоволоконное соединение.используя общедоступную интернет-инфраструктуру и полагаясь на шифрование для обеспечения конфиденциальности.

В средах с множеством критически важных узлов некоторые компании по-прежнему используют управляемые оператором MPLS VPN-сети. Каналы MPLS обеспечивают более контролируемые пути внутри сети провайдера.Кроме того, по ним можно создавать туннели IPsec для дальнейшего обеспечения конфиденциальности между различными местоположениями.

Наконец, развитие высокоскоростных мобильных сетей позволяет развертывать VPN-сервисы поверх сетей 4G или 5G. Это интересный вариант для временных офисов, строительных бригад или технических специалистов, которые постоянно работают с мобильной связью.VPN-туннель устанавливается через сеть мобильного оператора и гарантирует, что даже в этом контексте доступ к корпоративным данным остается зашифрованным.

Наиболее часто используемые VPN-протоколы в бизнесе

При настройке VPN крайне важно выбрать правильный протокол. Протокол определяет, как создаются туннели, как согласовываются ключи и какой уровень шифрования применяется.что влияет как на безопасность, так и на скорость.

Одним из наиболее распространенных протоколов является OpenVPN. Это очень универсальная и высокозащищенная система, поддерживающая надежное шифрование и обладающая широкой совместимостью с различными системами.Обычно он работает по протоколам TCP или UDP, и хотя в некоторых сценариях может быть несколько медленнее, он обеспечивает надежность, которая высоко ценится в корпоративной среде.

Ещё одна часто используемая комбинация — IKEv2/IPsec. Протокол IKEv2 отличается высокой скоростью и стабильностью, особенно в мобильных сетях, где часто происходят изменения в сети. (например, при переключении с Wi-Fi на 4G). IPsec обеспечивает шифрование на сетевом уровне. Он широко распространен в Windows, macOS и iOS и предлагает хороший баланс между безопасностью и производительностью.

Также включен протокол L2TP/IPsec, который объединяет протокол туннелирования L2TP с уровнем безопасности IPsec. Несмотря на высокий уровень безопасности, он обычно несколько медленнее, чем IKEv2, из-за двойной инкапсуляции.Это полезно, когда требуется совместимость с устройствами, которые не поддерживают другие, более современные протоколы.

В более старых версиях Windows могли встречаться протоколы PPTP или их аналогичные варианты, но в настоящее время... Они считаются устаревшими из-за известных уязвимостей и низкого уровня шифрования.При внедрении новой корпоративной VPN-сети использование этих протоколов нецелесообразно, за исключением очень специфических и контролируемых случаев.

Шаги по настройке корпоративного VPN

Настройка VPN для малого бизнеса с небольшим количеством пользователей или для крупной организации требует выполнения ряда логических шагов. Хотя техническая сложность может варьироваться, общая структура проекта, как правило, схожа.: выбор услуги, подготовка оборудования, настройка сервера, определение протоколов и оптимизация производительности.

1. Выберите VPN-провайдера или решение.

Первым делом нужно решить, с какой технологией вы будете работать. Потребности малого и среднего предприятия из четырех человек, которому нужно только подключиться к базе данных, сильно отличаются от потребностей компании с несколькими филиалами и сотнями удаленных сотрудников.В случае малого бизнеса может быть достаточно даже VPN-сервиса на базе Windows или простого брандмауэра.

При оценке поставщиков или решений целесообразно учитывать несколько аспектов. Первая — это политика конфиденциальности и ведения журнала действий.Хотя ИТ-отдел может контролировать внутреннюю VPN-сеть компании, при использовании внешнего сервиса должно быть четко указано, какие данные записываются и с какой целью.

Уровень шифрования и поддерживаемые протоколы также имеют значение. Современная корпоративная VPN должна предлагать, как минимум, IPsec с шифрованием AES-256 или эквивалентным протоколом, а ещё лучше, если она позволяет использовать TLS 1.2 или 1.3 в случае SSL-VPN.Это гарантирует защиту данных от атак методом перебора паролей или попыток расшифровки.

Ещё один ключевой момент — это серверная сеть и масштабируемость. Если у компании есть пользователи в разных географических местах, важно, чтобы VPN-сервер был правильно рассчитан по мощности и, если он использует облачные технологии, чтобы поблизости находились узлы.Круглосуточная техническая поддержка, а также возможности по обслуживанию и обновлению программного обеспечения также оказывают существенное влияние на выбор.

2. Подготовьте устройства и сеть.

Прежде чем устанавливать клиентские приложения повсюду, неплохо было бы немного навести порядок. Если на компьютерах компании установлены другие VPN-программы, которые больше не используются, рекомендуется их удалить. во избежание конфликтов, дублирования маршрутов или проблем с подключением.

Далее необходимо убедиться в совместимости устройств и их операционных систем с выбранным решением. В типичной компании вы найдете компьютеры под управлением Windows 10 или 11, возможно, несколько компьютеров Mac, а также мобильные устройства на базе Android или iOS.Следовательно, выбранный вариант должен охватывать этот диапазон без особых сложностей.

Не забудьте про подключение к интернету. VPN не творит чудеса: если доступная пропускная способность очень ограничена или наблюдается высокая задержка, производительность при внешнем подключении будет низкой.Рекомендуется проверить фактическую скорость загрузки и выгрузки данных в главном офисе, поскольку весь удаленный трафик будет проходить через него, если VPN-соединение размещено в головном офисе.

Наконец, пришло время определить внутренние политики доступа. Важно с самого начала определить, кто будет иметь доступ к VPN, какие ресурсы сможет просматривать каждая группа пользователей и как будут управляться их учетные данные.Это предотвращает превращение VPN в неконтролируемый бэкдор с течением времени.

3. Установите и настройте сервер и клиенты.

Следующий шаг — запуск VPN-сервера. В компаниях, имеющих собственную инфраструктуру, это обычно корпоративный брандмауэр или выделенный сервер с VPN-программным обеспечениемВ небольших компаниях это может быть даже компьютер под управлением Windows, настроенный в качестве сервера удаленного доступа.

VPN-клиент, соответствующий каждой платформе, загружается из консоли управления провайдера или межсетевого экрана. Этот клиент будет установлен на компьютерах сотрудников, и во многих случаях его можно предварительно настроить, указав адрес сервера и основные параметры. чтобы пользователю оставалось только ввести свое имя пользователя и пароль.

В средах, где устройство не имеет конкретного клиента, можно использовать ручную настройку. Как правило, провайдеры предоставляют документацию по созданию соединений IKEv2, L2TP или SSL-VPN с использованием встроенных инструментов каждой операционной системы.Это очень полезно в отдельных случаях или для менее распространенных устройств.

Параллельно необходимо настроить маршрутизатор или межсетевой экран для пропуска VPN-трафика. Это включает в себя открытие необходимых портов и, в некоторых случаях, настройку переадресации портов на внутренний VPN-сервер.На маршрутизаторах операторов связи, например, от провайдеров оптоволоконной связи или ADSL, может потребоваться включение определенных параметров шлюза VPN или IPsec.

4. Выберите протоколы, проверьте соединение и доступ к сегменту.

После запуска сервера и установки клиентских приложений настало время уточнить детали. Сначала выполняется базовая проверка соединения с одного или нескольких устройств. чтобы убедиться, что туннель установлен и что внутренние ресурсы доступны без проблем с маршрутизацией или DNS.

Далее для каждого типа пользователей выбираются окончательные протоколы VPN. Если приоритетом является совместимость, то OpenVPN или L2TP/IPsec могут быть лучшим выбором; если же цель — максимальная производительность на мобильных устройствах, то IKEv2/IPsec обычно является оптимальным вариантом.Иногда для охвата различных сценариев используется несколько комбинаций.

Сегментирование доступа имеет важное значение. Рекомендуется создавать группы пользователей (продажи, администрация, менеджмент, ИТ и т. д.) и связывать их с политиками, ограничивающими используемые ими внутренние диапазоны IP-адресов и порты.Таким образом, сбой в учетной записи пользователя не приводит к раскрытию всей сети, а только ее минимально необходимой части.

Одновременно с этим необходимо активировать дополнительные методы аутентификации. Двухфакторная аутентификация должна считаться обязательной для удаленного доступа, особенно если VPN предоставляет доступ к ресурсам, содержащим конфиденциальные данные.Его можно реализовать с помощью мобильных приложений, физических токенов или интеграции с корпоративными сервисами идентификации.

5. Оптимизация производительности, безопасности и повседневного использования.

После того как VPN-соединение будет установлено и начнет работать, работа на этом не заканчивается. Рекомендуется настроить параметры таким образом, чтобы сбалансировать скорость и защиту, а также облегчить жизнь пользователю без ущерба для безопасности.Это включает в себя ряд тонких настроек на сервере и клиентских компьютерах.

Например, можно включить автоматическое подключение VPN при запуске системы на корпоративных компьютерах. Таким образом, трафик во внутреннюю сеть всегда проходит по зашифрованному каналу, и пользователю не нужно помнить о необходимости активации соединения.Это особенно полезно для тех, кто работает удаленно на постоянной основе.

Ещё один распространённый вариант — решить, использовать ли полноценный туннель или туннелирование с раздельными проходками. В режиме полного туннелирования весь интернет-трафик пользователя проходит через VPN; в режиме разделенного туннелирования проходит только трафик, идущий в корпоративную сеть.Полный туннель обеспечивает больший контроль, но может быть медленнее; разделенный туннель снижает нагрузку на сервер, хотя и требует большей осторожности в настройке безопасности.

Также имеет смысл сохранять наиболее часто используемые серверы или шлюзы в избранное, если решение имеет несколько точек доступа. Это избавляет пользователей от необходимости каждый раз вручную выбирать серверы. и позволяет назначить наиболее географически ближайший вариант для уменьшения задержки.

Наконец, рекомендуется включить журналы подключений и периодически проверять активность. Журналы помогают выявлять подозрительные попытки доступа, повторяющиеся сбои или аномальные модели использования. что может указывать на проблему с безопасностью или производительностью.

Подключитесь к корпоративной VPN из Windows 10.

В средах, где не используется клиентское приложение конкретного производителя, В Windows 10 предусмотрена собственная функция для создания и использования VPN-подключений.Это особенно полезно для небольших компаний или в простых случаях, например, для компании из четырех человек, которой нужно лишь удаленно получить доступ к внутренней базе данных.

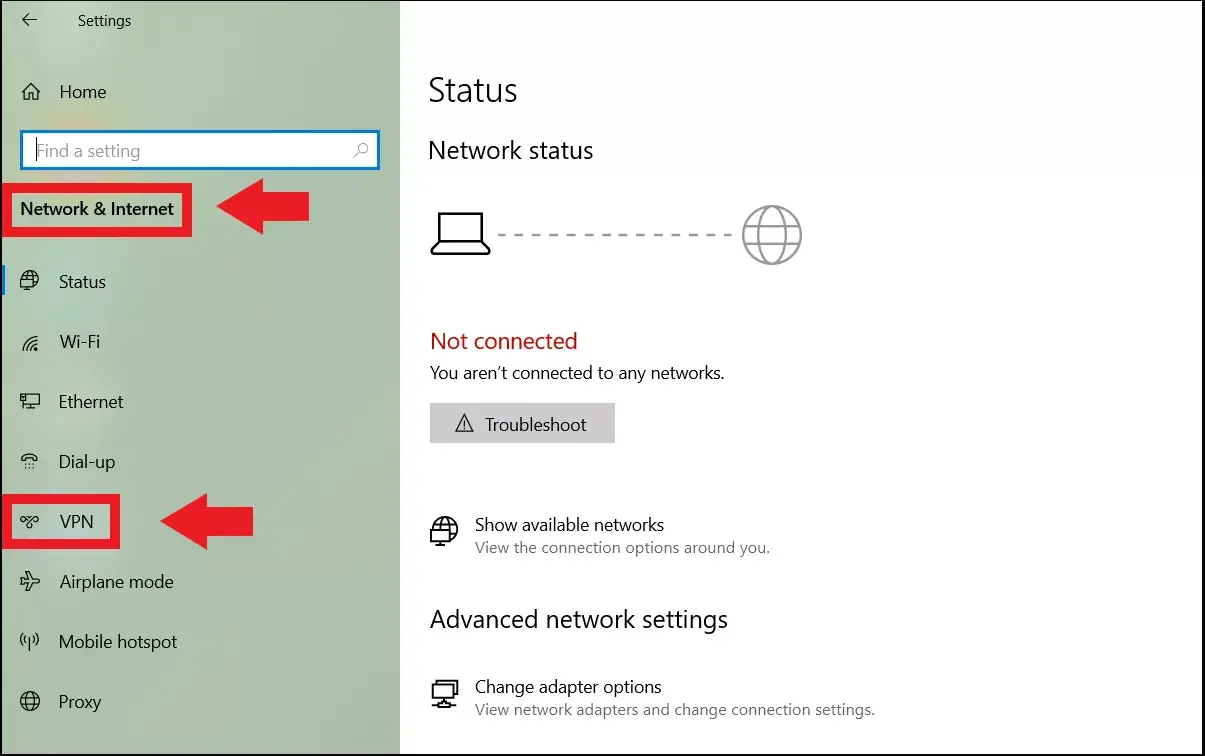

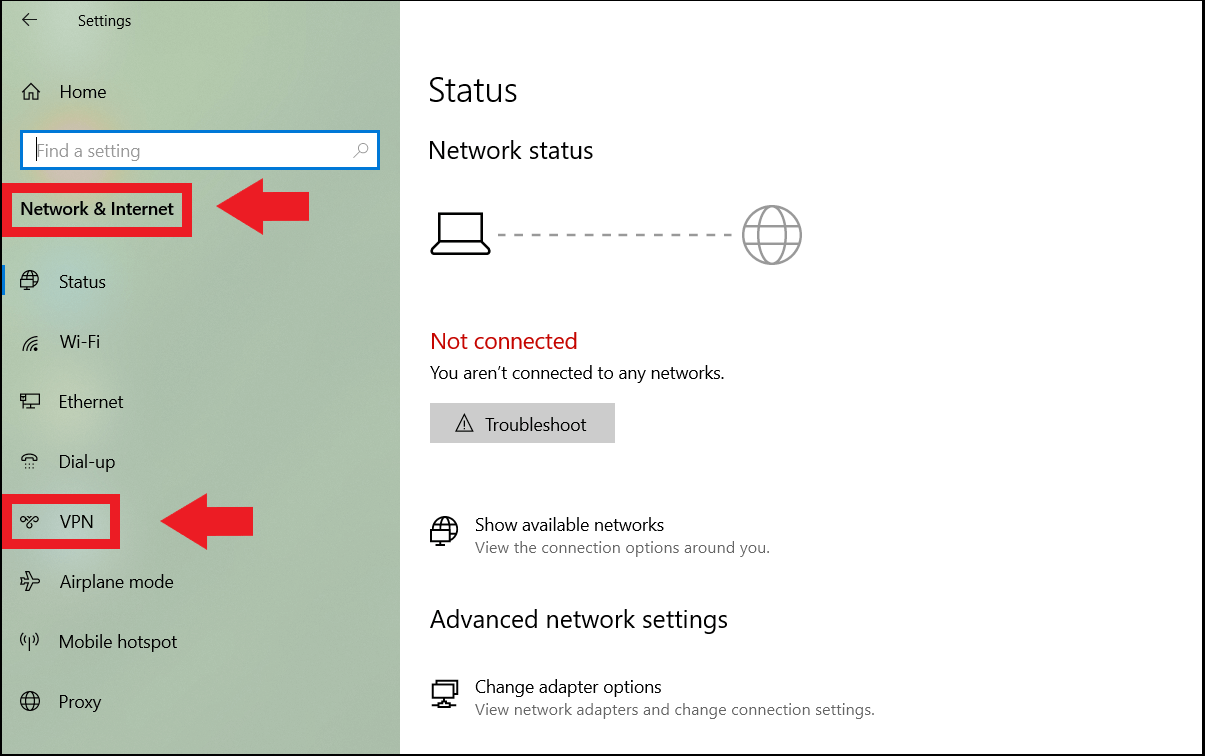

Первый шаг — создание VPN-профиля на компьютере. В меню «Пуск» перейдите в «Настройки», затем в раздел «Сеть и Интернет», и в этом разделе — в раздел «VPN».Там вы можете добавить новое соединение, указав, что поставщиком является «Windows (интегрированный)».

В форму создания вводится несколько ключевых сведений. Для подключения выбирается узнаваемое имя, и вводится адрес сервера или публичный IP-адрес офисного маршрутизатора. Тип VPN (например, IKEv2 или L2TP/IPsec) выбирается в соответствии с тем, что подготовил администратор или поставщик технологий.

Далее вы выбираете тип учетных данных для входа: Это может быть имя пользователя и пароль, цифровой сертификат или даже смарт-карта. В более сложных сценариях, если используются имя пользователя и пароль, эту информацию можно сохранить, чтобы не вводить ее при каждом входе в систему.

После создания профиля подключение осуществляется очень просто. На панели задач выберите настроенный VPN-сервер и нажмите «Подключиться».Если на сервере и маршрутизаторе всё настроено правильно, система установит туннель, и статус изменится на «Подключено». С этого момента компьютер сможет получать доступ к внутренним ресурсам, как если бы он находился внутри локальной сети.

Передовые методы, распространенные проблемы и модель «нулевого доверия»

Корпоративную VPN следует рассматривать не как единственный барьер безопасности, а как часть более широкого подхода. Модель «нулевого доверия» предполагает, что нельзя считать кого-либо заслуживающим доверия только потому, что он находится в сети или подключен через VPN.что очень хорошо согласуется с современными реалиями удаленной работы и облачных приложений.

Применение этого подхода на практике включает в себя несколько аспектов. Во-первых, необходимо постоянно проверять личность пользователя, а не только при входе в VPN.Во-вторых, ограничьте доступ к определенным приложениям, вместо того чтобы открывать доступ ко всей сети. И в-третьих, проверяйте состояние устройств, прежде чем разрешать им доступ (антивирус, обновления безопасности, шифрование диска и т. д.).

В процессе ежедневного использования VPN часто возникают определенные повторяющиеся проблемы. Например, многие общедоступные сети в отелях или аэропортах блокируют нестандартные порты, что препятствует работе некоторых VPN-сервисов.В этих случаях используйте SSL-VPN через порт 443 Обычно это снимает блокировку, поскольку этот порт используется для HTTPS и утечки данных происходят редко.

Ещё одна распространённая проблема — медленная работа. Если VPN-сервер перегружен, если скорость загрузки данных в офисе низкая или если весь интернет-трафик проходит через туннель, производительность может снизиться.Включение режима раздельного туннелирования, при котором через VPN проходит только трафик в корпоративную сеть, значительно помогает снизить эту нагрузку.

Конфликты также часто возникают с другими персональными VPN-сервисами, установленными на компьютерах пользователей, например, с коммерческими сервисами для частного использования. Когда два VPN-клиента пытаются одновременно обрабатывать маршруты, могут произойти сбои, утечки трафика или неожиданные разрывы соединения.Вот почему полезно рассмотреть, почему другие персональные VPN Они могут вмешиваться и устанавливать четкие правила относительно того, какое программное обеспечение разрешено.

Наконец, мы не должны забывать о человеческом факторе. Крайне важно обучить сотрудников тому, что такое VPN, почему важно активировать его при доступе к ресурсам компании и каких действий следует избегать. (например, передача учетных данных или подключение с незащищенных личных устройств). Четкое и простое объяснение правил использования снижает количество ошибок и недоразумений.

Настройка корпоративной VPN, даже для небольшого предприятия, которому нужно лишь удаленно подключаться к базе данных, включает в себя сочетание технологий, процессов и обучения: Выберите надежное решение и протоколы, надлежащим образом подготовьте оборудование, разделите доступ на сегменты, включите надежную аутентификацию и обучите пользователей. Это те самые столпы, которые позволяют работать из любого места, не превращая корпоративную сеть в решето.

Оглавление

- Что такое бизнес-VPN и почему он так важен для малых и средних предприятий?

- Как работает VPN в корпоративной среде

- Какова цель использования VPN в компании?

- Типы VPN для бизнеса

- Наиболее часто используемые VPN-протоколы в бизнесе

- Шаги по настройке корпоративного VPN

- Подключитесь к корпоративной VPN из Windows 10.

- Передовые методы, распространенные проблемы и модель «нулевого доверия»