- La autenticación digital protege los datos y verifica la identidad del usuario antes de permitir el acceso.

- Existen tres factores de autenticación: algo que sabes, algo que tienes y algo que eres.

- La autenticación multifactor (MFA) puede bloquear el 99.9% de los ataques a cuentas.

- Las tendencias emergentes incluyen autenticación continua y el uso de inteligencia artificial para mejorar la seguridad.

Sistemas de autenticación: Fundamentos y importancia

Los sistemas de autenticación son como los guardianes digitales de nuestros datos más preciados. Imagina que tienes un cofre lleno de tesoros; no dejarías que cualquiera lo abriera, ¿verdad? Pues bien, en el mundo digital, los sistemas de autenticación cumplen esa función protectora.

Pero, ¿qué hace que estos sistemas sean tan importantes? La respuesta es simple: vivimos en un mundo donde los datos son el nuevo oro. Desde tu cuenta bancaria hasta tus fotos personales, todo está en la nube, y necesitamos asegurarnos de que solo tú puedas acceder a ellos.

Los sistemas de autenticación verifican la identidad de un usuario antes de permitirle el acceso a un sistema o recurso. Es como cuando el portero de una discoteca exclusiva revisa tu identificación antes de dejarte entrar. Pero en el mundo digital, las cosas son un poco más complicadas.

¿Sabías que el 81% de las violaciones de datos se deben a contraseñas débiles o robadas? Este dato alarmante, proporcionado por el Informe de Investigaciones de Violación de Datos de Verizon en 2023, subraya la importancia crucial de contar con sistemas de autenticación robustos.

Tipos de factores de autenticación

Cuando hablamos de sistemas de autenticación, no podemos evitar mencionar los diferentes factores que se utilizan para verificar la identidad de un usuario. Estos se dividen en tres categorías principales:

Algo que sabes: Contraseñas y PIN

Las contraseñas y los números de identificación personal (PIN) son probablemente los métodos de autenticación más conocidos. Son algo que tú sabes y que, en teoría, nadie más debería conocer.

Pero seamos honestos, ¿cuántas veces has usado «123456» o «password» como contraseña? Si lo has hecho, no estás solo. Según un estudio de NordPass, estas siguen siendo algunas de las contraseñas más comunes en 2023. ¡Increíble, pero cierto!

Para fortalecer este factor de autenticación, es crucial crear contraseñas fuertes y únicas para cada cuenta. Una buena práctica es utilizar frases de contraseña, que son más largas y fáciles de recordar, pero difíciles de adivinar para los hackers.

Algo que tienes: Tokens y tarjetas inteligentes

Este factor se basa en algo físico que posees. Puede ser un token de seguridad, una tarjeta inteligente o incluso tu teléfono móvil.

Los tokens generan códigos únicos que cambian cada cierto tiempo, mientras que las tarjetas inteligentes contienen un chip con información encriptada. Tu teléfono móvil puede actuar como un token virtual a través de aplicaciones de autenticación.

¿Te has preguntado alguna vez por qué los bancos te dan esos pequeños dispositivos que generan códigos? Ahora ya lo sabes. Es una forma de asegurarse de que realmente eres tú quien está intentando acceder a tu cuenta.

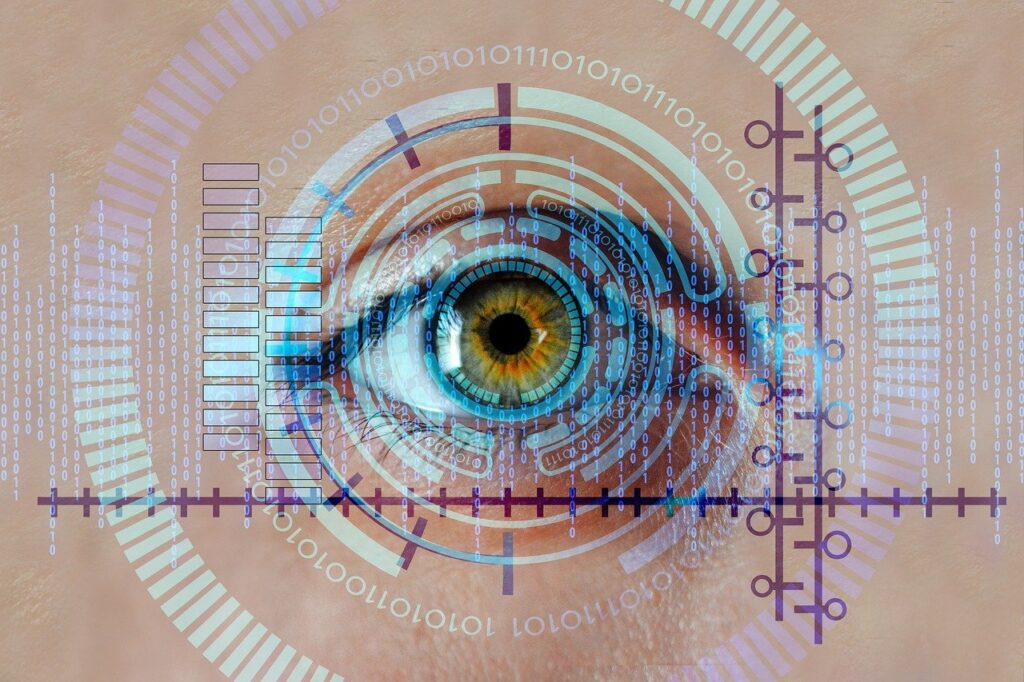

Algo que eres: Biometría

La biometría es quizás el factor de autenticación más fascinante. Se basa en características físicas únicas como tus huellas dactilares, tu rostro o incluso el patrón de tus ojos.

¿Recuerdas cuando desbloquear tu teléfono con tu huella parecía ciencia ficción? Ahora es tan común que ni siquiera lo pensamos dos veces. La biometría ha avanzado tanto que algunos sistemas pueden incluso reconocer patrones de comportamiento, como tu forma de teclear o de caminar.

Según un informe de Markets and Markets, se espera que el mercado global de biometría crezca de 36.6 mil millones en 2020 a 68.6 mil millones para 2025. Esto demuestra la creciente confianza y adopción de esta tecnología en los sistemas de autenticación.

Autenticación de dos factores (2FA) y multifactor (MFA)

Ahora que conocemos los diferentes factores de autenticación, es hora de hablar sobre cómo se combinan para crear sistemas aún más seguros.

La autenticación de dos factores (2FA) utiliza dos de los factores mencionados anteriormente. Por ejemplo, podrías necesitar ingresar una contraseña (algo que sabes) y luego un código enviado a tu teléfono (algo que tienes).

La autenticación multifactor (MFA) va un paso más allá y utiliza tres o más factores. Podría incluir una contraseña, un token y un escaneo de huella digital.

¿Te parece excesivo? Pues resulta que no lo es. Según un informe de Microsoft, la MFA puede bloquear el 99.9% de los ataques a cuentas. Sí, has leído bien, ¡el 99.9%!

Implementar 2FA o MFA puede parecer un fastidio al principio, pero piensa en ello como poner múltiples cerraduras en la puerta de tu casa. Cada factor adicional es una capa extra de seguridad que hace mucho más difícil que los intrusos entren.

Sistemas de autenticación basados en la nube

Con la creciente adopción de servicios en la nube, los sistemas de autenticación también han evolucionado para adaptarse a este nuevo paradigma. Los sistemas de autenticación basados en la nube ofrecen varias ventajas:

- Escalabilidad: Pueden manejar desde unos pocos hasta millones de usuarios sin problemas.

- Actualizaciones automáticas: Siempre tienes la última versión sin necesidad de mantenimiento manual.

- Integración: Se integran fácilmente con otras aplicaciones y servicios en la nube.

Pero, ¿son seguros? La respuesta corta es sí, siempre que se implementen correctamente. Los proveedores de servicios en la nube invierten enormes cantidades de recursos en seguridad, a menudo mucho más de lo que una organización individual podría permitirse.

Sin embargo, es importante recordar que la seguridad es una responsabilidad compartida. Incluso con el mejor sistema de autenticación en la nube, si los usuarios eligen contraseñas débiles o comparten sus credenciales, el sistema sigue siendo vulnerable.

Autenticación sin contraseña: El futuro de la seguridad

¿Te imaginas un mundo sin contraseñas? Pues no está tan lejos como podrías pensar. La autenticación sin contraseña está ganando terreno rápidamente.

Este enfoque utiliza métodos como:

- Autenticación biométrica

- Enlaces mágicos enviados por email

- Aplicaciones de autenticación en smartphones

- Tokens de hardware

La idea es eliminar la necesidad de recordar (y potencialmente olvidar o comprometer) contraseñas complejas. En su lugar, te autenticas utilizando algo que eres (biometría) o algo que tienes (tu teléfono o un token).

Microsoft informó que el 85% de sus empleados ya no utilizan contraseñas para acceder a sus cuentas corporativas. En su lugar, utilizan la aplicación Microsoft Authenticator o Windows Hello para iniciar sesión. Es un vistazo al futuro de la autenticación.

Desafíos comunes en la implementación de sistemas de autenticación

Implementar sistemas de autenticación robustos no está exento de desafíos. Algunos de los más comunes incluyen:

- Equilibrio entre seguridad y usabilidad: Un sistema demasiado complejo puede frustrar a los usuarios y llevarlos a buscar atajos inseguros.

- Gestión de contraseñas: A medida que aumenta el número de servicios que utilizamos, recordar contraseñas únicas y complejas se vuelve una tarea titánica.

- Phishing y ingeniería social: Los atacantes cada vez son más sofisticados en sus intentos de engañar a los usuarios para que revelen sus credenciales.

- Escalabilidad: A medida que crece una organización, su sistema de autenticación debe poder manejar más usuarios y más intentos de inicio de sesión.

- Cumplimiento normativo: Dependiendo del sector y la ubicación, puede haber requisitos legales específicos para la autenticación y la protección de datos.

¿Cómo podemos superar estos desafíos? La clave está en adoptar un enfoque holístico que combine tecnología, educación del usuario y políticas de seguridad bien diseñadas.

Mejores prácticas para fortalecer la autenticación

Para fortalecer tus sistemas de autenticación, considera implementar estas mejores prácticas:

- Implementa MFA: Como mencionamos antes, la autenticación multifactor puede bloquear la gran mayoría de los ataques.

- Utiliza gestores de contraseñas: Estas herramientas pueden generar y almacenar contraseñas complejas y únicas para cada servicio.

- Educa a tus usuarios: La seguridad es responsabilidad de todos. Asegúrate de que tus usuarios entienden la importancia de las buenas prácticas de seguridad.

- Mantén tus sistemas actualizados: Las actualizaciones de seguridad son críticas para protegerte contra las últimas amenazas.

- Considera la autenticación adaptativa: Este enfoque ajusta los requisitos de autenticación basándose en factores como la ubicación del usuario, el dispositivo que está utilizando y su comportamiento habitual.

- Implementa el principio del mínimo privilegio: Asegúrate de que los usuarios solo tengan acceso a los recursos que realmente necesitan para hacer su trabajo.

- Monitorea y audita regularmente: Mantén un ojo atento a patrones de acceso inusuales o sospechosos.

Tendencias emergentes en sistemas de autenticación

El mundo de la autenticación está en constante evolución. Algunas de las tendencias emergentes incluyen:

- Autenticación continua: En lugar de autenticar una vez al inicio de una sesión, estos sistemas verifican constantemente la identidad del usuario.

- Inteligencia Artificial y Machine Learning: Estas tecnologías se están utilizando para detectar patrones de comportamiento inusuales y potencialmente maliciosos.

- Autenticación basada en el riesgo: Este enfoque ajusta los requisitos de autenticación basándose en el nivel de riesgo percibido de cada transacción o acceso.

- Blockchain para la identidad digital: La tecnología blockchain se está explorando como una forma de crear identidades digitales seguras y descentralizadas.

- Biometría avanzada: Más allá de las huellas dactilares y el reconocimiento facial, se están desarrollando sistemas que pueden autenticar basándose en el ritmo cardíaco, la voz e incluso el ADN.

¿Cuál de estas tendencias crees que tendrá el mayor impacto en los próximos años?

Conclusión: La evolución continua de la autenticación

Los sistemas de autenticación han recorrido un largo camino desde las simples contraseñas, y continúan evolucionando a un ritmo vertiginoso. A medida que nuestras vidas digitales se vuelven más complejas y los ciberataques más sofisticados, la importancia de contar con sistemas de autenticación robustos y adaptables no puede ser subestimada.

Ya sea que estés protegiendo tu cuenta de correo electrónico personal o los datos confidenciales de una gran corporación, comprender los fundamentos de la autenticación y mantenerse al día con las últimas tendencias es crucial.

Recuerda, la seguridad perfecta no existe, pero con las herramientas y prácticas adecuadas, podemos hacer que la tarea de los ciberdelincuentes sea exponencialmente más difícil. La autenticación es solo una pieza del rompecabezas de la seguridad cibernética, pero es una pieza fundamental.

¿Qué pasos tomarás para fortalecer tus sistemas de autenticación? ¿Implementarás MFA? ¿Explorarás la autenticación sin contraseña? Sea cual sea tu elección, recuerda que la seguridad es un viaje, no un destino. Mantente informado, sé proactivo y nunca dejes de aprender.

¿Te ha resultado útil este artículo? ¡No dudes en compartirlo con tus colegas y amigos! Juntos podemos crear un mundo digital más seguro, un sistema de autenticación a la vez.

Tabla de Contenidos

- Sistemas de autenticación: Fundamentos y importancia

- Tipos de factores de autenticación

- Autenticación de dos factores (2FA) y multifactor (MFA)

- Sistemas de autenticación basados en la nube

- Autenticación sin contraseña: El futuro de la seguridad

- Desafíos comunes en la implementación de sistemas de autenticación

- Mejores prácticas para fortalecer la autenticación

- Tendencias emergentes en sistemas de autenticación

- Conclusión: La evolución continua de la autenticación