- Secure Boot sa spolieha na UEFI, hierarchiu kľúčov (PK, KEK) a databázy (DB, DBX), aby sa zabezpečilo spustenie iba dôveryhodného firmvéru a bootloaderov.

- Platnosť certifikátov z roku 2011 v roku 2026 si vyžaduje aktualizáciu kľúčov a databáz, aby sa zachovala ochrana pri zavádzaní v systémoch Windows a Linux.

- Zvyšovanie bezpečnosti firmvéru kombinuje Secure Boot s podpísanými aktualizáciami, hardvérovými základmi dôvery, šifrovaním a nepretržitým monitorovaním.

- Riešenia ako FirmGuard a odborní partneri v oblasti vstavaných systémov uľahčujú vzdialenú správu, migráciu na UEFI a implementáciu zabezpečených bootovacích reťazcov.

V mnohých zariadeniach a zariadeniach sa firmvér spustí potichu pri každom stlačení tlačidla napájania, ale od tohto okamihu všetko ostatné závisí od spoľahlivosti alebo úplného neporiadku. Čo je firmvér a na čo sa používa?. Kombinácia Secure Boot, UEFI a dobrého firmvéru To robí rozdiel medzi systémom, ktorý odolá vážnym útokom, a systémom, ktorý môže byť napadnutý jednoduchým škodlivým USB kľúčom.

V tomto článku sa pustíme do detailov a pokojne, ale priamo vysvetlíme, Čo je Secure Boot, ako súvisí s firmvérom UEFI a aké problémy vznikajú s certifikátmi, ktorých platnosť vyprší v roku 2026? A ako toto všetko zapadá do zabezpečenia v systémoch Windows, Linux a vstavaných systémoch. Uvidíte tiež pokročilé riešenia, ako je vzdialená správa BIOSu, monitorovanie integrity a úloha odborných partnerov, keď sa veci skomplikujú.

Čo je Secure Boot a prečo je na ňom taký dôležitý?

Bezpečné spustenie je bezpečnostná funkcia integrovaná do firmvéru UEFI ktorý riadi, ktorý softvér sa môže spustiť v počiatočných fázach bootovania. Jeho poslanie je jednoduché na vyjadrenie, ale ťažké na správne vykonanie: zabezpečiť, aby sa spúšťal iba podpísaný a dôveryhodný kód (bootloadery, ovládače UEFI, aplikácie EFI) a blokovať akýkoľvek binárny súbor, ktorý nie je v súlade s pravidlami definovanými vo firmvéri.

V praxi firmvér UEFI porovnáva digitálny podpis kódu, ktorý sa chystá vykonať, so sériou certifikátov a zoznamov podpisov uložených interne. Ak sa podpis zhoduje s povoleným certifikátom alebo hašom v dôveryhodnej databáze (DB)Táto súčasť sa spustí; inak je blokovaná. Cieľom je zabrániť spusteniu bootkitov a škodlivého softvéru, ktoré sa pokúšajú preniknúť do procesu zavádzania.

Funkcia Secure Boot sa hromadne objavila s Windowsom 8, keď sa začali šíriť hrozby, ktoré sa načítali pred spustením operačného systému. Model pozostáva z reťazca dôverySamotný firmvér UEFI overuje svoje interné moduly (ako napríklad Option ROM), potom skontroluje bootloader (napríklad Windows Boot Manager alebo shim/GRUB v Linuxe) a iba ak je všetko akceptované, odovzdá kontrolu tomuto bootloaderu, ktorý následne overí jadro alebo iné binárne súbory.

Kľúčové je, že Dôvera v Secure Boot je definovaná politikou firmvéru nastavenou z výroby.Táto politika je vyjadrená prostredníctvom stromu kľúčov a databáz: kľúč platformy, ktorý má prednosť pred všetkými ostatnými, kľúče KEK, ktoré autorizujú zmeny, a dva zoznamy, DB a DBX, ktoré určujú, čo je povolené a čo je zakázané. Správne riadenie tohto ekosystému je rovnako dôležité ako... Povoliť zabezpečené spustenie v systéme Windows 11 v ponuke.

Štruktúra kľúčov: PK, KEK, DB a DBX

Srdcom Secure Boot je hierarchia kľúčov a databázy podpisovPochopenie tejto skutočnosti je základom akejkoľvek stratégie posilňovania, a to ako v domácom prostredí, tak predovšetkým v podnikových alebo kritických infraštruktúrach.

Na vrchu je Platformový kľúč (PK)Tento kľúč, zvyčajne generovaný a spravovaný výrobcom hardvéru, je konečnou autoritou: ktokoľvek ho vlastní, môže upraviť všetky ostatné prvky systému Secure Boot, čím ohrozí celý reťazec dôvery. Niektoré organizácie nahrádzajú primárny kľúč nastavený z výroby vlastným, aby získali kontrolu nad platformou.

O jednu úroveň nižšie nájdeme Kľúče na výmenu kľúčov (KEK)Kľúče, ktoré autorizujú aktualizáciu databáz DB a DBX. Zvyčajne existuje kľúč Microsoft KEK, jeden alebo viac od výrobcu hardvéru a v podnikových prostrediach kľúče KEK špecifické pre danú organizáciu. Akákoľvek entita s platným kľúčom KEK môže pridávať alebo rušiť certifikáty a haše v zoznamoch Secure Boot.

La databáza povolených podpisov (DB) Ukladá certifikáty a haše binárnych súborov, ktoré môže firmvér spustiť počas fázy zavádzania. Patria sem certifikáty od spoločnosti Microsoft, výrobcu originálneho zariadenia (OEM) a prípadne aj od spoločnosti, ktorá spravuje flotilu zariadení. Keď firmvér analyzuje zavádzací program alebo pamäť ROM, hľadá v databáze zhodu, aby sa rozhodol, či ju načítať.

Na opačnej strane je databáza zrušených podpisov (DBX)DBX, ktorý zhromažďuje binárne súbory a certifikáty, ktoré by sa už nemali považovať za bezpečné, je spoločnosťou Microsoft pravidelne aktualizovaný, aby zneplatnil zraniteľné bootloadery (ako je vidieť v prípade BootHole) alebo komponenty, ktoré sa ukázali ako nezabezpečené. Udržiavanie DBX aktuálneho je kľúčom k zabráneniu tomu, aby podpísaný, ale zastaraný binárny súbor zostal vstupným bodom.

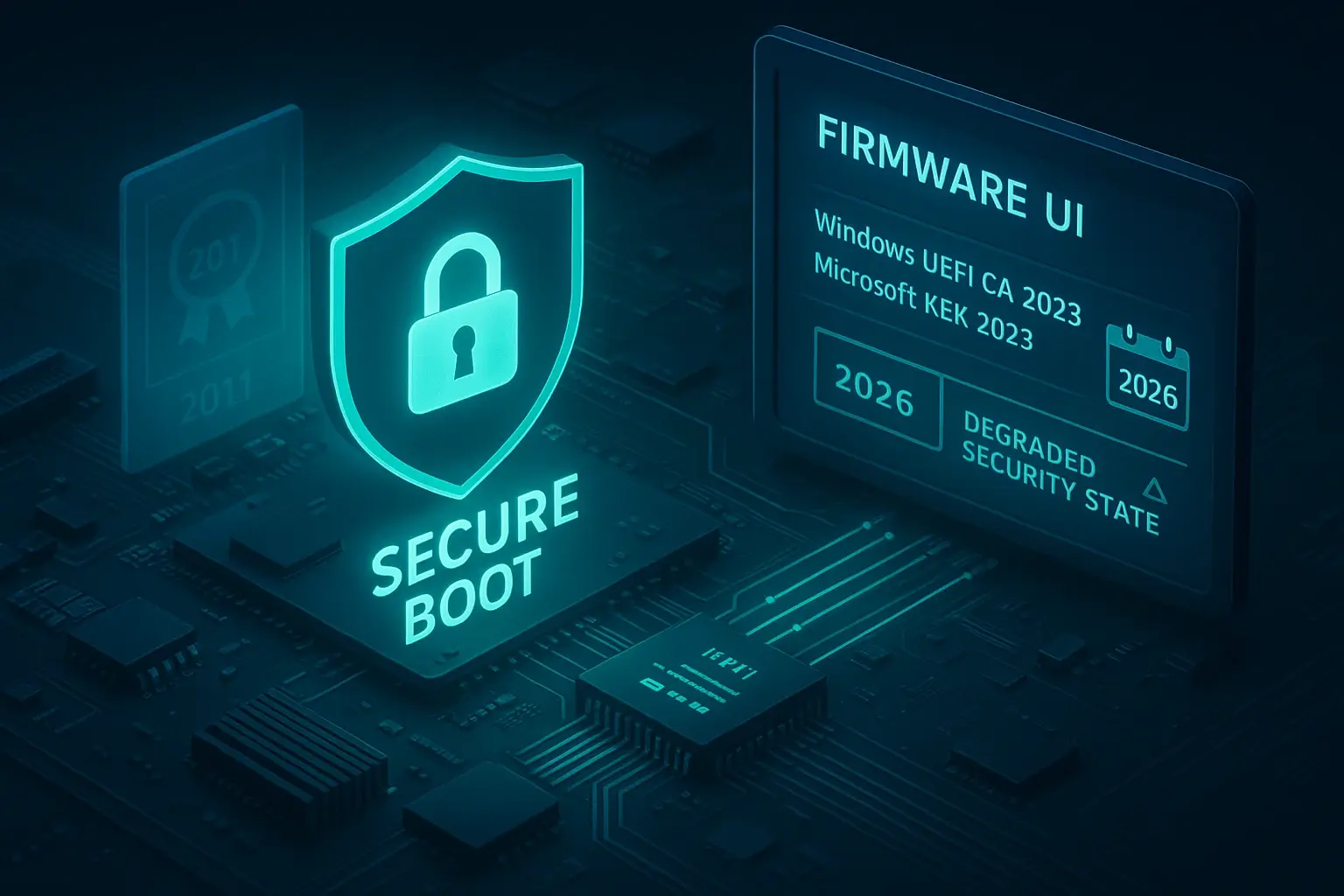

Certifikáty Secure Boot, ktorých platnosť vyprší v roku 2026

Od zavedenia funkcie Secure Boot ju obsahujú prakticky všetky počítače kompatibilné so systémom Windows. spoločná sada certifikátov spoločnosti Microsoft v KEK a DBProblém je v tom, že niektoré z týchto certifikátov boli vydané v roku 2011 a blíži sa dátum ich platnosti, čo má priame dôsledky pre ochranu pri zavádzaní na miliónoch zariadení.

Konkrétne ide o certifikáty ako napr. Microsoft Corporation KEK CA 2011, Produkčné PCA systému Microsoft Windows 2011 o Certifikácia UEFI od spoločnosti Microsoft 2011 Ich platnosť je medzi júnom a októbrom 2026. Každý z nich plní inú úlohu: podpisovanie aktualizácií DB a DBX, zavádzanie systému Windows, zavádzače tretích strán alebo voliteľné ROM od externých výrobcov.

Na zaistenie nepretržitej bezpečnosti vydala spoločnosť Microsoft v roku 2023 nové certifikáty, ktoré nahrádzajú tie z roku 2011Napríklad Microsoft Corporation KEK 2K CA 2023 ako náhrada za pôvodný KEK, Windows UEFI CA 2023 pre bootloader systému a aktualizované certifikáty na podpisovanie aplikácií EFI a ROM tretích strán.

Spoločnosť centrálne spravuje aktualizáciu týchto certifikátov vo veľkej časti ekosystému Windows, a to spôsobom veľmi podobným distribúcii iných bezpečnostných záplat. Výrobcovia OEM tiež vydávajú aktualizácie firmvéru keď je to potrebné na začlenenie nových certifikátov alebo úpravu nastavení funkcie Secure Boot.

Ak zariadenie nedostane nové kľúče pred vypršaním platnosti aktuálnych kľúčov, bude sa naďalej normálne spúšťať a prijímať aktualizácie systému Windows, ale už nebude možné uplatniť špecifické zmierňujúce opatrenia pre fázu spusteniaNebudete dostávať niektoré zmeny v Správcovi spúšťania systému Windows, aktualizáciách DB/DBX ani záplaty pre novo objavené zraniteľnosti nízkej úrovne.

Dopad vypršania platnosti certifikátu a potrebné kroky

Vypršanie platnosti certifikátov z roku 2011 neznamená, že sa váš počítač prestane zapínať, ale Áno, postupne to znižuje schopnosť systému brániť sa pred hrozbami, ktoré ovplyvňujú spustenie.To môže mať okrem iného následky v scenároch, ako je napríklad sprísnenie BitLockeru alebo používanie zavádzacích programov tretích strán, ktoré závisia od reťazca dôveryhodnosti Secure Boot.

Aby sa minimalizovali riziká, spoločnosť Microsoft odporúča a v mnohých prípadoch aj automatizuje proces Aktualizácia KEK a DB s certifikátmi z roku 2023IT administrátori a bezpečnostní pracovníci by si mali overiť, či ich zariadenia prešli týmito zmenami, najmä v heterogénnych zariadeniach so starším hardvérom alebo firmvérom, ktorý sa už neaktualizuje tak často.

Výzva na akciu je jasná: Skontrolujte stav zabezpečeného spustenia na každom type zariadeniaZistite, či sa používajú staršie certifikáty, naplánujte si ich aktualizáciu a postupujte podľa pokynov. Povoliť zabezpečené spustenie po aktualizácii systému BIOSV spravovaných prostrediach je často potrebné konzultovať dokumentáciu od výrobcu alebo postupovať podľa pokynov „Pokyny na vytvorenie a správu kľúčov zabezpečeného spustenia systému Windows“, aby ste správne integrovali nové kľúče do procesu nasadenia.

V niektorých prípadoch, najmä ak boli PK, KEK alebo DB prispôsobené vlastnými certifikátmi organizácie, Aktualizácia môže vyžadovať manuálne kroky a starostlivé testovanie Aby sa predišlo deaktivácii legitímnych bootloaderov, ktoré ešte neboli znovu podpísané aktuálnymi kľúčmi. Chyba koordinácie by mohla viesť k tomu, že systémy sa po použití bezpečnostnej záplaty nespustia.

Bezpečné spustenie a Linux: reťazec dôvery, shim a GRUB2

V systémoch Linux je situácia podobná, ale s vlastnými špecifikami. Väčšina moderných distribúcií sa spolieha na komponent nazývaný podložkaShim je malý bootloader podpísaný spoločnosťou Microsoft, takže ho firmvér UEFI akceptuje hneď po inštalácii. Shim funguje ako most: firmvér ho načíta vďaka podpisu spoločnosti Microsoft a odtiaľ Shim overuje GRUB2 a jadro pomocou kľúčov špecifických pre distribúciu.

Typický pracovný postup v systéme Linux so zabezpečeným spustením má túto podobu: UEFI overuje shim, shim overuje GRUB2 a GRUB2 overuje jadro.Každá fáza sa spolieha na digitálne podpisy a zásady kľúčov, ktoré sa nachádzajú v samotnom shime a v databázach Secure Boot. To zabezpečuje, že výrobca hardvéru nemusí vopred poznať kľúče pre každú distribúciu, pričom si stále zachováva kontrolu nad tým, ktoré jadro sa môže spustiť.

V tejto súvislosti zostávajú dôležité tie isté prvky, ktoré sme videli predtým: PK riadi, kto môže meniť globálne nastavenia zabezpečeného spustenia. Vo firmvéri KEK rozhodujú o tom, kto môže aktualizovať DB a DBX, DB zhromažďuje povolené kľúče (vrátane tých, ktoré sú potrebné pre shim) a DBX ukladá zrušenia, ktoré blokujú zraniteľné binárne súbory.

Model má výhody v interoperabilite, ale zvyšuje prevádzkovú zložitosť. Napríklad, keď sa v shim alebo GRUB2 objaví kritická zraniteľnosť, je potrebné Rýchlo aktualizujte postihnutý bootloader a paralelne distribuujte položku DBX, ktorá ruší staré verzie.Ak sa poradie vykoná nesprávne, môžete naraziť na systémy, ktoré na spustenie stále potrebujú starý shim, ale ktorých binárny súbor bol zrušený.

Výsledkom je to správna správa podpisov bootloaderu DBX a Linuxu Toto sa stáva chúlostivou úlohou, najmä v prostrediach, kde koexistuje niekoľko distribúcií, verzií LTS a softvéru tretích strán, ktoré sa tiež podieľajú na procese zavádzania (napríklad správcovia šifrovania alebo hypervízory).

Čo chráni Secure Boot… a čo nie.

Bezpečné spustenie je navrhnuté tak, aby blokové útoky, ktoré pôsobia v počiatočných fázach startupuHovoríme o bootkitoch, ktoré upravujú bootloader tak, aby načítal vlastné užitočné zaťaženie, jadrách nahradených škodlivými verziami, falšovaných Option ROM, ktoré bežia pred operačným systémom, alebo binárnych súboroch EFI zavedených na dosiahnutie perzistencie.

Vyžadovaním, aby každá zložka bootovacieho reťazca bola podpísaná a overená, sa výrazne znižuje plocha pre útok pre každého, kto sa chce „schovať“ pod operačným systémom. Napadnutý bootloader môže vypnúť telemetriu, obísť kontroly integrity alebo nainštalovať rootkity. predtým, ako sa aktivujú bezpečnostné nástroje. Funkcia Secure Boot sa pokúša túto cestu uzavrieť.

Čiastočne to tiež obmedzuje možnosti útočníka s fyzickým prístupom: jednoduché bootovanie z USB disku s upraveným bootloaderom už nestačí, pretože firmvér Odmietne binárne súbory, ktoré nie sú podpísané podporovanými certifikátmi.To neznamená, že fyzická bezpečnosť prestáva byť dôležitá, ale zvyšuje to latku pre tých, ktorí majú v úmysle ohroziť tím zneužitím nepozornosti.

Secure Boot má však jasné obmedzenia. Neposkytuje ochranu pred zraniteľnosťami v samotnom operačnom systéme.Nezabraňuje ani používateľovi so zvýšenými oprávneniami zneužívať legitímne funkcie na spôsobenie škody. Nezabraňuje ani sieťovým útokom, zneužívaniu služieb alebo nesprávnym konfiguráciám na aplikačnej vrstve.

História navyše ukazuje, že samotný reťazec zavádzania môže byť zraniteľný. Shim a GRUB2 utrpeli kritické zlyhaniaAko napríklad neslávne známy prípad BootHole, kde chyba v analýze konfigurácie GRUB2 umožnila manipuláciu so zavádzacím procesom bez zneplatnenia podpisu. Reakciou na tieto incidenty bola aktualizácia binárnych súborov a zrušenie nezabezpečených verzií prostredníctvom DBX, čo opäť zdôrazňuje dôležitosť aktívnej údržby Secure Boot.

Problémy s implementáciou, posilňovaním a údržbou

Mnohé problémy so Secure Boot nepramenia zo sofistikovaných útokov, ale z Zariadenia so zastaraným firmvérom, zastaranými zoznamami DBX alebo kľúčmi, ktoré nikto nekontroloval od vybalenia hardvéruTeda z čírej prevádzkovej nedbanlivosti, ktorá sa časom hromadí.

V mnohých prípadoch je prvým bodom zlepšenia niečo také jednoduché, ako systematicky uplatňovať Aktualizácie UEFI/BIOS zverejnené výrobcomTieto aktualizácie nielen opravujú chyby, ale môžu obsahovať aj nové bezpečnostné funkcie, vylepšenia správy kľúčov a záplaty zraniteľností v samotnom firmvéri.

Ďalším kľúčovým frontom je kľúčová hygienaOrganizácie, ktoré sa spoliehajú výlučne na kľúče OEM a Microsoft PK a KEK, sú úplne závislé od harmonogramov týchto dodávateľov, zatiaľ čo tie, ktoré si spravujú vlastné kľúče, potrebujú jasný inventár: kto podpisuje každý kľúč, kedy vyprší a aký je plán rotácie. Strata kontroly nad touto mapou je receptom na chaos pri spustení.

DB a DBX si zaslúžia osobitné sledovanie. DBX, ktorý nebol aktualizovaný mesiace, pravdepodobne zanecháva binárne aktíva, ktoré už boli vyhlásené za nebezpečné.Na druhej strane, zle otestovaná aktualizácia môže narušiť kompatibilitu so staršími verziami shim alebo GRUB2. Preto mnoho spoločností integruje zmeny DB/DBX do svojho bežného cyklu riadenia zmien a podrobuje ich predchádzajúcemu testovaniu v testovacích prostrediach.

Vo veľkých organizáciách sa čoraz častejšie kombinuje Secure Boot s Merané štartovacie opatrenia a podpora TPMToto zaznamenáva haše každej fázy zavádzania v TPM, aby bolo možné na diaľku overiť, či sa zariadenie zaviedlo so známou a autorizovanou kombináciou firmvéru, zavádzača a jadra.

Viac než len bootovanie: ochrana firmvéru vo všetkých fázach

Nech je Secure Boot akokoľvek výkonný, sám o sebe nestačí. Zabezpečenie firmvéru je prebiehajúci proces Zahŕňa to konfiguráciu, aktualizácie, monitorovanie a reakciu na incidenty. Cieľom je vybudovať vzájomne sa posilňujúce vrstvy ochrany.

Podstatným aspektom je, že bezpečné aktualizácie firmvéruNemá zmysel schovávať sa za Secure Boot, ak potom akceptujeme aktualizáciu firmvéru z akéhokoľvek prostredia bez overovania podpisov, bez ochrany pred útokmi na staršiu verziu alebo bez mechanizmu obnovy v prípade zlyhania. Aktualizácie musia byť digitálne podpísané, aplikované podľa robustného postupu a ak je to možné, musia obsahovať ochranu pred návratom k zraniteľným verziám.

Taktiež je vhodné využiť dostupný bezpečnostný hardvér: hardvérové korene dôvery, bezpečné zóny úložiska kľúčov, TPM, TrustZone, externé bezpečné modulyTieto komponenty umožňujú izoláciu kryptografických tajomstiev, čo útočníkovi s fyzickým prístupom výrazne sťažuje extrahovanie kľúčov alebo úpravu kódu bez toho, aby bol odhalený.

Pokiaľ ide o údaje, kombinácia overené spustenie a šifrovanie citlivých informácií Toto je významné zlepšenie. Ak zariadenie používa funkciu Secure Boot, ktorá zabezpečuje spúšťanie iba dôveryhodného firmvéru, dokáže prepojiť dešifrovanie údajov s týmto overeným stavom. Týmto spôsobom, aj keď niekto skopíruje pamäť, nebude mať prístup k jej obsahu, pokiaľ nedokáže reprodukovať rovnakú legitímnu sekvenciu spúšťania.

Cyklus je doplnený mechanizmami ochrany za behu: Pravidelné kontroly integrity pamäte a firmvéru, watchdogy, protokoly bezpečnostných udalostí súvisiace so zlyhaniami zavádzania systému alebo pokusmi o úpravu a samozrejme blokovanie ladiacích rozhraní, chránené čítanie programovej pamäte a príslušné hardvérové kontroly prístupu.

FirmGuard a vzdialená správa BIOS/UEFI

V podnikových prostrediach a u poskytovateľov spravovaných služieb je správa konfigurácie firmvéru pre jednotlivé zariadenia stratou času a zdrojom chýb. Tu sa používajú riešenia ako FirmGuard, ktorá ponúka centralizovanú platformu na vzdialené zabezpečenie, konfiguráciu, monitorovanie a aktualizáciu firmvéru BIOS/UEFI.

Jedným z jeho pilierov je schopnosť vzdialená konfigurácia kritických možností systému BIOS/UEFI (SecureConfig)To umožňuje správcom systematicky povoliť zabezpečené spustenie, upraviť bezpečnostné parametre, zakázať spustenie z neoprávnených zariadení alebo použiť šablóny s vylepšenou konfiguráciou bez toho, aby museli fyzicky prejsť na každú pracovnú stanicu.

Okrem toho FirmGuard integruje funkcie nepretržité monitorovanie integrity firmvéru (SecureCheck)Platforma monitoruje zmeny v systéme BIOS/UEFI, detekuje neočakávané úpravy a upozorní vás, keď niečo naznačuje potenciálnu škodlivú aktivitu alebo neoprávnené zmeny konfigurácie. V prostredí, kde je firmvér čoraz atraktívnejším cieľom, je táto viditeľnosť neoceniteľná.

Pre systémy, ktoré stále fungujú v starom režime BIOSu, FirmGuard pridáva tretiu vetvu, SecureSense, schopný identifikovať systémy, ktoré stále používajú starší systém BIOS a uľahčiť ich migráciu na UEFI, čo je nevyhnutný krok pre používanie Secure Boot a ďalších moderných bezpečnostných funkcií. Z pohľadu spoločnosti alebo poskytovateľa spravovaných služieb to znamená prechod z heterogénnej a ťažko spravovateľnej infraštruktúry na homogénnejšiu a obhájiteľnejšiu základňu.

Tieto typy riešení spolu nielen znižujú riziko útokov na firmvér, ale aj Poskytujú jasnú pridanú hodnotu pre poskytovateľov spravovaných služiebMôžu sa odlíšiť tým, že ponúknu dodatočnú úroveň ochrany „pod kapotou“ a mimochodom, zvýšia svoje marže automatizáciou úloh, ktoré boli predtým manuálne a nákladné.

Firmvér a zabezpečené spustenie v zabudovaných systémoch

Okrem počítačov a serverov je zabezpečenie firmvéru kľúčové aj v... vstavané zariadenia: priemyselné riadiace jednotky, zdravotnícke zariadenia, spotrebná elektronika, automobilový priemysel a tak ďalej. V tomto prípade zlyhania nielenže vedú k strate údajov, ale často aj k rizikám fyzickej bezpečnosti a regulačnej zodpovednosti.

Koncoví používatelia týchto zariadení si zvyčajne neuvedomujú, že zraniteľný firmvér sa skrýva pod povrchom. Tieto incidenty sú však veľmi reálne: Došlo k masívnemu stiahnutiu zdravotníckych pomôcok z trhu z dôvodu bezpečnostných problémov.Ako napríklad známy prípad kardiostimulátorov, ktoré museli byť aktualizované alebo vymenené kvôli riziku vzdialeného útoku. Tieto situácie majú vplyv na dôveru, financie a reputáciu výrobcov.

Keď je firmvér vstavaného zariadenia napadnutý, následky môžu byť zničujúce: strata dôvery zákazníkov, nákladné stiahnutia z trhu, oneskorenia v certifikáciách (zdravotníctvo, automobilový priemysel, priemysel), vplyv na imidž značky a niekedy aj prevádzkové narušenia v kritickej infraštruktúre.

V týchto prostrediach sa Secure Boot stáva ešte dôležitejším. Implementácia reťazec dôvery od prvého vykonaného bajtu Vďaka tomu je možné spustiť iba firmvér podpísaný výrobcom (alebo dôveryhodnou autoritou). Odtiaľ môže každá fáza procesu spúšťania overiť nasledujúci: počiatočný bootloader, sekundárny bootloader, firmvér aplikácie, jadro vstavaného operačného systému atď.

Nasadenie Secure Boot na vstavaných zariadeniach však nie je triviálne. Na bezpečné uloženie kľúčov je potrebná hardvérová podporaZahŕňa to nemenný segment kódu, ktorý slúži ako koreň dôvery, a výrobný proces schopný prispôsobiť každé zariadenie jeho kľúčmi a certifikátmi bez ich odhalenia. Na veľmi obmedzených platformách môže byť potrebné implementovať vlastné zabezpečené bootloadery so všetkými výzvami týkajúcimi sa výkonu, spotreby zdrojov a nákladov, ktoré to so sebou prináša.

Ďalšie vrstvy pre skutočne robustný firmvér

Pre robustnú ochranu firmvéru je potrebných viacero vrstiev. Prvou je Secure Boot, ale okolo nej musia koexistovať aj ďalšie vrstvy. bezpečné mechanizmy aktualizácií, chránené úložisko, obrana za behu a osvedčené organizačné postupy.

V sekcii aktualizácií by mal byť každý obraz firmvéru alebo softvéru nízkej úrovne digitálne podpísané a ak je to možné, chránené pred znížením verzieBezdrôtové (OTA) systémy alebo lokálne aktualizácie by mali pred prijatím zmien overiť podpis a je vhodné mať k dispozícii pohotovostné plány (záložné kópie firmvéru, bezpečné režimy obnovy), aby sa predišlo nepoužiteľným „tehlám“ po zlyhaní, a to podľa osvedčených postupov. aktualizácie zabezpečenia softvéru.

Bezpečné úložisko zohráva ďalšiu kľúčovú úlohu. Moderné MCU, SoC s TrustZone, TPM alebo špecializované bezpečnostné prvky Umožňujú vám chrániť kľúče a citlivé údaje tak, aby ich ani niekto s fyzickým prístupom nemohol získať bez zanechania stopy alebo bez neprimeraného úsilia. Prepojenie prístupu k týmto tajomstvám s úspechom Secure Boot pridáva ďalšiu vrstvu istoty.

Počas vykonávania je nevyhnutné kombinovať pravidelné kontroly integrity, watchdogy, ochrana pamäte (MPU, MMU, lockstep), záznamy o neúspešných pokusoch o spustenie systému alebo podozrivých zmenách firmvéru a vo veľmi kritických produktoch dokonca aj fyzické senzory neoprávnenej manipulácie.

Nakoniec, nič z toho nefunguje dobre, ak organizácia neprijme bezpečné vývojové postupy a riadenie zraniteľnostíAnalýza hrozieb, bezpečnostne orientovaný dizajn, kontroly kódu, penetračné testovanie, jasné procesy reakcie na incidenty a životný cyklus, v ktorom bezpečnosť a kvalita idú ruka v ruke. Firmvér nemožno považovať za niečo, čo sa napíše raz a zabudne sa naň.

Hodnota odborných partnerov v oblasti firmvéru a bezpečnosti

Po všetkom, čo sme videli, je ľahké pochopiť prečo. Mnoho spoločností sa obracia na partnerov špecializujúcich sa na vstavané systémy a kybernetickú bezpečnosť Keď potrebujú posilniť Secure Boot a ochranu firmvéru. V tomto prípade nestačí vedieť programovať: musíte ovládať hardvér, kryptografiu, priemyselné procesy, predpisy a celý ekosystém útokov a obran.

Dobrý partner prináša praktické skúsenosti s rozvojom bootloadery, ovládače, komplexné vstavané systémy, šifrovacie mechanizmy a hardvérové ovládačeTo umožňuje navrhovať bezpečnostné riešenia, ktoré sú skutočne integrované do produktu, nie doplnky na poslednú chvíľu, ktoré len komplikujú údržbu.

Tiež zvyčajne majú príručky a overené nástrojeOpakovane použiteľné moduly zabezpečeného bootovania, skripty na správu kľúčov a certifikátov, príručky na posilnenie firmvéru, kanály CI vrátane binárneho podpisovania a automatického overovania atď. To šetrí čas a znižuje pravdepodobnosť nákladných chýb začiatočníkov.

Aspekt kybernetickej bezpečnosti je rovnako kľúčový. Tímy, ktoré sú informované o aktuálnych otázkach kybernetickej bezpečnosti Nové zraniteľnosti, útoky cez bočné kanály a nedostatky v populárnych IoT stackoch A osvedčené postupy bezpečného návrhu pomáhajú začleniť bezpečnosť už od fázy architektúry, namiesto toho, aby sa ju snažili o opravu na konci. Zvyčajne pracujú s prístupom „zabezpečenie už od návrhu“, pričom modelovanie hrozieb a kontroly rizík vykonávajú už od fázy požiadaviek.

Keď je tento partner navyše podporovaný príslušné certifikácie ISO (ISO 9001, ISO 13485, ISO 26262 atď.)Máte dodatočnú istotu, že ich procesy sú auditované a štruktúrované. Nejde len o to, že vedia, čo treba urobiť, ale aj o to, že majú formálne postupy a sledovateľnosť, čo je v regulovaných odvetviach, ako je zdravotníctvo alebo automobilový priemysel, vysoko cenené.

A je tu ešte jeden posledný faktor, menej technický, ale rovnako dôležitý: komunikácia a empatiaDobrý partner nehovorí nezrozumiteľným žargónom ani nevnucuje riešenia, ktoré je nemožné vtesnať do vášho časového harmonogramu alebo rozpočtu. Vypočuje si vaše obmedzenia, jasne vysvetlí možnosti a upraví svoj prístup tak, aby našiel rovnováhu medzi bezpečnosťou, nákladmi a časom uvedenia na trh. V projektoch firmvéru a Secure Boot je tento pocit, že sme na jednej vlne, kľúčový.

Nakoniec, Konfigurácia zabezpečeného spustenia a zabezpečenie firmvéru To zahŕňa kombináciu solídneho technického základu (UEFI, hierarchia kľúčov, obnovené certifikáty, udržiavané DB/DBX), disciplinovanej prevádzky (aktualizácie firmvéru, správa kľúčov, merané zavádzanie, monitorovanie) a v prípade potreby aj podpory špecializovaných riešení a partnerov schopných vyplniť interné medzery. Ak sa toto všetko urobí správne, systém začne so spoľahlivým procesom zavádzania, ktorý posilní všetky ostatné bezpečnostné opatrenia použité neskôr, od jadra až po aplikácie najvyššej úrovne.

obsah

- Čo je Secure Boot a prečo je na ňom taký dôležitý?

- Štruktúra kľúčov: PK, KEK, DB a DBX

- Certifikáty Secure Boot, ktorých platnosť vyprší v roku 2026

- Dopad vypršania platnosti certifikátu a potrebné kroky

- Bezpečné spustenie a Linux: reťazec dôvery, shim a GRUB2

- Čo chráni Secure Boot… a čo nie.

- Problémy s implementáciou, posilňovaním a údržbou

- Viac než len bootovanie: ochrana firmvéru vo všetkých fázach

- FirmGuard a vzdialená správa BIOS/UEFI

- Firmvér a zabezpečené spustenie v zabudovaných systémoch

- Ďalšie vrstvy pre skutočne robustný firmvér

- Hodnota odborných partnerov v oblasti firmvéru a bezpečnosti