- Sysinternals ofrece utilidades avanzadas para analizar procesos, archivos, Registro y red en Windows con mucho más detalle que las herramientas estándar.

- Process Explorer y Process Monitor son claves para investigar rendimiento, errores y malware, gracias a su vista profunda de procesos, DLL, handles y eventos.

- Herramientas como Autoruns, TcpView, Sysmon y PsTools completan el ecosistema, permitiendo controlar inicios automáticos, conexiones de red y administración local o remota.

- La ejecución vía Sysinternals Live y las actualizaciones frecuentes convierten la suite en un recurso esencial para administradores, desarrolladores y usuarios avanzados.

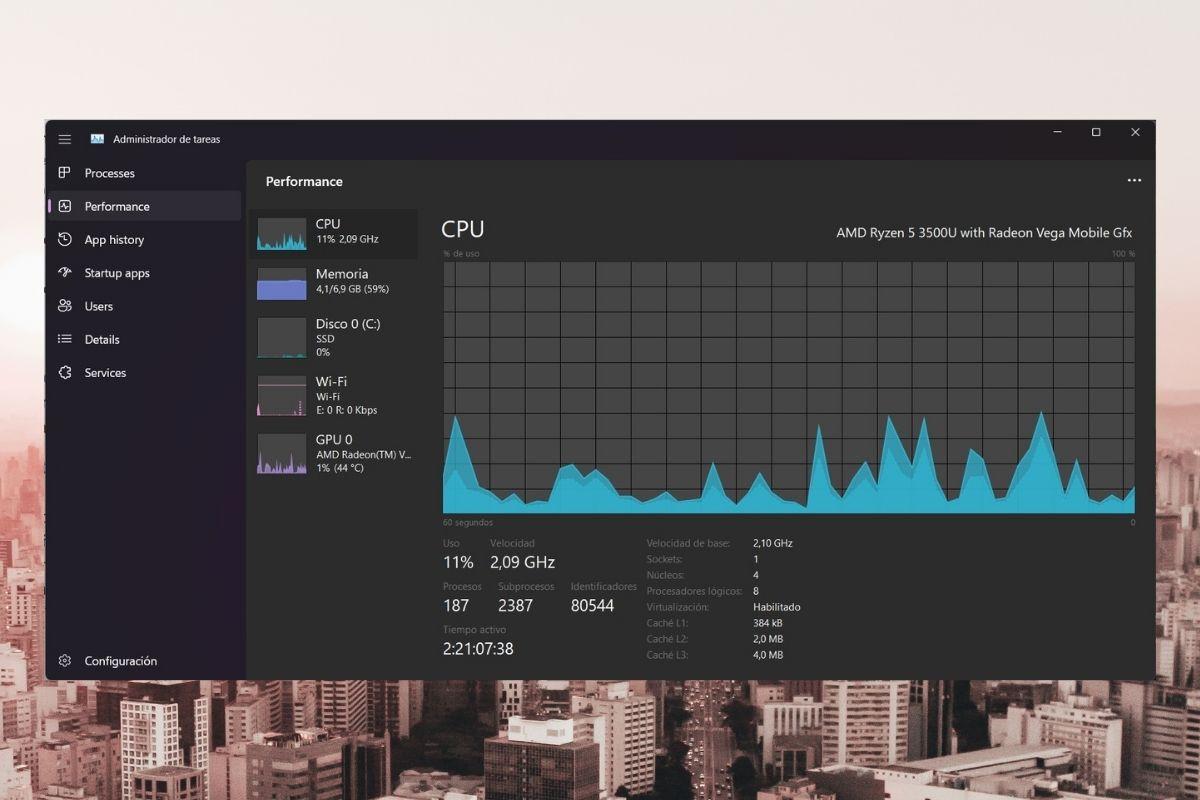

Si llevas tiempo usando Windows y notas que el Administrador de tareas se te queda corto para entender qué pasa realmente con el sistema, las Sysinternals son justo lo que estabas buscando. Este conjunto de utilidades avanzadas de Microsoft permite ver, con lupa, qué procesos se ejecutan, qué archivos tocan, qué claves del Registro modifican y hasta qué conexiones de red abren.

Estas herramientas nacieron mucho antes de que Microsoft las hiciera suyas y, aunque muchas pasan desapercibidas, son una auténtica navaja suiza para analizar procesos en Windows, detectar errores y cazar malware. Vamos a ver en detalle cómo aprovechar Process Explorer, Process Monitor y el resto de utilidades Sysinternals centradas en procesos, explicadas en un lenguaje claro y con ejemplos prácticos.

Qué es Sysinternals y por qué es tan útil para analizar procesos

Sysinternals es un proyecto creado en 1996 por Mark Russinovich y Bryce Cogswell para alojar pequeñas herramientas avanzadas de diagnóstico, en aquella época enfocadas a Windows NT, Windows 2000 y Windows XP. El sitio original se llamaba NTinternals y estaba orientado a mostrar las tripas del sistema operativo de forma que los administradores y desarrolladores pudieran entender qué ocurría “por debajo del capó”.

Diez años después, en 2006, Microsoft adquirió el proyecto y lo integró en su propia web: desde entonces, sysinternals.com redirige a una sección oficial de Microsoft. Aun así, el espíritu se ha mantenido: utilidades pequeñas, ligeras, en su mayoría portátiles (las copias, ejecutas y listo), que se siguen actualizando, ampliando y puliendo con frecuencia.

Estas herramientas están pensadas sobre todo para administradores de sistemas, profesionales de TI y desarrolladores, pero cualquier usuario avanzado puede sacarles muchísimo partido. Permiten conocer, configurar y administrar aspectos muy concretos de Windows: desde qué se ejecuta al inicio hasta qué procesos consumen CPU, qué DLL cargan o qué puertos de red usan.

La suite completa incluye más de 70 utilidades y está disponible también en la Microsoft Store como Sysinternals Suite. Al instalarla desde la tienda no tendrás un icono único de “aplicación”; en su lugar, obtienes la colección de ejecutables y documentación, que puedes iniciar buscando cada herramienta por su nombre o accediendo a su ruta.

Sysinternals Live: ejecutar herramientas sin instalarlas

Una de las ventajas clave de esta familia de utilidades es Sysinternals Live, un servicio que te permite ejecutar las herramientas directamente desde la red, sin descargar y descomprimir nada manualmente en tu disco.

Para usarlo desde el Explorador de archivos basta con escribir la ruta de la herramienta utilizando el dominio de Sysinternals Live, por ejemplo: live.sysinternals.com/<toolname> o la ruta UNC \\live.sysinternals.com\tools\<toolname>. De esta forma, Windows abrirá el ejecutable directamente desde el recurso compartido de Microsoft.

Si prefieres la consola, puedes lanzar cualquier utilidad con una ruta similar: \\live.sysinternals.com\tools\<toolname>, con lo que te evitas tener que administrar versiones locales y siempre estarás usando la edición más reciente de cada herramienta.

Para curiosear todo lo que hay disponible, puedes abrir en el navegador o en el propio Explorador de Windows la dirección https://live.sysinternals.com/, donde verás el directorio completo de herramientas Sysinternals Live listo para usar.

Process Explorer: el “Administrador de tareas vitaminado”

Process Explorer es, posiblemente, la herramienta más conocida de Sysinternals cuando hablamos de procesos en Windows. Su objetivo es mostrar, con muchísimo más detalle que el Administrador de tareas, qué está ejecutando el sistema, cómo se relacionan los procesos entre sí y qué recursos manejan en cada momento para optimizar el rendimiento.

La interfaz de Process Explorer se divide en dos subventanas principales. En la parte superior siempre aparece una lista de todos los procesos activos, organizada normalmente en forma de árbol para ver procesos padre e hijos, junto con datos como la descripción del programa, la compañía, el identificador de proceso (PID), el uso de CPU, memoria, etc. También se muestran los nombres de las cuentas de usuario que son propietarias de cada proceso.

La ventana inferior puede trabajar en dos modos: modo de manejadores (handles) y modo DLL. En el modo de manejadores, verás los identificadores que el proceso seleccionado tiene abiertos (archivos, claves del Registro, objetos del sistema, etc.). En el modo DLL, se muestran las bibliotecas dinámicas y archivos mapeados en memoria que ese proceso ha cargado. Esto resulta fundamental para localizar qué archivo tiene bloqueado una aplicación o qué módulo sospechoso se ha inyectado en un proceso legítimo.

Process Explorer incluye además una función de búsqueda muy potente que permite localizar qué proceso mantiene abierto un determinado archivo o DLL. Introduces el nombre o parte del nombre y obtienes al instante la lista de procesos implicados, algo muy útil cuando Windows no te deja borrar un archivo “porque está en uso” y quieres saber quién lo está sujetando.

Otro punto fuerte es la verificación de firmas digitales. Mediante la opción de “Verify” puedes comprobar si los ejecutables y DLL cargados en memoria tienen una firma válida de su fabricante. Esto ayuda a distinguir procesos legítimos de posibles binarios manipulados o sin firma, muy típico en malware o en programas antiguos que ya no se mantienen.

La herramienta también utiliza colores para caracterizar visualmente los procesos: servicios del sistema, procesos bajo el contexto del Explorador de Windows, aplicaciones empaquetadas, etc. Con un vistazo rápido a la columna de nombres y colores detectas qué pinta tiene cada elemento sin necesidad de entrar en demasiados detalles de primeras.

Además, Process Explorer ofrece una vista temporal llamada Process Timeline que permite ver gráficamente en qué momento se inició cada proceso. En análisis de incidentes de seguridad o de comportamiento anómalo, esta función ayuda a situar en el tiempo cuándo comenzó la actividad sospechosa y cómo se relaciona con otros procesos iniciados en el mismo intervalo.

La utilidad es ideal para rastrear problemas de versiones de DLL, fugas de manejadores (handles que nunca se liberan) y, en general, para entender mejor cómo funciona Windows internamente y qué hacen realmente tus aplicaciones.

Process Monitor: radiografía en tiempo real de archivos, Registro y procesos

Process Monitor (Procmon) es otra pieza clave del ecosistema Sysinternals. Se trata de una herramienta de supervisión avanzada que muestra en tiempo real toda la actividad del sistema de archivos, el Registro de Windows y los procesos o subprocesos que se ejecutan en el sistema.

Combina y supera las características de las antiguas utilidades Filemon y Regmon, añadiendo una larga lista de mejoras pensadas para una trazabilidad exhaustiva sin perder información por el camino. Entre sus funciones más destacadas se encuentra un sistema de filtrado muy flexible y no destructivo: puedes aplicar, ajustar y quitar filtros sobre la marcha sin que se pierdan los eventos que ya se han capturado.

Cada evento registrado muestra propiedades completas, incluyendo identificadores de sesión, nombres de usuario, ruta de la imagen del proceso, línea de comandos con la que fue lanzado, identificadores de proceso e hilo, y mucho más. Para cada operación es posible capturar pilas de subprocesos (stacks) con soporte integrado de símbolos, lo que ayuda a localizar la causa raíz de una llamada determinada.

La arquitectura interna de registro está diseñada para escalar muy bien incluso con cargas altas: es capaz de manejar decenas de millones de eventos y gigabytes de datos de log sin desfallecer, algo esencial cuando quieres dejar capturando información durante un arranque completo del sistema o ante un fallo intermitente difícil de reproducir.

Process Monitor permite registrar la actividad directamente en un archivo con un formato de log nativo que conserva todos los detalles para ser cargado posteriormente en otra instancia de la herramienta. Esto es muy útil en entornos forenses o de soporte técnico: capturas el problema en la máquina del usuario y analizas el resultado más tarde en tu propio equipo.

La interfaz incluye columnas configurables y desplazables para prácticamente cualquier propiedad de los eventos. También se pueden crear filtros basados en cualquier campo, incluso en aquellos que no hayas configurado como columnas visibles, lo que ofrece un nivel de personalización enorme para acotar justo lo que necesitas ver.

Entre las herramientas auxiliares destaca el árbol de procesos, que muestra la relación entre todos los procesos presentes en una traza; las informaciones emergentes (tooltips) de proceso e información de detalles, que permiten ver campos extensos en ventanas emergentes sin saturar la vista principal; y una búsqueda cancelable del log para localizar cadenas concretas sin bloquear la interfaz.

Procmon incluye también modo de registro de tiempo de arranque, capturando las operaciones desde las fases iniciales del inicio de Windows. Para quien se dedique a solucionar problemas de arranque, diagnósticos de fallos de aplicaciones o búsqueda de malware, Process Monitor suele convertirse en una herramienta imprescindible dentro del kit.

Process Explorer y Process Monitor en análisis forense y caza de malware

Las herramientas Sysinternals brillan especialmente cuando sospechamos que un sistema ha sido comprometido y queremos averiguar qué procesos usa el malware y de qué forma interactúan con el sistema. No siempre se trata de reunir pruebas para un juicio; muchas veces solo queremos entender de inmediato qué está pasando en una máquina para poder actuar rápido.

El primer paso habitual es asegurarse de tener la suite Sysinternals instalada o accesible, ya sea mediante descarga local o tirando de Sysinternals Live. Una vez disponible, en la carpeta correspondiente encontrarás ejecutables como Process Explorer (procexp.exe) y Process Monitor (procmon.exe), listos para arrancar sin instalaciones complejas.

Con Process Explorer puedes ver todos los procesos y subprocesos activos, su consumo de CPU, memoria, PID, descripción y compañía. Si sospechas de una infección, a menudo verás indicios claros: procesos con nombres extraños, ubicaciones poco habituales, ejecutables sin firma o que cuelgan de padres sospechosos.

En un contexto forense, Process Explorer se convierte en una de las utilidades más valiosas de Sysinternals. Por ejemplo, puedes analizar un proceso concreto, como el de un complemento del navegador (Flash en su día fue un blanco típico de ataques) que sospechas que ha sido comprometido. Al abrir sus propiedades, verás un panel con numerosas secciones de información: ruta al ejecutable, comandos de inicio, consumo de recursos, módulos cargados, permisos, etc.

Desde la pestaña de permisos es posible comprobar quién tiene acceso a ese proceso. Si, además de las cuentas esperadas (Sistema, usuario local, servicios estándar), ves cuentas desconocidas o extrañas, puedes estar ante una pista de manipulación o persistencia maliciosa.

Otra función clave es la pestaña de cadenas (Strings), que permite extraer todas las cadenas ASCII incrustadas en el proceso. Entre ellas pueden aparecer comentarios dejados por los desarrolladores, rutas de archivos, direcciones web, comandos, mensajes de error y otros datos muy útiles para perfilar el comportamiento del binario analizado.

Process Monitor complementa este análisis permitiendo ver en detalle cada operación que realiza el proceso sobre archivos, Registro y red. Puedes filtrar la traza para centrarte en el proceso sospechoso y observar qué claves toca, qué ficheros lee o escribe y qué errores devuelve. Muchas veces, la combinación de ambas herramientas aporta una visión lo bastante clara como para identificar el vector de ataque o el método de persistencia del malware.

Process Explorer en detalle: instalación, uso y símbolos

La instalación de Process Explorer no tiene misterio: basta con ejecutar el archivo procexp.exe. Al ser una utilidad portátil, no requiere asistente de instalación ni modifica de forma agresiva el sistema. El propio archivo de ayuda integrado explica con bastante detalle las opciones y modos de uso.

Si te encuentras con dudas o problemas con Process Explorer, Microsoft mantiene una sección específica en su plataforma de Preguntas y respuestas (Microsoft Q&A) dedicada a esta herramienta, donde otros usuarios y expertos comparten soluciones, consejos y experiencias reales con distintos escenarios de uso.

Para sacar el máximo partido a la información de depuración, Process Explorer puede hacer uso de símbolos de depuración. Cuando configuras la ruta a DBGHELP.DLL y el servidor de símbolos (por ejemplo, el servidor público de Microsoft), es importante que la carpeta donde se encuentra DBGHELP.DLL contenga también SYMSRV.DLL, que es la biblioteca que permite acceder a esos servidores.

La documentación de SymSrv explica con más detalle cómo configurar estas rutas de acceso a símbolos y cómo trabajar con servidores de símbolos. Tener los símbolos bien configurados mejora mucho la calidad de las pilas de llamadas y la información interna mostrada de los procesos y DLL.

Process Explorer se actualiza con relativa frecuencia. En versiones recientes, como la v16.43, sigue manteniendo compatibilidad con Windows 8.1 y posteriores en cliente y Windows Server 2012 y versiones siguientes en servidor. Esto lo convierte en una herramienta transversal válida para entornos mixtos con diferentes versiones de Windows.

Process Monitor al detalle: filtrado, columnas y escenarios de uso

Process Monitor también se distribuye como ejecutable independiente. Una vez que lo lanzas, comienza a capturar eventos prácticamente al instante, por lo que conviene configurar filtros temprano para no acabar con un océano de datos difícil de navegar.

Cada fila de la vista principal representa un evento: qué proceso lo originó, en qué instante, qué operación realizó (lectura de archivo, escritura en el Registro, creación de proceso, etc.), sobre qué ruta, qué resultado devolvió y detalles adicionales, como los parámetros concretos de esa llamada.

La herramienta muestra una gran cantidad de información por evento: nombre del proceso, tiempo exacto, ruta completa del recurso, resultado y datos específicos. Esta riqueza permite diagnosticar desde errores de permisos hasta rutas mal configuradas o DLL que no se encuentran donde deberían.

Procmon integra una serie de filtros avanzados que puedes definir por prácticamente cualquier campo, combinando condiciones con operadores lógicos. Esto hace posible, por ejemplo, centrarse únicamente en errores de acceso denegado, en operaciones de escritura de un solo proceso o en las lecturas de una clave del Registro determinada.

En escenarios de malware, Process Monitor te ayuda a ver qué hace exactamente el programa sospechoso: dónde intenta escribir, qué claves del Registro usa para mantenerse al iniciar, qué ficheros descarga o modifica y qué errores está provocando en el sistema. Todo ello queda registrado y se puede guardar para análisis posterior o para documentar un incidente de seguridad.

Como extra, las pilas de hilos con soporte de símbolos dan contexto sobre qué función concreta de qué módulo ha originado cada evento, permitiendo llegar a un nivel de detalle muy fino cuando se investiga el comportamiento interno de una aplicación o de un componente del sistema.

Otras herramientas Sysinternals relacionadas con procesos y sistema

Aunque Process Explorer y Process Monitor son las estrellas para analizar procesos en Windows, la suite Sysinternals incluye muchas otras utilidades que complementan esa visión y ayudan en diagnóstico, seguridad y rendimiento.

Handle es un visor de identificadores (handles) de línea de comandos que permite listar qué archivos y objetos del sistema están siendo usados por cada proceso. Es la versión “en consola” de la información de handles que ves en Process Explorer, muy útil para scripts y automatización.

ListDLLs muestra, también desde línea de comandos, qué DLL tiene cargadas cada proceso, algo útil para detectar módulos inyectados o bibliotecas no esperadas dentro de un ejecutable legítimo.

PsList y PsKill, parte del paquete PsTools, permiten enumerar procesos y terminarlos tanto en el equipo local como de forma remota. Herramientas de línea de comandos como estas son básicas para administradores que trabajan desde consola.

Sysmon (System Monitor) es un servicio de sistema que, una vez instalado, permanece activo tras los reinicios y se dedica a vigilar y registrar actividad del sistema en profundidad. Registra creaciones de procesos, conexiones de red, modificaciones de archivos, acceso a memoria entre procesos, creación de hilos remotos y más, todo ello integrándose con los registros de eventos de Windows.

Para ver toda la actividad de puertos de red, TcpView lista en tiempo real las conexiones TCP y UDP abiertas, indicando direcciones locales y remotas, estado de las conexiones y, en versiones modernas de Windows, el nombre del proceso propietario. Es como un Netstat mejorado y en formato gráfico, excelente para detectar actividad de red sospechosa generada por malware o por software no autorizado.

Autoruns y otras utilidades clave de la suite Sysinternals

Aunque el foco aquí son los procesos, no se puede hablar de Sysinternals sin mencionar herramientas que, sin ser de procesos puros, son esenciales para controlar qué se ejecuta en Windows y cómo.

Autoruns es la referencia absoluta para revisar y administrar todo lo que arranca automáticamente con el sistema o con la sesión de usuario. Va mucho más allá de MSConfig: muestra los programas en carpetas de Inicio, claves Run y RunOnce del Registro, servicios de inicio automático, extensiones de shell del Explorador, barras de herramientas, objetos de ayuda del navegador, notificaciones de Winlogon y un largo etcétera.

La información se organiza en pestañas temáticas (Office, impresoras, Winlogon, etc.), permitiendo ver de dónde viene cada entrada de inicio automático. Cada línea incluye campos como el nombre de la entrada (Autorun Entry), una breve descripción, el editor (Publisher), la ruta de la imagen (Image Path), la fecha y hora en la que se instaló (Timestamp) y un indicador de análisis con VirusTotal.

En la interfaz, las entradas en color rosa suelen corresponder a archivos sin firma digital o con una firma que no ha podido verificarse: puede deberse a certificados caducados, programas muy antiguos, archivos dañados o modificaciones sospechosas. Las entradas en color amarillo indican archivos que ya no existen o a los que la herramienta no puede acceder, aunque el sistema siga intentando cargarlos al inicio. En estos casos conviene revisar cuidadosamente antes de eliminar nada y, por precaución, lo más sensato suele ser desmarcar la entrada en lugar de borrarla.

Autoruns permite también comparar capturas tomadas en momentos distintos para ver qué ha cambiado entre un análisis y otro, algo muy útil para detectar nuevas entradas de inicio agregadas por un programa o por un malware.

Otras herramientas populares de Sysinternals incluyen AccessEnum (para listar permisos de archivos, carpetas y claves del Registro que se desvían de su carpeta superior), BGInfo (que muestra datos técnicos del sistema directamente en el fondo de escritorio), Contig (para desfragmentar archivos concretos sin tocar todo el disco), Desktops (escritorios virtuales también en versiones antiguas de Windows), Disk2vhd (para convertir discos físicos en archivos VHD para máquinas virtuales) y ZoomIt, muy usado en presentaciones técnicas para hacer zoom y dibujar sobre la pantalla con atajos de teclado.

En el ámbito de administración avanzada, PsTools ofrece un grupo de utilidades de línea de comandos orientadas a la gestión local y remota: cambios de contraseña, consulta de usuarios conectados, gestión de procesos y servicios, ejecución remota de comandos (PsExec) o apagado de sistemas. Muchas de estas herramientas son básicas en entornos corporativos donde se administran numerosos equipos desde consola.

Novedades recientes en el ecosistema Sysinternals

Microsoft sigue manteniendo y ampliando Sysinternals con actualizaciones periódicas. En fechas recientes se han introducido mejoras interesantes en distintas herramientas que influyen directa o indirectamente en el análisis de procesos y del sistema.

Por ejemplo, ZoomIt ha llegado a la versión 10.0, añadiendo un editor de clips de vídeo para recortar grabaciones antes de guardarlas y soporte para capturar sonido del sistema. También se ha integrado ZoomIt dentro de Microsoft PowerToys, manteniéndose a la vez como utilidad independiente en Sysinternals y haciéndose de código abierto.

En el ámbito de monitorización, Sysmon para Linux ha seguido evolucionando, incorporando eventos como EbpfEvent para supervisar cargas de programas eBPF, ampliando el enfoque de Sysinternals más allá de Windows hacia entornos Linux, algo especialmente interesante para equipos mixtos.

Otras actualizaciones destacadas incluyen Coreinfo con interfaz gráfica para visualizar topologías de CPU, memoria NUMA y características del procesador; RDCMan con mejoras de seguridad y soporte moderno de Escritorio remoto; o Ctrl2Cap, herramienta que ayuda a reasignar la tecla de Bloq Mayús a Ctrl en Windows 10 y 11 sin necesidad de drivers adicionales.

Incluso hay una extensión de Azure DevOps que integra herramientas Sysinternals en las canalizaciones de compilación y despliegue, facilitando la solución de problemas de build y de versiones directamente en entornos de CI/CD, así como versiones de ProcDump y Sysmon adaptadas a Linux con soporte para arquitecturas como ARM64.

En conjunto, todo este ecosistema hace que, una vez te acostumbras a trabajar con Sysinternals, se conviertan en compañeras inseparables del Administrador de tareas y de las PowerToys, especialmente si eres un usuario avanzado o administras múltiples equipos.

La combinación de Process Explorer y Process Monitor, junto con herramientas como Autoruns, Sysmon o TcpView, permite pasar de “algo va mal y no sé qué es” a disponer de una visión muy precisa de qué procesos se ejecutan, cómo interactúan con Windows, qué recursos tocan y qué huellas dejan. Entender y dominar estas utilidades no solo ayuda a resolver problemas puntuales, sino que mejora tu capacidad para optimizar servicios y rendimiento y mantener tus sistemas bajo control en el día a día.

Tabla de Contenidos

- Qué es Sysinternals y por qué es tan útil para analizar procesos

- Sysinternals Live: ejecutar herramientas sin instalarlas

- Process Explorer: el “Administrador de tareas vitaminado”

- Process Monitor: radiografía en tiempo real de archivos, Registro y procesos

- Process Explorer y Process Monitor en análisis forense y caza de malware

- Process Explorer en detalle: instalación, uso y símbolos

- Process Monitor al detalle: filtrado, columnas y escenarios de uso

- Otras herramientas Sysinternals relacionadas con procesos y sistema

- Autoruns y otras utilidades clave de la suite Sysinternals

- Novedades recientes en el ecosistema Sysinternals