- VPN ระดับองค์กรสร้างอุโมงค์เข้ารหัสที่ช่วยให้สามารถเข้าถึงทรัพยากรภายในจากระยะไกลได้อย่างปลอดภัย โดยไม่ต้องเปิดเผยทรัพยากรเหล่านั้นสู่ภายนอกอินเทอร์เน็ตโดยตรง

- VPN มีหลายประเภท (การเข้าถึงระยะไกล, การเชื่อมต่อระหว่างไซต์, คลาวด์) และโปรโตคอล (OpenVPN, IKEv2/IPsec, L2TP/IPsec) ซึ่งสามารถเลือกใช้ตามความต้องการได้

- การตั้งค่า VPN จำเป็นต้องวางแผนเกี่ยวกับผู้ให้บริการ อุปกรณ์ โปรโตคอล การแบ่งส่วนการเข้าถึง และการตรวจสอบสิทธิ์แบบหลายปัจจัย

- ควรบูรณาการ VPN เข้ากับแนวทาง Zero Trust โดยมีการฝึกอบรมผู้ใช้ การตรวจสอบบันทึก และแนวปฏิบัติที่ดีที่สุดเพื่อรักษาความปลอดภัยในระยะยาว

ในหลายบริษัท ทั้งขนาดใหญ่และขนาดเล็ก การทำงานจากระยะไกลไม่ใช่เรื่องผิดปกติอีกต่อไป แต่กลายเป็นเรื่องปกติไปแล้ว ช่วยให้พนักงานสามารถเชื่อมต่อจากที่บ้าน ร้านกาแฟ หรือระหว่างเดินทางได้โดยไม่กระทบต่อข้อมูลของบริษัท เรื่องนี้กลายเป็นสิ่งสำคัญอันดับแรกสำหรับทุกองค์กรที่ให้ความสำคัญกับความปลอดภัยทางไซเบอร์

ในบริบทนี้, การตั้งค่า VPN สำหรับธุรกิจ นับเป็นหนึ่งในการตัดสินใจทางเทคนิคที่สำคัญที่สุดที่สามารถทำได้ มันไม่ใช่แค่เรื่อง "การซ่อนที่อยู่ IP ของคุณ" หรือการท่องเว็บแบบส่วนตัวเท่านั้น แต่เป็นการสร้างอุโมงค์เข้ารหัสที่เชื่อถือได้เพื่อเข้าถึงเซิร์ฟเวอร์ภายใน แอปพลิเคชัน และฐานข้อมูล โดยไม่ต้องเปิดช่องทางอันตรายสู่โลกอินเทอร์เน็ต ในบรรทัดต่อไปนี้ คุณจะได้เห็นรายละเอียดว่า VPN สำหรับองค์กรคืออะไร ทำงานอย่างไร มีกี่ประเภท และวิธีการตั้งค่าทีละขั้นตอนในสภาพแวดล้อมการทำงานระดับมืออาชีพ รวมถึงอุปกรณ์ Windows และอุปกรณ์พกพา

VPN สำหรับธุรกิจคืออะไร และเหตุใดจึงมีความสำคัญสำหรับธุรกิจขนาดกลางและขนาดย่อม (SME)?

การเปลี่ยนแปลงไปสู่การทำงานจากระยะไกลในสเปนนั้นมีนัยสำคัญมาก: พนักงานมากกว่าครึ่งทำงานนอกสำนักงานอย่างน้อยหนึ่งวันต่อสัปดาห์สิ่งนี้เพิ่มความเสี่ยงอย่างมากต่อการเข้าถึงเซิร์ฟเวอร์ ระบบ ERP หรือฐานข้อมูลลูกค้าที่ไม่ปลอดภัย การเข้าถึงระยะไกลโดยไม่ใช้ VPN เป็นหนึ่งในช่องทางหลักที่ผู้โจมตีใช้ในการเข้าถึงธุรกิจขนาดกลางและขนาดย่อม ซึ่งเป็นข้อเท็จจริงที่ได้รับการยืนยันจากองค์กรต่างๆ เช่น INCIBE และรายงานระหว่างประเทศหลายฉบับ

การใช้ VPN สำหรับธุรกิจไม่ใช่แค่เรื่องความสะดวกสบายเท่านั้น นอกจากนี้ยังเป็นส่วนหนึ่งของมาตรการทางเทคนิคที่กำหนดโดยกฎระเบียบด้านการคุ้มครองข้อมูลเมื่อประมวลผลข้อมูลส่วนบุคคลด้วยเช่น ข้อมูลของลูกค้าหรือพนักงาน ผ่านช่องทางระยะไกล ด้วย VPN ที่ได้รับการติดตั้งอย่างมีประสิทธิภาพ การรับส่งข้อมูลถูกเข้ารหัส และจะทำให้ไม่สามารถอ่านได้สำหรับผู้ที่พยายามดักฟังผ่าน WiFi สาธารณะหรือเครือข่ายที่ไม่ปลอดภัยอื่นๆ

ในทางกลับกัน VPN สำหรับองค์กรไม่มีส่วนเกี่ยวข้องกับบริการเชิงพาณิชย์ เช่น "VPN สำหรับดูซีรีส์จากต่างประเทศ" เป้าหมายของบริษัทคือการเชื่อมต่อผู้คนเข้ากับแอปพลิเคชันภายในองค์กร ไม่ใช่การข้ามข้อจำกัดทางภูมิศาสตร์นั่นหมายถึงสถาปัตยกรรมที่แตกต่างออกไป การควบคุมความปลอดภัยที่มากขึ้น และการบูรณาการที่ใกล้ชิดยิ่งขึ้นกับไดเร็กทอรีขององค์กร ไฟร์วอลล์ และโครงสร้างพื้นฐานอื่นๆ

VPN ทำงานอย่างไรในสภาพแวดล้อมขององค์กร

เมื่อพนักงานต้องการเชื่อมต่อกับเครือข่ายของบริษัทจากภายนอก พวกเขาจะทำเช่นนั้นโดยใช้... อุปกรณ์ที่รองรับ VPN: อาจเป็นคอมพิวเตอร์ แล็ปท็อป แท็บเล็ต หรือโทรศัพท์มือถือ โดยอาจใช้โปรแกรมไคลเอ็นต์ของระบบปฏิบัติการ หรือผ่านแอปพลิเคชันเฉพาะก็ได้ โดยผู้ให้บริการ VPN หรือไฟร์วอลล์ขององค์กรจะเป็นผู้จัดหาให้

ผู้ใช้เปิดโปรแกรมไคลเอ็นต์ VPN และป้อนข้อมูลประจำตัวของตน: โดยทั่วไปจะเป็นชื่อผู้ใช้และรหัสผ่านขององค์กร ซึ่งควรมีการเสริมความปลอดภัยด้วย การตรวจสอบสองปัจจัย (รหัสบนโทรศัพท์มือถือ แอปตรวจสอบสิทธิ์ โทเค็นทางกายภาพ ฯลฯ) ในบางสภาพแวดล้อม โดยเฉพาะอย่างยิ่งในสภาพแวดล้อมที่มีข้อกำหนดด้านความปลอดภัยที่เข้มงวดที่สุด อาจใช้ใบรับรองดิจิทัลที่ติดตั้งบนอุปกรณ์ได้เช่นกัน

เมื่อผ่านการตรวจสอบแล้ว VPN สร้าง "อุโมงค์" ที่เข้ารหัสระหว่างอุปกรณ์ของพนักงานและเครือข่าย เซิร์ฟเวอร์ VPN หรือไฟร์วอลล์ของบริษัทข้อมูลทั้งหมดที่ออกจากคอมพิวเตอร์ของผู้ใช้และส่งไปยังเครือข่ายภายในจะถูกห่อหุ้มและเข้ารหัส เพื่อให้แม้ว่าจะเดินทางผ่านเครือข่ายสาธารณะหรือเครือข่ายที่ไม่ปลอดภัย บุคคลภายนอกก็ไม่สามารถอ่านได้

เส้นทางการส่งข้อมูลจะใช้รูปแบบเดียวกันเสมอ: จากอุปกรณ์ของผู้ใช้ไปยังเซิร์ฟเวอร์ VPN และจากนั้นไปยังเซิร์ฟเวอร์ภายในหรือทรัพยากรที่จำเป็นจากภายนอกอุโมงค์นั้น ข้อมูลที่ส่งผ่านจะปรากฏเป็นเพียงกระแสข้อมูลที่เข้ารหัสไว้โดยไม่มีข้อมูลที่สามารถเข้าใจได้ ผู้โจมตีใดๆ ที่ดักจับแพ็กเก็ตเหล่านั้นจะเห็นเพียงข้อมูลที่เข้ารหัสไว้และจะไม่สามารถกู้คืนเนื้อหาได้

ในขณะเดียวกัน เซิร์ฟเวอร์ VPN มักจะถูกผสานรวมเข้ากับโครงสร้างและนโยบายของบริษัท เพื่อกำหนดว่าแต่ละคนสามารถทำอะไรได้บ้างเมื่อเข้าสู่ระบบแล้ว พนักงานไม่จำเป็นต้องเห็นเซิร์ฟเวอร์ทั้งหมดเสมอไปทีมขายจะสามารถเข้าถึงระบบ CRM ทีมการเงินจะเข้าถึงระบบบัญชี และทีมเทคนิคจะเข้าถึงเซิร์ฟเวอร์บริหารจัดการ โดยแต่ละทีมจะมีสิทธิ์การเข้าถึงที่แตกต่างกัน

VPN มีจุดประสงค์อะไรในการใช้งานในบริษัท?

ประโยชน์ของ VPN สำหรับองค์กรนั้นมีมากกว่าแค่เรื่องความเป็นส่วนตัว หน้าที่หลักของมันคือการให้การเข้าถึงทรัพยากรภายในจากระยะไกลอย่างปลอดภัย ควบคุมได้ และตรวจสอบย้อนกลับได้จากจุดนั้นเอง ข้อได้เปรียบที่สำคัญหลายประการจึงปรากฏขึ้นสำหรับการดำเนินงานประจำวันขององค์กรใดๆ ก็ตาม

ข้อแรกคือเรื่องความปลอดภัย การเข้ารหัสข้อมูลระหว่างพนักงานและเครือข่ายของบริษัท ช่วยป้องกันไม่ให้ข้อมูลสำคัญ เช่น รายงานทางการเงิน ฐานข้อมูลลูกค้า หรือข้อมูลประจำตัวในการเข้าถึง ถูกส่งผ่านในรูปแบบข้อความธรรมดาเรื่องนี้มีความสำคัญอย่างยิ่ง โดยเฉพาะอย่างยิ่งเมื่อใช้เครือข่าย WiFi สาธารณะในโรงแรม ร้านกาแฟ หรือระบบขนส่งสาธารณะ ซึ่งผู้โจมตีอาจพยายามสอดแนมข้อมูลโดยใช้เทคนิค man-in-the-middle

ประการที่สอง คือ ความสะดวกสบายและความยืดหยุ่น VPN ช่วยให้พนักงานที่ทำงานทางไกล เดินทางบ่อย หรือผู้ร่วมงานภายนอก สามารถเข้าถึงระบบของบริษัทได้โดยไม่ต้องเดินทางมาที่สำนักงานจากมุมมองของบริษัท ความยืดหยุ่นนี้ช่วยให้สามารถปรับโครงสร้างทีมใหม่ ผนวกรวมบุคลากรที่มีความสามารถจากเมืองอื่นๆ และแม้กระทั่งลดต้นทุนที่เกี่ยวข้องกับสำนักงานจริงได้

ข้อดีที่เห็นได้ชัดอีกประการหนึ่งคือ การเข้าถึงระยะไกลแบบรวมศูนย์ แทนที่จะเปิดพอร์ตแต่ละพอร์ตบนเราเตอร์หรือไฟร์วอลล์สำหรับแต่ละบริการ (ฐานข้อมูล เดสก์ท็อประยะไกล การแชร์ไฟล์) การเข้าถึงทั้งหมดจะถูกส่งผ่านจุดเดียว นั่นคือ VPNวิธีนี้ช่วยลดช่องโหว่ในการโจมตีและทำให้ควบคุมได้ง่ายขึ้น เนื่องจากมีการบันทึก ตรวจสอบสิทธิ์ และกรองการเชื่อมต่อจากที่เดียว

สุดท้ายนี้ เราต้องไม่ลืมเรื่องการประหยัดต้นทุนด้วย ด้วย VPN ที่มีขนาดเหมาะสม ธุรกิจจำนวนมากสามารถหลีกเลี่ยงการใช้สายเฉพาะที่มีราคาแพงหรือวงจรส่วนตัวแบบเก่า เช่น MPLS ในทุกจุดเชื่อมต่อได้โดยทั่วไปแล้ว การเชื่อมต่ออินเทอร์เน็ตมาตรฐานร่วมกับ VPN ที่มีประสิทธิภาพก็เพียงพอสำหรับสำนักงานส่วนใหญ่และพนักงานที่ทำงานจากระยะไกล โดยไม่ลดทอนความปลอดภัยหรือประสิทธิภาพการทำงาน

ประเภทของ VPN สำหรับธุรกิจ

ในแวดวงธุรกิจ VPN ทุกตัวไม่ได้มีคุณภาพเท่าเทียมกัน สามารถจำแนกประเภทได้ตามระบบปฏิบัติการที่ใช้งาน บริการ VPN ที่ใช้ หรือประเภทของเครือข่ายที่ใช้งานแต่ละรูปแบบการใช้งานตอบสนองความต้องการที่แตกต่างกันและขนาดของบริษัทที่แตกต่างกัน

ตามระบบปฏิบัติการ

ความเข้ากันได้เป็นประเด็นพื้นฐาน โซลูชัน VPN สมัยใหม่ส่วนใหญ่มีแอปพลิเคชันสำหรับ Windows, macOS, Linux, Android และ iOSหรืออาจอาศัยไคลเอ็นต์ดั้งเดิมที่รวมอยู่ในระบบเหล่านั้น ตัวอย่างเช่น Windows และ macOS มีการรองรับ VPN ประเภทต่างๆ ในตัว เช่น IKEv2, L2TP/IPsec และ SSTP

ในการเลือกโซลูชันสำหรับบริษัท ควรตรวจสอบว่าระบบปฏิบัติการใดบ้างที่เกี่ยวข้อง: สภาพแวดล้อมที่ทุกคนใช้ Windows 10/11 นั้นแตกต่างจากสภาพแวดล้อมที่มีการใช้ Mac, Linux และอุปกรณ์พกพาผสมกันผู้ให้บริการ VPN สำหรับองค์กรธุรกิจและผู้ผลิตไฟร์วอลล์อย่าง Fortinet นำเสนอไคลเอนต์แบบหลายแพลตฟอร์มโดยเฉพาะ ซึ่งช่วยลดความซับซ้อนในการตั้งค่าได้อย่างมาก

ขึ้นอยู่กับประเภทของบริการ VPN

จากมุมมองด้านการออกแบบเครือข่าย มีกลุ่มหลักๆ สามกลุ่มที่นิยมใช้กันทั่วไปในสภาพแวดล้อมทางธุรกิจ: การเข้าถึงระยะไกลสำหรับผู้ใช้แต่ละราย การเชื่อมต่อระหว่างสำนักงาน และ VPN บนระบบคลาวด์.

VPN สำหรับการเข้าถึงระยะไกลเป็นวิธีที่พบได้บ่อยที่สุดสำหรับการทำงานทางไกล ระบบนี้ช่วยให้พนักงานแต่ละคนสามารถเชื่อมต่อจากคอมพิวเตอร์หรืออุปกรณ์เคลื่อนที่ของตนเอง และเข้าถึงเครือข่ายส่วนกลางของบริษัทได้นี่คือสิ่งที่มักถูกนำมาใช้เมื่อต้องการอำนวยความสะดวกในการทำงานจากที่บ้าน เชื่อมต่อพนักงานขายที่เดินทาง หรือให้การสนับสนุนช่างเทคนิคที่ทำงานจากระยะไกล

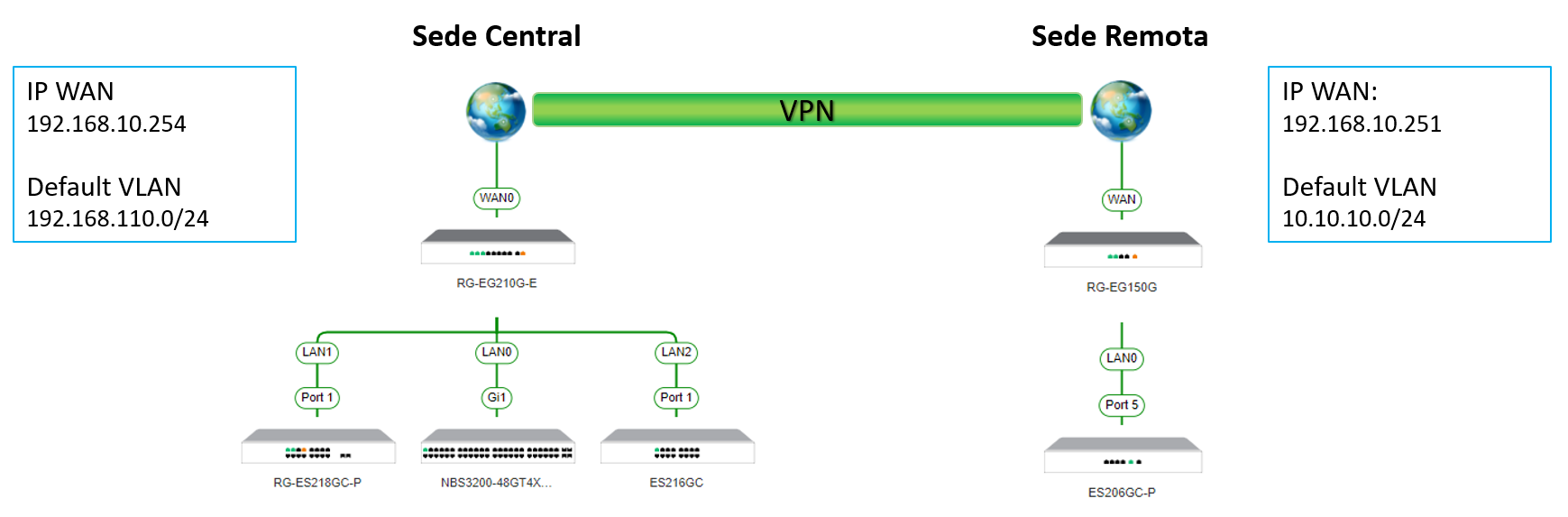

ในส่วนของ VPN ระหว่างไซต์นั้น ใช้เพื่อ เชื่อมต่อสำนักงานใหญ่หรือสาขาหลายแห่งเข้าด้วยกันอย่างถาวรแทนที่พนักงานแต่ละคนจะมีอินเทอร์เน็ตเป็นของตัวเอง เราเตอร์หรือไฟร์วอลล์ในแต่ละสำนักงานจะสร้างอุโมงค์เข้ารหัสระหว่างกัน จากมุมมองของเครือข่ายแล้ว ดูเหมือนว่าสำนักงานต่างๆ จะเป็นส่วนหนึ่งของเครือข่าย LAN เดียวกัน แม้ว่าจะตั้งอยู่ในเมืองหรือประเทศที่แตกต่างกันก็ตาม

ในช่วงไม่กี่ปีมานี้ VPN บนระบบคลาวด์ก็ได้รับความนิยมมากขึ้นเช่นกัน ในโมเดลนี้ การจัดการการเข้าถึงระยะไกลอาศัยโครงสร้างพื้นฐานบนคลาวด์ แทนที่จะพึ่งพาเซิร์ฟเวอร์ทางกายภาพในสำนักงานเพียงอย่างเดียววิธีนี้ช่วยให้ขยายขนาดได้ง่ายขึ้น ผสานรวมผู้ใช้จากหลายสถานที่ และรวมการเข้าถึงทรัพยากรในพื้นที่เข้ากับแอปพลิเคชันที่โฮสต์อยู่ในคลาวด์สาธารณะหรือส่วนตัวได้

ตามเครือข่ายของผู้ให้บริการอินเทอร์เน็ต

อีกวิธีหนึ่งในการจำแนกประเภทอุโมงค์นั้นเกี่ยวข้องกับประเภทของเครือข่ายที่อุโมงค์นั้นพาดผ่าน ตัวเลือกที่พบได้บ่อยที่สุดคือการตั้งค่า VPN ผ่านการเชื่อมต่อบรอดแบนด์หรือไฟเบอร์มาตรฐานโดยใช้ประโยชน์จากโครงสร้างพื้นฐานอินเทอร์เน็ตสาธารณะและอาศัยการเข้ารหัสเพื่อรักษาความลับ

ในสภาพแวดล้อมที่มีไซต์สำคัญหลายแห่ง บริษัทบางแห่งยังคงใช้ VPN MPLS ที่จัดการโดยผู้ให้บริการอยู่ ลิงก์ MPLS ช่วยให้สามารถควบคุมเส้นทางภายในเครือข่ายของผู้ให้บริการได้ดียิ่งขึ้นและสามารถสร้างอุโมงค์ IPsec ทับลงไปเพื่อรับประกันความเป็นส่วนตัวระหว่างสถานที่ต่างๆ ได้ดียิ่งขึ้น

ในที่สุด การเติบโตของเครือข่ายมือถือความเร็วสูงทำให้สามารถใช้งาน VPN บนเครือข่าย 4G หรือ 5G ได้แล้ว เป็นตัวเลือกที่น่าสนใจสำหรับสำนักงานชั่วคราว ทีมงานก่อสร้าง หรือช่างเทคนิคที่ต้องทำงานโดยใช้การเชื่อมต่อแบบพกพาอยู่เสมออุโมงค์ VPN ถูกสร้างขึ้นผ่านเครือข่ายของผู้ให้บริการโทรศัพท์มือถือ และรับประกันว่าแม้ในบริบทนั้น การเข้าถึงข้อมูลของบริษัทก็ยังคงได้รับการเข้ารหัส

โปรโตคอล VPN ที่ใช้กันมากที่สุดในธุรกิจ

ในการตั้งค่า VPN สิ่งสำคัญคือต้องเลือกโปรโตคอลที่ถูกต้อง โปรโตคอลนี้กำหนดวิธีการสร้างอุโมงค์ วิธีการเจรจาต่อรองกุญแจ และระดับการเข้ารหัสที่นำมาใช้ซึ่งส่งผลต่อทั้งความปลอดภัยและความเร็ว

OpenVPN เป็นหนึ่งในโปรโตคอลที่แพร่หลายที่สุด มันมีความอเนกประสงค์สูงและปลอดภัยมาก รองรับการเข้ารหัสที่แข็งแกร่งและเข้ากันได้กับระบบต่างๆ อย่างกว้างขวางโดยทั่วไปแล้วจะทำงานผ่านโปรโตคอล TCP หรือ UDP และถึงแม้ว่าในบางสถานการณ์อาจจะช้ากว่าเล็กน้อย แต่ก็มีความเสถียรสูงซึ่งเป็นที่ต้องการอย่างมากในสภาพแวดล้อมขององค์กร

อีกหนึ่งการใช้งานที่นิยมใช้กันคือ IKEv2/IPsec IKEv2 โดดเด่นในเรื่องความเร็วและความเสถียร โดยเฉพาะอย่างยิ่งในการเชื่อมต่อผ่านเครือข่ายมือถือที่มีการเปลี่ยนแปลงบ่อยครั้ง (ตัวอย่างเช่น เมื่อเปลี่ยนจาก Wi-Fi เป็น 4G) IPsec ให้การเข้ารหัสระดับเครือข่าย ซึ่งพบได้ทั่วไปใน Windows, macOS และ iOS และให้ความสมดุลที่ดีระหว่างความปลอดภัยและประสิทธิภาพ

นอกจากนี้ยังรวมถึง L2TP/IPsec ซึ่งเป็นการผสมผสานโปรโตคอลการสร้างอุโมงค์ L2TP เข้ากับเลเยอร์ความปลอดภัย IPsec ถึงแม้ว่าจะให้ระดับความปลอดภัยสูง แต่โดยทั่วไปแล้วจะช้ากว่า IKEv2 เล็กน้อยเนื่องจากการห่อหุ้มสองชั้นมีประโยชน์เมื่อต้องการใช้งานร่วมกับอุปกรณ์ที่ไม่รองรับโปรโตคอลที่ทันสมัยกว่าอื่นๆ

ในระบบ Windows รุ่นเก่า อาจพบ PPTP หรือรูปแบบที่คล้ายกัน แต่ในปัจจุบันนั้นไม่ค่อยมีแล้ว เนื่องจากมีช่องโหว่ที่ทราบกันดีและระดับการเข้ารหัสที่ต่ำ จึงถือว่าเทคโนโลยีเหล่านี้ล้าสมัยแล้วในการติดตั้ง VPN ระดับองค์กรใหม่ ไม่แนะนำให้ใช้โปรโตคอลเหล่านี้ ยกเว้นในกรณีเฉพาะเจาะจงและมีการควบคุมอย่างเข้มงวดเท่านั้น

ขั้นตอนการตั้งค่า VPN สำหรับธุรกิจ

การตั้งค่า VPN สำหรับธุรกิจขนาดเล็กที่มีผู้ใช้งานไม่กี่คน หรือสำหรับองค์กรขนาดใหญ่ จำเป็นต้องปฏิบัติตามขั้นตอนที่เป็นระบบหลายขั้นตอน แม้ว่าความซับซ้อนทางเทคนิคอาจแตกต่างกันไป แต่โครงสร้างโดยรวมของโครงการมักจะคล้ายคลึงกันได้แก่ การเลือกบริการ การเตรียมอุปกรณ์ การกำหนดค่าเซิร์ฟเวอร์ การกำหนดโปรโตคอล และการเพิ่มประสิทธิภาพการทำงาน

1. เลือกผู้ให้บริการหรือโซลูชัน VPN

สิ่งแรกที่ต้องตัดสินใจคือ คุณจะใช้เทคโนโลยีใดในการทำงาน ความต้องการของบริษัทขนาดกลางและขนาดย่อมที่มีพนักงานเพียงสี่คนและต้องการเชื่อมต่อกับฐานข้อมูลนั้นแตกต่างอย่างมากจากความต้องการของบริษัทที่มีหลายสาขาและพนักงานที่ทำงานจากระยะไกลหลายร้อยคนสำหรับธุรกิจขนาดเล็ก แม้แต่ VPN ที่ทำงานบนระบบปฏิบัติการ Windows หรือไฟร์วอลล์แบบง่ายๆ ก็อาจเพียงพอแล้ว

ในการประเมินซัพพลายเออร์หรือโซลูชัน ควรพิจารณาหลายแง่มุม ข้อแรกคือ นโยบายความเป็นส่วนตัวและการบันทึกกิจกรรมถึงแม้ฝ่ายไอทีอาจควบคุม VPN ภายในบริษัทได้ แต่หากใช้บริการภายนอก ก็ต้องระบุให้ชัดเจนว่ามีการบันทึกข้อมูลอะไรบ้าง และเพื่อวัตถุประสงค์ใด

ระดับการเข้ารหัสและโปรโตคอลที่รองรับก็มีความสำคัญเช่นกัน VPN สำหรับองค์กรสมัยใหม่ควรมีอย่างน้อยที่สุดคือ IPsec พร้อมการเข้ารหัส AES-256 หรือเทียบเท่า และจะดียิ่งขึ้นหากอนุญาตให้ใช้ TLS 1.2 หรือ 1.3 ในกรณีของ SSL-VPNวิธีนี้ช่วยให้มั่นใจได้ว่าข้อมูลได้รับการปกป้องจากการโจมตีแบบเดาสุ่มหรือการพยายามถอดรหัส

อีกประเด็นสำคัญคือเครือข่ายเซิร์ฟเวอร์และความสามารถในการขยายขนาด หากบริษัทมีผู้ใช้งานอยู่ในพื้นที่ทางภูมิศาสตร์ที่แตกต่างกัน การเลือกขนาดเซิร์ฟเวอร์ VPN ให้เหมาะสม และหากใช้บริการคลาวด์ ก็ควรมีโหนดที่อยู่ใกล้เคียงด้วยการสนับสนุนทางเทคนิคตลอด 24 ชั่วโมง 7 วันต่อสัปดาห์ และความสามารถในการบำรุงรักษาและอัปเดตซอฟต์แวร์ก็มีอิทธิพลอย่างมากต่อการตัดสินใจเลือกเช่นกัน

2. เตรียมอุปกรณ์และเครือข่ายให้พร้อม

ก่อนที่จะเริ่มติดตั้งโปรแกรมไคลเอ็นต์ในทุกที่ ควรทำความสะอาดระบบสักเล็กน้อยก่อน หากมีโปรแกรม VPN อื่นๆ บนคอมพิวเตอร์ของบริษัทที่ไม่ได้ใช้งานแล้ว ขอแนะนำให้ถอนการติดตั้งโปรแกรมเหล่านั้น เพื่อหลีกเลี่ยงความขัดแย้ง เส้นทางซ้ำซ้อน หรือปัญหาการเชื่อมต่อ

ขั้นตอนต่อไป คุณต้องตรวจสอบว่าอุปกรณ์และระบบปฏิบัติการของอุปกรณ์เหล่านั้นเข้ากันได้กับโซลูชันที่เลือกไว้หรือไม่ ในบริษัททั่วไป คุณจะพบคอมพิวเตอร์ที่ใช้ระบบปฏิบัติการ Windows 10 หรือ 11 อาจมีเครื่อง Mac บ้าง และอุปกรณ์มือถือที่ใช้ระบบ Android หรือ iOSดังนั้น ตัวเลือกที่เลือกจึงต้องครอบคลุมช่วงดังกล่าวโดยไม่ก่อให้เกิดความยุ่งยากมากเกินไป

อย่าลืมเชื่อมต่ออินเทอร์เน็ตด้วยนะ VPN ไม่ได้ช่วยแก้ปัญหาได้ทุกอย่าง: หากแบนด์วิดท์ที่มีอยู่จำกัดมากหรือมีความหน่วงสูง ประสิทธิภาพการใช้งานจากภายนอกก็จะแย่ลงควรตรวจสอบความเร็วในการอัปโหลดและดาวน์โหลดจริงที่สำนักงานใหญ่ เนื่องจากทราฟฟิกจากระยะไกลทั้งหมดจะเข้ามาทางนั้นหาก VPN ถูกโฮสต์อยู่ที่สำนักงานใหญ่

สุดท้ายนี้ ถึงเวลาที่จะกำหนดนโยบายการเข้าถึงภายในแล้ว สิ่งสำคัญคือต้องตัดสินใจตั้งแต่เริ่มต้นว่าใครบ้างที่จะสามารถเข้าถึง VPN ได้ ทรัพยากรใดที่แต่ละกลุ่มผู้ใช้จะสามารถเข้าถึงได้ และจะจัดการข้อมูลประจำตัวของพวกเขาอย่างไรวิธีนี้จะช่วยป้องกันไม่ให้ VPN กลายเป็นช่องโหว่ที่ควบคุมไม่ได้ในระยะยาว

3. ติดตั้งและกำหนดค่าเซิร์ฟเวอร์และไคลเอนต์

ขั้นตอนต่อไปคือการเริ่มต้นเซิร์ฟเวอร์ VPN ในบริษัทที่มีโครงสร้างพื้นฐานเป็นของตนเอง มักจะเป็น ไฟร์วอลล์ขององค์กร หรือเซิร์ฟเวอร์เฉพาะที่มีซอฟต์แวร์ VPNในธุรกิจขนาดกลางและขนาดย่อมขนาดเล็ก อาจเป็นเครื่องคอมพิวเตอร์ระบบ Windows ที่ตั้งค่าเป็นเซิร์ฟเวอร์สำหรับการเข้าถึงระยะไกลก็ได้

โปรแกรมไคลเอ็นต์ VPN ที่เหมาะสมกับแต่ละแพลตฟอร์มจะถูกดาวน์โหลดจากคอนโซลการจัดการของผู้ให้บริการหรือจากไฟร์วอลล์ โปรแกรมไคลเอ็นต์นี้จะถูกติดตั้งบนคอมพิวเตอร์ของพนักงาน และในหลายกรณีสามารถตั้งค่าล่วงหน้าได้ด้วยที่อยู่เซิร์ฟเวอร์และพารามิเตอร์พื้นฐาน เพื่อให้ผู้ใช้เพียงแค่ป้อนชื่อผู้ใช้และรหัสผ่านเท่านั้น

ในสภาพแวดล้อมที่อุปกรณ์ไม่มีไคลเอ็นต์เฉพาะ สามารถใช้การกำหนดค่าด้วยตนเองได้ โดยทั่วไป ผู้ให้บริการจะจัดทำเอกสารวิธีการสร้างการเชื่อมต่อ IKEv2, L2TP หรือ SSL-VPN โดยใช้เครื่องมือเฉพาะของแต่ละระบบปฏิบัติการวิธีนี้มีประโยชน์มากสำหรับกรณีเฉพาะหรืออุปกรณ์ที่ไม่ค่อยพบเห็นทั่วไป

ในขณะเดียวกัน เราเตอร์หรือไฟร์วอลล์ที่อยู่รอบนอกจะต้องได้รับการปรับแต่งเพื่อให้สามารถอนุญาตการรับส่งข้อมูล VPN ได้ ขั้นตอนนี้เกี่ยวข้องกับการเปิดพอร์ตที่จำเป็น และในบางกรณี อาจต้องกำหนดค่าการส่งต่อพอร์ตไปยังเซิร์ฟเวอร์ VPN ภายในด้วยสำหรับเราเตอร์ของผู้ให้บริการ เช่น เราเตอร์จากผู้ให้บริการไฟเบอร์หรือ ADSL อาจจำเป็นต้องเปิดใช้งานตัวเลือกเกตเวย์ VPN หรือ IPsec เฉพาะบางอย่าง

4. เลือกโปรโตคอล ทดสอบการเชื่อมต่อ และแบ่งส่วนการเข้าถึง

เมื่อเซิร์ฟเวอร์พร้อมใช้งานและติดตั้งไคลเอนต์เรียบร้อยแล้ว ก็ถึงเวลาปรับแต่งรายละเอียดต่างๆ ขั้นแรก จะทำการทดสอบการเชื่อมต่อพื้นฐานจากอุปกรณ์อย่างน้อยหนึ่งเครื่อง เพื่อตรวจสอบว่าอุโมงค์เชื่อมต่อได้รับการสร้างขึ้นแล้ว และสามารถเข้าถึงทรัพยากรภายในได้โดยไม่มีปัญหาด้านการกำหนดเส้นทางหรือ DNS

ขั้นตอนต่อไปคือการเลือกโปรโตคอล VPN ขั้นสุดท้ายสำหรับผู้ใช้แต่ละประเภท หากความเข้ากันได้เป็นสิ่งสำคัญ OpenVPN หรือ L2TP/IPsec อาจเป็นตัวเลือกที่ดีกว่า แต่หากเป้าหมายคือประสิทธิภาพสูงสุดบนอุปกรณ์เคลื่อนที่ IKEv2/IPsec มักจะเป็นตัวเลือกที่ดีที่สุดบางครั้งอาจมีการนำมากกว่าหนึ่งวิธีมาใช้ร่วมกันเพื่อรับมือกับสถานการณ์ที่แตกต่างกัน

การแบ่งส่วนการเข้าถึงเป็นสิ่งสำคัญ แนวทางปฏิบัติที่ดีคือการสร้างกลุ่มผู้ใช้ (เช่น ฝ่ายขาย ฝ่ายธุรการ ฝ่ายจัดการ ฝ่ายไอที เป็นต้น) และเชื่อมโยงกลุ่มเหล่านั้นเข้ากับนโยบายที่จำกัดช่วง IP ภายในและพอร์ตที่พวกเขาสามารถใช้งานได้ดังนั้น ความผิดพลาดในบัญชีผู้ใช้จึงไม่ได้ทำให้เครือข่ายทั้งหมดตกอยู่ในความเสี่ยง แต่จะกระทบเฉพาะส่วนที่จำเป็นขั้นต่ำเท่านั้น

ในขณะเดียวกัน จะต้องเปิดใช้งานวิธีการยืนยันตัวตนเพิ่มเติมด้วย ควรพิจารณาใช้การยืนยันตัวตนสองขั้นตอนเป็นข้อบังคับสำหรับการเข้าถึงระยะไกล โดยเฉพาะอย่างยิ่งหาก VPN เปิดเผยทรัพยากรที่มีข้อมูลที่ละเอียดอ่อนสามารถนำไปใช้งานได้ด้วยแอปพลิเคชันบนมือถือ โทเค็นทางกายภาพ หรือการบูรณาการกับบริการยืนยันตัวตนขององค์กร

5. ปรับปรุงประสิทธิภาพ ความปลอดภัย และการใช้งานประจำวันให้เหมาะสมที่สุด

เมื่อ VPN พร้อมใช้งานแล้ว งานก็ยังไม่จบลงเพียงแค่นั้น ขอแนะนำให้ปรับการตั้งค่าเพื่อให้เกิดความสมดุลระหว่างความเร็วและการป้องกัน รวมถึงเพื่อให้ผู้ใช้ใช้งานได้ง่ายขึ้นโดยไม่ลดทอนความปลอดภัยขั้นตอนนี้เกี่ยวข้องกับการปรับแต่งอย่างละเอียดหลายจุดทั้งบนเซิร์ฟเวอร์และไคลเอ็นต์

ตัวอย่างเช่น คุณสามารถตั้งค่า VPN ให้เชื่อมต่อโดยอัตโนมัติเมื่อระบบเริ่มต้นทำงานบนคอมพิวเตอร์ของบริษัทได้ ด้วยวิธีนี้ การรับส่งข้อมูลไปยังเครือข่ายภายในจะผ่านช่องทางการเข้ารหัสเสมอ โดยไม่ต้องพึ่งพาการที่ผู้ใช้ต้องจำว่าต้องเปิดใช้งานการเชื่อมต่อหรือไม่ซึ่งมีประโยชน์อย่างยิ่งในตำแหน่งงานที่ต้องทำงานทางไกลอย่างถาวร

อีกทางเลือกหนึ่งที่นิยมใช้คือ การตัดสินใจว่าจะใช้ระบบอุโมงค์เต็มรูปแบบหรือระบบอุโมงค์แบบแบ่งส่วน ในโหมดอุโมงค์เต็มรูปแบบ การรับส่งข้อมูลทางอินเทอร์เน็ตทั้งหมดของผู้ใช้จะผ่าน VPN ในขณะที่ในโหมดอุโมงค์แยก การรับส่งข้อมูลที่ไปยังเครือข่ายขององค์กรเท่านั้นที่จะผ่าน VPNอุโมงค์เต็มรูปแบบให้การควบคุมที่มากกว่า แต่ความเร็วอาจช้าลง ในขณะที่อุโมงค์แยกช่วยลดภาระของเซิร์ฟเวอร์ แต่ต้องใช้ความระมัดระวังมากขึ้นในการกำหนดค่าความปลอดภัย

นอกจากนี้ การบันทึกเซิร์ฟเวอร์หรือเกตเวย์ที่ใช้งานบ่อยที่สุดเป็นรายการโปรดก็เป็นเรื่องที่สมเหตุสมผล ในกรณีที่โซลูชันมีจุดเข้าถึงหลายจุด วิธีนี้ช่วยป้องกันไม่ให้ผู้ใช้ต้องเลือกเซิร์ฟเวอร์ด้วยตนเองทุกครั้ง และช่วยให้คุณสามารถกำหนดตำแหน่งที่ตั้งที่ใกล้ที่สุดเพื่อลดความหน่วงได้

สุดท้ายนี้ ขอแนะนำให้เปิดใช้งานบันทึกการเชื่อมต่อและตรวจสอบกิจกรรมเป็นระยะๆ บันทึกเหล่านี้ช่วยตรวจจับความพยายามในการเข้าถึงที่น่าสงสัย ความล้มเหลวที่เกิดขึ้นซ้ำๆ หรือรูปแบบการใช้งานที่ผิดปกติ ซึ่งอาจบ่งชี้ถึงปัญหาด้านความปลอดภัยหรือประสิทธิภาพการทำงาน

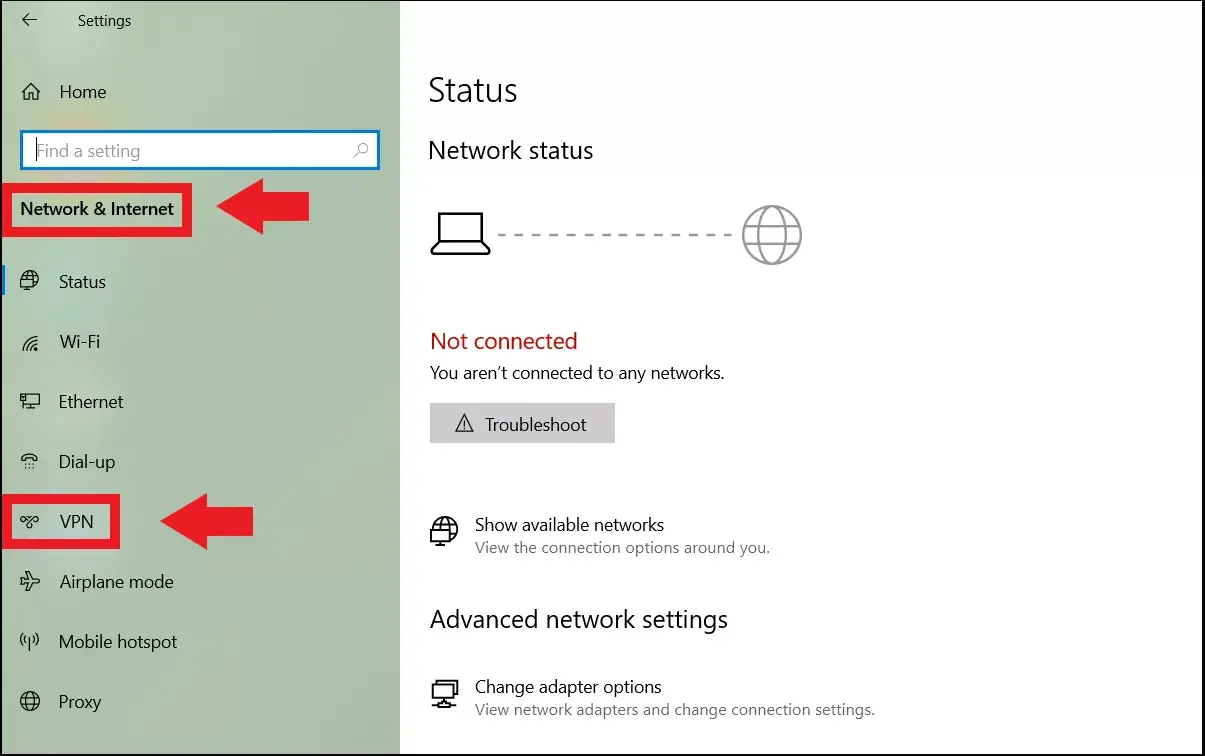

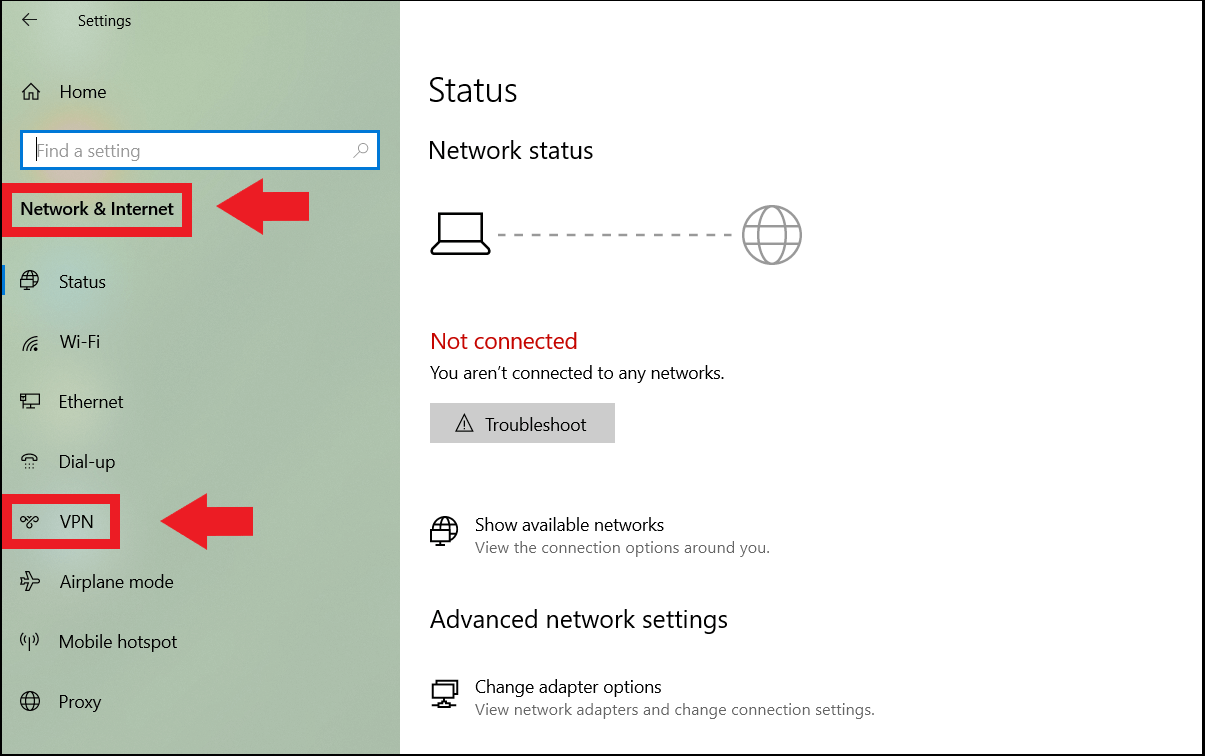

เชื่อมต่อกับ VPN ของบริษัทจาก Windows 10

ในสภาพแวดล้อมที่ไม่ได้ใช้งานโปรแกรมไคลเอ็นต์ของผู้ผลิตรายใดรายหนึ่ง Windows 10 มีฟังก์ชันเฉพาะสำหรับการสร้างและใช้งานการเชื่อมต่อ VPN อยู่แล้วสิ่งนี้มีประโยชน์อย่างยิ่งในธุรกิจขนาดกลางและขนาดย่อม หรือในกรณีง่ายๆ เช่น บริษัทที่มีพนักงานเพียงสี่คน ซึ่งต้องการเข้าถึงฐานข้อมูลภายในจากระยะไกลเท่านั้น

ขั้นตอนแรกคือการสร้างโปรไฟล์ VPN บนคอมพิวเตอร์ จากเมนู Start ให้เข้าถึง Settings จากนั้นเลือก "Network & Internet" และในส่วนนั้น ให้เลือกส่วน "VPN"ตรงนั้นคุณสามารถเพิ่มการเชื่อมต่อใหม่ โดยระบุผู้ให้บริการเป็น “Windows (integrated)”

ข้อมูลสำคัญหลายส่วนจะถูกป้อนลงในแบบฟอร์มการสร้าง เลือกชื่อที่จดจำง่ายสำหรับการเชื่อมต่อ และป้อนที่อยู่เซิร์ฟเวอร์หรือที่อยู่ IP สาธารณะของเราเตอร์สำนักงาน และประเภท VPN (เช่น IKEv2 หรือ L2TP/IPsec) จะถูกเลือกตามที่ผู้ดูแลระบบหรือผู้ให้บริการเทคโนโลยีได้เตรียมไว้

ถัดไป คุณต้องเลือกประเภทของข้อมูลการเข้าสู่ระบบ: อาจเป็นชื่อผู้ใช้และรหัสผ่าน ใบรับรองดิจิทัล หรือแม้แต่สมาร์ทการ์ดก็ได้ ในกรณีที่ซับซ้อนมากขึ้น หากมีการใช้ชื่อผู้ใช้และรหัสผ่าน ข้อมูลนี้สามารถบันทึกไว้ได้ เพื่อไม่ต้องป้อนข้อมูลใหม่ทุกครั้งที่เข้าสู่ระบบ

เมื่อสร้างโปรไฟล์เสร็จแล้ว การเชื่อมต่อก็ง่ายมาก จากไอคอนเครือข่ายในแถบงาน เลือก VPN ที่ตั้งค่าไว้แล้ว และคลิกที่ “เชื่อมต่อ”หากตั้งค่าทุกอย่างบนเซิร์ฟเวอร์และเราเตอร์อย่างถูกต้อง ระบบจะสร้างอุโมงค์เชื่อมต่อและสถานะจะเปลี่ยนเป็น "เชื่อมต่อแล้ว" จากนั้นเป็นต้นไป คอมพิวเตอร์จะสามารถเข้าถึงทรัพยากรภายในได้ราวกับว่าอยู่ภายในเครือข่ายท้องถิ่น

แนวปฏิบัติที่ดีที่สุด ปัญหาที่พบบ่อย และโมเดล Zero Trust

VPN สำหรับองค์กรไม่ควรถูกมองว่าเป็นเพียงเกราะป้องกันความปลอดภัยเพียงอย่างเดียว แต่ควรเป็นส่วนหนึ่งของแนวทางที่ครอบคลุมกว่านั้น โมเดล Zero Trust เสนอแนวคิดที่ไม่ควรคิดว่าใครก็ตามน่าเชื่อถือเพียงเพราะพวกเขาอยู่ในเครือข่ายหรือเชื่อมต่อผ่าน VPNซึ่งสอดคล้องกับความเป็นจริงในปัจจุบันของการทำงานทางไกลและแอปพลิเคชันบนคลาวด์เป็นอย่างดี

การนำแนวทางนี้ไปใช้ในทางปฏิบัติเกี่ยวข้องกับหลายสิ่งหลายอย่าง ประการแรก ควรตรวจสอบตัวตนของผู้ใช้อย่างต่อเนื่อง ไม่ใช่แค่ตอนล็อกอินเข้าใช้ VPN เท่านั้นประการที่สอง จำกัดการเข้าถึงเฉพาะแอปพลิเคชันที่กำหนด แทนที่จะเปิดเครือข่ายทั้งหมด และประการที่สาม ตรวจสอบสถานะของอุปกรณ์ก่อนอนุญาตให้เข้าถึง (เช่น โปรแกรมป้องกันไวรัส การอัปเดตแพทช์ความปลอดภัย การเข้ารหัสฮาร์ดดิสก์ เป็นต้น)

เป็นเรื่องปกติที่จะพบเจอปัญหาบางอย่างซ้ำๆ ในการใช้งาน VPN ในชีวิตประจำวัน ตัวอย่างเช่น เครือข่ายสาธารณะในโรงแรมหรือสนามบินหลายแห่งจะบล็อกพอร์ตที่ไม่ใช่พอร์ตมาตรฐาน ทำให้ VPN บางตัวใช้งานไม่ได้ในกรณีเหล่านี้ ให้ใช้ SSL-VPN ผ่านพอร์ต 443 โดยปกติแล้ววิธีนี้จะช่วยแก้ปัญหาการบล็อกได้ เนื่องจากพอร์ตดังกล่าวใช้สำหรับ HTTPS และแทบจะไม่เกิดการรั่วไหลเลย

อีกปัญหาหนึ่งที่พบได้บ่อยคือความช้า หากเซิร์ฟเวอร์ VPN ทำงานหนักเกินไป หากการเชื่อมต่ออินเทอร์เน็ตในสำนักงานมีความเร็วในการอัปโหลดต่ำ หรือหากการรับส่งข้อมูลทางอินเทอร์เน็ตทั้งหมดถูกบังคับให้ผ่านอุโมงค์ VPN ประสิทธิภาพอาจลดลงได้การเปิดใช้งาน Split Tunneling เพื่อให้เฉพาะทราฟฟิกที่ส่งไปยังเครือข่ายองค์กรเท่านั้นผ่าน VPN จะช่วยลดภาระนี้ได้มาก

ความขัดแย้งมักเกิดขึ้นกับ VPN ส่วนบุคคลอื่นๆ ที่ติดตั้งอยู่ในคอมพิวเตอร์ของผู้ใช้ เช่น บริการเชิงพาณิชย์สำหรับการใช้งานส่วนตัว เมื่อไคลเอ็นต์ VPN สองตัวพยายามจัดการเส้นทางพร้อมกัน อาจเกิดปัญหาขัดข้อง การรั่วไหลของข้อมูล หรือการตัดการเชื่อมต่อโดยไม่คาดคิดได้ด้วยเหตุนี้ การทบทวนว่าทำไมจึงเป็นประโยชน์ VPN ส่วนตัวอื่นๆ พวกเขาสามารถเข้ามาแทรกแซงและกำหนดนโยบายที่ชัดเจนเกี่ยวกับซอฟต์แวร์ที่อนุญาตให้ใช้งานได้

สุดท้ายนี้ เราต้องไม่ลืมปัจจัยด้านมนุษย์ จำเป็นอย่างยิ่งที่จะต้องฝึกอบรมพนักงานเกี่ยวกับ VPN คืออะไร เหตุใดจึงสำคัญที่จะต้องเปิดใช้งานเมื่อเข้าถึงทรัพยากรของบริษัท และควรหลีกเลี่ยงการกระทำใดบ้าง (เช่น การแชร์ข้อมูลประจำตัว หรือการเชื่อมต่อจากอุปกรณ์ส่วนตัวที่ไม่ปลอดภัย) การอธิบายกฎการใช้งานอย่างชัดเจนและเข้าใจง่ายจะช่วยลดข้อผิดพลาดและความเข้าใจผิดได้

การตั้งค่า VPN ระดับองค์กร แม้แต่สำหรับธุรกิจขนาดเล็กที่ต้องการเชื่อมต่อฐานข้อมูลจากระยะไกล ก็เกี่ยวข้องกับการผสมผสานเทคโนโลยี กระบวนการ และการฝึกอบรม: เลือกใช้โซลูชันและโปรโตคอลที่มีประสิทธิภาพ เตรียมอุปกรณ์ให้พร้อมอย่างเหมาะสม แบ่งการเข้าถึง เปิดใช้งานการตรวจสอบสิทธิ์ที่เข้มงวด และให้ความรู้แก่ผู้ใช้งาน สิ่งเหล่านี้คือเสาหลักที่ช่วยให้คุณทำงานได้จากทุกที่โดยไม่ต้องทำให้เครือข่ายของบริษัทกลายเป็นเหมือนตะแกรงกรองข้อมูล

สารบัญ

- VPN สำหรับธุรกิจคืออะไร และเหตุใดจึงมีความสำคัญสำหรับธุรกิจขนาดกลางและขนาดย่อม (SME)?

- VPN ทำงานอย่างไรในสภาพแวดล้อมขององค์กร

- VPN มีจุดประสงค์อะไรในการใช้งานในบริษัท?

- ประเภทของ VPN สำหรับธุรกิจ

- โปรโตคอล VPN ที่ใช้กันมากที่สุดในธุรกิจ

- ขั้นตอนการตั้งค่า VPN สำหรับธุรกิจ

- เชื่อมต่อกับ VPN ของบริษัทจาก Windows 10

- แนวปฏิบัติที่ดีที่สุด ปัญหาที่พบบ่อย และโมเดล Zero Trust