- Una VPN cifra el tráfico solo entre tu dispositivo y sus servidores y oculta tu IP, pero no sustituye el cifrado HTTPS entre tu navegador y la web.

- Si una página no usa HTTPS, el tramo servidor VPN ↔ web sigue siendo HTTP en claro y tus datos pueden ser interceptados o modificados.

- La VPN mejora tu privacidad frente a tu ISP y redes públicas, pero no evita los riesgos de webs inseguras o maliciosas ni corrige sus fallos.

- Lo más seguro es combinar VPN con HTTPS y evitar enviar información sensible en sitios que el navegador marca como no seguros.

Cuando alguien te dice que «uses una VPN y ya está todo protegido», la realidad es bastante más compleja. Una VPN no es un escudo mágico que solucione todos los problemas de seguridad, especialmente cuando entras en páginas que no usan HTTPS o que están mal configuradas. Entender hasta dónde llega (y dónde se acaba) esa protección es clave para no tener una falsa sensación de seguridad mientras navegas.

Imagina esta situación muy habitual: visitas una web que llevas años usando y, de repente, tu navegador te avisa de que ya no tiene el candado de seguridad ni usa HTTPS. Alguien te comenta que, si te conectas a través de una VPN, «no pasa nada» porque tu información viaja protegida. Otras personas, en cambio, te dicen que la VPN solo protege hasta sus servidores, pero no desde la web hasta la VPN. ¿Quién tiene razón y qué pasa exactamente con tus datos en ese recorrido?

Qué es realmente una VPN y qué parte de la conexión protege

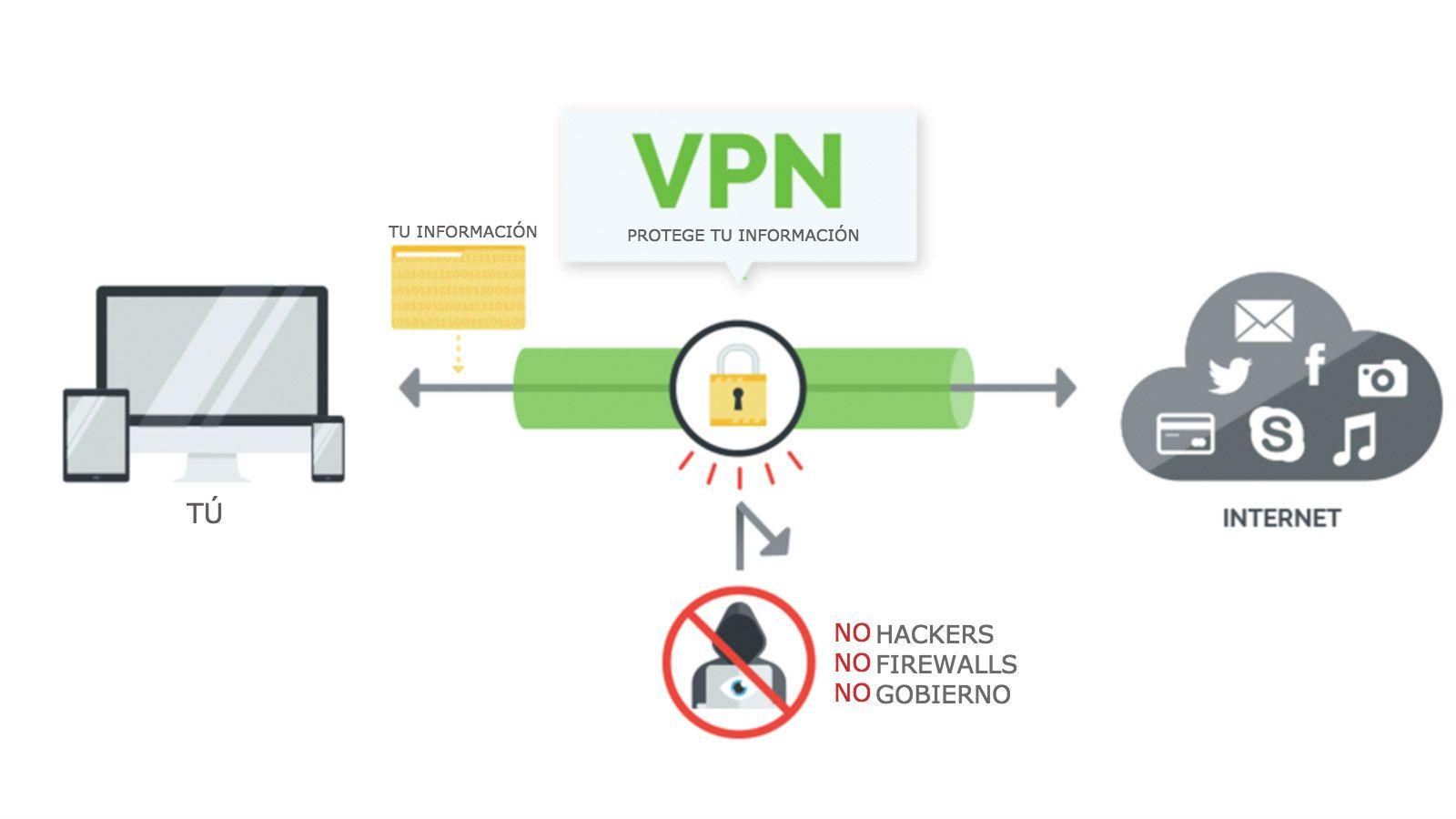

Antes de entrar al lío de HTTPS y webs inseguras, conviene dejar claro qué hace una VPN en términos técnicos. Una VPN crea un “túnel cifrado” entre tu dispositivo y los servidores de la propia VPN. Todo lo que sale de tu móvil, ordenador o tablet hacia Internet pasa, primero, por ese túnel.

Esto significa que, desde tu punto de acceso a Internet (tu WiFi de casa, la red del trabajo o un WiFi público de un bar) hasta el servidor de la VPN, el contenido del tráfico va cifrado. Quien esté en medio (proveedor de Internet, administrador de la red, atacante en un WiFi abierto) solo verá datos encriptados, pero no el contenido de lo que estás enviando o recibiendo.

Sin embargo, una vez que tus datos salen del servidor de la VPN hacia el sitio web que visitas, ya no están protegidos por ese túnel. Desde la VPN hasta la página web, tu conexión se comporta como la de cualquier otro usuario: la protección (o la falta de ella) depende de si la web usa HTTPS, de cómo está configurado el servidor y de otros factores.

Por eso se suele decir que una VPN protege el tramo “tu dispositivo ↔ servidor VPN”, pero no tiene control directo sobre lo que pase del servidor VPN al servidor web de destino. Ese último tramo es clave para entender si tus datos viajan seguros o no.

Diferencias entre VPN y HTTPS: dos capas de protección distintas

Muchas veces se mezclan los conceptos de VPN y HTTPS como si fueran lo mismo, pero son tecnologías distintas que actúan en niveles diferentes. Ambas cifran datos, sí, pero no de la misma forma ni en el mismo punto del recorrido. Consulta nuestra guía de seguridad en el navegador web.

HTTPS es una extensión de HTTP que usa cifrado TLS/SSL. Cuando ves el candado en la barra de direcciones, significa que hay un cifrado punto a punto entre tu navegador y el servidor de la web. Nadie en medio (incluyendo tu proveedor de Internet o la propia VPN) puede ver el contenido exacto de las páginas, las contraseñas ni los datos que envías a ese sitio.

La VPN, en cambio, cifra el tráfico entre tu dispositivo y su propio servidor, pero no define cómo se comunica después ese servidor con la página web. Si la web usa HTTPS correctamente, la conexión entre el servidor VPN y la web también va cifrada. Si la web solo usa HTTP (sin S), ese tramo viaja en claro.

Dicho de forma sencilla: la VPN se encarga del “camino hasta la salida a Internet”, mientras que HTTPS se encarga de la relación directa entre tu navegador y el sitio al que te conectas. Son capas complementarias, no sustitutas.

Cuando todo está bien configurado (VPN + HTTPS), tienes doble protección: tu ISP no ve el contenido gracias a la VPN y la propia VPN no puede ver el contenido cifrado del HTTPS. Pero cuando una de esas capas falta (por ejemplo, cuando la web no tiene HTTPS), el panorama cambia bastante.

Qué ocurre cuando entras en una web sin HTTPS usando una VPN

Vamos al escenario que planteabas: entras en una web sin HTTPS, el navegador te lanza una alerta y decides usar una VPN porque alguien te ha dicho que así «ya es seguro». En este caso, tu VPN te protege solo de ciertos riesgos, pero no de todos.

Desde tu dispositivo hasta el servidor de la VPN, todo va cifrado gracias a la VPN. Tu proveedor de Internet, el dueño del WiFi o un atacante cercano no puede leer qué web exacta visitas ni qué datos introduces (aunque sí podrían inferir algún patrón de tráfico, pero no el contenido detallado).

Sin embargo, desde el servidor de la VPN hasta la web sin HTTPS, la conexión es puro HTTP, es decir: texto plano sin cifrar. En ese tramo, cualquiera que pueda espiar el tráfico entre el servidor VPN y el servidor web (por ejemplo, en redes intermedias o en el propio proveedor de la web) podría ver el contenido.

A efectos prácticos, lo que cambia es dónde está el punto vulnerable. Sin VPN, la parte insegura de la conexión abarca desde tu dispositivo hasta la web. Con VPN, ese tramo inseguro se traslada a la zona «servidor VPN ↔ web», pero sigue existiendo mientras la web no use HTTPS.

Además, no hay que olvidar que, al no usar HTTPS, la propia web anfitriona recibe tus datos en claro. Es decir, todo lo que envíes (usuarios, contraseñas, formularios, datos personales) llega sin cifrar al servidor del sitio, por lo que podría ser interceptado en ese punto o almacenado de forma insegura.

Qué protege la VPN cuando la página no tiene HTTPS

A pesar de sus limitaciones, la VPN sí aporta cosas útiles incluso cuando navegas por webs sin HTTPS. La primera gran ventaja es la ocultación de tu dirección IP real. El sitio que visitas no ve tu IP, sino la del servidor de la VPN.

Esto significa que la página web (y cualquier tercero que tenga acceso a sus registros) no puede vincular fácilmente tu actividad con tu conexión doméstica o tu ubicación exacta. Para muchas personas, esta capa de anonimato básico ya es muy relevante, sobre todo cuando acceden a páginas en las que prefieren no identificar su dirección IP real.

Otra cosa que sí protege la VPN es el tramo más cercano a ti, donde suele haber más riesgos cotidianos: evita que tu proveedor de Internet vea qué webs visitas exactamente y el contenido de lo que haces en ellas (aunque pueda saber que estás usando una VPN). También protege frente a curiosos en redes públicas, como el clásico atacante en el WiFi del aeropuerto o del hotel.

Resumiendo este punto: la VPN te protege de espías cercanos (ISP, administrador de red, atacantes locales) y oculta tu IP frente a la web, pero no convierte por arte de magia una web insegura en un entorno seguro para introducir datos sensibles.

Qué NO puede hacer una VPN en una web sin HTTPS

Donde suele haber más confusión es en lo que la VPN no puede hacer. Una VPN no cifra automáticamente la conexión entre el servidor VPN y la web si esa web no implementa HTTPS por su parte. Ese tramo seguirá siendo vulnerable a espías que estén cerca del servidor de la web o en infraestructuras intermedias.

Tampoco puede la VPN evitar que el propio sitio web vea y almacene en claro los datos que le envías. Si introduces usuario y contraseña en una página HTTP, la web recibe esas credenciales tal cual, sin proteger. Si la página tiene un fallo de seguridad, está comprometida o el administrador no gestiona bien esos datos, tus credenciales pueden acabar filtradas.

Otra limitación importante: la VPN no te protege de webs maliciosas por diseño. Si la página es un phishing, intenta engañarte para que introduzcas datos o descarga malware, la VPN no impedirá que caigas en la trampa. Puedes ir «anónimo» gracias a la IP de la VPN, pero seguirás siendo vulnerable al engaño.

Además, conviene tener en mente que el proveedor de VPN, en función de su política de registros y de la jurisdicción donde esté, podría tener capacidad de ver metadatos de tu actividad (qué dominios visitas, cuándo, cuánto tráfico generas, etc.). En webs sin HTTPS, técnicamente podría incluso ver contenido si intercepta tráfico del tramo VPN ↔ web, así que la confianza en el proveedor es otro factor clave.

Por último, una VPN tampoco soluciona problemas como vulnerabilidades del sistema operativo, malware en tu dispositivo o malas prácticas de seguridad básicas. Si tu equipo está infectado, da casi igual que uses VPN: el programa malicioso puede leer lo que escribes antes de que se cifre. Para reducir este riesgo, usa programas de seguridad informática.

Entonces, ¿quién tiene razón sobre la protección de la VPN?

Volviendo a las opiniones que te han dado, hay parte de verdad en ambas, pero matizada. Quien te dijo que la VPN solo protege desde tu dispositivo hasta los servidores VPN tiene razón en lo referente al cifrado del tráfico: esa es, efectivamente, la zona donde la VPN asegura que los datos viajan encriptados.

Sin embargo, esa visión se queda corta si hablamos de identidad y privacidad. La VPN también afecta a cómo te ve la web, ya que esta detecta la IP del servidor de la VPN y no la tuya. En ese sentido, sí hay una protección de tu identidad a lo largo de todo el recorrido, incluso en el tramo sin cifrado HTTPS.

En cambio, quienes afirman que «una VPN te protege sin importar cómo se envíe la información» están simplificando en exceso y pueden inducir a error. Si la página no usa HTTPS, la información NO va cifrada de extremo a extremo, y partes del recorrido siguen siendo vulnerables.

La forma más precisa de explicarlo sería: la VPN protege tu conexión frente a ciertos actores (ISP, red local, algunos observadores intermedios) y oculta tu IP, pero no reemplaza el cifrado HTTPS entre tu navegador y la web. Sin HTTPS, esa última parte del camino nunca va completamente protegida.

Por eso, en el caso concreto de esa página que te avisa de que ya no tiene HTTPS, usar solo una VPN no hace que sea totalmente segura para introducir contraseñas o datos delicados. Puede mejorar tu privacidad y reducir ciertos riesgos, pero no elimina el problema de fondo: la web no ofrece cifrado punto a punto.

Riesgos prácticos de usar webs sin HTTPS incluso con VPN

Más allá de la teoría, es importante entender qué riesgos concretos asumes cuando sigues usando una web sin HTTPS, aunque lo hagas con una VPN. El primero es el robo de credenciales o datos personales en los tramos sin cifrar. Si alguien consigue acceso al tráfico entre la VPN y la web, puede leer lo que envías.

También aumenta la posibilidad de ataques de tipo «man-in-the-middle» entre la VPN y el servidor de la web. Sin HTTPS, no hay verificación fuerte de que estás hablando con el servidor legítimo, lo que abre la puerta a que un atacante pueda suplantar la web en ese tramo.

Otro problema es que no hay integridad garantizada de los datos. Con HTTPS, si alguien modifica el contenido en medio, el navegador lo detecta. Sin HTTPS, un atacante podría inyectar código malicioso en la página que se carga desde la web, aunque tú estés usando una VPN sin saberlo.

Además, tu navegación puede ser objeto de inspección profunda del lado del servidor de la web o de intermediarios en ese último tramo. El hecho de usar VPN no impide que el contenido viaje en claro hacia el servidor inseguro, por lo que tu privacidad sigue parcialmente expuesta.

Finalmente, muchas webs que han perdido el HTTPS o lo han desactivado suelen estar mal mantenidas o desactualizadas. Esto aumenta el riesgo de que tengan otras vulnerabilidades graves y de que tus datos acaben comprometidos por un ataque al propio servidor, algo que la VPN no puede evitar.

Buenas prácticas al usar VPN con sitios poco seguros

Dado todo lo anterior, lo ideal es que uses la VPN como una capa adicional de protección, pero manteniendo el sentido común con las webs inseguras. La primera recomendación es sencilla: evita iniciar sesión o introducir datos sensibles en páginas sin HTTPS, incluso si estás detrás de una VPN.

Si por algún motivo no tienes alternativa (por ejemplo, un servicio antiguo que solo funciona así), valora si puedes crear credenciales específicas y no reutilizar la misma contraseña que usas en otros sitios. De esta forma, si se filtran, el alcance del daño será menor.

Otra buena práctica es comprobar siempre el aviso del navegador. Si tu navegador moderno te avisa de que una página no es segura o de que el certificado no es válido, tómalo en serio. La VPN no anula esos avisos, y es mejor dar marcha atrás si el sitio no te inspira confianza.

También conviene elegir un proveedor de VPN con buena reputación, políticas claras de no registro y cifrado fuerte. Si vas a desplazar tu confianza desde tu ISP hacia la VPN, al menos asegúrate de que es una empresa seria y transparente; o valora opciones VPN self-hosted avanzado.

Por último, mantén tu sistema actualizado, usa un buen navegador y, si es posible, activa funciones como HTTPS-Only o extensiones que fuercen el uso de HTTPS cuando la página lo permita. Aunque no solucionan los casos en que el sitio no ofrece HTTPS de ninguna manera, sí ayudan a minimizar las conexiones inseguras involuntarias.

Mirando el conjunto de todo lo que hemos visto, queda claro que una VPN es una herramienta muy útil para mejorar la privacidad y la seguridad de tu conexión, pero no reemplaza el papel del HTTPS ni corrige los fallos de una web mal protegida. La frase de que «la VPN lo protege todo» se queda muy corta frente a la realidad técnica: te protege frente a ciertos actores, oculta tu IP y refuerza tu navegación, pero si una página ha dejado de usar HTTPS, seguirás teniendo un punto débil en el tramo final de la conexión y al tratar con el propio servidor de esa web, así que la decisión de confiarle o no tus datos debe basarse en ese riesgo y no en la falsa sensación de invulnerabilidad que a veces se atribuye a las VPN.

Tabla de Contenidos

- Qué es realmente una VPN y qué parte de la conexión protege

- Diferencias entre VPN y HTTPS: dos capas de protección distintas

- Qué ocurre cuando entras en una web sin HTTPS usando una VPN

- Qué protege la VPN cuando la página no tiene HTTPS

- Qué NO puede hacer una VPN en una web sin HTTPS

- Entonces, ¿quién tiene razón sobre la protección de la VPN?

- Riesgos prácticos de usar webs sin HTTPS incluso con VPN

- Buenas prácticas al usar VPN con sitios poco seguros