- El análisis de tráfico de red permite observar paquetes y flujos para mejorar rendimiento, seguridad y solución de problemas.

- Wireshark es la herramienta clave para inspeccionar paquetes en detalle, mientras que NTA y NetFlow se centran en la visión global por flujos.

- El uso de Machine Learning impulsa NTA hacia NDR y XDR, automatizando la detección y respuesta frente a amenazas complejas.

- Dominar estas técnicas abre salidas profesionales en administración de sistemas, redes y ciberseguridad tanto defensiva como ofensiva.

En cualquier empresa, en casa o incluso en una pequeña oficina improvisada, todo lo que hacemos en Internet se traduce en tráfico de red. Correos electrónicos, videollamadas, juegos online, copias de seguridad en la nube o cámaras IP enviando vídeo sin parar… todo eso son datos moviéndose entre dispositivos. Entender qué está pasando en esos cables (o en esa red WiFi de alta velocidad) ya no es cosa solo de frikis de las redes: es clave para evitar ataques, mejorar el rendimiento y solucionar problemas sin perder horas dando palos de ciego.

El análisis de tráfico de red se ha convertido en una pieza central de la ciberseguridad moderna, pero también de la administración de sistemas del día a día. Desde herramientas “de andar por casa” como Wireshark hasta soluciones avanzadas de NTA, NDR o XDR, hoy tenemos un abanico brutal de formas de mirar qué ocurre dentro de una red. La gracia está en saber qué queremos ver, por qué y con qué herramienta, para pasar de mirar paquetes “porque sí” a usarlos para tomar decisiones: dónde hay cuellos de botella, quién se está llevando el ancho de banda o si alguien está intentando colarse.

Qué es una red y qué llamamos tráfico de red

Antes de hablar de análisis, conviene aterrizar conceptos. Una red informática no es más que un conjunto de dispositivos conectados entre sí para compartir información y recursos: ordenadores de sobremesa, portátiles, móviles, tablets, servidores, routers, switches, puntos de acceso WiFi, cámaras IP, impresoras en red, etc.

Todos estos equipos se comunican usando diferentes tipos de conexión: enlaces Ethernet por cable, redes inalámbricas WiFi o conexiones móviles a través de 4G/5G. Para que se entiendan entre ellos, deben seguir reglas comunes, los famosos protocolos de red (IP, TCP, UDP, HTTP, DNS y su seguridad, etc.), que definen cómo se estructura la información, cómo se envía, cómo se recibe y cómo se valida que ha llegado bien.

En el centro de todo está Internet, la red global que ha cambiado nuestra forma de trabajar, consumir contenidos y relacionarnos. Pero ese mismo crecimiento también ha disparado la cantidad y el coste de los ciberataques. Cada intento de intrusión, cada fuga de datos y cada malware que se cuela en un sistema deja rastro en el tráfico de red, y por eso analizarlo es tan crítico.

Cuando hablamos de tráfico de red nos referimos a la cantidad de datos que circulan por una red en un momento determinado. No viajan como un bloque enorme, sino divididos en unidades más pequeñas llamadas paquetes. Cada paquete lleva información útil (el contenido propiamente dicho) y metadatos: origen, destino, protocolo, puertos, flags, etc., que permiten que el receptor sepa cómo re ensamblar la información completa.

Ese tráfico se suele describir con dos direcciones principales: tráfico norte-sur, que es el que va y viene entre clientes y servidores o entre el centro de datos y el exterior, y tráfico este-oeste, que es el que se mueve dentro del propio centro de datos o entre servidores. Ambos tipos son relevantes tanto para el rendimiento como para la seguridad, pero el este-oeste es especialmente jugoso para un atacante porque es el que usa para moverse lateralmente una vez que ya ha entrado.

Qué es el análisis de tráfico de red y para qué sirve

El análisis de tráfico de red es, básicamente, el proceso de observar, recopilar y examinar los datos que circulan por una red para entender cómo se comporta, detectar problemas y descubrir posibles amenazas. Es como ponerse en una garita elevada a vigilar una autopista digital: no solo miras que haya coches, sino quién va demasiado rápido, quién va en dirección contraria o quién está parando donde no debe.

Este análisis puede hacerse a nivel muy detallado, mirando paquete a paquete, o a un nivel más agregado, revisando flujos de comunicación (quién habla con quién, cuánto tiempo, con qué volumen). Dependiendo de la herramienta, el enfoque y el objetivo, se pone el foco más en rendimiento, seguridad o cumplimiento normativo.

Entre sus objetivos principales destacan varias funciones claras. Por un lado, la detección de amenazas: intrusiones, malware que se comunica con su servidor de mando y control, intentos de phishing que disparan conexiones raras, accesos no autorizados a servicios internos, etc. Casi cualquier ataque medianamente serio deja señales en el tráfico, y ahí es donde el análisis entra en juego.

Por otro lado está la optimización del rendimiento. Cuando una aplicación se come todo el ancho de banda, cuando un enlace WAN se satura a ciertas horas o cuando un servicio va lento sin razón aparente, mirar el tráfico permite ver patrones de uso y actuar: reconfigurar QoS, balancear cargas, mover servicios, segmentar redes, etc.

También es clave para el cumplimiento regulatorio y auditoría. Normativas como el RGPD, o marcos sectoriales específicos, exigen probar que los datos personales están protegidos y que el acceso está controlado. Los registros de tráfico y los informes de análisis ayudan a demostrar quién ha accedido a qué, cuándo y desde dónde.

Por último, es una herramienta imprescindible para la solución de problemas. Cuando una página no carga, una impresora “desaparece” de la red o una aplicación deja de responder, mirar el tráfico revela en qué punto exacto se rompe la comunicación: si el DNS no resuelve, si el servidor no responde, si el firewall corta la conexión o si los paquetes se pierden por el camino.

Flujos, paquetes y tipos de datos que se analizan

Cuando los datos cruzan la red, no van como un archivo gigante de golpe. Se trocean en paquetes de datos más pequeños, cada uno con su cabecera y su carga útil, y la red se encarga de encaminarlos por la mejor ruta disponible. Cada paquete puede seguir caminos distintos, pasando por la puerta de enlace predeterminada cuando hace falta, y al llegar al destino se vuelven a ordenar para reconstruir el contenido original.

Las herramientas profesionales de análisis de tráfico trabajan, sobre todo, con dos grandes tipos de información. Por un lado están los datos de flujo (flow data), como NetFlow, sFlow, J-Flow o IPFIX, que proporcionan un resumen de alto nivel sobre quién se comunica con quién, durante cuánto tiempo, usando qué protocolo y con qué volumen de tráfico. Es menos detallado que el paquete bruto, pero mucho más escalable y muy útil para ver patrones y anomalías.

Por otro lado están las capturas de paquetes (packet capture), que contienen el tráfico tal como viaja por la red, bit a bit. Esta información es oro puro para análisis forense, diagnóstico fino y depuración de problemas complejos, aunque exige más espacio de almacenamiento, más tiempo de análisis y más conocimiento técnico para interpretar bien todo lo que se ve.

Las soluciones de Network Traffic Analytics (NTA) suelen combinar ambas fuentes: usan flujos para la visibilidad continua y de alto nivel, y capturas para investigar incidentes concretos o profundizar en un comportamiento sospechoso. Encima de estos datos se aplican algoritmos de análisis de comportamiento, reglas, firmas y, cada vez más, técnicas de aprendizaje automático.

Wireshark: el analizador de paquetes imprescindible

Dentro del mundo del análisis de tráfico, hay un nombre que sale siempre: Wireshark. Es un analizador de protocolos de red, o packet sniffer, que permite capturar en tiempo real todos los paquetes que pasan por una interfaz de red (ya sea cableada o inalámbrica) y descomponerlos capa a capa, según el modelo OSI.

Wireshark es un proyecto gratuito y de código abierto, disponible para Windows, macOS y distintas distribuciones Linux. El hecho de que cualquiera pueda revisar su código hace que sea una herramienta muy auditada, fiable y ampliamente aceptada tanto en entornos empresariales como académicos. A día de hoy se considera casi un estándar de facto en análisis de protocolos.

Cuando lo arrancas y empiezas a capturar, la interfaz puede intimidar un poco: una lista larga de líneas con paquetes, direcciones IP, puertos y protocolos desfilando sin parar. Pero, en cuanto entiendes la estructura básica y aprendes a usar los filtros, se convierte en una lupa muy potente para ver qué está pasando de verdad en una red.

Cada paquete que muestra Wireshark incluye datos como la IP de origen y destino, la dirección MAC, el protocolo usado, el contenido de la carga si no va cifrado y los tiempos de respuesta. Además, resalta en diferentes colores los tipos de tráfico y los posibles problemas: paquetes TCP estándar en un color, consultas DNS o tráfico UDP en otro, y líneas en rojo o negro para errores, retransmisiones o advertencias.

Una de sus grandes ventajas es el sistema de filtros potentes para centrarse solo en lo que te interesa. Puedes, por ejemplo, mostrar solo el tráfico asociado a una IP concreta (ip.addr == X.X.X.X), quedarte con el tráfico HTTP, filtrar por un puerto concreto o buscar patrones específicos en campos de cabecera. Sin filtros, la captura es ruido; con filtros, se convierte en información muy valiosa.

Cómo puede ayudarte Wireshark en el día a día

Aunque Wireshark es una herramienta avanzada que se usa muchísimo en empresas, un usuario doméstico o un técnico junior también puede sacarle partido si sabe qué buscar. No hace falta ser ingeniero de redes para aprovecharlo en problemas muy concretos.

Por ejemplo, si tus juegos online sufren latencia de red o desconexiones a pesar de que los tests de velocidad dicen que todo va bien, con Wireshark puedes ver si se están perdiendo paquetes, si hay demasiadas retransmisiones, si las respuestas llegan tarde o si algún otro servicio está saturando la conexión mientras juegas.

Otro uso muy interesante es para revisar tu privacidad y el comportamiento de tus dispositivos IoT. Cada vez hay más cacharros en casa (móviles, televisores inteligentes, cámaras, asistentes de voz, enchufes “inteligentes”) que se conectan continuamente a Internet. Capturando tráfico puedes comprobar a qué servidores se conectan, con qué frecuencia y si envían datos en claro. Si ves una cámara que se comunica todo el rato con una IP sospechosa en otro país, algo huele raro.

Si tienes problemas técnicos puntuales con servicios concretos —una impresora que no aparece, una web que no responde o un servicio interno que se cae—, Wireshark te permite ver si la petición sale de tu equipo, si llega al destino, si hay errores de DNS o si un firewall está bloqueando la comunicación.

También es una herramienta muy útil para analizar el lag en aplicaciones que usan UDP, como muchos juegos o servicios de streaming. Observando el tráfico puedes detectar paquetes fuera de orden, pérdidas o tiempos de respuesta excesivos sin que necesariamente haya un problema de ancho de banda: puede tratarse de interferencias WiFi, problemas de señal o saturación en algún nodo del operador.

Por último, en redes domésticas o pequeñas oficinas, es perfecto para auditar lo que hacen los dispositivos y la configuración del router: ver qué host genera más tráfico, qué aplicaciones tiran más de la conexión, cómo se comporta una cámara nueva, o comprobar si un móvil está enviando datos cada pocos segundos a un servidor externo.

Wireshark y su papel en ciberseguridad y hacking ético

En ciberseguridad, Wireshark es prácticamente omnipresente. Los equipos defensivos lo usan para monitorizar, investigar incidentes y validar configuraciones, mientras que los equipos ofensivos (pentesters, Red Team) lo utilizan para reconocimiento y explotación controlada.

Desde el lado defensivo, permite detectar comportamientos anómalos como escaneos de puertos, conexiones repetitivas a puertos poco habituales, tráfico hacia dominios maliciosos o patrones típicos de C2 (command and control). Complementarse con un honeypot en seguridad de red puede ayudar a corroborar y recoger evidencias de actividad maliciosa.

También se usa para verificar que todo el tráfico sensible vaya cifrado. Si al capturar ves usuarios y contraseñas viajando en texto plano, sesiones HTTP sin TLS o servicios administrativos expuestos sin protección, ya sabes que tienes un problema serio. Lo mismo ocurre con versiones antiguas de protocolos (por ejemplo, TLS obsoleto) que siguen activos sin motivo.

En manos de un hacker ético, Wireshark se convierte en una herramienta de reconocimiento súper potente. Permite hacer fingerprinting del entorno: identificar sistemas operativos, servicios activos, versiones de software y topología básica de la red simplemente observando el tráfico. En redes mal configuradas, abiertas o sin cifrado, puede incluso capturar credenciales, tokens de sesión y datos muy sensibles.

En entornos de formación avanzada, muchos másteres y cursos de seguridad ofensiva enseñan Wireshark con un enfoque totalmente práctico: cómo observar el tráfico de un exploit, cómo ver una escalada de privilegios en los paquetes, cómo identificar exfiltración de datos o cómo confirmar si una payload se ha ejecutado correctamente en el sistema objetivo.

NTA, Machine Learning y la evolución hacia NDR y XDR

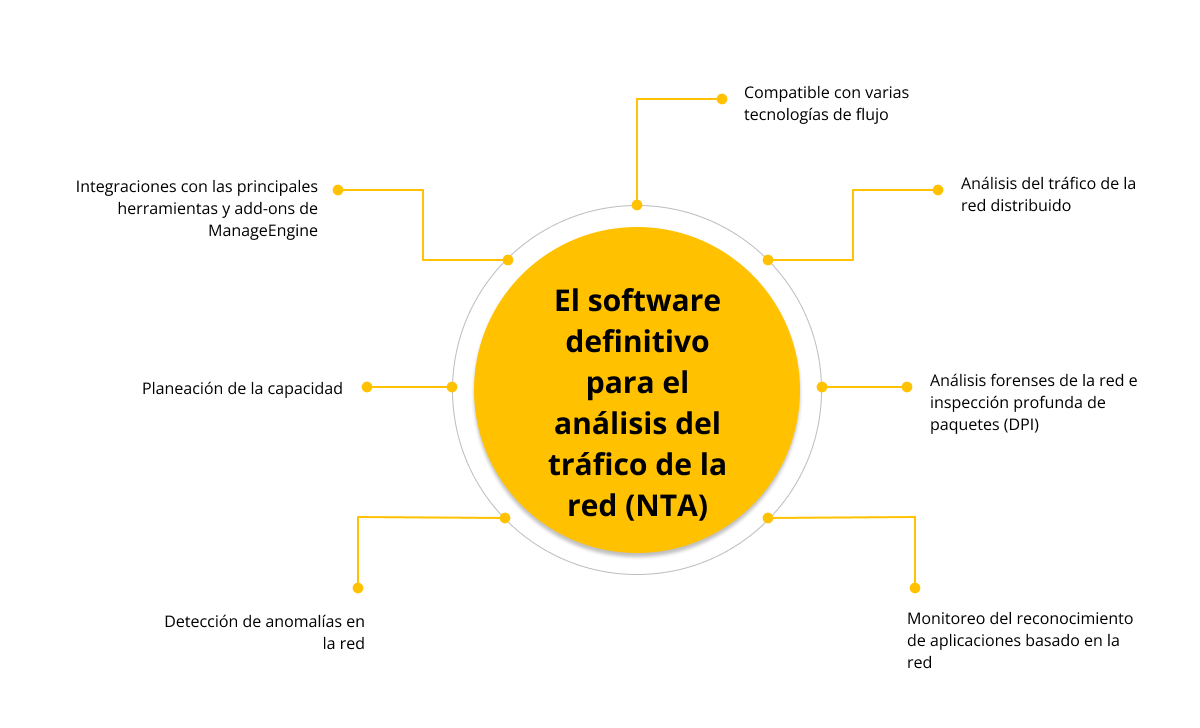

Cuando hablamos de análisis de tráfico a nivel corporativo, el concepto clave es Network Traffic Analytics (NTA). No es una herramienta concreta, sino un enfoque: analizar el tráfico de red de forma continua y automatizada para mejorar la visibilidad, identificar amenazas y facilitar la respuesta ante incidentes.

Tradicionalmente, muchas soluciones de monitorización se basaban en reglas estáticas del tipo “si pasa X, haz Y”. Esto funcionaba para ciertos escenarios, pero tiene limitaciones enormes: hay que mantener las reglas a mano, se quedan obsoletas rápido, generan falsos positivos y no se adaptan bien a comportamientos nuevos o a cambios en los procesos de la organización.

Ahí entra en juego el aprendizaje automático (Machine Learning). Aplicado a la NTA, permite que el sistema aprenda cuál es el comportamiento “normal” de la red y detecte desviaciones sin necesidad de tener una regla específica predefinida para cada caso. Estos modelos pueden clasificar, correlacionar y puntuar amenazas automáticamente, liberando a los analistas de muchas tareas repetitivas.

Un ejemplo típico: unas reglas estáticas podrían marcar como sospechoso un aumento brusco de tráfico hacia un dominio desconocido. Pero un sistema con Machine Learning puede aprender que ese pico se debe a que la empresa ha empezado a usar un nuevo servicio en la nube y, por tanto, no se trata de un ataque, sino de una evolución normal del negocio. Ese tipo de discernimiento reduce falsos positivos y evita que el SOC pierda tiempo en alertas irrelevantes.

Por supuesto, el aprendizaje automático no es magia. Necesita buenos datos de entrenamiento, supervisión humana y revisiones constantes. Si se alimenta con datos sesgados o incompletos, puede reforzar errores en lugar de corregirlos. Además, las técnicas de evasión de los atacantes también evolucionan, así que los modelos deben actualizarse y reentrenarse con frecuencia.

La evolución natural de la NTA ha dado paso a la Detección y Respuesta de Red (NDR). Mientras que la NTA se centra en observar y entender el tráfico, la NDR añade la capacidad de responder: aislar un host, bloquear una comunicación, generar playbooks automáticos, etc. Cada vez más soluciones integran esta lógica para actuar en tiempo casi real ante una amenaza detectada, sin esperar a que un humano intervenga en cada caso.

Y el siguiente paso es la detección y respuesta ampliadas (XDR), que va más allá de la red y combina datos de múltiples fuentes: endpoints, redes, entornos cloud, aplicaciones, identidades, etc. Al cruzar toda esa información en una plataforma unificada, XDR ofrece una visión global de la infraestructura digital y permite detectar y responder a amenazas complejas que no serían evidentes mirando solo una parte del puzzle.

NTA en la práctica: qué datos recoge y qué beneficios aporta

En una red corporativa moderna, la infraestructura es un mosaico de entornos on-premise, cloud pública, cloud privada, dispositivos móviles, IoT y teletrabajo, y, en muchos despliegues, soluciones como una red VPN de malla para asegurar y optimizar el acceso distribuido. Monitorizar y proteger todo eso de forma manual es inviable, pero todos esos elementos comparten un punto común: la red por la que se comunican.

Las soluciones NTA aprovechan ese punto común para vigilar el tráfico en busca de anomalías. Recogen datos de flujo de routers y switches, capturas selectivas de paquetes, estadísticas de uso, métricas de comportamiento y, en muchos casos, inputs adicionales como listas de inteligencia de amenazas (Threat Intelligence) o información de otros sistemas de seguridad.

Con esta información, una buena solución NTA mejora la visibilidad de la red, algo cada vez más difícil en entornos híbridos. Saber qué dispositivos están conectados, qué aplicaciones se usan, cómo se mueve el tráfico entre segmentos y qué conexiones cruzan fronteras lógicas es fundamental para detectar riesgos y ajustar políticas de seguridad.

Otra ventaja clave es la detección temprana de amenazas. Muchas fases de un ataque (acceso inicial, movimiento lateral, exfiltración de datos, comunicaciones con C2) se reflejan en el tráfico: accesos inusuales, volúmenes anómalos, patrones raros de conexión. La NTA puede destapar estos comportamientos antes de que el daño sea mayor.

Además, la NTA simplifica la solución de problemas de rendimiento. Cuando un sistema cae o va extremadamente lento, disponer de registros detallados de tráfico ayuda a localizar si el fallo está en la red, en el servidor, en una mala configuración o en un ataque que está saturando recursos.

No hay que olvidar su uso como soporte en investigaciones. Al almacenar historiales de tráfico, las soluciones NTA permiten volver atrás en el tiempo para revisar qué ocurrió antes, durante y después de un incidente. Esto añade contexto valioso para entender cómo se ha movido un atacante y qué medidas tomar para que no se repita.

A partir de las amenazas identificadas, la NTA puede extraer indicadores de compromiso (IoC) como IPs, dominios, hashes o patrones específicos, que después se comparten con otros sistemas para bloquear ataques similares. También ayuda a comprobar el cumplimiento de políticas internas (por ejemplo, que ciertos servicios solo se usen desde segmentos concretos) y de normativas externas, demostrando que se vigila el acceso a datos sensibles y que se registran las actividades relevantes.

Herramientas de análisis de tráfico: de NetFlow Analyzer a soluciones integradas

Además de Wireshark y de las plataformas de NTA/NDR/XDR, existen herramientas especializadas como NetFlow Analyzer que se centran en explotar los datos de flujo generados por routers y switches. Estas aplicaciones reciben, almacenan y procesan flujos NetFlow, sFlow, J-Flow, IPFIX y similares para mostrar quién consume el ancho de banda, en qué momento y con qué aplicaciones.

NetFlow Analyzer, por ejemplo, permite monitorizar el tráfico por interfaz con una granularidad de hasta un minuto, visualizar picos en gráficos interactivos, diferenciar tráfico de entrada y de salida (velocidad, volumen, número de paquetes, porcentaje de uso) y generar informes personalizados por periodos de tiempo concretos.

Estos informes son muy útiles a nivel operativo y también para presentar datos claros a la dirección: qué enlaces WAN se quedan cortos, qué sedes consumen más, cómo crece el tráfico mes a mes o qué aplicaciones se llevan la mayor parte del pastel. Se pueden exportar en formatos como CSV o PDF para archivarlos o compartirlos.

La instalación suele ser bastante directa: se despliega el software en un servidor Windows o Linux, se accede a la consola vía navegador, se configura la exportación de flujos en routers y switches, y en pocos minutos se empiezan a generar gráficos de uso. A partir de ahí, se pueden personalizar paneles, widgets y vistas para mostrar solo lo que más interesa a cada equipo.

Desde el panel principal se identifican fácilmente los principales emisores de tráfico: qué interfaces, aplicaciones, usuarios, puertos o protocolos consumen más ancho de banda. También ofrece informes de tendencia mensual, análisis más profundo de conversaciones (quién habla con quién, durante cuánto tiempo y con qué volumen) y módulos orientados a detectar comportamientos sospechosos o amenazas potenciales (tráfico TCP mal formado, flujos extraños de origen-destino, valores TOS atípicos, etc.).

Salidas profesionales y formación en análisis de tráfico de red

Si todo este mundo de paquetes, flujos, NTA y Wireshark te llama la atención, estás ante una competencia muy valorada en perfiles de sistemas y ciberseguridad. No es una curiosidad técnica sin más, es parte del trabajo real en puestos como administrador de sistemas, especialista en redes o analista de seguridad.

En titulaciones como el Grado Superior en Administración de Sistemas Informáticos en Red (ASIR), el análisis de tráfico de red es un bloque importante del temario. Se trabaja la administración de redes locales, la configuración segura de servicios, el diagnóstico de incidencias y el uso de herramientas profesionales como Wireshark, Nagios, PRTG o plataformas de monitorización y análisis de flujos.

Formaciones más avanzadas, como másteres en seguridad ofensiva, van un paso más allá y enseñan a utilizar estas herramientas desde el punto de vista del atacante ético: reconocimiento discreto, explotación de servicios mal protegidos, verificación de payloads, detección de canales de exfiltración, etc. Se trata de aprender a pensar como un atacante para poder defender mejor las redes.

Con estas habilidades, puedes optar a roles como administrador de sistemas, técnico de soporte avanzado, especialista en redes, analista SOC o consultor de ciberseguridad. Y a partir de ahí, ir escalando hacia puestos más especializados en defensa, respuesta a incidentes o incluso Red Team.

Dominar el análisis de tráfico de red, tanto con herramientas sencillas como Wireshark como con soluciones de NTA/NDR integradas, te da una visibilidad privilegiada sobre lo que de verdad ocurre en una infraestructura. A partir de esos datos puedes tomar decisiones mejor fundadas, anticipar problemas de rendimiento, detectar ataques en fases tempranas y demostrar con evidencias qué ha pasado cuando algo sale mal, convirtiendo la red en una fuente continua de información útil en lugar de un simple “tubo” por donde pasan los datos.

Tabla de Contenidos

- Qué es una red y qué llamamos tráfico de red

- Qué es el análisis de tráfico de red y para qué sirve

- Flujos, paquetes y tipos de datos que se analizan

- Wireshark: el analizador de paquetes imprescindible

- Cómo puede ayudarte Wireshark en el día a día

- Wireshark y su papel en ciberseguridad y hacking ético

- NTA, Machine Learning y la evolución hacia NDR y XDR

- NTA en la práctica: qué datos recoge y qué beneficios aporta

- Herramientas de análisis de tráfico: de NetFlow Analyzer a soluciones integradas

- Salidas profesionales y formación en análisis de tráfico de red