- يقوم BitLocker بتشفير الأقراص بالكامل ويعزز سلامة التمهيد باستخدام TPM والتمهيد الآمن.

- المتطلبات: إصدارات Pro/Enterprise/Education، وTPM 1.2+، والأقسام المناسبة، وبرامج UEFI/BIOS الثابتة المتوافقة.

- الاختلافات مع تشفير الجهاز: التنشيط التلقائي، ومتطلبات HSTI/Modern Standby، ونسخ المفتاح إلى Entra ID/AD.

- الإدارة والاسترداد على نطاق واسع باستخدام AD وGPO وMDM والتكامل مع مجموعات أمان المؤسسة.

إذا كنت تعمل ببيانات حساسة على جهاز كمبيوتر محمول أو كمبيوتر مكتبي، فلم يعد التشفير خيارًا: بل أصبح ضرورة. BitLocker هو الحل الأصلي من Microsoft لتشفير الأقراص وحماية المعلومات. حماية من الفقد أو السرقة أو إزالة المعدات. فهو أكثر من مجرد قفل، فهو يتصل ببدء تشغيل النظام والأجهزة لمنع الوصول غير المصرح به، حتى عند محاولة قراءة القرص على جهاز كمبيوتر آخر.

في السنوات الأخيرة، ازداد العمل عن بعد والتنقل واستخدام الأجهزة الخارجية. ويؤدي هذا إلى زيادة خطر تعرض البيانات للخطر في حالة فقدان الجهاز أو سرقته.يستجيب BitLocker عن طريق تشفير وحدات التخزين بالكامل باستخدام AES والتكامل مع شريحة TPM وسياسات الشركة وActive Directory وخدمات Microsoft السحابية لحماية مفاتيح الاسترداد وتطبيق عناصر التحكم بشكل مركزي.

ما هو BitLocker وما هي المشاكل التي يحلها؟

BitLocker هي تقنية تشفير القرص الكامل (FDE) المضمن في Windows يحمي البيانات في حالة السكون. عند تفعيله، تُخزَّن محتويات القرص (النظام أو البيانات) بالكامل مشفرة؛ وبدون المفتاح أو برنامج حماية صالح، تبقى الملفات غير قابلة للقراءة. صُمِّمَ هذا البرنامج لـ التخفيف من حدة التهديدات مثل سرقة المعدات أو استخراج القرص أو الهجمات غير المتصلة بالإنترنت التي تحاول قراءة التخزين بشكل مباشر.

يعمل مع الخوارزميات AES 128 بت أو 256 بت وأوضاع التشغيل الحديثة مثل XTS-AES (الموصى بها من قبل Microsoft في الإصدارات الحالية)، وللتوافق، AES-CBC في سيناريوهات قديمة معينة. مفتاح التحكم في مستوى الصوت (VMK) محمي بـ "حماة" مثل TPM أو PIN أو كلمات المرور أو مفاتيح بدء التشغيل على USB ويتم إصدارها فقط إذا اجتازت بيئة التمهيد فحوصات السلامة.

لتحقيق أقصى قدر من الحماية، يعتمد BitLocker على وحدة TPM للمنصة الموثوقةتتحقق هذه الشريحة من عدم حدوث أي تغيير في سلسلة التمهيد (UEFI/BIOS، مدير النظام، الملفات المهمة). في حال حدوث أي تغيير (مثل تعديل البرامج الثابتة)، قد يطلب الكمبيوتر مفتاح الاسترداد قبل السماح بالتمهيد. التشفير ممكن أيضًا بدون TPM، ولكن يتم التضحية بفحص السلامة قبل التمهيد. مفتاح التمهيد على USB أو كلمة مرور (لا ينصح بهذا الأخير لأنه عرضة للقوة الغاشمة إذا لم يكن هناك قفل).

من المهم التمييز بين BitLocker والوظيفة تشفير الجهاز موجودة في بعض تكوينات الأجهزة. بينما يوفر BitLocker القياسي عناصر تحكم وخيارات متقدمة، يسعى تشفير الجهاز تفعيل الحماية تلقائيًا على أجهزة الكمبيوتر المتوافقة (HSTI/Modern Standby، بدون منافذ DMA خارجية يمكن الوصول إليها)، مع التركيز على محرك النظام وثابت، دون إدارة منافذ USB الخارجية.

في الممارسة العملية، مع تكوين BitLocker بشكل صحيح، يصبح الكمبيوتر المحمول المسروق مجرد غلاف عديم القيمةسيتمكن اللص من تنسيق بياناتك، لكن لن يتمكن من قراءتها. يُعد هذا الاختراق الأمني أساسيًا للامتثال للوائح (GDPR وHIPAA، إلخ) وتجنب التسريبات والغرامات وفقدان الثقة.

المتطلبات والإصدارات والاختلافات مع "تشفير الجهاز"

لكي يعمل BitLocker بأفضل أداء، فإن كل من الأجهزة والبرامج الثابتة مهمة. TPM 1.2 أو أعلى (يفضل TPM 2.0) هي نقطة البدايةعلى أجهزة الكمبيوتر التي تعمل بنظام TPM 2.0، لا يتم دعم الوضع القديم (CSM)؛ ويجب تشغيله في UEFI، ويجب تمكين التمهيد الآمن لتعزيز سلسلة الثقة.

يجب أن تكون البرامج الثابتة UEFI/BIOS تلبية مواصفات مجموعة الحوسبة الموثوقة (TCG) والقدرة على قراءة محركات أقراص USB في مرحلة ما قبل التمهيد (فئة التخزين الشامل) لسيناريوهات مفتاح التمهيد. يجب أن يحتوي محرك الأقراص أيضًا على قسم نظام منفصل وحدة تخزين نظام التشغيل: غير مشفرة، يُنصح بمساحة تخزين حوالي ٣٥٠ ميجابايت (FAT32 في UEFI، وNTFS في BIOS)، مع ترك مساحة فارغة بعد تفعيل BitLocker. سيكون نظام تشغيل النظام NTFS.

أما بالنسبة للطبعات، يتم دعم BitLocker على أنظمة Windows Pro وEnterprise وPro Education/SE وEducation (Windows 10/11)؛ كما هو الحال في Windows 7 Enterprise/Ultimate وفي نظام التشغيل Windows Server (٢٠١٦/٢٠١٩/٢٠٢٢، من بين أمور أخرى). يعتمد التوفر والحقوق على الترخيص: Windows Pro/Pro Education/SE وEnterprise E3/E5 وEducation A3/A5 منح التصاريح المناسبة.

في تشفير الجهاز: موجود على الأجهزة التي تجتاز عمليات التحقق من HSTI/Modern Standby ولا تعرض منافذ DMA خارجية. يتم تهيئته بعد OOBE باستخدام مسح المفتاح في حالة التعليق حتى يتم إنشاء حماية TPM ونسخ مفتاح الاسترداد احتياطيًا. إذا كان الكمبيوتر متصلاً بـ معرف تسجيل الدخول إلى Microsoft (المعروف سابقًا باسم Azure AD) أو إلى مجال AD DSيتم إجراء النسخ الاحتياطي تلقائيًا، ثم يُزال مفتاح المسح. على أجهزة الكمبيوتر الشخصية، سجّل الدخول باستخدام حساب Microsoft مع امتيازات المسؤول يُفعّل النسخ الاحتياطي للمفتاح في الحساب وتفعيل حماية TPM. الأجهزة التي تحتوي على الحسابات المحلية فقط يمكن تشفيرها من الناحية الفنية ولكن دون توفير الحماية والإدارة الكافية.

هل جهازك مناسب لتشفير الأجهزة؟ msinfo32.exe (معلومات النظام) تشير إلى ذلك في حقل "دعم تشفير الجهاز". إذا لم يكن مؤهلاً في البداية، فستُجرى تغييرات مثل تفعيل بداية آمنة يمكنك تمكينه والتسبب في تنشيط BitLocker تلقائيًا.

في البيئات التي لا يشكل فيها تشفير الجهاز التلقائي مصدر قلق، يمكن منع ذلك باستخدام السجل:

| روتا | اسم | تيبو | بسالة |

|---|---|---|---|

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\BitLocker |

PreventDeviceEncryption |

REG_DWORD | 0x1 |

هذا المفتاح يمنع التنشيط دون تدخل لإفساح المجال لنشر يتم التحكم فيه بواسطة تكنولوجيا المعلومات.

و ال محركات الأقراص القابلة للإزالةيتضمن Windows برنامج BitLocker To Go، الذي يقوم بتشفير محركات أقراص USB ومحركات الأقراص الخارجية. قد يختلف توافق الإدارة حسب وحدة التحكم (على سبيل المثال، قد تقوم حلول الأمان معينة بتقييد هذا السيناريو أو عدم إدارته)، ولكن على مستوى Windows، توجد الميزة وتُستخدم على نطاق واسع في المؤسسات.

التنشيط والإدارة والاسترداد والأمان العملي

يتم التنشيط الأساسي مباشرة من Windows: لوحة التحكم > النظام والأمان > تشفير محرك BitLocker أو ابحث عن "إدارة BitLocker" في قائمة "ابدأ". على أجهزة الكمبيوتر التي تدعم "تشفير الأجهزة" (بما في ذلك الإصدار المنزلي)، ستجد القسم نفسه في "الإعدادات". تسجيل الدخول باستخدام حساب المسؤول واتبع المعالج لاختيار الحماة وحفظ مفتاح الاسترداد.

الخطوات الشائعة عند تمكين BitLocker على محرك النظام: اختر الحماية (TPM فقط، يوصى باستخدام TPM+PIN، كلمة المرور أو مفتاح بدء التشغيل)، حدد نطاق التشفير (المساحة المستخدمة فقط للمعدات الجديدة أو وحدة كاملة إذا كان يحتوي بالفعل على بيانات، ثم حدد وضع التشفير (جديد لمحركات الأقراص الثابتة أو متوافق إذا كنت تنقل محرك الأقراص بين أجهزة الكمبيوتر). أثناء التشفير، يمكنك العمل مع الفريق;يتم تنفيذ العملية في الخلفية.

إذا كنت تفضل سطر الأوامر، يتم إدارة BitLocker باستخدام إدارة-bde (موجه الأوامر المميز):

manage-bde -on C: -rp -rk E:\ يُنشئ مفتاح استرداد ويحفظه في E:. يمكنك إضافة كلمة مرور/رقم تعريف شخصي باستخدام manage-bde -protectors -add C: -pw o -TPMAndPIN، والتحقق من الحالة مع manage-bde -status. لتعطيل وفك التشفير: manage-bde -off C:. تذكر أن تحفظ مفاتيحك في أماكن آمنة. وغير مشفرة.

تتطلب السيناريوهات المؤسسية حوكمة دورة الحياة: GPO للمطالبة بالحماة والتشفير، Active Directory/أدخل المعرف لحماية المفاتيح، وحتى MDM (مثل Microsoft Intune) لتطبيق سياسات على أجهزة الكمبيوتر المحمولة خارج الشبكة. يُسهّل نسخ المفاتيح إلى AD/ID استرجاع حالة التشفير لكل جهاز ومراجعتها.

بعض حزم الأمان تُضيف طبقة إدارة فوق BitLocker. على سبيل المثال، مع بعض حلول المؤسسات، يمكن إرسال المفاتيح الرئيسية إلى وحدة التحكم للاسترداد. مع ذلك، إذا قام مستخدم بتشفير القرص بنفسه مسبقًا، فقد لا يكون هذا المفتاح موجودًا على منصة الإدارة. في هذه الحالة، عادةً ما تكون التوصية هي فك التشفير وإعادة التشفير باستخدام سياسة وحدة التحكم.، وقم بتعطيل سياسات BitLocker المكررة في GPOs لتجنب التعارضات أثناء التشفير.

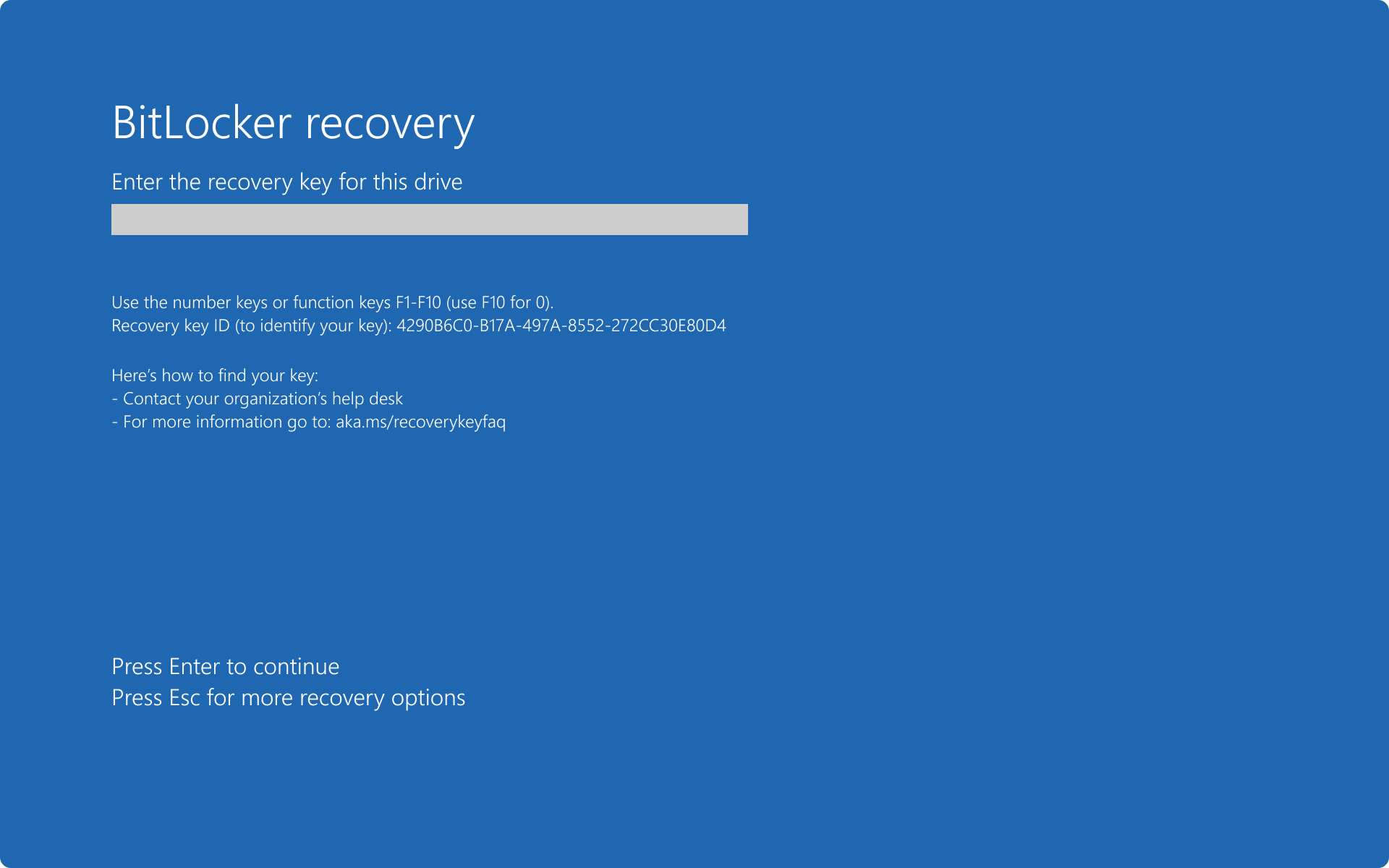

سؤال شائع: "طلب فريقي اليوم مفتاح الاسترداد "فجأة، تم اختراقي؟" عادةً، لا. تحديثات البرامج الثابتة/UEFI، وتغييرات التمهيد الآمن، وتعديلات الأجهزة، أو بعض برامج التشغيل يمكنهم تغيير قياسات TPM وفرض التحدي. أدخل المفتاح، وسجّل الدخول، وإذا تطابق الحدث مع تغيير حديث، فلا يوجد ما يشير إلى وجود اختراق. إذا كنت لا تتذكر مكان حفظه، فتحقق من حساب Microsoft/معرفك/AD DS أو أي ملفات printouts/.txt/.bek قد أنشأتها.

من حيث الأمان، يعد BitLocker قويًا إذا تم تكوينه بشكل صحيح. الممارسات الجيدة الأساسية:

- استخدم TPM + رقم التعريف الشخصي في البداية لتعزيز عامل الاستحواذ (TPM) بالمعرفة (PIN).

- مكن التشغيل الآمن لمنع برامج التمهيد الضارة.

- حماية ومراجعة حراسة مفاتيح الاسترداد (إعلان/إدخال معرف والوصول المقيد).

- قم بتكوين قفل الجلسة والسبات الآمن لتقليل نوافذ الفرص.

لا يوجد نظام معصوم من الخطأ، ومن المهم معرفة المتجهات النظرية/العملية: هجمات التمهيد في البيئات التي لا تحتوي على التمهيد الآمن، التمهيد البارد (إزالة/قراءة ذاكرة الوصول العشوائي (RAM) فورًا بعد إيقاف التشغيل)، أو مشكلة "الملاحظة اللاصقة" الكلاسيكية مع مفتاح الاسترداد. مع الانضباط التشغيلي وضوابط البرامج الثابتة، يتم تقليل هذه المخاطر.

يحتوي BitLocker أيضًا على اعتبارات الاستخدام: لا تتضمن جميع إصدارات Windows هذه الميزة (على سبيل المثال، يتطلب 10 Home بدائل أو تشفير الجهاز إذا كان مدعومًا)، وعلى أجهزة الكمبيوتر التي لا تحتوي على TPM، يجب عليك الاعتماد على USB قابل للتمهيد أو كلمات مرور (أكثر هشاشة). قد تتطلب التغييرات الكبيرة في الأجهزة أو بعض الترقيات خطوات فتح إضافية. ومع ذلك، يتم تحسين الأداء ويكون التأثير عادةً منخفضًا على الأجهزة الحديثة.

بالنسبة لمحركات الأقراص القابلة للإزالة، بيتلوكر] الذهاب يحمي محركات أقراص USB ومحركات الأقراص الخارجية، مثالي للبيانات المتنقلة. بناءً على أدوات الجهات الخارجية المُستخدمة في مؤسستك، قد تكون إدارة هذه الوسائط محدودةمراجعة سياسة تكنولوجيا المعلومات قبل توحيد استخدامها.

لا ينبغي إغفال متطلبات التقسيم والتجهيز في عمليات النشر القديمة. يجب أن يظل محرك النظام (التمهيد) غير مشفر ومنفصل عن محرك أقراص نظام التشغيل. في أنظمة ويندوز الحديثة، يتم إنشاء هذا التخطيط تلقائيًا، ولكن في الإصدارات القديمة، يمكنك استخدام "أداة تحضير محرك أقراص BitLocker" أو DISKPART لتغيير حجم القسم المناسب وإنشاءه. لا يُعتبر القسم آمنًا إلا عندما يكون مشفّرًا بالكامل ومحميًا ببرامج حماية نشطة.

حول توافق نظام التشغيل: Windows 11/10 Pro وEnterprise وEducation يدعم BitLocker؛ Windows 8.1 Pro/Enterprise أيضًا، وفي نوافذ 7 ستجده في إصداري Enterprise/Ultimate. أما في عالم الخوادم، فهو موجود من Windows Server 2008 والإصدارات الأحدثإذا كنت تبحث عن تشفير متعدد الأنظمة (لينكس/ويندوز) أو برامج مجانية خاضعة لتدقيق صارم، فإن البدائل مثل VeraCrypt قد يكون مناسبا بشكل أفضل في بعض الحالات.

إذا كنت تدير أساطيل، فإن الاستراتيجية الكاملة تتضمن:

- GPO لفرض التشفير عند الانضمام إلى المجال، اختر الخوارزمية (على سبيل المثال، XTS-AES 256) واطلب TPM+PIN.

- AD DS/أدخل المعرف كمخزن مفاتيح الاسترداد ولإعداد تقارير الامتثال.

- MDM (على سبيل المثال، Intune) لأجهزة الكمبيوتر التي نادرًا ما تتصل بشبكة VPN الخاصة بالشركة.

- التكامل مع أدوات الأمان التي تسمح لك بقفل وجرد والرد على الفقدان/السرقة، من خلال الجمع بين BitLocker (حماية البيانات) ووظائف الموقع أو القفل عن بعد (حماية الجهاز).

إشارة مفيدة: لا ينفذ BitLocker تسجيل الدخول الفردي التمهيد المسبق. بعد اجتياز المصادقة المسبقة (TPM/PIN/المفتاح)، يُسجِّل المستخدم دخوله إلى Windows بشكل طبيعي. وهذا يتماشى مع هدف حماية البيئة قبل تحميل النظام.

الأسئلة الرئيسية والأخطاء الشائعة والحالات الواقعية

متى يجب عليك استخدام BitLocker؟ عندما يقوم الكمبيوتر بتخزين معلومات لا تريد الكشف عنهامن البيانات الشخصية (الهوية، الرواتب، السجلات المالية) إلى وثائق العملاء، الخطط، العقود، أو الملكية الفكرية. بالنسبة للمهنيين الذين يسافرون أو يعملون في المقاهي، أو مساحات العمل المشتركة، أو المطارات، فهي وسيلة نجاة في حال السرقة.

هل الأمر معقد بالنسبة للمستخدمين النهائيين؟ ليس بشكل خاصترشدك الواجهة لاختيار الحمايات والنسخ الاحتياطي للمفاتيح. النقطة المهمة هي حفظ مفتاح الاستردادإذا كان جهازك مرتبطًا بمعرّف أو نطاق، فمن المرجح أنه قد تم نسخه احتياطيًا بالفعل. إذا كان جهاز كمبيوتر شخصيًا، فاحفظه في حساب مايكروسوفت الخاص بك، واطبع نسخة منه إن شئت. تجنب تخزينه على جهاز الكمبيوتر المشفر نفسه.

لماذا يطلب أحيانًا كلمة المرور بعد تشغيله؟ عادةً ما يتزامن هذا مع تغييرات البرامج الثابتة/التمهيد، وتمكين التمهيد الآمن، وتحديثات TPM، أو استبدال الأجهزةيكتشف BitLocker أي انحراف ويدخل وضع الاسترداد. أدخل المفتاح، وإذا كان كل شيء على ما يرام، فلن يطلبه مجددًا إلا إذا طرأ تغيير جديد.

هل يؤثر BitLocker على الأداء؟ على أجهزة الكمبيوتر الحالية، يكون التأثير محتوى جدا، خاصةً إذا كان الجهاز يدعم تسريع AES (تعليمات خاصة بالمعالج). اختر AES 128 يمكن أن يعطي دفعة للأداء؛ AES 256 يوفر هامش تشفير إضافي في البيئات المنظمة.

ماذا يحدث بدون TPM؟ يمكنك تكوينه كلمة المرور أو مفتاح التمهيد على USB، ولكنك ستفقد التحقق من سلامة النظام قبل التمهيد. كما أن كلمة المرور التي لا تحتوي على سياسة قفل تكون أكثر عرضة للاختراق. هجمات القوة الغاشمة. إذا كان ذلك ممكنا، راهن على TPM 2.0 + UEFI + التمهيد الآمن.

ماذا لو أردتُ تشفير USB لنقل البيانات؟ استخدم بيتلوكر] الذهابتذكر أن تقوم بالتنسيق مع قسم تكنولوجيا المعلومات إذا كانت شركتك تستخدم منصات أمان تفرض سياسات محددة على الوسائط القابلة للإزالة (على سبيل المثال، طلب كلمة مرور ذات تعقيد معين أو رفض استخدام محركات الأقراص غير المعتمدة).

ملاحظة قانونية وامتثالية: مع الأجهزة المشفرة، يمكن أن تكون السرقة حادثة تتعلق بالأجهزة وليس خرقًا للبيانات يستوجب الإبلاغ، وذلك حسب الإطار التنظيمي وتحليل المخاطر. أي أن التشفير هو مقياس التخفيف الحاسم للائحة العامة لحماية البيانات واللوائح الأخرى، على الرغم من أنها لا تحل محل النسخ الاحتياطية، أو التحكم في الوصول، أو تسجيل الأحداث، أو إدارة الثغرات الأمنية.

أخيرًا، إذا قمت بدمج BitLocker مع حلول نقطة النهاية الخاصة بالشركة، تجنب تداخل السياسات (GPO مقابل وحدة التحكم الأمنية) قد تُسبب أخطاء تشفير. إذا تم تشفير جهاز كمبيوتر محليًا ولم يكن لدى المنصة مفتاح التشفير، فستقوم بفك التشفير وإعادة التشفير باستخدام السياسة الرسمية. تماسك السياسات يبسط الدعم والتعافي.

استخدم BitLocker بحكمة - TPM + PIN، والتمهيد الآمن، والمفاتيح المحمية جيدًا، والسياسات المتسقة - وهذا ما يحدث الفرق بين خسارة فريق وخسارة معلومات أيضًا.في الحياة اليومية، بالكاد ستلاحظ وجوده، ولكن عندما يحدث خطأ ما، ستشعر بالامتنان لتشفير بياناتك، والتحكم في مفاتيحك، واليقين بأنه حتى في حالة اختفاء الأجهزة، مستنداتك تظل ملكك وحدك.