- Una VPN empresarial crea un túnel cifrado que permite acceso remoto seguro a los recursos internos sin exponerlos directamente a internet.

- Existen distintos tipos de VPN (acceso remoto, sitio a sitio, nube) y protocolos (OpenVPN, IKEv2/IPsec, L2TP/IPsec) que se eligen según las necesidades.

- Configurar una VPN requiere planificar proveedor, dispositivos, protocolos, segmentación de accesos y autenticación de varios factores.

- La VPN debe integrarse en un enfoque Zero Trust con formación a usuarios, revisión de logs y buenas prácticas para mantener la seguridad a largo plazo.

En muchas empresas, grandes y pequeñas, el teletrabajo ya no es una excepción, sino el pan de cada día. Permitir que el personal se conecte desde casa, desde una cafetería o viajando sin poner en riesgo los datos corporativos se ha convertido en una prioridad absoluta para cualquier organización que tome en serio la ciberseguridad.

En este contexto, la configuración de una VPN empresarial es una de las decisiones técnicas más importantes que se pueden tomar. No se trata solo de “ocultar la IP” o navegar de forma privada, sino de crear un túnel cifrado fiable para acceder a servidores, aplicaciones y bases de datos internas sin abrir puertas peligrosas a internet. En las siguientes líneas verás con detalle qué es una VPN corporativa, cómo funciona, qué tipos existen y cómo configurarla paso a paso en un entorno profesional, incluyendo Windows y dispositivos móviles.

Qué es una VPN empresarial y por qué es clave en una PYME

El salto al trabajo remoto en España es considerable: más de la mitad de los empleados trabaja al menos un día a la semana fuera de la oficina, lo que dispara el riesgo de accesos inseguros a servidores, ERPs o bases de datos de clientes. El acceso remoto sin VPN es hoy una de las principales vías de entrada de atacantes a las PYMEs, algo que han confirmado organismos como INCIBE y diferentes informes internacionales.

El uso de una VPN empresarial no es solo una cuestión de comodidad. También forma parte de las medidas técnicas que exige la normativa de protección de datos cuando se tratan datos personales, como los de clientes o empleados, a través de canales remotos. Con una VPN bien implantada, el tráfico viaja cifrado y resulta ilegible para cualquiera que intente interceptarlo en una WiFi pública u otra red insegura.

Por otro lado, una VPN corporativa no tiene nada que ver con los servicios comerciales de “VPN para ver series de otros países”. En la empresa, el objetivo es conectar personas con aplicaciones internas, no saltarse restricciones geográficas. Esto implica otro tipo de arquitectura, más controles de seguridad y una integración más estrecha con el directorio corporativo, el firewall y el resto de la infraestructura.

Cómo funciona una VPN en un entorno corporativo

Cuando un empleado quiere conectarse a la red de la empresa desde fuera, lo hace usando un dispositivo compatible con VPN: puede ser un ordenador, un portátil, una tablet o un móvil, ya sea con cliente nativo del sistema operativo o mediante una aplicación específica proporcionada por el proveedor de la VPN o por el propio firewall corporativo.

El usuario abre el cliente VPN e introduce sus credenciales: normalmente un nombre de usuario y una contraseña corporativa, idealmente reforzados con autenticación de dos factores (un código en el móvil, una app de autenticación, un token físico, etc.). En algunos entornos, especialmente los más exigentes en seguridad, también pueden utilizarse certificados digitales instalados en el dispositivo.

Una vez autenticado, la VPN establece un “túnel” cifrado entre el dispositivo del empleado y el servidor VPN o firewall de la empresa. Todo el tráfico que sale del equipo del usuario hacia la red interna viaja encapsulado y encriptado, de forma que, aunque circule por redes públicas o inseguras, resulta ilegible para terceros.

La ruta de los datos sigue siempre el mismo patrón: del dispositivo del usuario al servidor VPN, y de ahí a los servidores internos o recursos que necesite. Desde fuera de ese túnel, el tráfico parece un simple flujo cifrado sin información comprensible. Cualquier atacante que intercepte esos paquetes solo vería datos encriptados sin poder reconstruir el contenido.

Al mismo tiempo, el servidor VPN suele integrarse con el directorio y las políticas de la empresa para determinar qué puede hacer cada persona una vez dentro. No todos los empleados necesitan ver todos los servidores: el comercial accederá al CRM, el personal financiero al sistema contable y el equipo técnico a servidores de administración, cada uno con permisos diferenciados.

Para qué sirve una VPN en una empresa

Las utilidades de una VPN corporativa van mucho más allá de la privacidad. Su función principal es proporcionar un acceso remoto seguro, controlado y trazable a los recursos internos. A partir de ahí, surgen varias ventajas clave para el día a día de cualquier organización.

La primera es la seguridad. Al cifrar los datos entre el empleado y la red corporativa, se evita que información sensible como informes financieros, bases de datos de clientes o credenciales de acceso viaje “en claro”. Esto es especialmente crítico cuando se usan redes WiFi públicas de hoteles, cafeterías o transporte público, donde un atacante podría intentar espiar el tráfico con técnicas de hombre en el medio.

En segundo lugar está la comodidad y la flexibilidad. Una VPN permite que los trabajadores remotos, los que viajan con frecuencia o los colaboradores externos accedan a los sistemas de la empresa sin desplazarse físicamente a la oficina. Desde la perspectiva de la empresa, esta flexibilidad permite reorganizar equipos, incorporar talento en otras ciudades e incluso reducir costes en oficinas presenciales.

Otra ventaja evidente es el acceso remoto centralizado. En lugar de abrir puertos individuales en el router o firewall para cada servicio (base de datos, escritorio remoto, compartición de archivos), todo el acceso se canaliza por un solo punto: la VPN. Esto disminuye la superficie de ataque y facilita el control, ya que las conexiones se registran, se autentican y se filtran desde un único lugar.

Por último, no hay que olvidar el ahorro de costes. Con una VPN bien dimensionada, muchas empresas pueden evitar líneas dedicadas muy caras o circuitos privados heredados como MPLS en todos sus puntos. La conexión a internet estándar combinada con VPNs eficientes suele ser suficiente para la mayoría de oficinas y teletrabajadores, sin renunciar a seguridad ni rendimiento.

Tipos de VPN para empresas

Dentro del mundo corporativo, no todas las VPN son iguales. Se pueden clasificar según el sistema operativo con el que trabajan, el servicio de VPN que se utiliza o el tipo de red sobre la que operan. Cada combinación responde a necesidades distintas y a tamaños de empresa diferentes.

Según el sistema operativo

La compatibilidad es un punto básico. La mayoría de soluciones VPN modernas ofrecen clientes para Windows, macOS, Linux, Android e iOS, o bien se apoyan en los clientes nativos integrados en estos sistemas. Por ejemplo, Windows y macOS incluyen soporte integrado para varios tipos de VPN como IKEv2, L2TP/IPsec o SSTP.

Al elegir una solución para la empresa, conviene revisar qué sistemas operativos hay en juego: no es lo mismo un entorno donde todos usan Windows 10/11 que otro con una mezcla de Mac, Linux y dispositivos móviles. Servicios comerciales de VPN empresarial y fabricantes de firewalls como Fortinet ofrecen clientes multiplataforma específicos que simplifican mucho la configuración.

Según el tipo de servicio VPN

Desde el punto de vista del diseño de red, hay tres grandes grupos que se utilizan de forma habitual en entornos de empresa: acceso remoto para usuarios individuales, conexión de sitio a sitio entre oficinas y VPN basadas en la nube.

La VPN de acceso remoto es la más común para teletrabajo. Permite que cada empleado se conecte desde su ordenador o móvil y acceda a la red central de la empresa. Es lo que se suele desplegar cuando se quiere facilitar el trabajo desde casa, la conexión de comerciales itinerantes o el soporte de técnicos remotos.

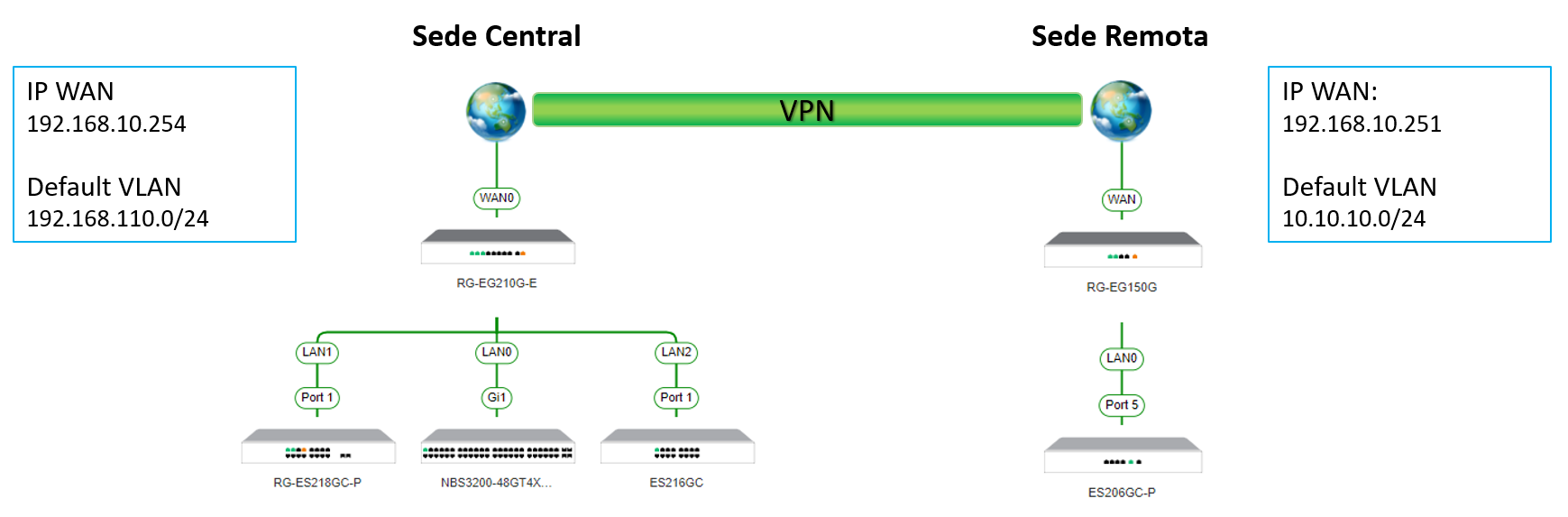

Por su parte, la VPN de sitio a sitio se usa para conectar de forma permanente varias sedes o sucursales. En lugar de que cada empleado tenga su propia conexión, son los routers o firewalls de cada oficina los que establecen un túnel cifrado entre sí. A ojos de la red, parece que las distintas oficinas forman parte de una misma LAN aunque estén en ciudades o países distintos.

En los últimos años también han ganado peso las VPN basadas en la nube. En este modelo, la gestión del acceso remoto se apoya en una infraestructura en la nube en lugar de depender solo de un servidor físico en la oficina. Esto facilita escalar, integrar usuarios de múltiples ubicaciones y combinar el acceso a recursos locales con aplicaciones alojadas en nubes públicas o privadas.

Según la red del proveedor de Internet

Otra forma de clasificarlas tiene que ver con el tipo de red sobre el que viaja el túnel. La opción más habitual es montar la VPN sobre conexiones estándar de banda ancha o fibra, aprovechando la infraestructura de internet pública y apoyándose en el cifrado para mantener la confidencialidad.

En entornos con múltiples sedes críticas, algunas empresas todavía recurren a VPN sobre MPLS gestionadas por el operador. Los enlaces MPLS ofrecen caminos más controlados dentro de la red del proveedor, y sobre ellos se pueden levantar túneles IPsec que garanticen aún más la privacidad entre las diferentes ubicaciones.

Por último, el auge de las redes móviles de alta velocidad permite desplegar VPN sobre 4G o 5G. Es una opción interesante para oficinas temporales, equipos de obra o técnicos que trabajan siempre con conexiones móviles. El túnel VPN se establece sobre la red del operador móvil y garantiza que, incluso en ese contexto, el acceso a los datos de la empresa siga yendo cifrado.

Protocolos VPN más utilizados en empresas

Al configurar una VPN es imprescindible elegir el protocolo adecuado. El protocolo define cómo se crean los túneles, cómo se negocian las claves y qué nivel de cifrado se aplica, lo que afecta tanto a la seguridad como a la velocidad.

Uno de los protocolos más extendidos es OpenVPN. Es muy versátil y altamente seguro, con soporte para cifrado fuerte y una gran compatibilidad con distintos sistemas. Suele funcionar sobre TCP o UDP y, aunque en algunos escenarios puede ser algo más lento, ofrece una robustez muy apreciada en entornos corporativos.

Otra combinación muy usada es IKEv2/IPsec. IKEv2 destaca por su rapidez y estabilidad, especialmente en conexiones móviles donde la red cambia con frecuencia (por ejemplo, al pasar de WiFi a 4G). IPsec aporta la parte de cifrado a nivel de red. Es habitual en Windows, macOS e iOS y ofrece un buen equilibrio entre seguridad y rendimiento.

También se encuentra L2TP/IPsec, que combina el protocolo de túnel L2TP con la capa de seguridad IPsec. Aunque proporciona un nivel de seguridad alto, suele ser algo más lento que IKEv2 por la doble encapsulación. Resulta útil cuando se requiere compatibilidad con dispositivos que no soportan otros protocolos más modernos.

En entornos más antiguos de Windows puede aparecer PPTP o variantes similares, pero hoy en día se consideran obsoletos por sus vulnerabilidades conocidas y su bajo nivel de cifrado. En una implantación nueva de VPN empresarial no es recomendable recurrir a estos protocolos salvo casos muy específicos y controlados.

Pasos para configurar una VPN empresarial

Montar una VPN para una pequeña empresa de pocos usuarios o para una gran organización requiere seguir una serie de pasos lógicos. Aunque la complejidad técnica puede variar, la estructura general del proyecto suele ser similar: elegir el servicio, preparar los equipos, configurar el servidor, definir protocolos y optimizar el rendimiento.

1. Elegir el proveedor o solución de VPN

Lo primero es decidir con qué tecnología se va a trabajar. Las necesidades de una PYME de cuatro personas que solo quiere conectarse a una base de datos son muy distintas a las de una empresa con varias sedes y cientos de empleados remotos. En el caso de una empresa pequeña, incluso una VPN basada en el propio Windows o en un firewall sencillo puede ser suficiente.

Al evaluar proveedores o soluciones, conviene fijarse en varios aspectos. El primero es la política de privacidad y de registro de actividad: aunque en una VPN interna de la empresa el control lo tenga TI, si se usa un servicio externo debe quedar claro qué datos se registran y con qué fin.

También importa el nivel de cifrado y los protocolos soportados. Una VPN empresarial moderna debería ofrecer, como mínimo, IPsec con cifrado AES-256 o equivalentes, y mejor aún si permite usar TLS 1.2 o 1.3 en el caso de SSL-VPN. Esto asegura que los datos estén protegidos frente a ataques de fuerza bruta o intentos de descifrado.

Otro punto clave es la red de servidores y la capacidad de escalado. Si la empresa tiene usuarios en distintas ubicaciones geográficas, es importante que el servidor VPN esté dimensionado correctamente y, si se apoya en la nube, que haya nodos cercanos. El soporte técnico 24/7 y las capacidades de mantenimiento y actualización del software también influyen mucho en la elección.

2. Preparar los dispositivos y la red

Antes de empezar a instalar clientes por todas partes, conviene hacer una pequeña limpieza. Si en los equipos de la empresa hay otros programas de VPN que ya no se usan, es recomendable desinstalarlos para evitar conflictos, rutas duplicadas o problemas de conexión.

Después hay que verificar que los dispositivos y sus sistemas operativos son compatibles con la solución elegida. En una empresa típica convivirán equipos con Windows 10 o 11, quizá algunos Mac, y móviles Android o iOS, por lo que la opción elegida debe cubrir este abanico sin demasiadas complicaciones.

No hay que olvidarse de la conexión a internet. Una VPN no hace milagros: si el ancho de banda disponible es muy limitado o hay una latencia alta, el rendimiento desde fuera será pobre. Es buena idea comprobar la velocidad real de subida y bajada en la oficina principal, ya que todo el tráfico remoto entrará por allí si la VPN está alojada en la sede.

Por último, es el momento de definir políticas internas de acceso. Conviene decidir desde el principio quién tendrá acceso a la VPN, qué recursos podrá ver cada grupo de usuarios y cómo se gestionarán sus credenciales. Esto evita que, con el tiempo, la VPN se convierta en una puerta trasera poco controlada.

3. Instalar y configurar el servidor y los clientes

El siguiente paso es poner en marcha el servidor VPN. En empresas con infraestructura propia suele tratarse de un firewall corporativo o un servidor dedicado con software VPN; en PYMEs pequeñas puede ser incluso una máquina con Windows configurada como servidor de acceso remoto.

Desde la consola de gestión del proveedor o del firewall se descarga el cliente VPN correspondiente a cada plataforma. Este cliente se instalará en los equipos de los empleados, y en muchos casos se puede preconfigurar con la dirección del servidor y los parámetros básicos para que el usuario solo tenga que introducir su usuario y contraseña.

En entornos donde algún dispositivo no cuente con cliente específico, se puede recurrir a la configuración manual. Los proveedores suelen documentar cómo crear conexiones IKEv2, L2TP o SSL-VPN utilizando las herramientas nativas de cada sistema operativo, algo muy útil para casos particulares o dispositivos menos habituales.

En paralelo, hay que ajustar el router o el firewall perimetral para permitir el tráfico VPN. Esto implica abrir los puertos necesarios y, en algunos casos, configurar reenvíos de puertos hacia el servidor VPN interno. En routers de operadora como los de un proveedor de fibra o ADSL, puede ser necesario habilitar opciones específicas de pasarela VPN o IPsec.

4. Seleccionar protocolos, probar la conexión y segmentar el acceso

Con el servidor operativo y los clientes instalados, llega el momento de afinar detalles. Primero se realiza una prueba básica de conexión desde uno o varios dispositivos para comprobar que se establece el túnel y que se puede llegar a los recursos internos sin problemas de rutas o DNS.

A continuación se eligen los protocolos VPN definitivos para cada tipo de usuario. Si se prioriza la compatibilidad, quizá se opte por OpenVPN o L2TP/IPsec; si se busca el máximo rendimiento en movilidad, IKEv2/IPsec suele ser la mejor apuesta. En ocasiones se combina más de uno para cubrir distintos escenarios.

Es fundamental segmentar el acceso. Una buena práctica es crear grupos de usuarios (comercial, administración, dirección, TI, etc.) y vincularlos a políticas que limitan qué rangos de IP internos y qué puertos pueden utilizar. De este modo, un fallo en la cuenta de un usuario no expone toda la red, sino solo la parte mínima necesaria.

Al mismo tiempo, se deben activar métodos de autenticación adicionales. La autenticación de dos factores debería considerarse obligatoria para el acceso remoto, especialmente si la VPN expone recursos con datos sensibles. Se puede implementar con aplicaciones móviles, tokens físicos o integraciones con servicios de identidad corporativos.

5. Optimizar rendimiento, seguridad y uso diario

Una vez que la VPN está funcionando, el trabajo no se acaba ahí. Es recomendable ajustar la configuración para equilibrar velocidad y protección, así como facilitar la vida al usuario sin relajar la seguridad. Esto pasa por varios ajustes finos en el servidor y en los clientes.

Por ejemplo, se puede activar que la VPN se conecte automáticamente al iniciar el sistema en equipos corporativos. De esta manera, el tráfico hacia la red interna siempre pasa por el canal cifrado sin depender de que el usuario se acuerde de activar la conexión, algo especialmente útil en puestos de teletrabajo permanente.

Otra opción habitual es decidir si se usa túnel completo o dividido (split tunneling). En túnel completo, todo el tráfico de internet del usuario pasa por la VPN; en túnel dividido, solo el que va a la red corporativa. El túnel completo ofrece más control pero puede ser más lento; el dividido aligera la carga del servidor, aunque exige más cuidado en la configuración de seguridad.

También tiene sentido guardar como favoritos los servidores o gateways más utilizados, en caso de que la solución disponga de varios puntos de acceso. Esto evita que los usuarios tengan que seleccionar manualmente servidores cada vez y permite asignar el más cercano geográficamente para reducir la latencia.

Por último, conviene activar registros de conexión (logs) y revisar periódicamente la actividad. Los registros ayudan a detectar intentos de acceso sospechosos, fallos recurrentes o patrones de uso anómalos que podrían indicar un problema de seguridad o de rendimiento.

Conectarse a la VPN de empresa desde Windows 10

En entornos donde no se utiliza un cliente específico de un fabricante, Windows 10 incorpora su propia funcionalidad para crear y usar conexiones VPN. Esto resulta especialmente útil en PYMEs pequeñas o en casos simples, como una empresa de cuatro personas que solo necesita acceder a una base de datos interna de forma remota.

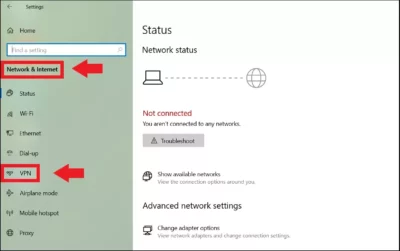

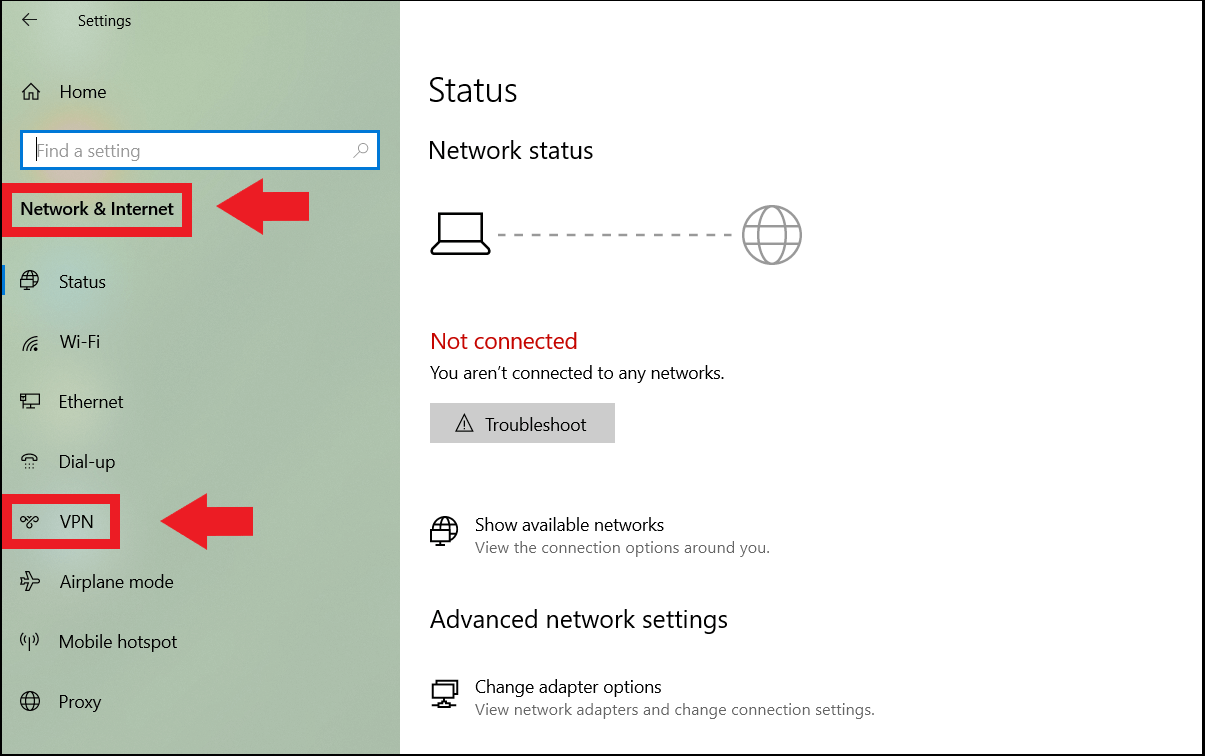

El primer paso es crear un perfil de VPN en el equipo. Desde el menú Inicio se accede a Configuración, luego a “Red e Internet” y, dentro de ese apartado, a la sección “VPN”. Ahí se puede añadir una nueva conexión indicando que el proveedor es “Windows (integrado)”.

En el formulario de creación se introducen varios datos clave. Se elige un nombre reconocible para la conexión, se escribe la dirección del servidor o IP pública del router de la oficina y se selecciona el tipo de VPN (por ejemplo, IKEv2 o L2TP/IPsec) según lo que haya preparado el administrador o el proveedor tecnológico.

Después se escoge el tipo de información de inicio de sesión: puede ser usuario y contraseña, un certificado digital o incluso una tarjeta inteligente en escenarios más avanzados. Si se usa usuario y contraseña, estos datos se pueden guardar para no tener que introducirlos en cada conexión.

Una vez creado el perfil, la conexión es muy sencilla. Desde el icono de red de la barra de tareas se selecciona la VPN configurada y se pulsa en “Conectar”. Si todo está bien configurado en el servidor y el router, el sistema establecerá el túnel y el estado pasará a “Conectado”. A partir de ese momento, el equipo podrá acceder a recursos internos como si estuviera dentro de la red local.

Buenas prácticas, problemas frecuentes y modelo Zero Trust

Una VPN empresarial no debería verse como la única barrera de seguridad, sino como parte de un enfoque más amplio. El modelo Zero Trust propone no dar por sentado que nadie es de confianza por el simple hecho de estar dentro de la red o conectado por VPN, lo que encaja muy bien con la realidad actual de teletrabajo y aplicaciones en la nube.

Aplicar este enfoque en la práctica supone varias cosas. Primero, verificar de forma continua la identidad del usuario, no solo en el momento de iniciar sesión en la VPN. Segundo, limitar el acceso a aplicaciones concretas en lugar de abrir una red entera. Y tercero, comprobar el estado de los dispositivos antes de dejarlos pasar (antivirus, parches de seguridad, cifrado de disco, etc.).

Es habitual encontrarse con ciertos problemas recurrentes en el uso diario de la VPN. Por ejemplo, en muchas redes públicas de hoteles o aeropuertos se bloquean puertos no estándar, lo que impide que algunas VPN funcionen. En estos casos, utilizar SSL-VPN sobre el puerto 443 suele resolver el bloqueo, ya que ese puerto se usa para HTTPS y rara vez se filtra.

Otro problema típico es la lentitud. Si el servidor VPN está saturado, si la conexión de la oficina tiene poca subida o si se obliga a pasar todo el tráfico de internet por el túnel, el rendimiento puede resentirse. Activar split tunneling para que solo el tráfico hacia la red corporativa pase por la VPN ayuda mucho a aliviar esta carga.

También son frecuentes los conflictos con otras VPN personales instaladas en los equipos de los usuarios, como servicios comerciales para uso privado. Cuando dos clientes VPN intentan manejar rutas al mismo tiempo, se pueden producir cortes, fugas de tráfico o desconexiones inesperadas. Por eso es útil revisar por qué otras VPN personales pueden interferir y definir políticas claras sobre qué software está permitido.

Por último, no hay que olvidarse del factor humano. Es imprescindible formar a los empleados sobre qué es la VPN, por qué es importante activarla cuando se accede a recursos de la empresa y qué prácticas deben evitar (como compartir credenciales o conectarse desde equipos personales inseguros). Explicar las reglas de uso de forma clara y sencilla reduce errores y malentendidos.

La configuración de una VPN empresarial, incluso para una pequeña empresa que solo quiere conectarse de forma remota a una base de datos, implica combinar tecnología, procesos y formación: elegir una solución y protocolos robustos, preparar bien los equipos, segmentar el acceso, habilitar autenticación reforzada y educar a los usuarios son los pilares que permiten trabajar desde cualquier lugar sin convertir la red corporativa en un coladero.

Tabla de Contenidos

- Qué es una VPN empresarial y por qué es clave en una PYME

- Cómo funciona una VPN en un entorno corporativo

- Para qué sirve una VPN en una empresa

- Tipos de VPN para empresas

- Protocolos VPN más utilizados en empresas

- Pasos para configurar una VPN empresarial

- Conectarse a la VPN de empresa desde Windows 10

- Buenas prácticas, problemas frecuentes y modelo Zero Trust