- WebRTC cifra obligatoriamente audio y vídeo con DTLS y SRTP, pero la seguridad global depende de la señalización, la autenticación y la arquitectura de la aplicación.

- Los principales riesgos son fugas de IP, señalización sin TLS, servidores TURN mal configurados, controles de acceso débiles y dependencias desactualizadas.

- Una implementación segura requiere TLS en señalización, autenticación robusta, protección de STUN/TURN, cifrado en reposo, monitorización continua y auditorías periódicas.

- Controlar las fugas de WebRTC en navegadores, VPN y navegadores antidetección es crítico para preservar la privacidad y evitar correlación de cuentas en entornos de multi-cuenta.

La comunicación en tiempo real se ha convertido en una pieza clave de cualquier negocio moderno: videollamadas, telemedicina, clases online, soporte remoto o streaming interactivo forman ya parte del día a día. En el centro de todo esto está WebRTC, la tecnología que permite que sonido, vídeo y datos viajen directamente entre navegadores y apps sin instalar nada extra.

Ahora bien, que WebRTC sea cómodo y potente no significa que podamos relajarnos. Si no se diseña e implementa con cabeza, puede exponer IP reales, permitir accesos indebidos o filtrar información sensible, incluso aunque uses VPNs, proxies o navegadores de tipo antidetección. Por eso los controles de seguridad en WebRTC no son un añadido opcional, sino parte del núcleo de cualquier arquitectura seria.

Qué es WebRTC y por qué se considera seguro por diseño

WebRTC (Web Real-Time Communication) es un conjunto de estándares, APIs y protocolos abiertos que permiten comunicación en tiempo real directamente desde el navegador o una app móvil. Gracias a él puedes hacer videollamadas, compartir pantalla, enviar archivos o chatear sin plugins, extensiones raras ni programas de escritorio aparte.

Su filosofía es clara: comunicación peer-to-peer (P2P) siempre que sea posible. Es decir, los navegadores se conectan directamente entre sí, reduciendo latencia y consumo de recursos en servidores. Para que eso funcione, entran en juego protocolos como SDP, ICE y servidores STUN/TURN que ayudan a descubrir rutas de conexión aunque haya NATs y firewalls por medio.

Uno de los grandes puntos fuertes de WebRTC es que la seguridad está integrada en el propio estándar. Los navegadores modernos obligan a usar contextos seguros (HTTPS) para acceder a cámara y micrófono, y la seguridad en el navegador impide que los flujos de medios vayan “en claro”, ni siquiera por despiste.

En la práctica, WebRTC se ha convertido en la base de plataformas de trabajo remoto, educación online, telemedicina, gaming en la nube, soporte técnico y apps SaaS con vídeo embebido. Servicios como Google Meet, Jitsi, muchas soluciones de streaming y multitud de herramientas de videollamadas internas tiran de esta tecnología en segundo plano.

Capas de cifrado y mecanismos de protección integrados en WebRTC

El primer pilar de los controles de seguridad en WebRTC es el cifrado obligatorio de las comunicaciones. No existe un modo “sin cifrar” estándar en los navegadores modernos, de modo que todo audio y vídeo viajan protegidos.

WebRTC se apoya en varias piezas bien conocidas en el mundo de la seguridad:

- DTLS (Datagram Transport Layer Security): se encarga del intercambio de claves de forma segura sobre UDP, algo así como el “TLS de los datagramas”. Los extremos negocian claves que luego se usan para proteger el flujo.

- SRTP (Secure Real-Time Transport Protocol): utiliza las claves acordadas por DTLS para cifrar y autenticar el tráfico de audio y vídeo, garantizando confidencialidad e integridad.

- TLS en la capa de señalización y APIs de control, cuando se usan HTTPS o WSS para negociar las sesiones.

Gracias a esta combinación, un atacante que intercepte los paquetes solo verá datos cifrados e inútiles. Además, los mecanismos de integridad evitan que alguien pueda modificar el flujo sin ser detectado.

En contextos más exigentes, como sanidad o finanzas, muchas organizaciones dan un paso más y implementan cifrado extremo a extremo (E2EE). En ese modelo, ni siquiera los servidores intermediarios (por ejemplo, un media server) tienen acceso al contenido descifrado: solo los dispositivos de los participantes conocen las claves finales.

Por si fuera poco, el navegador actúa como guardián de los dispositivos locales. Antes de acceder a la cámara, micrófono o pantalla, el usuario debe conceder permiso de forma explícita, y puede revocarlo cuando quiera desde la configuración. Ningún desarrollador puede saltarse esa caja de diálogo.

Todo esto convierte a WebRTC en una tecnología “segura por defecto” desde el punto de vista del transporte. El problema llega cuando miramos más allá del protocolo y analizamos cómo se integran las aplicaciones reales.

Riesgos de seguridad específicos en implementaciones WebRTC

Que el transporte esté cifrado no significa que todo el sistema sea infalible. La mayoría de problemas de seguridad en WebRTC aparecen en la implementación, la infraestructura y la lógica de la aplicación, no en el estándar en sí.

Estos son los riesgos más habituales que conviene tener muy presentes:

Filtración de direcciones IP (fugas de WebRTC)

Uno de los temas más delicados es la privacidad de la IP. El proceso ICE de WebRTC intenta descubrir todas las direcciones posibles del dispositivo para encontrar la mejor ruta P2P, utilizando servidores STUN que devuelven la IP pública, por lo que un análisis de tráfico de red puede ayudar a detectar fugas.

Mediante unas pocas líneas de JavaScript, una web puede crear una RTCPeerConnection y acceder a esos “candidatos ICE”. Si el navegador no está endurecido o la VPN no gestiona bien WebRTC, puede filtrarse la IP real del usuario incluso estando tras un proxy, una VPN o un navegador antidetección.

Este problema es especialmente serio para quien gestiona múltiples cuentas, hace arbitrage de tráfico o trabaja con perfiles aislados que no deberían relacionarse entre sí. Una sola IP de oficina filtrada puede bastar para que una plataforma vincule decenas de cuentas teóricamente separadas.

Además, las direcciones IPv6 son aún más peligrosas: suelen ser únicas por dispositivo y más persistentes en el tiempo, facilitando el fingerprinting y el rastreo de largo plazo.

Canales de señalización inseguros

WebRTC define cómo se envían los medios, pero no especifica el protocolo que debe usarse para la señalización. Eso queda en manos del desarrollador, que suele optar por websockets, HTTP/REST, MQTT u otras opciones.

Si esa capa no se protege con TLS (HTTPS o WSS) y una autenticación decente, es relativamente sencillo que alguien intercepte o manipule la negociación de la sesión, abriendo la puerta a:

- Intercepción de metadatos de sesiones y credenciales.

- Suplantación o secuestro de sesión mediante ataques man-in-the-middle.

- Desvío de flujos hacia terceros no autorizados.

Servidores STUN/TURN mal configurados

La infraestructura ICE se apoya en servidores STUN/TURN para facilitar la conectividad. Cuando un servidor TURN se deja sin autenticación fuerte o sin límites de uso, puede transformarse en un “relay abierto” que cualquiera puede aprovechar para enviar tráfico a costa de tu infraestructura.

Esto no solo supone un riesgo de seguridad y abuso, sino también un problema de costes y exposición de la topología de tu red. Aplicar seguridad en redes empresariales reduce el riesgo. Una mala configuración TURN es uno de los fallos más frecuentes en despliegues WebRTC improvisados.

Controles de acceso débiles a nivel de aplicación

Aunque el audio y el vídeo estén cifrados, si cualquiera puede entrar a una sala con solo conocer la URL, el eslabón débil sigue siendo la lógica de la aplicación; las políticas de seguridad en entornos multiusuario ayudan a mitigarlo. Sin autenticación robusta, control de sesiones y gestión de roles, usuarios no autorizados pueden:

- Colarse en reuniones privadas o webinars de pago.

- Acceder a grabaciones sensibles ya almacenadas.

- Emitir contenido no deseado en salas donde no deberían tener permisos.

Es muy habitual ver aplicaciones que confían en identificadores de sesión predecibles o permanentes, lo que facilita ataques de enumeración y acceso ilegítimo.

Dependencias desactualizadas y superficie de ataque ampliada

Un despliegue WebRTC típico no es solo el navegador. Hay servidores de señalización, librerías de terceros, SDKs, sistemas operativos y, a menudo, media servers que amplían la funcionalidad. Si alguno de esos componentes se queda sin parches, se convierte en una puerta de entrada. Vigilar fallos en librerías es crítico.

Mucha explotación de vulnerabilidades en la práctica ocurre simplemente porque no se actualizan navegadores, librerías WebRTC, sistemas o dependencias del backend a un ritmo razonable.

El papel de la seguridad a nivel de aplicación e infraestructura

Aunque WebRTC haga muy bien su trabajo cifrando medios, no decide quién entra, qué puede hacer cada usuario, ni cómo se gestionan los datos a largo plazo. Todo eso recae en la aplicación y la arquitectura que la rodea.

Fortalecer el canal de señalización

El primer paso es tratar la señalización como un canal sensible. Debe ir siempre por HTTPS o WSS, con certificados correctamente gestionados, políticas como HSTS y desactivando protocolos inseguros o cifrados obsoletos.

Además del cifrado, la autenticación fuerte en la señalización es clave para evitar suplantaciones de sesión, robos de tokens o manipulación de mensajes de control.

Gestión de identidad, permisos y caducidad

Para que nadie pueda “aprovecharse” de una sesión, es imprescindible vincular las acciones WebRTC a una identidad bien autenticada y aplicar seguridad en el desarrollo de software. Algunas buenas prácticas habituales son:

- Uso de tokens firmados (por ejemplo JWT) con expiraciones cortas para publicar o reproducir streams.

- Integración con OAuth 2.0, SSO corporativo o sistemas de identidad de empresa en entornos profesionales.

- Implementar 2FA o MFA para accesos a áreas críticas como paneles de administración o salas de alto riesgo.

- Modelos de control de acceso basado en roles (RBAC) para diferenciar espectadores, ponentes, moderadores, médicos, profesores, etc.

Es igual de importante gestionar bien la expiración de las sesiones: tokens permanentes, URLs sin caducidad o identificadores reutilizables son una invitación a problemas.

Protección de servidores TURN y backend

Los servidores TURN y el resto de componentes backend deben tratarse como infraestructura crítica; elegir un hosting fiable y gestionar credenciales dinámicas es parte de la defensa. Algunas medidas mínimas razonables incluyen:

- Credenciales dinámicas y temporales en TURN, evitando usuarios/contraseñas estáticas.

- Listas blancas de IP o segmentación de red para restringir quién puede llegar al servidor.

- Rate limiting y cuotas de ancho de banda para cortar abusos y mitigar DDoS.

- Monitorización continua de logs de TURN, señalización y media servers en busca de patrones anómalos.

En arquitecturas más avanzadas, se adopta un enfoque Zero Trust: nada ni nadie se asume confiable por estar “dentro”, sino que cada petición se valida, se registra y se limita según el principio de mínimo privilegio.

Cumplimiento normativo, auditoría y tratamiento de datos

Cuando hay datos personales en juego (y en videollamadas, telemedicina o clases online siempre los hay), la parte legal pesa tanto como la puramente técnica. Normativas como el RGPD en Europa o HIPAA en EE. UU. imponen requisitos muy concretos.

Una aplicación WebRTC orientada a sectores regulados debería integrar, como mínimo: análisis de logs

- Registros auditables de sesiones: quién se conectó, desde dónde, durante cuánto tiempo.

- Gestión de consentimiento clara y documentada en cuanto a grabaciones, tratamiento de datos y usos posteriores.

- Cifrado en reposo para grabaciones, metadatos y ficheros compartidos.

- Políticas de retención y borrado automático alineadas con los plazos legales y las necesidades de negocio.

Buenas prácticas clave para asegurar una plataforma basada en WebRTC

Diseñar una solución WebRTC robusta implica ir más allá de “activar el cifrado”, que ya viene de serie. La seguridad hay que pensarla desde la arquitectura inicial y mantenerla viva a lo largo de todo el ciclo de vida del producto.

1. Proteger siempre la señalización con TLS y configurar bien los certificados

La negociación de las sesiones y el intercambio de ofertas/respuestas SDP deben viajar siempre por HTTPS o WSS. Utilizar HTTP plano, aunque sea “temporalmente” o en entornos de prueba, abre la puerta a ataques que luego se trasladan a producción.

Además de usar TLS, es fundamental gestionar de forma segura las claves privadas y los certificados, automatizar su renovación y evitar configuraciones inseguros como suites de cifrado obsoletas.

2. Implementar autenticación robusta y control de acceso

Cada acción sensible (unirse a una sala, publicar un stream, descargar una grabación) debe estar protegida. Tokens de corta duración, MFA cuando encaje y roles bien definidos son parte de la base mínima.

En aplicaciones críticas, puede resultar útil validar en backend cada intento de conexión o de publicación mediante sistemas como webhooks: el media server consulta a tu backend, que decide si ese usuario realmente puede hacer lo que pide (por ejemplo, si tiene una suscripción activa o si es el ponente designado).

3. Configurar con cuidado STUN y TURN

La parte de conectividad es una de las más delicadas. Conviene evitar a toda costa servidores TURN “abiertos”. Lo ideal son credenciales temporales, restricciones de IP cuando sea posible y monitorización continua del consumo para detectar abusos o anomalías.

Si estás detrás de una VPN o un proxy y te preocupa la privacidad, también es recomendable probar cómo se comporta la resolución ICE con distintos navegadores y ajustar tanto la configuración del cliente como la del servidor para minimizar filtraciones.

Parece básico, pero se descuida más de la cuenta. Los motores de WebRTC en los navegadores reciben parches de seguridad de forma continua, lo mismo que los sistemas operativos, media servers y librerías de terceros.

En entornos profesionales conviene contar con procedimientos de actualización programados, pruebas de regresión y automatización donde sea posible, de forma que no se acumulen vulnerabilidades conocidas durante meses.

5. Cifrar las grabaciones y datos almacenados

Mientras la llamada está en marcha, el transporte va cifrado. Pero en cuanto empiezas a grabar o almacenar datos, entra en juego el cifrado en reposo. Usar discos cifrados, claves gestionadas en HSM o servicios KMS y un control de accesos muy fino a esas grabaciones es imprescindible.

Junto a eso, es recomendable definir plazos de retención claros y automatismos para el borrado seguro de contenido que ya no sea necesario o cuya conservación no esté justificada legalmente.

6. Monitorizar, detectar anomalías y auditar

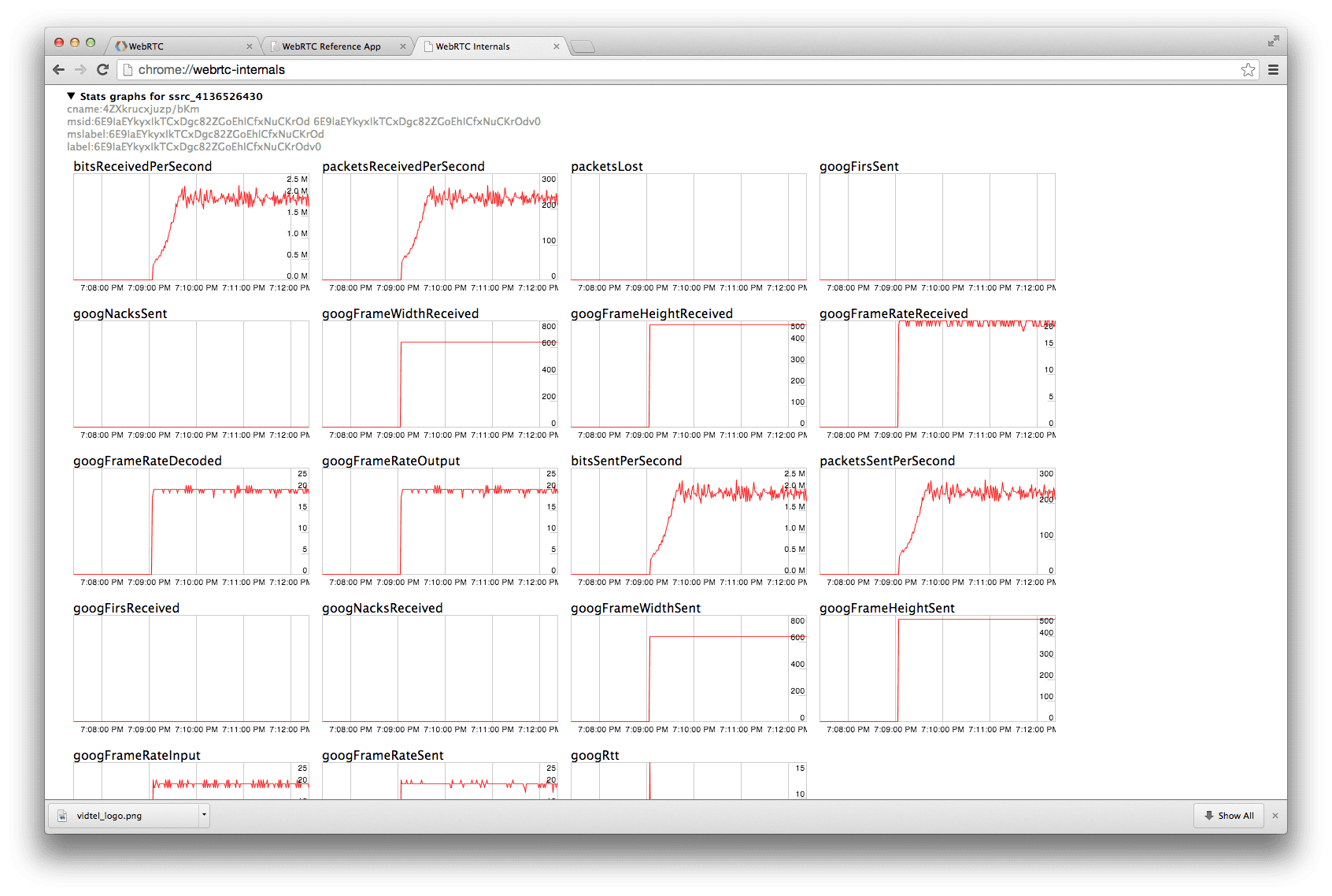

El despliegue inicial no es el final del trabajo. Una plataforma WebRTC en producción necesita monitorización real: métricas de uso de TURN, errores ICE recurrentes, picos de ancho de banda sospechosos, intentos de acceso fallidos, cambios en los patrones de conexión, etc.

Además de la monitorización diaria, merece la pena planificar auditorías periódicas: pentests, revisiones de código con foco en seguridad, análisis de configuración de red y comprobación de permisos efectivos en servidores y paneles.

Más allá del lado servidor, uno de los problemas que más quebraderos de cabeza da es la fuga de IP a través de WebRTC, especialmente cuando se usan VPNs, proxies residenciales o navegadores antidetección en escenarios de multi-cuenta.

Cómo se producen realmente las fugas de IP en WebRTC

Cuando una página crea un RTCPeerConnection, el navegador arranca el proceso ICE: recopila candidatos de red, consulta servidores STUN y descubre direcciones públicas y privadas. Esos datos se comparten con el extremo remoto… o con el script malicioso que los está leyendo.

Dependiendo del navegador y la configuración, WebRTC puede exponer:

- Solo IPs locales (192.168.x.x, 10.x.x.x…), de menor impacto pero útiles para fingerprinting.

- La IP de la VPN o el proxy, que sería el comportamiento deseable en muchos casos.

- La IP pública real del ISP y, si está habilitado, la dirección IPv6 asignada al dispositivo.

Por eso, para quien gestiona muchas cuentas o necesita aislar identidades, controlar WebRTC es tan importante como elegir un buen proveedor de proxy. Un fingerprint perfecto se va al traste si la IP real aparece por un lateral.

Comprobar si tu configuración sufre fugas de WebRTC

Antes de aplicar parches a ciegas, conviene medir. Una forma eficaz de comprobar tu exposición es:

- Conectarte a tu VPN o configurar el proxy en tu navegador antidetección y ver en un servicio típico de “cuál es mi IP” cuál debería ser la IP visible.

- Visitar páginas específicas de test de WebRTC y revisar qué direcciones muestra el apartado de candidatos.

- Comparar la IP esperada con las que aparecen en WebRTC; si ves una IP pública distinta, la de tu ISP o una IPv6 inesperada, tienes una fuga.

Es recomendable repetir estas pruebas en distintos navegadores (Chrome, Firefox, Edge, Safari) y después de cada gran actualización o cambio de proveedor de VPN/proxy, porque el comportamiento puede variar bastante.

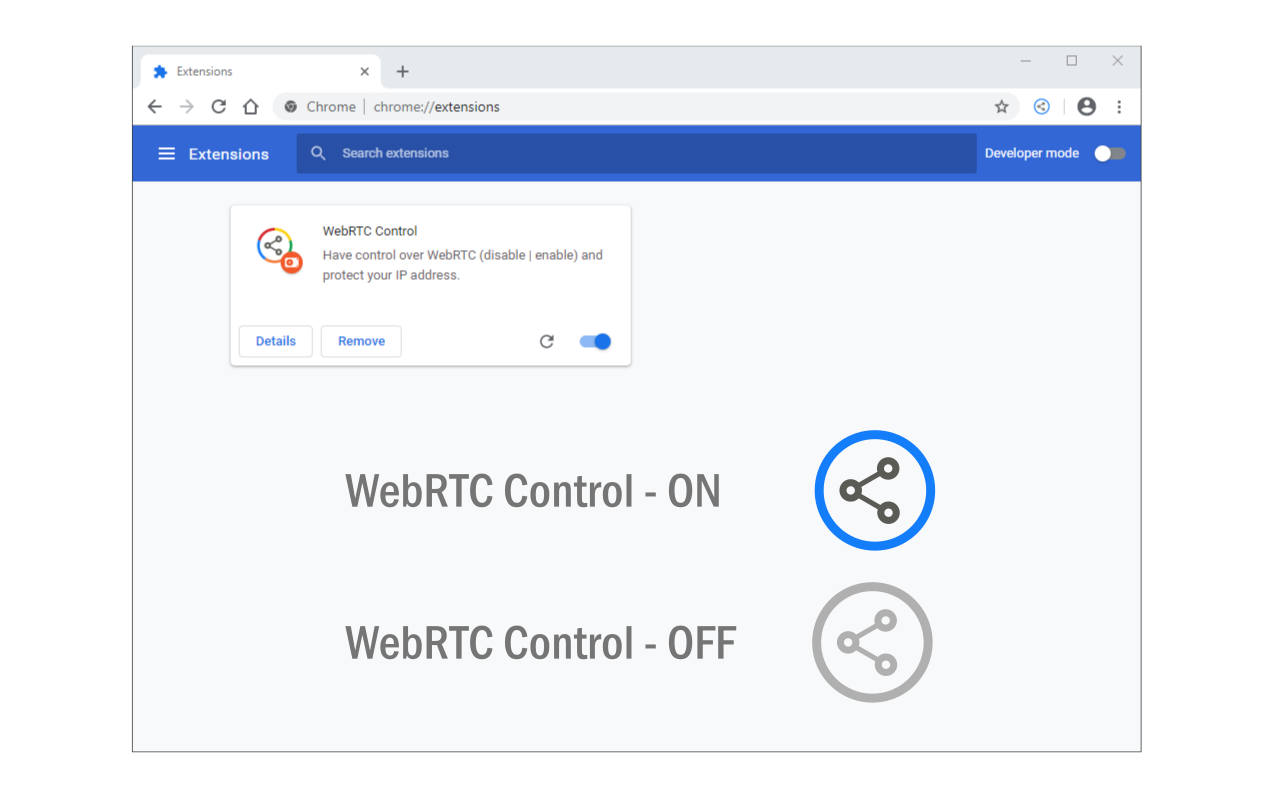

Dependiendo del navegador, tienes más o menos margen de maniobra:

- Navegadores basados en Chromium (Chrome, Edge, Brave, Opera…): no permiten desactivar totalmente WebRTC de forma nativa. Lo habitual es utilizar extensiones que limiten la exposición de IP o bloqueen WebRTC salvo en sitios de confianza.

- Firefox: ofrece el mayor control granular. A través de about:config puedes desactivar media.peerconnection.enabled o forzar que WebRTC use solo la dirección del proxy. También puedes usar extensiones que activen o desactiven WebRTC por sitio.

- Safari (macOS e iOS): WebRTC está activado por defecto y el control es limitado. Apple aplica algunas mitigaciones, pero no es el navegador ideal para trabajos de alto riesgo donde necesitas afinar cada ajuste.

En entornos comerciales donde WebRTC forma parte del flujo (por ejemplo, cuando cierta plataforma de anuncios pide verificaciones por vídeo), no suele ser buena idea bloquear WebRTC a lo bruto. Es preferible usar modos “solo proxy” o configuraciones que mantengan funcionalidad pero sin filtrar IPs reales.

Refuerzo a nivel de sistema operativo y firewall

Para escenarios más extremos, algunos equipos optan por bloquear o filtrar el tráfico UDP y ciertos rangos de puertos a nivel de firewall, usando pf en macOS, iptables/nftables en Linux o Windows Defender Firewall en Windows.

Este enfoque añade una capa adicional de defensa, pero hay que manejarlo con cuidado porque puede romper servicios legítimos (videollamadas, juegos online, VoIP, DNS…). Siempre conviene documentar las reglas, hacer copia de la configuración y comprobar que las máquinas siguen siendo administrables antes de desplegar cambios en masa.

Los navegadores antidetección pueden simular huellas diferentes: hardware gráfico, fuentes, zona horaria, idioma, resoluciones, etc. Pero si WebRTC deja escapar la misma IP real detrás de todos esos perfiles, las plataformas tienen una pista muy fiable para vincularlos.

La configuración ideal en este tipo de soluciones pasa por:

- Asignar a cada perfil un proxy o IP diferente, preferiblemente residencial o móvil.

- Configurar el comportamiento de WebRTC en modo desactivado o “solo proxy”, según lo que necesite la aplicación objetivo.

- Realizar pruebas de fugas de WebRTC dentro de cada perfil representativo antes de ponerlo a trabajar.

- Establecer políticas internas claras sobre cuándo se permite usar videollamadas y en qué perfiles deben permanecer endurecidas las restricciones.

Para agencias, equipos de marketing, arbitraje o gestión de grandes catálogos en marketplaces, este tipo de disciplina marca la diferencia entre operar establemente o vivir entre bloqueos masivos de cuentas.

En conjunto, los controles de seguridad en WebRTC consisten en aprovechar lo que el estándar ya ofrece de serie (cifrado, permisos del navegador, P2P eficiente) y envolverlo en una arquitectura y unas prácticas sólidas: señalización segura, autenticación y roles bien pensados, servidores STUN/TURN protegidos, cifrado en reposo, monitorización constante y, cuando entra en juego la privacidad avanzada, control exhaustivo de fugas de IP y comportamiento de WebRTC en navegadores, VPNs y navegadores antidetección. Entendiendo bien dónde es fuerte la tecnología y dónde aparecen las brechas habituales, es perfectamente posible desplegar plataformas de comunicación en tiempo real que sean rápidas, escalables y, sobre todo, en las que puedas confiar incluso en entornos empresariales y regulados.

Tabla de Contenidos

- Qué es WebRTC y por qué se considera seguro por diseño

- Capas de cifrado y mecanismos de protección integrados en WebRTC

- Riesgos de seguridad específicos en implementaciones WebRTC

- El papel de la seguridad a nivel de aplicación e infraestructura

- Buenas prácticas clave para asegurar una plataforma basada en WebRTC

- 1. Proteger siempre la señalización con TLS y configurar bien los certificados

- 2. Implementar autenticación robusta y control de acceso

- 3. Configurar con cuidado STUN y TURN

- 4. Mantener navegadores, librerías y servidores al día

- 5. Cifrar las grabaciones y datos almacenados

- 6. Monitorizar, detectar anomalías y auditar

- Control de fugas de WebRTC en navegadores, VPN y navegadores antidetección