- Una vulnerabilidad crítica en NLTK (CVE-2026-0848) permite ejecución remota de código y afecta a sistemas de IA y procesamiento de lenguaje natural.

- Errores comunes de instalación y configuración de Python (PATH, versiones, entornos) provocan fallos de importación y problemas con librerías.

- El ecosistema PyPI ha sufrido la publicación de miles de paquetes maliciosos, evidenciando los riesgos de la cadena de suministro de software.

- La combinación de buenas prácticas de seguridad, actualización de librerías y gestión rigurosa de dependencias es esencial para reducir estos riesgos.

Cuando hablamos de un fallo en una librería de Python, no nos referimos solo a un error puntual que rompe un script: en muchos casos puede convertirse en una puerta de entrada directa para ataques, problemas de instalación desesperantes o incluso en un quebradero de cabeza por culpa de una simple dependencia mal escrita. Python es cómodo, está en todas partes y eso implica que cualquier tropiezo, por pequeño que parezca, puede tener un impacto enorme en proyectos de IA, procesamiento de lenguaje natural y desarrollo web.

En los últimos tiempos han salido a la luz casos que van desde vulnerabilidades críticas con ejecución remota de código hasta paquetes maliciosos escondidos en el índice oficial de Python o errores aparentemente absurdos en librerías tan inocentes como un controlador de brillo de pantalla. Todo esto dibuja un panorama en el que no basta con instalar una dependencia y olvidarse: hay que entender qué está pasando por debajo, cómo se distribuyen las librerías y qué buenas prácticas nos pueden ahorrar disgustos muy serios.

Fallo crítico en NLTK: la vulnerabilidad CVE-2026-0848

Uno de los casos más llamativos es el de un fallo crítico en la librería NLTK, muy conocida en el ecosistema Python por su uso en tareas de procesamiento de lenguaje natural. Bajo el identificador CVE-2026-0848, se ha descrito una vulnerabilidad que afecta directamente a entornos donde se emplean sistemas de análisis de texto y, en general, aplicaciones basadas en inteligencia artificial y NLP.

Esta vulnerabilidad concede la posibilidad de ejecución remota de código (RCE), es decir, que un atacante pueda lograr que su propio código se ejecute de forma arbitraria en la máquina que está utilizando NLTK. Desde el punto de vista de ciberseguridad, este es uno de los escenarios más graves que se pueden encontrar en un software de uso masivo, porque no se limita a filtrar datos: puede dar control efectivo del sistema comprometido.

Lo preocupante es que NLTK sigue siendo una dependencia estándar en infinidad de proyectos, especialmente en un contexto donde la IA se ha integrado en todo tipo de servicios. Esto implica que muchos entornos productivos, notebooks, APIs y pipelines de machine learning pueden estar expuestos sin que sus responsables sean plenamente conscientes del riesgo real que supone esta vulnerabilidad.

El auge del procesamiento de lenguaje ha hecho que estemos rodeados de aplicaciones que consumen texto continuamente: asistentes virtuales, sistemas de clasificación, análisis de opiniones y un largo etcétera. En todos estos casos, un fallo en una librería de Python ampliamente utilizada puede convertirse en un elemento clave de un ataque de cadena de suministro o de un compromiso más amplio de la infraestructura.

En definitiva, la combinación explosiva de un RCE con una biblioteca tan popular como NLTK no solo es un problema técnico; también es un recordatorio de que la confianza ciega en las dependencias puede pasar una factura muy alta si no se gestiona con cabeza.

¿Dónde está el fallo y cómo se explota?

El origen del problema en CVE-2026-0848 está en la forma en que NLTK maneja determinados recursos externos. Bajo ciertas condiciones, la librería puede llegar a cargar archivos sin realizar una validación adecuada de su procedencia ni de su contenido, lo que abre una brecha peligrosa en el flujo de datos de la aplicación.

En la práctica, eso se traduce en que un archivo manipulado por un atacante puede llegar a ser tratado como un recurso legítimo por NLTK. Si la aplicación confía en esos recursos externos sin filtros adicionales, el código malicioso incrustado en ese archivo podría terminar ejecutándose directamente en el sistema que consume los datos.

Este escenario no requiere montajes de película: en muchos entornos actuales —como APIs, cuadernos interactivos, servicios de análisis automático o pipelines de machine learning— los datos se ingieren y procesan de forma automatizada. Si uno de los orígenes de esos datos está comprometido, el atacante puede aprovechar este fallo en la librería de Python para colar su payload sin que nadie tenga que pulsar un botón ni ejecutar nada manualmente.

Además, muchos de estos sistemas se encuentran desplegados en servidores que gozan de permisos amplios y acceso a recursos sensibles. Eso significa que una RCE explotada a través de NLTK no se queda en un susto: puede derivar en robo de datos, modificación de modelos, sabotaje de procesos internos o implantación de puertas traseras para ataques posteriores.

La esencia del problema es que la validación de recursos externos suele ser la gran olvidada cuando se trabaja con librerías que “lo hacen todo por nosotros”. Si asumimos que la dependencia es segura sin auditar cómo trata lo que le damos de comer, corremos el riesgo de convertir una funcionalidad útil en un vector de ataque ideal.

Por qué esta vulnerabilidad es tan relevante hoy

El contexto en el que aparece CVE-2026-0848 hace que su impacto potencial sea especialmente delicado. El uso de librerías de NLP e inteligencia artificial se ha disparado, y NLTK, pese a la aparición de alternativas más modernas, sigue estando anclada en muchísimos proyectos, tutoriales, repositorios educativos y sistemas en producción.

Este tipo de fallo pone sobre la mesa un riesgo muy concreto: que una librería de confianza se convierta en un eslabón débil dentro de un ataque de cadena de suministro. Es decir, que el atacante no vaya a por nuestra aplicación directamente, sino a por una pieza intermedia que todo el mundo utiliza y en la que casi nadie repara hasta que algo explota.

Lo hemos visto ya con otros ecosistemas: JavaScript y npm, Ruby y RubyGems, y por supuesto el propio PyPI en el ecosistema Python. El patrón se repite: cuanto más confiamos en un repositorio y más automatizamos la instalación de paquetes, más atractivo se vuelve para quienes buscan comprometer sistemas a escala.

El hecho de que la vulnerabilidad de NLTK permita ejecución remota de código multiplica su gravedad. No hablamos de un bug que “solo” filtra información o provoca caídas; estamos ante un vector que puede dar control total de la máquina afectada, con todo lo que eso conlleva en entornos de producción, infraestructura de datos o redes corporativas.

Por eso, aunque la solución inmediata pase por actualizar NLTK a una versión corregida, el debate de fondo tiene más que ver con cultura de seguridad y con cómo tratamos las dependencias: auditar, aislar, limitar permisos y revisar más allá del simple pip install de turno.

Mitigación y buenas prácticas ante fallos en librerías de Python

El primer paso para mitigar un fallo como CVE-2026-0848 es bastante directo: instalar la versión de NLTK que incluye el parche o, en su defecto, dejar de usar versiones afectadas. Mantener las librerías actualizadas es la medida mínima para no exponerse innecesariamente a vulnerabilidades ya documentadas.

Sin embargo, quedarse ahí es quedarse corto. Esta clase de incidencias pone en evidencia la necesidad de revisar cómo manejamos los recursos externos en nuestras aplicaciones. Siempre que se carguen archivos, modelos, corpus o cualquier otro tipo de dato procedente de fuera, es fundamental validar origen, formato y contenido, reduciendo al mínimo el espacio de maniobra de un atacante.

Otra capa de protección recomendable es ejecutar los procesos más delicados en entornos aislados, como contenedores o máquinas virtuales. Si el código que procesa texto y modelos de NLP corre en un entorno con permisos muy acotados, incluso una explotación de RCE tendrá un impacto mucho más controlado, sin acceso directo al resto de la infraestructura.

También ayuda limitar de forma estricta las fuentes válidas de datos y los canales por los que estos llegan a nuestros sistemas. Cuanto más claro esté qué APIs, rutas o repositorios están autorizados, más difícil será que un recurso malicioso se cuele en el flujo de datos sin levantar sospechas o sin que salten alarmas de seguridad.

Por último, conviene integrar estas medidas en un enfoque más amplio de seguridad en el ciclo de desarrollo: análisis estático de código, revisión de dependencias, auditorías periódicas de paquetes y monitorización de vulnerabilidades conocidas en las librerías que usamos a diario. No se trata de obsesionarse, sino de no ir a ciegas.

Errores típicos al trabajar con librerías de Python: el caso de screen_brightness_control

No todos los problemas relacionados con una librería de Python son vulnerabilidades críticas. A menudo nos encontramos con errores mucho más mundanos que, aun así, pueden frenar un proyecto o hacer que perdamos horas sin necesidad. Un ejemplo sencillo es el caso de la librería screen_brightness_control, utilizada para gestionar el brillo de la pantalla desde Python.

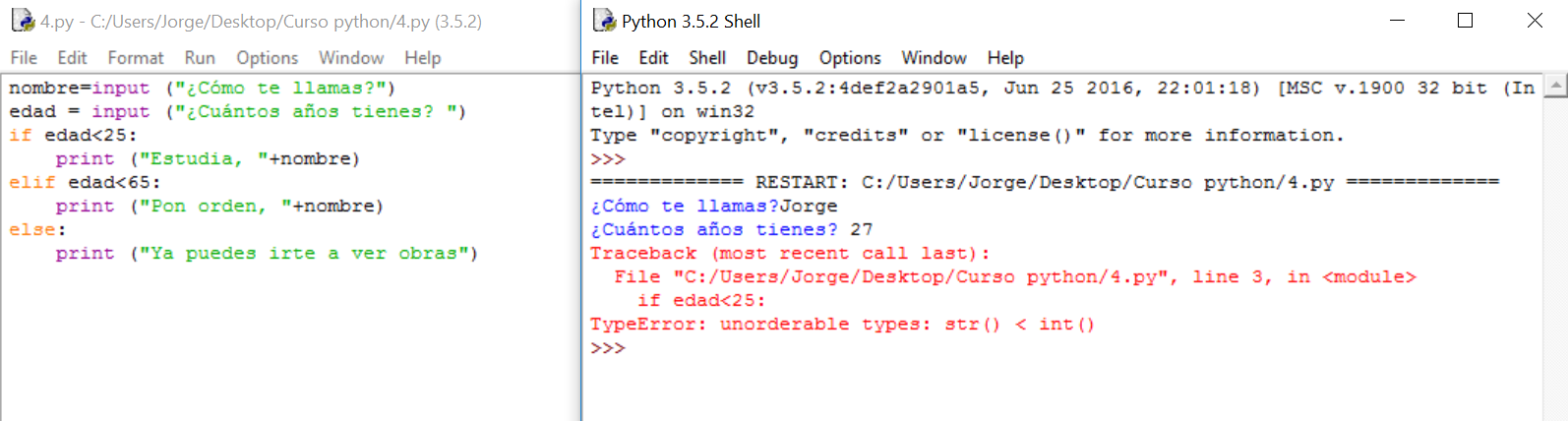

Un desarrollador que trabajaba en un programa de análisis en su ordenador, usando Visual Studio Code, se encontró con el mensaje de Pylance: “import «screen_brightness_control» could not be resolved” justo en la línea import screen_brightness_control as sbc, copiada literalmente de la documentación oficial. Python y la propia librería estaban actualizados, pero el entorno de desarrollo insistía en que el módulo no existía.

Este tipo de error suele estar relacionado con cuestiones como entornos virtuales mal configurados, instalaciones en rutas distintas a las que el intérprete está utilizando o discrepancias entre la versión de Python que lanza el código y la que se ha usado para instalar el paquete. Aunque el caso concreto terminó arreglándose “mágicamente” sin saber qué cambió, en realidad lo más probable es que se tratara de un ajuste de entorno o ruta.

Cuando nos vemos ante un problema de este estilo, conviene revisar aspectos tan básicos como qué intérprete de Python está usando Visual Studio Code, si el paquete está efectivamente instalado en ese entorno concreto mediante pip show screen_brightness_control, o si existen varias versiones de Python conviviendo en el mismo sistema.

Más allá de la anécdota, estos fallos ilustran que, aunque Python sea sencillo de aprender, la interacción entre IDEs, entornos virtuales y gestores de paquetes puede generar errores desconcertantes. Y, sobre todo, que muchas veces el problema no está ni en el código ni en la librería, sino en la configuración del entorno.

Errores frecuentes en la instalación de Python que afectan a las librerías

Antes incluso de llegar al punto de instalar una librería, muchos usuarios se topan con problemas en la propia instalación de Python que luego repercuten en el uso de cualquier paquete adicional. Estos fallos son especialmente habituales entre quienes empiezan a programar y se encuentran con mensajes crípticos nada más abrir la terminal.

Python.exe no se encuentra

Uno de los errores más típicos en Windows es el aviso de que “python.exe” no se encuentra cuando se intenta ejecutar Python desde la línea de comandos. Esto suele deberse a que el sistema no tiene la ruta del ejecutable incluida en la variable de entorno PATH, por lo que no sabe dónde buscar el intérprete.

La solución pasa por añadir manualmente la ruta de instalación de Python a las variables de entorno del sistema. Para hacerlo, hay que ir a la configuración avanzada del sistema, abrir el apartado de “Variables de entorno”, localizar la variable PATH en la sección de variables del sistema y editarla para incluir el directorio donde se encuentra python.exe (por ejemplo, C:\\PythonXX\\, sustituyendo “XX” por la versión correspondiente).

Una vez guardados los cambios, es importante cerrar y volver a abrir la línea de comandos para que el nuevo valor de PATH entre en vigor. A partir de ahí, el sistema ya debería ser capaz de localizar el ejecutable de Python cuando se ejecute el comando correspondiente.

Mensajes de error confusos durante la instalación

Otro clásico son los mensajes de error poco claros que saltan durante la instalación de Python o al intentar configurar determinados componentes. A veces se trata de dependencias del sistema operativo, otras de permisos insuficientes o de conflictos con versiones previas mal desinstaladas.

Cuando el error no resulta evidente, lo más prudente es acudir a la documentación oficial de Python, donde se recogen numerosos casos habituales, preguntas frecuentes y soluciones paso a paso. Saltar directamente a foros sin haber revisado antes esta información puede complicar más el diagnóstico.

También conviene verificar que estamos descargando el instalador adecuado desde la web oficial de Python y no desde fuentes de terceros, ya que usar instaladores no oficiales puede acarrear problemas de compatibilidad, versiones extrañas o incluso riesgos de seguridad.

Versión de Python inadecuada

Es bastante habitual que, al seguir un tutorial o trabajar con un proyecto concreto, se requiera una versión concreta de Python y, sin darse cuenta, se termine instalando otra distinta. Eso puede generar incompatibilidades con determinadas librerías o scripts que usan funciones o sintaxis introducidas o eliminadas entre versiones.

Para minimizar estos líos, es buena idea especificar la versión exacta que se quiere utilizar al crear entornos o al ejecutar comandos. Por ejemplo, si se necesita trabajar con Python 3.8, se puede crear un entorno virtual con algo como python3.8 -m venv mi_entorno, garantizando así que las librerías se instalan y se ejecutan sobre la versión adecuada.

En entornos donde conviven varias versiones (por ejemplo, Python 3.8 y 3.11), es importante tener claro qué binario se está usando en cada momento, ya sea mediante alias, gestores de versiones o herramientas específicas de la distribución empleada.

Ruta de acceso mal configurada

La correcta configuración de la ruta de acceso (PATH) no solo afecta al ejecutable principal de Python, sino también a la forma en que el sistema localiza los scripts, herramientas complementarias y binarios instalados con las librerías.

Si se modifica la variable PATH sin cuidado o se instala Python en ubicaciones poco convencionales sin actualizarla, se pueden generar problemas aparentemente inexplicables: comandos que dejan de funcionar, librerías que “desaparecen” o scripts que se ejecutan con versiones distintas a las esperadas.

Para comprobar la ruta de acceso activa, en Windows se puede lanzar un echo %PATH% desde la línea de comandos y revisar si la carpeta de instalación de Python está incluida. En otros sistemas, como Linux o macOS, se utiliza echo $PATH. Ajustar estas rutas de forma coherente es básico para garantizar que Python y sus librerías se comportan como deben.

En un entorno profesional, además, suele ser recomendable apoyarse en entornos virtuales y herramientas de gestión de versiones para encapsular dependencias y no depender tanto de la configuración global del sistema.

Paquetes maliciosos en PyPI y ataques a la cadena de suministro

Más allá de los errores de instalación y las vulnerabilidades puntuales, existe un problema de fondo que afecta a todo el ecosistema: la confianza en los gestores de paquetes como PyPI, npm o RubyGems. El caso de Python no es una excepción, y en los últimos años se han detectado miles de paquetes maliciosos subidos al índice oficial.

En un incidente concreto, el Índice de Paquetes de Python (PyPI) se vio obligado a eliminar unos 3.653 paquetes maliciosos poco después de identificarse un fallo de seguridad relacionado con ellos. Entre esos paquetes se encontraban versiones no autorizadas de librerías como CuPy y otros proyectos legítimos que habían sido imitados o suplantados.

El problema nace de que muchos desarrolladores usan PyPI como fuente directa para integrar librerías de terceros en sus proyectos, a menudo sin comprobar a fondo el código que están importando. El sistema se basa, en gran medida, en la confianza que se deposita en los autores de las bibliotecas y en el propio repositorio, y esa confianza puede ser explotada por actores malintencionados.

Este tipo de ataque suele apoyarse en técnicas como el typosquatting, que consiste en subir paquetes con nombres muy parecidos a los de librerías populares, aprovechando errores tipográficos o confusiones en el nombre. Si un desarrollador teclea mal el identificador en el pip install, puede acabar instalando una versión adulterada sin darse cuenta.

Entre los paquetes maliciosos detectados en aquella operación se encontraron versiones falsas de CuPy, como cupy-cuda112 (CuPy para CUDA 11.2), que fue subida el 25 de febrero de 2021 y eliminada al día siguiente gracias a la política de respuesta establecida en el PEP 541. En este caso, uno de los responsables oficiales del proyecto, Kenichi Maehashi, dio la voz de alarma al detectar el problema.

Motivaciones y efectos reales de estos ataques

Lo interesante de aquel incidente es que la cuenta responsable de subir los paquetes dudosos usaba el nombre “RemindSupplyChainRisks”, sugiriendo que el objetivo podría ser más bien llamar la atención sobre los riesgos de seguridad en la cadena de desarrollo que perpetrar un ataque dañino a gran escala.

En los comentarios de algunos de esos paquetes aparecía incluso un mensaje advirtiendo de que el propósito era concienciar sobre el riesgo tan elevado que supone confiar ciegamente en la cadena de suministro de software. Aun así, las intenciones reales no estaban del todo claras, entre otras cosas porque el autor permaneció en el anonimato y dejó una dirección de correo inoperativa.

El director de infraestructuras de la Python Software Foundation, Ee W. Durbin III, mostró ciertas dudas sobre la utilidad de suspender la cuenta del infractor, señalando que resulta trivial crear un perfil nuevo y seguir subiendo paquetes con otra identidad. Esto pone de manifiesto uno de los grandes desafíos de los repositorios públicos: el control real sobre quién publica qué es limitado.

El propio comportamiento del código malicioso en el paquete cupy-cuda112 tampoco era especialmente sofisticado: básicamente enviaba una petición GET a una dirección IP en Tokio (101.32.99.28) adjuntando el nombre del paquete. No ejecutaba acciones destructivas ni desplegaba cargas más elaboradas, lo que refuerza la hipótesis de que podía tratarse más de una “prueba de concepto” que de un ataque plenamente malicioso.

Aun así, el hecho de que alguien pueda subir miles de paquetes de golpe, que estos sean descargados por usuarios legítimos y que el código se ejecute en sus sistemas deja claro que la superficie de ataque del ecosistema Python es muy amplia. Y que cualquier fallo, ya sea de diseño, de supervisión o de cultura de seguridad, puede tener consecuencias importantes.

Lecciones prácticas para desarrolladores y equipos técnicos

Tanto los fallos críticos como CVE-2026-0848 en NLTK, como los paquetes maliciosos detectados en PyPI o los errores de instalación aparentemente inofensivos, apuntan en la misma dirección: no basta con saber programar en Python, hay que entender también cómo se distribuye el código, cómo se instalan las dependencias y qué implicaciones tiene cada decisión de diseño.

Para cualquier equipo que trabaje con Python de forma profesional, es clave establecer políticas claras de gestión de dependencias: revisar qué librerías se permiten, comprobar su origen, monitorizar vulnerabilidades conocidas y evitar incorporar paquetes de autores desconocidos sin una auditoría mínima del código.

También resulta fundamental integrar la seguridad en el ciclo de vida del desarrollo de software: desde la fase de diseño hasta el despliegue, pasando por pruebas automatizadas que detecten versiones inseguras, análisis de composición de software (SCA) y revisiones periódicas de los entornos de ejecución.

A nivel individual, merece la pena dedicar un tiempo a entender bien cómo funcionan pip, los entornos virtuales y las variables de entorno. Esa base reduce mucho la probabilidad de encontrarse con errores frustrantes como imports que no se resuelven, conflictos de versiones o instalaciones fantasma que nadie sabe de dónde han salido.

En un panorama donde Python se usa tanto para pequeños scripts personales como para sistemas críticos de IA, backends de producción y herramientas de análisis empresarial, asumir que las librerías “simplemente funcionan” sin pensar en la seguridad es, cada vez más, un lujo que no nos podemos permitir. Un enfoque más cuidadoso y consciente a la hora de instalar, actualizar y revisar dependencias puede marcar la diferencia entre un entorno robusto y un sistema lleno de puertas traseras sin que nadie lo sepa.

Adoptar esta mentalidad no solo ayuda a evitar vulnerabilidades o malware, sino que mejora la calidad global de los proyectos: menos fallos extraños, menos tiempo perdido en instalaciones rotas y más confianza en que el código que se ejecuta en nuestros servidores hace exactamente lo que se supone que debe hacer, y nada más.

Tabla de Contenidos

- Fallo crítico en NLTK: la vulnerabilidad CVE-2026-0848

- ¿Dónde está el fallo y cómo se explota?

- Por qué esta vulnerabilidad es tan relevante hoy

- Mitigación y buenas prácticas ante fallos en librerías de Python

- Errores típicos al trabajar con librerías de Python: el caso de screen_brightness_control

- Errores frecuentes en la instalación de Python que afectan a las librerías

- Paquetes maliciosos en PyPI y ataques a la cadena de suministro

- Motivaciones y efectos reales de estos ataques

- Lecciones prácticas para desarrolladores y equipos técnicos