- El monitoreo de tráfico de red en tiempo real permite anticipar fallos, mejorar el rendimiento y reforzar la seguridad de la infraestructura IT.

- Las herramientas de código abierto como Nagios, Zabbix, Prometheus, Cacti, OpenNMS, Icinga, Netdata, LibreNMS u Observium ofrecen funciones avanzadas sin costes de licencia.

- La combinación de recolectores de métricas, bases de datos de series temporales y capas de visualización como Grafana y Graphite crea soluciones muy flexibles y escalables.

- Definir requisitos, aplicar buenas prácticas y realizar una prueba de concepto es clave para elegir y desplegar la plataforma de monitoreo más adecuada.

Cuando la red de la empresa empieza a ir lenta, se cae el WiFi o el servidor crítico se cuelga en el peor momento, ya no basta con “reiniciar el router y cruzar los dedos”. Hoy es clave contar con herramientas de monitoreo de tráfico de red de código abierto que permitan ver qué está pasando en tiempo real, anticiparse a los problemas y evitar paradas costosas.

Si trabajas en IT, en redes o te ha tocado “hacer de responsable técnico” en tu empresa, seguramente te suenen soluciones como PRTG o SolarWinds… y también sus licencias. La buena noticia es que existe un ecosistema muy maduro de plataformas open source para monitorizar dispositivos, servicios y tráfico de red (routers, switches, puntos de acceso WiFi, servidores, contenedores, nubes públicas y mucho más) sin tener que pagar cuotas desorbitadas y con una flexibilidad brutal.

Qué es el monitoreo de tráfico de red en tiempo real y por qué es tan importante

Cuando hablamos de monitoreo de red en tiempo real nos referimos a la supervisión continua del estado, rendimiento y seguridad de la infraestructura IT y de comunicaciones, detectando incidentes justo en el momento en que se producen. El software va recopilando y analizando métricas de dispositivos, sistemas y aplicaciones de forma constante para que el equipo de TI pueda reaccionar antes de que el problema impacte al negocio.

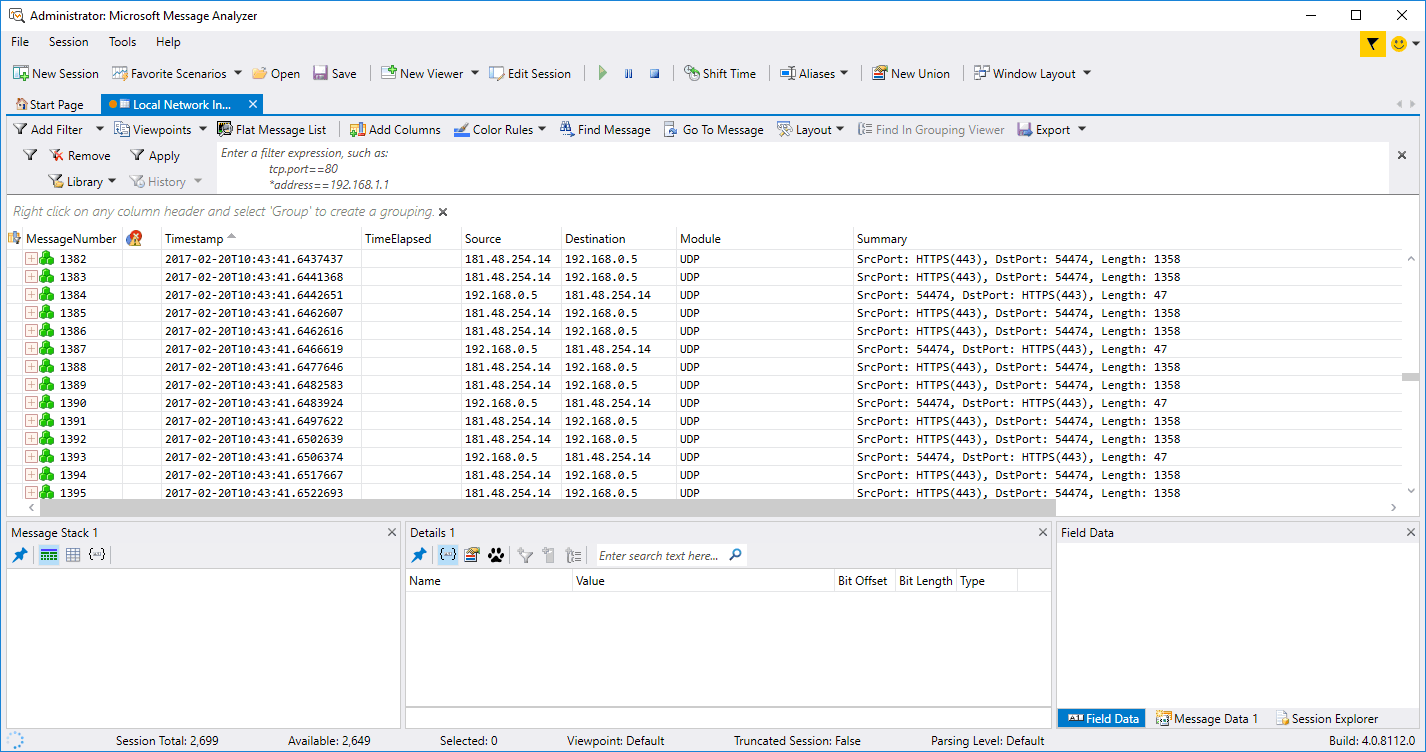

Este tipo de soluciones se apoyan en protocolos como SNMP, NetFlow/sFlow, ICMP, APIs y agentes específicos para recoger datos de routers, switches, firewalls, puntos de acceso, servidores físicos y virtuales, contenedores, servicios cloud, aplicaciones web, bases de datos y prácticamente cualquier elemento que forme parte de la infraestructura.

El objetivo principal es disponer de visibilidad completa sobre el tráfico, el uso de ancho de banda, la disponibilidad y la salud de cada componente. De este modo, se pueden detectar cuellos de botella, ataques, fallos de hardware o saturaciones de servicios antes de que se traduzcan en caídas, lentitud generalizada o pérdidas de información.

Además de los datos en vivo, muchas herramientas permiten almacenar métricas históricas para hacer análisis de tendencias, planificación de capacidad, comprobación de cumplimiento de SLA/OLA, auditoría de seguridad y soporte a decisiones de inversión en nuevos equipos o enlaces.

Principales usos y beneficios del monitoreo en tiempo real

Uno de los mayores beneficios es el mantenimiento preventivo de la infraestructura IT y de red. Tener métricas continuas de CPU, memoria, temperatura, estado de fuentes de alimentación, errores de interfaz o pérdida de paquetes ayuda a detectar síntomas tempranos de fallo antes de que haya una avería seria o un corte de servicio.

La respuesta temprana a incidentes es otro pilar clave. Las plataformas de monitoreo generan alertas personalizables (correo, SMS, Slack, Teams, webhooks, etc.) cuando un valor supera un umbral, un servicio deja de responder o aparece un patrón sospechoso en el tráfico. Esto reduce drásticamente el tiempo de inactividad y el impacto de incidentes de seguridad o fallos de rendimiento.

En el día a día, el monitoreo contribuye a la optimización del rendimiento global de redes, servidores y aplicaciones. Poder ver qué enlaces están saturados, qué servicios consumen más recursos o qué zonas horarias disparan la carga ayuda a ajustar configuraciones, equilibrar cargas, redefinir políticas de QoS y, en general, exprimir mejor la tecnología instalada.

Otro aspecto cada vez más importante es el cumplimiento normativo. Un buen sistema de monitoreo facilita el control de accesos, el seguimiento de datos sensibles y la detección de accesos no autorizados, aportando logs y métricas útiles para auditorías y para demostrar cumplimiento de requisitos regulatorios o contractuales.

Por último, desde una perspectiva de negocio, estas soluciones se convierten en herramientas de apoyo a la decisión: informes periódicos, paneles ejecutivos, análisis histórico de incidentes y disponibilidad, comparativas entre sedes o proveedores de nube… todo ello ayuda a justificar inversiones, negociar con terceros y priorizar proyectos IT.

Ventajas específicas del software de monitoreo de código abierto

La primera ventaja evidente de las herramientas open source es su rentabilidad: no hay licencias de uso cerradas ni costes por dispositivo tan agresivos como en muchas plataformas comerciales. Eso no significa que todo sea gratis (siempre hay costes de infraestructura, soporte o formación), pero el ahorro en licencias deja margen para invertir en otras áreas críticas.

El segundo gran punto fuerte es el apoyo de la comunidad y la capacidad de innovación. Proyectos como Nagios, Zabbix, Prometheus, LibreNMS o Netdata cuentan con comunidades muy activas que desarrollan plugins, integraciones, paneles y mejoras constantes, además de corregir errores y cerrar vulnerabilidades con rapidez.

También destaca la transparencia del código y la confianza: al ser software abierto, cualquiera puede auditar cómo se procesan y almacenan los datos, revisar la seguridad del sistema y adaptar el código fuente a necesidades concretas. Esto reduce el riesgo de puertas traseras ocultas y facilita cumplir políticas internas de seguridad.

Otro punto clave es evitar el bloqueo de proveedor. Con soluciones abiertas es más fácil migrar entre herramientas o combinarlas (por ejemplo, usar Prometheus para métricas de aplicaciones, Zabbix para dispositivos de red y Grafana como capa de visualización unificada), sin quedar atado de por vida al roadmap de una sola empresa.

Obviamente, las herramientas de código abierto suelen exigir cierto nivel técnico para instalación, configuración y mantenimiento, pero a cambio ofrecen una flexibilidad y potencia que compiten de tú a tú con muchas soluciones comerciales, especialmente en entornos donde se valora la personalización y la integración con sistemas existentes.

Top de herramientas de monitoreo de código abierto para redes e infraestructura

Existen decenas de proyectos maduros orientados al monitoreo de red, servidores, aplicaciones y entornos cloud. A continuación se presenta una visión global de las herramientas open source más relevantes para tráfico de red y observabilidad, según diversos análisis técnicos y comparativas especializadas.

Una de las referencias clásicas es Nagios Core, un motor de monitorización y alerta altamente robusto. Funciona como base para múltiples proyectos Nagios y se encarga de programar chequeos, procesar resultados, gestionar eventos y generar alertas. Su arquitectura modular permite ampliar capacidades a través de APIs y plugins personalizados, y su ecosistema es enorme, con integraciones para casi cualquier tipo de dispositivo o servicio.

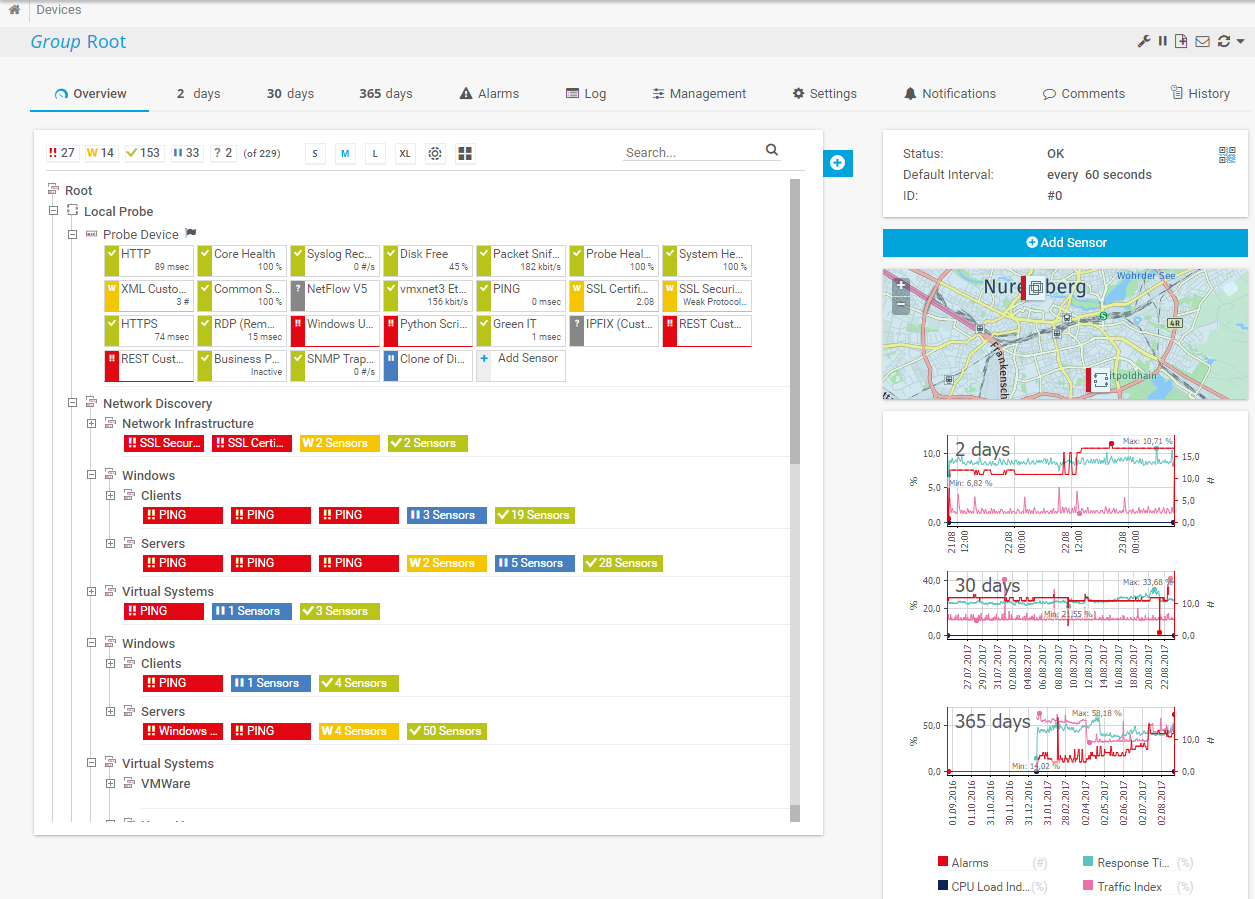

Otro gigante en el mundo open source es Zabbix, muy orientado a la supervisión de infraestructuras de TI a gran escala. Es especialmente potente para recopilar y analizar métricas de dispositivos de red (uso de ancho de banda, estado de interfaces, enlaces, pérdida de paquetes, temperatura, CPU, memoria, etc.), ya sea mediante SNMP o con agentes propios. Permite definir umbrales, flujos de escalado de alertas, horarios, canales de notificación y una lógica de eventos muy granular.

En el ámbito de aplicaciones nativas cloud y datos de serie temporal destaca Prometheus. Esta solución usa un modelo de datos dimensional, identificado por nombre de métrica y etiquetas clave-valor, y se apoya en el lenguaje de consulta PromQL para crear gráficos, tablas, reglas de alerta y consultas complejas. Sus datos se almacenan de forma eficiente en memoria y disco local, lo que hace que instancias individuales sean muy autónomas, y se integra de forma natural con Grafana para la parte visual.

Para quienes buscan una solución ligera, con foco en tiempos reales muy reducidos y mínima latencia, Netdata es una opción muy interesante. Se instala como agente en cada servidor o dispositivo Linux, recoge métricas de sistema y aplicaciones, almacena los datos en el propio nodo (sin dependencia de bases de datos externas para el corto plazo) y ofrece paneles automatizados con visualizaciones muy detalladas del rendimiento, apoyándose incluso en modelos de aprendizaje automático para detectar anomalías.

Herramientas especializadas en redes y visualización de tráfico

Más allá de las plataformas generalistas, hay herramientas open source que apuntan directamente al monitoreo de tráfico de red y gráficos de rendimiento, especialmente útiles cuando el foco está en ver el ancho de banda, los flujos y la salud de los enlaces.

Una de las más populares es Cacti, centrada en la creación de gráficos de red y en la gestión de fallos para monitoreo operativo. Utiliza RRDTool para almacenar datos y generar gráficos, ofrece plantillas para automatizar el alta de dispositivos y soporta múltiples métodos de adquisición de datos. Sus plugins (THold, SysLog, MacTrack, entre otros) permiten tener umbrales, integración con syslog, seguimiento de direcciones MAC y monitorizar dispositivos en tiempo real.

Otra plataforma muy potente es OpenNMS Horizon, considerada una de las primeras soluciones de supervisión de servicios de red totalmente open source a nivel empresarial. Soporta monitoreo de redes locales y distribuidas, ofrece inventario, gestión de fallos, recopilación remota de datos, correlación de alarmas, supervisión de servicios de negocio y monitoreo de tráfico. Todo se gestiona desde una interfaz web intuitiva con paneles personalizables.

En un terreno similar, Icinga se posiciona como evolución moderna del modelo de Nagios, con una interfaz web muy cuidada y un enfoque fuerte en el monitoreo de red, rendimiento de interfaces, uso de ancho de banda, errores, carga de CPU y memoria, además de salud del hardware. Icinga soporta chequeos SNMP, métricas específicas por proveedor y recepción de traps SNMP, integrándose con Logstash para gestionar eventos procedentes de múltiples dispositivos.

Para quienes necesitan una visión muy detallada de dispositivos de red, interfaces y tráfico, proyectos como LibreNMS y Observium resultan especialmente útiles. Ambos se apoyan fuertemente en SNMP y protocolos de descubrimiento (CDP, LLDP, OSPF, BGP, ARP, etc.) para descubrir automáticamente la red, generar mapas y presentar métricas de rendimiento con gráficos claros, umbrales configurables y sistemas de alertas flexibles.

Visualización avanzada con Grafana y Graphite

En muchos despliegues complejos se separa la capa de recopilación de métricas de la capa de visualización. Dos proyectos clave en este enfoque son Grafana y Graphite, ambos de código abierto y muy extendidos en entornos corporativos.

Grafana es una plataforma multiplataforma extensible mediante plugins, diseñada para crear paneles de visualización de datos totalmente personalizados. Permite conectar múltiples fuentes de datos (Prometheus, Graphite, InfluxDB, MySQL, proveedores cloud, etc.) y representar las métricas en histogramas, mapas geográficos, mapas de calor, gráficos de líneas, tablas y muchos otros tipos de visualizaciones. Soporta anotaciones en tiempo real, paneles dinámicos y definición de alertas con notificaciones a distintos canales.

Graphite se centra en la captura y graficado de métricas de series temporales. Puede instalarse en hardware sencillo o en la nube, y resulta ideal para monitorizar rendimiento de sitios web, servicios empresariales, servidores y métricas de red. Muchos equipos optan por servicios gestionados basados en Graphite (como MetricFire) que añaden almacenamiento en clúster, etiquetado de datos, integraciones adicionales y alertas multicanal, mientras siguen aprovechando la potencia de Graphite y, a menudo, de Grafana para el frontal.

En un despliegue típico, los sistemas de red y servidores envían métricas a Graphite o a un colector compatible (por ejemplo, mediante protocolos como StatsD), y a continuación se construyen dashboards en Grafana para ofrecer una vista unificada del estado de toda la infraestructura: desde el tráfico de cada interfaz hasta la latencia de consultas o el uso de CPU por servicio.

Otras soluciones de monitoreo de código abierto relevantes

El ecosistema de monitoreo open source es muy amplio y cubre necesidades específicas como descubrimiento automático, supervisión de procesos, pipelines de observabilidad o recogida de métricas desde entornos muy heterogéneos.

Por ejemplo, Checkmk es una plataforma altamente escalable capaz de monitorizar desde entornos pequeños hasta grandes empresas. Incluye gestión avanzada de agentes, descubrimiento automático de redes, visualizaciones interactivas, potentes sistemas de alertas, informes de SLA, análisis de registros y eventos, así como API para extender su funcionalidad. Se ofrece en distintas ediciones (RAW gratuita, Enterprise, Cloud y MSP), adaptándose a distintos tamaños y modelos de servicio.

M/Monit se centra en la supervisión y autorreparación de sistemas Unix y Linux. Supervisa procesos, uso de CPU y memoria, interfaces de red y puede reaccionar automáticamente ante errores ejecutando acciones correctivas. También permite monitorizar arranque de servicios, escanear archivos y directorios en busca de cambios no autorizados y comprobar conexiones de red a servidores locales o remotos.

En el ámbito del descifrado de topologías de red y métricas, Pandora FMS destaca como solución todo en uno, con monitorización de red, UX, nube, servidores y aplicaciones, inventario, gestión de logs y paneles personalizables. Puede detectar interfaces de red de forma automática, crear mapas, mostrar estadísticas en tiempo real sobre cuellos de botella y ofrecer informes muy completos.

Para arquitecturas modernas de microservicios y multi-nube, Sensu se plantea como una especie de canalización de observabilidad centralizada que unifica distintas herramientas de monitorización. Ofrece comprobaciones de estado, métricas de rendimiento personalizadas, gestión de logs, gestión de problemas de red y alertas multicanal con deduplicación. Además, soporta autorreparación al ejecutar reinicios de servicios o scripts personalizados cuando detecta problemas.

Agentes, coleccionistas y herramientas auxiliares

Además de las grandes plataformas, existen herramientas más ligeras cuya función principal es recoger y enviar métricas de sistemas, sensores y aplicaciones hacia bases de datos o sistemas de monitorización principales.

Un ejemplo destacado es Telegraf, un agente escrito en Go, sin dependencias externas, capaz de funcionar mediante un sistema de plugins muy amplio. Con más de 300 plugins de entrada y salida, Telegraf puede extraer métricas y eventos de pilas tecnológicas muy diversas y enviar los datos a sistemas como InfluxDB, Graphite, OpenTSDB, Datadog, Librato y otros. Sus búferes en memoria garantizan que las métricas no se pierdan aunque el backend principal esté temporalmente caído.

Otra pieza importante en muchas arquitecturas es el uso de exporters y coleccionistas específicos (por ejemplo, en el ecosistema de Prometheus, con exporters para bases de datos, servidores web, sistemas de colas, etc.), que permiten exponer métricas en un formato estándar sin tener que reescribir cada aplicación.

Combinando agentes como Telegraf, exporters especializados y plataformas de series temporales y visualización, es posible construir soluciones muy completas para monitoreo de red, servidores, aplicaciones y nubes, completamente basadas en software libre o con mínimos componentes comerciales cuando se desea soporte oficial.

Este enfoque modular tiene la ventaja de que cada organización puede seleccionar sólo las piezas que necesita, integrarlas con sus sistemas existentes (ticketing, CMDB, SIEM, etc.) y evolucionar la arquitectura a medida que el entorno crece o cambia hacia contenedores, Kubernetes o servicios serverless.

Cómo elegir la mejor herramienta de monitoreo de red de código abierto

Antes de lanzarse a instalar la primera herramienta popular conviene definir con claridad qué se quiere monitorizar: sólo la red física (routers, switches, APs), también servidores, máquinas virtuales, contenedores, aplicaciones o incluso experiencia de usuario y servicios cloud. Esta priorización permite acotar el abanico de opciones y elegir soluciones que encajen bien con el caso de uso principal.

Hay que valorar las funcionalidades clave que se necesitan: informes, alertas, visualización de datos, almacenamiento de históricos, integración con sistemas de terceros, API, soporte para protocolos concretos (SNMP, NetFlow, WMI, APIs cloud, etc.). Por ejemplo, Prometheus es ideal cuando se requieren métricas personalizadas y reglas de alerta complejas; Cacti brilla al mostrar gráficos de tráfico de red; Checkmk aporta visualización interactiva e informes de SLA muy completos.

La facilidad de uso y configuración es otro factor determinante. Herramientas como Zabbix, Netdata o Checkmk suelen ofrecer asistentes de configuración y paneles más amigables, mientras que soluciones muy flexibles pueden exigir más trabajo inicial. Conviene probar la interfaz de descubrimiento de red, la creación de hosts y servicios, y la configuración de alertas antes de tomar una decisión.

En cuanto a seguridad, resulta imprescindible que la plataforma soporte cifrado, autenticación robusta y control de accesos por roles. Algunas, como OpenNMS, Icinga o Prometheus, permiten añadir módulos o configuraciones avanzadas para endurecer la seguridad, segmentar el acceso a datos y cumplir estándares internos o normativos; además, es recomendable complementar con buenas prácticas de configuración avanzada de firewalls en servidores.

Finalmente, es muy recomendable realizar una prueba de concepto (POC) con 2 o 3 herramientas finalistas, desplegarlas en un entorno controlado, monitorizar un subconjunto representativo de la infraestructura y evaluar el rendimiento, facilidad de uso, calidad de las alertas y capacidad de integración con las herramientas ya existentes (sistemas de tickets, CI/CD, mensajería, etc.).

Buenas prácticas para un monitoreo de red eficaz

Una vez elegida la plataforma, el éxito depende en gran parte de cómo se diseñe el despliegue. Un primer paso esencial es documentar y mapear la red: qué dispositivos hay, dónde están, qué enlaces usan, qué servicios críticos dan soporte y qué dependencias existen entre ellos. Esto facilitará definir qué y cómo se monitorea. Para entender mejor topologías y tipos de redes, consulta redes informáticas: tipos y ejemplos.

Conviene elegir uno o varios protocolos estándar de comunicación para que los dispositivos envíen información a la herramienta: SNMP para equipos de red, agentes para servidores, exportadores Prometheus para servicios concretos, syslog para eventos, etc. Cuanto más homogéneo sea el enfoque, más fácil resultará mantenerlo a largo plazo.

También es importante definir líneas base de comportamiento: valores normales de latencia, ancho de banda, CPU, memoria, conexiones concurrentes, etc. Esto permite configurar umbrales realistas y detectar anomalías con mayor precisión, evitando tanto las falsas alarmas como la falta de avisos ante incidentes reales.

La configuración de paneles de control claros y orientados a cada rol (operación 24×7, red, sistemas, dirección, etc.) ayuda a reducir el tiempo de diagnóstico. Un NOC necesitará vistas resumidas y alertas en tiempo real; un administrador de red, detalle de interfaces, errores y colas; un CIO, disponibilidad y SLA de servicios críticos.

Por último, es esencial definir una política de escalado de alertas: quién recibe qué tipo de aviso, a través de qué canal y con qué prioridad; qué se hace fuera de horario laboral; qué se considera incidente mayor y cómo se coordina la respuesta entre equipos. Las mejores herramientas del mundo pierden efectividad si nadie atiende las alarmas o si no hay un plan claro de actuación.

Teniendo en cuenta todas estas piezas, las soluciones de monitoreo de tráfico de red de código abierto permiten construir entornos súper robustos, con visibilidad de extremo a extremo, soporte a la toma de decisiones y una base sólida para mejorar la seguridad, la disponibilidad y el rendimiento de cualquier infraestructura, desde una pequeña empresa hasta una gran corporación distribuida.

Tabla de Contenidos

- Qué es el monitoreo de tráfico de red en tiempo real y por qué es tan importante

- Principales usos y beneficios del monitoreo en tiempo real

- Ventajas específicas del software de monitoreo de código abierto

- Top de herramientas de monitoreo de código abierto para redes e infraestructura

- Herramientas especializadas en redes y visualización de tráfico

- Visualización avanzada con Grafana y Graphite

- Otras soluciones de monitoreo de código abierto relevantes

- Agentes, coleccionistas y herramientas auxiliares

- Cómo elegir la mejor herramienta de monitoreo de red de código abierto

- Buenas prácticas para un monitoreo de red eficaz