- La segmentación en zonas (LAN, DMZ, VLAN) y el uso de ACL precisas reducen drásticamente la superficie de ataque en servidores.

- El Firewall de Windows con seguridad avanzada, bien configurado, ofrece un control granular de tráfico entrante y saliente en cada equipo.

- Los NGFW combinan filtrado por aplicación, IPS, VPN, filtrado de URL y QoS para una protección y gestión integral del entorno.

- Registro, auditoría y pruebas periódicas de reglas son esenciales para detectar fallos de configuración y mantener la seguridad a largo plazo.

Dominar la configuración avanzada de firewalls en servidores ya no es cosa solo de grandes corporaciones. Cualquier empresa que se tome en serio la ciberseguridad necesita entender cómo segmentar la red, definir zonas, crear reglas detalladas y exprimir al máximo tanto el firewall perimetral como el propio firewall de Windows en cada equipo y servidor.

A lo largo de esta guía vas a ver, con bastante nivel de detalle, cómo funcionan los Next Generation Firewalls (NGFW), cómo diseñar zonas (LAN, WAN, DMZ, VLAN), qué tipos de reglas aplicar (programa, puerto, protocolo, IP…), cómo aprovechar el Firewall de Windows con seguridad avanzada, qué papel juegan herramientas como SimpleWall y qué buenas prácticas conviene seguir para que todo ese entramado no se convierta en un caos imposible de mantener.

Next Generation Firewalls en servidores: mucho más que filtrado de puertos

Los cortafuegos de nueva generación, como los FortiGate NGFW, combinan funciones de red avanzadas y seguridad profunda en un mismo equipo. No se limitan a abrir o cerrar puertos, sino que analizan el tráfico a nivel de aplicación, inspeccionan contenido cifrado y se integran con arquitecturas complejas de nube, LAN, WLAN y acceso remoto.

En el caso de FortiGate, el corazón del sistema es FortiOS, un sistema operativo específico que unifica políticas de seguridad y funciones de red: SD-WAN integrada, ZTNA universal, control del tráfico en redes inalámbricas y cableadas, y una gestión centralizada gracias a FortiManager.

Además, estos equipos se apoyan en una arquitectura ASIC propia (chips dedicados) para acelerar la inspección de paquetes y el descifrado sin destrozar el rendimiento ni disparar el consumo energético, incluso cuando la red va a tope de carga y hay cientos o miles de sesiones simultáneas.

La protección frente a amenazas se refuerza con los servicios FortiGuard, que añaden inteligencia artificial para detectar malware, tráfico sospechoso, exploits y ataques dirigidos, encajando todo dentro del concepto de Fortinet Security Fabric: una tela de seguridad que abarca red, endpoints y nube para responder de forma coordinada ante incidentes.

Diseño de zonas de firewall y segmentación de red en servidores

Antes de ponerse a crear reglas como si no hubiera un mañana, hay que diseñar bien la arquitectura de zonas y la segmentación de red. Cuanto más plana sea la red, más fácil lo tendrá un atacante para moverse lateralmente una vez consiga entrar.

El primer paso es identificar activos y servicios clave: servidores web, bases de datos, aplicaciones internas, dispositivos de punto de venta, centralitas VoIP, redes de invitados, etc. En función de su criticidad y exposición, se agrupan en distintas zonas lógicas.

Una práctica estándar es crear una DMZ (zona desmilitarizada) para los servidores que dan servicios directamente a Internet (correo, VPN, aplicaciones web, portales públicos…). Esos equipos deben estar aislados tanto del exterior como de la red interna más sensible, limitando al máximo qué tráfico puede fluir entre unas zonas y otras.

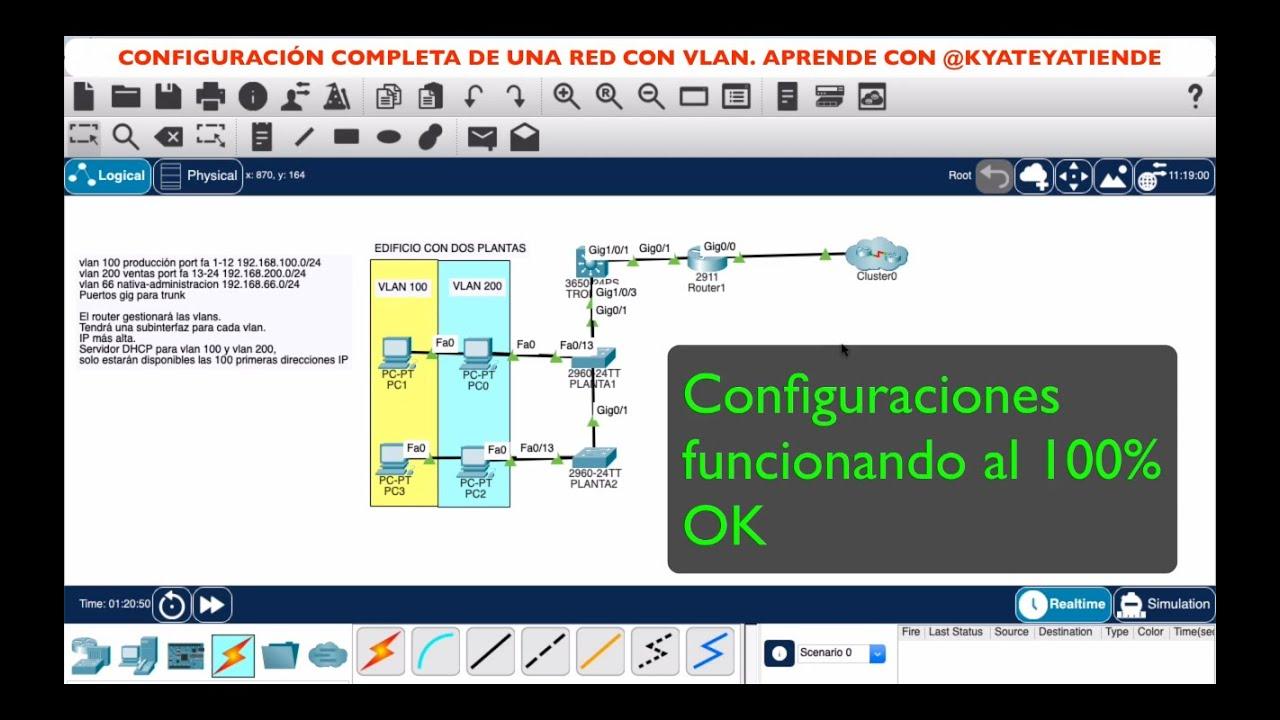

Los servidores a los que solo se accede desde la propia organización se sitúan en zonas internas de servidores, separadas a su vez de la red de usuarios, de la red de administración y de cualquier entorno de laboratorio o pruebas. Para que esto tenga sentido en la práctica, es habitual usar switches con soporte de VLAN para mantener la separación también a nivel 2.

En entornos IPv4, todas las redes internas deben utilizar rangos privados (RFC1918) y apoyarse en mecanismos de NAT para salir a Internet. La traducción se hace normalmente en el firewall perimetral, que además será quien imponga las políticas de salida y entrada para cada zona concreta.

Listas de control de acceso (ACL) y reglas entre zonas

Una vez definidas las zonas y asignadas a las interfaces o subinterfaces del firewall, llega el turno de las ACL (Access Control Lists), que son las reglas que deciden qué tráfico se autoriza y cuál se rechaza entre esas zonas.

La idea es definir, para cada interfaz o subinterfaz, un conjunto de reglas lo más específico y granular posible: IP o subred de origen, IP o subred de destino, protocolo (TCP, UDP, ICMP, etc.), puertos implicados y acción (permitir o denegar). Cuanto menos genéricas sean las reglas, menos huecos de seguridad habrá.

Una buena práctica es terminar cada ACL con una regla de “denegar todo” implícita, que actúe como red de seguridad: si un paquete no coincide con ninguna regla de permiso previa, se bloquea. A partir de ahí, se van creando excepciones muy concretas para los flujos que realmente se necesitan.

También conviene deshabilitar el acceso público a las interfaces de administración del firewall (HTTP, HTTPS, SSH, etc.), permitiendo la gestión solo desde redes internas muy concretas o a través de una VPN de administración segura.

En los NGFW modernos se puede ir más allá del puerto y la IP, aprovechando control de aplicaciones, categorías web, IPS y análisis avanzado de archivos (sandboxing). Si ya has pagado por esas funciones, lo lógico es activarlas y configurarlas en los flujos críticos, especialmente en los que cruzan el perímetro.

Firewall permisivo vs firewall restrictivo en servidores

Un punto clave cuando se diseña la política de un firewall (ya sea perimetral o de sistema operativo) es decidir si se parte de una postura permisiva o restrictiva.

En un firewall permisivo la regla implícita final es «permitir todo». Solo se bloquea aquello que se define de forma expresa mediante reglas de denegación. Este enfoque suele emplearse en redes internas de confianza (LAN) o en equipos configurados como «red privada» en Windows.

En un firewall restrictivo sucede lo contrario: la regla final es «denegar todo». Únicamente el tráfico que coincide con reglas de permiso explícitas consigue pasar. Esta filosofía es la habitual en la interfaz hacia Internet (WAN), en firewalls como pfSense o NGFW corporativos, y en equipos configurados como «red pública».

Windows, por ejemplo, utiliza por defecto política restrictiva en conexiones entrantes (bloquea todo lo que no esté expresamente permitido) y política permisiva en salientes (deja salir todo salvo lo que hayas bloqueado). Esto se puede ajustar desde las propiedades avanzadas del firewall.

Qué puede ofrecer realmente el Firewall de Windows en servidores

El Firewall de Windows con seguridad avanzada es mucho más potente de lo que mucha gente cree. Puede controlar tráfico entrante y saliente, filtrar por IP, puerto, protocolo, servicio, interfaz de red, tipo de perfil (dominio, privado, público) e incluso por usuario o grupo en algunos escenarios.

Entre sus capacidades, destacan el filtrado de paquetes a bajo nivel, la generación de registros detallados (que luego se pueden analizar con el Visor de eventos o enviarse a un SIEM), la detección de redes públicas para aplicar un perfil más estricto automáticamente, y la integración con otras capas de seguridad como Windows Defender.

Para pequeñas empresas y muchos entornos de servidor, bien configurado puede ser más que suficiente, sobre todo si se combina con un antivirus sólido y buenas prácticas de administración. Eso sí, hay que ser consciente de sus límites: no es un sustituto de un NGFW perimetral ni de un IPS dedicado.

Como puntos débiles, cabe mencionar que el firewall de Windows no ofrece de serie inspección profunda de paquetes con firmas avanzadas, no bloquea de forma nativa la telemetría del propio sistema, sus notificaciones son discretas (apenas avisa de conexiones nuevas) y la forma de consultar los logs es poco amigable para usuarios no técnicos.

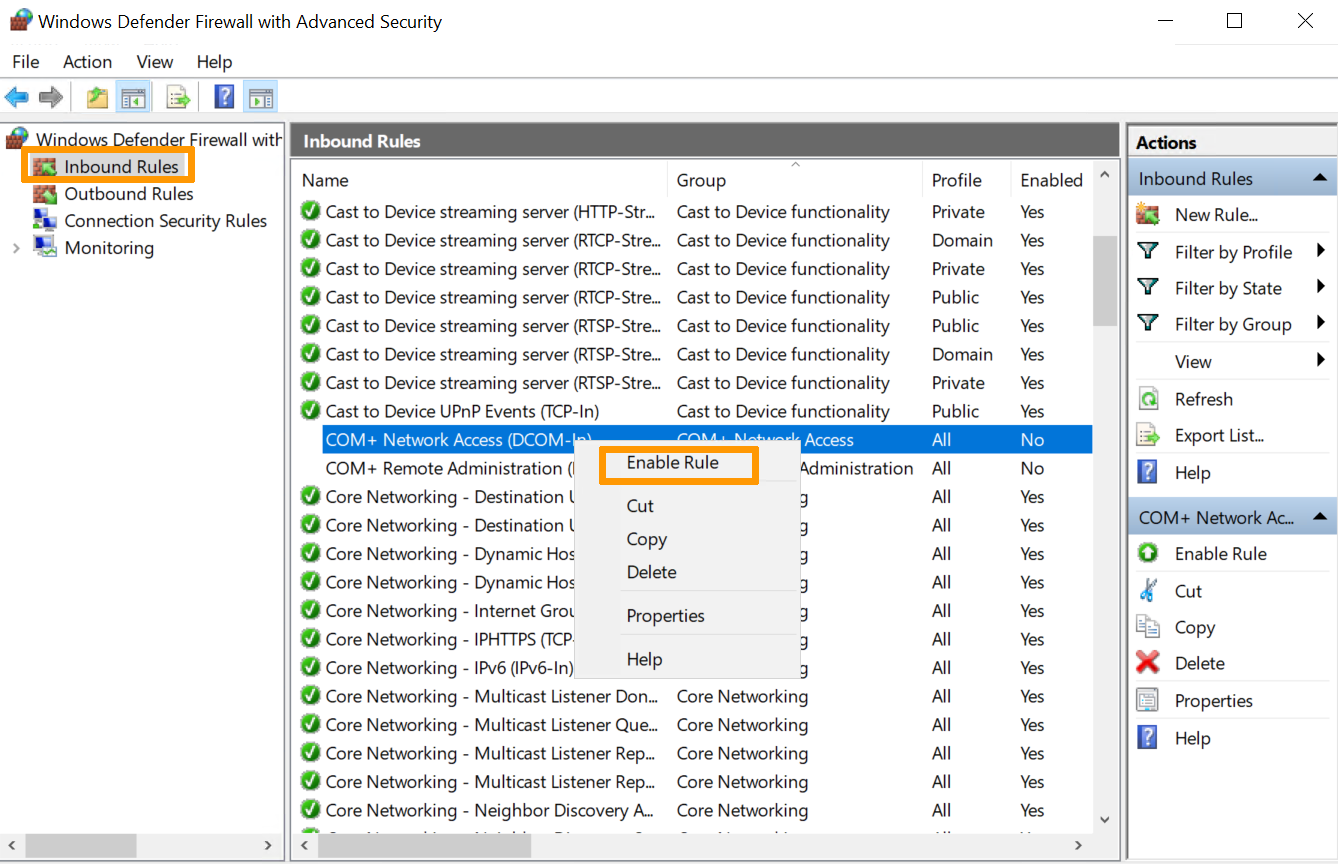

Acceso al Firewall de Windows con seguridad avanzada

Para gestionar la configuración avanzada del firewall en un entorno de dominio Active Directory, lo ideal es trabajar con GPO (Objetos de Directiva de Grupo). Es imprescindible pertenecer al grupo Administradores de dominio o disponer de permisos delegados sobre los GPO.

Desde la consola de administración de directivas se navega por Directivas > Configuración del equipo > Configuración de Windows > Configuración de seguridad > Firewall de Windows con seguridad avanzada. Allí se pueden definir reglas comunes para equipos clientes y servidores unidos al dominio.

Si se trata de un solo servidor o equipo local, basta con tener privilegios de administrador en ese dispositivo. La forma más rápida de abrir la consola es pulsar START, escribir wf.msc y presionar Intro. Se abrirá la consola de Firewall de Windows con seguridad avanzada para ese equipo.

En la pantalla principal se muestran las reglas de entrada, reglas de salida, reglas de seguridad de conexión y la configuración de los diferentes perfiles (dominio, privado, público), junto con un área de supervisión donde se ven solo las reglas activas.

Perfiles, políticas globales y comportamiento por defecto

En el panel de propiedades del firewall se controlan las opciones globales de cada perfil de red (dominio, privado, público). Estas opciones determinan cómo se comporta el cortafuegos cuando un adaptador de red se asocia a un tipo de red concreto.

Para cada perfil se puede decidir si el firewall está activado o desactivado, si las conexiones entrantes que no coinciden con ninguna regla se bloquean o se permiten, y lo mismo para las conexiones salientes.

También se pueden ajustar parámetros como las notificaciones al bloquear un programa, la ubicación donde se guardan los registros del firewall, el tamaño máximo de esos registros y el tratamiento especial del tráfico protegido mediante túneles VPN IPsec, que normalmente se considera más confiable.

En la sección de Supervisión se muestran todas las reglas actualmente vigentes, incluyendo las que provienen de GPO y las definidas localmente. Es el sitio donde conviene acudir para ver qué reglas están realmente activas y con qué parámetros, y desde ahí se pueden abrir sus propiedades y modificarlas.

Reglas de entrada y salida: sentido del tráfico

Al trabajar con reglas en el firewall de Windows, uno de los errores más habituales es confundir la dirección del tráfico. Las reglas de entrada se aplican a paquetes que llegan al equipo; las de salida, a paquetes que salen desde el equipo hacia otra máquina.

Si lo que se pretende es evitar conexiones desde Internet hacia un servidor, habrá que crear o modificar reglas de entrada. Si, por el contrario, lo que se quiere es impedir que un servicio o programa del servidor se conecte al exterior, habrá que actuar sobre las reglas de salida.

Cada entrada del listado indica si la regla está habilitada (icono con marca verde) o deshabilitada. Las reglas deshabilitadas no afectan al tráfico, aunque sigan definidas. Es habitual encontrar muchas reglas predefinidas de Windows que están presentes pero no activas hasta que se necesiten.

Entender bien el flujo origen/destino y el puerto local/remoto es fundamental para no crear reglas que nunca se aplican o que abren más de lo que realmente hace falta, algo muy frecuente al configurar servicios complejos.

Tipos de reglas en el Firewall de Windows

El asistente de nueva regla del firewall de Windows ofrece cuatro categorías principales: programa, puerto, predefinida y personalizada. Cada una está pensada para un escenario distinto y conviene elegir bien en función de lo que se quiera conseguir.

Las reglas de programa se centran en un ejecutable concreto; las de puerto filtran por número de puerto TCP o UDP; las predefinidas simplifican la gestión de servicios de Windows ya conocidos; y las personalizadas permiten hilar muy fino combinando múltiples criterios a la vez.

En todos los casos, el asistente termina pidiendo qué acción queremos aplicar (permitir, permitir solo si es segura con IPsec, o bloquear) y en qué perfiles de red se aplicará esa regla (dominio, privado, público). Finalmente se asigna un nombre y una descripción para poder identificarla fácilmente más adelante.

En servidores críticos merece la pena dedicar un rato a documentar bien las reglas, indicando qué servicio protege y por qué existe, para que en futuras auditorías o cambios no haya dudas sobre su utilidad.

Reglas por programa: control fino de servicios concretos

Las reglas de tipo programa son una forma cómoda de controlar el tráfico de una aplicación sin tener que conocer de memoria todos los puertos que usa. Se pueden aplicar tanto a tráfico entrante como saliente.

En el asistente se elige la opción «Esta ruta de acceso del programa» y se indica el path del ejecutable. Es posible utilizar variables de entorno para garantizar que la regla se aplique correctamente aunque el programa esté instalado en rutas distintas entre equipos.

En servidores que albergan servicios dentro de svchost.exe u otros contenedores de múltiples servicios, es posible personalizar la regla para que se aplique solo a determinados servicios, seleccionando el servicio por nombre corto. Esto permite diferenciar, por ejemplo, el tráfico de un servicio RPC concreto dentro del mismo proceso.

Es muy recomendable combinar una regla de programa con restricciones en la pestaña de Protocolos y puertos, indicando de forma explícita qué puertos puede escuchar o utilizar esa aplicación. Si intenta abrir un puerto distinto, el firewall lo bloqueará.

Reglas de puerto: filtrado clásico TCP/UDP

Las reglas de tipo puerto permiten permitir o bloquear tráfico en función del número de puerto local o remoto y del protocolo (TCP o UDP principalmente). Se pueden utilizar tanto para reglas de entrada como de salida.

En una regla de entrada típica para abrir, por ejemplo, el puerto 21 TCP, se selecciona TCP, se indica «puertos locales específicos» y se introduce 21. Se pueden especificar varios puertos separados por comas (por ejemplo, 21,20,22) o rangos como 5000-5100, incluso mezclando puertos sueltos y rangos en la misma regla.

Después se decide la acción (permitir, permitir si es segura, bloquear) y los perfiles donde se aplicará. Es una forma sencilla de abrir determinados servicios estándar (HTTP, HTTPS, RDP, etc.) sin entrar en detalles de programas concretos.

En el caso de las reglas de salida, lo más habitual es especificar el puerto remoto, ya que es el destino al que el servidor intenta conectarse. Un uso típico sería bloquear todo el tráfico saliente hacia puertos sospechosos o restringir que ciertas aplicaciones solo puedan comunicarse en puertos muy concretos.

Reglas predefinidas y personalizadas

Las reglas predefinidas agrupan configuraciones ya listas para servicios de Windows habituales (Compartir archivos e impresoras, Escritorio remoto, etc.). Basta con elegir el servicio, indicar si se quiere permitir o bloquear, elegir perfiles y listo.

Esta opción resulta cómoda cuando se quiere habilitar o restringir de forma rápida un servicio interno sin tener que investigar qué puertos y protocolos utiliza en cada caso. Detrás, el sistema crea varias reglas concretas que dan cobertura a ese servicio.

Las reglas personalizadas son las más completas y las que ofrecen mayor control. Permiten especificar todos los parámetros: programa (o todos), tipo de servicio, protocolo IP (con listado de TCP, UDP, ICMPv4, ICMPv6, GRE, IPv6-Route, etc.), combinación de puertos locales y remotos, direcciones IP de origen y destino (incluidos rangos y subredes) y condiciones adicionales.

En protocolos como ICMPv4 o ICMPv6 se puede elegir si se permiten todos los tipos de ICMP o solo ciertos mensajes (echo request, echo reply, time exceeded, etc.). Incluso se pueden definir tipos y códigos concretos que no aparezcan en el listado general.

Asimismo, al definir las direcciones IP en el apartado de ámbito, el asistente permite agregar rangos completos o subredes (por ejemplo, 192.168.10.0/24) para acotar aún más qué equipos pueden usar esa regla, tanto en local como en remoto.

Reglas ICMP de entrada en servidores

Permitir o no el tráfico ICMP hacia un servidor es una decisión estratégica. Una regla ICMP entrante permite que el equipo responda a pings y a ciertos mensajes de diagnóstico de red, lo cual ayuda mucho en tareas de administración, pero también puede proporcionar información a un atacante.

Para crear una regla ICMP de entrada en el firewall de Windows se abre la consola avanzada, se va a Reglas de entrada y se crea una nueva regla personalizada. En el apartado de programa se suele elegir «Todos los programas».

En la pantalla de protocolo se selecciona ICMPv4 o ICMPv6 según la pila que se utilice en la red. Si se trabaja tanto con IPv4 como con IPv6 habrá que crear una regla para cada uno. A través de la opción de personalizar se seleccionan los tipos específicos de ICMP que se quieren permitir (solo echo request/echo reply, o un conjunto más amplio).

Después se define el ámbito (qué IPs pueden hacer ping), la acción (normalmente permitir la conexión) y los perfiles de red donde la regla tendrá efecto. Finalmente se asigna un nombre descriptivo a esa regla para identificarla fácilmente.

Reglas de servicio o programa entrante y saliente

En algunos escenarios se quiere dejar que un servicio concreto escuche tráfico entrante en cualquier puerto que necesite, o justo lo contrario: impedir que un programa pueda comunicarse con el exterior por ningún puerto.

Para la parte entrante, se crea una regla de tipo personalizado, se selecciona «Esta ruta de acceso del programa» y se indica el ejecutable del servicio. A continuación, se puede personalizar para que la regla solo se aplique a servicios alojados dentro de ese ejecutable, escogiendo el servicio por su nombre corto.

Existe incluso la opción de ajustar el tipo de SID del servicio mediante el comando sc sidtype <NombreServicio> <UNRESTRICTED|RESTRICTED>. Esto condiciona cómo se puede usar ese servicio dentro de las reglas de firewall. Cambiarlo a RESTRICTED puede impedir su inicio, así que hay que hacerlo con cuidado y solo cuando se necesita ese tipo de protección.

Para la parte saliente, el proceso es similar pero creando una regla de salida. Si se quiere bloquear completamente que ese programa salga a Internet, se define la ruta del ejecutable, se establece la acción en «Bloquear la conexión» y se eligen los perfiles que se quieran limitar.

Configuraciones especiales para RPC y puertos dinámicos

Los servicios que utilizan RPC (Remote Procedure Call) pueden ser especialmente delicados, porque emplean puertos dinámicos que el sistema asigna en tiempo de ejecución. Para permitir este tráfico de forma controlada en el firewall de Windows, suele ser necesario crear dos reglas específicas.

La primera se dirige al Servicio asignador de puntos de enlace RPC, alojado en %systemroot%\system32\svchost.exe. Se personaliza la regla para que se aplique al servicio RpcSs, se establece TCP como protocolo y, en puerto local, se elige la opción de «Asignador de puntos de enlace RPC».

La segunda regla se crea para el servicio de red habilitado para RPC que queramos permitir, especificando la ruta del ejecutable que lo hospeda, y también asociándolo a ese servicio en concreto. En este caso, en puerto local se eligen «Puertos dinámicos RPC».

En ambas reglas se ajusta luego el ámbito (direcciones IP permitidas), la acción (permitir la conexión) y los perfiles. De esta manera, solo los equipos y servicios que cumplan esas condiciones podrán aprovechar el redireccionamiento de puertos RPC.

Registro, auditoría y solución de problemas en firewalls de Windows

Cuando algo no funciona como debería, el registro del firewall y los eventos de auditoría son la primera fuente de información. Conviene tener la recopilación de logs bien configurada antes de necesitarla.

En las propiedades del firewall, pestaña de cada perfil, se puede personalizar la ruta del archivo de registro, el tamaño máximo en KB, y si se registran paquetes descartados, conexiones correctas o ambas cosas. En entornos de servidor suele ser buena idea registrar ambos para tener una visión clara.

Por otro lado, con la herramienta de línea de comandos auditpol.exe se pueden habilitar subcategorías concretas de auditoría, como cambios de directiva, para que el sistema genere eventos detallados cuando se modifican las políticas del firewall o de IPsec.

Cuando se investiga un problema, resulta útil capturar el estado de la red con netstat -ano > netstat.txt y la lista de procesos con tasklist > tasklist.txt. Cruzando el PID de los procesos en tasklist con las conexiones activas en netstat es posible saber qué programa está usando un puerto concreto.

En escenarios complejos, Microsoft proporciona scripts como TSS.ps1 para recopilar trazas avanzadas del motor de filtrado de Windows (WFP), que luego se empaquetan en un ZIP y se pueden analizar o remitir al soporte técnico.

Herramientas externas: SimpleWall y firewalls de terceros

El firewall integrado en Windows funciona bien, pero muchas veces se echa en falta una interfaz más intuitiva y notificaciones claras cuando una aplicación intenta acceder a Internet por primera vez. Ahí entran en juego soluciones de terceros.

Una de las opciones ligeras y de código abierto para Windows es SimpleWall, que se apoya en la plataforma de filtrado de Windows (WFP) pero no modifica directamente el firewall de Windows. En su lugar, crea sus propias reglas a través de WFP para controlar qué aplicaciones tienen acceso.

Entre sus características están un editor de reglas sencillo, listas internas para bloquear telemetría y espionaje de Windows, registros de paquetes bloqueados, compatibilidad con IPv6 y soporte para servicios del sistema y aplicaciones de la Microsoft Store.

SimpleWall permite crear reglas permanentes o temporales (que desaparecen tras reiniciar), activar filtros de forma global, y clasificar programas en permitidos, bloqueados o bloqueados de forma silenciosa. Eso sí, para que sus reglas hagan efecto, el propio SimpleWall debe estar ejecutándose en segundo plano.

Más allá de SimpleWall, algunos usuarios optan por firewalls comerciales con más funciones: inspección profunda de paquetes, listas antirastreo preconfiguradas, sandboxing, análisis de comportamiento, paneles gráficos avanzados y mejor visibilidad sobre el tráfico saliente. Muchos de estos productos se integran con el firewall de Windows o lo sustituyen en parte.

Rendimiento, ventajas y desventajas de usar firewalls en servidores

Usar un firewall, ya sea perimetral o a nivel de sistema operativo, tiene un pequeño coste en rendimiento, porque cada paquete de red se analiza contra una o varias reglas. En equipos con hardware muy limitado o muy antiguos, esto se puede notar. Revisa la guía de optimización de servidores Linux para mitigar impactos.

Sin embargo, la ventaja de contar con una primera barrera de defensa es enorme: se reduce exposición a ataques externos, se controla qué aplicaciones pueden conectarse fuera, se generan registros útiles para auditoría, y se adapta el nivel de protección según se esté en una red de confianza o en una red pública.

Las principales desventajas, aparte del impacto en rendimiento, son la complejidad de mantenimiento (especialmente para usuarios sin experiencia) y la falsa sensación de seguridad: un firewall no sustituye a un buen antivirus, a la actualización de sistemas ni, desde luego, al sentido común del administrador.

Además, la correcta gestión de reglas exige tiempo: revisar qué está realmente en uso, eliminar reglas obsoletas, documentar cambios y verificar que no se dejan puertas abiertas sin querer al hacer pruebas rápidas o excepciones temporales.

Buenas prácticas avanzadas para la seguridad de firewalls en servidores

En un entorno de servidor serio no basta con poner cuatro reglas y olvidarse. Hay una serie de buenas prácticas que ayudan a mantener el control y reducir riesgos a largo plazo.

La primera es aplicar el principio de privilegio mínimo (PoLP): tanto para usuarios como para reglas. Evita reglas genéricas como «permitir todo desde cualquier IP» y, en su lugar, define reglas ajustadas a IPs o subredes concretas, puertos específicos y aplicaciones conocidas.

Otra clave es mantener el firewall y sus componentes siempre actualizados. Esto implica aplicar parches del sistema operativo, firmware del firewall físico, firmas IPS y cualquier actualización que el proveedor publique, preferiblemente probando antes en un entorno de pruebas.

Por último, resulta esencial desplegar monitorización y registro efectivos: enviar los logs a un SIEM, definir alertas ante patrones sospechosos (por ejemplo, muchos paquetes bloqueados desde una misma IP) y revisar periódicamente los informes, no solo recogerlos «por si acaso».

Además de la capa lógica, la seguridad física del firewall importa: equipos en racks cerrados, acceso restringido a la sala técnica y copias de seguridad de la configuración para poder hacer rollback rápido si algo se rompe tras un cambio.

Capas adicionales: filtrado de URL, VPN, IPS, QoS y control de aplicaciones

En la mayoría de NGFW modernos se pueden habilitar funciones avanzadas que complementan el filtrado básico de paquetes y reglas IP/puerto.

El filtrado de URL permite clasificar sitios web por categorías (malware, redes sociales, contenido adulto, descargas P2P, etc.) y bloquear aquellos que se consideren inadecuados o peligrosos, lo que ayuda tanto a reforzar la seguridad como a aplicar políticas de uso aceptable.

Las VPN, ya sean sitio a sitio o de acceso remoto, se apoyan en protocolos como IPsec o SSL/TLS para cifrar el tráfico entre sedes y usuarios remotos. Los firewalls suelen integrar la terminación de estas VPN y aplicar al tráfico cifrado las mismas políticas de control que al resto de la red.

Un Sistema de Prevención de Intrusiones (IPS) inspecciona el tráfico en tiempo real buscando patrones de ataques conocidos o comportamientos extraños, y puede bloquear automáticamente conexiones que intenten explotar vulnerabilidades de sistemas o aplicaciones.

El control de aplicaciones da una visibilidad mucho mayor que el simple puerto: permite decidir qué aplicaciones concretas (por ejemplo, Skype, Dropbox, aplicaciones de juego, etc.) se permiten o se bloquean, incluso cuando usan puertos estándar o cifrado.

Finalmente, la Calidad de Servicio (QoS) permite priorizar tráfico crítico (voz, videoconferencia, aplicaciones de negocio) frente a otros flujos menos importantes, evitando que una descarga masiva o una copia de seguridad degenere en una red inutilizable para el usuario final.

Cuidar a fondo la configuración avanzada de firewalls en servidores, desde el diseño de zonas y reglas granulares hasta el uso de funciones de nueva generación, registros, auditoría y herramientas como SimpleWall o NGFW dedicados, marca la diferencia entre una red que «más o menos va tirando» y una infraestructura realmente preparada para resistir ataques, crecer sin perder el control y cumplir con las exigencias de seguridad actuales.

Tabla de Contenidos

- Next Generation Firewalls en servidores: mucho más que filtrado de puertos

- Diseño de zonas de firewall y segmentación de red en servidores

- Listas de control de acceso (ACL) y reglas entre zonas

- Firewall permisivo vs firewall restrictivo en servidores

- Qué puede ofrecer realmente el Firewall de Windows en servidores

- Acceso al Firewall de Windows con seguridad avanzada

- Perfiles, políticas globales y comportamiento por defecto

- Reglas de entrada y salida: sentido del tráfico

- Tipos de reglas en el Firewall de Windows

- Reglas por programa: control fino de servicios concretos

- Reglas de puerto: filtrado clásico TCP/UDP

- Reglas predefinidas y personalizadas

- Reglas ICMP de entrada en servidores

- Reglas de servicio o programa entrante y saliente

- Configuraciones especiales para RPC y puertos dinámicos

- Registro, auditoría y solución de problemas en firewalls de Windows

- Herramientas externas: SimpleWall y firewalls de terceros

- Rendimiento, ventajas y desventajas de usar firewalls en servidores

- Buenas prácticas avanzadas para la seguridad de firewalls en servidores

- Capas adicionales: filtrado de URL, VPN, IPS, QoS y control de aplicaciones