- Dokładne określenie potrzeb biznesowych, sprzętu, systemu operacyjnego i lokalizacji serwera jest kluczem do uzyskania stabilnej infrastruktury.

- Bezpieczeństwo i stała konserwacja (aktualizacje, kopie zapasowe i monitorowanie) są niezbędne do ochrony krytycznych danych.

- Wirtualizacja, chmura hybrydowa, przetwarzanie brzegowe i sztuczna inteligencja umożliwiają optymalizację zasobów i zwiększoną odporność.

- Rozpoczęcie od serwera testowego Linux i korzystanie z dobrych podręczników ułatwia stopniową naukę administrowania systemem.

Konfigurowanie serwera Początki mogą być dość przerażające: sprzęt, systemy operacyjne, sieci, zabezpieczenia, kopie zapasowe… i wydaje się, że wszystko może się zepsuć przy najmniejszym dotknięciu. Ale z dobre samouczki Dzięki przejrzystemu przewodnikowi konfiguracja i zarządzanie serwerami przestaje być domeną wyłącznie ekspertów i staje się czynnością, którą można wykonywać krok po kroku.

W poniższych linijkach znajdziesz kompletna wycieczka po świecie serwerówCzym są i do czego służą w MŚP, jak wybrać sprzęt i OSJakie masz opcje (serwer fizyczny, centrum danych czy chmura), jak zainstalować i skonfigurować serwer Linux od podstaw, jakie środki bezpieczeństwa zastosować, jak go konserwować w czasie i jakie trendy nadchodzą (chmura hybrydowa, przetwarzanie brzegowe, sztuczna inteligencja, automatyzacja…).

Czym jest serwer i dlaczego jest kluczowy dla MŚP?

Serwer to w zasadzie wyspecjalizowany komputer w świadczeniu usług innym urządzeniom podłączonym do sieci: przechowywaniu plików, uruchamianiu aplikacji, hostuje strony internetoweZarządza bazami danych, pocztą e-mail, kopiami zapasowymi i wieloma innymi funkcjami. Ma działać jak „bibliotekarz cyfrowy”, który porządkuje i szybko oraz bezpiecznie udostępnia informacje wielu użytkownikom jednocześnie.

W kontekście małego lub średniego przedsiębiorstwa, Posiadanie własnego serwera pozwala na centralizację informacji. w jednym miejscu, co znacznie upraszcza zarządzanie dokumentami, uprawnieniami i bezpieczeństwem. Zamiast trzymać pliki luźno na każdym komputerze, wszystko jest przechowywane na serwerze i udostępniane w uporządkowany sposób.

Dzięki tej centralizacji, poprawia współpracę wewnętrznąNad tymi samymi projektami może pracować kilku pracowników, zarówno w biurze, jak i poza nim. zdalniez kontrolowanym dostępem do potrzebnych im folderów i aplikacji.

Kolejną mocną stroną jest możliwość skalowania zasobówW miarę rozwoju firmy dobrze zaprojektowany serwer pozwala na rozbudowę pamięci masowej, operacyjnej, procesora lub usług bez konieczności ponownego tworzenia całej infrastruktury.

Ponadto dobrze chroniony serwer zapewnia bardzo ważna dodatkowa korzyść dla bezpieczeństwa i ciągłości działania firmyMożna zdefiniować zasady kopie zapasoweodzyskiwanie danych po awarii, ograniczanie dostępu i rejestrowanie aktywności systemu, aby szybko reagować na wszelkie problemy.

Zalety posiadania własnego serwera w porównaniu z korzystaniem z usług firm trzecich

Skonfiguruj własny serwer Wiąże się to z pewnymi nakładami inwestycyjnymi i odpowiedzialnością, ale zapewnia również ogromną kontrolę nad infrastrukturą. Firma decyduje o sposobie organizacji danych, oferowanych usługach, stosowanych zasadach oraz o tym, jak przestrzegane są przepisy dotyczące bezpieczeństwa i prywatności.

Zarządzając serwerem wewnętrznie, istnieje większa elastyczność:konfiguracje można dostosowywać, procesy można automatyzować tak, aby odpowiadały potrzebom organizacji, a środowisko pracy można dostosowywać do rzeczywistych potrzeb organizacji — od firmowej poczty e-mail po aplikacje zarządzania.

Kolejną zaletą jest optymalizacja wykorzystania zasobówZamiast polegać na wielu usługach zewnętrznych, kilka funkcji (pliki, bazy danych, sieć, kopie zapasowe itp.) jest skoncentrowanych na jednej, odpowiednio dużej platformie.

Ty też wygrywasz w niezależność technologicznaJeśli wszystko jest w rękach osoby trzeciej, każda zmiana cen, warunków lub awaria ze strony tego dostawcy może narazić firmę na niebezpieczeństwo. Z własnym serwerem masz przynajmniej kontrolę nad podstawowym środowiskiem.

Oczywiście nie oznacza to, że chmura przestaje być interesująca. Obecnie powszechną praktyką jest łączenie zasobów wewnętrznych z usługami w chmurze, wykorzystując to, co najlepsze z obu światów, w zależności od rodzaju obciążenia pracą.

Ewolucja serwerów i rozwój chmury

Serwery zmieniły się radykalnie W ostatnich dekadach odeszliśmy od ogromnych, głośnych i energochłonnych maszyn na rzecz kompaktowego, wydajnego i, przede wszystkim, bardzo wydajnego sprzętu. zwirtualizowany.

La Wirtualizacja Umożliwiło to dokonanie kluczowego kroku naprzód: jeden serwer fizyczny może obsługiwać wiele maszyn wirtualnych, każda z własnym systemem operacyjnym i aplikacjami, odizolowanych od siebie. Poprawia to wykorzystanie sprzętu, upraszcza zarządzanie i zapewnia wysoką dostępność.

Z biegiem czasu, na tej podstawie, Chmura obliczeniowaDostawcy usług chmury publicznej oferują „wynajem” serwerów wirtualnych, które można niemal natychmiast włączać, wyłączać lub zmieniać ich rozmiar, płacąc jedynie za wykorzystane zasoby.

Firmy wymagające ekstremalnej kontroli zdecydowały się na prywatna chmura: własna infrastruktura lub hostowana w centrach danych, ale zarządzana przy użyciu tych samych technologii organizacji co chmura publiczna, dzięki czemu dane są przechowywane w ściśle kontrolowanym środowisku.

W wielu przypadkach najlepszą opcją okazuje się architektura hybrydowa lub nawet wielochmurowagdzie część usług jest realizowana w ramach wewnętrznej infrastruktury, a inne są przekazywane jednemu lub większej liczbie dostawców chmury publicznej, co pozwala na optymalizację kosztów, wydajności i odporności.

Podstawowe pojęcia przed rozpoczęciem konfiguracji serwera

Jeśli po raz pierwszy spotykasz się z serweremTo normalne, że czujesz się trochę zagubiony. Aby uniknąć przytłoczenia, pomocne jest zrozumienie trzech kluczowych obszarów: sprzętu, oprogramowania i sieci.

W części sprzęt komputerowy Komponenty obejmują procesor (CPU), pamięć RAM, dyski twarde (HDD lub SSD), karty sieciowe i inne. Każdy element wpływa na ogólną wydajność i musi spełniać potrzeby firmy.

El oprogramowanie Głównym komponentem jest system operacyjny serwera (na przykład Windows Server lub dystrybucja Linuksa, taka jak Ubuntu Server, Debian, AlmaLinux itp.). Na nim instalowane są niezbędne aplikacje: serwer WWW, bazy danych, poczta e-mail, narzędzia do tworzenia kopii zapasowych itp.

W sprawie sieciMusimy zająć się takimi kwestiami jak: Statyczny adres IPKonfiguracja interfejsu, korzystanie z protokołów TCP/IP, DNS do rozwiązywania nazw domen, DHCP do dystrybucji adresów i inne usługi, które umożliwiają komputerom w organizacji bezproblemową komunikację.

W początkowym planowaniu należy również uwzględnić inwestycje gospodarcze: koszt sprzętu, licencje na oprogramowanie (jeśli takie istnieją), honoraria technika lub zespołu wykonującego instalację i konfigurację oraz średnio- i długoterminowe koszty konserwacji.

Sprzęt: serce Twojego serwera

Wybierz odpowiedni sprzęt To kluczowe, aby serwer reagował prawidłowo i nie stał się niewystarczający po krótkim czasie. Nie chodzi tylko o zakup „najdroższych” komponentów, ale o dopasowanie ich do rzeczywistego obciążenia.

La CPU Działa jak mózg: im więcej rdzeni i im wyższa częstotliwość taktowania, tym więcej żądań może przetwarzać jednocześnie. W przypadku serwerów z wirtualizacją, bazami danych lub wieloma równoczesnymi połączeniami zaleca się obsługę technologii takich jak VT-x lub AMD-V.

La RAM To przestrzeń robocza dla aplikacji. Jeśli będzie niewystarczająca, system zacznie wykorzystywać przestrzeń dyskową jako pamięć zapasową, a wydajność gwałtownie spadnie. W przypadku usług z wieloma aplikacjami lub maszynami wirtualnymi lepiej mieć dużo pamięci RAM niż za mało.

Jeśli chodzi o przechowywanie, musisz zdecydować pomiędzy dyski twarde mechaniczne (HDD) lub dyski SSDDyski twarde oferują większą pojemność za mniejsze pieniądze, ale dyski SSD są znacznie szybsze i poprawiają zarówno czas rozruchu, jak i szybkość reakcji aplikacji i baz danych.

To też ma znaczenie format serwera:sprzęt typu wieżowego (idealny do małych biur z niewielką liczbą serwerów) lub w formacie rack do montażu kilku urządzeń w szafie telekomunikacyjnej, bardzo przydatny w szafach centrów danych lub w firmach przewidujących rozwój.

Kryteria prawidłowego doboru rozmiaru sprzętu

Zanim cokolwiek kupiszWażne jest, aby zastanowić się, do czego będzie używany serwer: czy będzie hostował prostą stronę korporacyjną? czy będzie obsługiwał kilka baz danych? czy będzie serwerem plików dla całego biura? czy będzie zawierał maszyny wirtualne?

La przewidywane obciążenie pracą Określa minimalne wymagania dotyczące procesora, pamięci RAM i pamięci masowej. Serwer przeznaczony wyłącznie do obsługi plików wewnętrznych nie wymaga takich samych zasobów, jak serwer, który będzie obsługiwał strony internetowe tysiącom użytkowników zewnętrznych.

Musimy również wziąć pod uwagę liczba jednoczesnych użytkowników które będą połączone. Im więcej ich będzie, tym więcej pamięci i zasobów przetwarzania będzie potrzebnych, aby zapewnić płynność reakcji.

Kolejnym kluczowym aspektem jest przyszły rozwój firmyJeśli planujesz zwiększyć liczbę pracowników, usług lub ilość danych, lepiej zainwestować w serwer z możliwością rozbudowy, niż się okazać, że go nie masz i musisz go natychmiast wymienić.

Na koniec należy to wszystko zrównoważyć dostępny budżetCelem jest znalezienie rozwiązania pośredniego między rozsądnymi kosztami a sprzętem, który jest wystarczająco wydajny i rozszerzalny, aby służył przez kilka lat.

System operacyjny: oprogramowanie bazowe serwera

System operacyjny serwera To warstwa kontrolująca sprzęt i zapewniająca środowisko, w którym działają aplikacje. Dwiema głównymi rodzinami są Windows Server i Linux (w wielu wariantach).

W zamian, Licencje systemu Windows Server mają swoją cenę co należy dodać do budżetu i co może okazać się mniej elastyczne niż Linux, jeśli chodzi o automatyzację lub dostosowywanie bardzo specyficznych środowisk.

Po drugiej stronie jest Linux, z dystrybucjami takimi jak Ubuntu Server, Debian, CentOS/AlmaLinux/Rocky Linux lub openSUSE LeapSą to solidne systemy o doskonałej wydajności i ogromnej społeczności zapewniającej dokumentację, narzędzia i nieformalne wsparcie.

Linux oferuje tę zaletę, że jest darmowy i wysoce konfigurowalnyW zamian jednak zazwyczaj wymaga to większego wysiłku poznawczego, zwłaszcza jeśli nie jesteś przyzwyczajony do pracy w terminalu i administrowania za pomocą wiersza poleceń.

Jak wybrać między systemem Windows Server a systemem Linux

Decyzja ta nie ma wyłącznie charakteru technicznego.Doświadczenie zespołu, rodzaj aplikacji, które będą używane, a także budżet dostępny na licencje również odgrywają rolę.

Jeżeli kluczowe aplikacje firmy są przeznaczone do Środowisko Windows Jeśli wymagana jest głęboka integracja z usługami Microsoft, logicznym wyborem jest wybór systemu Windows Server, wykorzystującego jego ekosystem.

Jeśli zamiast tego szukasz minimalizuj koszty i zyskaj maksymalną swobodę konfiguracjiLinux jest bardzo atrakcyjną opcją, zwłaszcza w przypadku serwerów WWW, baz danych o otwartym kodzie źródłowym lub środowisk programistycznych.

Ważne jest również, aby zobaczyć co zespół techniczny już wie, jak zrobićJeśli osoby zarządzające serwerem są bardziej zaznajomione z systemem Windows, najlepiej będzie pozostać przy nim. Jeśli znają się na Linuksie, będą w stanie lepiej wykorzystać jego zalety.

W kwestiach bezpieczeństwoZarówno Windows Server, jak i Linux znacząco się rozwinęły. Linux zazwyczaj ma bardzo aktywną społeczność, która szybko wykrywa i naprawia luki w zabezpieczeniach, podczas gdy Microsoft regularnie publikuje poprawki. W obu przypadkach kluczowe jest aktualizowanie systemu.

Wirtualizacja: wiele serwerów logicznych na jednej maszynie

Wirtualizacja pozwala w pełni wykorzystać możliwości sprzętu. Tworzenie kilku niezależnych maszyn wirtualnych na jednym serwerze fizycznym. Każda maszyna wirtualna ma własny system operacyjny, konfigurację i aplikacje.

Dzięki tej technice jest to możliwe Konsolidacja kilku starszych serwerów fizycznych w nowocześniejszym i wydajniejszym, zmniejszającym zużycie energii elektrycznej, przestrzeń, konserwację i złożoność infrastruktury.

Ponadto wirtualizacja ułatwia duża dostępnośćJeśli jeden sprzęt ulegnie awarii, maszyny wirtualne można przenieść na inny serwer fizyczny (w zależności od zastosowanego rozwiązania) przy minimalnych zakłóceniach.

W środowiskach, w których konieczne jest testowanie nowych aplikacji lub konfiguracji, wirtualizacja oferuje ogromna elastycznośćponieważ umożliwia tworzenie i usuwanie maszyn wirtualnych w ciągu kilku minut, bez wpływu na serwer główny.

Wiele nowoczesnych rozwiązań w chmurze i automatyzacji opiera się na wirtualizacji, więc zrozumienie jej jest niemal obowiązkowe dla każdego, kto chce zgłębić temat administrowania systemami.

Gdzie umieścić serwer: w biurze, centrum danych czy w chmurze

Fizyczna lub logiczna lokalizacja serwera Ma to takie samo znaczenie jak sprzęt czy system operacyjny. Wybór między lokalizacją, zewnętrznym centrum danych czy bezpośrednio w chmurze wpłynie na koszty, bezpieczeństwo i potencjał wzrostu.

Skonfiguruj serwer w samym biurze Zapewnia ogromną kontrolę: bezpośredni dostęp do maszyny, jej dysków i wszystkich komponentów fizycznych. Zazwyczaj zapewnia również minimalne opóźnienia w sieci lokalnej i upraszcza niektóre zadania konserwacyjne, jeśli w firmie jest obecny personel techniczny.

Negatywną stroną jest to, że Wymaga odpowiedniej przestrzeni, odpowiedniego chłodzenia, zabezpieczenia przed przerwami w dostawie prądu i środków bezpieczeństwa. aby żadna nieupoważniona osoba nie mogła manipulować sprzętem. Co więcej, skalowanie do wielu maszyn może być skomplikowane.

Alternatywą jest hostowanie serwera w profesjonalne centrum danychObiekt posiada redundantne systemy zasilania, klimatyzację, monitoring, kontrolę dostępu i wyspecjalizowanych techników, co zwiększa niezawodność świadczonych usług.

Należy jednak pamiętać, że wiąże się to z koniecznością płacenia. miesięczne lub roczne opłaty za przestrzeń, energię i łącznośći traci się pewną bezpośrednią kontrolę nad otoczeniem fizycznym, ponieważ wszelkie interwencje trzeba będzie koordynować z dostawcą.

Opcje chmurowe i względy środowiskowe

Chmura oferuje inny sposób „posiadania” serwerów bez martwienia się o sprzęt fizyczny. Możesz skorzystać z wirtualnych instancji, zarządzanych baz danych, pamięci masowej i innych usług w modelu płatności za rzeczywiste wykorzystanie.

Dla wielu MŚP ta opcja oferuje brutalna skalowalnośćGdy zapotrzebowanie jest szczytowe, zasoby są zwiększane; gdy aktywność spada, są one redukowane, aby obniżyć koszty. Wszystko to bez konieczności zakupu sprzętu.

Jednakże całkowite poleganie na chmurze oznacza znaczna zależność od dostawcówDotyczy to zarówno dostępności, jak i zmian cen lub warunków. Mogą również występować ograniczenia w zakresie personalizacji w porównaniu z serwerem dedykowanym.

Wybierając serwery fizyczne (w biurze lub centrum danych), należy zwrócić uwagę na kontekst środowiskowy: utrzymuje temperaturę w bezpiecznym zakresie, kontroluje wilgotność, aby zapobiec korozji lub kondensacji, a także chroni sprzęt przed nieautoryzowanym dostępem.

Zasilanie jest kluczowe: System UPS Pomaga zapobiegać nagłym przerwom w dostawie prądu i skokom napięcia, które mogą uszkodzić sprzęt lub dane, co jest szczególnie ważne w przypadku serwerów produkcyjnych.

Łączność internetowa i jakość sieci

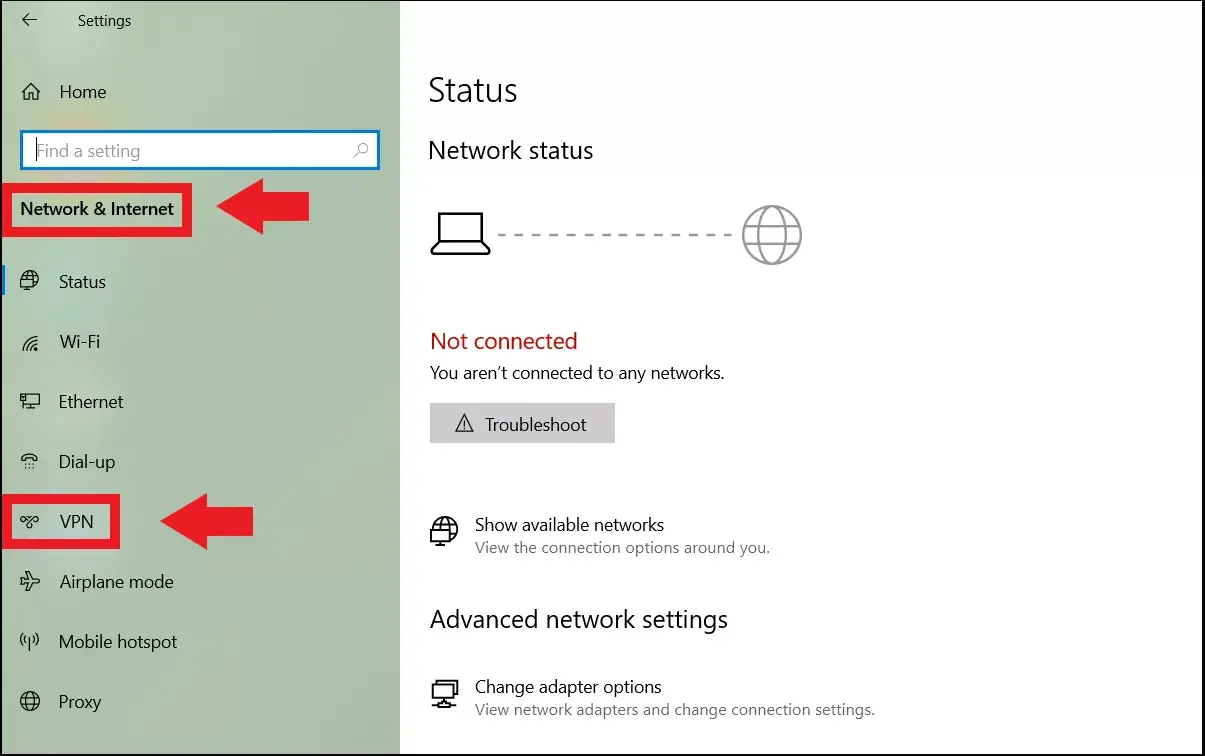

Połączenie internetowe to „autostrada” przez który przepływają dane, gdy serwer oferuje usługi na zewnątrz (na przykład witrynę publiczną lub zdalny dostęp za pośrednictwem VPN lub SSH).

Zaleca się wynajęcie łącze szerokopasmowe o wystarczającej przepustowości przepustowości w górę i w dół, aby obsłużyć generowany ruch, nie powodując przy tym przeciążenia pozostałej części sieci firmy.

W przypadku projektów o znaczeniu krytycznym zazwyczaj dobrym pomysłem jest posiadanie redundantne połączenie:dwóch dostawców lub co najmniej dwie różne drogi do budynku, tak aby w razie awarii jednej druga zapewniała ciągłość świadczenia usług.

Nie tylko przepustowość ma znaczenie; opóźnienie (czas potrzebny na doręczenie i odesłanie paczki) jest również kluczowy w przypadku aplikacji działających w czasie rzeczywistym, takich jak rozmowy wideo, internetowe gry wideo lub systemy zdalnego sterowania.

Dobrze zaprojektowana sieć wewnętrzna z odpowiednimi przełącznikami, prawidłowym okablowaniem i segmentacją sieci VLAN, jeśli jest to konieczne, pomoże serwer działa najlepiej jak potrafi bez zbędnych wąskich gardeł.

Bezpieczeństwo serwerów: zagrożenia i najlepsze praktyki

Bezpieczeństwo jest jedną z najbardziej delikatnych kwestii. Kiedy mówimy o serwerach, mamy na myśli przechowywanie danych klientów, dokumentów wewnętrznych, poufnych baz danych, a często także krytycznych informacji biznesowych.

Do najczęstszych zagrożeń należą: ataki z Internetu (próby włamań, łamanie haseł metodą brute force, wykorzystywanie luk w aplikacjach, instalacja złośliwego oprogramowania, oprogramowania wymuszającego okup itp.).

Musimy również mieć na uwadze luki w zabezpieczeniach oprogramowaniaKażdy system operacyjny lub aplikacja mogą mieć wady, które jeśli nie zostaną naprawione za pomocą poprawek i aktualizacji, staną się otwartą furtką dla atakujących.

Nie można zapomnieć o czynniku ludzkim: błędy konfiguracji, słabe hasła, niekontrolowane konta Niebezpieczne praktyki (takie jak ciągłe używanie konta administratora) są jednym z głównych źródeł problemów.

Aby ograniczyć te zagrożenia, zaleca się wdrożenie zestawu dobrych praktyk bezpieczeństwa już od pierwszego dnia i ich przestrzeganie w dłuższej perspektywie, okresowo sprawdzając, czy wszystko jest pod kontrolą.

Jak krok po kroku zabezpieczyć serwer

Pierwsza linia obrony Chodzi o to, aby całe oprogramowanie było aktualne: system operacyjny, panele sterowania, aplikacje, oprogramowanie sprzętowe urządzeń... Poprawki bezpieczeństwa są wydawane właśnie po to, aby zamykać znane luki w zabezpieczeniach.

Zastosowanie silne i unikalne hasła To niezbędne dla każdego konta. W miarę możliwości zaleca się włączenie uwierzytelniania dwuetapowego dla dostępu do poufnych danych, aby zapobiec sytuacji, w której wyciek hasła wystarczy do uzyskania dostępu.

Un zapora sieciowa poprawnie skonfigurowana Ogranicza dostęp do portów i usług z zewnątrz i z sieci wewnętrznej, zmniejszając powierzchnię ataku. W systemie Linux można użyć UFW lub iptables, a w systemie Windows wbudowanych zapór sieciowych.

Te regularne kopie zapasowe To Twoja linia życia: jeśli coś pójdzie nie tak (atak, przypadkowe usunięcie, awaria sprzętu), będziesz w stanie odzyskać swoje dane. Najlepiej połączyć pełne kopie zapasowe z kopiami przyrostowymi lub różnicowymi, aby zoptymalizować czas i przestrzeń.

Ponadto jest to niezbędne monitoruj serwer za pomocą narzędzi, które ostrzegają o podejrzanej aktywności, nienormalnym zużyciu zasobów lub przerwach w świadczeniu usług, dzięki czemu możesz zareagować zanim problem stanie się poważny.

Bezpieczeństwo fizyczne, bezpieczeństwo informacji i kopie zapasowe

Bezpieczeństwo fizyczne jest często pomijaneAle to równie ważne, jak logika. Ograniczenie dostępu do lokalizacji serwera za pomocą kart, kluczy lub systemów biometrycznych zapobiega manipulacji sprzętem.

Wzmocnij tę ochronę dzięki kamery monitorujące i systemy alarmoweszczególnie jeśli serwer znajduje się w oddzielnym pomieszczeniu lub szafie telekomunikacyjnej, przez którą często przechodzi wiele osób.

Z logicznego punktu widzenia musimy wziąć pod uwagę zapory sieciowe i systemy wykrywania włamań (IDS) które analizują ruch w poszukiwaniu nietypowych wzorców i prób ataków, powiadamiając administratora.

El szyfrowanie danych w tranzycie i w stanie spoczynku To kolejna ważna warstwa: korzystanie z protokołu HTTPS (SSL/TLS) do usług sieciowych, sieci VPN do dostępu zdalnego i szyfrowania dysków lub woluminów w przypadku przechowywanych danych ogranicza ryzyko potencjalnych wycieków.

Na koniec ważne jest jasne zdefiniowanie Zarządzanie użytkownikami i uprawnieniamiZastosowanie zasady najmniejszych uprawnień: każda osoba powinna mieć dostęp wyłącznie do informacji niezbędnych do wykonywania swojej pracy, ani więcej, ani mniej.

Zadania konserwacyjne zapewniające wieloletnią żywotność serwera

Serwer to nie coś, co instalujesz i o czym zapominasz.Wymaga regularnej konserwacji, aby zachować stabilność, bezpieczeństwo i szybkość przez długi czas.

Do zadań rutynowych należą: regularne aktualizacje systemu operacyjnego i aplikacji, które nie tylko korygują luki w zabezpieczeniach, ale także błędy i problemy ze zgodnością.

Te kopie zapasowe Należy je często przeglądać: nie wystarczy je zaplanować, trzeba również sprawdzić, czy są wykonywane bezbłędnie i czy procedury przywracania działają.

El ciągłe monitorowanie wydajności Pomaga wykrywać wąskie gardła, uruchamiające się procesy, dyski, na których brakuje miejsca, lub usługi, które uruchamiają się ponownie samoczynnie, zanim wpłyną one na użytkowników.

Od czasu do czasu dobrym pomysłem jest wykonywanie zadań Czyszczenie przestarzałych plików, dzienników i pozostałości po aplikacjach których już nie używasz, aby zwolnić miejsce i zachować porządek w systemie.

Instalacja pierwszego serwera Linux krok po kroku

Jeśli zaczynasz swoją przygodę z administracją systemówJednym z najlepszych sposobów nauki jest skonfigurowanie testowego serwera Linux, bez obawy o uszkodzenie czegokolwiek. Stary komputer lub maszyna wirtualna w zupełności wystarczą.

Pierwszą rzeczą jest wybór DistribuciónNa początek Ubuntu Server jest zazwyczaj gorąco polecany: jest stabilny, ma obszerną dokumentację i ogromną społeczność. Inne solidne opcje to Debian, CentOS/AlmaLinux/Rocky Linux i openSUSE Leap.

W takim razie potrzebujesz przygotuj maszynęMożna go zainstalować na sprzęt fizyczny (idealne, jeśli chcesz czegoś „prawdziwego”) lub utwórz maszynę wirtualną za pomocą narzędzi takich jak VirtualBox lub VMware, co pozwoli Ci eksperymentować bez konieczności modyfikowania głównego systemu.

Pobierz Obraz ISO Z wybranej dystrybucji uruchom komputer z tego obrazu ISO i postępuj zgodnie z instrukcjami kreatora instalacji, który poprosi Cię o wybranie języka, strefy czasowej, konfigurację dysku i utworzenie konta administratora.

Na tym etapie dobrym pomysłem jest wybranie jednego minimalna instalacja, bez graficznego środowiska, dzięki czemu serwer zużywa mniej zasobów, a Ty możesz skupić się na usługach, które są naprawdę niezbędne.

Konfiguracja początkowa: sieć, aktualizacje i usługi podstawowe

Po zainstalowaniu systemu Po pierwszym uruchomieniu, kolejnym krokiem jest sprawdzenie połączenia sieciowego. Proste polecenie ping do znanej domeny pokaże, czy masz dostęp do internetu.

Jeżeli sieć działa prawidłowo, powinieneś móc uruchomić aktualizacje pakietów aby mieć pewność, że na serwerze znajdują się najnowsze wersje i poprawki zabezpieczeń dostępne w repozytoriach dystrybucji.

Następnym krokiem jest zazwyczaj instalacja podstawowe usługi, takie jak serwer WWWNa przykład w Ubuntu Server można łatwo wdrożyć serwer Apache, a następnie sprawdzić z innego komputera, czy strona powitalna jest wyświetlana po uzyskaniu dostępu do adresu IP serwera.

Dobrym pomysłem jest również dodanie praktycznych narzędzi, takich jak OpenSSH do bezpiecznego dostępu zdalnegoufw do zarządzania zaporą sieciową i narzędziami monitorującymi, takimi jak htop, które umożliwiają szybki podgląd wykorzystania procesora i pamięci.

W miarę postępów będziesz dodawać więcej usług (bazy danych, DNS, pocztę e-mail itp.) w zależności od tego, czego chcesz się nauczyć lub czego potrzebuje Twoje środowisko. Zawsze staraj się upewnić, że każda zmiana jest dobrze udokumentowana.

Zarządzanie użytkownikami, uprawnieniami i zaporą sieciową

Nie zaleca się ciągłej pracy jako root. Na serwerze Linux. Zwyczajowo tworzy się zwykłego użytkownika i nadaje mu uprawnienia administratora za pośrednictwem grupy sudo, aby mógł wykonywać krytyczne zadania tylko wtedy, gdy jest to konieczne.

Dobra polityka to utwórz jednego użytkownika na osobę że będą uzyskiwać dostęp do serwera i dostosowywać swoje uprawnienia do zadań, które będą wykonywać. W ten sposób, jeśli wystąpi problem, łatwiej będzie ustalić, które konto zostało naruszone lub popełniło błąd.

Zapora sieciowa to kolejny istotny element: dzięki ufw możesz zezwalaj tylko na niezbędne usługi (na przykład SSH, HTTP i HTTPS) i zablokuj resztę portów, zmniejszając ryzyko ataków.

Ponadto wskazane jest okresowo sprawdzaj, które porty są otwarte. i jakie usługi są uruchomione, aby uniknąć pozostawiania aktywnych demonów lub aplikacji, których już nie używasz, a które mogłyby pełnić funkcję bramy.

Po skonfigurowaniu zdalnego dostępu przez SSH i zapory sieciowej możesz wygodnie zarządzać serwerem z innego komputera, bez potrzeby fizycznej obecności przy nim.

Trendy: chmura hybrydowa, przetwarzanie brzegowe i sztuczna inteligencja

Świat serwerów przechodzi obecnie ogromną transformację Dzięki nowym metodom wdrażania i zarządzania infrastrukturą, architektura hybrydowa i wielochmurowa zyskała dużą popularność wśród firm, które chcą zachować elastyczność i uniknąć zależności od jednego dostawcy.

W jednym chmura hybrydowaNiektóre usługi działają w chmurze publicznej, inne w infrastrukturach prywatnych, przy czym w każdym przypadku wybiera się tę, która ma największy sens ze względu na bezpieczeństwo, koszty lub wydajność.

Strategia wielochmurowy Idzie o krok dalej i łączy zasoby od kilku dostawców chmury publicznej, rozkładając obciążenia tak, aby wykorzystać najlepsze cechy każdego z nich i ograniczyć ryzyko powszechnych przerw w działaniu.

Podejścia te pozwalają bardzo szybko dostosować się do zmian popytuZoptymalizuj wydatki, płacąc tylko za faktycznie wykorzystane zasoby, i zwiększ odporność, ponieważ nie będziesz zależny od pojedynczego punktu awarii.

Równolegle tzw przetwarzanie krawędziowe Przenosi część przetwarzania danych bliżej miejsca ich generowania (na przykład w urządzeniach IoT lub węzłach regionalnych), zmniejszając opóźnienia i odciążając centralną chmurę w celu realizacji większych zadań.

Rola sztucznej inteligencji i automatyzacji

Sztuczna inteligencja wkracza do akcji. W zarządzaniu serwerami analizowanie dzienników, metryk wykorzystania i wzorców ruchu w celu wykrywania anomalii, które mogą wskazywać na atak lub zbliżającą się awarię sprzętu.

Dzięki wykorzystaniu technik uczenia maszynowego jest to możliwe automatycznie optymalizuj zasoby z serwera, dostosowując pamięć, procesor lub przestrzeń dyskową przydzielaną różnym usługom w celu zwiększenia wydajności i obniżenia kosztów.

Sztuczna inteligencja umożliwia również zarządzanie predykcyjne: wykrywa wczesne objawy awarii dysków, kart lub oprogramowania, dając administratorowi czas na podjęcie działań zanim coś ulegnie całkowitemu uszkodzeniu i spowoduje przerwę w świadczeniu usług.

W zakresie bezpieczeństwa inteligentne systemy pomagają identyfikować podejrzane wzorce ruchu i blokować zagrożenia niemal w czasie rzeczywistym, reagując szybciej, niż gdyby człowiek ręcznie analizował dane.

Wszystko to łączy się z silną tendencją do automatización de tareas repetytivas (wdrożenie serwera, konfiguracja standardowa, poprawki, kopie zapasowe, monitorowanie), co zmniejsza ryzyko wystąpienia błędu ludzkiego i umożliwia zarządzanie coraz większymi infrastrukturami.

Przegląd sposobów nauki zarządzania serwerami

Od wyboru sprzętu i systemu operacyjnego Od zaawansowanych zabezpieczeń i chmury hybrydowej po sztuczną inteligencję, świat serwerów obejmuje wiele powiązanych ze sobą komponentów. Dla początkujących najrozsądniejszym podejściem jest stopniowe postępy: skonfiguruj mały serwer Linux lub Windows, poćwicz obsługę sieci, użytkowników, zapór sieciowych i kopii zapasowych, a następnie stopniowo wdrażaj wirtualizację, dodatkowe usługi i automatyzację. Dzięki dobrym samouczkom konfiguracji serwera, odrobinie cierpliwości i chęci do eksperymentowania, możesz przejść od sytuacji, w której nigdy nie miałeś do czynienia z serwerem, do łatwego zarządzania nim i stworzenia fundamentów pod solidną infrastrukturę dla każdej małej lub średniej firmy.

Spis treści

- Czym jest serwer i dlaczego jest kluczowy dla MŚP?

- Zalety posiadania własnego serwera w porównaniu z korzystaniem z usług firm trzecich

- Ewolucja serwerów i rozwój chmury

- Podstawowe pojęcia przed rozpoczęciem konfiguracji serwera

- Sprzęt: serce Twojego serwera

- Kryteria prawidłowego doboru rozmiaru sprzętu

- System operacyjny: oprogramowanie bazowe serwera

- Jak wybrać między systemem Windows Server a systemem Linux

- Wirtualizacja: wiele serwerów logicznych na jednej maszynie

- Gdzie umieścić serwer: w biurze, centrum danych czy w chmurze

- Opcje chmurowe i względy środowiskowe

- Łączność internetowa i jakość sieci

- Bezpieczeństwo serwerów: zagrożenia i najlepsze praktyki

- Jak krok po kroku zabezpieczyć serwer

- Bezpieczeństwo fizyczne, bezpieczeństwo informacji i kopie zapasowe

- Zadania konserwacyjne zapewniające wieloletnią żywotność serwera

- Instalacja pierwszego serwera Linux krok po kroku

- Konfiguracja początkowa: sieć, aktualizacje i usługi podstawowe

- Zarządzanie użytkownikami, uprawnieniami i zaporą sieciową

- Trendy: chmura hybrydowa, przetwarzanie brzegowe i sztuczna inteligencja

- Rola sztucznej inteligencji i automatyzacji

- Przegląd sposobów nauki zarządzania serwerami