- El correo es el principal vector de ataque, por lo que la seguridad debe basarse en múltiples capas técnicas y organizativas.

- Autenticación de dominio, IA para detección de amenazas y MFA resistente al phishing son pilares esenciales de cualquier solución.

- La formación continua convierte a los usuarios en una defensa activa frente al phishing y otras técnicas de ingeniería social.

- Políticas claras, archivado, auditorías y gestión centralizada aseguran que la protección del email sea coherente y sostenible en el tiempo.

El correo electrónico sigue siendo el canal de comunicación más utilizado en las empresas, pero también es la puerta de entrada favorita de los ciberdelincuentes. Phishing, malware, fraude financiero, robo de credenciales o filtraciones de datos suelen empezar con un simple email que alguien abre sin pensarlo demasiado. Por eso es clave saber identificar correos fraudulentos.

Si tu organización solo confía en los filtros básicos del proveedor de correo y en “tener cuidado”, estás jugando con fuego. Hoy necesitas una solución de seguridad para email que combine tecnología avanzada, procesos claros y formación continua para tus usuarios. En las siguientes secciones verás, de forma muy detallada, qué amenazas existen, qué buenas prácticas aplican los líderes del sector y qué tecnologías concretas deberías implantar para blindar tu correo.

Por qué el correo electrónico es un objetivo crítico

El email no solo es cómodo; es un canal directo hacia tus empleados. Esto hace que sea el vector de ataque preferido para campañas de ingeniería social, donde el eslabón débil no es el sistema, sino la persona. En vez de romper un firewall o explotar una vulnerabilidad complicada, a los atacantes les basta con convencer a alguien para que haga clic donde no debe o comparta información confidencial.

La ingeniería social se basa en tácticas psicológicas como la urgencia, la autoridad o la confianza: correos que parecen venir de tu banco, de un proveedor, de tu jefe o incluso de un organismo oficial. El objetivo es que realices acciones inseguras: descargar adjuntos maliciosos, introducir tus credenciales en una web falsa, aprobar un pago fraudulento o enviar documentación sensible a un tercero.

Las consecuencias van mucho más allá de un par de equipos infectados. Un ataque de este tipo puede causar brechas de datos con coste millonario, daños reputacionales, sanciones regulatorias (por ejemplo, por incumplir GDPR o normas sectoriales como HIPAA) y un impacto directo en la continuidad del negocio.

Además, el correo está fuertemente integrado con el resto de la infraestructura: soluciones de colaboración, calendarios, herramientas de gestión documental, aplicaciones en la nube… Si un atacante toma el control de una cuenta de email, suele conseguir acceso a una buena parte del ecosistema digital de tu empresa.

Por si fuera poco, muchas organizaciones siguen usando el correo para almacenar o compartir información extremadamente sensible: datos financieros, contratos, expedientes de clientes, credenciales, documentación fiscal, etc. Todo eso convierte al email en un objetivo prioritario.

Cómo ha cambiado el panorama de amenazas del correo

Se acabó la era del típico mensaje cutre del “príncipe nigeriano”. Hoy los ciberdelincuentes usan modelos de lenguaje e IA generativa para redactar correos impecables, sin faltas ni rarezas, con un tono profesional y cercano, y además personalizados según el destinatario.

Esta personalización hace que el phishing sea mucho más creíble. Con datos públicos (redes sociales, webs corporativas, filtraciones anteriores, noticias del sector…) y cuentas ya comprometidas, los atacantes son capaces de imitar a la perfección el estilo de comunicación de una persona real, colándose en hilos de email legítimos o continuando conversaciones en curso.

El resultado es que la frontera entre contenido legítimo y malicioso es cada vez más difusa. Los filtros clásicos basados solo en firmas o en patrones simples no dan abasto frente a campañas dinámicas, que cambian enlaces, dominios y técnicas constantemente.

Las cifras acompañan esta realidad: el coste medio de una brecha de datos ronda ya los millones de dólares incluso en empresas de menos de 500 empleados, y los ataques de Business Email Compromise (BEC) acumulan pérdidas de varios miles de millones al año a nivel global, según los principales informes de ciberseguridad.

En paralelo, proliferan kits de phishing “todo en uno” en la dark web, que integran ataques attacker-in-the-middle (AiTM), capacidad de robar credenciales y tokens de sesiones con MFA, plantillas de páginas casi idénticas a las reales y mecanismos automáticos para evadir filtros tradicionales.

Amenazas más habituales en el correo electrónico

Entender bien las principales amenazas es el primer paso para diseñar una buena solución de seguridad para email. A continuación se detallan las más críticas, cómo funcionan y qué impacto pueden tener.

Phishing masivo. Continúa siendo la amenaza más frecuente. Suelen ser campañas enviadas a muchos usuarios, sin personalización profunda, en las que se suplanta a marcas o servicios conocidos. Normalmente incluyen enlaces a páginas falsas o adjuntos infectados. Consecuencias típicas: robo de contraseñas, instalación de malware, secuestro de cuentas y accesos no autorizados a sistemas internos.

“Quishing” o phishing mediante códigos QR. En vez de un enlace visible, el correo incluye un código QR. Estamos muy acostumbrados a escanear QRs para todo, así que bajamos la guardia. El truco adicional es que muchas veces se escanea con el móvil personal, menos protegido que el ordenador de trabajo, trasladando el ataque a un dispositivo con menos controles corporativos.

Spear phishing y BEC. Aquí hablamos de ataques dirigidos, muy trabajados, en los que el atacante se hace pasar por alguien concreto: un directivo, un proveedor de confianza, un socio estratégico… No siempre hay enlaces o adjuntos en el primer correo; lo que hay es una conversación cuidadosamente diseñada para manipular a la víctima. El objetivo habitual es conseguir transferencias de fondos, datos fiscales (como formularios W-2 en algunos países), compra de tarjetas regalo o cambios de cuenta bancaria para pagos a proveedores.

Malware distribuido por email. El correo sigue siendo uno de los vehículos principales para entregar ransomware, troyanos u otro tipo de malware. Lo habitual es hacerlo a través de adjuntos aparentemente inofensivos (documentos de Office, PDFs, ficheros comprimidos) o enlaces que llevan a descargas maliciosas. Una vez ejecutado, el malware puede cifrar tus datos, moverse lateralmente por la red o exfiltrar información sensible.

Ataques attacker-in-the-middle (AiTM). En este enfoque, el atacante se coloca entre el usuario y el servicio legítimo. A través de un enlace de phishing, te redirige a una página que clona la pantalla de inicio de sesión real. Cuando introduces tus credenciales, el sistema malicioso las envía de verdad al proveedor, te pide también el código MFA si lo hay, y reutiliza todo en tiempo real. El resultado es que el atacante consigue sesiones válidas incluso en cuentas protegidas con MFA tradicional.

Spam y correo no deseado. Aunque a veces es simplemente molesto, el spam consume recursos, llena las bandejas de entrada y a menudo sirve de vehículo para enlaces o adjuntos maliciosos. Además, un volumen elevado de spam puede esconder ataques dirigidos entre ruido.

Buenas prácticas técnicas clave: autenticación, filtrado y cifrado

Una solución moderna de seguridad para email debe apoyarse en varias capas técnicas que se refuercen entre sí. No basta con un antivirus o un simple filtro antispam. Necesitas autenticación de remitentes, controles de acceso sólidos, inspección avanzada de contenido y protección de datos.

Es fundamental configurar SPF, DKIM y DMARC no solo en el dominio principal, sino también en subdominios, dominios de prueba y dominios antiguos que sigan bajo tu control. Los atacantes adoran reaprovechar dominios olvidados. Herramientas especializadas de gestión DMARC simplifican esta tarea y automatizan gran parte de la supervisión.

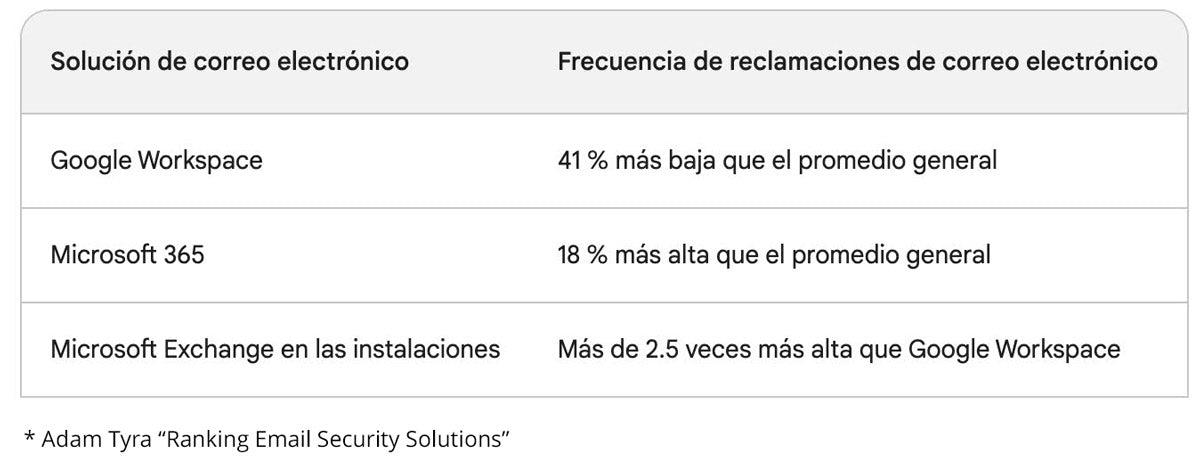

En cuanto al filtrado de amenazas, ya no es suficiente analizar listas negras y firmas de malware conocidas. Tu solución de correo debería integrar detección de amenazas con IA y machine learning, capaz de evaluar múltiples señales del mensaje (texto, metadatos, reputación del remitente, patrones de comportamiento, etc.) para decidir si un email es legítimo, spam o malicioso.

Para los adjuntos, es muy recomendable contar con un entorno aislado (sandbox) que abra cada archivo de forma controlada y observe su comportamiento. Así se pueden detectar intentos de explotación o actividad sospechosa incluso en amenazas de día cero, para las que todavía no hay firmas conocidas.

Depender de que los usuarios recuerden activar el cifrado de forma manual es una receta para el desastre. Lo ideal es automatizar el cifrado basándose en políticas que detecten patrones sensibles (IBAN, números de seguridad social, identificadores fiscales, etc.) y apliquen cifrado de manera transparente cuando sea necesario.

Fortalecer el acceso: contraseñas, MFA y protección de cuentas

Un gran porcentaje de incidentes de seguridad por email se producen porque alguien ha conseguido unas credenciales válidas. Por eso, una buena solución debe reforzar tanto la calidad de las contraseñas como los mecanismos de autenticación adicionales.

Las políticas modernas recomiendan frases de contraseña largas, impredecibles y únicas para cada servicio, en lugar de combinaciones cortas pero llenas de símbolos. Para hacer esto viable a escala, es casi imprescindible usar un gestor de contraseñas corporativo que genere, almacene y sincronice credenciales de forma segura.

Sobre esa base, la autenticación multifactor (MFA) es prácticamente obligatoria. Sin embargo, no todos los métodos de MFA ofrecen el mismo nivel de protección. Los códigos por SMS o las llamadas de voz pueden ser interceptados, reutilizados en ataques AiTM o manipulados mediante técnicas de “fatiga MFA” (bombardeo de solicitudes hasta que el usuario acepta una por cansancio).

Por eso se recomienda implantar MFA resistente al phishing, como llaves de seguridad basadas en FIDO (USB, NFC), credenciales de plataforma tipo Windows Hello for Business, soluciones equivalentes en macOS o passkeys vinculadas al smartphone. Estos métodos no funcionan en páginas falsas: el dispositivo comprueba el dominio real antes de autenticar, con lo que no se pueden reutilizar en sitios fraudulentos.

Es crucial también configurar las políticas de acceso para bloquear métodos de autenticación más débiles. Muchos kits de phishing modernos son capaces de forzar una “rebaja” a factores menos seguros si estos siguen permitidos. De poco sirve tener passkeys si sigues aceptando SMS como alternativa universal.

Por último, no hay que olvidar el riesgo asociado al equipo de soporte o helpdesk. Hay grupos de atacantes especializados en llamar al soporte técnico, hacerse pasar por empleados que han perdido el móvil o el portátil y conseguir que les restablezcan las credenciales o desactiven la MFA. La política de seguridad debe contemplar procedimientos estrictos de verificación de identidad para cualquier cambio de credenciales.

Formación y concienciación: convertir a los usuarios en cortafuegos

Ninguna solución de seguridad para email es infalible. Siempre habrá algún mensaje que supere los filtros y llegue a la bandeja de entrada. En ese punto, tu última línea de defensa son las personas. Por eso es tan importante trabajar la concienciación y la formación continua en ciberseguridad.

Los cursos genéricos una vez al año sirven de muy poco. Lo que está funcionando mejor son programas dinámicos de concienciación sobre phishing que envían simulaciones periódicas a los empleados. Si alguien cae en una simulación, recibe una formación breve, concreta y contextualizada en el momento.

Este enfoque refuerza la memoria y hace que los usuarios interioricen señales de alerta como: enlaces raros, peticiones de datos sensibles, urgencias injustificadas, cambios de cuenta bancaria sin confirmación o adjuntos inesperados. El objetivo es que desarrollen un sano escepticismo y aprendan a reportar lo que les huela mal.

Además, algunas soluciones basadas en IA permiten adaptar el nivel de formación a cada usuario: quienes muestran más errores reciben más simulaciones y contenidos, mientras que quienes demuestran buenos hábitos reciben menos carga. Eso maximiza el impacto sin saturar al personal.

Conviene tener en cuenta que, si logras que tus empleados reporten más correos sospechosos, el volumen de trabajo del equipo de seguridad puede dispararse. Aquí entran en juego herramientas como analistas de email basados en IA, capaces de revisar automáticamente los correos reportados, clasificarlos y priorizar los que realmente son peligrosos.

La formación también debe abarcar buenas prácticas básicas para usuarios finales, como: elegir contraseñas robustas, no reutilizarlas, no compartirlas, no descargar software de fuentes dudosas, revisar siempre la dirección real de los remitentes, colocar el cursor sobre los enlaces antes de hacer clic, desconfiar de peticiones de pago o de información financiera y usar siempre las vías oficiales de contacto cuando algo despierte sospechas.

Gestión del entorno, dispositivos y continuidad del correo

Más allá de los correos en sí, una solución de seguridad para email integral debe contemplar el ecosistema donde se utilizan: dispositivos, aplicaciones, otros canales de colaboración y la propia disponibilidad del servicio de correo.

En primer lugar, es esencial mantener todo el software actualizado: sistema operativo, navegador, cliente de correo, aplicaciones de oficina y cualquier otro componente que interactúe con los mensajes. Las actualizaciones suelen incluir parches de seguridad para vulnerabilidades que los atacantes aprovechan de forma masiva.

En segundo lugar, conviene revisar de forma periódica las aplicaciones instaladas y las extensiones de navegador, eliminando aquellas que no sean necesarias o no estén claramente verificadas. Cada aplicación extra es una posible puerta de entrada, especialmente en dispositivos que manejan datos sensibles.

El auge del trabajo remoto y del uso del móvil implica que hay que prestar mucha atención a la seguridad del correo en smartphones, tablets y portátiles fuera de la oficina. Las políticas de gestión de dispositivos móviles (MDM) deberían obligar a tener cifrado del dispositivo, bloqueo automático, borrado remoto en caso de pérdida o robo y conexión solo a redes seguras.

Conectarse al correo desde redes Wi‑Fi públicas sin protección (en cafeterías, aeropuertos, hoteles) supone un riesgo añadido, ya que son entornos en los que es más fácil interceptar tráfico o montar puntos de acceso falsos. Una buena política corporativa debe restringir o proteger este tipo de conexiones mediante VPN y controles de acceso adicionales.

Respecto a la continuidad del servicio, el correo electrónico es tan crítico que cualquier caída prolongada puede paralizar la actividad de la empresa. Por ello, muchas organizaciones optan por soluciones que proporcionan bandejas de entrada de emergencia siempre disponibles. Si la plataforma principal (por ejemplo, soluciones SaaS como Microsoft 365) sufre un fallo, estas bandejas se activan automáticamente para que el personal pueda seguir enviando y recibiendo mensajes.

Por último, hay que tener en cuenta el factor cumplimiento y conservación de evidencias. Un servicio de archivado automático e inalterable permite conservar los correos durante el tiempo exigido por la normativa, garantizar su integridad y disponer de ellos para auditorías o investigaciones incluso si se eliminan o alteran en los buzones de usuario.

Políticas, auditoría y gobierno de la seguridad del email

La tecnología por sí sola no basta. Una solución de seguridad para email madura necesita estar apoyada en políticas claras, procesos bien definidos y revisiones periódicas que aseguren que todo se aplica de forma coherente.

La política de uso del correo debe especificar cómo se manejan, comparten y almacenan los datos en este canal: qué tipo de información se puede enviar, cuándo hay que cifrar, cómo se gestionan los adjuntos, qué está prohibido (por ejemplo, mandar contraseñas o datos bancarios sin protección) y cuál es el procedimiento para reportar incidentes o correos sospechosos.

Es importante que esta política sea sencilla de entender, fácil de localizar y parte del proceso de incorporación de nuevos empleados. Además, debería revisarse de forma regular y comunicarse cada vez que haya cambios relevantes, pidiendo a los trabajadores que confirmen su aceptación.

Las políticas deben estar alineadas con las leyes de privacidad y protección de datos aplicables, tanto generales (como GDPR en Europa) como sectoriales. Esto incluye aspectos como periodos de retención de correos, limitaciones en el envío de datos personales, requisitos de cifrado, obligaciones de notificación de brechas y controles sobre proveedores externos.

En organizaciones grandes o con múltiples entornos de Microsoft 365 (por fusiones, adquisiciones, filiales, etc.), la gestión puede complicarse. En esos casos resulta muy útil contar con herramientas de administración multi‑tenant que permitan ver de un vistazo la configuración de seguridad de cada entorno, compararla con plantillas corporativas y corregir desviaciones de forma centralizada.

Los proveedores de servicios gestionados (MSP) que administran la infraestructura de varias pymes también se benefician de esta visión unificada, ya que simplifica mantener políticas coherentes de seguridad del correo en docenas o cientos de clientes diferentes.

En conjunto, todos estos elementos —autenticación de dominio, análisis avanzado con IA, MFA resistente al phishing, cifrado automático, formación continua, control de dispositivos, archivado conforme a normativa y políticas claras— conforman una estrategia de seguridad del email en varias capas. Este enfoque reduce notablemente las probabilidades de que un ataque por correo tenga éxito y minimiza el impacto cuando alguno consigue pasar las defensas.

Tabla de Contenidos

- Por qué el correo electrónico es un objetivo crítico

- Cómo ha cambiado el panorama de amenazas del correo

- Amenazas más habituales en el correo electrónico

- Buenas prácticas técnicas clave: autenticación, filtrado y cifrado

- Fortalecer el acceso: contraseñas, MFA y protección de cuentas

- Formación y concienciación: convertir a los usuarios en cortafuegos

- Gestión del entorno, dispositivos y continuidad del correo

- Políticas, auditoría y gobierno de la seguridad del email