- Las ciberestafas combinan ingeniería social y tecnología (IA, deepfakes, SIM swapping) para robar dinero y datos.

- Phishing, smishing, vishing, fraudes de inversión, falsos regalos y suplantaciones son hoy las tácticas más habituales.

- Contraseñas robustas, 2FA, actualizaciones, copias de seguridad y verificación de identidades reducen mucho el riesgo.

- Denunciar rápido, recopilar pruebas y avisar al banco y a las autoridades ayuda a frenar el daño y a otras víctimas.

La vida digital se ha colado en casi todo lo que hacemos: compras, trámites con la Administración, gestiones bancarias, redes sociales… y, con ello, también han crecido las ciberestafas más comunes que afectan a personas y empresas en España. Los delincuentes actúan cada vez con más picardía, apoyados en tecnologías como la inteligencia artificial, y aprovechan cualquier excusa para intentar sacar dinero o datos personales.

Solo en los nueve primeros meses de 2024 se registraron en España más de 347.000 ciberdelitos denunciados, casi uno de cada cinco delitos totales. Detrás de esas cifras hay desde simples engaños por SMS hasta complejas redes de inversión falsa en criptomonedas o sofisticados fraudes con facturas empresariales. Conocer cómo funcionan estos timos, aprender a detectarlos y saber qué hacer si nos pillan desprevenidos es clave para moverse con algo más de tranquilidad en internet.

Códigos QR, WhatsApp y redes: nuevos ganchos para viejas estafas

En los últimos años se ha disparado el uso de códigos QR para todo: cartas de bares, gestiones de cita previa, información en la calle… y, como era de esperar, los ciberestafadores han visto en los QR una puerta de entrada perfecta para engañar a sus víctimas. La Policía Nacional ha alertado de campañas en las que se colocan pegatinas o avisos falsos con códigos que llevan a webs maliciosas o a descargas de malware.

Para reducir riesgos, los expertos recomiendan mantener el móvil actualizado, usar sistemas de seguridad y, si es posible, aplicaciones que permitan previsualizar la URL a la que apunta el QR antes de abrirla. Además, el Instituto Nacional de Ciberseguridad (INCIBE) ofrece guías y recursos para aprender a identificar cuándo un código QR puede ser sospechoso.

Otro campo de batalla es WhatsApp y, en general, las apps de mensajería. Abundan los falsos procesos de selección y las ofertas de empleo inexistentes que empiezan con una llamada telefónica en la que se presenta un supuesto departamento de Recursos Humanos. El siguiente paso es pedir al usuario que añada un número a WhatsApp para recibir más detalles de un supuesto trabajo muy atractivo.

Una vez abierta la conversación, el objetivo real es conseguir datos personales, información financiera o incluso un pago “por adelantado” en concepto de formación, reserva de puesto, envío de material o cualquier otra excusa. Estas ofertas aparecen en portales de empleo, redes sociales, correos electrónicos o SMS, y suelen incluir condiciones demasiado buenas para ser verdad.

También se ha detectado un fraude especialmente molesto que arranca con un SMS que contiene un código de seis dígitos. Los delincuentes secuestran previamente la cuenta de WhatsApp de un contacto de la víctima y, haciéndose pasar por esa persona, piden que se les reenvíe el código recibido. Ese código es, en realidad, el de verificación de la propia cuenta de WhatsApp de la víctima; si lo facilita, perderá el control de su cuenta. Para evitarlo es fundamental activar la verificación en dos pasos y no compartir jamás ese código con nadie.

Falsos medicamentos, sorteos increíbles y deepfakes en redes

Internet también se ha convertido en el escaparate ideal para pseudoterapias, suplementos milagro y tratamientos sin evidencia científica. Una práctica muy habitual consiste en clonar la apariencia de un medio de comunicación de prestigio o de un hospital para dar verosimilitud a un producto, usando incluso el nombre y la foto de médicos reales sin su permiso.

Se han detectado páginas que imitan a diarios nacionales o a cadenas de televisión para promocionar, por ejemplo, gotas adelgazantes que prometen perder 10 kilos en tres semanas o supuestas soluciones definitivas para la diabetes o los problemas de erección. En realidad, estos productos ni están registrados como medicamentos ni cuentan con aval científico alguno, y pueden suponer un riesgo directo para la salud.

Los especialistas insisten en que, ante cualquier tratamiento que se ofrezca online con resultados espectaculares, lo sensato es consultar siempre con un profesional sanitario o con el propio médico de cabecera. Nadie regala curas mágicas y, menos aún, a través de anuncios agresivos o páginas con aspecto dudoso.

Otro clásico que se repite año tras año son los falsos regalos y sorteos de grandes marcas aprovechando fechas señaladas como el Día de la Madre, el Black Friday o las Navidades. Mensajes por SMS o correos con la imagen de El Corte Inglés, Carrefour, Leroy Merlin u otras grandes superficies anuncian premios suculentos: tarjetas regalo de 500 euros, vajillas de marca, juegos de herramientas, cheques de compra…

El modus operandi es casi siempre el mismo: se invita a la víctima a pulsar un enlace, rellenar un formulario con datos personales o incluso pagar una pequeña cantidad en concepto de gastos de envío o gestión. La marca real no tiene nada que ver con la promoción y el único objetivo es capturar datos o robar dinero. Antes de creerse cualquier mensaje de este tipo, conviene comprobar las redes sociales o la web oficial de la empresa y, ante la mínima duda, ignorar y borrar el mensaje.

Durante los últimos meses también se han multiplicado los montajes de vídeo ultrarrealistas, los famosos deepfakes que utilizan inteligencia artificial para poner en boca de presentadores o figuras públicas mensajes que nunca han pronunciado. En España se han visto ejemplos con presentadores de informativos, responsables de organismos públicos o directivos de grandes empresas hablando supuestamente de plataformas de inversión en criptomonedas.

Estos vídeos se difunden sobre todo en redes sociales y llevan a páginas de inversión que no figuran en el registro de la Comisión Nacional del Mercado de Valores (CNMV). La CNMV viene advirtiendo de que se trata de fraudes financieros que buscan captar ahorros con promesas de rentabilidad rápida y sin riesgo. La recomendación básica es clara: operar únicamente con proveedores autorizados y desconfiar de cualquier chollo que circule por redes, aunque salga la cara de alguien conocido.

Estafas de inversión, SIM swapping y engaños dirigidos a empresas

Buena parte de las redes criminales que actúan hoy combinan viejas tácticas de estafa con herramientas de inteligencia artificial y campañas publicitarias en redes sociales. Un ejemplo claro son las falsas plataformas de inversión en criptomonedas, que se presentan como proyectos innovadores “apoyados” por famosos, expertos financieros o incluso instituciones, todo ello fabricado digitalmente.

En una importante operación policial reciente se desmanteló una red que, bajo este esquema, había estafado decenas de millones de euros a cientos de víctimas que pensaban estar invirtiendo en criptoactivos. Los anuncios usaban vídeos generados por IA y webs muy pulidas, pero en realidad todo el dinero terminaba en cuentas controladas por los delincuentes.

Otro fraude en auge es el SIM swapping, que consiste en duplicar la tarjeta SIM de la víctima. Para lograrlo, los estafadores recaban previamente datos personales mediante filtraciones, redes sociales o engaños previos, y los usan para hacerse pasar por el titular ante la operadora. Una vez obtienen una copia de la SIM, pueden recibir los SMS de verificación del banco, entrar en las cuentas y vaciarlas, además de acceder al correo o redes sociales.

Se trata de un ataque especialmente peligroso porque el usuario puede quedarse sin cobertura móvil de repente sin entender qué ocurre. Entre las medidas preventivas se incluyen limitar la información personal que se publica en abierto, activar un PIN fuerte en la SIM y revisar con frecuencia los movimientos bancarios, así como estar atento a cualquier mensaje de la operadora sobre cambios de tarjeta o portabilidades no solicitadas.

En el entorno empresarial, una técnica cada vez más común es la manipulación de facturas o del correo electrónico entre proveedores y clientes. Los ciberdelincuentes interceptan las comunicaciones, suelen comprometer una de las cuentas de correo implicadas y modifican el número de cuenta bancaria en una factura aparentemente legítima. La empresa paga con total normalidad, pero el dinero vuela a un destino controlado por la banda.

Este tipo de fraude, cercano a los ataques de “man in the middle” en el mundo corporativo, ha provocado pérdidas de decenas de miles de euros en pymes españolas. Para limitar el riesgo, resulta básico verificar por teléfono o por un canal alternativo cualquier cambio en los datos bancarios de un proveedor antes de efectuar un pago importante, así como implantar controles de doble verificación interna.

Phishing, smishing, vishing y pharming: las estafas de siempre, pero vitaminadas

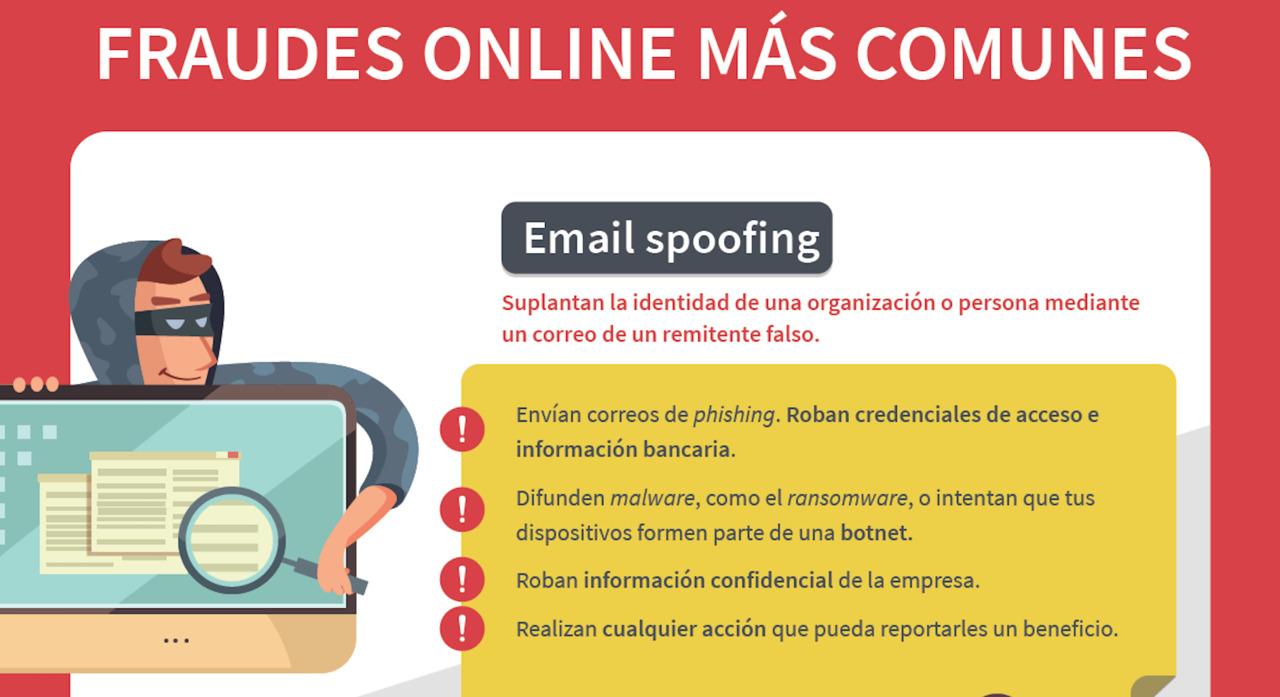

Cuando se habla de ciberestafas, casi siempre aparece la misma palabra: phishing, el clásico engaño a través de correos electrónicos o mensajes que imitan a bancos, servicios de pago, empresas de mensajería u organismos públicos. El objetivo es que el usuario haga clic en un enlace o abra un archivo adjunto para completar datos personales o bancarios.

Estos mensajes generan una sensación de urgencia: supuestos problemas de facturación, actividades sospechosas en la cuenta, recibos pendientes, oportunidades de reembolso o cupones regalo. Detrás de ese disfraz hay enlaces que llevan a páginas muy parecidas a las originales, pero diseñadas para robar credenciales o instalar malware. Los correos suelen incluir logotipos copiados y un lenguaje muy cuidado, aunque se pueden detectar pequeños fallos en direcciones de remitente, dominios o textos.

El smishing es la variante por SMS, con mensajes cortos que redirigen a una web maliciosa o piden datos sensibles. Se aprovechan de avisos de mensajería, notificaciones de bancos o supuestas citas con la Administración. El vishing, por su parte, traslada la estafa al teléfono: una llamada de un supuesto empleado del banco, de una aseguradora o de la policía pide datos de acceso o códigos de verificación, a menudo presionando con un problema urgente.

En un peldaño más técnico está el pharming, donde el usuario es redirigido desde una web legítima a otra falsa sin darse cuenta. Esto se logra mediante la manipulación del sistema de nombres de dominio (DNS) o con malware en el dispositivo. A diferencia del phishing clásico, aquí la víctima no tiene que pulsar un enlace engañoso: simplemente escribe la dirección correcta y termina en una copia fraudulenta del sitio.

Para convivir con todo esto sin paranoia pero con sentido común, vienen bien algunas pautas básicas: desconfiar de los enlaces que llegan por correo, SMS o mensajería, escribir manualmente las direcciones de bancos u organismos, y no facilitar nunca datos personales si no se está absolutamente seguro de con quién se está hablando. Además, muchos servicios ya permiten activar la autenticación de dos factores (2FA), que añade una capa extra de seguridad.

La inteligencia artificial no solo se usa para crear vídeos falsos; también se aprovecha para generar voces sintéticas casi indistinguibles de las reales, lo que da lugar a los fraudes conocidos como deep-voice. Un delincuente puede clonar la voz de un directivo, de un familiar o de un compañero de trabajo a partir de audios públicos y usarla para pedir transferencias o datos sensibles.

Este tipo de engaños se mezcla con técnicas clásicas de ingeniería social, que consisten en manipular a la víctima apelando a la confianza, el miedo o la urgencia. En el ámbito familiar ha cobrado fuerza el llamado “fraude del hijo en apuros”: alguien se hace pasar por un hijo o nieto a través de WhatsApp o llamada, dice que ha tenido un accidente o un problema grave, y pide dinero inmediato para salir del apuro, a veces reforzado por un segundo supuesto “abogado”.

Las personas mayores son uno de los objetivos preferidos para estos timos, aunque cualquiera puede caer si le pillan en un mal momento. Por eso, ante cualquier mensaje o llamada en este sentido, es crucial verificar por otro canal la identidad de la persona que pide ayuda: llamar directamente al familiar, usar otro número conocido o preguntar algo que solo esa persona pueda saber.

En paralelo, el ransomware se ha consolidado como una de las amenazas más destructivas para ciudadanos y empresas. Este tipo de malware cifra los archivos del dispositivo (o incluso de toda una red corporativa) y pide un rescate económico a cambio de la clave para recuperarlos. A menudo entra a través de correos con adjuntos infectados, descargas pirata o vulnerabilidades sin parchear.

La mejor defensa frente al ransomware no es pagar, sino estar preparado: hacer copias de seguridad periódicas, mantener los sistemas y el antivirus actualizados, y no abrir adjuntos ni enlaces de procedencia dudosa. Si se dispone de buenos backups, el daño se reduce mucho, porque se puede restaurar la información sin ceder al chantaje.

Buenas prácticas para reducir el riesgo sin gastar una fortuna

Protegerse de las ciberestafas no exige ser un gurú de la informática ni invertir grandes cantidades de dinero. La mayoría de las veces se trata de combinar hábitos sensatos con algunas medidas técnicas básicas que están al alcance de cualquiera.

Un primer paso fundamental es cuidar las contraseñas: usar claves largas, únicas para cada servicio y, si es posible, gestionadas con un gestor de contraseñas. Esto evita que, si una web sufre una filtración, el mismo usuario y contraseña sirvan para entrar en todas las demás cuentas. Activar la autenticación de dos factores (2FA) siempre que se ofrezca añade otra barrera: aunque alguien robe la contraseña, necesitará un código adicional para entrar.

En el plano técnico ayuda mucho mantener el sistema operativo, las aplicaciones y el antivirus actualizados. Las actualizaciones corrigen agujeros de seguridad que los delincuentes explotan de forma constante. Lo mismo vale para el móvil: activar las actualizaciones automáticas y revisar los permisos de las apps es una forma sencilla de rebajar riesgos.

También es recomendable evitar las redes Wi-Fi públicas para operaciones sensibles como banca online o compras. Si no queda más remedio que usarlas, conviene contar con una VPN fiable que cifre el tráfico. Por otro lado, hacer copias de seguridad en la nube o en discos externos —y comprobar de vez en cuando que realmente funcionan— es la mejor póliza frente a pérdidas de datos o ataques de ransomware.

Finalmente, hay un componente de actitud difícil de automatizar: mantener una sana desconfianza digital y verificar siempre la identidad de quien pide información confidencial o pagos urgentes. Las prisas, los chollos y las historias dramáticas son el caldo de cultivo perfecto para que una estafa salga bien; pararse unos minutos y contrastar la información marca la diferencia.

Respuesta policial, denuncia y pasos a seguir si ya te han engañado

Aunque las redes criminales evolucionan rápido y utilizan herramientas cada vez más sofisticadas, también las fuerzas y cuerpos de seguridad del Estado se han especializado en delitos tecnológicos y fraude económico. Existen unidades dedicadas a investigar ciberdelitos, rastrear el dinero y desmantelar estructuras internacionales.

Ninguna estrategia policial es efectiva sin la colaboración ciudadana. Denunciar cuanto antes una ciberestafa aumenta las posibilidades de frenar el daño y ayudar a otras posibles víctimas. Si se trata de un fraude económico, el primer paso debe ser contactar con el banco para bloquear tarjetas, cuentas o transferencias, y a continuación acudir a la policía o guardia civil con toda la información disponible.

Es muy útil recopilar capturas de pantalla de correos, SMS, webs, conversaciones de WhatsApp, justificantes de transferencias o cualquier prueba del engaño. En caso de que se haya filtrado información muy sensible (como el número de documento, datos bancarios completos o credenciales de acceso), puede ser buena idea consultar con un abogado especializado o con servicios de ayuda frente al robo de identidad.

Si se sospecha que se ha descargado malware al hacer clic en un enlace o abrir un archivo adjunto, conviene actualizar el software de seguridad, escanear el dispositivo y eliminar cualquier amenaza detectada. En algunos casos, quizá sea necesario restaurar copias de seguridad o incluso formatear el equipo para asegurarse de que no quedan restos del ataque.

La educación digital, las campañas de concienciación y la difusión de casos reales contribuyen a que más gente reconozca los signos de alerta. Cuanto más acostumbrados estemos a sospechar de mensajes raros, llamadas sospechosas o ofertas demasiado buenas, más difícil se lo pondremos a los ciberdelincuentes. Al final, la seguridad online se construye día a día, entre todos, con pequeños gestos y decisiones que pueden evitar muchos disgustos.

En un entorno donde los delitos digitales ya representan una parte muy importante de la criminalidad total, conocer las ciberestafas comunes, sus trucos y las formas de reaccionar marca una gran diferencia. Desde las suplantaciones de identidad por correo o SMS hasta los deepfakes financieros, pasando por el SIM swapping, el ransomware o los engaños afectivos por WhatsApp, todos estos fraudes tienen algo en común: se aprovechan de la confianza y de la prisa. Tomarse un momento para revisar, preguntar, contrastar y, llegado el caso, denunciar, es la mejor herramienta para seguir disfrutando de internet sin convertirse en la próxima víctima.

Tabla de Contenidos

- Códigos QR, WhatsApp y redes: nuevos ganchos para viejas estafas

- Falsos medicamentos, sorteos increíbles y deepfakes en redes

- Estafas de inversión, SIM swapping y engaños dirigidos a empresas

- Phishing, smishing, vishing y pharming: las estafas de siempre, pero vitaminadas

- Deep-voice, ingeniería social y ransomware: cuando la IA se pone del lado del delincuente

- Buenas prácticas para reducir el riesgo sin gastar una fortuna

- Respuesta policial, denuncia y pasos a seguir si ya te han engañado