- Los ataques DDoS saturan recursos de red, servidores y aplicaciones, provocando indisponibilidad y graves pérdidas económicas y reputacionales.

- Existen ataques volumétricos, de agotamiento de estado y de aplicación, cada uno dirigido a distintas capas de la infraestructura.

- Una defensa eficaz requiere arquitectura resiliente, monitorización continua y soluciones Anti‑DDoS en red, nube y edge computing.

- Los servicios gestionados y los equipos especialistas del operador mejoran la detección, mitigación y continuidad de negocio ante DDoS.

La ciberseguridad orientada a la protección de redes frente a ataques DDoS se ha convertido en una pieza crítica para cualquier empresa con presencia en Internet. Ya no hablamos solo de grandes corporaciones o infraestructuras críticas: cualquier organización que dependa de sus servicios online puede ser víctima de un intento de denegación de servicio.

Estos ataques no solo tiran abajo una web o una aplicación, sino que pueden provocar pérdidas económicas, daños reputacionales, sanciones regulatorias y, en muchos casos, servir como cortina de humo para intrusiones más graves. Entender cómo funcionan los ataques de denegación de servicio, qué tipos existen y qué medidas concretas pueden aplicarse para mitigarlos es básico para mantener la continuidad de negocio.

Qué es un ataque de denegación de servicio (DoS) y qué lo diferencia de un DDoS

Un ataque de denegación de servicio (DoS) es una acción deliberada en la que un ciberdelincuente utiliza un único equipo o un conjunto muy limitado de recursos para saturar un servicio concreto, normalmente dirigiendo una gran cantidad de tráfico a una dirección IP específica. El objetivo es sencillo: colapsar los recursos del servidor para que deje de responder a las peticiones legítimas.

La forma clásica de ataque DoS consiste en enviar una cantidad masiva de paquetes (bloques de datos) a la IP objetivo, superando la capacidad que el servidor puede gestionar. Cuando el volumen de solicitudes excede la memoria, la CPU o el ancho de banda disponibles, el sistema deja de poder procesar conexiones legítimas y el servicio queda inutilizable o extremadamente lento.

Otra estrategia habitual es focalizarse en el ancho de banda de la conexión. En lugar de intentar agotar los recursos internos del servidor, se busca ocupar completamente la capacidad de la línea de comunicaciones. Aunque el firewall o los filtros descarten el tráfico malicioso, la congestión de la red ya se ha producido y la experiencia de los usuarios se ve gravemente afectada.

Cuando ese mismo concepto se multiplica por cientos, miles o incluso millones de orígenes, pasamos de un DoS a un ataque de denegación de servicio distribuida (DDoS), mucho más complejo de detectar y contener, porque el tráfico malicioso parece provenir de multitud de usuarios diferentes esparcidos por todo el mundo.

Qué es un ataque DDoS y cómo operan las botnets

Un ataque DDoS (Distributed Denial of Service) consiste en usar múltiples dispositivos comprometidos para lanzar de forma coordinada una gran oleada de tráfico contra un objetivo: un servidor web, una API, un DNS, una VPN corporativa o, en general, cualquier servicio expuesto a Internet.

El atacante previamente ha infectado ordenadores, servidores, dispositivos IoT, smartphones y otros equipos conectados para convertirlos en botnets o equipos zombi. Estos dispositivos se controlan de manera remota mediante malware, y en el momento elegido el cibercriminal ordena a toda la red lanzar solicitudes masivas hacia el objetivo hasta saturarlo.

En la práctica, esta inundación puede materializarse en forma de peticiones HTTP, consultas DNS, paquetes UDP o conexiones TCP aparentemente normales. Como el tráfico procede de miles de IP diferentes y puede asemejarse al de usuarios reales, resulta mucho más difícil diferenciar lo legítimo de lo malicioso, y la detección se vuelve un verdadero reto.

Además, en muchos escenarios los ataques DDoS se usan como distracción para esconder intrusiones más graves. Mientras el equipo de TI se centra en recuperar el servicio y contener el tráfico, los atacantes pueden intentar explotar vulnerabilidades, robar datos o moverse lateralmente por la red interna.

La protección frente a DDoS, por tanto, debe combinar prevención, detección temprana y mitigación automatizada, junto con una buena planificación de respuesta a incidentes para no caer en la trampa de focalizarse únicamente en la indisponibilidad del servicio.

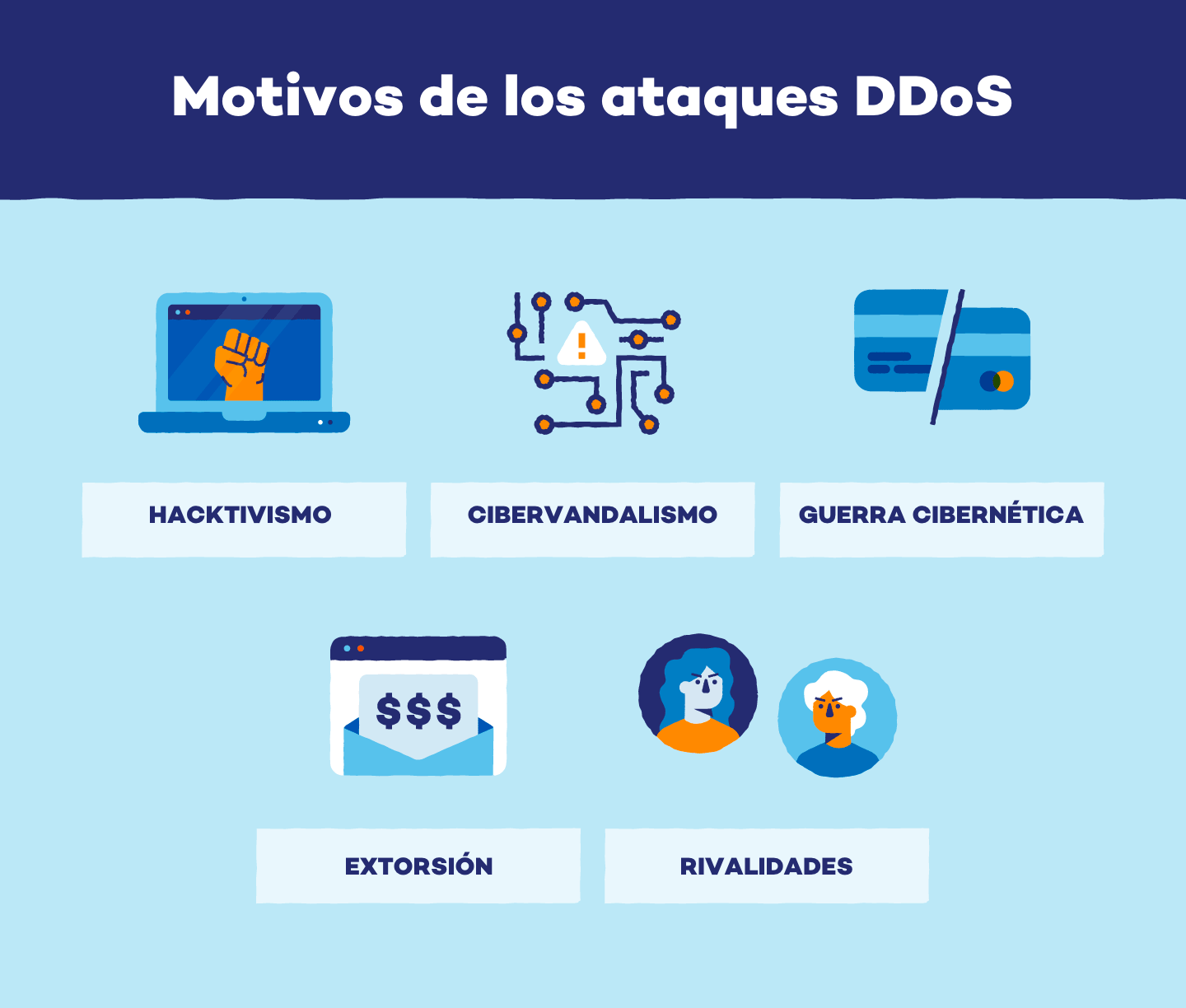

Motivaciones habituales detrás de los ataques DDoS

Lejos de ser ataques sin sentido, los incidentes de denegación de servicio suelen estar impulsados por intereses económicos, ideológicos, competitivos o incluso personales. Entender el porqué ayuda a dimensionar el riesgo y a preparar mejor los planes de respuesta.

Una de las motivaciones más directas es la extorsión económica. El atacante lanza un DDoS contra la empresa, paraliza sus servicios online y, a continuación, exige un pago (habitualmente en criptomonedas) a cambio de detener el ataque. En negocios muy dependientes de su presencia digital, cada hora caída puede suponer pérdidas significativas, lo que aumenta la presión para ceder al chantaje.

También son frecuentes los ataques por “justicia personal”, cuando un individuo o grupo siente animadversión hacia una empresa u organización concreta. Puede tratarse de clientes descontentos, exempleados o personas que consideran que la compañía ha actuado de forma injusta, y utilizan el DDoS como vía de venganza para dañar la imagen pública.

En el terreno de la justicia social o el hacktivismo, determinados colectivos lanzan ataques DDoS como forma de protesta digital. El objetivo es dar visibilidad a una causa política, social o medioambiental, paralizando webs de gobiernos, medios de comunicación, entidades financieras o empresas asociadas a la controversia que quieren denunciar.

En un nivel más crítico aparece la cyberwarfare o guerra digital, donde los ataques DDoS se utilizan como herramientas dentro de conflictos geopolíticos. Aquí los blancos suelen ser infraestructuras críticas: operadores de telecomunicaciones, energía, sistemas de transporte, sanidad, administraciones públicas o servicios financieros, buscando generar inestabilidad o presión sobre un país rival.

La competencia desleal también está presente: algunas empresas, de forma totalmente ilegal, recurren a ataques DDoS contra sus rivales para tumbar sus tiendas online, frenar promociones clave o deteriorar la percepción de fiabilidad de la marca atacada.

Por último, hay ciberdelincuentes motivados por la pericia técnica y la reputación en la comunidad underground. Buscan demostrar sus habilidades, compartir logs de ataques exitosos o incluso utilizarlos como carta de presentación para posteriormente ser contratados por compañías con gran poder adquisitivo en tareas de red team o pruebas de estrés controladas.

Impacto real de los ataques DDoS en las empresas

Las consecuencias de un ataque DDoS bien ejecutado van mucho más allá de un simple parón temporal. Su impacto se traduce en pérdidas económicas directas, daños colaterales operativos y efectos a largo plazo sobre la reputación y el cumplimiento normativo.

Desde el punto de vista económico, la indisponibilidad o degradación del servicio se traduce en pérdida de ventas (en e‑commerce, banca online, SaaS, etc.), aumento de devoluciones o cancelaciones y sobrecarga de los canales de atención al cliente, que se ven inundados de quejas y consultas por la caída.

En el plano operativo, un DDoS puede bloquear aplicaciones críticas internas, afectar a herramientas de colaboración, CRM, ERP o sistemas de ticketing, reduciendo drásticamente la productividad. Si el ataque se prolonga, no es raro que se generen errores en procesos de negocio, pérdidas de datos transaccionales en curso o incumplimientos de acuerdos de nivel de servicio (SLA) con clientes.

La reputación corporativa también se resiente. Las noticias sobre un ataque exitoso se difunden rápido y pueden derivar en pérdida de confianza por parte de clientes, socios e inversores. Un único incidente grave puede desencadenar investigaciones regulatorias y poner en duda la madurez en ciberseguridad de la organización.

En sectores regulados, además, la disponibilidad del servicio es un requisito legal. Normativas como GDPR, PCI-DSS, HIPAA y, en España, el Esquema Nacional de Seguridad (ENS) exigen garantizar la continuidad de ciertos servicios y proteger los datos personales frente a indisponibilidades prolongadas. Un DDoS que deje fuera de juego sistemas críticos puede conllevar sanciones y obligaciones de notificación a autoridades.

Por todo ello, la mitigación DDoS no se puede ver como un lujo opcional, sino como una pieza clave dentro de la estrategia global de gestión de riesgos y de continuidad de negocio de la compañía.

Tipos principales de ataques DDoS

Los ataques DDoS han ido evolucionando en volumen y sofisticación, y hoy en día suelen clasificarse en tres grandes categorías: volumétricos, de agotamiento de estado o recursos, y a nivel de aplicación. Cada tipo aprovecha debilidades distintas de la infraestructura.

En los ataques volumétricos, el objetivo es saturar el caudal de red disponible. Se genera tal cantidad de tráfico hacia la víctima que el ancho de banda del acceso a Internet (WAN) queda ocupado y el resto de servicios se vuelven inaccesibles. No es necesario que la IP atacada esté asociada a un servidor concreto; basta con que esté enrutada en Internet.

Algunos de los ejemplos más conocidos son el UDP Flood, que envía grandes cantidades de paquetes UDP sin respuesta esperada, y los ataques de DNS Reflection/Amplification, donde se utilizan servidores DNS abiertos para amplificar el tráfico hacia la víctima. Aunque los firewalls descarten esos paquetes, si el caudal de bajada está saturado, el atacante habrá conseguido su propósito.

En los ataques de agotamiento de estado o recursos, la diana ya no es tanto el ancho de banda, sino las capacidades de procesamiento de los dispositivos stateful: firewalls, IPS, balanceadores o los propios servidores TCP. Estos equipos mantienen tablas de estado de las conexiones, y cada entrada consume memoria y recursos.

El clásico SYN Flood envía una avalancha de paquetes SYN que abren conexiones semiestablecidas pero nunca se completan, llenando la tabla hasta que no caben más entradas. Por su parte, el TCP Connection Flood puede usar conexiones TCP aparentemente legítimas, pero a un ritmo superior al que el firewall puede procesar, dejando sin comunicaciones a los servicios situados detrás e incluso afectando a la conectividad LAN‑DMZ.

Por último, los ataques a nivel de aplicación (capa 7) se centran en agotar recursos específicos de un servicio concreto, como la CPU, la memoria o el número de sesiones simultáneas de un servidor web. Suelen ser más silenciosos porque pueden generarse con volúmenes de tráfico relativamente bajos y, a menudo, proceden de una sola máquina.

Ejemplos típicos son Slowloris, que abre muchas conexiones HTTP al servidor y las mantiene abiertas enviando cabeceras incompletas durante largos periodos, RUDY, que envía peticiones con cuerpos muy largos y lentos, o THC‑SSL, que fuerza numerosas renegociaciones TLS/SSL para saturar la CPU del servidor HTTPS.

El papel del control plane y los ataques de connection flood

Dentro de una red moderna, es clave distinguir entre data plane y control plane. El primero se encarga de reenviar paquetes a toda velocidad, mientras que el segundo toma las decisiones de enrutamiento, gestión de sesiones y protocolos. El control plane es, en esencia, el “cerebro” del dispositivo de red.

Los ataques de tipo connection flood apuntan precisamente a saturar las capacidades del control plane y de los sistemas que gestionan las conexiones. El atacante intenta abrir un número masivo de sesiones simultáneas hacia un servidor o dispositivo de red (por ejemplo, con SYN Floods o variantes similares), sin completarlas correctamente.

Mientras el sistema objetivo dedica recursos a gestionar esas conexiones a medias, la memoria y la CPU se van agotando. Llega un momento en que el equipo deja de poder aceptar nuevas peticiones legítimas o, directamente, se bloquea. Esto puede afectar tanto a servidores web como a routers, switches, firewalls o balanceadores de carga, por lo que es recomendable consultar análisis detallados de equipos para redes.

Cuando el control plane se ve comprometido de este modo, el impacto no se limita a un solo servicio: puede provocar pérdida de rutas, caída de sesiones BGP, interrupción de túneles VPN y, en general, inestabilidad en toda la infraestructura de red. Por eso, proteger este plano de control es una prioridad dentro de cualquier estrategia seria de protección DDoS.

Buenas prácticas de protección y mitigación frente a DDoS

La defensa eficaz contra ataques de denegación de servicio requiere un enfoque por capas, que combine medidas preventivas, monitorización continua, tecnologías específicas y una estrategia clara de respuesta a incidentes. No existe una solución mágica única, pero sí un conjunto de prácticas que, bien combinadas, elevan mucho el nivel de resiliencia.

El primer paso es disponer de un plan de respuesta a DDoS bien definido. Este documento debe especificar roles y responsabilidades, canales de comunicación internos y externos, procedimientos de escalado técnico y de negocio, así como los criterios para involucrar a proveedores, operadores o autoridades si fuera necesario.

Conviene realizar evaluaciones de riesgo periódicas sobre la infraestructura de red y las aplicaciones críticas. Esto implica revisar configuraciones, identificar puntos únicos de fallo, comprobar la capacidad de los enlaces, actualizar y parchear sistemas para eliminar vulnerabilidades conocidas y planificar escenarios de contingencia.

La llamada seguridad multicapa combina firewalls, sistemas de prevención de intrusiones (IPS), Web Application Firewalls (WAF), listas de control de acceso (ACL), limitación de tasa (rate limiting) y soluciones específicas de mitigación DDoS, tanto on‑premise como en la nube. Cada elemento cubre un tipo de ataque o vector distinto, de manera que si uno falla, otro pueda actuar de respaldo.

El monitorizado continuo del tráfico de red es esencial para detectar anomalías en tiempo real. Herramientas de análisis de flujo y soluciones basadas en aprendizaje automático permiten establecer qué se considera un patrón normal de tráfico y disparar alertas cuando se observan desviaciones bruscas en volumen, tamaño de paquetes, protocolos utilizados o tasas de conexiones.

La colaboración con proveedores de servicios de Internet (ISP) y proveedores especializados es otro pilar clave. Muchos ataques volumétricos ni siquiera se pueden mitigar de forma efectiva desde la red del cliente, porque la saturación ya se ha producido en los enlaces de acceso. En esos casos, es fundamental que el filtrado y la limpieza de tráfico se realicen lo más cerca posible del origen del ataque.

Técnicas de mitigación: filtrado, limpieza y limitación de tráfico

Las técnicas específicas de mitigación DDoS se combinan para separar tráfico legítimo de tráfico malicioso con el menor impacto posible sobre la experiencia de usuario. La clave está en reaccionar con rapidez y precisión, evitando tanto el colapso como los falsos positivos masivos.

En primer lugar, la detección avanzada se apoya en análisis conductual y de protocolo. Se monitorizan patrones de comportamiento: tamaño de paquetes, frecuencia de las peticiones, distribución geográfica de las IP, uso inusual de ciertos puertos o protocolos (TCP, UDP, ICMP). Los sistemas basados en IA y machine learning aprenden a distinguir entre picos legítimos (por ejemplo, una campaña de marketing) y un ataque en curso.

Una vez identificado el ataque, se aplican mecanismos de filtrado y bloqueo de IP. Esto puede implicar incluir en listas negras direcciones o rangos asociados a la botnet, bloquear países específicos si el negocio lo permite o cortar tráfico entrante según ciertos criterios de reputación de IP.

El redireccionamiento de tráfico a centros de limpieza (scrubbing centers) es otra técnica muy extendida. Todo el tráfico hacia la víctima se desvía, normalmente desde el operador, hacia infraestructuras especializadas que lo analizan en tiempo real, descartan el tráfico malicioso y reenvían únicamente el tráfico limpio hacia la empresa mediante enlaces dedicados o túneles seguros.

En casos extremos, pueden emplearse técnicas de blackholing o null routing, donde se desvía todo el tráfico (legítimo y malicioso) hacia una “ruta negra” en la que se descarta por completo. Esta opción, muy drástica, puede ser útil para proteger una parte de la red mientras se estabiliza el resto o como último recurso para evitar que un ataque arrastre toda la infraestructura.

Complementariamente, la limitación de velocidad (rate limiting) permite restringir el número de solicitudes o conexiones que una misma IP, usuario o segmento de red puede realizar en un intervalo de tiempo. Esto reduce la capacidad de un atacante de saturar el servicio desde un mismo origen y ayuda a contener ataques de tipo connection flood o capa 7.

Balanceo de carga, redundancia y arquitectura anti‑DDoS

Más allá de las técnicas puntuales, es importante diseñar la infraestructura con una arquitectura resiliente. El balanceo de carga reparte el tráfico entre varios servidores o ubicaciones, lo que evita que un único sistema se convierta en cuello de botella y dificulta que un ataque derribe toda la plataforma de golpe.

La existencia de servidores y enlaces redundantes permite que, si uno resulta afectado o debe ser aislado durante una mitigación, otros puedan seguir atendiendo el tráfico legítimo. Cuando los servicios están distribuidos entre distintos centros de datos o proveedores cloud, la capacidad de absorber ataques y reconducir el tráfico aumenta considerablemente. Además conviene realizar análisis de rendimiento de redes.

En función del tamaño y necesidades de la empresa, se pueden plantear distintas arquitecturas Anti‑DDoS. Una opción es desplegar soluciones de protección desde la red del propio operador (ISP), que limpiará el tráfico antes de entregarlo por el mismo enlace de comunicación contratado. Otra alternativa, muy común cuando hay sedes en varios países y distintos proveedores de Internet, es recurrir a soluciones en la nube que crean enlaces virtuales punto a punto para entregar el tráfico limpio.

Estas soluciones pueden funcionar en modo on‑demand, activándose cuando se detecta el ataque, o en modo always‑on, inspeccionando todo el tráfico de forma constante. El modo always‑on ofrece detección y mitigación prácticamente instantáneas, a costa de un mayor consumo de recursos y costes; el modo on‑demand reduce el coste permanente pero puede introducir algunos segundos o minutos de latencia en la respuesta.

En el caso del sector público español y determinados entornos críticos, es habitual exigir que estas soluciones estén certificadas bajo el Esquema Nacional de Seguridad (ENS), que define requisitos estrictos sobre operación, protección de infraestructuras y continuidad de negocio, revisables anualmente.

Protección DDoS basada en edge computing y servicios gestionados

En los últimos años han ganado mucha fuerza los servicios de protección DDoS basados en edge computing. Estos se apoyan en redes globales de puntos de presencia distribuidos que actúan como primera línea de defensa, absorbiendo y mitigando los ataques lo más cerca posible de su origen.

Entre sus principales ventajas destaca la capacidad de mitigación escalable: pueden incrementar dinámicamente los recursos necesarios para hacer frente a ataques de enorme volumen sin que la empresa tenga que invertir en hardware propio. Esto resulta especialmente útil frente a ataques volumétricos que, de otro modo, saturarían los enlaces de acceso.

Estos proveedores suelen disponer de inteligencia global de amenazas, recopilando información de millones de clientes y eventos en tiempo real. Gracias a ello pueden identificar patrones de ataque emergentes, bloquear nuevas botnets y actualizar sus sistemas de detección antes incluso de que un cliente específico se vea afectado.

Adicionalmente, al tener una infraestructura distribuida de scrubbing centers, el tráfico malicioso se mitiga con menor latencia, ya que los paquetes se tratan en un nodo cercano al punto desde el que se originan. Así se minimiza el impacto en la experiencia de usuario y se reduce la latencia añadida por el proceso de limpieza.

Desde el punto de vista económico, la protección DDoS basada en edge ofrece un mejor coste‑beneficio, porque las organizaciones aprovechan economías de escala sin necesidad de adquirir y mantener hardware especializado ni de contar con grandes equipos internos dedicados exclusivamente a DDoS.

Complementando esta aproximación, los servicios gestionados de protección DDoS desde el operador aportan una capa adicional de valor. El operador de telecomunicaciones ve una parte muy significativa del tráfico de Internet, lo que le da una visión privilegiada para detectar ataques, anticiparse a nuevas campañas y aplicar medidas de mitigación directamente en su red.

El valor del factor humano: equipos expertos, formación y simulacros

Aunque la tecnología es fundamental, una defensa DDoS sólida también depende de equipos especializados y personal bien formado. Muchos operadores y proveedores de seguridad cuentan con centros de operaciones que monitorizan ataques 24×7, analizan alarmas y ajustan las contramedidas en tiempo real.

Disponer de expertos dedicados a la detección y mitigación de DDoS marca la diferencia, especialmente en ataques complejos que combinan varios vectores o cambian de táctica durante el incidente. Estos equipos pueden adaptar las reglas, afinar los filtros y, sobre todo, minimizar el impacto sobre el tráfico legítimo.

La formación interna del personal de TI y seguridad también es clave. No basta con tener herramientas avanzadas si nadie sabe interpretarlas o tomar decisiones cuando el reloj corre en contra. Capacitar a los equipos para reconocer señales tempranas, escalar rápidamente y coordinarse con proveedores externos reduce el tiempo medio de respuesta.

Los simulacros y pruebas de estrés controladas (a veces con ayuda de terceros) permiten comprobar de manera práctica si los planes de respuesta funcionan, si los sistemas aguantan y dónde están los cuellos de botella. Los ejercicios de red team y los test específicos de DDoS ayudan a descubrir fallos de configuración o procesos poco realistas que, de otro modo, solo saldrían a la luz en un ataque real.

Por último, conviene no olvidar la concienciación general en la organización. Departamentos de negocio, atención al cliente y comunicación deben saber qué hacer ante una indisponibilidad masiva: cómo informar a los usuarios, qué mensajes trasladar y cómo coordinar la respuesta para proteger la imagen de la empresa.

La protección frente a ataques DDoS y la ciberseguridad de redes en general no se resuelven con una única herramienta ni con una configuración mágica, sino con una combinación de arquitecturas resilientes, soluciones técnicas avanzadas, operadores con visibilidad global, servicios gestionados especializados y equipos humanos preparados. Solo sumando todas esas piezas se puede reducir de manera realista el riesgo de que un ataque de denegación de servicio ponga en jaque la continuidad del negocio y la confianza de los clientes.

Tabla de Contenidos

- Qué es un ataque de denegación de servicio (DoS) y qué lo diferencia de un DDoS

- Qué es un ataque DDoS y cómo operan las botnets

- Motivaciones habituales detrás de los ataques DDoS

- Impacto real de los ataques DDoS en las empresas

- Tipos principales de ataques DDoS

- El papel del control plane y los ataques de connection flood

- Buenas prácticas de protección y mitigación frente a DDoS

- Técnicas de mitigación: filtrado, limpieza y limitación de tráfico

- Balanceo de carga, redundancia y arquitectura anti‑DDoS

- Protección DDoS basada en edge computing y servicios gestionados

- El valor del factor humano: equipos expertos, formación y simulacros