- Las vulnerabilidades son debilidades técnicas o humanas que permiten ataques contra la confidencialidad, integridad y disponibilidad.

- Existen múltiples tipos: de software, red, configuración, factor humano, nube y cadena de suministro, además de fallos técnicos como inyección, XSS o buffer overflow.

- La evaluación mediante CVSS y el contexto de negocio es clave para priorizar qué vulnerabilidades corregir primero.

- Una gestión eficaz combina parcheo continuo, auditorías, formación, controles de acceso y automatización de la respuesta.

Las vulnerabilidades de seguridad son el punto de partida de la mayoría de incidentes de ciberseguridad. No son el ataque en sí, sino la grieta que permite que una amenaza entre, se mueva y llegue a causar un daño real en sistemas, redes y datos. Entender cómo se clasifican, cómo aparecen y cómo se gestionan es clave para cualquier empresa que quiera tomarse en serio su protección digital.

En el día a día, una sola debilidad técnica o humana puede echar abajo un servicio crítico en cuestión de minutos: desde un servidor mal configurado hasta un empleado que hace clic en un enlace de phishing. Por eso se habla tanto de gestión de vulnerabilidades, parches, CVE, CVSS o exploits. A lo largo de este artículo vamos a ordenar todas estas piezas: definiciones, tipos de vulnerabilidades, ejemplos reales, técnicas de explotación y cómo priorizar qué arreglar antes cuando todo parece urgente.

Qué es una vulnerabilidad de seguridad y por qué importa tanto

Cuando hablamos de vulnerabilidad, nos referimos a una falla, error o mala configuración en un sistema de información (servidores, aplicaciones, redes, dispositivos, etc.) que puede ser aprovechada por un atacante para romper la seguridad. Esa ruptura puede afectar a la confidencialidad (robo de datos), a la integridad (modificación no autorizada) o a la disponibilidad (caída o bloqueo del servicio).

Una vulnerabilidad puede aparecer por errores de diseño, fallos en la implementación, configuraciones inseguras o incluso por procesos operativos deficientes (por ejemplo, no revocar accesos al personal que se marcha de la empresa). La amenaza es la acción que explota esa vulnerabilidad: un ransomware, un ataque de denegación de servicio, un robo masivo de credenciales, etc. Sin vulnerabilidad previa el atacante lo tendría mucho más difícil, así que su objetivo es encontrarlas antes que tú.

En muchos informes de seguridad, especialmente en América Latina, se ve que siguen explotándose vulnerabilidades con más de una década de antigüedad, simplemente porque nunca se parchearon o se subestimaron. Esto revela un problema de fondo: falta de actualización, poco control de la superficie de ataque y escasa concienciación en todos los niveles de la organización.

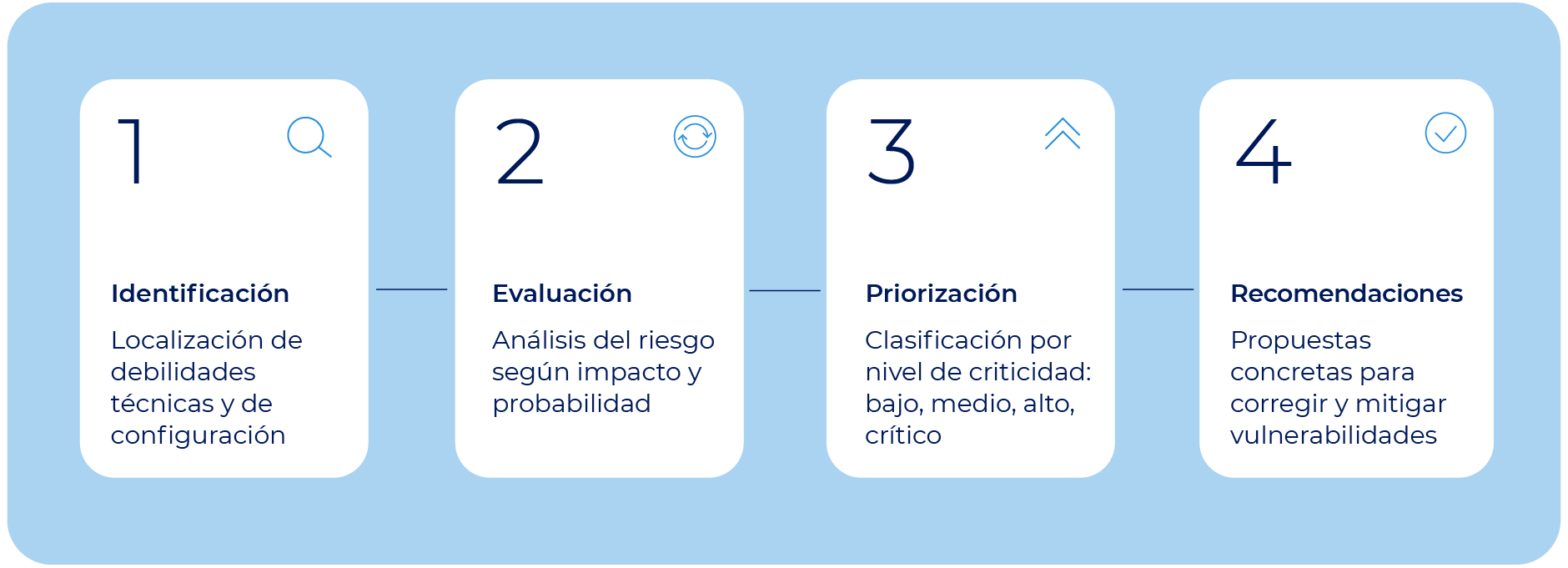

De ahí que el papel de los expertos en ciberseguridad sea tan crítico. Su trabajo consiste en localizar esas debilidades, medir su impacto real, priorizarlas, aplicar medidas de mitigación y vigilar que no reaparezcan. Para ello recurren a escáneres automáticos, revisiones de configuración, pruebas de penetración y análisis continuos de amenazas.

Hay dos formas principales de descubrir una vulnerabilidad: mediante pruebas de seguridad proactivas (auditorías, pentesting, escaneos) o mediante su explotación por atacantes. Si se llega al segundo escenario, ya no hablamos solo de vulnerabilidad, sino de incidente o brecha de seguridad. Por eso la detección temprana y los controles preventivos son tan importantes.

Conceptos clave en el mundo de las vulnerabilidades

Para moverse con soltura en la clasificación de vulnerabilidades de seguridad conviene dominar una serie de términos que aparecen en informes técnicos, avisos de fabricantes y noticias de ciberataques.

Vulnerabilidad: es la debilidad en sí. Puede ser un fallo de código, una mala configuración o una mezcla de ambas. Por sí sola no es un ataque, pero es el punto de entrada potencial para un ciberdelincuente.

Parche: es la actualización o corrección que el proveedor libera para cerrar una vulnerabilidad concreta. Puede implicar cambiar librerías, ajustar validaciones de entrada, reforzar controles de acceso, etc. Es el remedio más directo, pero también el que más se pospone en muchas organizaciones.

Exploit: es la forma práctica de aprovechar la vulnerabilidad. Puede ser un script, un archivo especialmente diseñado, una cadena de comandos o un conjunto de pasos automatizados. Convierte la teoría (la vulnerabilidad) en un ataque real.

Payload: es el “código malicioso útil” que se ejecuta tras explotar la vulnerabilidad. Puede ser un ransomware, un ladrón de información, una puerta trasera silenciosa o cualquier otro software malicioso. El exploit abre la puerta; el payload entra y hace el trabajo sucio.

POC (Proof of Concept): es una prueba de concepto que demuestra que la vulnerabilidad es explotable, normalmente con fines de investigación o auditoría. No tiene por qué ser maliciosa; se utiliza para validar que la falla existe y medir su impacto sin causar daños en producción.

Zero-day: es una vulnerabilidad desconocida para el fabricante y sin parche disponible. Si un atacante la descubre antes que nadie, puede aprovecharla sin que existan firmas de detección ni soluciones específicas, lo que la convierte en uno de los escenarios más peligrosos.

CVE (Common Vulnerabilities and Exposures): es el identificador estándar que se asigna a cada vulnerabilidad pública. Un CVE del tipo CVE-2026-6785 permite referirse a un fallo concreto con un código único, facilitando el seguimiento y la coordinación entre fabricantes y equipos de seguridad.

CWE (Common Weakness Enumeration): en lugar de centrarse en casos individuales, clasifica patrones de debilidades (buffer overflow, validación insuficiente, errores de autenticación, etc.). Ayuda a los desarrolladores a entender qué tipos de errores deben evitar desde el diseño.

CVSS (Common Vulnerability Scoring System): es el sistema más extendido para puntuar la gravedad de una vulnerabilidad de 0 a 10. Tiene en cuenta cómo se explota, si requiere autenticación, el impacto en confidencialidad, integridad y disponibilidad, y factores temporales y de entorno. Ejemplos como Log4Shell (CVE-2021-44228) alcanzan puntuaciones de 10, lo que indica criticidad máxima.

Clasificación general de vulnerabilidades de ciberseguridad

Una forma práctica de ordenar las vulnerabilidades es mirar dónde aparecen y qué afectan. A partir de ahí se suelen agrupar en varias grandes categorías que ayudan a priorizar y asignar responsabilidades dentro de la organización.

Vulnerabilidades de red: afectan a la infraestructura de comunicaciones: puertos abiertos innecesarios, reglas de firewall laxas, VPNs mal protegidas, falta de segmentación de red, tráfico sin cifrar, etc. En entornos híbridos y remotos se vuelven más críticas por el aumento de superficie de ataque.

Vulnerabilidades de configuración y sistema: son fallos que aparecen cuando un sistema se despliega con parámetros inseguros, credenciales por defecto, servicios que no deberían estar activos o sin controles de acceso adecuados. No dependen del código, sino de cómo se configura y mantiene la infraestructura.

Vulnerabilidades humanas: también conocidas como el factor persona. Surgen de comportamientos inseguros: uso de contraseñas débiles o repetidas, compartir credenciales por correo, descargar archivos de fuentes dudosas, caer en phishing o vishing, etc. Son difíciles de eliminar porque tienen más que ver con la psicología y la cultura que con la tecnología.

Vulnerabilidades en la nube: aparecen en entornos cloud por malas configuraciones de almacenamiento (buckets públicos), APIs inseguras, permisos excesivos en identidades o falta de supervisión continua. La velocidad a la que cambian los servicios en la nube hace que sea fácil perder visibilidad de la postura de seguridad.

Vulnerabilidades de terceros y cadena de suministro: se derivan de herramientas, librerías, proveedores o socios que tienen acceso a sistemas o datos sensibles. Un fallo en uno de estos eslabones puede ser la puerta de entrada para comprometer a empresas mucho más grandes, como se ha visto en incidentes de gran repercusión.

Tipos técnicos de vulnerabilidades más frecuentes

Más allá de las categorías generales, conviene conocer los tipos técnicos de vulnerabilidades que aparecen de forma recurrente en auditorías y ataques reales. Muchos forman parte del Top 10 de OWASP y de listados habituales en informes globales.

Buffer overflow: ocurre cuando una aplicación escribe más datos de los que caben en un área de memoria reservada. Al sobrepasar ese espacio, se sobrescriben otras zonas de memoria, lo que puede permitir la ejecución de código arbitrario con los permisos del proceso vulnerable.

Race condition (condición de carrera): se produce cuando el resultado de una operación depende del orden de ejecución de varios procesos o hilos que acceden a un recurso compartido. Si un atacante manipula ese orden, puede provocar comportamientos inesperados, como ejecutar una acción dos veces o eludir controles.

Format string bugs: son errores derivados de aceptar cadenas de formato no validadas (por ejemplo, en C, funciones como printf). Un atacante puede inyectar especificadores de formato para leer o escribir memoria de forma no autorizada.

Validación de entrada deficiente: cuando los datos procedentes de usuarios, formularios, cabeceras o parámetros de URL no se validan correctamente, se abre la puerta a ataques como la inyección SQL, LDAP, XPath, XSS o inyección de comandos. Es una de las raíces comunes de muchas vulnerabilidades críticas.

Inyección SQL: consiste en insertar código SQL malicioso donde se espera texto normal (por ejemplo, en un formulario de login). Si la aplicación concatena directamente esa entrada en una consulta, el atacante puede leer, modificar o borrar datos, e incluso tomar control de la base de datos.

CSRF (Cross-Site Request Forgery): fuerza a un usuario autenticado a ejecutar acciones no deseadas en una aplicación legítima, normalmente pinchando en un enlace o cargando una página con una petición oculta. Aprovecha la confianza del sitio en la sesión del usuario.

Directory traversal (salto de directorio): se basa en manipular rutas de archivos mediante secuencias como ../ para acceder a ficheros fuera del directorio permitido por la aplicación (por ejemplo, /etc/passwd en Linux). Sin una validación adecuada de las rutas, se puede leer información sensible o incluso lograr ejecución de código si se modifican scripts.

Command injection: aparece cuando una aplicación ejecuta comandos del sistema operativo utilizando datos proporcionados por el usuario sin sanearlos. El atacante puede inyectar comandos adicionales para borrar archivos, exfiltrar información o abrir canales remotos.

Insecure deserialization: ocurre cuando una aplicación acepta datos serializados (objetos, estructuras) y los deserializa sin comprobar su origen o contenido. Un objeto manipulado puede provocar ejecución de código durante el proceso de reconstrucción.

Hardcoded credentials: credenciales, tokens o claves embebidos directamente en el código fuente o en binarios. Si un atacante accede al repositorio o descompila la aplicación, puede descubrir esas credenciales y usarlas para pivotar hacia otros sistemas.

IDOR (Insecure Direct Object Reference): se da cuando una aplicación permite acceder a recursos cambiando simplemente un identificador (por ejemplo, un ID numérico en la URL) sin verificar si el usuario tiene permiso. Es el típico caso de ver datos de otra persona cambiando el número de la URL.

Errores de gestión de recursos: abarcan situaciones en las que una aplicación no controla correctamente el uso de memoria, CPU, almacenamiento o procesos concurrentes. Esto facilita ataques de agotamiento de recursos y denegación de servicio, por ejemplo, mediante peticiones ilimitadas a una API sin rate limiting.

Errores de configuración: incluyen paneles de administración expuestos sin adecuada autenticación, buckets en la nube públicos, servicios innecesarios activos, directorios listables o endpoints de depuración accesibles desde internet. Una infraestructura bien diseñada puede volverse totalmente insegura por un simple ajuste mal hecho.

Problemas de permisos y control de acceso: también conocidos como Broken Access Control. Se presentan cuando los usuarios pueden realizar acciones que no deberían, ya sea por roles mal definidos, validaciones insuficientes en el backend o APIs que no verifican quién hace la petición. Son una fuente habitual de escaladas de privilegios.

Fugas de información: se producen cuando sistemas o aplicaciones exponen datos sensibles en mensajes de error, cabeceras, rutas, logs o respuestas HTTP. A veces no es un ataque directo, pero esa información ayuda al atacante a mapear el sistema, detectar versiones o encontrar otros puntos débiles.

Gestión deficiente de sesiones: implica tokens mal generados, sesiones que no caducan, cierre incorrecto de sesiones o almacenamiento inseguro de credenciales en cookies. Este tipo de problemas facilita el secuestro de sesión y el uso de cuentas legítimas por parte de atacantes.

Ejemplos reales de vulnerabilidades y software afectado

El catálogo de CVE crece cada año con decenas de miles de nuevas entradas. Algunas vulnerabilidades han ganado fama por su impacto global y ayudan a ilustrar lo que puede pasar cuando una organización no parchea a tiempo o subestima un aviso de seguridad.

Un ejemplo reciente es CVE-2026-6785, una vulnerabilidad de seguridad de memoria en distintas versiones de Firefox y Thunderbird. Aunque los detalles técnicos son complejos, el resumen es claro: existían errores que podían dar lugar a corrupción de memoria y ejecución de código arbitrario. La corrección llegó en versiones posteriores (Firefox 150, versiones ESR actualizadas, etc.), pero cualquier sistema que no se actualice a tiempo queda expuesto.

Otros casos muy conocidos incluyen vulnerabilidades con puntuación CVSS 10 como Heartbleed (OpenSSL), BlueKeep, Shellshock, EternalBlue o la ya mencionada Log4Shell. Todas ellas permitían ejecución remota de código o acceso a información extremadamente sensible, y fueron aprovechadas en campañas masivas de malware y ransomware.

Entre los ejemplos de software frecuentemente atacado podemos encontrar Adobe Flash (ya obsoleto pero históricamente plagado de fallos de ejecución de código), Microsoft Windows (con múltiples vulnerabilidades de privilegios y RCE a lo largo de los años), servidores Apache, bases de datos Oracle, Adobe Acrobat Reader, Java y PHP, todos ellos con historiales extensos de exploits, desde desbordamientos de búfer hasta inyecciones y secuencias de comandos entre sitios.

Algunas vulnerabilidades concretas se han vinculado a ataques famosos. Por ejemplo, CVE-2017-0199, un fallo de ejecución remota de código en Microsoft Office, fue explotado por familias de ransomware como Ryuk, Emotet o Dridex, utilizando documentos maliciosos que parecían inofensivos a simple vista.

También hay episodios en los que la filtración de herramientas de ciberespionaje ha puesto sobre la mesa vulnerabilidades hasta entonces desconocidas. El grupo The Shadow Brokers publicó en 2016 un conjunto de exploits supuestamente robados a la NSA, revelando fallos críticos en sistemas operativos, aplicaciones y firewalls. Estas herramientas se reutilizaron después en incidentes como el ransomware WannaCry, que aprovechó la vulnerabilidad EternalBlue para propagarse a gran velocidad.

Cómo se explotan las vulnerabilidades: técnicas habituales

Una vez detectada una vulnerabilidad, el atacante necesita una técnica para convertirla en acceso efectivo. A partir de ahí, puede desplegar malware, moverse lateralmente por la red o extraer datos. Algunas de las técnicas de explotación más relevantes son las siguientes.

RCE (Remote Code Execution): es el “santo grial” para muchos atacantes, ya que permite ejecutar código remoto en el sistema víctima sin necesidad de acceso físico. Muchas cadenas de explotación se diseñan específicamente para alcanzar esta capacidad, como ocurrió con Log4Shell o ciertas vulnerabilidades en servicios expuestos.

LFI/RFI (Local/Remote File Inclusion): en vulnerabilidades de inclusión de archivos, una aplicación vulnerable puede terminar cargando y ejecutando archivos locales o remotos controlados por el atacante. En LFI se accede a archivos del propio servidor (por ejemplo, logs con código inyectado), mientras que en RFI se incluye contenido alojado en un servidor externo, permitiendo ejecución de código directamente.

Escalada de privilegios: incluso si el acceso inicial es con una cuenta limitada, el objetivo habitual es aumentar privilegios (usuario a administrador, usuario normal a root, etc.). Esto puede lograrse mediante errores del sistema operativo, configuraciones incorrectas de servicios o vulnerabilidades específicas como PwnKit (CVE-2021-4034) en sistemas Linux.

Heap spraying: técnica avanzada que consiste en llenar la memoria dinámica (heap) con patrones que contienen el payload, de modo que, cuando un exploit redirige la ejecución a una zona indeterminada de memoria, aumentan las probabilidades de que “caiga” en código malicioso. Se utilizó ampliamente en exploits de navegadores más antiguos.

ROP (Return-Oriented Programming): estrategia para sortear protecciones como DEP/NX. En lugar de inyectar código nuevo, el atacante reutiliza pequeños fragmentos de código legítimo (“gadgets”) presentes en binarios o librerías, encadenándolos mediante instrucciones de retorno para construir una lógica maliciosa. Es una de las técnicas más robustas en escenarios donde las mitigaciones modernas están activas.

Evaluación y priorización: cómo decidir qué vulnerabilidad atacar primero

En un escenario típico, un escaneo o una auditoría puede producir un informe con decenas o cientos de vulnerabilidades etiquetadas como graves, medias o bajas. Esta clasificación genérica es útil como primera aproximación, pero se queda corta para tomar decisiones de negocio, sobre todo cuando hay plazos ajustados para salir a producción.

Para refinar esa priorización se recurre al CVSS y a sus métricas. La parte “Base” del CVSS analiza elementos como el vector de acceso (local, red adyacente o remoto), la complejidad del ataque, si se requiere autenticación, y el impacto sobre confidencialidad, integridad y disponibilidad. Cuanto más remoto y sencillo sea el ataque, y mayor el impacto, más alta será la puntuación.

Las métricas temporales añaden factores como si existen exploits públicos, si el parche está disponible y la fiabilidad de la información sobre la vulnerabilidad. Por su parte, las métricas de entorno tienen en cuenta el contexto concreto de cada organización: cantidad de equipos afectados, requisitos de seguridad internos y posibles daños colaterales (económicos, legales, reputacionales).

En la práctica, una vulnerabilidad con puntuación alta pero que solo provoca denegación de servicio en un sistema no crítico puede aceptarse temporalmente, mientras que una vulnerabilidad “media” que expone datos protegidos por normativa puede ser inasumible. La clave es cruzar la puntuación técnica con la criticidad del activo y el contexto regulatorio.

Además de CVSS, muchas organizaciones utilizan marcos de gestión de riesgo que incorporan métricas como EPSS (probabilidad de explotación), la criticidad del activo, si está expuesto a internet o solo es interno, y si existen controles compensatorios (WAF, segmentación, monitorización, etc.). El objetivo es sencillo: tener una lista clara de qué parchear ya, qué mitigar con urgencia y qué se puede planificar a medio plazo.

Buenas prácticas para reducir y gestionar vulnerabilidades

Ninguna organización puede eliminar todas las vulnerabilidades, pero sí puede reducir drásticamente su exposición si aplica una serie de medidas básicas, combinadas con procesos de mejora continua.

En primer lugar es esencial contar con un programa sólido de gestión de parches: inventario completo de activos, monitorización de avisos de seguridad de fabricantes, pruebas rápidas en entornos de preproducción y despliegue ágil de actualizaciones en producción. Esto ayuda a cerrar la ventana de exposición frente a vulnerabilidades conocidas.

También resulta clave realizar auditorías y evaluaciones periódicas, tanto automáticas (escáneres de vulnerabilidades) como manuales (pruebas de penetración, revisiones de configuración). Estas actividades permiten detectar fallos de diseño, configuraciones heredadas, servicios expuestos innecesarios y errores humanos que no aparecerían en un simple escaneo.

La formación y concienciación del personal es otro pilar crítico. El factor humano sigue siendo el eslabón débil de muchas cadenas de ataque. Programas de capacitación continua, simulacros de phishing, políticas claras sobre uso de contraseñas, autenticación multifactor y protocolos de reporte de incidentes ayudan a reducir este riesgo.

Desde el lado técnico, conviene reforzar los controles de acceso (principio de mínimo privilegio, RBAC/ABAC, revisión periódica de permisos), segmentar redes para limitar movimientos laterales, proteger interfaces de administración con VPN o filtrado por IP, y desactivar servicios y entornos de prueba en producción.

Finalmente, herramientas avanzadas y plataformas de automatización de la respuesta a vulnerabilidades pueden marcar la diferencia en organizaciones con grandes volúmenes de activos. Soluciones que unifican hallazgos de distintos escáneres, normalizan datos, enriquecen con inteligencia de amenazas y automatizan flujos de parcheo o generación de tickets ayudan a reducir el tiempo medio de resolución y a evitar que se pierdan vulnerabilidades críticas entre cientos de alertas menores.

La gestión de vulnerabilidades, en definitiva, va mucho más allá de pasar un escáner de vez en cuando. Requiere entender qué es una vulnerabilidad, cómo se clasifica, dónde aparece (código, red, nube, personas, terceros), qué técnicas de explotación se utilizan y cómo priorizar de forma inteligente en función del riesgo real para el negocio; las organizaciones que integran todo esto en su cultura y en sus procesos diarios son las que acaban resistiendo mejor frente a un panorama de amenazas cada vez más complejo y cambiante.

Tabla de Contenidos

- Qué es una vulnerabilidad de seguridad y por qué importa tanto

- Conceptos clave en el mundo de las vulnerabilidades

- Clasificación general de vulnerabilidades de ciberseguridad

- Tipos técnicos de vulnerabilidades más frecuentes

- Ejemplos reales de vulnerabilidades y software afectado

- Cómo se explotan las vulnerabilidades: técnicas habituales

- Evaluación y priorización: cómo decidir qué vulnerabilidad atacar primero

- Buenas prácticas para reducir y gestionar vulnerabilidades