- Prisma Cloud übernimmt und erweitert die Funktionen von Twistlock, um umfassende Sicherheit für Cloud-native Container und Nutzdaten zu bieten.

- Die Plattform integriert Schwachstellenscans in CI/CD, Protokolle und Laufzeitumgebungen und priorisiert Risiken im Kontext realer Ausnutzungsszenarien.

- Ihr CNAPP-Ansatz kombiniert CSPM, CWP, CIEM und Netzwerksicherheit mit nativem Schutz für Kubernetes- und Multi-Cloud-Umgebungen.

- Es bietet gute Leistung und Skalierbarkeit, erfordert jedoch eine gewisse Einarbeitungszeit und eine sorgfältige Planung der Lizenzen und des Einsatzes.

Die Sicherheit von Containern ist zu einem kritischen Thema geworden. Dies ist relevant für jedes Unternehmen, das mit Kubernetes, Docker oder Microservices-Architekturen in der Cloud arbeitet. Die Herausforderung besteht nicht mehr nur darin, schneller bereitzustellen, sondern dies zu tun, ohne Angreifern Tür und Tor zu öffnen, die anfällige Images, schwache Konfigurationen oder übermäßige Berechtigungen ausnutzen.

Twistlock ist jetzt in die Prisma Cloud von Palo Alto Networks integriert. Das Unternehmen ist ein führender Anbieter im Bereich des umfassenden Schutzes von Containern und Cloud-nativen Workloads. Die ehemalige Container-Sicherheitsplattform wurde in die umfassende CNAPP (Cloud Native Application Protection Platform) integriert, die alles vom Code bis zur Laufzeit abdeckt, einschließlich CI/CD, Protokollierung, Laufzeitumgebung und Einhaltung gesetzlicher Bestimmungen.

Microservices-Architekturen und die Herausforderung der Containerabsicherung

Microservices-Architekturen sind von Natur aus dynamisch (und die Wahl zwischen Docker Compose und Kubernetes)Pods, Services und Container werden kontinuierlich bereitgestellt, Versionen mehrmals täglich aktualisiert und Instanzen je nach Auslastung skaliert. Dieses Modell beschleunigt die Entwicklung, macht aber die traditionelle Sicherheit, die auf statischen Perimetern und gelegentlichen manuellen Überprüfungen basiert, überflüssig.

Container stellen sicher, dass sich Software in verschiedenen Umgebungen gleich verhält. (Entwicklung, Vorabversion, Produktion, On-Premises, Public Cloud) – gerade diese Portabilität macht sie zu einem äußerst attraktiven Ziel für Angreifer. Ein einziges anfälliges Basis-Image kann sich innerhalb weniger Minuten auf Hunderte oder Tausende von Installationen ausbreiten.

Moderne Containersicherheit muss den gesamten Lebenszyklus abdecken.Von der Image-Erstellung in der CI/CD-Pipeline über Register-Scans bis hin zum Laufzeitverhalten – jede Überprüfung wird gefährliche Lücken aufweisen, wenn sie nur vor dem Deployment oder nur während der Laufzeit durchgeführt wird.

Spezialisierte Container-Sicherheitswerkzeuge Prisma Cloud (ehemals Twistlock) deckt Host, Netzwerk, Management-Stack, Build-Pipeline, Image-Layer und die containerisierte Anwendung ab. Ziel ist die kontinuierliche Überwachung, die sich an die kurzlebige und sich ständig verändernde Natur cloudnativer Umgebungen anpasst.

Parallel dazu hat sich das Ökosystem mit komplementären Lösungen gefüllt. wie Wiz, Snyk, Trivy, Anchore, Aqua Security, Sysdig oder Qualys, die jeweils ihren Schwerpunkt haben: Schwachstellenscans, Compliance, Laufzeitschutz, CSPM usw. Prisma Cloud integriert und erweitert einen Großteil dieser Funktionalitäten auf einer einzigen Plattform.

Was sind Container-Sicherheitstools und wodurch zeichnet sich Prisma Cloud aus?

Container-Sicherheitstools sind Softwarelösungen Speziell für die Sicherheitsherausforderungen von Docker, Kubernetes, Fargate, ECS, AKS, GKE, OpenShift und anderen Orchestrierungsplattformen entwickelt. Sie bieten mehr als nur Image-Virenschutz: Sie ergänzen die Umgebung um Kontext, Richtlinien, Compliance und Transparenz.

Im Falle von Prisma Cloud Compute (dem direkten Nachfolger von Twistlock)Es handelt sich um eine Plattform, die Hosts, Container, serverlose Funktionen und allgemein Cloud-native Workloads schützt. Sie bietet Schwachstellenmanagement, Compliance-Kontrollen, Laufzeitschutz mit Regeln und maschinellem Lernen, Cloud-native Firewalls (wie WaaS für Webanwendungen und APIs) sowie eine granulare Zugriffskontrolle.

Twistlock entstand als Lösung für Schwachstellenmanagement und Compliance. Während des gesamten Container-Lebenszyklus lag der Fokus auf dem Scannen von Images und dem Verhindern, dass unsichere Komponenten von der Entwicklungsphase in die Produktion gelangen. Im Laufe der Zeit wurden die kontinuierliche Überwachung von Protokollen, Netzwerken und Laufzeitumgebungen sowie Zugriffskontrollen und Segmentierung hinzugefügt.

Nach der Übernahme durch Palo Alto Networks im Jahr 2018Alle diese Funktionen wurden in Prisma Cloud integriert, das bereits andere Bereiche der Cloud-Sicherheit abdeckte. Das Ergebnis ist eine CNAPP, die Regeln für Docker-Konfigurationen, Images, Nodes, Plugins und Services verwalten, sich in Secret-Manager wie CyberArk oder HashiCorp integrieren und Kubernetes-Audit-Logs auswerten kann, um handlungsrelevante Warnmeldungen zu generieren.

Diese Integration ermöglicht eine sehr detaillierte Sichtbarkeit von Abhängigkeiten, Paketen, Image-Layern und Laufzeitverhalten, sowohl in CI/CD-Pipelines als auch in Containern, die auf Hosts, Container-as-a-Service-Plattformen oder hybriden und Multi-Cloud-Umgebungen laufen.

Container-Scanning: ein Schlüsselelement der Sicherheitsstrategie

Die Containerprüfung ist die erste Verteidigungslinie. Um Schwachstellen in Basis-Images, Drittanbieterbibliotheken und benutzerdefiniertem Code aufzudecken, ist die Integration von Scans in CI/CD-Pipelines erforderlich. So lassen sich Probleme vor der Bereitstellung erkennen und spätere Fehlerbehebungen im Produktivbetrieb vermeiden.

Die frühzeitige Erkennung von Schwachstellen spart Zeit und Geld.Es ist wesentlich kostengünstiger, eine anfällige Bibliothek während der Build-Phase zu reparieren als in einem Produktionscluster mit Dutzenden von Diensten, die davon abhängen. Außerdem werden so chaotische Rollbacks und unnötige Sicherheitslücken vermieden.

Scannen ist auch für den Schutz der Software-Lieferkette unerlässlich.Wo immer mehr externe Komponenten hinzukommen: öffentliche Images, Drittanbieterpakete, Artefakte anderer Geräte usw. Es ist mittlerweile obligatorisch zu überprüfen, ob alles im Image enthaltene keine bekannten CVEs oder gefährlichen Konfigurationen aufweist.

Aus regulatorischer Sicht benötigen viele Branchen regelmäßige Überprüfungen. Es identifiziert Schwachstellen und liefert Nachweise dafür, dass Images und Container Standards wie DSGVO, HIPAA, PCI DSS oder CIS-Benchmarks entsprechen. Ein zentrales Scan-Tool erleichtert Audits und die Berichtserstellung.

Ein weiterer Vorteil ist die Verringerung der Angriffsfläche.Die Scanner erkennen unnötige Pakete, vergessene Debugging-Tools oder Komponenten, die keine Funktionalität hinzufügen, sondern das Risiko erhöhen. Durch das Entfernen aller überflüssigen Elemente werden schlankere und deutlich sicherere Images erzeugt.

Automatisierung der Sicherheit in CI/CD und Abwehr von Zero-Day-Angriffen

Integrieren Sie Sicherheit in CI/CD und Praktiken wie beispielsweise GitOps Das ist es, was uns erlaubt, über DevSecOps zu sprechen. Im Ernst. Anstatt sich auf gelegentliche manuelle Überprüfungen zu verlassen, löst jeder Commit oder Build automatisch Image-Scans, Codeanalysen, IaC-Reviews und Richtlinienprüfungen aus.

Prisma Cloud Compute integriert sich mit Tools wie Jenkins, GitHub und GitLab. und andere CI-Anbieter, um Builds abzulehnen, die nicht den Richtlinien entsprechen, Berichte für Entwickler zu generieren und die Weitergabe anfälliger Artefakte an höhere Umgebungen zu verhindern.

Automatisierung ist auch der Schlüssel zur Minderung von Zero-Day-Schwachstellen.Selbst wenn ein Image bereits alle Prüfungen bestanden hat, können neue CVEs im Zusammenhang mit den in diesem Image enthaltenen Paketen auftreten. Durch kontinuierliches Scannen von Registry-Einträgen und Laufzeitumgebungen bewertet die Plattform Images neu, sobald die Schwachstellendatenbank aktualisiert wird.

Dieser Ansatz minimiert das BelichtungsfensterDie Organisation erfährt innerhalb weniger Stunden, dass ein vor Wochen bereitgestelltes Image nun problematisch geworden ist, und kann die Korrektur nach Kritikalität, Internetzugänglichkeit, verarbeiteten Daten usw. priorisieren.

Im Hinblick auf den Ruf sollten regelmäßige und automatisierte Scans nachgewiesen werden. Es schafft Vertrauen bei Kunden, Partnern und Aufsichtsbehörden. Unternehmen, die die Sicherheit von Containern ernst nehmen, heben sich in Ausschreibungen und Due-Diligence-Prüfungen in der Regel deutlich ab.

Prisma Cloud Compute (Twistlock): Architektur, Anforderungen und Bereitstellung

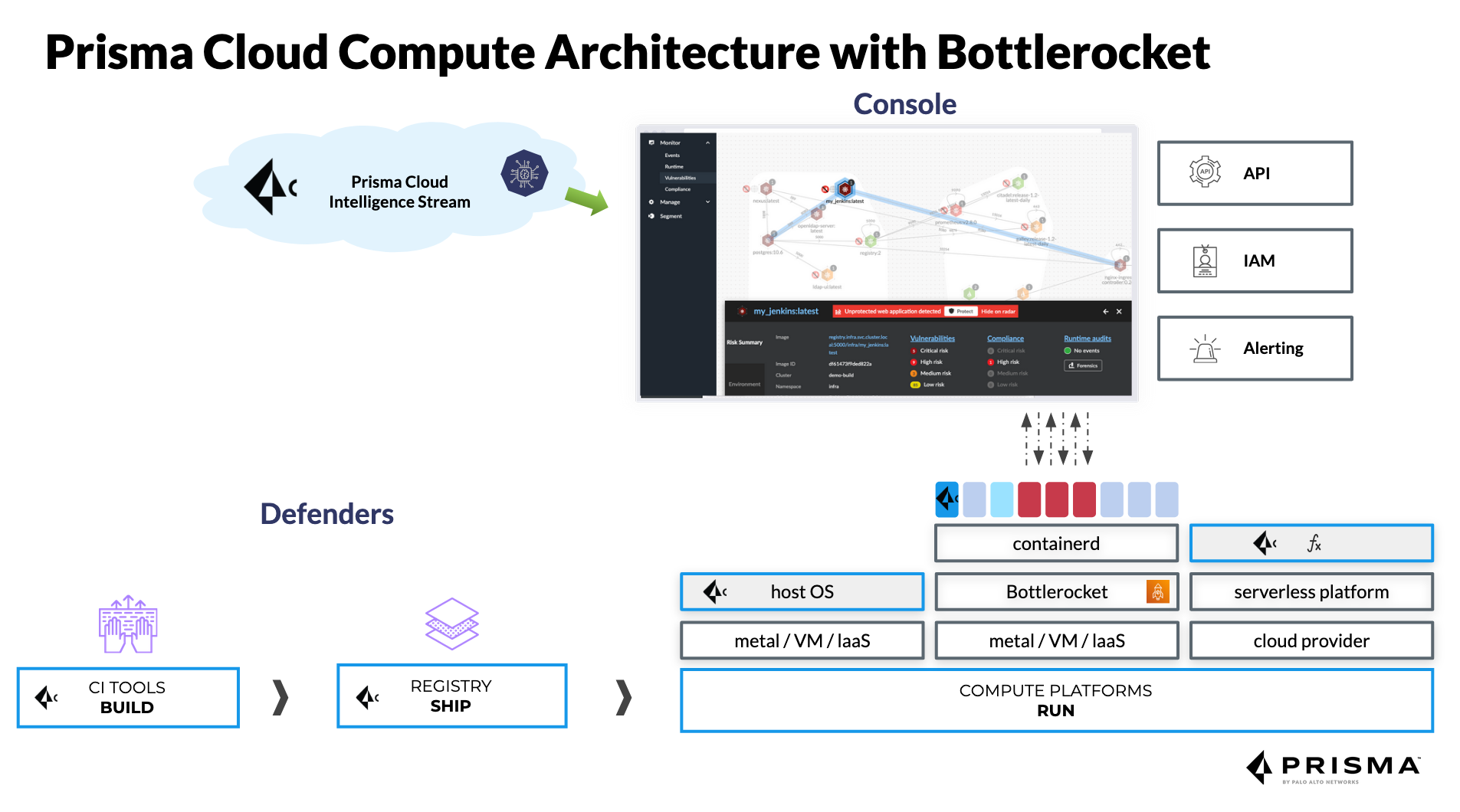

Prisma Cloud wird in zwei Hauptbereitstellungsvarianten angeboten.: die Enterprise SaaS Edition, die von Palo Alto Networks gehostet und verwaltet wird, und die selbstgehostete Compute Edition, die der Kunde auf seiner eigenen Infrastruktur (lokal, Cloud oder hybrid) einsetzt.

Die Compute Edition erbt direkt die Twistlock-Architektur.mit einer zentralen Konsole, die Richtlinien orchestriert, Daten sammelt und globale Transparenz bietet, sowie Defender-Agenten, die auf Hosts, Kubernetes-Knoten, Fargate, EC2, Windows-Containern und serverlosen Umgebungen bereitgestellt werden.

Bezüglich der technischen Anforderungen der KonsoleFür kleinere Umgebungen (weniger als 1000 Defender und ohne intensive Protokollanalyse) reichen etwa 2 GB RAM und 2 vCPUs aus. Bei größeren Installationen mit mehr als 20.000 Defender empfiehlt Palo Alto bis zu 16 vCPUs, rund 50 GB RAM und etwa 500 GB permanenten SSD-Speicher.

Die Defender haben einen relativ geringen Kraftstoffverbrauch.Sie benötigen in Standardszenarien etwa 256 MB RAM und können bei Log-Scans oder rechenintensiveren Workloads auf bis zu 2 GB RAM und 2 vCPUs skaliert werden. Der benötigte Speicherplatz beträgt ca. 8 GB pro Host und erhöht sich auf 20 GB, wenn lokale Log-Analysen durchgeführt werden.

Wenn Scans in CI integriert werdenEs wird empfohlen, pro Executor mindestens das 1,5-fache der Größe des größten zu scannenden Bildes vorzuhalten, um die notwendigen Artefakte ohne Engpässe herunterladen, analysieren und generieren zu können.

Prisma Cloud-Performance und groß angelegte Tests

Palo Alto hat Leistungstests von Prisma Cloud veröffentlicht. in sehr großen Umgebungen, die reale Arbeitslasten simulieren. In einem dieser Szenarien arbeiteten wir mit Kubernetes-Clustern mit insgesamt 20.000 Hosts, einer Konsole mit 16 vCPUs und 50 GB Arbeitsspeicher sowie Defender-Systemen mit 2 vCPUs und 8 GB RAM, die auf einem für Container optimierten Betriebssystem liefen.

In dieser Umgebung wurden 323 Bilder und fast 200.000 Container analysiert.Die Containerdichte lag bei etwa 9,6 Containern pro Host. Die Konsole verbrauchte rund 1474 MiB RAM und 8 % der CPU, während jeder Defender etwa 83 MiB RAM und 1 % der CPU nutzte – durchaus angemessene Werte für ein Echtzeit-Sicherheitssystem.

Einzelne Container-Scans dauern im Durchschnitt 1 bis 5 Sekunden.Der Scanvorgang benötigt zusätzlich 10–15 % Speicherplatz und lediglich 1 % CPU-Leistung. Dadurch lässt sich das Scannen auch in anspruchsvolle Pipelines integrieren, ohne die Markteinführungszeit neuer Funktionen zu verlängern.

Abgesehen von den Zahlen für CPU und RAM zeigt sich der eigentliche Einfluss in den Bereichen SecOps und DevOps.Eine TEI-Studie (Total Economic Impact) von Forrester Consulting für Prisma Cloud berechnete eine Kapitalrendite von 264 %, eine Verbesserung der SecOps-Effizienz im Wert von mehreren Millionen Dollar und eine bemerkenswerte Reduzierung schwerwiegender Sicherheitsvorfälle.

Eine weitere interessante Kennzahl ist die Reduzierung der Bearbeitungszeit von Vorfällen.Nutzer berichten, dass Analysen, die früher Tage dauerten, nun in etwa 3,3 Stunden abgeschlossen sind. Dies ist der einheitlichen Telemetrie und den Dashboards zu verdanken, die Protokolle, Warnmeldungen und Netzwerkkontext, IAM und Konfiguration zentralisieren.

Die Sicherheitsfunktionen von Prisma Cloud wurden von Twistlock übernommen und erweitert.

Der Kern von Twistlock lag im Schwachstellenmanagement. Prisma Cloud verfolgt diesen Ansatz über den gesamten Container-Lebenszyklus hinweg und ergänzt ihn um zusätzliche Kontext- und Automatisierungsebenen, um die Prioritäten für die Behebung der Probleme festzulegen.

Die Plattform erstellt eine Risikopriorisierung auf Basis bekannter CVEs.Schweregrad, Ausnutzbarkeit, tatsächliche Laufzeitgefährdung, Kritikalität des Dienstes und das Vorhandensein von Abhilfemaßnahmen werden berücksichtigt. Es bietet Leitfäden zur Behebung, eine mehrstufige Image-Analyse und Top-10-Listen der kritischsten Schwachstellen für jeden Dienst.

Auf der Ebene des aktiven Schutzes steuert Prisma Cloud den Schweregrad von Warnungen und Sperren, mit denen Sie für jeden Dienst und jede Gruppe festlegen können, welche Verhaltensweisen nur Warnungen auslösen und welche während des Build-Prozesses oder zur Laufzeit blockiert werden sollen, beispielsweise als Reaktion auf Versuche, gefährliche Befehle innerhalb eines Containers auszuführen.

Die Genauigkeit der Schwachstellenerkennung wird durch mehr als 30 vorgelagerte Quellen verbessert. Diese Daten speisen die CVEs- und Warndatenbank. Dadurch werden Fehlalarme reduziert und die Teams können sich auf das Wesentliche konzentrieren, anstatt Zeit mit der Priorisierung irrelevanter Meldungen zu verschwenden.

Darüber hinaus integriert Prisma Cloud das Schwachstellenmanagement umfassend.Es durchsucht Code-Repositories, Container-Logs, CI/CD-Pipelines und Laufzeitumgebungen. Dadurch wird das klassische Problem isolierter Tools vermieden, die nicht miteinander kommunizieren.

Prisma Cloud als CNAPP: Jenseits der Containersicherheit

Prisma Cloud ist aktuell eine vollständige CNAPP-Plattform. Das geht weit über Twistlock hinaus. Es umfasst Module für Cloud Security Posture Management (CSPM), Workload Protection (CWP), Rights Management (CIEM), Netzwerksicherheit, Datensicherheit und Kontrollen über Infrastructure as Code und CI/CD-Pipelines.

In CSPM überprüft die Lösung Konfigurationen in AWSAzure, GCP, OCI und Alibaba CloudErkennung übermäßiger Berechtigungen, ungeschützter Ressourcen, falsch konfigurierter Dienste und Abweichungen von Rahmenwerken wie CIS, PCI oder internen Unternehmensstandards. Die Korrektur kann manuell oder automatisiert erfolgen.

In der CWP-Umgebung schützt Prisma Cloud Hosts, Container und serverlose Funktionen. mit Schwachstellenmanagement, Prozessüberwachung, Netzwerkverteidigung, Dateiintegritätskontrolle und Verhaltensregeln, die auf Signaturen, dynamischer Analyse und maschinellem Lernen basieren können.

Das CIEM-Modul konzentriert sich auf Cloud-Rechte und -Identitäten.Identifizierung von Zugangsdaten mit übermäßigen Berechtigungen, ungenutzten Rollen, offengelegten Schlüsseln oder kontoübergreifendem Zugriff, die nach einem ersten Sicherheitsvorfall zu gefährlichen lateralen Bewegungen führen können.

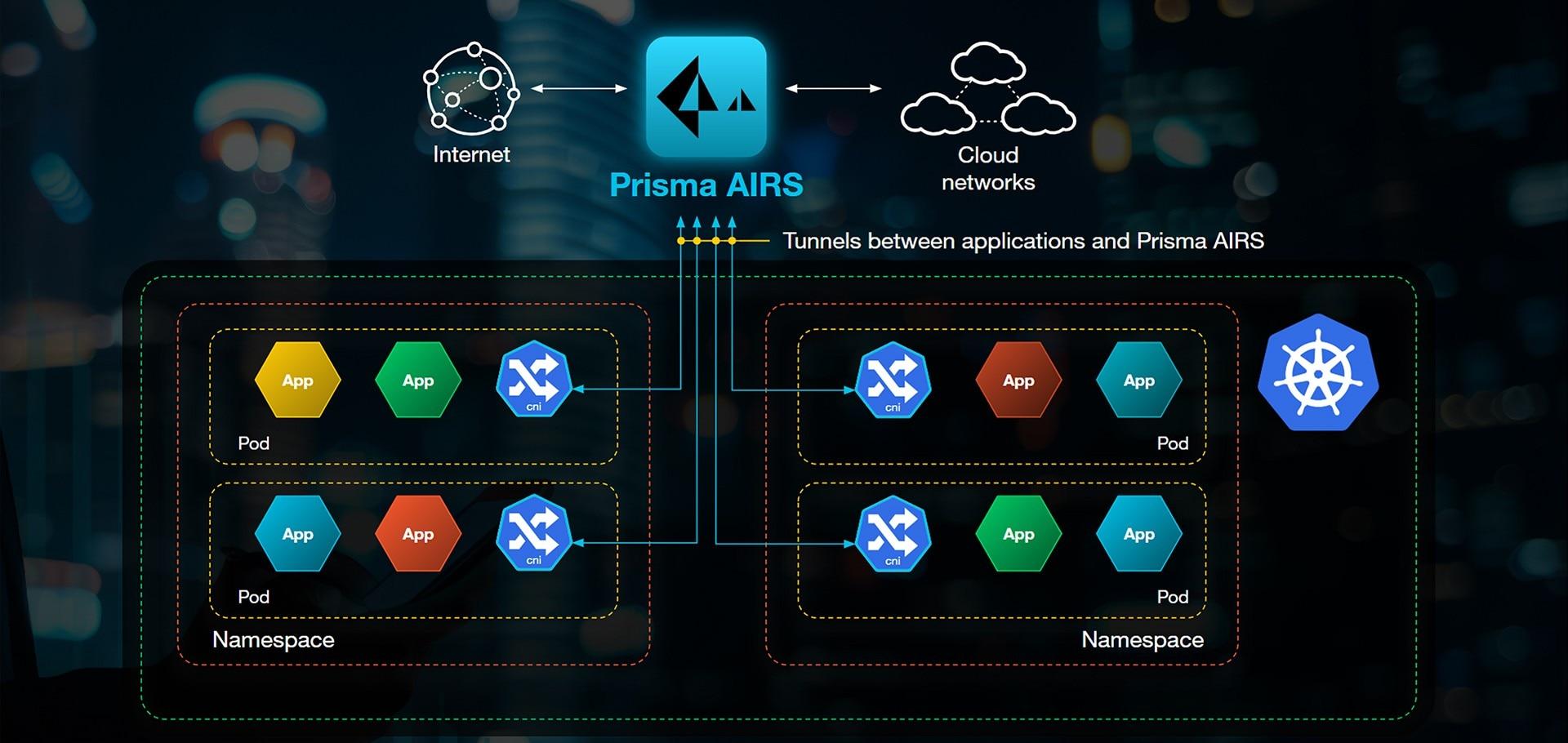

Die Netzwerksicherheitskomponente umfasst Funktionen zur Anomalieerkennung., Angriffspfadanalyse, tagbasierte Segmentierung und Integration mit Palo Alto Firewalls der nächsten Generation (PAN-OS, Strata Cloud Manager, Panorama), wodurch konsistente Richtlinien zwischen der traditionellen Netzwerkwelt und Kubernetes ermöglicht werden.

Native Sicherheit für Kubernetes und Container mit Prisma Cloud

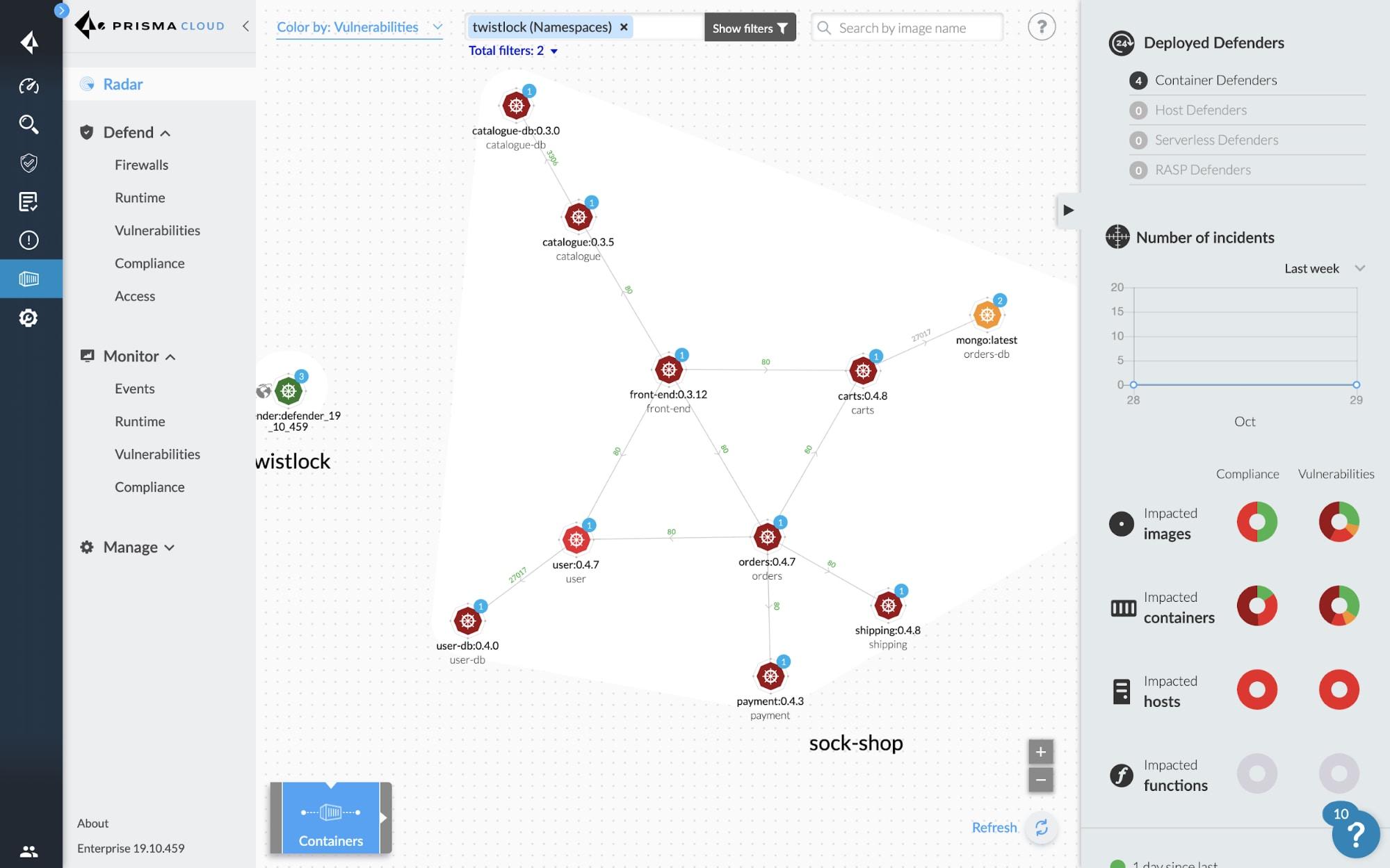

Eine der Stärken von Prisma Cloud ist der integrierte Kubernetes-Schutz.Es integriert sich in die Steuerungsebene, um eine direkte Sichtbarkeit von Containern, Pods und Namespaces zu gewährleisten und wendet dynamische Richtlinien auf Basis von Labels anstelle starrer IP-Adressen an.

Die Lösung kann mit Standard-kubectl, CNI-Verkettung und Helm-Chart-Annotationen koordiniert werden. Sicherheitsmetadaten werden bei jeder Bereitstellung weitergegeben. Dadurch können Netzwerk-, Laufzeit- und Compliance-Regeln einfacher kontextbezogen (Umgebung, Geräte, Kritikalität, Internetverbindung usw.) automatisch angewendet werden.

Prisma Cloud kann auch Kubernetes-Audit-Logs erfassen. Zur Erkennung verdächtiger Ereignisse, unerwarteter Rollenänderungen, der Erstellung von Dienstkonten mit gefährlichen Berechtigungen oder Änderungen an sensiblen Objekten. Alle diese Informationen werden in Warnmeldungen und Dashboards in einer zentralen Konsole dargestellt.

Bezüglich WAAS (Web Application and API Security)Das Modul schützt Webanwendungen und APIs, die auf Kubernetes oder in Containern laufen, vor typischen OWASP Top 10-Angriffen (Injection, XSS, fehlerhafte Zugriffskontrolle usw.) sowie vor komplexeren Ausnutzungsversuchen. Es kann im Alarmmodus oder im aktiven Blockierungsmodus betrieben werden.

Die Kombination dieser Funktionen mit Palo Alto FirewallsOrganisationen können Transparenz und Kontrolle von der Netzwerkebene bis zur Anwendungslast vereinheitlichen, indem sie dieselben Datenquellen für zentralisierte Identitäten, Bezeichnungen und Richtlinien verwenden.

Sicherheitsstatus, Schwachstellen und Compliance bei Prisma Cloud

Wie jede komplexe Software wies auch Prisma Cloud Sicherheitslücken auf. Palo Alto Networks hat diese Schwachstellen proaktiv angegangen. Beispiele hierfür sind lokale Rechteausweitung, Cross-Site-Scripting (XSS) in der Webkonsole und fehlerhafte kryptografische Prüfungen. CVEs wie CVE-2021-3042 und CVE-2021-3033 erhielten hohe CVSS-Werte.

Das Unternehmen unterhält ein aktives Programm zur Reaktion auf Sicherheitslücken.Selbst wenn noch keine öffentliche CVE existiert, werden eigene Kennungen (PRISMA) vergeben. Patches werden schnell verteilt, insbesondere in der SaaS-Version, die ohne Kundeneingriff kontinuierlich aktualisiert wird.

Auf der Ebene der Verschlüsselung und des DatenschutzesPrisma Cloud speichert Protokoll- und Telemetrie-Metadaten in verschlüsselten Diensten wie RDS oder Redshift, die in der Cloud verwaltet werden, und entspricht damit den Best Practices für Datensicherheit während der Übertragung und im Ruhezustand.

Hinsichtlich der Authentifizierung werden robuste Methoden wie SAML unterstützt. um Compute Edition mit Anbietern von Unternehmensidentitätslösungen zu integrieren, SSO zu ermöglichen und MFA-Richtlinien oder eine zentrale Sitzungsverwaltung anzuwenden.

Die Plattform hilft Organisationen auch dabei, Compliance-Standards zu erfüllen. Durch das Angebot vordefinierter Prüfungen, exportierbarer Berichte, nach Vorschriften aufgeschlüsselter Dashboards und der Möglichkeit, benutzerdefinierte Kontrollen zu erstellen, ist dies in Sektoren wie Finanzen, Gesundheitswesen und öffentlicher Verwaltung unerlässlich.

Technische Anforderungen, Support und Kompatibilität

Das Lizenzmodell von Prisma Cloud basiert auf Credits. Kunden verbrauchen je nach den Modulen und Workloads, die sie schützen möchten (Enterprise Edition, Compute Edition usw.). Dadurch lassen sich die Kosten an die Gegebenheiten jedes Unternehmens anpassen, allerdings erhöht dies auch die Komplexität bei der Dimensionierung und Budgetierung.

Die Kompatibilität der Betriebssysteme ist breit gefächert.Die selbstgehostete Compute-Konsole läuft auf x86_64 Linux-Distributionen, während Defenders eine Vielzahl von Linux-Hosts auf x86_64 und ARM64, Windows-Container sowie gängige Versionen der Docker Engine und Container-Laufzeitumgebungen unterstützt.

Im Bereich der öffentlichen Cloud-Dienste deckt Prisma Cloud AWS, Azure und GCP ab.Zusätzlich zu Anbietern wie Oracle Cloud Infrastructure oder Alibaba Cloud ist es für Multi-Cloud- und Hybrid-Umgebungen konzipiert und verfügt über tiefgreifende APIs zur Integration mit Pipelines, externen Sicherheitstools und DevOps-Ökosystemen.

Die SaaS-Edition wird kontinuierlich aktualisiert.Daher ist das klassische Konzept des „Supportendes“ nicht in gleicher Weise anwendbar. In der selbstgehosteten Compute Edition gibt es Versionslebenszyklen, die sich an den Produktrichtlinien von Palo Alto orientieren und die Teams bei der Planung von Upgrades berücksichtigen müssen.

Was den Support angeht, sind die Meinungen der Nutzer etwas geteilt.Viele loben die umfangreiche Dokumentation und die technischen Möglichkeiten, während andere erwähnen, dass der Support uneinheitlich sein kann und die Reaktionszeiten in einigen Fällen verbessert werden könnten.

Marktvision, Alternativen und Nutzerwahrnehmung

Innerhalb des CNAPP- und Container-SicherheitsframeworksPrisma Cloud konkurriert mit Anbietern wie Wiz, Orca Security, Aqua Security, Sysdig, Microsoft Defender for Cloud, Lacework, Check Point CloudGuard, Trend Micro Cloud One, Qualys, SentinelOne Singularity Cloud Security oder SCA/DevSecOps-Lösungen wie Checkmarx One und Veracode.

Der größte Vorteil von Prisma Cloud ist seine große Abdeckungsfläche.Von IaC und CI/CD bis hin zur Laufzeitsicherheit, einschließlich CSPM, CWP, CIEM, Netzwerksicherheit und Datensicherheit, ist die Konsolidierung all dieser Aspekte auf einer einzigen Plattform oft ein sehr überzeugendes Argument für Organisationen, die die Anzahl der Tools und Dashboards reduzieren möchten.

Zu den von den Nutzern am häufigsten genannten Stärken Zu den Highlights gehören die einheitliche Transparenz der Cloud-Ressourcen, die Möglichkeit zur Automatisierung von Fehlerbehebungen, die Leistungsfähigkeit der Abfragesprachen (RQL/KQL) zur Untersuchung von Vorfällen sowie die gute Integration mit Cloud-Anbietern und Technologien von Drittanbietern.

Zu den Schwächen zählt vor allem die Lernkurve. (Es ist kein triviales Tool) und man hat den Eindruck, dass einige Funktionen noch in der Entwicklung sind. Manche empfinden das Lizenzmodell zudem als etwas kompliziert und bemängeln den möglicherweise besseren Support.

Trotz dieser Nachteile wird Prisma Cloud als eine leistungsstarke Lösung wahrgenommen. Für Unternehmen mit komplexen Infrastrukturen, insbesondere solche, die bereits mit Palo Alto Networks in anderen Sicherheitsebenen arbeiten und Richtlinien über Netzwerk, Endpunkte und Cloud-Workloads hinweg aufeinander abstimmen möchten.

Die Weiterentwicklung von Twistlock innerhalb von Prisma Cloud Dies hat zu einer sehr umfassenden Plattform zum Schutz von Containern und Cloud-nativen Anwendungen geführt: Sie kontrolliert Schwachstellen im Code, automatisiert CI/CD-Scans, überwacht Protokolle und Laufzeitumgebungen, integriert sich nativ in Kubernetes und öffentliche Clouds und fügt vor allem eine Ebene des Kontextes und der Priorisierung hinzu, die es den Teams ermöglicht, sich auf das wirklich Kritische zu konzentrieren, ohne von Warnmeldungen überfordert zu werden.

Inhaltsverzeichnis

- Microservices-Architekturen und die Herausforderung der Containerabsicherung

- Was sind Container-Sicherheitstools und wodurch zeichnet sich Prisma Cloud aus?

- Container-Scanning: ein Schlüsselelement der Sicherheitsstrategie

- Automatisierung der Sicherheit in CI/CD und Abwehr von Zero-Day-Angriffen

- Prisma Cloud Compute (Twistlock): Architektur, Anforderungen und Bereitstellung

- Prisma Cloud-Performance und groß angelegte Tests

- Die Sicherheitsfunktionen von Prisma Cloud wurden von Twistlock übernommen und erweitert.

- Prisma Cloud als CNAPP: Jenseits der Containersicherheit

- Native Sicherheit für Kubernetes und Container mit Prisma Cloud

- Sicherheitsstatus, Schwachstellen und Compliance bei Prisma Cloud

- Technische Anforderungen, Support und Kompatibilität

- Marktvision, Alternativen und Nutzerwahrnehmung