- Secure Boot se apoya en UEFI, una jerarquía de claves (PK, KEK) y bases de datos (DB, DBX) para garantizar que solo se ejecute firmware y bootloaders de confianza.

- La caducidad de certificados de 2011 en 2026 exige actualizar claves y bases de datos para mantener la protección del arranque en Windows y Linux.

- El hardening de firmware combina Secure Boot con actualizaciones firmadas, raíces de confianza hardware, cifrado y monitorización continua.

- Soluciones como FirmGuard y socios expertos en sistemas embebidos facilitan la gestión remota, la migración a UEFI y la implantación de cadenas de arranque seguras.

En muchos equipos y dispositivos, el firmware arranca en silencio cada vez que pulsas el botón de encendido, pero de ese momento depende que todo lo demás sea fiable o un auténtico coladero. Qué es el firmware y para qué sirve. La combinación de Secure Boot, UEFI y un buen hardening del firmware marca la diferencia entre un sistema que aguanta ataques serios y otro que puede caer por un simple pendrive malicioso.

En este artículo vamos a bajar al barro y explicar, con calma pero sin rodeos, qué es Secure Boot, cómo se relaciona con el firmware UEFI, qué problemas aparecen con los certificados que expiran en 2026 y cómo encaja todo esto con la seguridad en Windows, Linux y sistemas embebidos. También verás soluciones avanzadas como la gestión remota del BIOS, la monitorización de integridad y el papel de los socios expertos cuando la cosa se complica.

Qué es Secure Boot y por qué importa tanto

Secure Boot es una función de seguridad integrada en el firmware UEFI que controla qué software se puede ejecutar en las primeras fases del arranque. Su misión es sencilla de decir y difícil de hacer bien: que solo se inicie código firmado y de confianza (bootloaders, controladores UEFI, aplicaciones EFI) y bloquear cualquier binario que no cumpla las políticas definidas en el firmware.

En la práctica, el firmware UEFI compara la firma digital del código que va a ejecutar con una serie de certificados y listas de firmas almacenadas internamente. Si la firma coincide con un certificado o hash permitido en la base de datos de confianza (DB), ese componente se ejecuta; si no, se bloquea. De esta manera se pretende cortar de raíz la ejecución de bootkits y malware que intente engancharse en el arranque.

Secure Boot apareció de forma masiva con Windows 8, cuando empezaron a proliferar amenazas que se cargaban antes del sistema operativo. El modelo consiste en una cadena de confianza: el propio firmware UEFI valida sus módulos internos (como Option ROMs), después comprueba el cargador de arranque (por ejemplo, Windows Boot Manager o shim/GRUB en Linux) y, solo si todo es aceptado, cede el control a ese bootloader, que a su vez valida el kernel u otros binarios.

La clave es que la confianza de Secure Boot se define mediante una política de firmware fijada en fábrica. Esa política se expresa a través de un árbol de claves y bases de datos: una clave de plataforma que manda sobre las demás, unas KEK que autorizan cambios y dos listas, DB y DBX, que dictan qué se permite y qué se prohíbe. Gestionar correctamente ese ecosistema es tan importante como activar la opción de Secure Boot en Windows 11 en el menú.

Estructura de claves: PK, KEK, DB y DBX

El corazón de Secure Boot es una jerarquía de claves y bases de datos de firmas. Entenderla es fundamental para cualquier estrategia de hardening, tanto en entornos domésticos como, sobre todo, en infraestructuras empresariales o de misión crítica.

En la cúspide está la Platform Key (PK), normalmente generada y gestionada por el fabricante del hardware. Esta clave es la autoridad máxima: quien la posea puede cambiar el resto de elementos de Secure Boot, por lo que su compromiso pone en duda toda la cadena de confianza. Algunas organizaciones sustituyen la PK de fábrica por una propia para tomar el control de la plataforma.

Un nivel por debajo encontramos las Key Exchange Keys (KEK), claves que autorizan la actualización de las bases de datos DB y DBX. Suele haber una KEK de Microsoft, una o varias del fabricante del equipo y, en entornos corporativos, KEKs propias de la organización. Cualquier entidad con una KEK válida está en posición de añadir o revocar certificados y hashes en las listas de Secure Boot.

La base de datos de firmas permitidas (DB) almacena certificados y hashes de binarios que el firmware puede ejecutar en la fase de arranque. Ahí se incluyen certificados de Microsoft, del OEM y, en su caso, de la empresa que controla el parque. Cuando el firmware analiza un bootloader o un Option ROM, busca una coincidencia en DB para decidir si lo carga.

En el lado opuesto está la base de datos de firmas revocadas (DBX), que recoge binarios y certificados que ya no deben considerarse seguros. Microsoft actualiza DBX periódicamente para invalidar bootloaders vulnerables (como se vio con casos tipo BootHole) o componentes que se han demostrado inseguros. Mantener DBX al día es clave para evitar que un binario firmado pero obsoleto siga siendo una puerta de entrada.

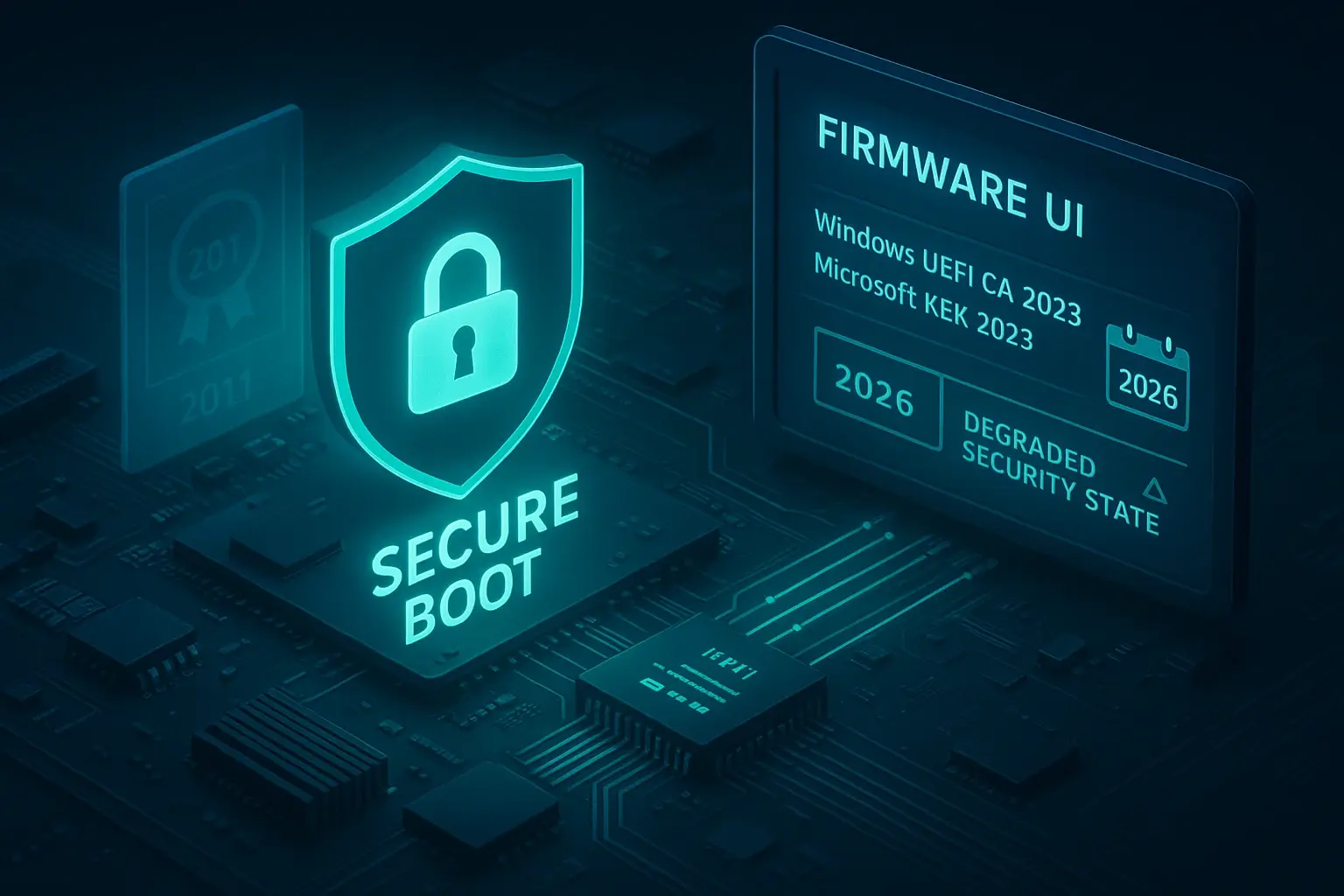

Certificados de Secure Boot que caducan en 2026

Desde la introducción de Secure Boot, prácticamente todos los equipos compatibles con Windows han incluido un conjunto común de certificados de Microsoft en KEK y DB. El problema es que parte de esos certificados se emitieron en 2011 y se acercan a su fecha de caducidad, lo que tiene implicaciones directas sobre la protección de arranque en millones de dispositivos.

Concretamente, certificados como Microsoft Corporation KEK CA 2011, Microsoft Windows Production PCA 2011 o Microsoft UEFI CA 2011 tienen fechas de expiración entre junio y octubre de 2026. Cada uno cumple un rol distinto: firmar actualizaciones de DB y DBX, el cargador de Windows, bootloaders de terceros u Option ROMs de fabricantes externos.

Para garantizar la continuidad de la seguridad, Microsoft ha emitido en 2023 nuevos certificados que sustituyen a los de 2011: por ejemplo, Microsoft Corporation KEK 2K CA 2023 como reemplazo de la KEK original, Windows UEFI CA 2023 para el bootloader del sistema y certificados actualizados para firmas de aplicaciones EFI y Option ROMs de terceros.

La compañía gestiona de forma centralizada la actualización de estos certificados en una gran parte del parque Windows, de manera muy similar a como distribuye otros parches de seguridad. Los OEM también publican actualizaciones de firmware cuando es necesario para incorporar los nuevos certificados o ajustar la configuración de Secure Boot.

Si un dispositivo no llega a recibir las nuevas claves antes de que caduquen las actuales, seguirá arrancando y recibiendo actualizaciones de Windows de forma normal, pero dejará de poder aplicar mitigaciones específicas para la fase de arranque: no recibirá algunos cambios en Windows Boot Manager, actualizaciones de DB/DBX ni parches para vulnerabilidades de bajo nivel recién descubiertas.

Impacto de la expiración de certificados y acciones necesarias

La expiración de los certificados de 2011 no implica que tu equipo vaya a dejar de encenderse, pero sí reduce progresivamente la capacidad del sistema para defenderse frente a amenazas que afectan al arranque. Esto puede repercutir, entre otros, en escenarios como el endurecimiento de BitLocker o el uso de bootloaders de terceros que dependen de la cadena de confianza de Secure Boot.

Para minimizar riesgos, Microsoft recomienda y, en muchos casos, automatiza el proceso de actualización de KEK y DB con los certificados de 2023. Los administradores de TI y responsables de seguridad deben comprobar si sus dispositivos han recibido estos cambios, especialmente en flotas heterogéneas con hardware antiguo o firmware que ya no se actualiza con tanta frecuencia.

La llamada a la acción es clara: revisar el estado de Secure Boot en cada tipo de dispositivo, identificar si se usan los certificados antiguos y planificar la actualización, y seguir guías para activar el arranque seguro tras actualizar la BIOS. En entornos gestionados, suele resultar necesario consultar la documentación específica del fabricante o seguir las guías de “Windows Secure Boot Key Creation and Management Guidance” para integrar correctamente las nuevas claves en el proceso de despliegue.

En algunos casos, especialmente cuando se han personalizado PK, KEK o DB con certificados propios de la organización, la actualización puede requerir pasos manuales y pruebas cuidadosas para evitar dejar fuera de juego bootloaders legítimos que no se hayan re-firmado aún con las claves vigentes. Un error de coordinación aquí puede traducirse en sistemas que dejan de arrancar tras la aplicación de un parche de seguridad.

Secure Boot y Linux: cadena de confianza, shim y GRUB2

En sistemas Linux, la película es parecida, pero con sus particularidades. La mayoría de distribuciones modernas confían en un componente llamado shim, un pequeño bootloader firmado por Microsoft para que el firmware UEFI lo acepte de serie. Shim actúa como puente: el firmware lo carga gracias a la firma de Microsoft y, a partir de ahí, shim valida GRUB2 y el kernel con claves específicas de la distribución.

El flujo típico en Linux con Secure Boot tiene esta forma: UEFI valida shim, shim valida GRUB2 y GRUB2 valida el kernel. Cada etapa se basa en firmas digitales y en una política de claves que reside en el propio shim y en las bases de datos de Secure Boot. Así se consigue que el fabricante del equipo no tenga que conocer de antemano las claves de cada distribución, pero se mantiene el control de qué kernel puede arrancar.

En este contexto, los mismos elementos que vimos antes siguen siendo esenciales: la PK controla quién puede cambiar la configuración global de Secure Boot en el firmware, las KEK deciden quién puede actualizar DB y DBX, DB recoge las claves admitidas (incluyendo las necesarias para shim) y DBX almacena las revocaciones que bloquean binarios vulnerables.

El modelo tiene ventajas en interoperabilidad, pero añade complejidad operativa. Por ejemplo, cuando aparece una vulnerabilidad crítica en shim o en GRUB2, es necesario actualizar rápidamente el bootloader afectado y, en paralelo, distribuir una entrada en DBX que revoque las versiones antiguas. Si se hace mal el orden, puedes encontrarte con equipos que aún necesitan un shim viejo para arrancar, pero cuyo binario ha sido revocado.

El resultado es que la correcta gestión de DBX y de las firmas de bootloaders Linux se convierte en una tarea delicada, especialmente en entornos donde conviven varias distribuciones, versiones LTS y software de terceros que también participa en el arranque (por ejemplo, gestores de cifrado o hipervisores).

Qué protege Secure Boot… y qué no

Secure Boot está pensado para bloquear ataques que actúan sobre las primeras fases del encendido. Hablamos de bootkits que modifican el bootloader para cargar su propio payload, kernels sustituidos por versiones maliciosas, Option ROMs adulterados que se ejecutan antes del sistema operativo o binarios EFI introducidos para ganar persistencia.

Al exigir que cada componente de la cadena de arranque esté firmado y validado, se reduce muchísimo la superficie de ataque para quien quiera “esconderse” debajo del sistema operativo. Un bootloader comprometido puede desactivar telemetría, saltarse controles de integridad o plantar rootkits antes de que las herramientas de seguridad se pongan en marcha. Secure Boot intenta cerrar esa vía.

También limita parcialmente las opciones del atacante con acceso físico: ya no basta con arrancar desde un USB con un cargador manipulado, porque el firmware rechazará binarios que no estén firmados con certificados admitidos. Eso no significa que la seguridad física deje de importar, pero sí sube el listón para quienes pretendan comprometer un equipo aprovechando un despiste.

Ahora bien, Secure Boot tiene límites claros. No protege frente a vulnerabilidades dentro del propio sistema operativo, ni impide que un usuario con privilegios elevados abuse de funciones legítimas para causar daños. Tampoco evita ataques de red, explotación de servicios o errores de configuración en la capa de aplicaciones.

Además, la historia demuestra que la propia cadena de arranque puede ser vulnerable. Shim y GRUB2 han sufrido fallos críticos, como el famoso caso BootHole, donde un fallo en el análisis de la configuración de GRUB2 permitía manipular el arranque sin invalidar la firma. La respuesta a estos incidentes ha sido actualizar binarios y revocar versiones inseguras vía DBX, lo que vuelve a poner en el centro la importancia de un mantenimiento activo de Secure Boot.

Retos de implementación, hardening y mantenimiento

Gran parte de los problemas con Secure Boot no vienen de ataques sofisticados, sino de equipos con firmware sin actualizar, listas DBX obsoletas o claves que nadie ha revisado desde que el hardware salió de la caja. Es decir, de la pura dejadez operativa que se acumula con el tiempo.

En muchos casos, el primer punto de mejora es tan simple como aplicar sistemáticamente las actualizaciones de UEFI/BIOS que publica el fabricante. Esas actualizaciones no solo corrigen bugs, también pueden incluir nuevas funciones de seguridad, mejoras en la gestión de claves y parches para vulnerabilidades del propio firmware.

Otro frente clave es la higiene de claves. Las organizaciones que se apoyan únicamente en las PK y KEK del OEM y de Microsoft dependen por completo de los calendarios de estos proveedores, mientras que quienes gestionan claves propias necesitan un inventario claro: qué firma cada clave, cuándo caduca y cuál es el plan de rotación. Perder el control de ese mapa es la receta perfecta para el caos en el arranque.

DB y DBX merecen un seguimiento específico. Una DBX que no se ha actualizado en meses probablemente deja activos binarios que ya se han declarado inseguros. Por otro lado, una actualización mal probada puede romper la compatibilidad con versiones antiguas de shim o GRUB2. Por eso, muchas empresas integran los cambios en DB/DBX en su ciclo normal de gestión de cambios, sometiéndolos a pruebas previas en entornos de staging.

En organizaciones grandes, resulta cada vez más habitual combinar Secure Boot con medidas de arranque medido y soporte de TPM. Con ello se registran en el TPM los hashes de cada etapa del boot, de forma que se puede atestiguar remotamente que el equipo ha arrancado con una combinación conocida y autorizada de firmware, bootloader y kernel.

Más allá del arranque: proteger el firmware en todas las fases

Por muy potente que sea Secure Boot, por sí solo no basta. La seguridad del firmware es un proceso continuo que abarca configuración, actualizaciones, supervisión y respuesta ante incidentes. La idea es construir capas de protección que se refuercen mutuamente.

Un aspecto esencial es el de las actualizaciones de firmware seguras. No tiene sentido escudarse en Secure Boot si luego aceptamos flashear el firmware desde cualquier entorno sin validar firmas, sin protección frente a ataques de downgrade o sin un mecanismo de recuperación en caso de fallo. Las actualizaciones deben estar firmadas digitalmente, aplicarse siguiendo un procedimiento robusto y, a ser posible, incorporar protección frente a regresión a versiones vulnerables.

También conviene aprovechar el hardware de seguridad disponible: raíces de confianza en hardware, zonas de almacenamiento seguro de claves, TPM, TrustZone, módulos seguros externos… Estas piezas permiten aislar secretos criptográficos y hacer mucho más difícil que un atacante con acceso físico pueda extraer claves o modificar código sin ser detectado.

En cuanto a los datos, la combinación de arranque verificado más cifrado de información sensible es un salto cualitativo. Si el dispositivo usa Secure Boot para garantizar que arranca solo firmware de confianza, puede ligar el descifrado de datos a ese estado verificado. Así, aunque alguien copie la memoria, no tendrá acceso al contenido si no es capaz de reproducir la misma cadena de arranque legítima.

El ciclo se cierra con mecanismos de protección en tiempo de ejecución: comprobaciones periódicas de integridad de memoria y firmware, watchdogs, registros de eventos de seguridad relacionados con fallos de arranque o intentos de modificación y, por supuesto, bloqueo de interfaces de depuración, lectura protegida de la memoria de programa y controles de acceso adecuados al hardware.

FirmGuard y la gestión remota del BIOS/UEFI

En entornos empresariales y proveedores de servicios gestionados, gestionar equipo a equipo la configuración de firmware es una pérdida de tiempo y una fuente de errores. Aquí entran soluciones como FirmGuard, que ofrece una plataforma centralizada para asegurar, configurar, monitorizar y actualizar el firmware del BIOS/UEFI de forma remota.

Uno de sus pilares es la capacidad de configurar remotamente opciones críticas del BIOS/UEFI (SecureConfig). Esto permite a los administradores habilitar Secure Boot de manera sistemática, ajustar parámetros de seguridad, desactivar arranques desde dispositivos no autorizados o aplicar plantillas de configuración endurecida sin tener que ir físicamente a cada puesto.

Además, FirmGuard integra funciones de monitorización continua de la integridad del firmware (SecureCheck). La plataforma vigila los cambios en el BIOS/UEFI, detecta modificaciones no esperadas y alerta cuando algo apunta a posible actividad maliciosa o a un cambio de configuración no autorizado. En un entorno donde el firmware es un objetivo cada vez más apetecible, esta visibilidad es oro puro.

Para sistemas que todavía funcionan en modo BIOS heredado, FirmGuard añade una tercera pata, SecureSense, capaz de identificar equipos que siguen en Legacy BIOS y facilitar su migración a UEFI, un paso imprescindible para poder usar Secure Boot y otras capacidades modernas de seguridad. Desde el punto de vista de una empresa o un MSP, esto supone pasar de un parque heterogéneo y difícil de controlar a una base más homogénea y defendible.

En conjunto, este tipo de soluciones no solo reducen el riesgo de ataques contra el firmware, sino que aportan un valor añadido claro para proveedores de servicios gestionados, que pueden diferenciarse ofreciendo un nivel extra de protección bajo el capó y, de paso, mejorar sus márgenes al automatizar tareas que antes eran manuales y costosas.

Firmware y Secure Boot en sistemas embebidos

Más allá de PCs y servidores, la seguridad del firmware es crítica en dispositivos embebidos: controladores industriales, equipos médicos, electrónica de consumo, automoción y un largo etcétera. Aquí los fallos no solo se traducen en pérdida de datos, sino a menudo en riesgos de seguridad física y responsabilidad regulatoria.

Los usuarios finales de estos dispositivos normalmente no son conscientes de que debajo hay un firmware vulnerable. Sin embargo, los incidentes son muy reales: ha habido retiradas masivas de dispositivos médicos por problemas de seguridad, como el sonado caso de los marcapasos que se tuvieron que actualizar o reemplazar por riesgo de ataque remoto. Estas situaciones impactan en la confianza, el bolsillo y la reputación de los fabricantes.

Cuando el firmware de un dispositivo embebido se ve comprometido, las consecuencias pueden ser devastadoras: pérdida de confianza de clientes, costosos recalls, retrasos en certificaciones (sanitarias, automoción, industrial), impacto en la imagen de marca y, en ocasiones, interrupciones operativas en infraestructuras críticas.

En estos entornos, Secure Boot cobra una importancia aún mayor. Implementar una cadena de confianza desde el primer byte que se ejecuta permite asegurar que solo firmware firmado por el fabricante (o por una autoridad de confianza) pueda ponerse en marcha. A partir de ahí, cada fase del arranque puede validar la siguiente: bootloader inicial, bootloader secundario, firmware de aplicación, kernel de un sistema operativo embebido, etc.

Eso sí, desplegar Secure Boot en dispositivos embebidos no es trivial. Se necesita soporte hardware para almacenar claves de forma segura, un segmento de código inmutable que actúe como raíz de confianza y un proceso de fabricación capaz de personalizar cada equipo con sus claves y certificados sin exponerlos. En plataformas muy limitadas, puede ser necesario implementar bootloaders seguros a medida, con todos los retos de rendimiento, consumo y coste que conlleva.

Capas adicionales para un firmware realmente robusto

Para que la protección del firmware sea sólida, hay que pensar en varias capas. La primera es Secure Boot, pero a su alrededor tienen que convivir mecanismos de actualización segura, almacenamiento protegido, defensas en tiempo de ejecución y buenas prácticas organizativas.

En la parte de actualización, toda imagen de firmware o de software de bajo nivel debería estar firmada digitalmente y, a ser posible, protegida frente a downgrades. Los sistemas OTA o las actualizaciones locales deben comprobar la firma antes de aceptar cambios, y conviene contar con planes de contingencia (copias de firmware de respaldo, modos de recuperación seguros) para evitar “ladrillos” inservibles tras un fallo, siguiendo buenas prácticas de actualizaciones de seguridad de software.

El almacenamiento seguro juega otro papel crítico. MCUs modernas, SoCs con TrustZone, TPMs o elementos seguros dedicados permiten proteger claves y datos sensibles para que ni siquiera alguien con acceso físico pueda extraerlos sin dejar rastro o sin un esfuerzo desproporcionado. Vincular el acceso a esos secretos al éxito de Secure Boot añade una capa extra de garantía.

Durante la ejecución, es fundamental combinar comprobaciones periódicas de integridad, watchdogs, protección de memoria (MPU, MMU, lockstep), registros de intento de arranques fallidos o cambios sospechosos en el firmware y, en productos muy críticos, incluso sensores físicos de manipulación.

Por último, nada de esto funciona bien si la organización no adopta prácticas de desarrollo seguro y gestión de vulnerabilidades: análisis de amenazas, diseño orientado a seguridad, revisiones de código, tests de intrusión, procesos claros de respuesta ante incidentes y un ciclo de vida donde seguridad y calidad vayan de la mano. El firmware no puede tratarse como algo que se escribe una vez y se olvida.

El valor de contar con socios expertos en firmware y seguridad

Con todo lo que hemos visto, es fácil entender por qué muchas empresas recurren a socios especializados en sistemas embebidos y ciberseguridad cuando necesitan reforzar Secure Boot y la protección del firmware. Aquí no basta con saber programar: hay que dominar hardware, criptografía, procesos industriales, normativas y el ecosistema completo de ataques y defensas.

Un buen socio aporta experiencia práctica desarrollando bootloaders, drivers, sistemas embebidos complejos, mecanismos de cifrado y controladores de hardware, lo que permite diseñar soluciones de seguridad realmente integradas en el producto, no pegotes de última hora que solo sirven para complicar el mantenimiento.

También suelen contar con playbooks y herramientas ya probadas: módulos de arranque seguro reutilizables, scripts para gestionar claves y certificados, guías de hardening del firmware, pipelines de CI que incluyen firma de binarios y verificación automática, etc. Esto ahorra tiempo y reduce la probabilidad de cometer errores de principiante que luego salen carísimos.

La parte de ciberseguridad es igualmente clave. Equipos que viven al día en materia de nuevas vulnerabilidades, ataques de canal lateral, fallos en stacks IoT populares y buenas prácticas de diseño seguro ayudan a incorporar la seguridad desde la arquitectura, en lugar de intentar parchearla al final. Suelen trabajar con mentalidad de “security by design”, haciendo threat modeling y revisiones de riesgo desde la fase de requisitos.

Cuando, además, ese socio está respaldado por certificaciones ISO relevantes (ISO 9001, ISO 13485, ISO 26262, etc.), tienes una garantía adicional de que sus procesos están auditados y estructurados. No es solo que sepan qué hay que hacer, sino que tienen procedimientos formales y trazabilidad, algo muy apreciado en sectores regulados como el médico o el de automoción.

Y hay un último factor menos técnico pero igual de importante: la comunicación y la empatía. Un buen partner no llega hablando en jerga incomprensible ni imponiendo soluciones imposibles de encajar en tus plazos o presupuesto. Escucha tus restricciones, explica las opciones de forma clara y va ajustando el enfoque para encontrar un equilibrio entre seguridad, coste y time-to-market. En proyectos de firmware y Secure Boot, esa sensación de “vamos en el mismo barco” marca la diferencia.

En definitiva, poner en orden Secure Boot y el hardening del firmware implica combinar una base técnica sólida (UEFI, jerarquía de claves, certificados renovados, DB/DBX mantenidos), una operación disciplinada (actualizaciones de firmware, gestión de claves, arranque medido, monitorización) y, cuando el contexto lo exige, el apoyo de soluciones y socios especializados capaces de cubrir lagunas internas. Si todo eso se hace bien, el sistema parte de un arranque fiable que refuerza cualquier otra medida de seguridad que se aplique después, desde el kernel hasta las aplicaciones de más alto nivel.

Tabla de Contenidos

- Qué es Secure Boot y por qué importa tanto

- Estructura de claves: PK, KEK, DB y DBX

- Certificados de Secure Boot que caducan en 2026

- Impacto de la expiración de certificados y acciones necesarias

- Secure Boot y Linux: cadena de confianza, shim y GRUB2

- Qué protege Secure Boot… y qué no

- Retos de implementación, hardening y mantenimiento

- Más allá del arranque: proteger el firmware en todas las fases

- FirmGuard y la gestión remota del BIOS/UEFI

- Firmware y Secure Boot en sistemas embebidos

- Capas adicionales para un firmware realmente robusto

- El valor de contar con socios expertos en firmware y seguridad